MongoDB Audit-Tools

Moderne Unternehmen verlassen sich auf effektives Auditieren, um sicherzustellen, dass Datenbankaktivitäten nachvollziehbar, sicher und gesetzeskonform sind. MongoDB bietet native Audit-Funktionen, diese sind jedoch nur in den Enterprise– und Atlas-Editionen verfügbar. DataSunrise erweitert diese Funktionen um dynamisches Maskieren, Datenerkennung und automatisierte Compliance-Berichte. Zusammen ermöglichen sie Echtzeitüberwachung, Schutz sensibler Daten und effiziente Einhaltung von Standards wie DSGVO, PCI DSS und HIPAA.

Warum MongoDB Audit-Tools wichtig sind

Das Auditieren in MongoDB Enterprise erlaubt es Teams, Sicherheitsverletzungen zu erkennen, Aktivitäten privilegierter Nutzer nachzuverfolgen und unveränderliche Betriebsprotokolle zu erhalten. Dies ist essentiell, um branchenspezifische Compliance-Vorgaben einzuhalten und schnell auf verdächtiges Verhalten zu reagieren. Die Echtzeit-Auditfunktionen verkürzen die Erkennungszeit und lassen sich nahtlos in mehrschichtige Datensicherheitsstrategien integrieren.

Echtzeit-Audit in MongoDB Enterprise

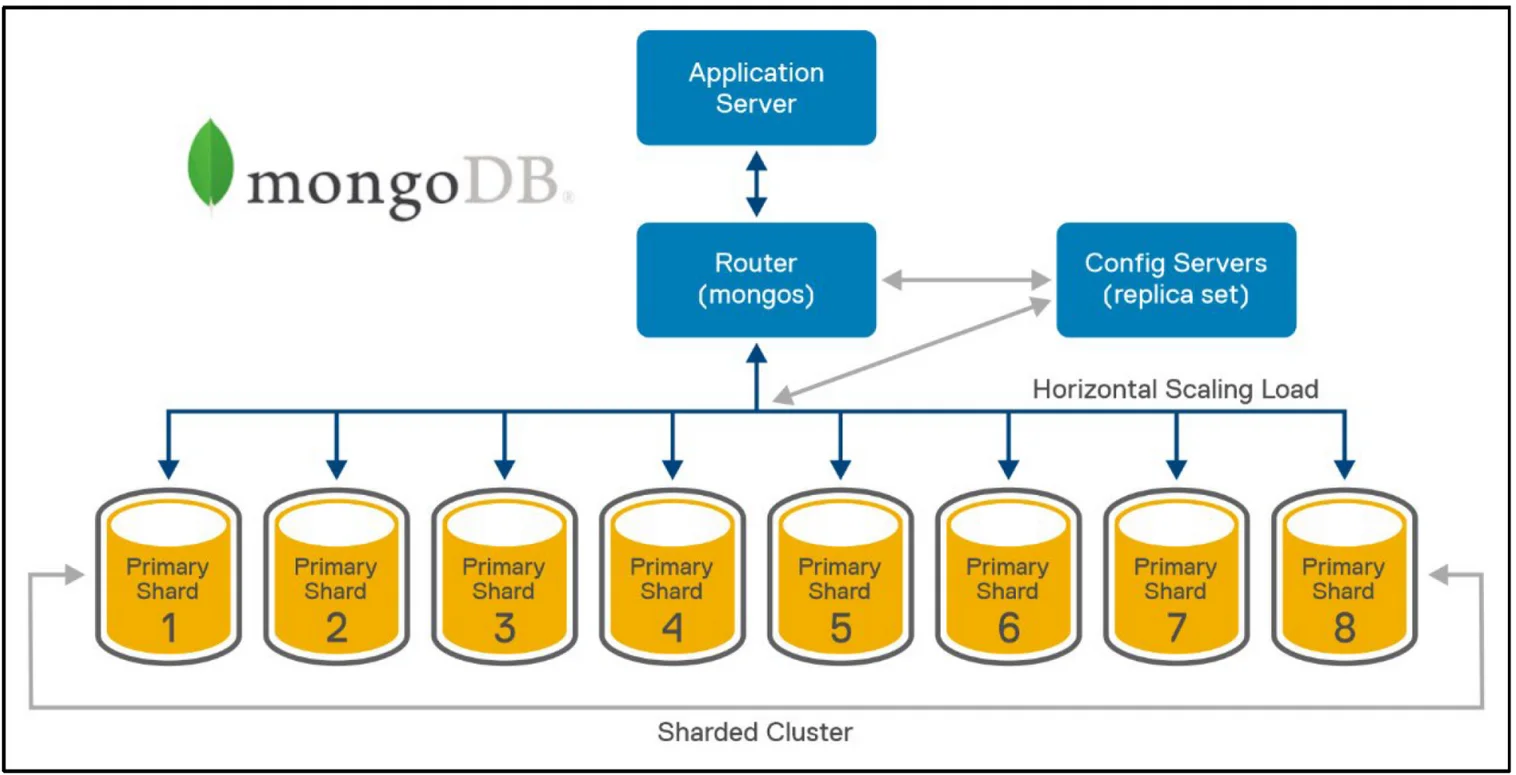

Das Audit-Framework von MongoDB kann Ereignisse als JSON oder syslog protokollieren, was die Integration in SIEM-Plattformen wie Splunk oder Elastic Stack erleichtert. Ereignisfilter helfen, Störgeräusche zu reduzieren und sich auf bestimmte Aktionen wie Authentifizierungsversuche, DDL-Änderungen oder Schreibvorgänge zu konzentrieren.

// Auditierung in MongoDB Enterprise aktivieren

db.adminCommand({

setParameter: 1,

auditAuthorizationSuccess: true

})

Der vollständige Konfigurationsprozess ist in der MongoDB Enterprise Audit-Dokumentation beschrieben. Dies umfasst das Festlegen von Zielen, Formaten und Ereignisfiltern.

Konfiguration des nativen MongoDB Enterprise Audits

Das native Audit wird in der mongod.conf-Datei oder über Laufzeitparameter konfiguriert. Beispiel für dateibasierte JSON-Protokollierung:

# mongod.conf

auditLog:

destination: file

format: JSON

path: /var/log/mongodb/auditLog.json

filter: '{ atype: { $in: ["authenticate", "insert", "update", "remove"] } }'

Nach dem Speichern der Änderungen:

sudo systemctl restart mongod

Um fehlgeschlagene Anmeldungen zu finden:

grep 'atype":"authenticate"' /var/log/mongodb/auditLog.json | grep 'result":0'

Weitere Konfigurationsszenarien, wie z. B. Ausgabe an syslog, finden Sie im MongoDB Syslog Audit-Integrationsleitfaden.

Dynamisches Datenmaskieren mit DataSunrise

Während MongoDB Enterprise Audit-Logs Aktivitäten erfassen, maskieren sie keine sensiblen Feldwerte. DataSunrise setzt dynamisches Maskieren zur Abfrageausführung ein, sodass nur berechtigte Rollen Original-PII- oder Finanzdaten sehen können.

Datenerkennung für Compliance-Bereitschaft

Die nativen Tools von MongoDB bieten keine automatisierte Erkennung sensibler Daten. Die Datenerkennung von DataSunrise durchsucht Collections, klassifiziert sensible Felder und markiert sie zur Überwachung oder Maskierung, wodurch das Risiko von Fehlern reduziert wird.

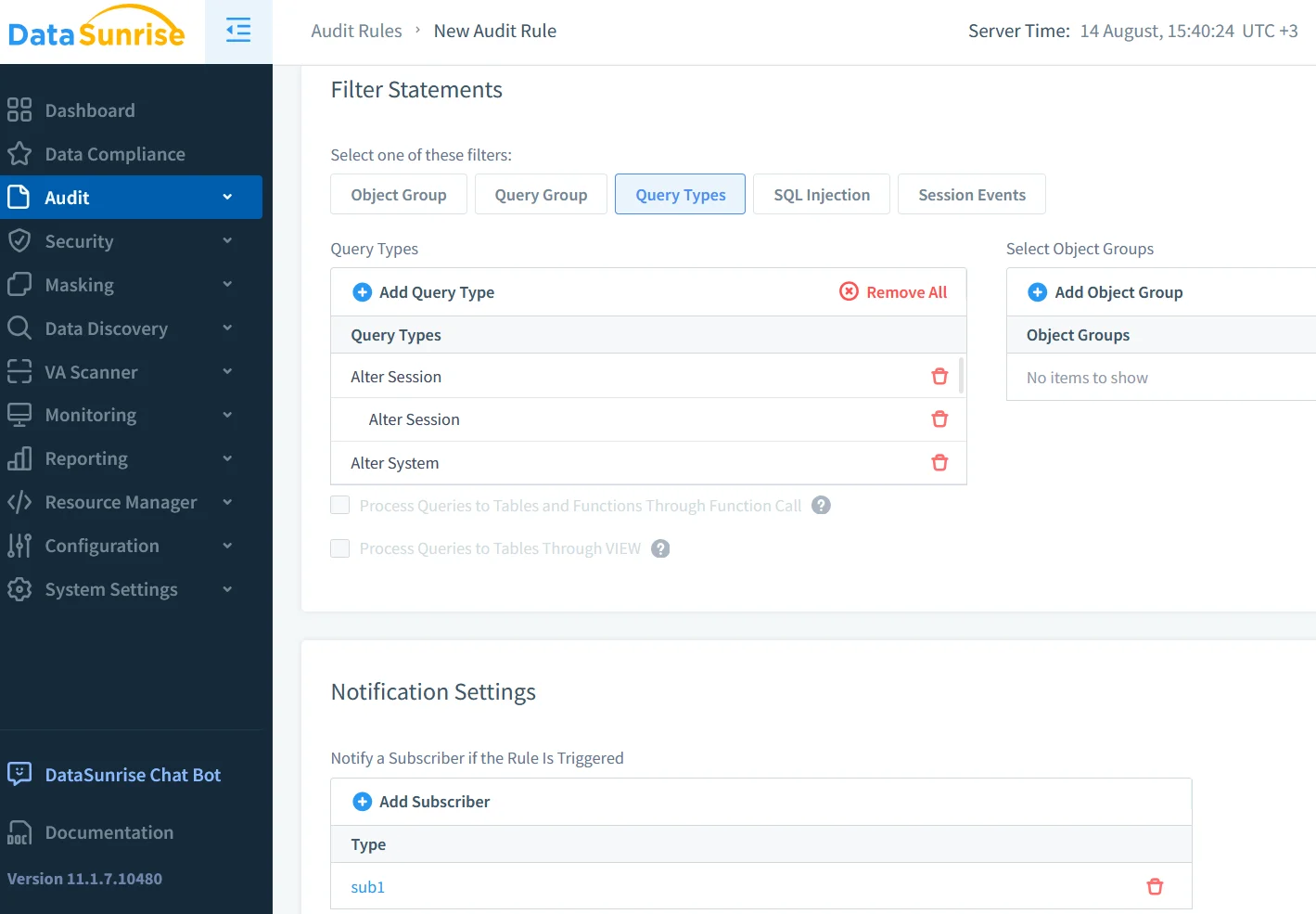

Auditieren mit DataSunrise

DataSunrise fungiert als transparenter Proxy zwischen MongoDB und Anwendungen, was feingranulare Audit-Regeln für spezifische Benutzer, Rollen, Abfragen oder Klassifikationen ermöglicht. Diese Regeln können Echtzeitwarnungen auslösen und Compliance-fähige Berichte automatisch erzeugen.

Sicherheits- und Compliance-Vorteile

Die Kombination aus MongoDB Enterprise Audit und DataSunrise bietet:

- Detaillierte Protokolle für DSGVO-, HIPAA- und PCI-DSS-Compliance.

- Echtzeit-Erkennung auf Datenbank- und Proxy-Ebene.

- Verhinderung von Datenlecks durch dynamisches Maskieren.

- Schnellere Audits durch automatisierte Erkennung und Berichterstattung.

Fazit

Das native Audit in MongoDB Enterprise ist ein leistungsstarkes Werkzeug zur Sicherung von Datenbankoperationen, jedoch nur in bestimmten Editionen verfügbar. Durch die Integration mit DataSunrise erhalten Unternehmen verbessertes Maskieren, Erkennung und Automatisierung der Compliance. Für detaillierte Konfigurationsinformationen siehe die MongoDB Audit-Dokumentation, Syslog-Output-Integration und SIEM-Setup-Anleitungen von Splunk oder Elastic.