Mühelose Datenkonformität für MySQL

Einführung

Datenschutzverletzungen sind nicht nur technische Probleme – sie sind kostspielige Haftungen. Laut IBMs Bericht von 2023 liegt die durchschnittliche globale Kosten eines Datenlecks bei 4,45 Millionen Dollar. Für MySQL-Benutzer ist der Schutz sensibler Informationen nicht optional. Ob im Gesundheitswesen, im Finanzwesen oder bei persönlichen Daten – die Einhaltung von Vorschriften muss in jede Abfrage, Rolle und Transaktion eingebaut werden.

Dieser Leitfaden zeigt, wie Sie mühelose Datenkonformität für MySQL mit sowohl nativen Fähigkeiten als auch fortgeschrittenen Werkzeugen wie DataSunrise erreichen. Wir zeigen Ihnen, wie Sie regulatorische Anforderungen erfüllen, Benutzerberechtigungen konfigurieren, Änderungen überwachen und Ihre Compliance-Operationen vereinfachen können.

Wichtige Compliance-Anforderungen für MySQL

MySQL wird häufig verwendet, um sensible Daten zu speichern. Dadurch unterliegt es mehreren globalen Regelungen:

- GDPR: Erfordert Verschlüsselung, Prüfungspfaden und eine strenge Zugangskontrolle für persönliche Daten innerhalb der EU.

- HIPAA: Verlangt starke Schutzmaßnahmen und Zugangskontrollen für geschützte Gesundheitsinformationen.

- PCI DSS: Konzentriert sich auf den Schutz von Kreditkartendaten durch Authentifizierung, Maskierung und Protokollierung.

- SOX: Erfordert interne Kontrollen, Benutzeraktivitätsprotokolle und überprüfbare Änderungsverfolgung für Finanzdaten.

All diese Rahmenbedingungen teilen eine zentrale Erwartung: Zugang begrenzen, sensible Felder verschlüsseln und prüfbare Protokolle führen.

Integrierte Sicherheits- und Prüfungsfunktionen in MySQL

MySQL enthält mehrere Werkzeuge, um grundlegende Compliance-Ziele zu erreichen – keine Erweiterungen erforderlich.

Rollenbasierte Zugangskontrolle (RBAC)

Definieren Sie Benutzerrollen mit eingeschränkten Berechtigungen:

CREATE ROLE auditor; GRANT SELECT ON accounting.* TO auditor; GRANT auditor TO 'jane'@'localhost'; SET DEFAULT ROLE auditor FOR 'jane'@'localhost';

Dies ermöglicht schreibgeschützten Zugriff auf ausgewählte Daten für Benutzer in der `auditor`-Rolle.

Allgemeine Abfrageprotokollierung

Verfolgen Sie alle SQL-Aktivitäten zur Überprüfung:

SET GLOBAL general_log = 'ON'; SET GLOBAL log_output = 'FILE'; SHOW VARIABLES LIKE 'general_log%';

Dies erzeugt Protokolle aller Abfragen – nützlich für Untersuchungen oder routinemäßige Audits.

Binärprotokolle zur Prüfung

Binärprotokolle verfolgen Datenänderungen. Verwenden Sie diesen Befehl, um Aktivitäten zu extrahieren:

mysqlbinlog --start-datetime="2025-01-01 00:00:00" --stop-datetime="2025-01-31 23:59:59" /var/lib/mysql/binlog.000001

Diese Protokolle unterstützen Rücksetzungen, Änderungsverfolgung und forensische Analysen.

Datenverschlüsselung

Verschlüsseln Sie gespeicherte Daten mit Transparent Data Encryption (TDE):

ALTER TABLE users ENCRYPTION='Y';

Und sichern Sie Daten während der Übertragung mit SSL/TLS-Verbindungen. Siehe MySQL Verschlüsselungsdokumentation.

Nativ MySQL-Auditing mit Protokollen und Triggern

Wenn Sie die MySQL Community Edition verwenden, können Sie Ihre eigene Prüfschicht mithilfe von SQL-Triggern erstellen.

Benutzerdefinierte Prüfprotokolltabelle und Trigger

Erstellen Sie ein Prüfprotokoll, um Updates zu verfolgen:

CREATE TABLE audit_log (

id INT AUTO_INCREMENT PRIMARY KEY,

user VARCHAR(100),

action_type VARCHAR(50),

old_data TEXT,

new_data TEXT,

change_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

CREATE TRIGGER before_update_customers

BEFORE UPDATE ON customers

FOR EACH ROW

INSERT INTO audit_log (user, action_type, old_data, new_data)

VALUES (CURRENT_USER(), 'UPDATE',

CONCAT('Email: ', OLD.email),

CONCAT('Email: ', NEW.email));

Diese Einrichtung protokolliert jedes Update in der `customers`-Tabelle und unterstützt die Überprüfung während der Compliance-Checks.

MySQL Enterprise Audit Plugin

Wenn Sie die MySQL Enterprise Edition verwenden, aktivieren Sie das integrierte Audit-Plugin:

INSTALL PLUGIN audit_log SONAME 'audit_log.so'; SET GLOBAL audit_log_policy = 'ALL';

Dieses Plugin protokolliert Benutzeraktivitäten im XML-Format und stimmt mit den wichtigsten Compliance-Vorschriften überein. Offizieller MySQL Audit Log Guide

Vereinfachung der MySQL-Konformität mit DataSunrise

Während MySQL nützliche Funktionen für die Einhaltung von Vorschriften bietet, kann das Management in mehreren Umgebungen chaotisch werden. Hier kommen wir ins Spiel. DataSunrise bietet autonome Compliance in MySQL mit integrierter Intelligenz, dynamischen Sicherheitskontrollen und automatischer Richtlinientreue.

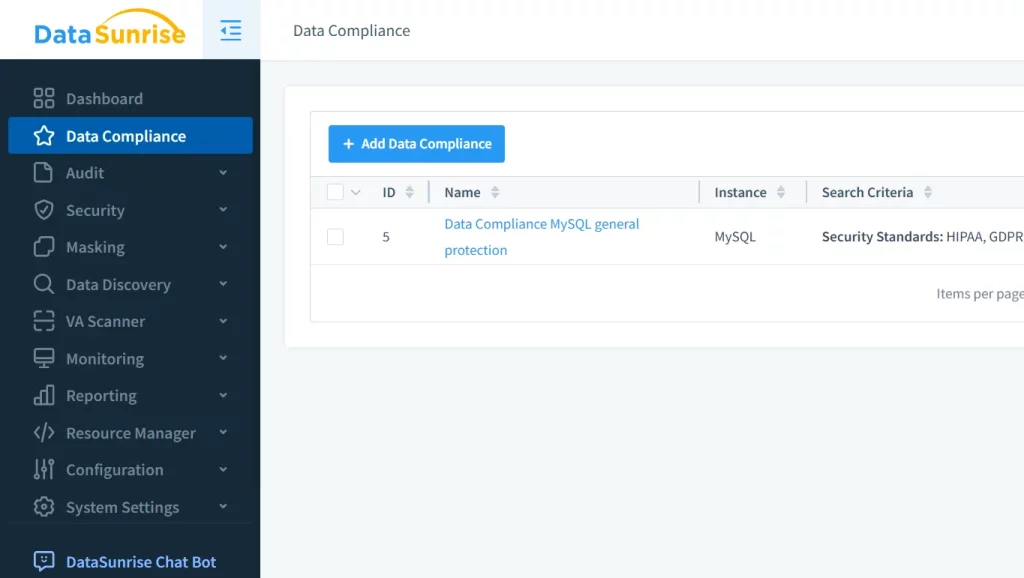

Aktivierung des Autonomen Compliance-Managers

Sobald Sie Ihre MySQL-Instanz verbunden haben, können Sie den Autonomen Compliance-Manager aktivieren, um die Richtlinientreue zu automatisieren. So funktioniert es:

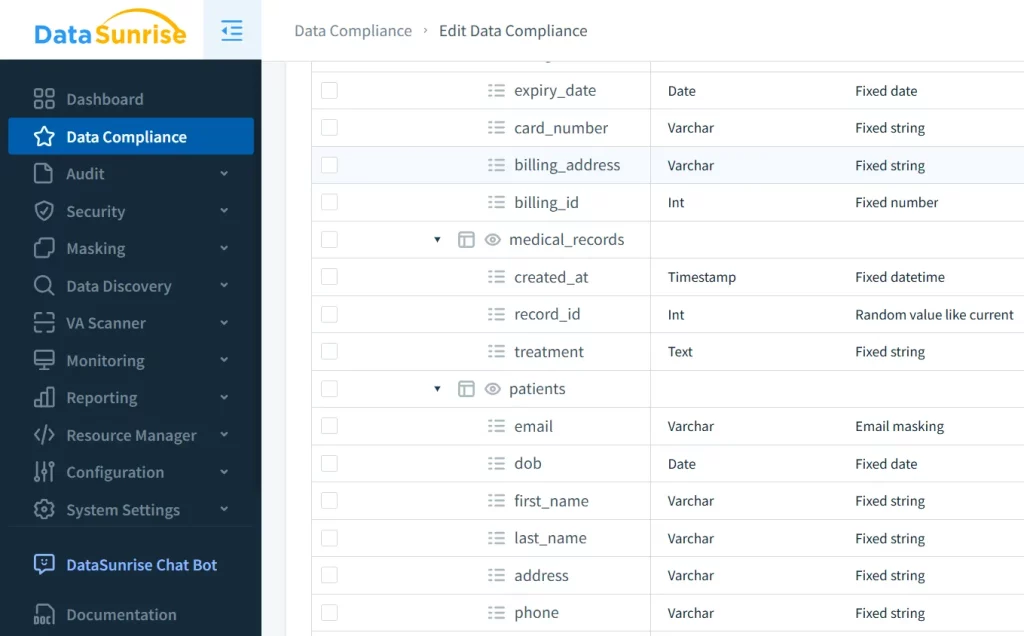

1. Sensiblen Daten entdecken über Schemata hinweg mithilfe eingebauter Klassifikatoren oder definieren Sie Ihre eigenen.

2. Maskierungs-, Protokollierungs- und Alarmierungsregeln anwenden – ohne Code erforderlich.

3. Regulatorische Ziele setzen wie GDPR oder HIPAA. DataSunrise überwacht und erzwingt Regeln, die diesen Standards entsprechen.

Im Hintergrund scannt DataSunrise kontinuierlich nach neuen Datenfeldern, Benutzern oder Abfragen, die Ihre Compliance-Position beeinflussen könnten. Es passt sich an, während sich Ihre Datenbank entwickelt, und hilft Ihnen, voraus zu planen und Audits ohne Mikromanagement von Einstellungen zu bestehen.

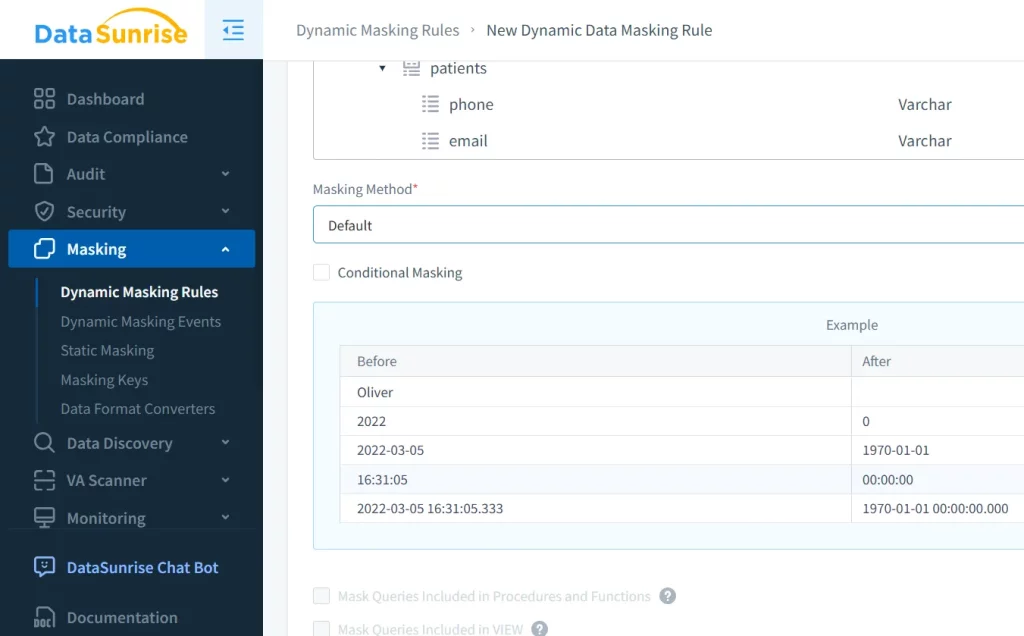

Anzeige dynamisch maskierter Daten

Sobald Maskierungsregeln angewendet sind, werden sensible Felder in Echtzeit geschützt. Zum Beispiel:

| id | name | |

|---|---|---|

| 1 | Alice Johnson | ali*@*.com |

| 2 | Bob Smith | bob*@*.com |

Nicht vertrauenswürdige Benutzer sehen maskierte Ausgaben. Vertrauenswürdige Benutzer sehen volle Werte – keine Duplizierung, keine Verzögerungen.

Erkunden Sie, wie dynamische Maskierung funktioniert

Warum Sie sich für DataSunrise für mühelose Datenkonformität für MySQL entscheiden sollten?

DataSunrise automatisiert, was native Tools nicht leisten können:

- Auto-Discovery & Klassifikation: Identifizieren Sie sensible Spalten über Datenbanken, Dateien und Cloud-Plattformen hinweg.

- No-Code-Richtlinienautomatisierung: Anwenden von Maskierungs-, Alarmierungs- und Prüfungsrichtlinien ohne Skripterstellung.

- Echtzeitüberwachung: Anomalien mit UEBA (User & Entity Behavior Analytics) erkennen.

- Auditfertige Berichte: Erstellen Sie Nachweise gemäß GDPR, HIPAA, PCI DSS und SOX.

- Flexible Bereitstellung: Verwenden Sie Proxy-, Sniffer- oder native Protokollierungsmodi on-premises, in der Cloud oder beides. Erfahren Sie mehr über Bereitstellungsmodi

Diese Fähigkeiten schaffen ein einheitliches Sicherheitsframework, das alle Ihre MySQL-Umgebungen umfasst.

Wesentliche Vorteile der Verwendung von DataSunrise

- Autonomer Compliance-Manager: Hält die Ausrichtung mit sich ändernden Vorschriften automatisch aufrecht.

- Vereinfachte Arbeitsabläufe: Vermeiden Sie manuelle Audits und redundante Abfragen.

- Zentrale Richtlinienkontrolle: Verwalten Sie alle Maskierungs-, Protokollierungs- und Alarmierungsregeln von einem einzigen Dashboard aus.

- Messbare Risikominderung: Erhalten Sie Warnungen, bevor Compliance-Lücken zu Sicherheitsrisiken werden.

- Unternehmensweite Skalierbarkeit: Unterstützt über 40 Datenplattformen, einschließlich MySQL, PostgreSQL, Snowflake und mehr.

Fazit

Mühelose Datenkonformität für MySQL ist erreichbar – aber es erfordert mehr als nur gute Absichten. Die in MySQL integrierten Tools helfen Ihnen, das Fundament zu legen. Für zentrale Kontrolle, Echtzeit-Analysen und intelligente Automatisierung bietet DataSunrise jedoch das, was native Tools nicht können.

Wir bieten eine flexible, unternehmensgerechte Compliance-Plattform, die den Datenschutz über MySQL-Umgebungen hinweg vereinfacht. Wenn Sie bereit sind, Audits zu optimieren, konsistente Richtlinien durchzusetzen und manuelle Aufwände zu reduzieren, buchen Sie eine Demo oder laden Sie DataSunrise herunter, um sofort loszulegen.