MySQL Audit Log

Sicherheitsteams betrachteten das MySQL Audit Log früher als eine langsame, sperrige Nachgedanke — etwas, das man einmal pro Woche gzippt, falls ein Prüfer im nächsten Quartal Nachweise verlangt. Im Jahr 2025 ist die Audit-Trail das pulsierende Herz der Datenbanksicherheits-Pipeline: in Echtzeit gestreamt, dynamisch maskiert, durch GenAI angereichert und automatisch gegen jede relevante Compliance-Klausel geprüft. Dieser Artikel zeigt, wie man das schlichte Log auf diesen modernen Standard hebt, mit Anleitungen für native MySQL-Funktionalität und einer Schritt-für-Schritt-Erklärung für DataSunrise.

Warum das Audit-Log immer noch wichtig ist

Jede Sicherheitsverletzung hinterlässt Spuren an drei Orten: im Netzwerk, im Betriebssystem und in der Datenbank. Nur das Datenbank-Log erfasst die Intention — den tatsächlichen Befehl DELETE FROM customers, nicht nur einen verdächtigen Portscan. Regulierungsstellen wie PCI DSS 4.0 und Artikel 30 der DSGVO erwarten nun, dass diese Ereignisse aufbewahrt, manipulationssicher und regelmäßig überprüft werden. Diese Anforderung ist aufwendig, es sei denn, man automatisiert alles ab der Sammlung.

Zuerst Streaming, zuletzt Tailen

Polling auf Festplattenbasis führt dazu, dass Warnmeldungen Minuten oder Stunden zu spät eintreffen. Schalten Sie das Plugin auf asynchrones Streaming um und schreiben Sie direkt in Apache Kafka oder Amazon Kinesis:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_strategy = 'ASYNCHRONOUS';

SET GLOBAL audit_log_handler = 'FILE';

SET GLOBAL audit_log_file = 'stream://kafka:9092/mysql_audit';

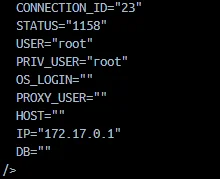

Von diesem Moment an ist jeder Login- sowie DDL- und DML-Befehl innerhalb einer Sekunde in Ihrem SIEM verfügbar. Wenn Ihr SOC bereits das Kafka-Topic des Netzwerkteams nutzt, können Sie ohne zusätzlichen Code ein „ungewöhnliches Port-3306-Spike“ mit „fehlgeschlagenem Root-Login“ korrelieren. Weitere Best Practices für MySQL Audit Logging empfehlen frühes Streaming, um Engpässe zu vermeiden.

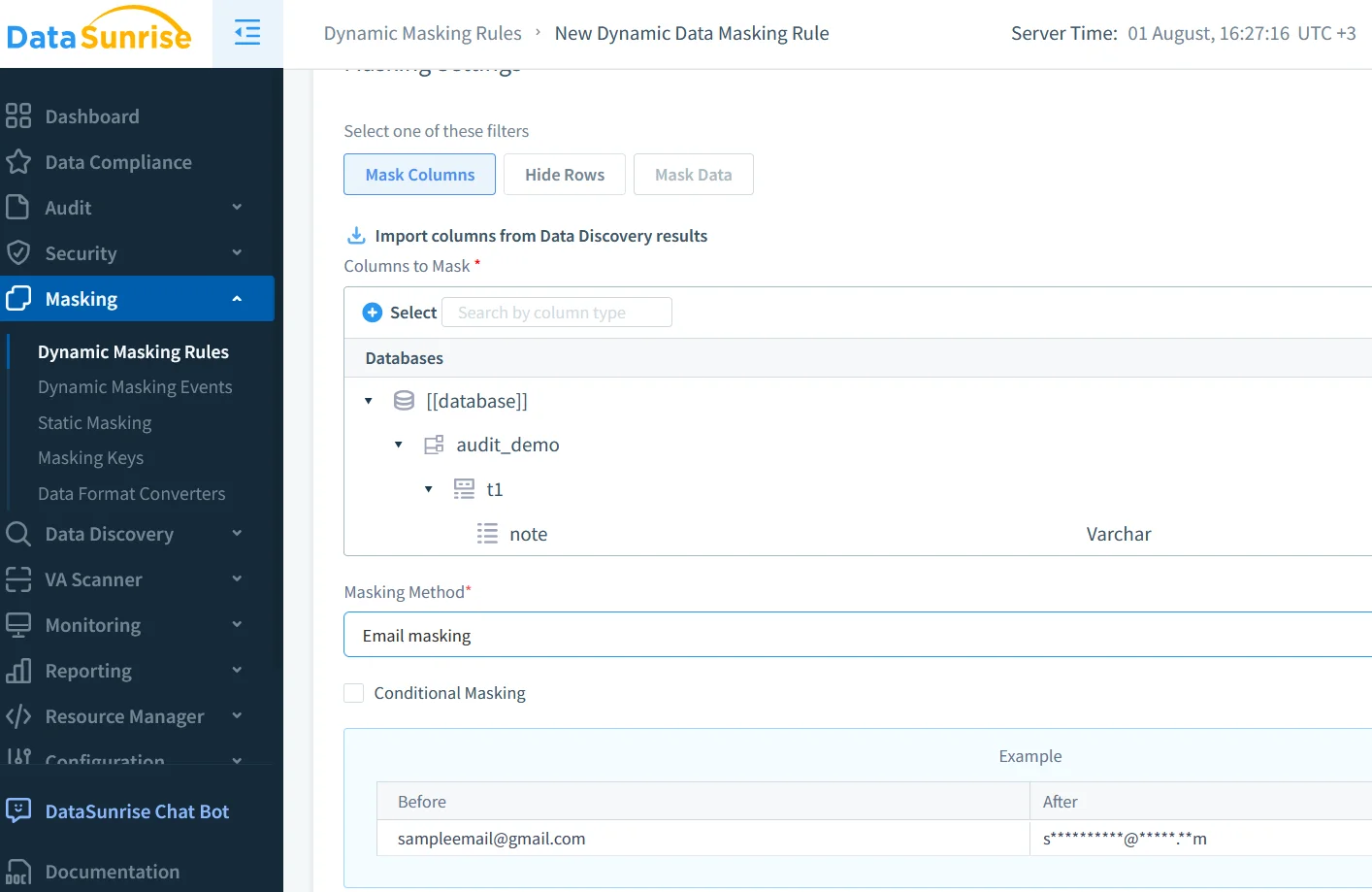

Dynamisches Maskieren & automatische Datenerkennung

Sicherheit betrifft nicht nur wer auf die Datenbank zugegriffen hat, sondern auch was er gesehen hat. Leiten Sie denselben Echtzeit-Feed durch die Dynamische Datenmaskierung-Engine von DataSunrise. Der Proxy ersetzt Kreditkartennummern durch formatwahrende Tokens, sobald eine Sitzung nicht über die Rolle „PCI-Access“ verfügt. Spalten-spezifische Sensitivitätslabels stammen von nächtlichen Crawls, die durch DataSunrise Data Discovery ermöglicht werden; wenn ein Entwickler um 02:00 eine Tabelle namens insurance_claims bereitstellt, wird diese bis 03:05 als „PHI“ gekennzeichnet und bei der nächsten Abfrage maskiert.

Maskierte Werte enthalten Prüfsummen-Wasserzeichen, so sieht Ihr BI-Dashboard „4111‑XXXX‑1111‑1111“ – gültige Luhn-Prüfung, falsche Nummer – und Ihre Analysten können weiterarbeiten. Die Maskierungsentscheidung selbst wird protokolliert und gestreamt, um vollen Kontext für Forensik und Compliance zu erhalten.

GenAI verwandelt Rauschen in Narration

Große Sprachmodelle sind hervorragend darin, repetitive JSON-Daten zusammenzufassen. Ein etwa vierzig Zeilen langer Python-Worker kann zehntausend Rohereignisse in einen Slack-freundlichen Absatz verwandeln:

from openai import OpenAI

client = OpenAI()

prompt = f"You are an infosec assistant. Summarise anomalies:\n{events_json}"

summary = client.chat.completions.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

).choices[0].message.content

Teams fügen diese Zusammenfassung direkt in Jira ein und reduzieren die mittlere Zeit bis zur Problemanalyse von Stunden auf Minuten. Da das LLM nach der Maskierung operiert, gelangen niemals produktive personenbezogene Daten in das GenAI-Modell.

Native MySQL-Audit-Funktionen im Detail

Die offizielle MySQL Audit Log Plugin-Dokumentation beschreibt Architektur und Einstellungen ausführlich. Verwenden Sie Filter (siehe Referenz zu Audit-Log-Filter-Regeln), um alles aufzuzeichnen außer SELECT-Anweisungen, die vom Benutzer reporting ausgeführt werden:

CALL audit_log_filter_set_filter(

'reporting_app',

'IF user = "reporting" THEN RETURN FALSE; ELSE RETURN TRUE; END IF'

);

CALL audit_log_user_set_filter('reporting','reporting_app');

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_policy = 'ALL';Prüfen Sie das Ergebnis mit:

SELECT *

FROM mysql.audit_log

ORDER BY event_time DESC

LIMIT 5;

Da die Konfiguration in SQL verwaltet wird, können Sie sie unter Versionskontrolle stellen, per CI/CD-Pipelines ausrollen und bei Bedarf zurückrollen.

Absicherung des Logs selbst

Angreifer versuchen häufig, ihre Spuren zu „verwischen“, indem sie Zeilen aus der Log-Tabelle löschen. Schützen Sie die Audit-Trail, indem Sie Ereignisse in einem object-locked S3-Bucket im WORM‑Modus (Write-Once-Read-Many) speichern oder mit unveränderlichen Flags alle fünf Minuten Filesystem-Snapshots anfertigen.

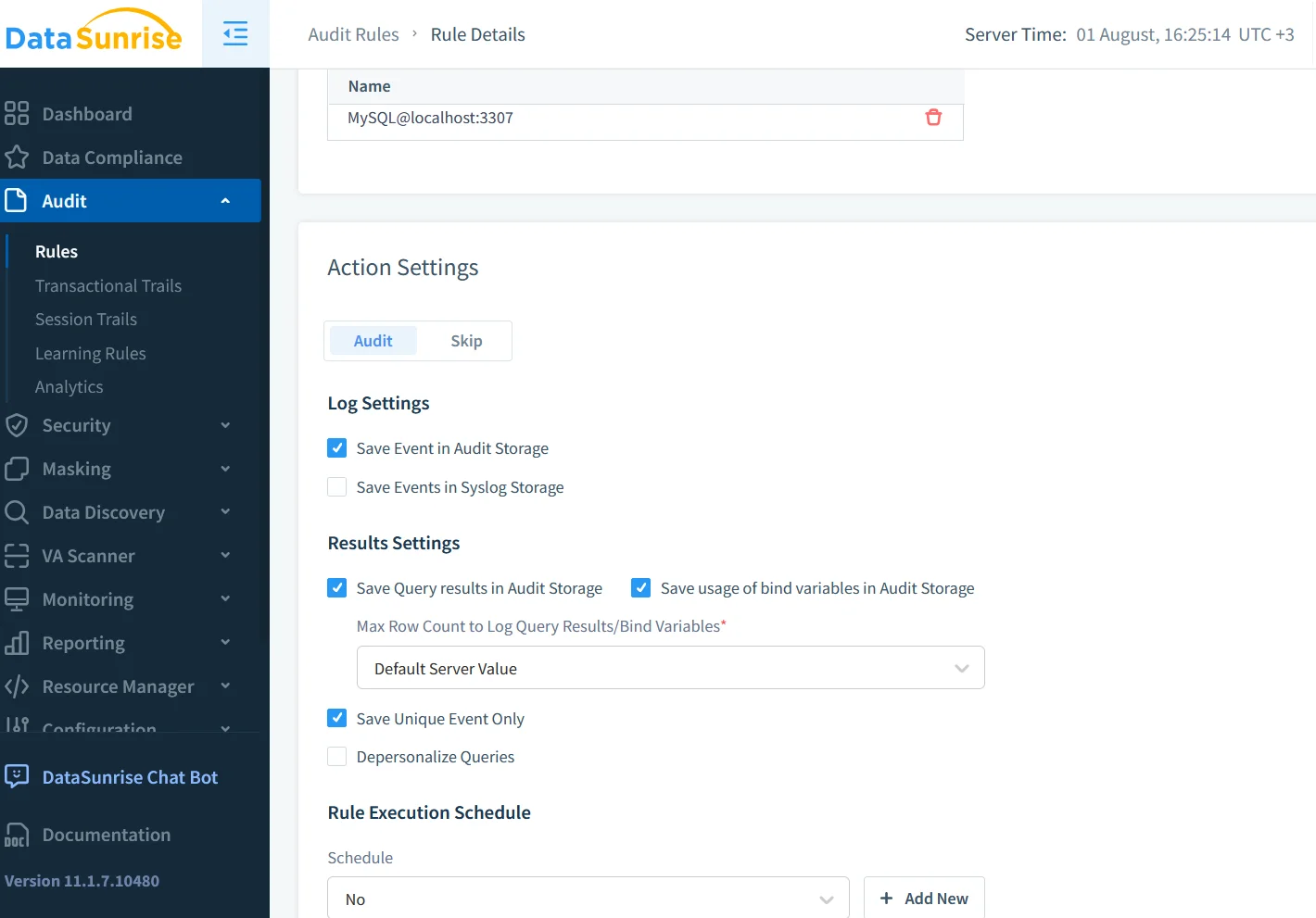

Warum DataSunrise hinzufügen?

Ein böswilliger Nutzer mit SUPER-Rechten kann das Plugin entladen; ein transparenter Proxy kann nicht von innen in der Datenbank deaktiviert werden. Die Hinzunahme von DataSunrise liefert Ihnen eine zweite, unabhängig gespeicherte Audit-Spur sowie umfassende Laufzeitkontrollen.

Wenn eine Abfrage eine Richtlinie verletzt, sendet DataSunrise innerhalb von Sekunden eine Warnung über seine Slack-Integration, inklusive Vorher-Nachher-Werten.

Compliance-Autopilot

DataSunrise’s DSGVO-Kontrollbibliothek und PCI DSS-Vorlagen ordnen spezifische Audit-Ereignisse regulatorischen Klauseln zu, während das umfassendere Compliance Manager Dashboard fertige Nachweise an jede Kontrolle anhängt. Prüfer sind zufrieden und Sie entgehen dem Teufelskreis der Last-Minute-Beweiserfassung.

Beispiel Threat Hunt: Zugriff auf PII außerhalb der Bürozeiten

SELECT *

FROM mysql.audit_log

WHERE JSON_EXTRACT(audit_record,'$.user') NOT IN ('svc_backup','replication')

AND HOUR(event_time) NOT BETWEEN 7 AND 19

AND JSON_EXTRACT(audit_record,'$.command_class') = 'select'

AND JSON_EXTRACT(audit_record,'$.object.name') IN ('patients','credit_cards');

Planen Sie die Abfrage als nächtlichen Job oder speisen Sie den Kafka-Stream in eine Grafana Loki-Regel ein, die auslöst, sobald die Anzahl einen Schwellwert überschreitet.

Architekturschnappschuss

- MySQL liefert das MySQL Audit Log durch das integrierte Plugin aus.

- Ereignisse werden an Kafka gestreamt; ein zweiter Pfad schreibt unveränderbare Objekte in S3.

- DataSunrise Proxy erzwingt Maskierung und veröffentlicht angereicherte Ereignisse mit Sensitivitätslabels.

- Ein GenAI-Mikroservice fasst Anomalien zusammen und eröffnet Jira-Tickets, wenn das Risiko ≥ 0,8 ist.

Ist eine Ebene deaktiviert, bleiben dennoch Spuren auf den anderen erhalten.

Abschließende Gedanken

Früher war das Audit-Log ein statisches Artefakt. Heute ist es ein lebendiges Sicherheitssignal, angereichert durch GenAI und abgeglichen mit Dutzenden von Compliance-Rahmenwerken. Beginnen Sie mit dem Streaming des MySQL Audit Log, fügen Sie Maskierung und Automatisierung bei Bedarf hinzu und überlassen Sie den Maschinen den langweiligen Teil — Ihre Analysten werden es Ihnen danken.