MySQL Audit-Tools

Moderne Datenplattformen stehen unter einem Mikroskop aus Vorschriften und Cyber-Bedrohungen. MySQL Audit-Tools sind die Instrumente, die Teams ermöglichen, jeden Lese-, Schreib- und Konfigurationsvorgang zu überwachen und gleichzeitig die Anforderungen von DSGVO, HIPAA, PCI-DSS und SOX zu erfüllen. In diesem Artikel erläutern wir, wie Echtzeit-Auditing, dynamische Maskierung und Datenentdeckung zusammenwirken, und gehen dann ausführlich auf die Konfiguration sowohl des nativen MySQL-Audit-Plugins als auch der DataSunrise-Suite ein. Unterwegs sehen Sie praktische SQL-Beispiele, Links zu praxisorientierten Anleitungen und einen ehrlichen Vergleich der Werkzeugsets.

Echtzeit-Audit & Datenentdeckung im Kontext

Echtzeit-Audit ist längst kein „Nice-to-have“ mehr – es ist der Herzschlag der Anomalieerkennung. Das native MySQL streamt Ereignisse in das Performance Schema, aber das erzählt nur einen Teil der Geschichte. Plattformen wie DataSunrise erweitern die Sichtbarkeit auf datenbankübergreifende Sitzungen, Cloud-Endpunkte und sogar Proxys, während die integrierte Data Discovery Engine Tabellen auf sensible Spalten scannt und diese automatisch für die Überwachung markiert. Die Kombination von Datenentdeckung und kontinuierlichem Audit stellt sicher, dass neu hinzugefügte personenbezogene Daten (PII) niemals im Schatten verborgen bleiben.

Da die Entdeckung kontinuierlich arbeitet, löst jede Änderung in der Schema-Struktur eine Neubewertung der Audit-Richtlinien aus. Diese Rückkopplung hält die Sicherheitslage im Einklang mit einem agilen Entwicklungsrhythmus und vermeidet manuelle Blinden Flecken, die bei vierteljährlichen Überprüfungszyklen entstehen.

Dynamische Datenmaskierung für Live-Umgebungen

Selbst die beste Audit-Trail kann Geheimnisse preisgeben, wenn Analysten Rohdaten aus der Produktion sehen. Native MySQL unterstützt Spaltenebenen-dynamische Datenmaskierung nur indirekt (denken Sie an Views und gespeicherte Prozeduren). Die dynamische Datenmaskierungsschicht von DataSunrise fängt SQL-Anfragen ab und schreibt die Resultate in Echtzeit um – Kreditkartennummern werden zu XXXX-XXXX-XXXX-1234, E-Mail-Adressen verlieren ihre Domain und Geburtsdaten werden innerhalb eines Toleranzfensters verschoben. Die Maskierung erfolgt nach der Abfrageplanung, sodass der Optimierer keinen Einfluss spürt – dies wurde durch A/B-Latenztests in Staging bestätigt.

Der wahre Nutzen zeigt sich in Incident-Response-Krisenzimmern: Ermittler erhalten sofortigen Zugriff auf Abfragen und Bindevariablen, ohne auf einen Datenschutzbeauftragten warten zu müssen, der Exporte bereinigt. Maskierungspolicen befinden sich im gleichen Regelwerk wie Audit-Filter, sodass eine einzelne Konfigurationsänderung sowohl die Sichtbarkeit als auch die Verdeckungsschichten beeinflusst.

Sicherheits- & Compliance-Grundlagen

Audit zeichnet nicht nur DML-Vorgänge auf; es beweist die Absicht. Regulierungsbehörden fragen regelmäßig: „Zeigen Sie mir alle, die im Mai verschlüsselte Kreditkartendaten berührt haben.“ MySQL Audit-Tools kombinieren kryptographisch signierte Protokolle mit einer manipulationssicheren Nachweiskette. Wenn diese Tools in den Compliance Manager von DataSunrise eingespeist werden, können Nutzer mit einem Klick Beweispakete für Prüfer erstellen, die DSGVO, HIPAA oder PCI-DSS abdecken, ohne Ad-hoc-Abfragen zu schreiben.

Auf der präventiven Seite blockiert die Database Firewall von DataSunrise verdächtige Anweisungen, bevor sie den Server erreichen, während der Audit-Trail diesen Versuch dokumentiert. Diese Kombination aus „Schild“ und „Kamera“ ist ein Kennzeichen moderner Zero Trust-Referenzarchitekturen.

Konfiguration des nativen MySQL Audit Plugins

MySQL Community Edition wird standardmäßig ohne ein Enterprise-Audit-Plugin ausgeliefert, doch Benutzer können Oracles quelloffenes audit_log-Plugin (oder den Fork von Percona) in wenigen Minuten laden. Nachfolgend eine Minimal-Konfiguration, die nur Schreibvorgänge protokolliert, um den Overhead zu reduzieren und gleichzeitig den forensischen Wert hochzuhalten.

-- Aktivieren des MySQL Enterprise Audit Plugins

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Plugin-Status überprüfen

SELECT PLUGIN_NAME, PLUGIN_STATUS

FROM INFORMATION_SCHEMA.PLUGINS

WHERE PLUGIN_NAME='audit_log';

-- Über Neustarts hinweg speichern

SET GLOBAL audit_log_policy = 'WRITE';

SET PERSIST audit_log_policy = 'WRITE';

-- Lärm reduzieren durch Ignorieren von Replikationsbenutzer-Ereignissen

SET PERSIST audit_log_filter_id = JSON_ARRAY('ignore_repl');

-- Die letzten 10 Ereignisse auslesen

SELECT

json_extract(event, '$.command_type') AS cmd,

json_extract(event, '$.sql_text') AS sql_text,

json_extract(event, '$.user') AS user,

json_extract(event, '$.host') AS host,

json_extract(event, '$.timestamp') AS ts

FROM mysql.audit_log

ORDER BY id DESC

LIMIT 10;

Einige bewährte Praktiken folgen sofort:

- Speicherort der Protokolldateien — Speichern Sie Audit-JSON auf einer eigenen Partition, getrennt von

ibdata, um I/O-Konflikte zu vermeiden. - Verschlüsselung im Ruhezustand — Mounten Sie das Protokollverzeichnis auf einem von Linux eCryptfs verwalteten Filesystem oder verwenden Sie blockbasierte Verschlüsselung bei Cloud-Volumes.

- Streaming zu SIEM — Senden Sie Ereignisse mit Filebeat an OpenSearch oder Splunk, um eine korrelative Analyse mit Anwendungslogs zu ermöglichen.

Ausführliche Referenzdokumentationen finden Sie im Percona Leitfaden für Advanced Auditing.

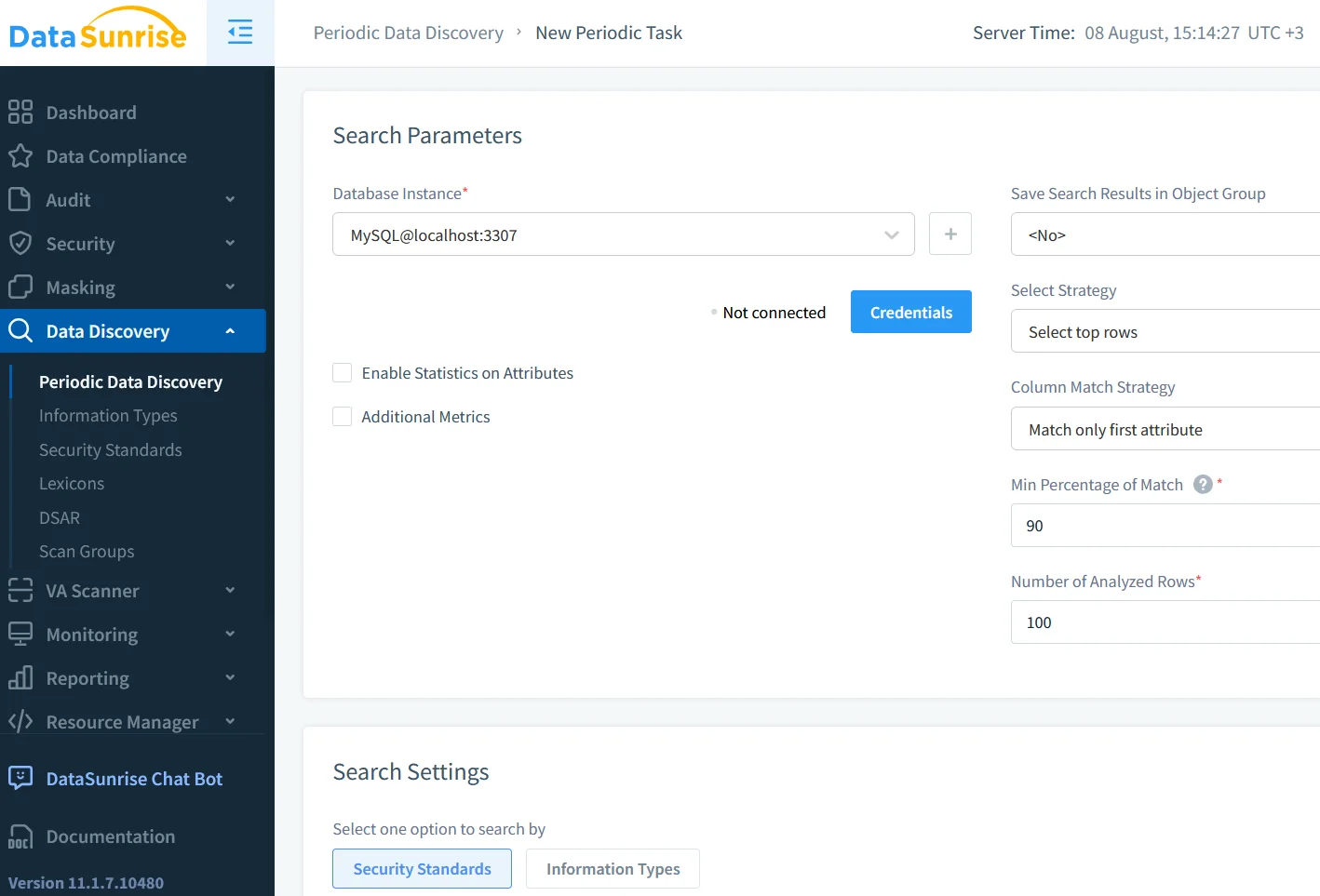

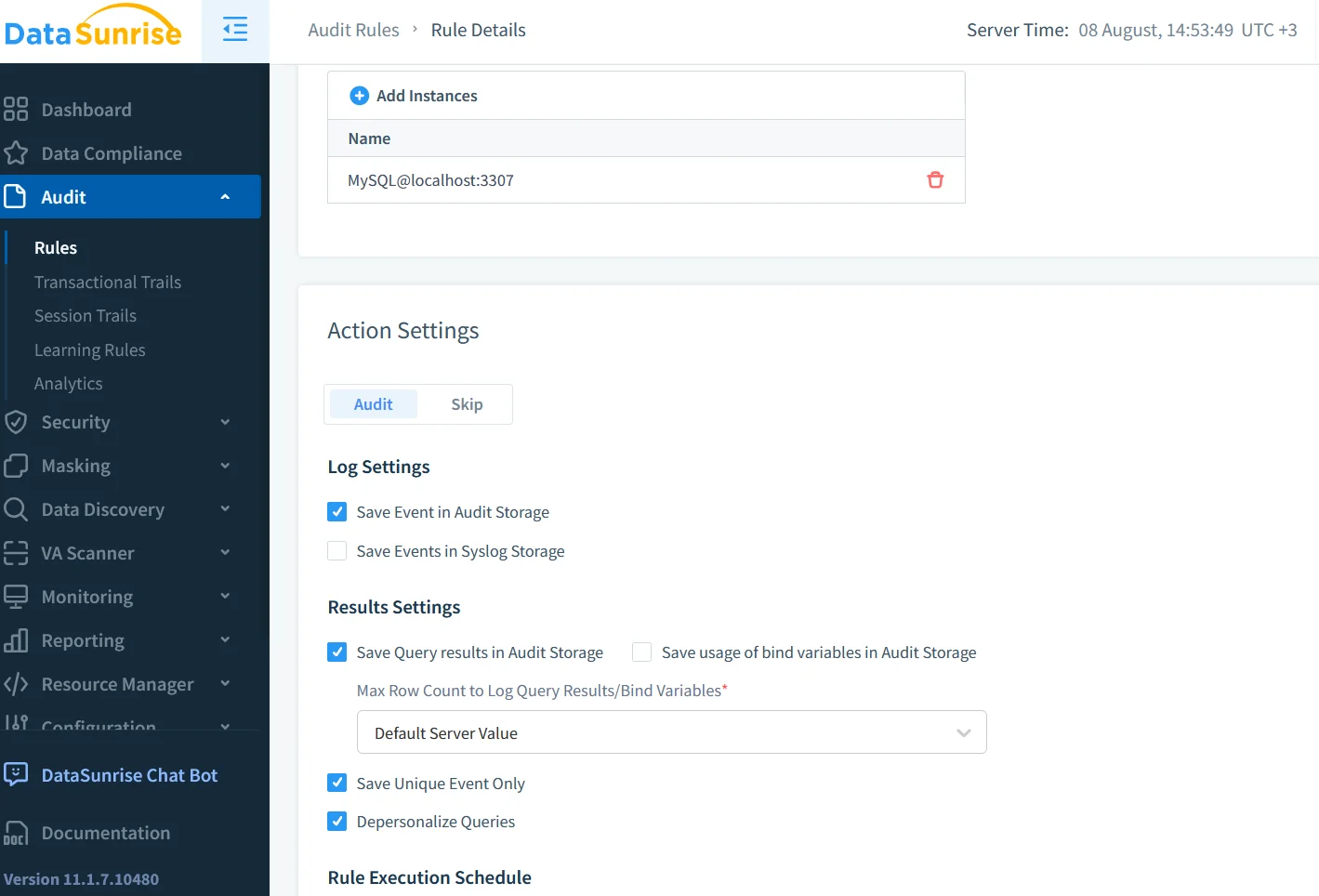

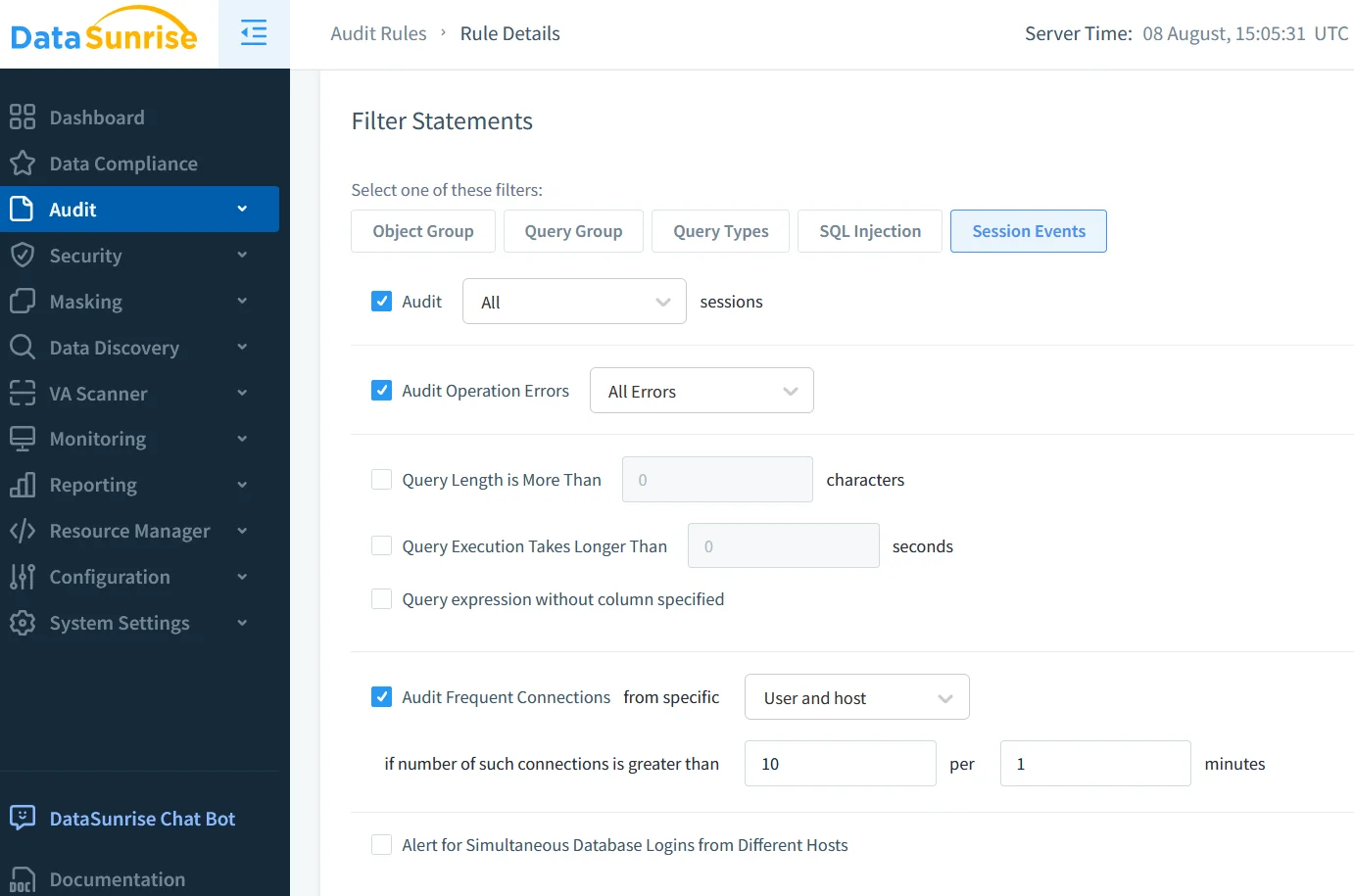

Tiefgehender Einblick in DataSunrise Audit

Während sich das native Audit auf den Server selbst konzentriert, fügt DataSunrise eine Middleware-Proxyschicht hinzu, die den Datenverkehr über heterogene Cluster hinweg inspiziert. Die Bereitstellung erfolgt schnell dank Container-Images und Terraform-Modulen (siehe das Diagramm zu den Bereitstellungsmodi). Nach der Installation können Sie feinkörnige Regeln erstellen wie „Alarm bei UPDATEs auf salary außerhalb der Geschäftszeiten“ oder „Blockiere SELECT * auf Kundentabellen für BI-Rollen“.

Schritt-für-Schritt-Anleitung zur Regelerstellung

- Audit-Regel definieren: Wählen Sie in der UI Audit → Regeln → Neu und wählen Sie Tabelle: employees, Spalte: salary.

- Bedingung hinzufügen:

NOT (USER_ROLE IN ('HR_ADMIN') OR TIME_RANGE('08:00','18:00')). - Aktion anfügen: Benachrichtigen per E-Mail und Slack Webhook.

Im Hintergrund wandelt DataSunrise diese DSL in einen optimierten DFA um und cached diesen pro Verbindung, wodurch die Leistung auch bei Hunderten aktiven Regeln linear bleibt.

Echtzeit-Analyse & Reporting

Eine beliebte Kombination ist die Nutzung der REST API von DataSunrise zusammen mit Grafana Loki. Der Audit-Service stellt einen /events-Endpunkt bereit, der JSON-Zeilen streamt; eine einfache Fluent Bit-Konfiguration speist diese in Prometheus und Grafana Dashboards in weniger als zehn Minuten ein. Native Histogramme zeigen Spitzen in DDL während Releases, während Anomalie-Diagramme maskierte Leckversuche überlagern.

Die passende Ausstattung wählen

- Native Plugins — Leichtgewichtig, keine Lizenzkosten, perfekt für Single-Tenant-Umgebungen oder Entwicklungs-Sandboxen.

- DataSunrise — Enterprise-Features (Maskierung, Entdeckung, Firewall), Multi-Datenbank-Abdeckung, Compliance-Bundles.

- Open-Source-Alternativen — McAfee MySQL Audit oder

audit_proxyUDF existieren, hinken aber in der Wartung hinterher.

Oft setzen Teams beide ein: Native Audit als Sicherheitsnetz und DataSunrise als erweiterte Schicht mit Kontext und Echtzeit-Blockierung. Da DataSunrise das originale Wire-Protokoll liest, erfasst es Ereignisse auch, wenn bösartige Admins serverseitige Plugins deaktivieren.

Praktisches Reporting & Visualisierung

Logs sind nur so nützlich wie die Geschichten, die sie erzählen. Leiten Sie MySQL JSON- und DataSunrise-Ereignisse in einen ELK-Stack oder eine Cloud-Observability-Plattform weiter. Dort können Sie:

- Heatmaps fehlgeschlagener Anmeldungen nach Quell-IP erstellen.

- AWS Lambda-Funktionen auslösen, wenn die Audit-Häufigkeit für

DROP TABLEeine Baseline überschreitet. - PDF-Beweispakete vierteljährlich mit dem DataSunrise Report Generator erstellen und per E-Mail an Ihren Auditor senden.

Diese Integrationen verwandeln passive Logs in proaktive Risikoindikatoren.

Fazit

Im Jahr 2025 lautet die Diskussion über MySQL Audit-Tools nicht mehr „Haben wir Protokolle?“, sondern „Können wir in Sekunden reagieren, Compliance beweisen und Daten bevor sie das Netz verlassen maskieren?“ Das native MySQL Audit liefert grundlegende Sichtbarkeit; DataSunrise ergänzt ein Sicherheitsgewebe aus Entdeckung, Maskierung und Firewall. Kombinieren Sie beides – und Sie erhalten die notwendige Beobachtbarkeit, Kontrolle und regulatorische Sicherheit, die moderne Datenverwaltung verlangt.