Audit-Trails

Einführung

Menschliches Versagen bleibt einer der hartnäckigsten Treiber für Datenverletzungen in modernen Organisationen. Zahlreiche Branchenberichte zeigen, dass fast zwei Drittel der Sicherheitsvorfälle auf unbeabsichtigte Insideraktionen zurückzuführen sind und nicht auf gezielte Angriffe. Laut dem neuesten IBM Data Breach Report sind Fehler autorisierter Benutzer weiterhin ein wesentlicher Faktor für Datenlecks sowie steigende Kosten für die Behebung. Diese Fehler betreffen typischerweise falsch konfigurierte Datenbanken, unzureichende Zugriffskontrollen, versehentliche Offenlegung vertraulicher Datensätze oder die unbeabsichtigte Weitergabe sensibler Informationen. In den heutigen verteilten Cloud- und Hybridökosystemen kann schon eine einzige Fehlkonfiguration kritische Daten sofort dem öffentlichen Internet aussetzen.

Um diese Risiken effektiv zu mindern, müssen Organisationen starke Datenschutz-Governance-Rahmenwerke anwenden, die durch kontinuierliche Schulungsprogramme für Mitarbeiter und rollenbasierte Sicherheitsschulungen unterstützt werden. Die Implementierung von detaillierten Audit-Trails und automatisierten Überwachungssystemen ist essenziell, um durchgängig Transparenz und Verantwortlichkeit über die gesamte Datenlandschaft zu gewährleisten. Solche Werkzeuge liefern Sicherheitsteams Echtzeit-Einblicke in jede Abfrage, Änderung und Zugriffsanforderung, ermöglichen eine schnelle Erkennung ungewöhnlicher Muster und eine zügige Untersuchung potenzieller Vorfälle. In Kombination mit robusten Zugriffskontrollen, Maskierungsverfahren und Nutzerverhaltensanalysen reduzieren Audit-Trails das Risiko und die Folgen menschlicher Fehler erheblich, verbessern die Compliance und erhöhen die Resilienz der gesamten Datenumgebung.

Was ist ein Audit-Trail in einer Datenbank?

Ein Datenbank-Audit-Trail ist ein umfassendes, chronologisch geordnetes Protokoll, das jede Aktion innerhalb einer Datenbankumgebung erfasst. Es zeichnet sowohl vom Benutzer initiierte Vorgänge – einschließlich Authentifizierungsversuchen, ausgeführten Abfragen und Datenänderungen – als auch systemgenerierte Ereignisse wie automatisierte Aufgaben, Backup-Routinen und Hintergrundprozesse auf. Jeder Protokolleintrag enthält in der Regel Angaben darüber, wer die Aktion ausgeführt hat, welches Objekt oder Datenset betroffen war, wann das Ereignis stattfand und oft auch woher die Aktivität stammt (z.B. eine IP-Adresse oder eine spezifische Anwendung).

Diese detaillierten Protokolle helfen Organisationen, eine starke Datenverantwortlichkeit und End-to-End-Sichtbarkeit über ihre Datenbankoperationen zu gewährleisten. Audit-Trails spielen eine entscheidende Rolle bei der Erkennung abnormaler Verhaltensweisen, der Wahrung der Datenintegrität und der Einhaltung gesetzlicher Anforderungen, die durch Rahmenwerke wie GDPR, HIPAA und SOX vorgegeben werden. Sie unterstützen auch weitergehende Sicherheitskontrollen wie die Analyse des Nutzerverhaltens (UBA) und verbessern somit die Fähigkeit einer Organisation, Risiken proaktiv zu identifizieren.

Kernzwecke eines Audit-Trails

- Erkennung unbefugten Zugriffs: Hilft, verdächtige Logins oder Rechteeskalationen zu identifizieren, die auf einen Sicherheitsbruch hindeuten können.

- Nachverfolgung von Datenänderungen: Protokolliert Änderungen an Tabellen, Schemata oder Konfigurationsparametern, sodass Administratoren die genaue Abfolge der Aktionen rekonstruieren können.

- Untersuchung von Sicherheitsvorfällen: Bietet überprüfbare Beweise für forensische Analysen und unterstützt Ursachenforschung bei Audits.

- Sicherstellung der gesetzlichen Compliance: Demonstriert die Einhaltung von Datenschutz- und Finanzverantwortlichkeitsstandards durch zuverlässige, manipulationssichere Protokolle.

Letzten Endes bilden Audit-Trails eine entscheidende Grundlage für Transparenz, Verantwortung und Vertrauen im Datenmanagement. Egal, ob sie für Echtzeit-Überwachung oder retrospektive Analysen eingesetzt werden, stärken sie die Integrität und Sicherheit Ihrer Datenbanksysteme – unterstützen Teams dabei, Bedrohungen frühzeitig zu erkennen, Compliance zu verifizieren und widerstandsfähige Governance-Strukturen aufzubauen.

Ansätze für Datenbank-Audit-Trails

Es gibt zwei Hauptansätze zur Umsetzung von Audit-Trails in Datenbanken:

Native Werkzeuge

Viele Datenbankmanagementsysteme (DBMS) bieten eingebaute Audit-Funktionalitäten. Diese nativen Werkzeuge ermöglichen eine unkomplizierte Aktivierung grundlegender Audit-Funktionen. Zum Beispiel verfügt Oracle über seine Audit-Trail-Funktion, während Microsoft SQL Server das SQL Server Audit umfasst.

Werkzeuge von Drittanbietern

Drittanbieter-Lösungen für Audit-Trails wie DataSunrise bieten weiterführende Funktionen und zentrale Verwaltung. Diese Tools beinhalten oft:

- Erweiterte Sicherheitskontrollen

- Plattformübergreifende Kompatibilität

- Anpassbare Berichtsfunktionen

- Echtzeit-Warnsysteme

Beispiel: Audit-Trail mit pgAudit in PostgreSQL

Um das PgAudit-Log einzusehen, können Sie folgenden ‘cat’-Befehl verwenden (weitere Details hier):

cat /var/log/postgresql/postgresql-16-main.log | more

Hier ein kurzes Beispiel, wie ein Audit-Trail mit der pgAudit-Erweiterung in PostgreSQL aussehen kann:

2024-09-17 10:15:23 UTC,AUDIT,SESSION,1,1,READ,SELECT,TABLE,public.users,,,SELECT * FROM users WHERE id = 123;

Dieser Protokolleintrag zeigt:

- Zeitstempel

- Audit-Typ

- Session- und Benutzer-IDs

- Operationstyp (READ)

- SQL-Anweisungstyp (SELECT)

- Objekttyp (TABLE)

- Schema- und Tabellenname

- Die tatsächlich ausgeführte SQL-Abfrage

Native Audit-Funktionen bieten oft keine erweiterten Features. Während sie grundlegendes Logging bereitstellen, fehlen meist Daten-Tags, eingebaute Analysen und automatisierte Regelanwendungen. Das Transformieren roher Logdateien, wie das oben gezeigte Beispiel, in umsetzbare Erkenntnisse erfordert erheblichen zusätzlichen Aufwand und Verarbeitung.

Audit-Trail Schnellstart (Schritt-für-Schritt)

Aktivieren von pgAudit in PostgreSQL

# postgresql.conf

shared_preload_libraries = 'pgaudit'

pgaudit.log = 'read,write,ddl'

pgaudit.log_parameter = on

-- in jeder Datenbank:

CREATE EXTENSION pgaudit;

-- PostgreSQL nach Bearbeitung von shared_preload_libraries neu starten

Überprüfen Sie das Logging:

cat /var/log/postgresql/postgresql-16-main.log | moreBeobachtenswerte Signale

- Zugriffe auf Tabellen mit PII/PHI außerhalb der Arbeitszeiten

- Spike im SELECT-Volumen eines einzelnen Benutzers/Sitzung

- Rollenänderungen gefolgt von DDL- oder großen Exportvorgängen

Erstellen einer DataSunrise-Instanz für Audit-Trails

Vorausgesetzt, DataSunrise ist bereits installiert, so erstellen Sie eine Instanz und sehen einen Audit-Trail ein:

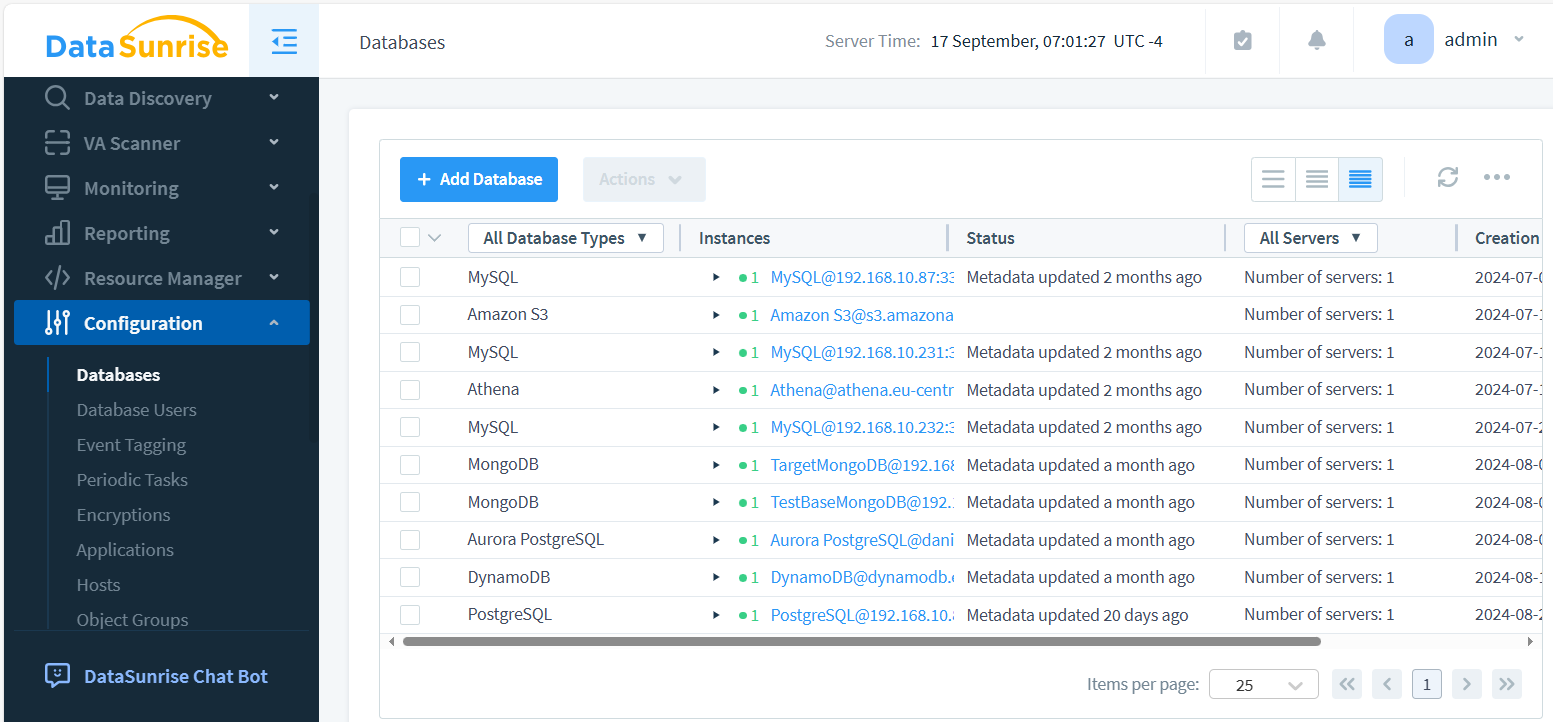

- Melden Sie sich in der DataSunrise-Weboberfläche an

- Gehen Sie zu “Instanzen” und klicken Sie auf “+ Neue Instanz hinzufügen”

- Konfigurieren Sie die Verbindungsdaten für Ihre Datenbank. DataSunrise konsolidiert alle Datenbankverbindungen an einem Ort.

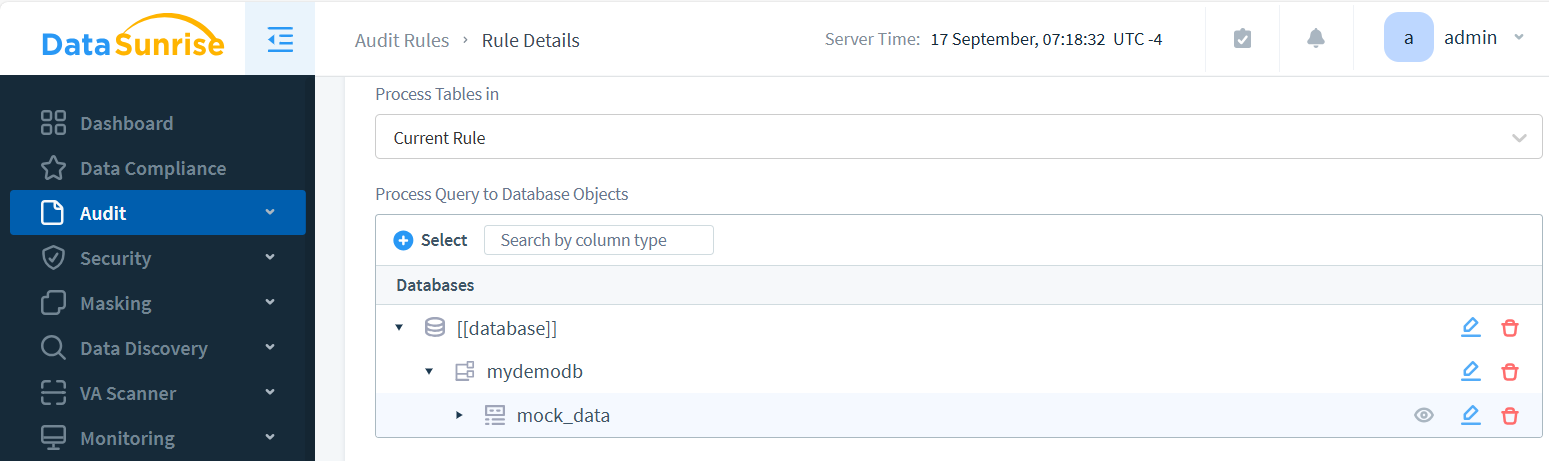

- Erstellen Sie eine Audit-Regel unter Audit – Regeln und aktivieren Sie die Protokollierung für die gewünschten Objekte.

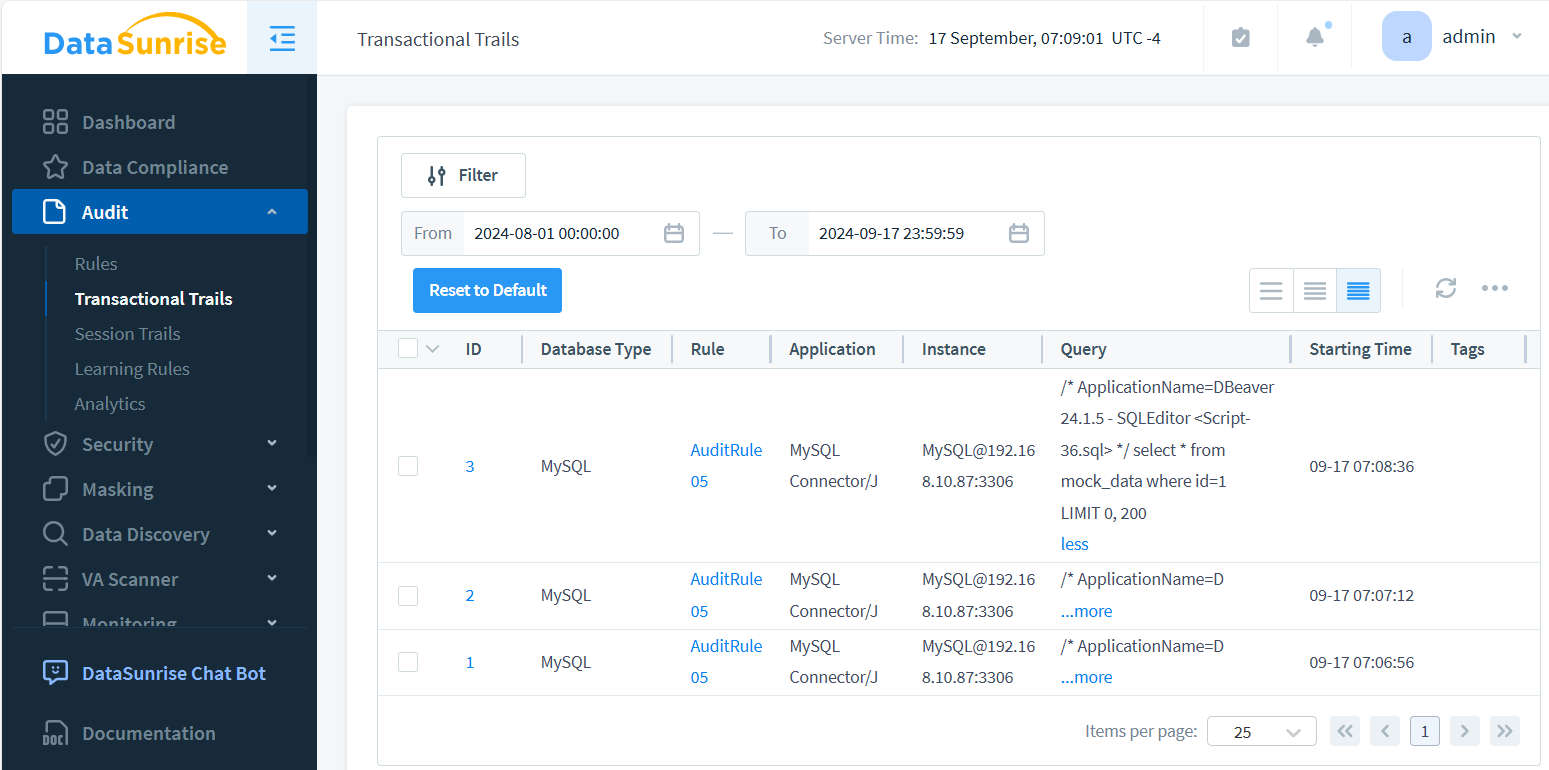

- Öffnen Sie den Bereich “Audit – Transactional Trails”, um die erzeugten Trails einzusehen und zu analysieren.

DataSunrise macht es einfach, umfassende Auditierung über mehrere Datenbankplattformen hinweg einzurichten. Das obige Bild zeigt zentrale Bestandteile eines Audit-Trails: Instanzdetails, Zeitstempel und protokollierte Abfragen. Optional können auch Abfrageergebnisse erfasst werden. Jedes Ereignis im Audit-Trail ist interaktiv und erlaubt Benutzern, mit einem Klick detaillierte Ergebnisse der Datenbankabfrage einzusehen.

Vorteile von DataSunrise für zentralisiertes Audit-Management

DataSunrise bietet mehrere Vorteile bei der Verwaltung von Audit-Trails:

- Vereinheitlichte Oberfläche: Verwalten Sie Audit-Regeln für verschiedene Datenbanktypen über ein einziges Dashboard

- Anpassbare Richtlinien: Erstellen Sie maßgeschneiderte Audit-Policys basierend auf Ihren spezifischen Sicherheitsanforderungen

- Echtzeit-Monitoring: Erkennen und melden Sie verdächtige Aktivitäten in Echtzeit

- Compliance-Unterstützung: Erfüllen Sie regulatorische Vorgaben mit vorkonfigurierten Compliance-Berichten

- Skalierbarkeit: Verwalten Sie Audit-Trails einfach für große, komplexe Datenbankumgebungen

Schnellvergleich: Native Tools vs. DataSunrise Audit-Trails

| Feature | Native Tools | DataSunrise |

|---|---|---|

| Setup & Konfiguration | Manuell, DB-spezifisch | Zentralisiert, plattformübergreifend |

| Analyse & Warnungen | Begrenzt oder keine | Echtzeit, anpassbar |

| Compliance-Berichte | Basis-Exporte | Vorgefertigte SOX-, HIPAA-, GDPR-Vorlagen |

Branchenanwendungsfälle

- Finanzen: Schnelle Erkennung unbefugter Konto-Zugriffe.

- Gesundheitswesen: Überwachung von PHI-Zugriffen für HIPAA-Audits.

- SaaS: Verfolgung von Aktivitäten auf Mandantenebene zur Kundenzufriedenheit.

Geschäftsauswirkungen auf einen Blick

| Untersuchungszeit | Von Stunden auf Minuten reduziert |

| Audit-Bereitschaft | Kontinuierliche Compliance-Berichte |

| Speichereffizienz | Zentrale, komprimierte Logs |

Die Bedeutung der Überwachung des Nutzerverhaltens

Die Verfolgung des Nutzerverhaltens ist entscheidend für die Aufrechterhaltung der Datenbanksicherheit. Umfangreiche Audit-Trails dienen als aufmerksame Wächter, die Organisationen helfen, eine Vielzahl verdächtiger Aktivitäten zu erkennen. Dazu zählen ungewöhnliche Zugriffsmuster, die vom normalen Nutzerverhalten abweichen, unautorisierte Datenänderungen, die die Integrität gefährden können, Versuche zur Eskalation von Berechtigungen über die zugewiesenen Rollen hinaus und potenzielle Insider-Bedrohungen, die oft unbemerkt bleiben. Durch die sorgfältige Analyse dieser Muster können Organisationen Sicherheitsrisiken proaktiv angehen, gezielte Gegenmaßnahmen umsetzen und sensible Daten sowohl vor externen als auch internen Gefahren wirkungsvoll schützen.

Bewährte Verfahren zur Implementierung von Audit-Trails

Um die Effektivität Ihres Audit-Trail-Systems zu maximieren, ist es wichtig, einen ganzheitlichen Ansatz zu verfolgen. Beginnen Sie mit der Definition klarer Auditierungsziele, die im Einklang mit den Sicherheitsanforderungen Ihrer Organisation stehen. Implementieren Sie das Prinzip der minimalen Rechtevergabe, um potenzielle Risiken zu verringern. Überprüfen und analysieren Sie Audit-Logs regelmäßig, um Anomalien und Bedrohungen frühzeitig zu erkennen. Etablieren Sie eine robuste Aufbewahrungsrichtlinie für Auditing-Daten, die die Einhaltung von Vorschriften und die historische Analyse sicherstellt. Schützen Sie die Integrität der Audit-Trails durch gesicherte Speichermechanismen. Führen Sie zudem regelmäßige Audits des Auditing-Systems selbst durch, um dessen Zuverlässigkeit und Effektivität zu gewährleisten. Durch konsequente Anwendung dieser Praktiken verbessern Sie erheblich Ihre gesamte Datenbanksicherheitslage und schaffen eine widerstandsfähige Abwehr gegen potenzielle Bedrohungen.

Audit-Trails in Compliance-Rahmenwerken

Verschiedene Regularien definieren spezifische Anforderungen an Datenbank-Audit-Trails. Das Abgleichen Ihrer Audit-Strategie mit diesen Rahmenwerken stellt sicher, dass Sie verpflichtende Kontrollen erfüllen und Strafen vermeiden:

| Rahmenwerk | Anforderungen an Audit-Trails | Wie DataSunrise unterstützt |

|---|---|---|

| DSGVO (GDPR) | Protokollieren Sie den Zugriff auf persönliche Daten und beweisen Sie die rechtmäßige Verarbeitung. | Zentrale Nachverfolgung von Abfragen mit PII sowie automatisierte Berichte. |

| HIPAA | Aufzeichnung aller Zugriffe auf PHI und Bereitstellung manipulationssicherer Audit-Nachweise. | Detaillierte Audit-Regeln für PHI-Felder mit integritätsgeprüften Protokollen. |

| PCI DSS | Verfolgung von Zugriffen auf Zahlungsdaten und Überwachung ungewöhnlicher Aktivitäten. | Echtzeitüberwachung und Warnungen bei Abfragen von Karteninhaberdaten. |

| SOX | Nachvollziehbarkeit von Änderungen an Finanzaufzeichnungen sicherstellen. | Rollenbasierte Auditierung und geplante compliance-fähige Berichte. |

Dieses Mapping verdeutlicht, wie DataSunrise die Lücke zwischen rohen Datenbankprotokollen und auditorfertigen Compliance-Nachweisen schließt, manuellen Aufwand reduziert und die Sicherheit stärkt.

Audit-Trail Standards & Compliance-Ressourcen

Audit-Trails sind nicht nur Best Practices – sie sind explizit mit Compliance-Rahmenwerken verknüpft. Nachfolgend finden Sie Ressourcen, wie DataSunrise Organisationen bei der Erfüllung dieser Standards unterstützt:

- Überblick Daten-Compliance — Zentrale Ressource zur Ausrichtung von Datenbankkontrollen an wichtigen Regulierungen

- Wissenszentrum Regulatory Compliance — Detaillierte Informationen zu DSGVO, HIPAA, PCI DSS und SOX

- Wie man DSGVO, HIPAA und SOX erfüllt — Praktische Anleitungen zur Abstimmung von Audit-Trails

- Datenbanksicherheit — Grundlagen für Audit-Logging und Zugriffskontrolle

- Datenbankaktivitätsüberwachung — Kontinuierliche Überwachung von Nutzerverhalten und Audit-Ereignissen

Durch das Abgleichen Ihrer Audit-Trail-Strategie mit diesen Ressourcen stellen Sie sicher, dass Ihre Kontrollen den Compliance-Anforderungen entsprechen und nutzen gleichzeitig die Automatisierung von DataSunrise zur Reduzierung des Aufwands.

Herausforderungen im Audit-Trail-Management

Obwohl Audit-Trails unverzichtbar sind, bringen sie Herausforderungen mit sich:

- Performance-Auswirkungen: Umfangreiche Auditierung kann die Datenbankleistung beeinträchtigen

- Speicherbedarf: Audit-Protokolle können schnell wachsen und erheblichen Speicherplatz erfordern

- Datenschutz: Audit-Trails enthalten möglicherweise sensible Informationen, die sorgfältig behandelt werden müssen

- Analyse-Komplexität: Große Mengen an Audit-Daten können schwer zu analysieren sein

Praktisches Beispiel: Direkte Abfrage von Audit-Logs

Administratoren, die ohne Drittanbieter-Werkzeuge arbeiten, müssen native Audit-Logs oft über Abfragen gegen Systemkataloge oder Logtabellen auswerten. Beispielsweise kann man in SQL Server kürzlich aufgezeichnete Audit-Ereignisse so abfragen:

SELECT event_time, server_principal_name, database_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE())

ORDER BY event_time DESC;

Diese Abfrage liefert Audit-Ereignisse der letzten zwei Stunden inklusive wer die Abfrage ausführte, auf welche Datenbank zugegriffen wurde und die ausgeführte Anweisung. Während informativ, ist das manuelle Auswerten solcher Logs über mehrere Datenbanken hinweg schnell sehr aufwändig – was den Nutzen zentraler Lösungen wie DataSunrise für Korrelation, Alerts und Compliance-Berichte unterstreicht.

DataSunrise hilft, diese Herausforderungen durch effizientes automatisiertes Log-Management und fortgeschrittene Analysefunktionen zu bewältigen.

Praxisbeispiele für Datenbank-Audit-Trails

Audit-Trails gehen über die Theorie hinaus, wenn sie in branchenspezifischen Herausforderungen angewandt werden. Sie gewährleisten Verantwortlichkeit, Transparenz und Compliance in Umgebungen, in denen sensible Daten kritische Geschäftsprozesse steuern:

- Finanzdienstleistungen: Verfolgen Sie jede Transaktion im Detail, um SOX und PCI DSS zu erfüllen und Betrug in Echtzeit zu erkennen.

- Gesundheitswesen: Schützen Sie Patientendaten (PHI) unter HIPAA, indem Sie Zugriffe und Änderungen an klinischen Daten protokollieren.

- Regierung: Stellen Sie manipulationssichere Nachweise über Datenbankaktivitäten bereit, um Audits und Transparenzinitiativen zu unterstützen.

- SaaS- und Cloud-Plattformen: Überwachen Sie Mehrmandantenumgebungen, um Datenschutz, Kundendatenisolation und Vertrauen sicherzustellen.

- Einzelhandel und E-Commerce: Bewahren Sie Sichtbarkeit auf sensible Kunden- und Zahlungsdaten für die Einhaltung von DSGVO und PCI DSS.

Durch die Verknüpfung von Audit-Trails mit spezifischen Branchenanforderungen stärken Organisationen nicht nur die Datenbanksicherheit, sondern vereinfachen auch die regulatorische Abstimmung und minimieren Risikoexpositionen.

Die Zukunft der Audit-Trails

Mit der Weiterentwicklung von Datensicherheitsbedrohungen müssen auch Audit-Trail-Technologien fortschrittlich bleiben. Zukünftige Trends beinhalten:

- KI-gestützte Anomalieerkennung

- Blockchain-basierte unveränderliche Audit-Protokolle

- Integration mit Bedrohungsintelligenz-Plattformen

- Verbesserte Visualisierungs- und Reporting-Tools

Der proaktive Umgang mit diesen Trends wird entscheidend für eine starke Datenbanksicherheit sein.

FAQ zu Audit-Trails

Was ist ein Datenbank-Audit-Trail?

Ein Datenbank-Audit-Trail ist ein chronologisches Protokoll von Benutzer- und Systemaktionen. Es liefert überprüfbare Nachweise darüber, wer wann auf Daten zugegriffen oder sie verändert hat und in welchem Umfang. Dieses Protokoll unterstützt Verantwortlichkeit, Sicherheitsuntersuchungen und regulatorische Compliance.

Worin unterscheidet sich ein Audit-Trail von Systemlogs?

Systemlogs verfolgen hauptsächlich die Betriebszustände und Performance. Audit-Trails verbinden Ereignisse direkt mit Benutzern und Datenobjekten, was sie für Compliance-Validierung und forensische Analysen geeignet macht.

Welche Vorschriften verlangen Audit-Trails?

Audit-Trails sind ausdrücklich in Rahmenwerken wie DSGVO, HIPAA, PCI DSS und SOX vorgeschrieben oder stark empfohlen. Sie belegen die Wirksamkeit von Kontrollen und unterstützen externe Prüfer.

Wie kann der Performance-Einfluss minimiert werden?

- Auditierung gezielt auf sensible Objekte und kritische Aktionen anwenden.

- Unnötige Parameter filtern und Event-Noise reduzieren.

- Audit-Daten außerhalb des Transaktionssystems exportieren und zentralisieren.

- Richtlinien für Aufbewahrung, Rotation und Komprimierung einführen.

Welche Kennzahlen sprechen für einen effektiven Audit-Trail?

- Abdeckung der überwachten sensiblen Objekte.

- Mittlere Erkennungs- und Reaktionszeit auf Vorfälle.

- Genauigkeit der Warnungen (True vs. False Positives).

- Erfolgsquote bei der Integritätsprüfung der gespeicherten Logs.

- Wachstum der Audit-Daten und Einhaltung der Aufbewahrungsrichtlinien.

Fazit

Audit-Trails sind ein grundlegender Bestandteil starker Datenbanksicherheit. Sie erfassen und dokumentieren jede relevante Aktion im System, ermöglichen volle Transparenz, beschleunigen die Bedrohungserkennung und vereinfachen die Einhaltung gesetzlicher Regelungen. Während native Audit-Werkzeuge oft nur Basisfunktionen bieten, stellen Enterprise-Plattformen wie DataSunrise zentrale Überwachung, tiefgreifende Analysen und fein granulare Kontrolle über Benutzeraktivitäten bereit.

Durch die Kombination von strukturiertem Auditing mit Verhaltensanalysen und dedizierten Governance-Funktionalitäten können Organisationen den Schutz sensibler Daten deutlich verbessern, Anomalien schnell identifizieren und die Systemintegrität in hybriden, Multi-Cloud- und verteilten Umgebungen aufrechterhalten.

DataSunrise bietet flexible und intuitive Lösungen für umfassende Datenbanksicherheit, inklusive intelligenter Aktivitätsüberwachung und fortschrittlicher Datenmaskierung. Fordern Sie eine Demo an, um zu sehen, wie die Plattform Compliance erleichtert, den Datenschutz stärkt und den Betriebsaufwand reduziert, ohne Ihre Arbeitsabläufe zu unterbrechen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen