Wie man sensible Daten im Percona Server maskiert

Die Offenlegung sensibler Daten wird selten ausschließlich durch externe Angreifer verursacht. In der Praxis treten Datenlecks häufig durch internen Zugriff, gemeinsam genutzte Umgebungen, Analyse-Workloads und Produktivkopien von Datenbanken auf. Für Teams, die Percona Server für MySQL betreiben, besteht die Herausforderung nicht nur darin, die Datenbank-Engine zu sichern, sondern auch zu kontrollieren, welche Daten die Benutzer tatsächlich sehen. Dies ist besonders relevant in Umgebungen, die auf MySQL-kompatiblen Plattformen wie Percona Server für MySQL für transaktionale und analytische Workloads basieren.

Datenmaskierung löst dieses Problem direkt. Anstatt den Zugriff vollständig einzuschränken, ermöglicht Maskierung Organisationen, Datenbankstrukturen und Abfrageergebnisse offenzulegen, während die Offenlegung sensibler Werte wie E-Mails, Telefonnummern, Identifikatoren oder Finanzdaten verhindert wird. Dieser Ansatz fügt sich nahtlos in umfassendere Datensicherheits-Strategien ein, bei denen Sichtbarkeit und Schutz koexistieren müssen, und ergänzt etablierte Datenbanksicherheits-Kontrollen.

Dieser Artikel erklärt, wie sensible Datenmaskierung im Percona Server für MySQL mithilfe nativer SQL-Techniken implementiert werden kann und wie zentralisierte Plattformen wie DataSunrise diese Fähigkeiten mit richtliniengesteuerten, prüfbaren und skalierbaren Maskierungskontrollen erweitern.

Was sind sensible Daten

Sensible Daten sind Informationen, die Schaden anrichten können, wenn sie offengelegt oder missbraucht werden. Im Percona Server für MySQL befinden sie sich häufig innerhalb regulärer Tabellen und Spalten, was eine versehentliche Offenlegung erleichtert.

Typische Beispiele umfassen persönlich identifizierbare Informationen (PII) wie Namen, E-Mail-Adressen und Telefonnummern, wie in der PII-Datenklassifizierung definiert, sowie Finanzdaten, Authentifizierungsinformationen und unternehmenskritische Identifikatoren.

Das Hauptproblem entsteht durch Überbelichtung. Sensible Daten werden häufig gleichzeitig von Entwicklern, Analysten, Support-Teams und automatisierten Prozessen abgerufen. Selbst wenn der Zugriff legitim ist, ist die Sichtbarkeit oft breiter als notwendig, was Lücken in der Datenbanksicherheit schafft.

Aus Schutzsicht werden sensible Daten nicht nur durch ihren Inhalt definiert, sondern auch durch den Kontext: wer darauf zugreift, von wo und zu welchem Zweck. Da Schemata selten sensible Felder sauber isolieren, verlassen sich Organisationen auf Zugriffskontrollen auf Schichtebene, die an moderne Datensicherheits-praktiken angepasst sind, einschließlich Datenmaskierung.

Native Datenmaskierungsoptionen im Percona Server für MySQL

Der Percona Server für MySQL ist vollständig kompatibel mit MySQL und übernimmt dessen Kernverhalten. Daher wird die Datenmaskierung auf SQL- und Schemaebene umgesetzt. Diese Techniken werden typischerweise in kontrollierten Umgebungen verwendet, in denen Maskierungsanforderungen im Voraus bekannt sind und durch das Datenbankdesign durchgesetzt werden.

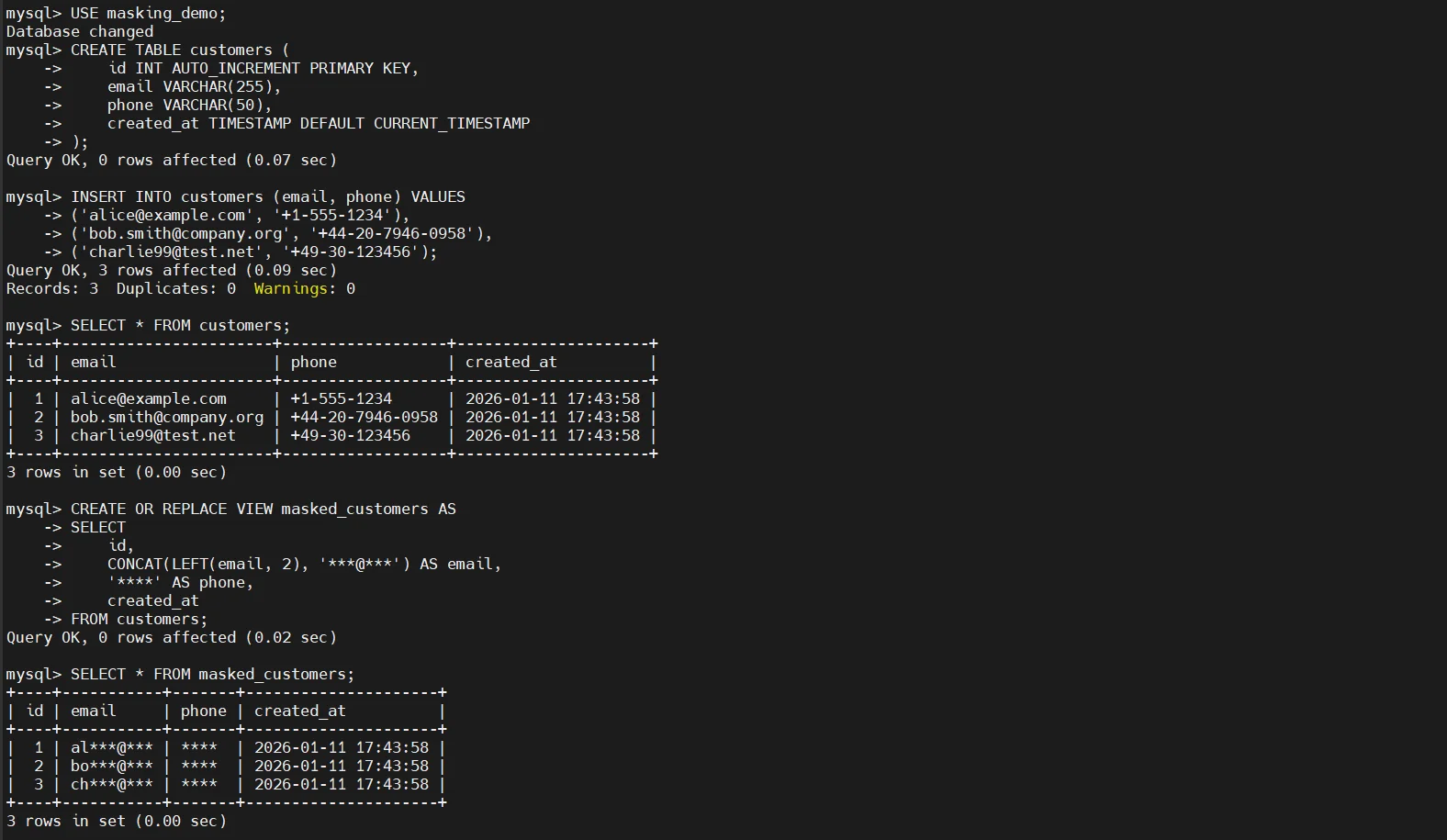

Maskierung mit Views

Views werden häufig verwendet, um maskierte Darstellungen sensibler Spalten offenzulegen, während die Originalwerte sicher in Basistabellen gespeichert bleiben.

Dieser Ansatz ermöglicht es Anwendungen und Analysten, realistische Datensätze abzufragen, während die direkte Offenlegung sensibler Felder verhindert wird.

Maskierung mittels SQL-Funktionen

Der Percona Server unterstützt standardmäßige MySQL-Zeichenketten- und numerische Funktionen, die verwendet werden können, um Werte dynamisch innerhalb von Abfragen zu maskieren.

CREATE TABLE payments (

id INT PRIMARY KEY AUTO_INCREMENT,

user_id INT,

card_number VARCHAR(20),

amount DECIMAL(10,2),

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

SELECT

id,

user_id,

CONCAT(

SUBSTRING(card_number, 1, 4),

' **** **** ',

SUBSTRING(card_number, -4)

) AS masked_card_number,

amount,

created_at

FROM payments

WHERE created_at >= DATE_SUB(NOW(), INTERVAL 30 DAY);

Diese Methode wird häufig in Berichten oder Dashboards verwendet, bei denen eine teilweise Sichtbarkeit sensibler Werte ausreichend ist und keine vollständige Offenlegung erforderlich ist.

Statische Maskierung durch Datenkopie

In Nicht-Produktionsumgebungen wird statische Maskierung oft während des Klonens, Exports oder der Aktualisierung von Datenbanken angewendet.

CREATE TABLE users (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(255),

email VARCHAR(255),

registered_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

UPDATE users

SET

email = CONCAT('user', id, '@example.com'),

username = CONCAT('user_', id);

Dieser Ansatz ersetzt sensible Werte dauerhaft durch synthetische Werte, wodurch der Datensatz für Entwicklungs-, Test- oder Schulungszwecke sicher gemacht wird, während Tabellenstruktur und Datenbeziehungen erhalten bleiben.

Zentralisierte Datenmaskierung für Percona Server für MySQL mit DataSunrise

DataSunrise führt eine externe Sicherheitsschicht ein, die die Datenmaskierung transparent durchsetzt, ohne Datenbankschemata oder Anwendungscode zu ändern. Maskierungsregeln werden angewendet, während Abfragen verarbeitet werden, was es erlaubt, dieselben Daten je nach Zugriffskontext unterschiedlich darzustellen. Das bedeutet, dass sensible Werte dynamisch geschützt werden können, ohne dass sich die Art und Weise ändert, wie Anwendungen mit der Datenbank interagieren.

Dieser Ansatz bringt die Datenmaskierung in Einklang mit größeren Datensicherheits– und Datenbanksicherheits-Strategien, während Leistung und operative Einfachheit erhalten bleiben. Da die Maskierung außerhalb der Datenbank-Engine durchgesetzt wird, bleibt sie konsistent über verschiedene Umgebungen und ist nicht von logik- oder abfrageseitigen Disziplinen der Anwendung abhängig.

Dynamische Datenmaskierung

Dynamische Datenmaskierung wird in Echtzeit angewandt, genau in dem Moment, in dem eine Abfrage ausgeführt wird. Sensible Werte werden „on the fly“ transformiert, während die Originaldaten in der Datenbank unverändert bleiben. Folglich kann dieselbe Spalte je nach Zugriffsberechtigung maskiert oder unmaskiert dargestellt werden, ohne dass SQL-Abfragen oder Anwendungscode geändert werden müssen. Dieser Mechanismus wird häufig als dynamische Datenmaskierung bezeichnet.

Maskierungsentscheidungen können kontextbezogene Attribute wie den Datenbankbenutzer oder die Rolle, die Client-IP-Adresse, die Anwendungsquelle sowie zeitbasierte oder sessionspezifische Parameter berücksichtigen. Dies ermöglicht praktische Szenarien, in denen Anwendungen weiterhin mit echten Daten arbeiten, während Analysten, Support-Techniker oder externe Benutzer maskierte Werte entsprechend ihres Zugriffslevels sehen.

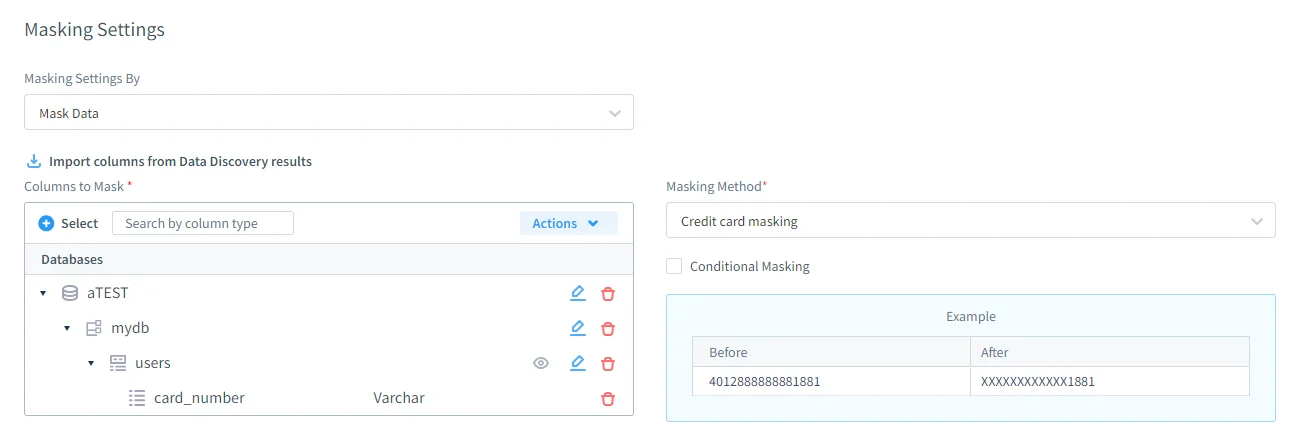

Richtlinienbasierte Maskierung nach Datentyp

Anstatt Maskierungsregeln für einzelne Spalten zu definieren, erlaubt DataSunrise die Erstellung von Richtlinien auf Datenkategorieebene. Sobald sensible Daten mit Hilfe von Data Discovery-Mechanismen entdeckt und klassifiziert wurden, werden Maskierungsregeln automatisch auf alle passenden Felder in Datenbanken und Schemata angewendet.

Mit der Weiterentwicklung der Schemata werden neu erstellte Tabellen und Spalten, die sensible Daten enthalten, automatisch geschützt. Die Maskierung folgt den Daten selbst und ist nicht an statische Schema-Definitionen gebunden. Übliche Transformationen umfassen teilweise Maskierung von E-Mail-Adressen und Telefonnummern, Tokenisierung von Identifikatoren und formatwahrende Maskierung von Finanzwerten, um die Nutzbarkeit zu gewährleisten und gleichzeitig die Offenlegung von PII zu reduzieren.

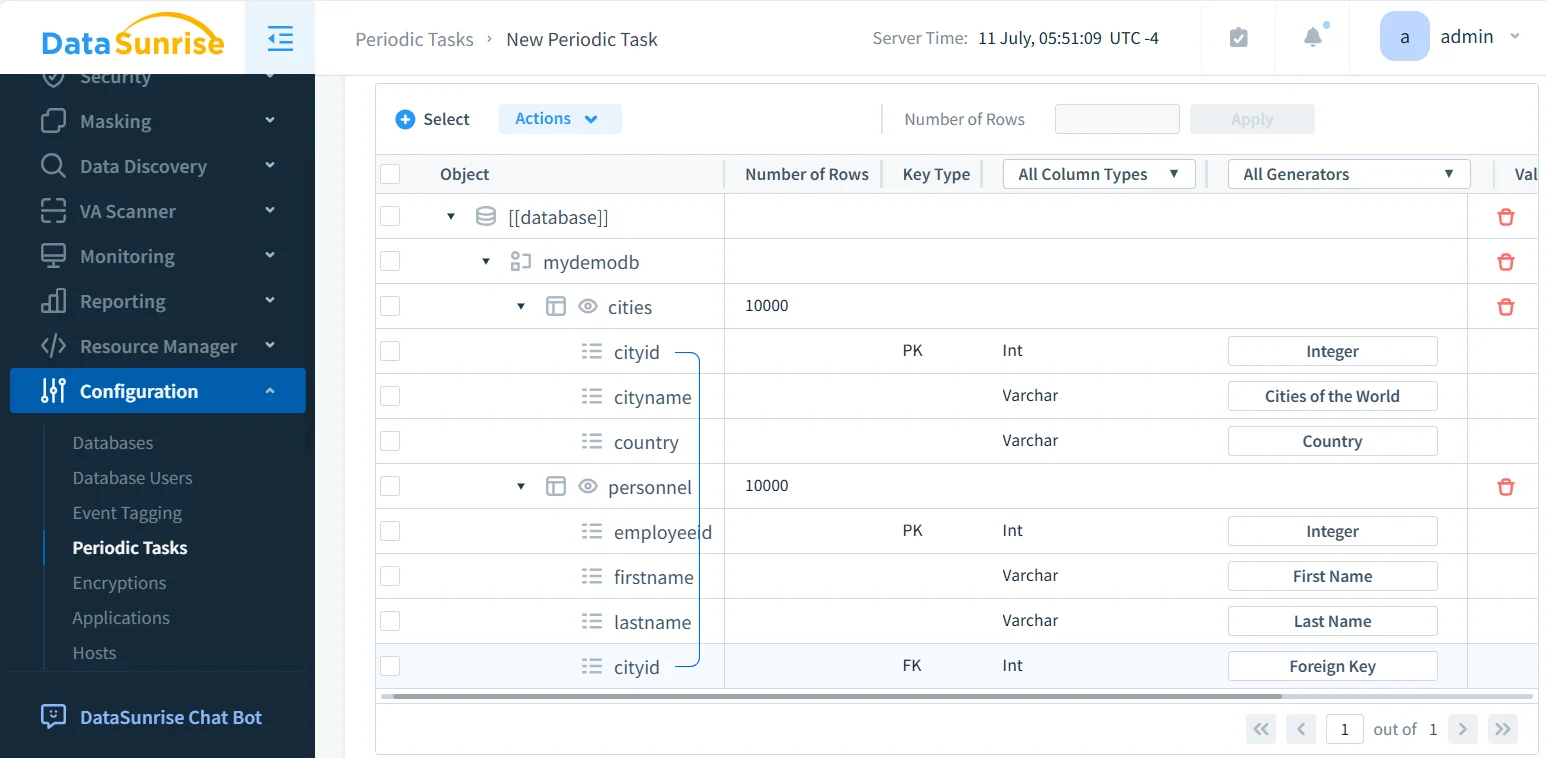

Statische und In-Place-Maskierungs-Workflows

Für Umgebungen, in denen sensible Daten dauerhaft transformiert werden müssen, unterstützt DataSunrise kontrollierte statische und In-Place-Maskierungs-Workflows. Diese Workflows werden typischerweise eingesetzt, wenn Produktionsdaten außerhalb streng kontrollierter Umgebungen kopiert werden, und stimmen mit Testdatenmanagement-Praktiken überein.

Maskierung kann während des Klonens von Datenbanken, der Wiederherstellung von Backups, dem Datenexport oder der Bereitstellung von Testdaten angewendet werden. Indem Maskierung erzwungen wird, bevor Daten geschützte Systeme verlassen, stellen Organisationen sicher, dass Nicht-Produktionsumgebungen nur bereinigte Datensätze erhalten und gleichzeitig Struktur sowie referenzielle Integrität bewahrt bleiben.

Prüfbare Maskierungsoperationen

Alle über DataSunrise durchgeführten Maskierungsaktivitäten werden protokolliert und sind vollständig nachvollziehbar im Rahmen einer einheitlichen Audit-Trail. Die Audit-Datensätze erfassen, welche Daten maskiert wurden, welche Regeln angewandt wurden, wann die Maskierung erfolgte und wer die Operation initiiert hat.

Diese Transparenz integriert die Maskierung direkt in Audit- und Compliance-Workflows und macht sie zu einer regulierten Sicherheitskontrolle statt zu einer einmaligen Datenumwandlung. Dadurch können Organisationen die konsequente Durchsetzung von Datenschutzrichtlinien bei internen Prüfungen, Sicherheitsuntersuchungen und behördlichen Audits nachweisen.

Native vs. zentralisierte Datenmaskierung im Percona Server für MySQL

| Aspekt | Native SQL-basierte Maskierung | Zentralisierte Maskierung mit DataSunrise |

|---|---|---|

| Durchsetzungsmodell | Implementiert durch Views, Abfragen oder Skripte | Extern bei der Abfrageausführung erzwungen |

| Schemaauswirkung | Erfordert Schemaobjekte oder Abfrageänderungen | Keine Schema- oder Anwendungsänderungen |

| Maskierungskonsistenz | Abhängig von manueller Durchsetzung | Garantiert durch zentrale Richtlinien |

| Kontextbewusstsein | Gleiche Maskierung für alle Benutzer | Passt sich Benutzer, Rolle, IP oder Anwendung an |

| Schematausentwicklung | Manuelle Aktualisierungen erforderlich | Neue Objekte werden automatisch geschützt |

| Audit-Sichtbarkeit | Begrenzt oder fragmentiert | Vollständiger Audit-Trail für Maskierungsoperationen |

Zentralisierte Maskierung konsolidiert den Schutz sensibler Daten in einer geregelten Kontrollschicht, reduziert den betrieblichen Aufwand und gewährleistet gleichzeitig eine konsistente und prüfbare Durchsetzung in Percona Server-Umgebungen.

Fazit

Percona Server für MySQL bietet die Flexibilität, Datenmaskierung mithilfe nativer SQL-Techniken zu implementieren. Diese Ansätze können in kontrollierten Szenarien effektiv sein, insbesondere wenn Zugriffsmuster stabil sind und Maskierungslogik manuell auf Schema- oder Abfrageebene durchgesetzt werden kann.

Gleichzeitig bringen moderne Datenbankumgebungen Anforderungen mit sich, die über einfache SQL-basierte Maskierung hinausgehen:

- mehrere Benutzerrollen greifen gleichzeitig auf dieselben Daten zu

- Produktionsnahe Datensätze werden in Entwicklung, Analytik und Support gemeinsam genutzt

- wachsende Compliance-Erwartungen, die Nachvollziehbarkeit und Konsistenz erfordern

Unter diesen Bedingungen werden zentralisierte Plattformen wie DataSunrise zu einer praktischen Erweiterung des Percona Server für MySQL:

- Maskierung wird extern und konsistent durchgesetzt, ohne Schemata oder Anwendungscode zu verändern

- Datenansicht passt sich dem Benutzerkontext, der Zugriffsquelle und der Umgebung an

- Maskierungsoperationen werden protokolliert und sind standardmäßig prüfbar

Dadurch wird der Schutz sensibler Daten nicht mehr als Sammlung fragiler Skripte oder Views umgesetzt. Maskierung wird zu einem integralen, geregelten Bestandteil sicherer Datenbankoperationen, die sowohl Nutzbarkeit als auch langfristige Compliance unterstützen.