Data Masking Tools für Percona Server

Da Organisationen den Einsatz von Percona Server für MySQL in Produktions-, Analyse- und Nicht-Produktionsumgebungen ausweiten, wird der Schutz sensibler Daten zu einer strukturellen Anforderung. Datenbanken speichern häufig Kundenakten, Zugangsdaten, finanzielle Merkmale und persönliche Identifikatoren in denselben Datensätzen. Entwickler, Analysten und automatisierte Dienste greifen täglich auf diese Daten zu.

Verschlüsselung schützt Daten im Ruhezustand und während der Übertragung. Data Masking steuert, was Benutzer bei der Abfrageausführung sehen. Es ermöglicht Teams, mit realistischen Datenstrukturen zu arbeiten, ohne vertrauliche Werte offenzulegen. Dieser Artikel erklärt, wie native Maskierungstechniken im Percona Server für MySQL funktionieren und wie zentralisierte Plattformen wie DataSunrise diese durch richtliniengesteuerte Durchsetzung und Abgleich mit regulatorischen Anforderungen erweitern.

Bedeutung von Data Masking Tools und Techniken

In realen Percona Server für MySQL-Einsätzen dienen Datenbanken selten nur einem einzigen Zweck. Produktionsanwendungen, Analyseaufgaben, Entwickler, Supportteams und Automatisierungspipelines greifen oft auf dieselben Daten zu. Während Zugriffskontrollen definieren, wer sich mit der Datenbank verbinden darf, steuern sie nicht, welche Werte Benutzer sehen können. Diese Lücke führt häufig zu Datenexpositionsvorfällen und schwächt die allgemeine Datensicherheit.

Hier werden Data Masking-Tools entscheidend. Maskierung fügt eine Sichtbarkeits-Ebene hinzu, die unabhängig von der Anwendungslogik arbeitet. Sie ermöglicht es Teams, Tabellenstrukturen, Beziehungen und Datenformate beizubehalten, während sensible Werte verborgen werden. Häufige Beispiele sind E-Mails, Telefonnummern, Zahlungsdetails und personenbezogene Identifikationsdaten (PII).

Native Maskierungstechniken bieten grundlegenden Schutz, basieren jedoch auf statischen SQL-Konstrukten. Diese Konstrukte werden schwer handhabbar, wenn Schemata wachsen und Zugriffsmuster sich ändern. Manuelle Maskierungslogik führt oft zu Inkonsistenzen und erhöht das operationelle Risiko. Zentralisierte Maskierungstools lösen dieses Problem, indem sie Richtlinien von einem einzigen Kontrollpunkt durchsetzen und Maskierung in umfassendere Datenbanksicherheits-Workflows integrieren.

Aus Compliance-Sicht ist Maskierung längst keine Option mehr. Vorschriften wie GDPR, HIPAA und PCI DSS verlangen strikte Begrenzungen der Offenlegung sensibler Daten. Maskierung hilft Organisationen, diese Anforderungen zu erfüllen, indem sie unnötige Offenlegung verhindert – selbst wenn Teams Datenbanken gemeinsam nutzen oder Daten in Nicht-Produktionsumgebungen kopieren. Diese Kontrollen unterstützen direkt strukturierte Daten-Compliance-Strategien.

Effektive Maskierung reduziert operative Reibungsverluste. Teams müssen Datenbanken nicht mehr vollständig absperren. Stattdessen können sie realistische Datensätze für Entwicklung, Analyse und Tests bereitstellen. Kombiniert mit zentraler Durchsetzung und Überwachung wird Maskierung Teil eines umfassenderen Database Activity Monitoring und Risikominimierungsrahmens.

In der Praxis verschieben Data Masking Tools den Schutz von isolierten SQL-Objekten hin zu einer architektonischen Kontrolle, die mit der Umgebung skaliert und sowohl Sicherheit als auch Benutzerfreundlichkeit unterstützt.

Native Data Masking Techniken im Percona Server für MySQL

Percona Server für MySQL ist vollständig kompatibel mit MySQL-Maskierungstechniken und übernimmt deren Flexibilität. Native Maskierung ist jedoch keine einzelne integrierte Funktion, sondern wird durch SQL-Designmuster und Zugriffsschicht-Kontrollen umgesetzt.

Maskierung durch Views

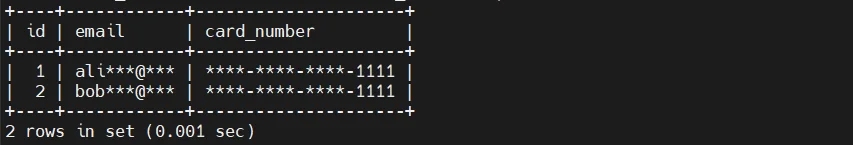

Einer der gebräuchlichsten nativen Ansätze ist die Verwendung von SQL-Views, um maskierte Darstellungen sensibler Spalten bereitzustellen.

Anwendungen oder Benutzer erhalten Zugriff auf die View statt auf die Basistabelle. Diese Methode bewahrt die Schema-Beziehungen und verbirgt gleichzeitig die Originalwerte.

Maskierung mit generierten Spalten

Percona Server für MySQL unterstützt generierte Spalten, die maskierte Werte speichern oder berechnen können, die von den Originaldaten abgeleitet sind.

ALTER TABLE customers

ADD COLUMN masked_email VARCHAR(255)

GENERATED ALWAYS AS (

CONCAT(

LEFT(email, 2),

'***@***'

)

) STORED;

Dieser Ansatz integriert maskierte Daten direkt in die Tabellenstruktur.

Rollenbasierte Zugriffskontrollen

Native MySQL-Berechtigungen können den Zugriff auf sensible Spalten einschränken und gleichzeitig Zugang zu nicht sensiblen Feldern erlauben.

GRANT SELECT (

id,

created_at

)

ON customers

TO analyst_user;

Obwohl dies eine wirksame strikte Trennung darstellt, maskiert diese Technik die Daten nicht, sondern verbirgt sie komplett. Daher ist sie oft unzureichend für Entwicklungs-, Test- oder Support-Workflows, bei denen Teilzugriffe erforderlich sind.

Zentralisierte Data Masking für Percona Server für MySQL mit DataSunrise

DataSunrise führt eine externe Sicherheitsebene ein, die Maskierung unabhängig von Datenbankschemata und Anwendungslogik durchsetzt. Maskierungsregeln werden in Echtzeit angewandt, sobald Abfragen verarbeitet werden, und gewährleisten so konsistenten Schutz über alle Zugriffspfade hinweg.

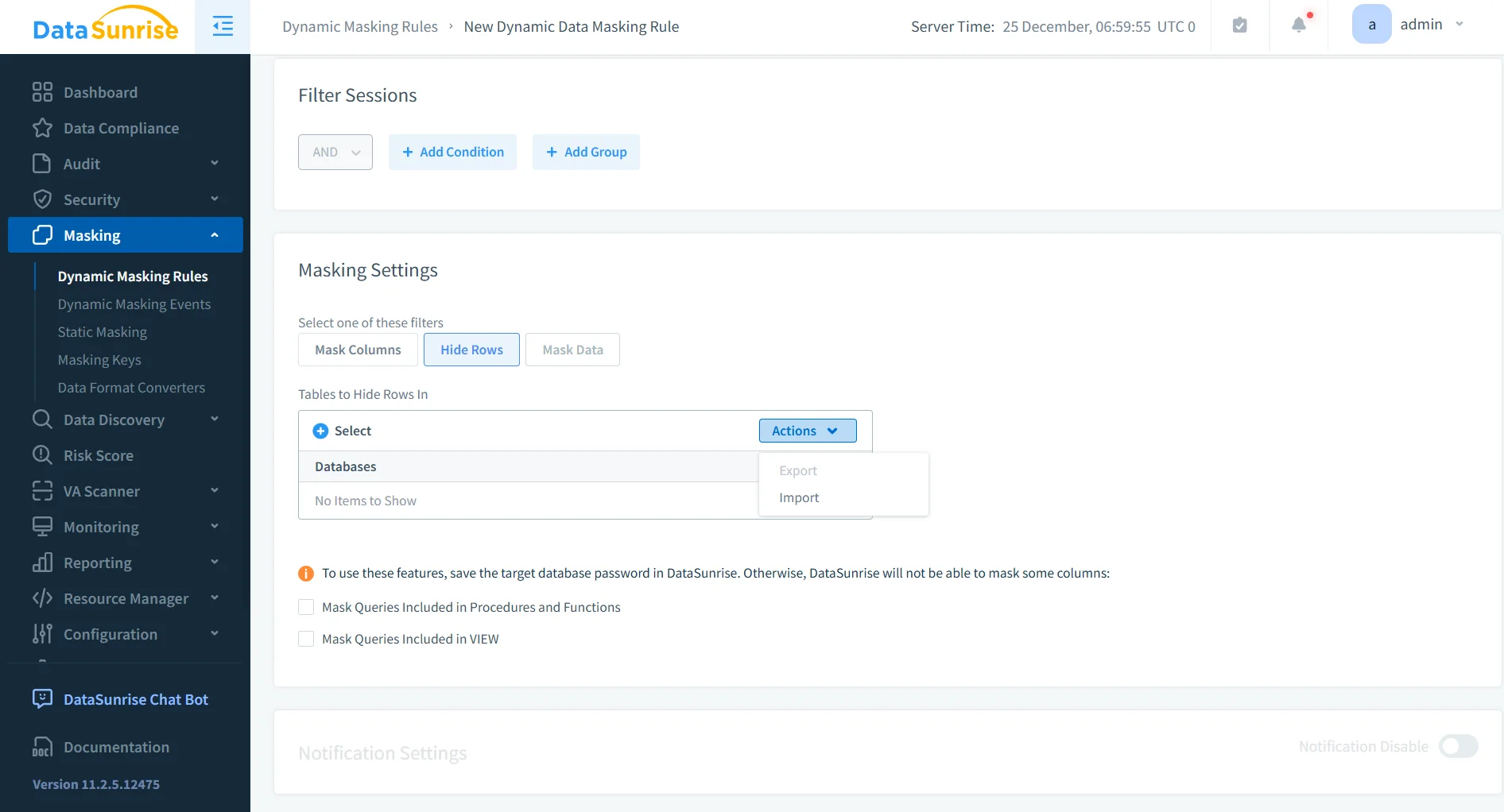

Dynamische Data Masking

Dynamische Maskierung verändert Abfrageergebnisse zur Ausführungszeit, ohne die zugrunde liegenden Daten zu verändern. Dieselbe Spalte kann je nach Ausführungskontext unterschiedlich dargestellt werden, wodurch sensible Werte geschützt bleiben und gleichzeitig die Datenbankstruktur sowie das Anwendungsverhalten erhalten bleiben.

Maskierungsentscheidungen werden dynamisch auf Basis von Faktoren wie dem Datenbankbenutzer, der anfragenden Client-Anwendung, der verwendeten Zugriffsmethode, der Zugriffszeit und der Struktur der ausgeführten Abfrage bewertet. Dieses Verfahren erlaubt es Teams, einen einzigen autoritativen Datensatz zu pflegen und gleichzeitig feingranulare Sichtbarkeitsregeln durchzusetzen, die sich an realen Nutzungsmustern orientieren statt an statischen Berechtigungen.

Statische und In-Place-Maskierung

Für Nicht-Produktionsumgebungen unterstützt DataSunrise irreversible Datenumwandlungstechniken, die darauf ausgelegt sind, Expositionsrisiken vollständig zu eliminieren. Statische Maskierung erzeugt eine separate maskierte Kopie des Originaldatensatzes, was sie geeignet macht für Entwicklungs-, Test- und Analyse-Workflows, die realistische Datenstrukturen ohne Zugriff auf echte Werte benötigen.

In-Place-Maskierung wendet irreversible Transformationen direkt auf die Ausgangstabellen an. Diese Methode wird häufig eingesetzt, wenn Originaldaten dauerhaft entfernt oder anonymisiert werden müssen, beispielsweise beim Daten-Offloading, der Weitergabe an Dritte oder regulatorischen Bereinigungsprozessen. In beiden Fällen können maskierte Werte nicht wiederhergestellt werden, wodurch sichergestellt ist, dass sensible Informationen nicht mehr in der Umgebung vorhanden sind.

- Statische Maskierung bewahrt Tabellenstrukturen, Beziehungen, Indizes und Datenformate, ersetzt dabei jedoch sensible Werte durch maskierte Äquivalente.

- In-Place-Maskierung transformiert sensible Daten dauerhaft innerhalb bestehender Tabellen und eliminiert die Originalwerte auf Quell-Ebene.

- Beide Ansätze verhindern die Re-Identifikation von Daten durch Design und eignen sich somit für strenge Compliance- und Datenaustausch-Szenarien.

- Maskierungsoperationen können selektiv auf bestimmte Schemata, Tabellen oder Spalten angewendet werden, um betrieblichen und regulatorischen Anforderungen gerecht zu werden.

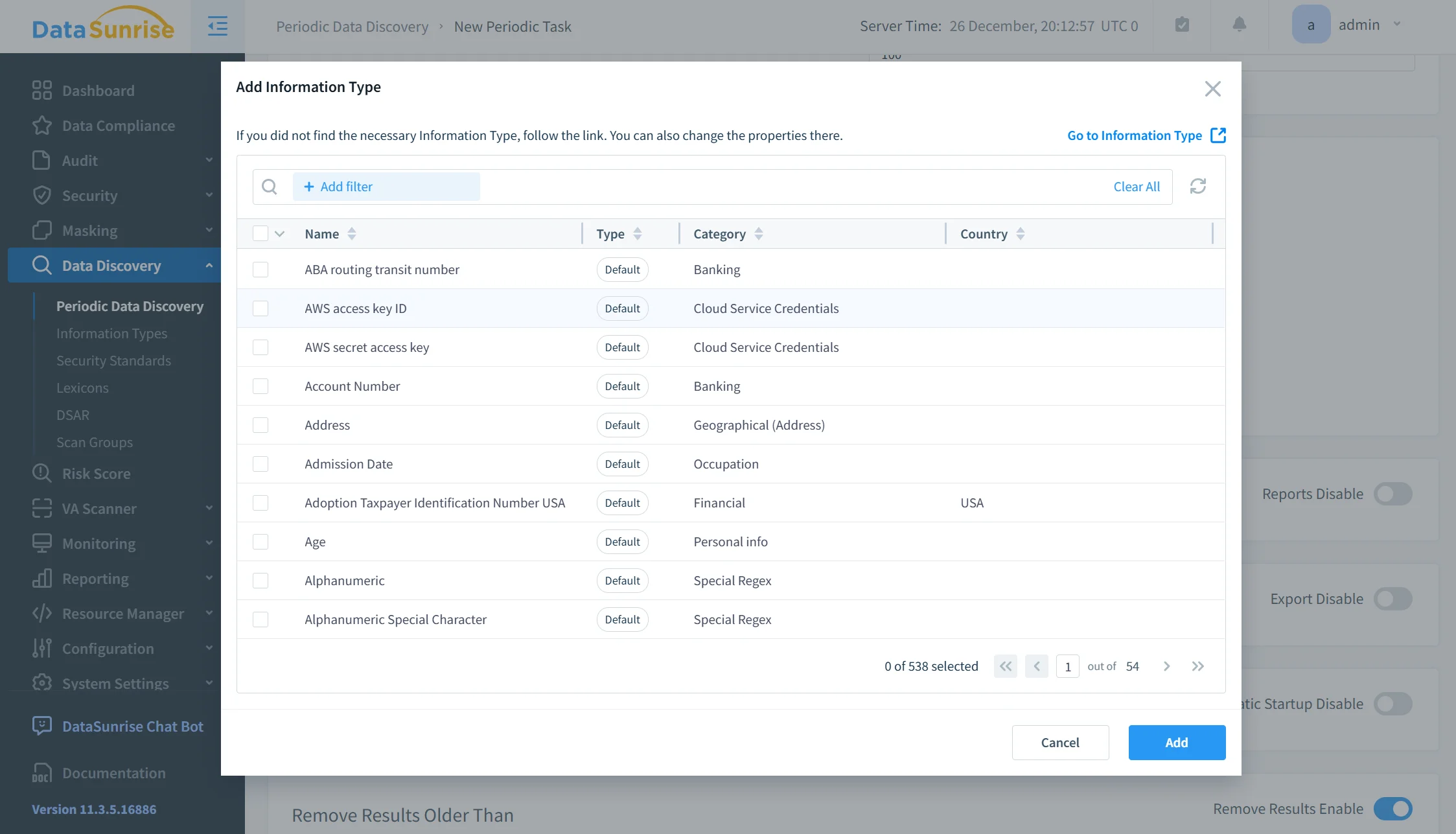

Erkennung sensibler Daten

Bevor Maskierungsregeln angewendet werden, kann DataSunrise sensible Daten in Datenbankschemata automatisch entdecken. Die Erkennung basiert auf Inhaltsprüfung statt auf Objekt-Namen oder Schema-Konventionen. Dadurch ist es möglich, personenbezogene Daten, finanzielle Attribute, Zugangsdaten und weitere sensible Elemente selbst in schlecht dokumentierten oder inkonsistent strukturierten Datenbanken zu finden.

Nach der Entdeckung können sensible Datenelemente direkt Maskierungsrichtlinien zugeordnet werden. Dies reduziert den manuellen Konfigurationsaufwand erheblich und trägt dazu bei, konsistenten Schutz über große und sich entwickelnde Percona Server für MySQL-Umgebungen hinweg sicherzustellen.

Geschäftlicher Nutzen der zentralisierten Maskierung

| Geschäftsbereich | Betriebliche Auswirkung |

|---|---|

| Datenexpositionsrisiko | Zentralisierte Maskierung reduziert das Risiko der Offenlegung sensibler Daten in gemeinsam genutzten, Nicht-Produktions- und teamübergreifenden Umgebungen deutlich, indem konsistente Sichtbarkeitskontrollen durchgesetzt werden. |

| Datenbereitstellung | Maskierte Datensätze können schneller erzeugt und bereitgestellt werden, da Verzögerungen durch manuelle Bereinigung und Freigabeprozesse entfallen. |

| Richtlinienkonsistenz | Maskierungsregeln werden einheitlich über Teams, Anwendungen und Zugriffsmethoden hinweg durchgesetzt, wodurch Konfigurationsabweichungen und Ad-hoc-Ausnahmen vermieden werden. |

| Audit und Compliance | Maskierung vereinfacht die Auditvorbereitung, da sensible Daten standardmäßig geschützt sind und somit der Umfang der Compliance-Validierung und Beweissammlung reduziert wird. |

| Betriebliche Komplexität | Zentralisierte Maskierung vermindert die Abhängigkeit von kundenspezifischer SQL-Logik, datenbankspezifischen Workarounds und Maskierungsimplementierungen auf Anwendungsebene. |

Fazit

Percona Server für MySQL ermöglicht Teams die Implementierung von Data Masking durch native SQL-Techniken wie Views, generierte Spalten und Zugriffskontrollen. Diese Methoden funktionieren gut in kleinen, kontrollierten Umgebungen, in denen Maskierungsregeln manuell durchgesetzt werden können. Ihre Wirksamkeit nimmt jedoch ab, wenn mehrere Teams und Workflows dieselben Datenbanken gemeinsam nutzen.

Organisationen, die skalierbare Governance, dynamischen Schutz und auditfertige Workflows benötigen, setzen auf zentralisierte Plattformen wie DataSunrise. Durch die Kombination von dynamischem Data Masking mit automatischer sensitiver Datenerkennung können Teams Maskierungsrichtlinien konsistent über Umgebungen hinweg durchsetzen. Dieser Ansatz vermeidet es, Maskierungslogik in Datenbankschemata oder Anwendungscode einzubetten.

Zentralisierte Maskierung fügt sich nahtlos in umfassendere Datenbanksicherheits-Strategien ein und unterstützt die kontinuierliche Einhaltung von Daten-Compliance-Anforderungen. Wenn Teams Maskierung mit Database Activity Monitoring kombinieren, wird sie Teil eines einheitlichen Kontrollrahmens statt eines isolierten Schutzmechanismus.

Damit verschiebt sich der Schutz sensibler Daten von einem nachträglichen Gedankenspiel zu einem zentralen architektonischen Element sicherer Percona Server für MySQL-Einsätze.