Was ist Amazon RDS Audit Trail

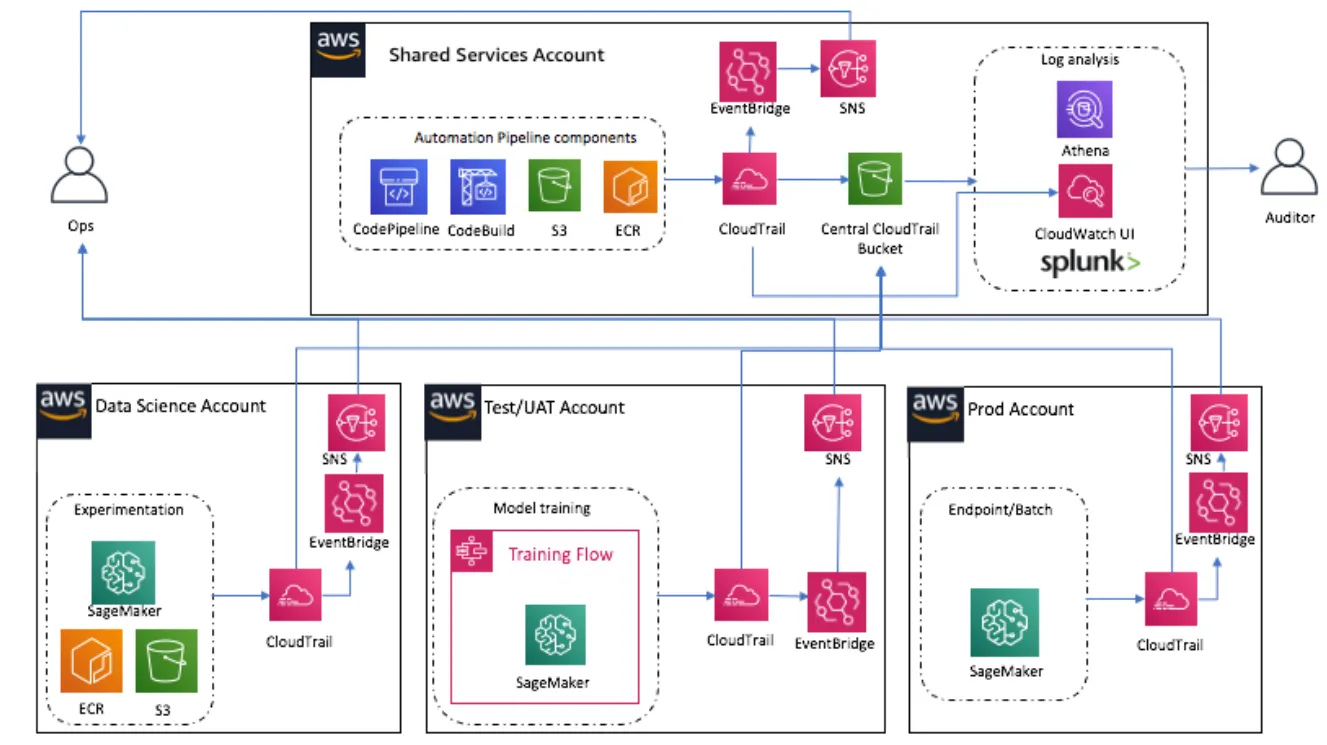

In einer Welt, in der sich GenAI-Anwendungen rasant entwickeln, muss die Datensicherheit mehr als nur reaktiv sein. Ein Schlüsselelement zur Gewährleistung von Transparenz, Verantwortlichkeit und Compliance ist es zu verstehen, was ein Audit Trail bewirkt – und genauer, was ist Amazon RDS Audit Trail.

Dieser Artikel beleuchtet native und erweiterte Prüfmethoden für Amazon RDS, deren Bedeutung in GenAI-gesteuerten Workflows und wie DataSunrise diese mit Echtzeitüberwachung, Maskierung und Richtliniensteuerung erweitert.

Warum Audit Trails in GenAI-Workflows eine Rolle spielen

Audit Trails dienen als digitales Hauptbuch der Aktivitäten in Ihren cloudbasierten Datenbanken. Beim Arbeiten mit GenAI-Modellen, die Trainings- oder Inferenzdaten aus Amazon RDS abrufen, sind Audit-Logs essenziell, um den Zugriff auf sensible Felder zu überwachen, sicherzustellen, dass Abfragen den Compliance-Richtlinien entsprechen, und um unbefugte Interaktionen oder Versuche der Datenexfiltration nachzuverfolgen.

Betrachten Sie einen Versuch der Prompt-Injektion wie diesen:

SELECT * FROM customers WHERE comment LIKE '%password%';

Dies könnte durch eine GenAI-Pipeline zu sensiblen Ausgaben führen. Wenn Audit-Regeln vorhanden sind, kann diese Abfrage je nach Kontext markiert, blockiert oder maskiert werden.

Erfahren Sie mehr über LLM- und ML-Tools für Datenbanksicherheit, um zu verstehen, wie Audit Trails mit AI-Pipelines zusammenwirken.

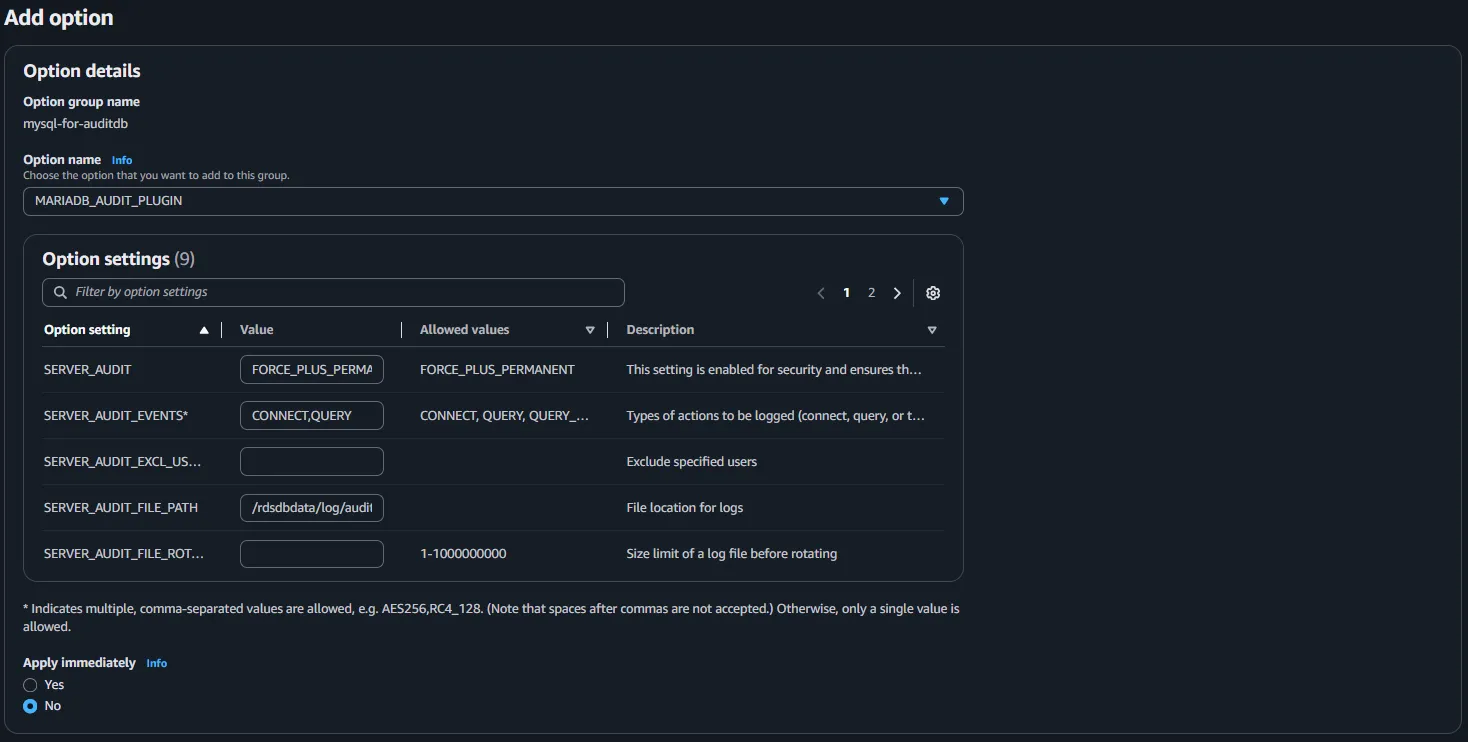

Native Amazon RDS Audit Trail Konfiguration

Amazon RDS unterstützt je nach Engine verschiedene Audit-Logging-Optionen. PostgreSQL verwendet die pgaudit-Erweiterung. MySQL nutzt allgemeine und langsame Abfrageprotokolle. SQL Server beinhaltet SQL Server Audit und Ereignisbenachrichtigungen. Oracle unterstützt eine feingranulare Überwachung mittels DBMS_FGA.

Das Aktivieren des Loggings ist über die AWS Console oder die RDS CLI unkompliziert:

aws rds modify-db-instance \

--db-instance-identifier mydb \

--cloudwatch-logs-export-configuration EnableLogTypes=[audit]

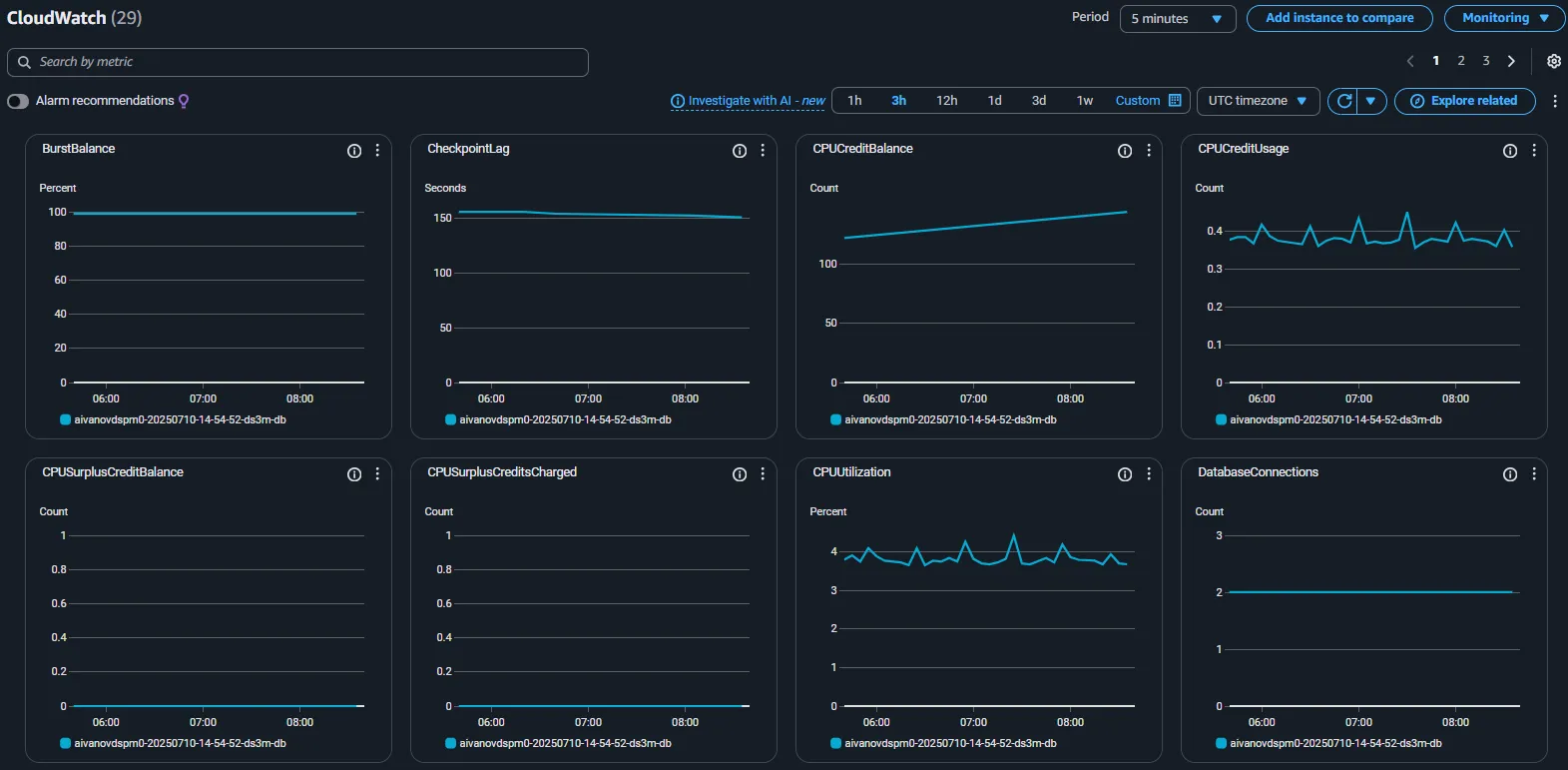

Diese Logs können an CloudWatch übermittelt werden, um visualisiert und überwacht zu werden. Das native Logging fehlt jedoch an dynamischer Maskierung oder Verhaltensanalysen, was seine Rolle bei der Sicherheitsdurchsetzung einschränkt.

Erfahren Sie mehr über die Historie der Datenbankaktivitäten, um die Tiefe des nativen Loggings zu vergleichen.

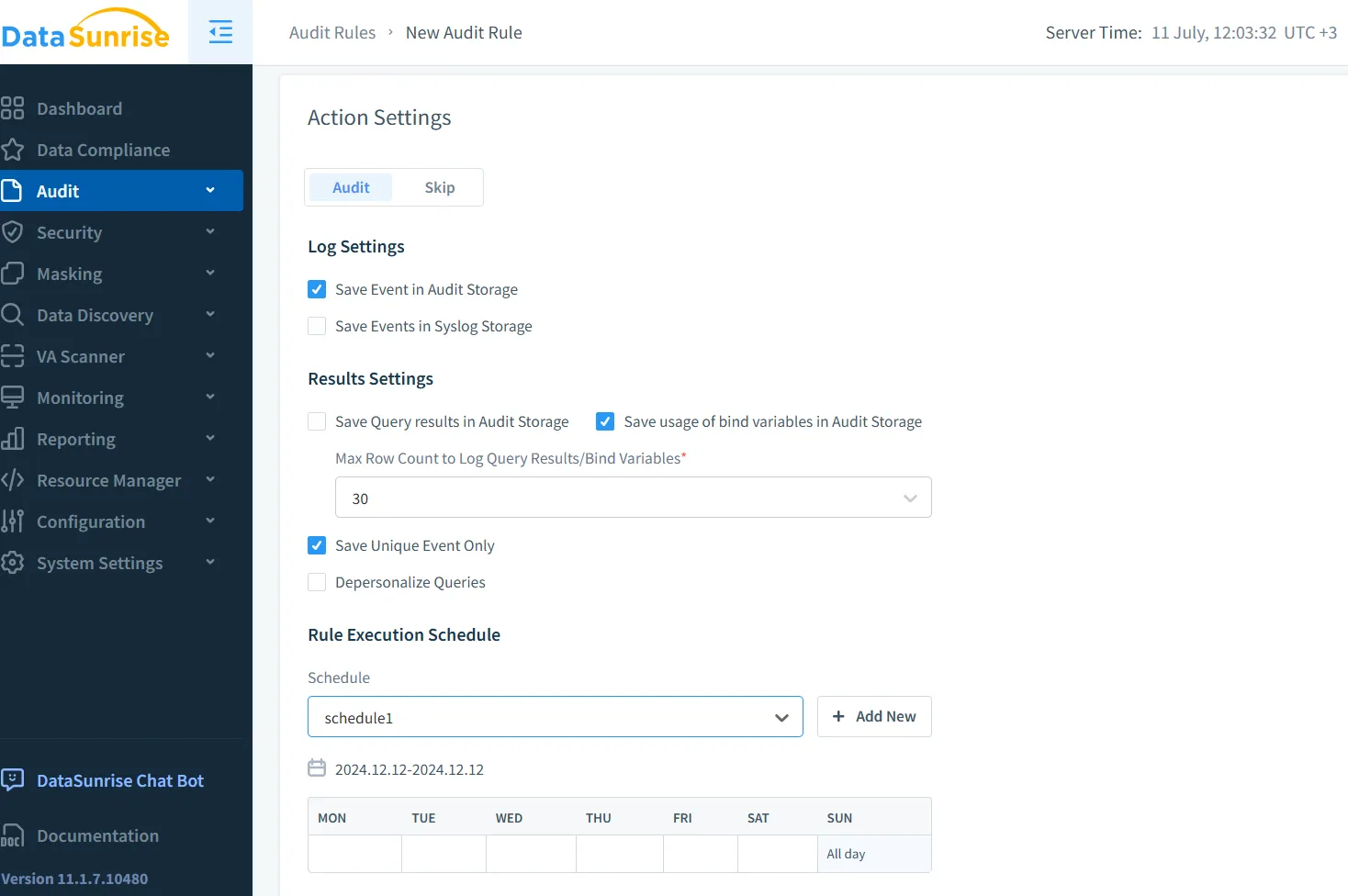

Erweiterung des Audit Trails mit DataSunrise

Für Teams, die granulare Kontrolle und Echtzeitanalyse benötigen, bietet DataSunrise eine erweiterte Auditing-Schicht über alle RDS-Engines hinweg. Hier wird erläutert, wie es die nativen Audit Trails erweitert.

Echtzeit-Audit und Benachrichtigungen

DataSunrise sitzt zwischen Ihrer RDS-Instanz und den Anwendungen und überwacht den gesamten Datenverkehr über Proxy oder Agent. Es erstellt Echtzeit-Logs für jede SQL-Operation und Benutzeraktion. Benachrichtigungen können so konfiguriert werden, dass sie per E-Mail, Slack oder MS Teams gesendet werden. Erfahren Sie mehr über Echtzeit-Audit-Benachrichtigungen.

Dynamische Datenmaskierung

Im Gegensatz zu statischen Filtern passt DataSunrise dynamisch an, welche Daten Benutzer einsehen dürfen. Dies ist besonders in GenAI-Umgebungen entscheidend, in denen das Maskieren von PII oder PHI in Prompts/Antworten hilft, Datenlecks zu verhindern. Zum Beispiel:

IF user_role != 'admin' THEN mask(email_address, '[email protected]')

Lesen Sie mehr über dynamische Datenmaskierung.

Datenerkennung für sensible Felder

Bevor Audit- oder Maskierungsregeln gesetzt werden, ist es wichtig zu wissen, wo sich sensible Daten befinden. DataSunrise durchsucht Ihr RDS-Schema und markiert Felder wie Kreditkartennummern oder nationale Ausweise. Beginnen Sie mit der Datenerkennung, um Audit-Ziele automatisch zu identifizieren.

Automatisierung der Compliance

Egal ob Sie HIPAA, GDPR oder PCI DSS einhalten müssen – DataSunrise kann Kontrollen durchsetzen und Berichte erstellen, die auf jede Vorschrift zugeschnitten sind. Der Compliance Manager verbindet die Aktivitäten des Audit Trails mit den Compliance-Zielen. Sie können detailliertere Informationen zu GDPR-Compliance, HIPAA-Compliance oder PCI DSS-Compliance abrufen.

Die Verbindung von KI mit Sicherheitskontrollen

GenAI-Anwendungen, die auf Amazon RDS zugreifen, benötigen mehr als nur Überwachung – sie erfordern kontextbezogene Entscheidungen. Beispielsweise darf ein Chatbot, der Kundeninformationen abruft, keine sensiblen Felder anzeigen, sofern die Sitzung nicht den Autorisierungsregeln entspricht.

Audit Trails, kombiniert mit dynamischer Maskierung und Benutzerverhaltensrichtlinien, ermöglichen eine proaktive Kontrolle. Sie helfen, unbefugte Abfragen durch LLMs zu verhindern, Anomalien wie übermäßige Tabellenscans zu erkennen und Versuche der Prompt-Injektion zu blockieren. Dadurch werden Audit Trails von passiven Logs zu aktiven Schutzschichten. Sehen Sie, wie dateninspirierte Sicherheit diesen Ansatz stärkt.

Schlussfolgerung

Zu verstehen, was ist Amazon RDS Audit Trail, bedeutet, seine doppelte Rolle zu erkennen – als Rückgrat der Compliance und als Echtzeit-Wächter gegen Bedrohungen, besonders in GenAI-gesteuerten Umgebungen.

Das native Logging ist essentiell, aber begrenzt. In Kombination mit DataSunrise wird es zu einem leistungsstarken Mechanismus zur Überwachung, Steuerung und zum Schutz von Daten-Workflows, bei denen LLMs involviert sind.

Für robuste KI-Sicherheit und nahtlose Compliance kombinieren Sie das native Logging in Amazon RDS mit Echtzeitüberwachung, Maskierung, Datenerkennung und richtlinienbasierten Zugriffskontrollen mittels DataSunrise. Gemeinsam stellen sie sicher, dass jede GenAI-Interaktion sicher, protokolliert und regelkonform ist.

Weitere Informationen finden Sie hier: Wofür wird Data Audit Trail verwendet?

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen