Was ist Apache Impala Audit Trail?

Apache Impala ist ein leistungsfähiges Werkzeug für Echtzeit-SQL-basierte Analysen auf massiven, über Hadoop verteilten Datensätzen. Obwohl seine Geschwindigkeit und Skalierbarkeit sehr geschätzt werden, erfordert die Gewährleistung eines sicheren und regelkonformen Zugriffs auf sensible Daten mehr als nur Leistung – es bedarf eines gut strukturierten Audit Trails.

Ein Apache Impala Audit Trail bietet eine klare, chronologische Aufzeichnung der Datenbankaktivitäten. Er ermöglicht es Organisationen, nachzuvollziehen, wer welche Daten wann und unter welchen Bedingungen abgerufen hat – was für die Einhaltung von GDPR, HIPAA, PCI DSS und SOX Vorschriften entscheidend ist. Dieser Artikel erklärt die Grundlagen von Audit Trails in Impala, skizziert native Einschränkungen und zeigt, wie Plattformen wie DataSunrise Compliance und Sicherheit in großem Maßstab verbessern.

Verstehen des Impala Audit Trails

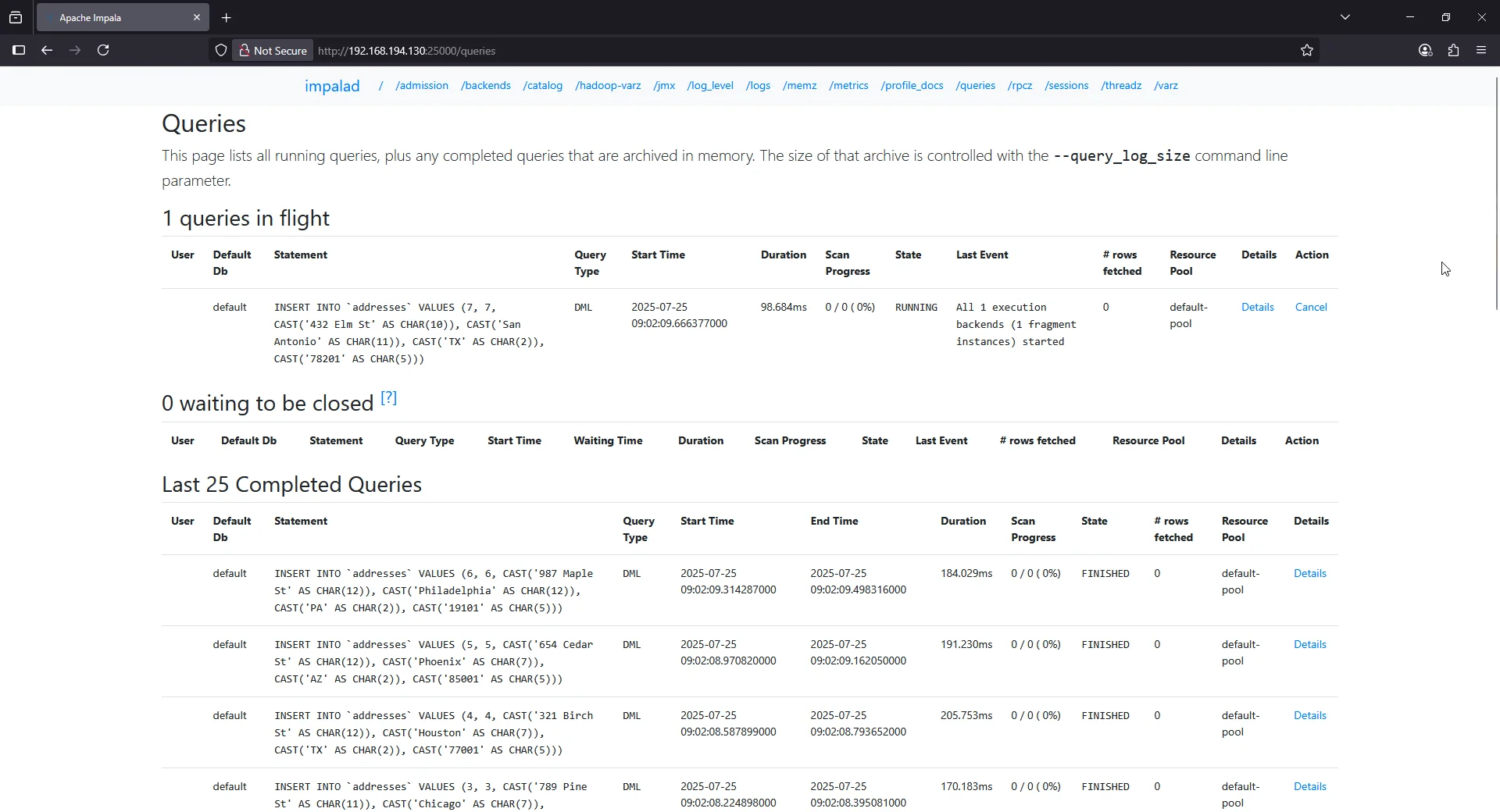

Impala generiert Audit-Logs über seinen impalad\ Daemon. Diese Logs erfassen eine Reihe von Ereignissen, einschließlich Benutzeranmeldungen, ausgeführter Abfragen und Metadatenoperationen. Jeder Eintrag enthält zeitstempelbezogene Aktionen, Client-IP-Adressen und sitzungsbezogene Kennungen, wodurch eine grundlegende Rückverfolgbarkeit gewährleistet wird.

Standardmäßig ist das Audit-Logging über den --audit_event_log_dir-Parameter aktiviert. Administratoren können die Log-Rotation und den Detailgrad steuern, doch die Erweiterung um die Überwachung und Maskierung spezifischer Benutzer, Spalten oder Zugriffsmuster erfordert in der Regel externe Werkzeuge.

Beispiel Impala-Abfrage:

INSERT INTO employee_info VALUES (10, 'HR', 'HR Manager', 78000);

Beispiel eines Ausschnitts eines Impala-Audit-Logs:

I0725 09:02:06.768169 1349 coordinator.cc:1141] Freigeben von Zulassungskontrollressourcen für query_id=3240c31bf9d06c75:06897a7f00000000

I0725 09:02:06.907810 769 impala-server.cc:998] Lokale Zeitzone „UTC“ gefunden.

I0725 09:02:06.916579 769 Frontend.java:1487] 2b4509a7ba46c6f0:54b408de00000000] Analysiere Abfrage: INSERT INTO `employee_info` VALUES (10, CAST('HR' AS CHAR(2)), CAST('HR Manager' AS CHAR(10)), 78000) db: default

I0725 09:02:06.939527 769 Frontend.java:1529] 2b4509a7ba46c6f0:54b408de00000000] Analyse und Autorisierung abgeschlossen.

Die Audit-Logs von Impala werden als flache JSON-Dateien auf der Festplatte gespeichert und bieten keine native Unterstützung für zentralisierte Zusammenführung oder Live-Überwachung über Cluster hinweg. Während dies für einfache Compliance-Prüfungen ausreicht, stehen moderne Unternehmen vor Herausforderungen, diese Logs in umfassendere Database Activity Monitoring-Workflows zu integrieren.

Einschränkungen der nativen Impala-Auditierung

| Funktion | Einschränkung |

|---|---|

| Speicherung | Lokaler Festplattenspeicher – keine automatische Weiterleitung |

| Korrelation | Keine eingebaute Verknüpfung des Benutzerverhaltens |

| Warnungen | Keine Warnmeldungen oder Unterstützung von Live-Streams |

| Zugriffsgranularität | Keine Maskierung oder Zeilenfilterung |

| Multi-Knoten-Sichtbarkeit | Keine zentrale Log-Aggregation |

Organisationen, die eine vollständige Compliance erreichen wollen, müssen oft benutzerdefinierte Skripte schreiben, um diese Logs zu extrahieren, zu parsen und zu analysieren oder sie manuell mit externen SIEM-Systemen zu integrieren. Dies erhöht den operativen Aufwand und erschwert die schnelle Reaktion auf Bedrohungen oder Verstöße.

Wie DataSunrise Apache Impala Audit Trails verbessert

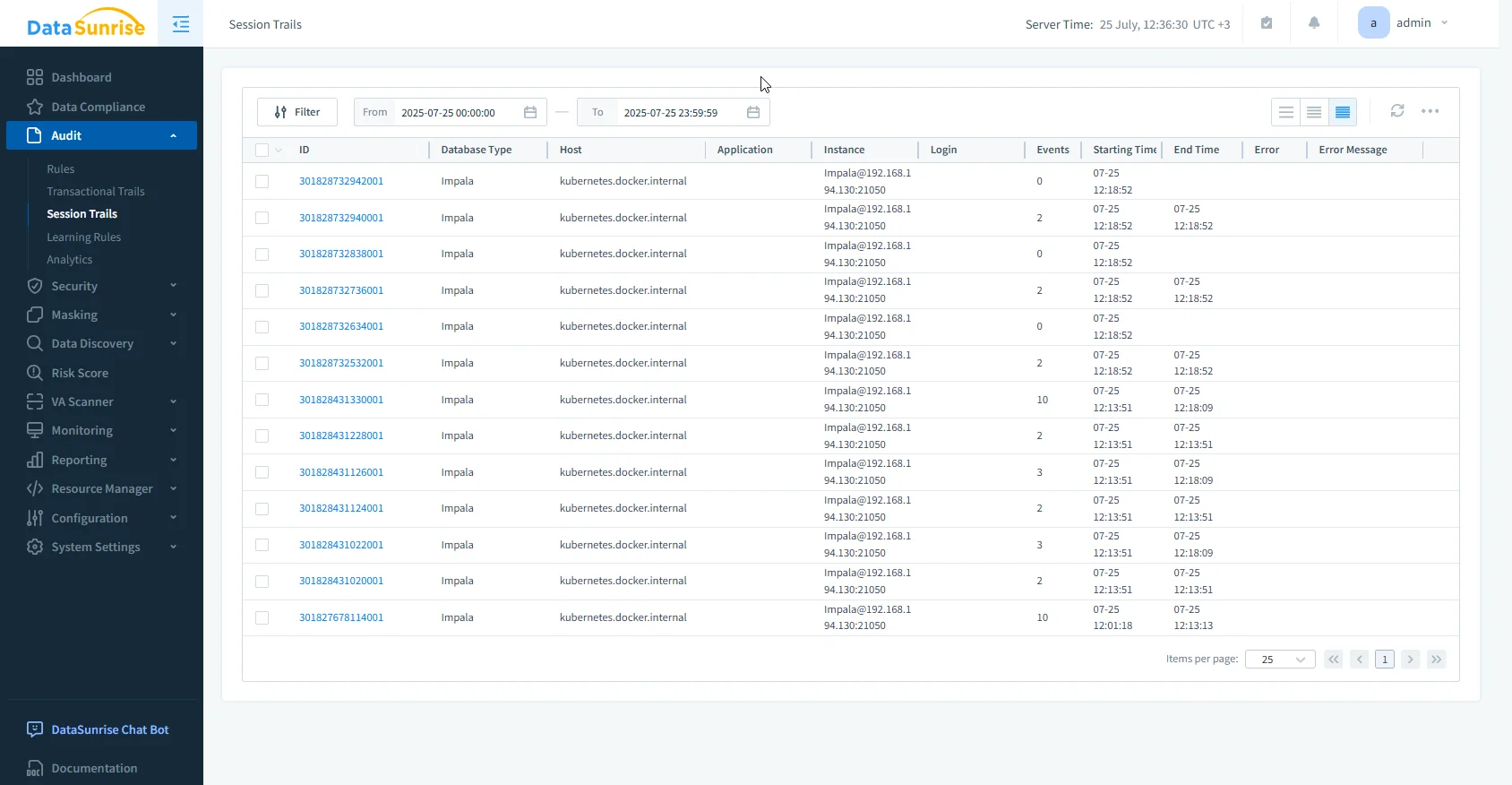

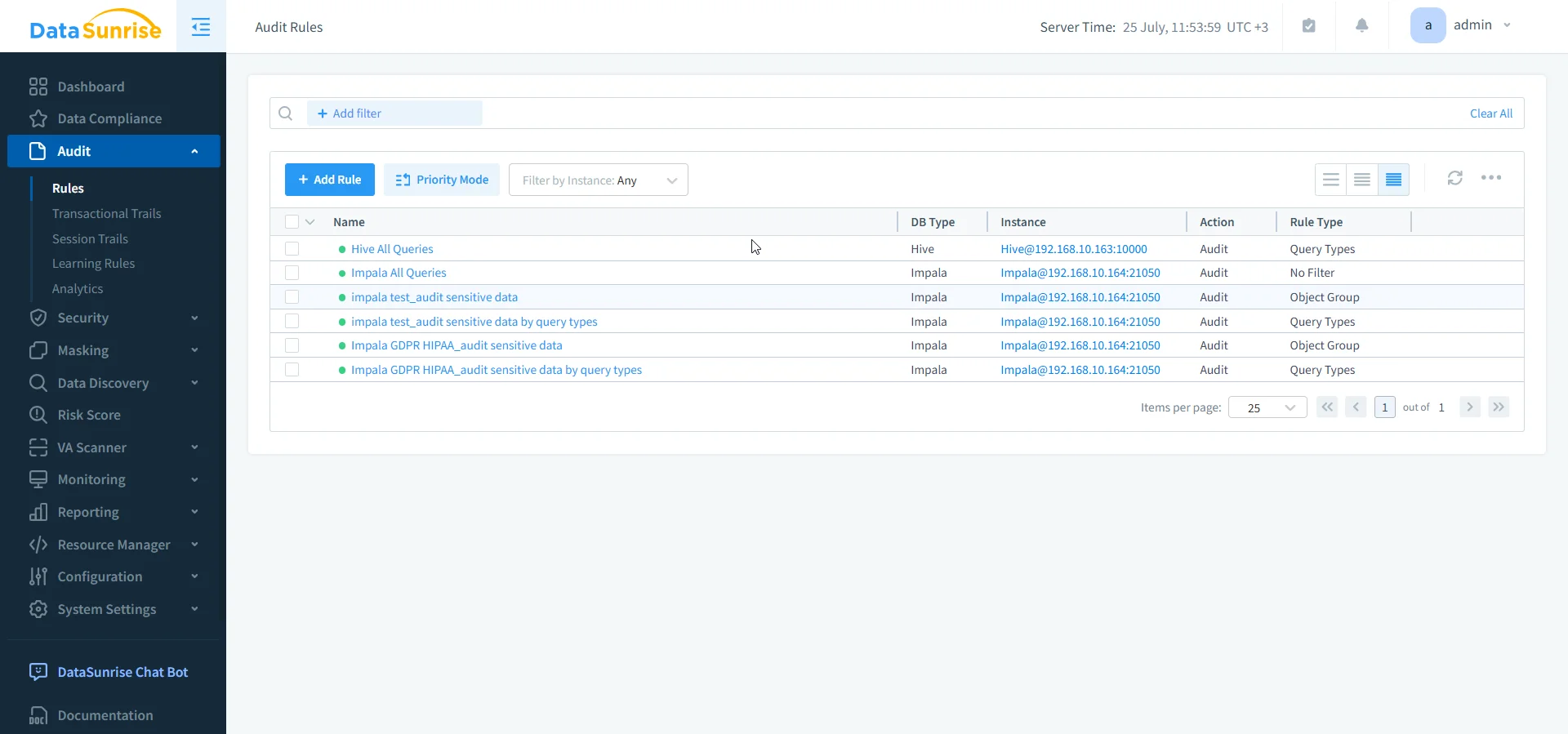

DataSunrise erweitert Impalas native Funktionen durch eine zentralisierte Daten-Audit-Engine, die für Echtzeitüberwachung, feingranulare Richtliniendurchsetzung und unternehmensgerechte Sicherheit entwickelt wurde. Durch proxy-basierte Traffic-Analyse erfasst DataSunrise alle Datenbankaktivitäten – einschließlich Datenaktivitätsverlauf – ohne die Datenbankkonfiguration zu verändern.

Mit no-code Policy-Automatisierung und Zero-Touch-Bereitstellungsmodi integriert sich die Plattform nahtlos in Cloud-, On-Premise- oder hybride Umgebungen. Impala-Installationen profitieren von der automatischen Erkennung sensibler Daten, Echtzeit-Warnmeldungen und flexiblen Audit Trails, die exportiert oder in Systeme von Drittanbietern gestreamt werden können.

Zu den wichtigsten Vorteilen zählen:

- Feingranulare Audit-Regeln, die Abfragen nach Benutzer, Objekt, Aktionstyp oder Datensensitivität protokollieren

- Dynamische Maskierung vertraulicher Felder, um den Datenschutz in Echtzeit durchzusetzen

- Live-Benachrichtigungen via Slack, Teams, Webhook oder E-Mail, wenn verdächtige Muster auftreten

- Einheitliche, plattformübergreifende Sichtbarkeit für Impala und über 50 unterstützte Datensysteme

- Automatisierte Compliance-Berichterstattung für GDPR, SOX, PCI DSS, HIPAA

Diese Architektur unterstützt eine Echtzeit-Ausrichtung an regulatorischen Anforderungen und eine kontinuierliche Compliance-Haltung – sie eliminiert manuelle Überwachung und beschleunigt die Erreichung von Compliance. Im Gegensatz zu nativen Tools ermöglicht DataSunrise eine Anreicherung der Audit-Logs mit Verhaltensanalysen und kontextbezogener Absicherung, wodurch es leichter fällt, Absichten nachzuvollziehen und Anomalien zu identifizieren.

Geschäftliche Auswirkungen vollständiger Impala Audit Trails

Die Investition in einen robusten Audit Trail für Apache Impala bringt klare operative und Compliance-Vorteile:

- Schließt Compliance-Lücken in komplexen Datenpipelines

- Verringert die Zeit bis zur Prüfung durch zentrale Reporting-Tools

- Unterstützt forensische Untersuchungen mit manipulationssicheren Logs

- Verbessert die Reaktion auf Vorfälle durch Live-Feeds der Benutzeraktivitäten

- Hilft bei der Durchsetzung von rollenbasierter Zugriffskontrolle und Zero-Trust-Richtlinien

DataSunrise liefert, was natives Impala nicht kann: autonome Sicherheit, kontinuierliche Kalibrierung von Compliance-Regeln und eine reibungslose Integration in hybride Datenökosysteme.

Fazit

Obwohl Apache Impala wesentliche Audit-Funktionen enthält, erfordert die Skalierung von Compliance in der Produktion einen umfassenderen Ansatz. Native Audit-Logs bilden zwar die Grundlage, doch verwandeln Tools wie DataSunrise diese Logs in verwertbare Informationen. Mit unternehmensgerechter Datensicherheit, auditbereiter Berichterstattung und Echtzeit-Überwachung der Datenbankaktivitäten befähigt DataSunrise Organisationen, sich stetig ändernden regulatorischen Anforderungen zu stellen, ohne Leistung oder Produktivität einzubüßen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen