Was ist ClickHouse Audit Trail

ClickHouse wurde für leistungsstarke analytische Arbeitslasten entwickelt und nutzt vektorisierte Ausführung, effiziente Kompression, verteilten Speicher und replizierte Cluster, um außergewöhnliche Geschwindigkeit zu bieten. Diese Architektur, so beeindruckend sie auch in der ClickHouse-Dokumentation dargestellt wird, bietet jedoch nicht automatisch starke Governance-Funktionalitäten. In der Praxis erschwert die verteilte Natur des Systems eine konsistente Sichtbarkeit. Abfragen werden über mehrere Knoten ausgeführt, Protokolle liegen in verschiedenen Systemtabellen und betriebliche Ereignisse können über Hintergrundprozesse wie Merges und Part-Management verteilt sein.

Deshalb ist die Implementierung eines ClickHouse Audit Trails unerlässlich.

Ein Audit Trail stellt einen chronologischen und manipulationssicheren Aktivitätsnachweis innerhalb des Clusters bereit, der zeigt, wer welche Aktionen ausgeführt hat, wann diese stattfanden und wie sie umgesetzt wurden. Er korreliert Abfrageverhalten, Zugriffsverläufe, Metadatenänderungen und serverseitige Operationen – Grundprinzipien, die mit Data Audit

und den Kernpraktiken der Prüfung, wie sie in Audit Trails dargestellt sind, übereinstimmen.

Gemeinsam bilden diese Elemente die Grundlage für Verantwortlichkeit, forensische Analysen und regulatorische Compliance.

ClickHouse bietet nützliche Telemetrie über Komponenten wie system.query_log, system.part_log, system.query_thread_log und Server-Logs. Diese Quellen operieren jedoch unabhängig voneinander und liefern keine einheitliche, compliance-fähige Audit-Ebene. Organisationen, die von Rahmenwerken wie GDPR, SOX, HIPAA und PCI DSS reguliert werden, benötigen in der Regel eine umfassendere Audit-Konsolidierung und Kontextinformationen, ähnlich der Sichtbarkeit, die durch Database Activity Monitoring geboten wird.

Bedeutung des Audit Trails

Ein ordnungsgemäßer ClickHouse Audit Trail ist unerlässlich, um Kontrolle in einem auf Geschwindigkeit ausgelegten System zu bewahren. Hochdurchsatz-Arbeitslasten erzeugen enorme Datenmengen, und ohne strukturierte Sichtbarkeit haben Teams keine verlässliche Möglichkeit zu verstehen, wer was wann und warum getan hat. Ein einheitlicher Audit Trail schafft klare Verantwortlichkeit, indem jede Abfrage, Verbindung oder Schemaänderung einem bestimmten Benutzer oder einer Anwendung zugeordnet wird und somit Unklarheiten bei Untersuchungen ausgeschlossen sind.

Er ermöglicht zudem eine präzise forensische Rekonstruktion. Wenn Daten gelöscht, verändert oder unerwartete analytische Ergebnisse erzeugt werden, zeigt ein Audit Trail die genaue Abfolge der Ereignisse auf und verhindert Vermutungen, wodurch die Behebungszeit von Vorfällen verkürzt wird.

Compliance-Rahmenwerke wie GDPR, HIPAA, SOX und PCI DSS verlangen dokumentierte Benutzeraktivitäten und überprüfbare Überwachungskontrollen. Ein ClickHouse Audit Trail liefert die Rückverfolgbarkeit und Beweisführung, die Prüfer erwarten.

Über regulatorische Anforderungen hinaus stärkt ein Audit Trail die interne Sicherheit, indem er abnormales Verhalten frühzeitig aufzeigt – Missbrauch von Berechtigungen, ungewöhnliche Zugriffszeiten, Massenextraktionsversuche oder unerwartete Schemaänderungen. Er unterstützt außerdem die operationelle Governance in schnelllebigen ClickHouse-Clustern, indem Metadatenverschiebungen, Merges und strukturelle Aktualisierungen dokumentiert werden, sodass Teams die Kontinuität auch bei wachsender Umgebung aufrechterhalten können.

Native ClickHouse Audit-Signale

ClickHouse protokolliert eine Vielzahl von Aktivitäten – nur nicht an einem Ort. Die Kernprotokolle umfassen:

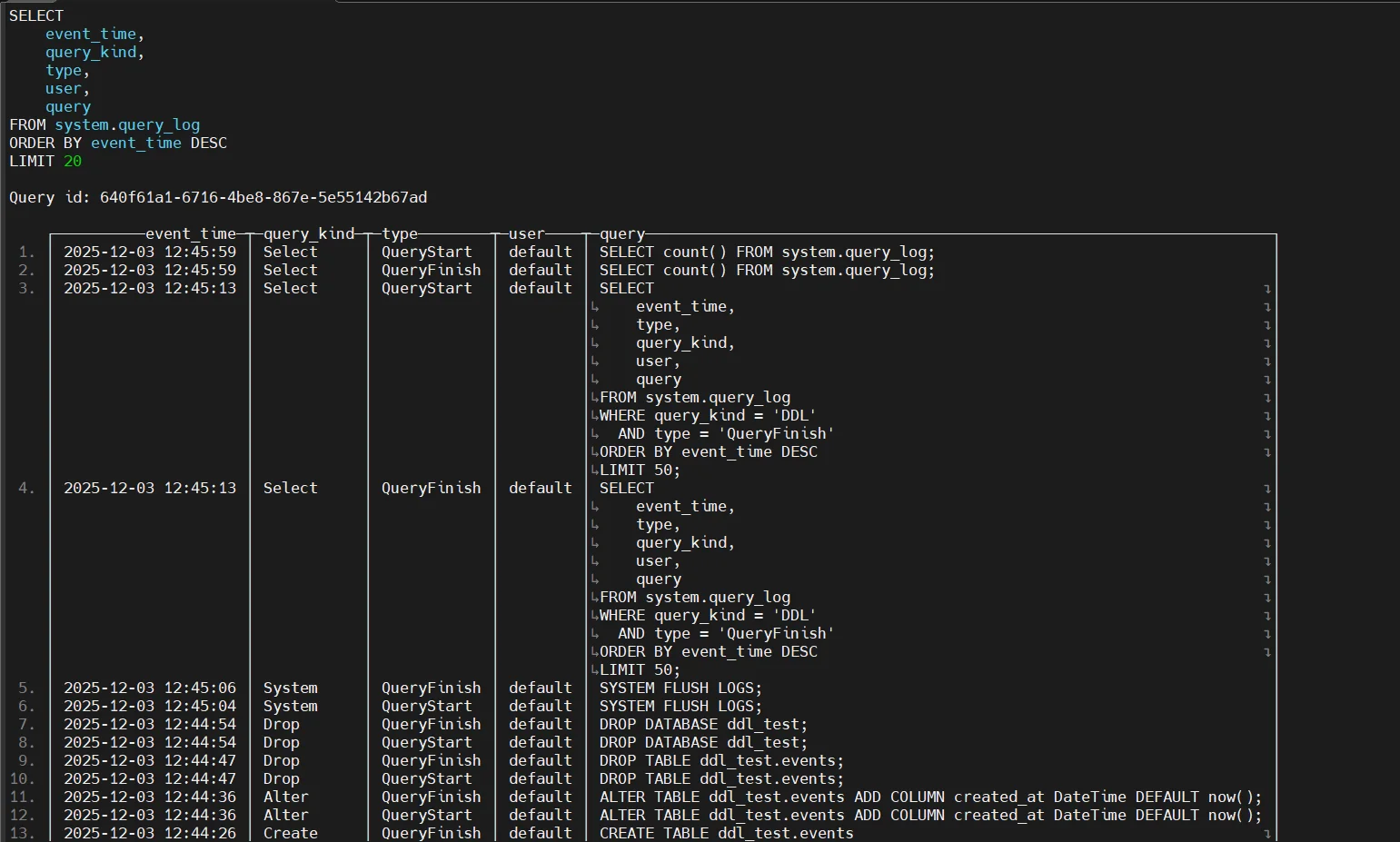

1. system.query_log

Erfasst Ausführungsdetails wie Abfragetext, Benutzer, Client-IP, Ausführungszeit, Lese-/Schreibmetriken und Fehlercodes. Dies ist essenziell um nachzuvollziehen, was ausgeführt wurde, von wem und wie aufwändig es war.

2. system.query_thread_log

Bietet Sichtbarkeit auf Thread-Ebene über verteilte Ausführung.

Beispiel: Anzeige thread-spezifischer Aktivitäten

SELECT

event_time,

query_id,

thread_name,

read_rows,

read_bytes,

memory_usage

FROM system.query_thread_log

WHERE event_date = today()

ORDER BY event_time DESC

LIMIT 15;

Warum das wichtig ist

- Hilft, langsame Shards zu identifizieren

- Zeigt internes Thread-Verhalten auf

- Unterstützt tiefgehende forensische Korrelationen

3. system.part_log

Verfolgt den Lebenszyklus von Tabellenpartitionen, Merges, Mutationen und allgemeine Speichermechanismen.

Beispiel: Erkennung von Partition-Mutationen

SELECT

event_time,

event_type,

table,

part_name,

rows,

bytes_on_disk,

duration_ms

FROM system.part_log

WHERE event_type IN ('NewPart', 'MergeStart', 'MergeEnd', 'MutatePart')

ORDER BY event_time DESC

LIMIT 20;

Vorteile

- Identifiziert Merge-Druck

- Erkennt Regressionen bei Mutationen

- Korreliert Benutzeraktionen mit Speicherverhalten

4. Server-Logs

Zeigen Authentifizierungsversuche, Konfigurationsneuladungen, Replikationsprobleme und Systemausnahmen auf.

Beispiel (Log-Datei):

grep "Authentication" /var/log/clickhouse-server/clickhouse-server.log

Beispiel (system.text_log):

SELECT

event_time,

host_name,

client_ip,

message

FROM system.text_log

WHERE message ILIKE '%Authentication%'

ORDER BY event_time DESC

LIMIT 20;

Warum Server-Logs wichtig sind

- Erfassen fehlgeschlagene Login-Versuche

- Decken Cluster-Instabilitäten auf

- Bieten tiefgehende betriebliche Diagnosen

Diese Protokolle unterstützen mehrschichtige Sicherheitsverfahren wie z.B.

Database Firewall.

Wie DataSunrise ClickHouse Audit Trails verbessert

DataSunrise wandelt fragmentierte ClickHouse-Telemetriedaten in eine unternehmensgerechte, kontextualisierte und durchsetzbare Audit-Ebene um.

Zentralisierte ClickHouse Audit-Zeitleiste

DataSunrise konsolidiert Abfragelogbücher, Authentifizierungsereignisse, DDL/DML-Aktionen, Part-Operationen, Sitzungsmetadaten und Zugriffe auf sensible Daten in einer chronologischen Ansicht. Durch die Korrelation von Benutzeridentitäten, Objektinteraktionen, Abfrageverhalten und Speichermechanismen entsteht eine konsistente forensische Darstellung, die Untersuchungen und Compliance-Validierung erheblich vereinfacht.

- Bietet eine einheitliche Zeitlinie für alle Datenbankaktionen

- Korreliert Benutzeridentitäten mit realem Abfrage- und Speicherverhalten

- Ermöglicht die Rekonstruktion vollständiger Ereignisketten in komplexen Clustern

- Reduziert den Aufwand für die Audit-Vorbereitung

- Verbessert die Rückverfolgbarkeit für regulierte Arbeitsabläufe

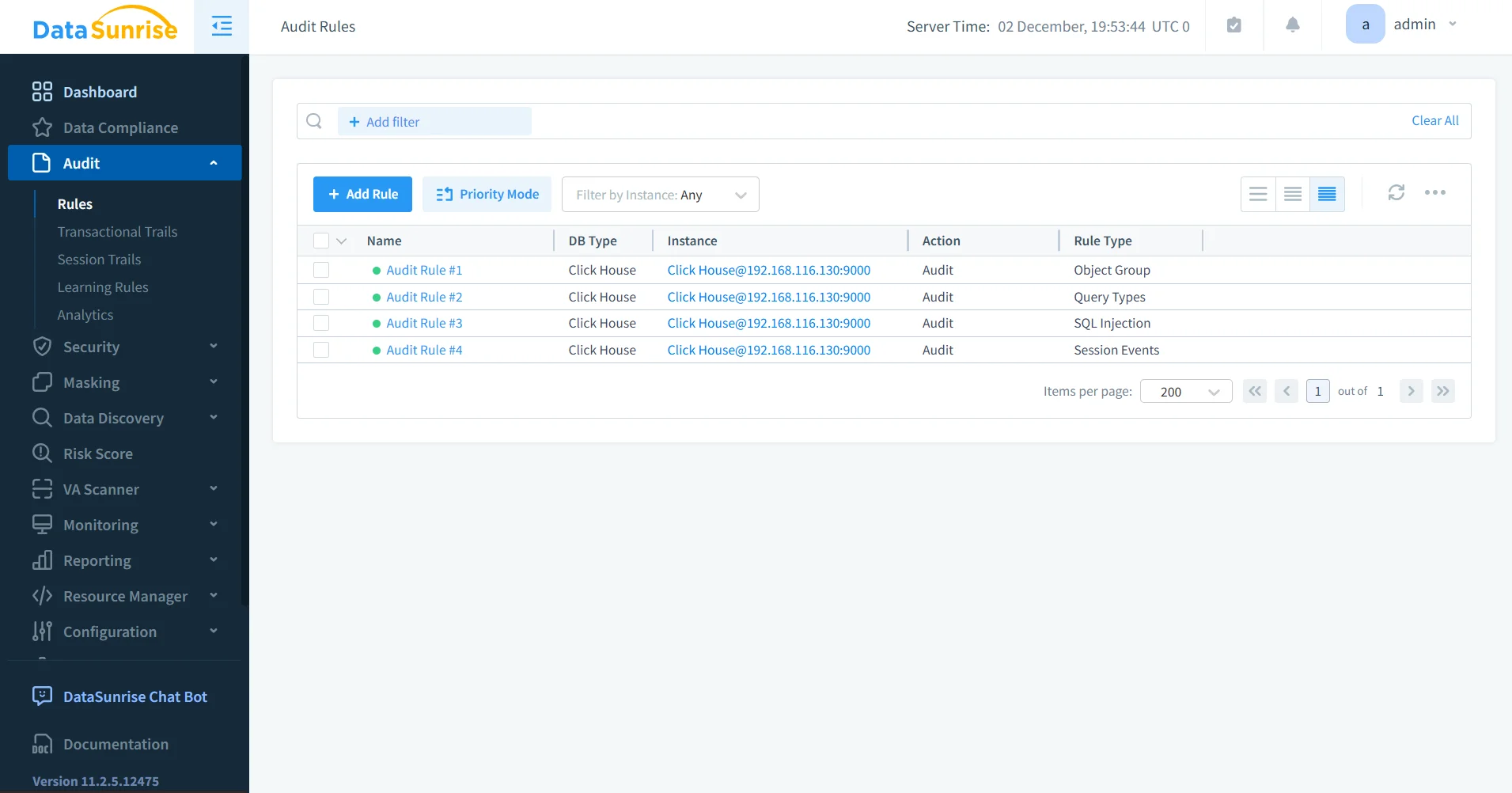

Granulare Audit-Regeln

DataSunrise ermöglicht Administratoren, extrem präzise Audit-Richtlinien zu definieren, die Tabellen, Schemata, Benutzer, Operationen oder Sensitivitätsstufen gezielt ansprechen. Diese Regeln passen sich dynamisch an Systemanforderungen und Risikoprofile an.

- Auditieren Sie nur die wichtigsten Objekte

- Wenden Sie Regeln selektiv an, um Störungen zu minimieren

- Überwachen Sie privilegierte Konten mit erhöhter Aufmerksamkeit

- Erfassen Sie sowohl DDL- als auch DML-Aktionen mit vollem Kontext

- Passen Sie den Audit-Umfang flexibel ohne Dienstunterbrechung an

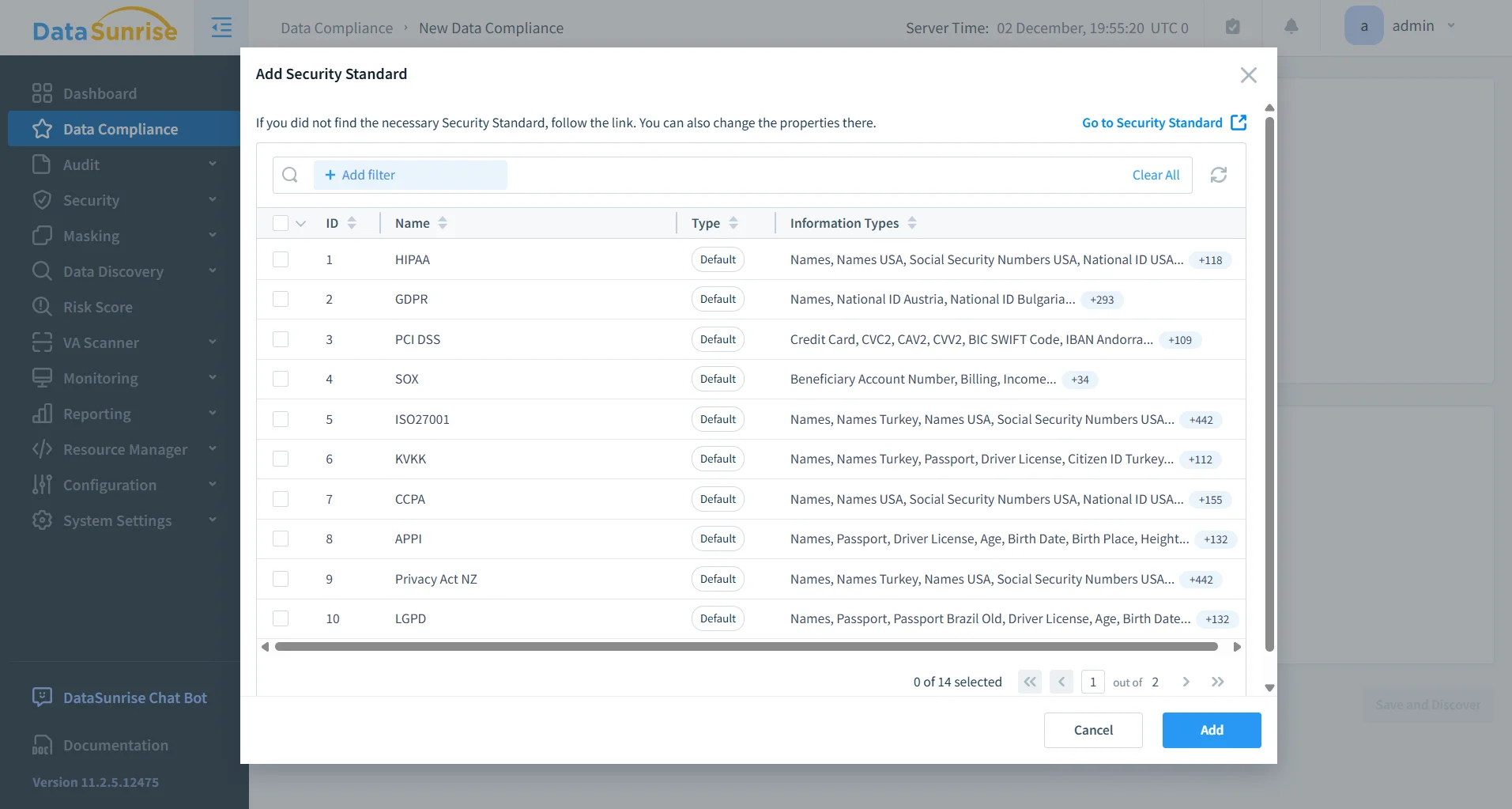

Kartierung & Klassifizierung sensibler Daten

Automatische Erkennung identifiziert regulierte Felder und versieht Audit-Ereignisse entsprechend, um vollständige Sichtbarkeit darüber zu gewährleisten, auf welche sensiblen Datensätze zugegriffen wurde.

- Erkennt PII, PHI, PCI und benutzerdefinierte Sensitivitätskategorien

- Verknüpft Sensitivitätslabels direkt mit Audit-Ereignissen

- Hilft bei der Validierung der Einhaltung von Datenschutzstandards

- Unterstützt Analysten bei Untersuchungen mit kontextreicheren Metadaten

- Verhindert blinde Flecken bei privilegiertem oder versehentlichem Zugriff

Echtzeit-Durchsetzung

DataSunrise ergänzt eine aktive Schutzschicht, die Hochrisiko-Verhalten überwacht und blockiert. Kontrollen umfassen SQL-Injection-Erkennung, Anomalie-Bewertung, Missbrauch von Berechtigungen und das Blockieren verdächtiger Operationen in Echtzeit.

- Blockiert bösartige Abfragen vor deren Ausführung

- Erkennt abnormales Zugriffsverhalten mittels UEBA (User and Entity Behavior Analytics)

- Identifiziert kompromittierte oder missbräuchlich genutzte Konten

- Erzwingt Regeln dynamisch während des laufenden Betriebs

- Reduziert die Wahrscheinlichkeit von Angriffen durch Insider oder externe Quellen

Automatisierter Nachweis für Compliance

Das System erstellt compliance-fähige Berichte, die auf GDPR, HIPAA, PCI DSS und SOX abgestimmt sind. Berichte fassen sensible Datenzugriffe, Ereignismuster, Anomalien und ausgelöste Regeln zusammen, um formale Audit-Anforderungen zu erfüllen.

- Erstellt automatisch strukturierte Audit-Beweise

- Verringert manuellen Aufwand für Compliance

- Hebt Richtlinienverstöße und Sicherheitslücken hervor

- Unterstützt wiederkehrende Audits mit konsistenter Formatierung

- Verbessert die Audit-Bereitschaft in stark regulierten Branchen

Weitere Informationen zum Thema Compliance finden Sie unter

Daten-Compliance.

Plattformübergreifende Sichtbarkeit

DataSunrise unterstützt über 40 Datenbankplattformen und ermöglicht eine einheitliche Governance über hybride, On-Premises- und Cloud-Umgebungen hinweg.

- Stellt eine gleichmäßige Durchsetzung von Richtlinien über verschiedene Engines sicher

- Beseitigt Überwachungsblindstellen in Multi-Cloud-Architekturen

- Vereinfacht die Administration von Sicherheits- und Audit-Arbeitsabläufen

- Ermöglicht zentrale Sichtbarkeit für verteilte Teams

- Unterstützt konsistente Compliance über heterogene Datenstacks

Geschäftliche Auswirkungen eines ClickHouse Audit Trails

| Bereich der geschäftlichen Auswirkung | Beschreibung |

|---|---|

| Starke regulatorische Position | Prüfer erhalten unveränderbare, strukturierte Beweise ohne manuellen Aufwand. |

| Schnellere Untersuchungen | Die Korrelation in der Zeitlinie reduziert die Dauer der Vorfallanalyse drastisch. |

| Weniger Daten-Missbrauch | Echtzeit-Durchsetzung stoppt Bedrohungen, bevor Daten das System verlassen. |

| Klare Verantwortlichkeit | Jede Aktion wird einer Identität zugeordnet – keine Unklarheiten, keine Ausreden. |

| Standardisierte Governance über Systeme hinweg | Konsequente Audit-Regeln und Berichte über alle Datenplattformen. |

Fazit

Ein ClickHouse Audit Trail geht weit über einfache Protokollierung hinaus. Er liefert eine einheitliche, kontextualisierte Ansicht der Aktivitäten über eine verteilte analytische Engine. Die native Telemetrie liefert Bruchstücke der Wahrheit, doch die Umwandlung dieser Fragmente in handlungsfähige, konforme Audit-Beweise erfordert Korrelation, Anreicherung und Echtzeit-Kontrolle.

DataSunrise schließt diese Lücke, indem es einen strukturierten, hochpräzisen und unternehmensgerechten Audit Trail für ClickHouse bereitstellt. Für Organisationen in regulierten Umgebungen oder mit hohem Governance-Bedarf verwandelt es ClickHouse von einer Sichtbarkeits-Herausforderung in eine verifizierbare, auditierbare und sichere Datenplattform.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen