Was ist der MongoDB Audit Trail

In modernen Umgebungen ist die Überwachung der Datenbankaktivitäten nicht nur eine bewährte Methode – sie ist essenziell für Sicherheit, betriebliche Transparenz und die Einhaltung gesetzlicher Vorschriften. Zu verstehen, was ein MongoDB Audit Trail ist, ist für Organisationen, die MongoDB zur Speicherung, Verarbeitung und zum Schutz sensibler Daten nutzen, von entscheidender Bedeutung. Ein Audit Trail zeichnet Ereignisse wie Abfragen, Datenänderungen, Authentifizierungsversuche und administrative Aktionen auf und erstellt ein detailliertes Protokoll, das Sicherheitsuntersuchungen, Compliance-Verifikationen und betriebliche Prüfungen unterstützt.

Warum MongoDB Audit Trails wichtig sind

Audit Trails helfen, unbefugten Zugriff zu erkennen, verdächtige Aktivitätsmuster aufzudecken und liefern überprüfbare Beweise zur Einhaltung von Vorschriften wie DSGVO, HIPAA und PCI DSS. Mit einem robusten Audit Trail stellen Organisationen sicher, dass sensible Vorgänge nachvollziehbar sind, unterstützen so die Datensicherheit und schützen geschäftskritische Assets.

Echtzeit-Audit in MongoDB

Echtzeit-Auditing erfasst Ereignisse, sobald sie auftreten, und ermöglicht Sicherheitsteams, bei Bedrohungen schnell zu reagieren. Integriert mit Überwachungstools, können MongoDB Audit-Logs Warnungen für ungewöhnliche Abfragen, fehlgeschlagene Authentifizierungsversuche oder unautorisierte Datenänderungen auslösen.

{

"auditAuthorizationSuccess": true,

"users": [{ "user": "admin", "db": "admin" }],

"operations": ["insert", "update", "remove"]

}

Das obige Beispiel konfiguriert auditLog, um bestimmte Operationen zu erfassen, was die Datenmenge reduziert und gleichzeitig verwertbare Einblicke ermöglicht.

Native MongoDB Audit-Konfiguration (Enterprise Edition)

Die native Audit-Funktion von MongoDB ist nur in der MongoDB Enterprise Edition und den MongoDB Atlas Bereitstellungen verfügbar. Sie ist in der Community Edition nicht enthalten. Die Aktivierung des Auditings erfolgt durch die Konfiguration des mongod-Prozesses mit der auditLog-Option, entweder in der Konfigurationsdatei oder als Kommandozeilenparameter.

Beispielkonfiguration:

auditLog:

destination: file

format: BSON

path: /var/log/mongodb/auditLog.bson

filter: '{ atype: { $in: [ "authenticate", "createCollection", "dropCollection" ] } }'

In dieser Konfiguration gibt der Parameter destination an, wo die Logs gespeichert werden, entweder in einer Datei oder an Syslog gesendet. Das format bestimmt, ob die Ausgabe kompaktes BSON oder lesbares JSON ist. Der path definiert den Speicherort, und die Option filter spezifiziert genau, welche Ereignisse erfasst werden, um unnötige Logeinträge zu reduzieren.

Um das Auditing zur Laufzeit zu aktivieren:

mongod --auditDestination file --auditFormat JSON --auditPath /var/log/mongodb/audit.json

Für weitere Details siehe die MongoDB Enterprise Auditing-Dokumentation und MongoDB Atlas Audit Logs.

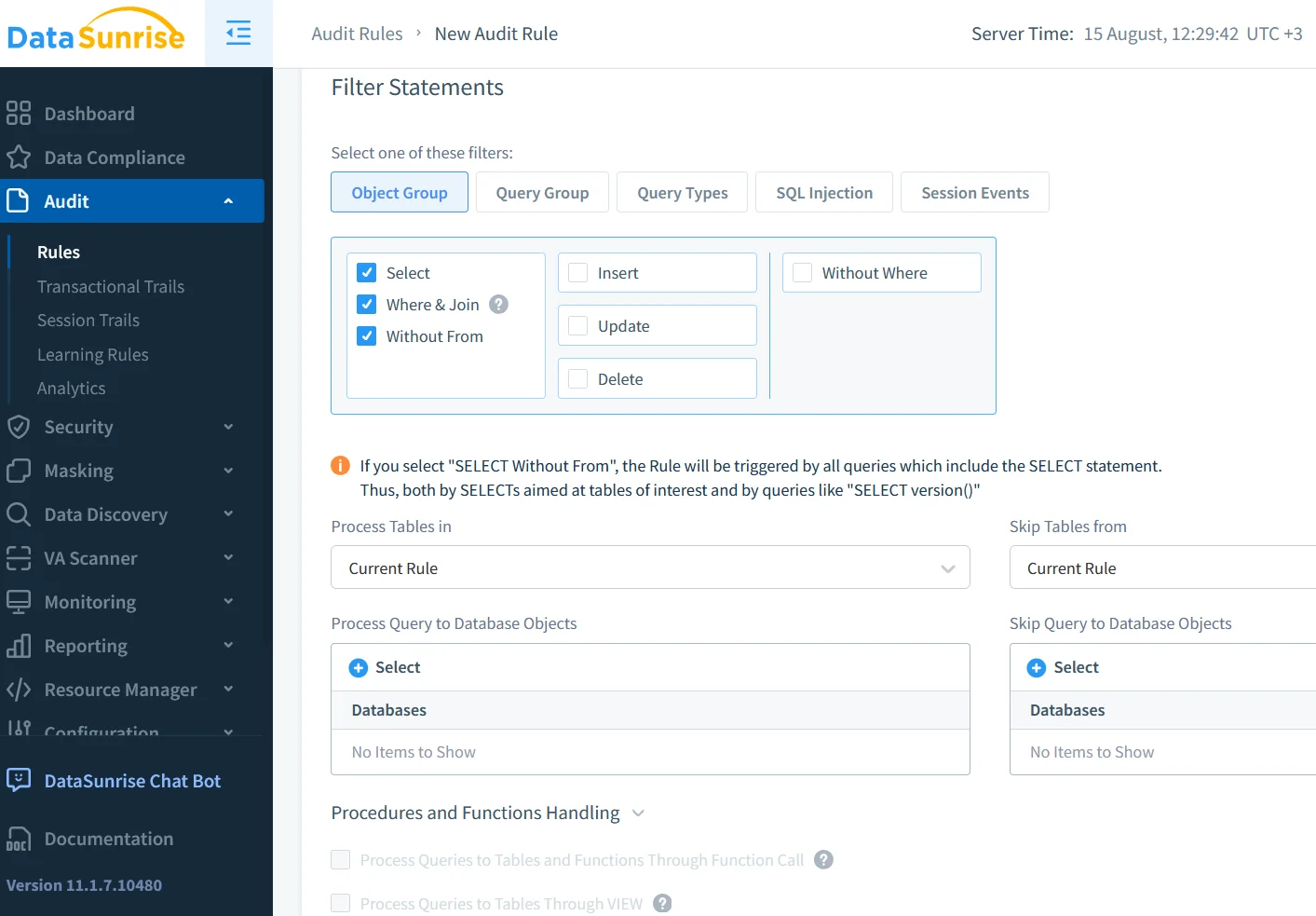

MongoDB Audit mit DataSunrise-Unterstützung

Während das native Auditing grundlegende Anforderungen abdeckt, erweitert DataSunrise die Funktionalität mit plattformübergreifenden Audit-Trails, dynamischem Maskieren und automatisiertem Data Discovery. Dies ermöglicht es Organisationen, alle Abfragen auf sensible Datenbanken zu protokollieren, vertrauliche Felder in Echtzeit für unautorisierte Benutzer zu maskieren und Zugriffsversuche für Compliance-Zwecke zu dokumentieren.

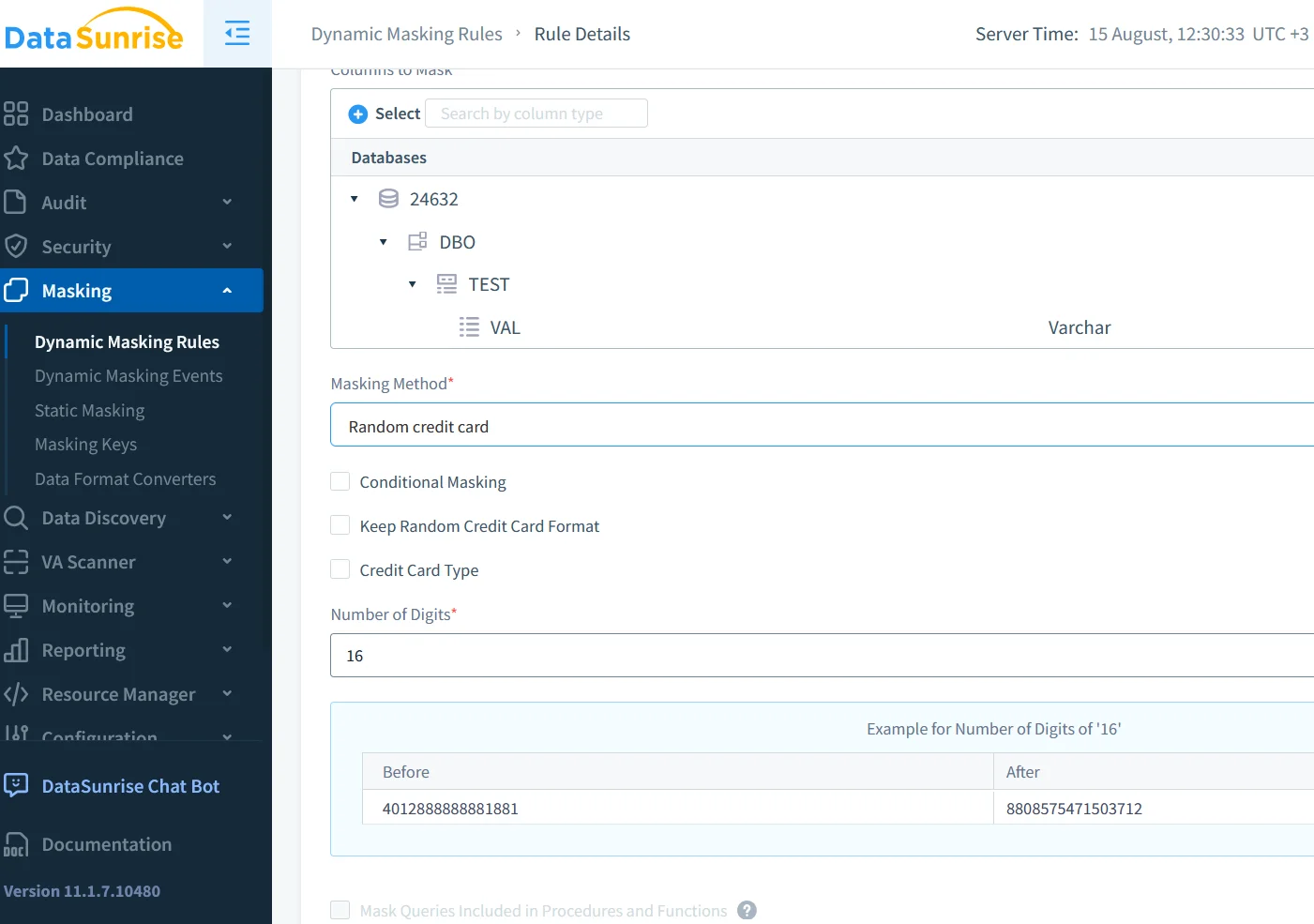

Dynamisches Maskieren und Data Discovery

Dynamisches Maskieren verbirgt sensible Informationen, ohne die Quelldaten zu verändern, was für die Einhaltung von DSGVO und HIPAA unerlässlich ist. Vor der Maskierung scannt DataSunrise mit Data Discovery MongoDB-Sammlungen, um personenbezogene Daten (PII) oder geschützte Gesundheitsinformationen (PHI) zu identifizieren und zu klassifizieren. Diese Klassifizierungen steuern dann automatisch Audit-Richtlinien.

Sicherheitsvorteile über Compliance hinaus

MongoDB Audit Trails können Insider-Bedrohungen abschrecken, indem sie das Verhalten privilegierter Benutzer nachvollziehen. Außerdem liefern sie forensische Beweise bei Ermittlungen und helfen, Sicherheitsrichtlinien zu verbessern, indem sie Zugriffstrends über die Zeit aufdecken.

Beispielabfrage zur Prüfung von Audit-Logs

Wenn Logs im JSON-Format gespeichert sind:

db.getSiblingDB("auditDB").auditLogs.aggregate([

{ $match: { atype: "authenticate" } },

{ $project: { ts: 1, user: 1, param: 1 } },

{ $sort: { ts: -1 } }

]);

Diese Abfrage gibt Authentifizierungsereignisse zusammen mit Zeitstempeln und Benutzerdetails zurück.

Compliance und Berichterstattung

Mit dem Compliance Manager von DataSunrise können MongoDB Audit Trails an Anforderungen wie SOX oder PCI DSS angepasst werden. Die Plattform kann auditbereite Berichte erstellen, die sowohl internen als auch externen Prüfungsanforderungen entsprechen.

Integration von Audit Trails in eine Sicherheitsstrategie

Integriert in Intrusion-Detection-Systeme, Verhaltensanalysen und Threat-Intelligence-Tools bieten MongoDB Audit-Logs eine umfassende Verteidigungsebene. Sicherheitsteams können Zugriffskontrollen verfeinern und rollenbasierte Zugriffssteuerung konsequent durchsetzen, um sicherzustellen, dass Berechtigungen den geschäftlichen Anforderungen entsprechen.

Fazit

Zu verstehen, was ein MongoDB Audit Trail ist, bedeutet, seinen doppelten Wert als Compliance-Enabler und Sicherheitsmaßnahme zu erkennen. Das native Auditing von MongoDB Enterprise bietet eine solide Grundlage zur Überwachung von Aktivitäten, während DataSunrise es mit fortschrittlichem Maskieren, Echtzeitüberwachung und automatischer Compliance-Abbildung erweitert – und so vollständige Sichtbarkeit sowie Kontrolle über Datenbankzugriffe liefert.