Was ist der MySQL Audit Trail

Ein MySQL Audit Trail ist mehr als nur eine Protokolldatei – es ist ein umfassendes Verzeichnis darüber, wer was, wann und wie in Ihrer Datenbankumgebung getan hat. Für Compliance, Sicherheit und operative Belastbarkeit ist ein effektiver Audit Trail unerlässlich. Dieser Leitfaden erläutert dessen Rolle, beschreibt native Einrichtungsschritte und zeigt, wie DataSunrise die Funktionalitäten mit erweiterten Features ergänzt.

Verständnis des MySQL Audit Trails

Was ist der MySQL Audit Trail bezeichnet eine chronologische Aufzeichnung wichtiger Datenbankaktivitäten wie Logins, Schemaänderungen, Datenmodifikationen und Zugriff auf sensible Ressourcen. Die Pflege eines solchen Trails bildet die Grundlage zur Erkennung verdächtiger Aktivitäten, zur Untersuchung von Vorfällen und zur Erfüllung von Compliance-Anforderungen nach Standards wie DSGVO, HIPAA und PCI DSS. Ein gut geführter Audit Trail unterstützt zudem forensische Untersuchungen und die Fehlersuche im Betrieb. Zum Beispiel kann bei versehentlichem Löschen einer Tabelle der Trail aufzeigen, welcher Benutzer, zu welcher Zeit und mit welchem genauen Befehl gehandelt hat.

Echtzeit-Prüfung

Traditionelle Protokolle werden oft erst nach Auftreten von Vorfällen überprüft, was die Reaktionszeit verzögert. Echtzeit-Prüfung verändert dies, indem Ereignisse sofort erfasst, mit SIEM/SOAR-Plattformen für automatisierte Reaktionen integriert und Live-Filterung sowie Feldmaskierung vor der Ausführung von Abfragen angewendet werden. Mit Echtzeitinformationen können Teams innerhalb von Sekunden auf anomales Verhalten – wie Massenexporte von Daten oder ungewöhnliche Schemaänderungen – reagieren.

Dynamische Maskierung in der Prüfung

Dynamische Maskierung schützt sensible Informationen in Abfrageergebnissen, ohne die gespeicherten Daten zu verändern. Zum Beispiel:

SELECT customer_id,

CONCAT(LEFT(card_number, 4), '****', RIGHT(card_number, 4)) AS masked_card

FROM payments;

Dynamische Maskierung stellt sicher, dass nur autorisierte Personen die vollständigen Daten sehen, während andere mit maskierten, aber dennoch aussagekräftigen Werten arbeiten können. Im Prüfungskontext verhindert die dynamische Maskierung versehentliche Offenlegung, wenn Abfragen überprüft oder in Berichts-Umgebungen repliziert werden.

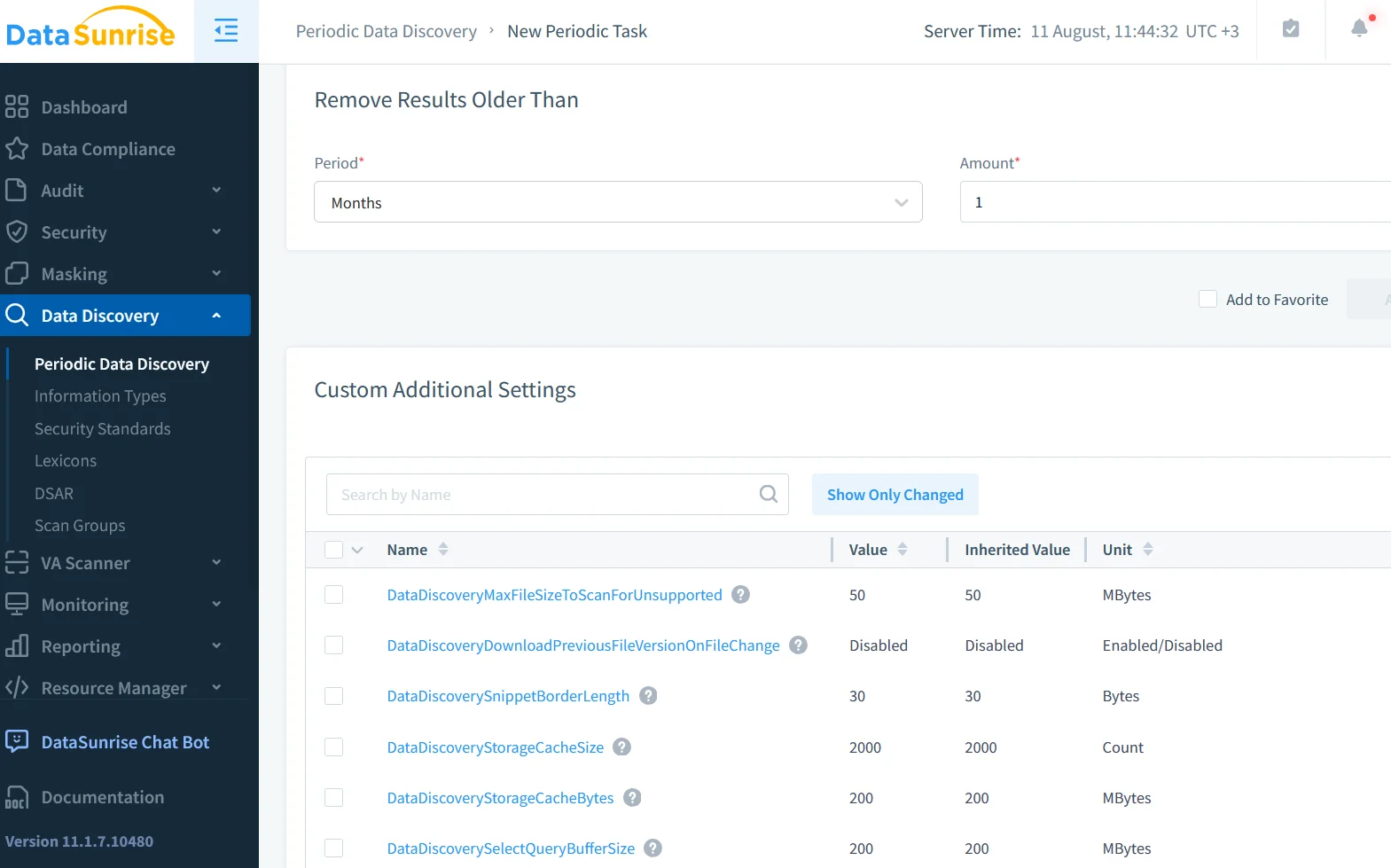

Datenerkennung vor der Prüfung

Datenerkennung ist der Prozess zur Identifizierung, wo sich sensitive oder regulierte Informationen befinden. Durch das Auffinden risikoreicher Tabellen können Überwachungsmaßnahmen gezielt gesetzt, präzise Prüfregeln erstellt und klare Zuordnungen zwischen Compliance-Anforderungen und Datenbankbeständen hergestellt werden. Die Kenntnis Ihrer Datenlandschaft stellt sicher, dass Prüfressourcen dort eingesetzt werden, wo sie am dringendsten benötigt werden.

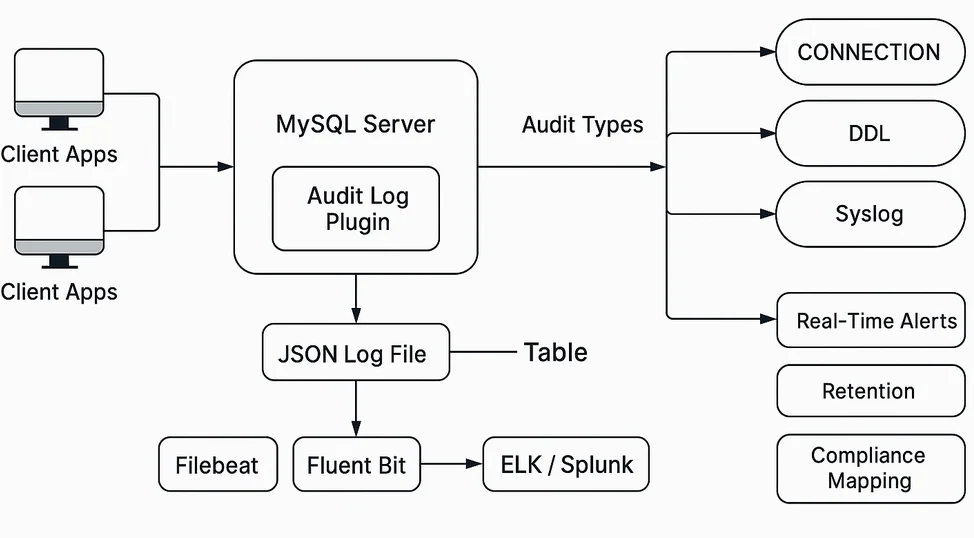

Native MySQL Audit-Einrichtung

Die MySQL Enterprise Edition beinhaltet ein integriertes Audit Plugin zum Protokollieren von Ereignissen in Dateien oder Tabellen. Es kann aktiviert werden mit:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_policy = 'ALL';

Um Störgeräusche zu reduzieren, kann eine Filterung angewendet werden:

SET GLOBAL audit_log_exclude_users = 'report_user';

Audit-Logs können lokal gespeichert oder an ein Log-Management-System gesendet werden. Weitere Details sind in der MySQL Audit Plugin Dokumentation verfügbar. Während native Werkzeuge eine solide Basis bieten, fehlen ihnen erweiterte Analysen und zentrale Steuerungsmöglichkeiten, besonders in Umgebungen mit mehreren Servern.

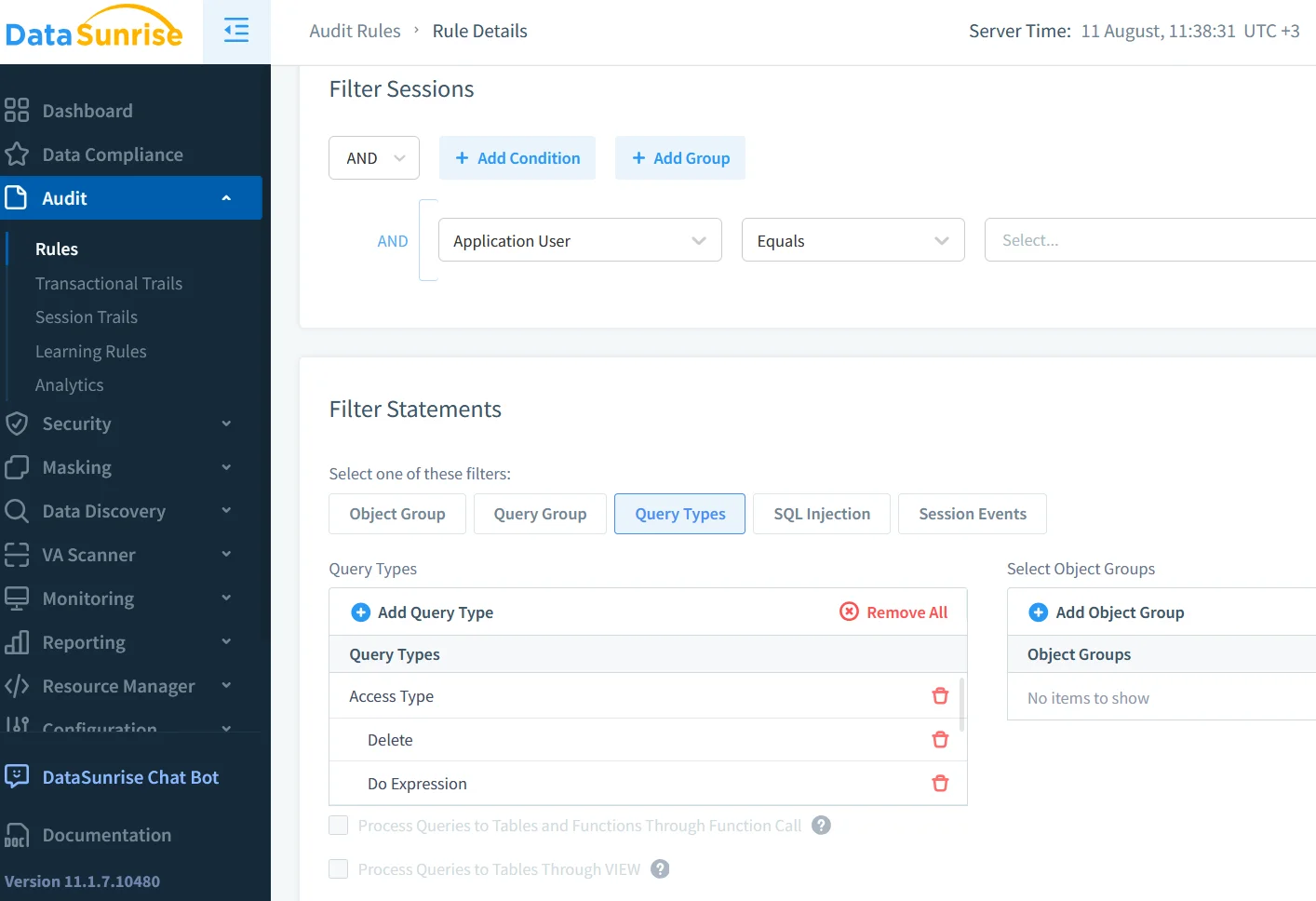

MySQL Prüfung mit DataSunrise

DataSunrise baut auf der nativen Prüfung auf, indem es den Datenverkehr in Echtzeit abfängt, ohne die Datenbank zu verändern, integrierte Maskierungs und Alarmregeln anwendet, Aktivitäten automatisch Compliance-Rahmen zuordnet, Audit-Protokolle von mehreren MySQL-Instanzen zentralisiert und mit Verhaltensanalysen ungewöhnliche Aktivitäten markiert. Die Reverse-Proxy-Architektur stellt sicher, dass alle Abfragen eine einheitliche Sicherheitsschicht durchlaufen, was konsistente Richtlinien und Schutzmaßnahmen durchsetzt.

Sicherheits- und Compliance-Auswirkungen

Ein robuster MySQL Audit Trail stärkt die Datensicherheit, verbessert die Datenbanksicherheit und liefert prüfbare Nachweise für Aufsichtsbehörden. In Kombination mit Maskierung, Entdeckung und Echtzeitwarnungen entwickelt sich die Prüfung vom passiven Aufzeichnen zu einem aktiven Verteidigungssystem.

Hybrider Ansatz

Viele Organisationen verfolgen eine mehrschichtige Strategie. Native MySQL Audit-Logs bieten eine garantierte Basiserfassung. DataSunrise ergänzt dies um erweiterte Richtlinienumsetzung, Alarmierung und zentrale Verwaltung. Die Integration beider in SIEM-Lösungen schafft eine einheitliche, durchsuchbare Ereignishistorie. Diese Kombination bietet Redundanz, erweiterte Übersicht und schnellere Reaktionszeiten bei Vorfällen.

Praxisbeispiel

Betrachten Sie eine Finanzinstitution mit mehreren MySQL-Instanzen. Die native Prüfung sorgt dafür, dass alle Transaktionen lokal protokolliert werden. DataSunrise zentralisiert diese Logs, maskiert Kontonummern und warnt Sicherheitsteams in Echtzeit bei ungewöhnlichen Abhebungsmustern. Dieser Ansatz erfüllt sowohl die PCI DSS-Anforderungen als auch die Betrugsrisikominderung.

Fazit

Was ist der MySQL Audit Trail ist mehr als nur eine Definition – es ist eine Strategie zur Sicherung und Überwachung Ihrer Datenbank. Ob durch das native MySQL Plugin oder die erweiterten Möglichkeiten von DataSunrise, das Ziel ist eine konsistente, umsetzbare Sichtbarkeit über alle kritischen Vorgänge. Für weiterführende technische Informationen siehe das MySQL 8.0 Referenzhandbuch, Perconas MySQL Audit Blog und den MariaDB Audit Plugin Leitfaden, der Konzepte vermittelt, die auch für MySQLs Audit-Ansatz relevant sind.