Wie man Amazon RDS auditiert

Amazon RDS ist ein leistungsstarker, verwalteter Datenbankdienst, der jedoch ohne ordnungsgemäßes Auditieren zu einer blinden Stelle in Ihrer Datensicherheitsstrategie werden kann. Dieser Artikel erklärt, wie Sie Amazon RDS effektiv auditieren, sowohl mit nativen Funktionen als auch mit fortschrittlichen Tools wie DataSunrise. Außerdem wird gezeigt, wie das Auditieren in GenAI-Sicherheitskonzepte integriert wird und Unternehmen in Echtzeit dabei hilft, compliant und geschützt zu bleiben.

Warum Auditieren für Amazon RDS wichtig ist

Das Auditieren verfolgt, wer auf Ihre RDS-Instanz zugegriffen hat, wann und was dort getan wurde. Dies ist unerlässlich für die Einhaltung von Vorschriften, die Erkennung von Anomalien und die Reaktion auf Vorfälle. Ohne ordnungsgemäße Audit-Trails riskieren Sie, unbefugten Datenzugriff oder versehentliche Änderungen zu übersehen.

Lesen Sie mehr über Datenaktivitätsverlauf und Audit-Trails, um zu verstehen, warum ein vollständiges Audit unerlässlich ist.

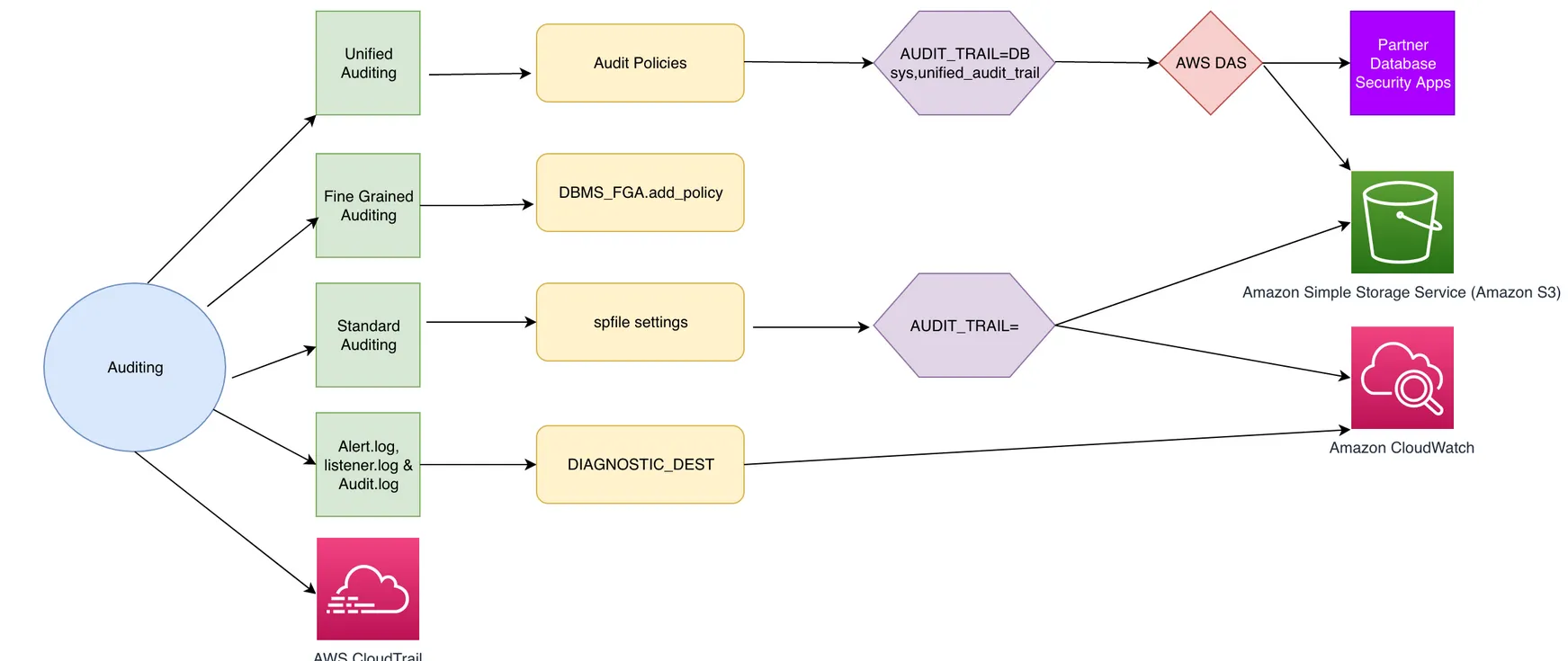

Native Audit-Konfiguration für Amazon RDS

Amazon RDS bietet je nach Engine verschiedene Möglichkeiten, das Auditieren zu aktivieren:

- PostgreSQL und MySQL: Aktivieren Sie das

general_log,slow_query_logoderlog_statement(bei PostgreSQL), um Benutzeraktivitäten zu verfolgen. - Oracle: Verwenden Sie Fine-Grained Auditing (FGA) und Unified Auditing.

- SQL Server: Nutzen Sie SQL Server Audit-Objekte oder Extended Events.

Für PostgreSQL:

ALTER SYSTEM SET log_statement = 'all';

SELECT pg_reload_conf();

Für MySQL:

SET GLOBAL general_log = 'ON';

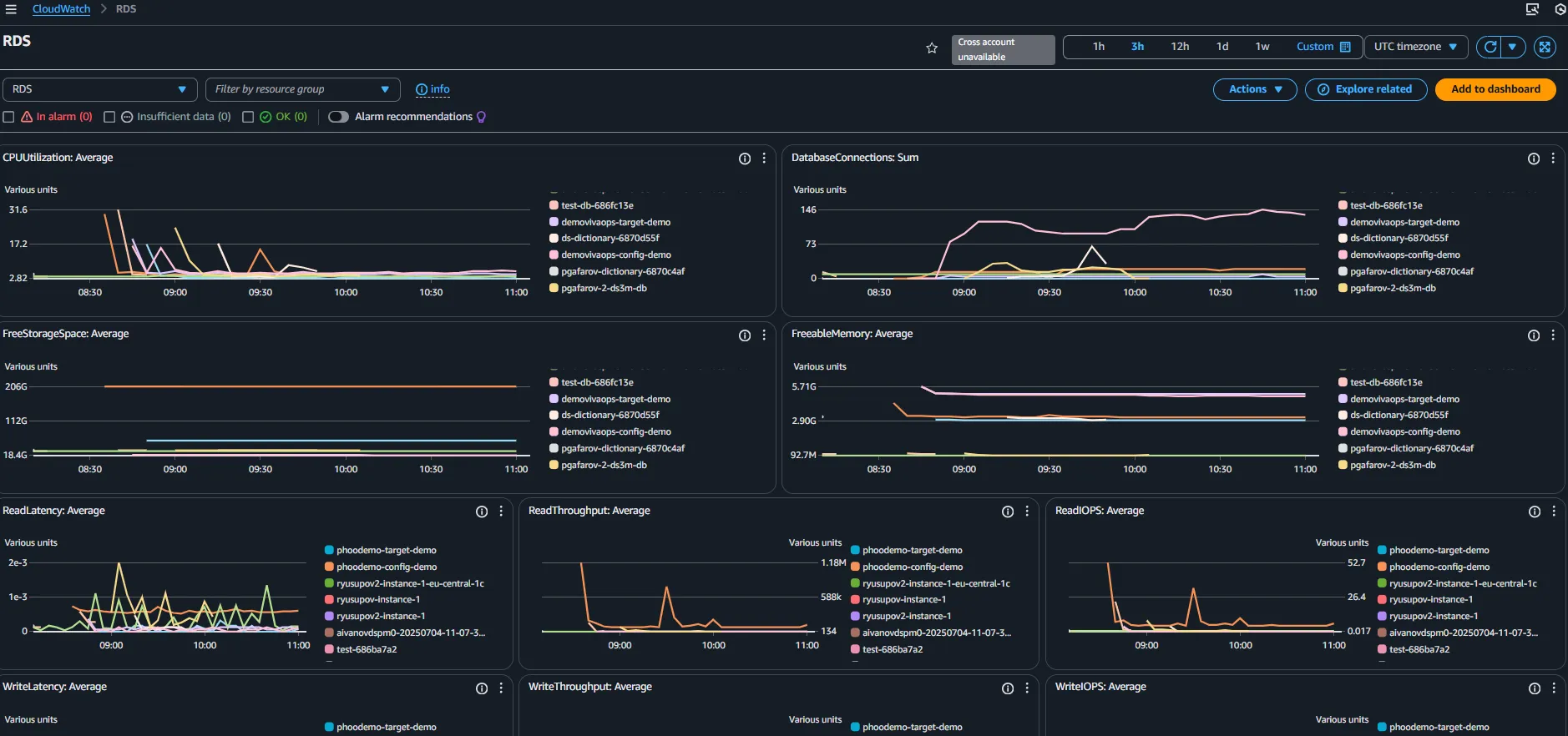

Um Logs zu zentralisieren, aktivieren Sie den Export von Amazon RDS-Logs zu CloudWatch für die Visualisierung und Alarmierung.

Echtzeit-Audit und Warnmeldungen

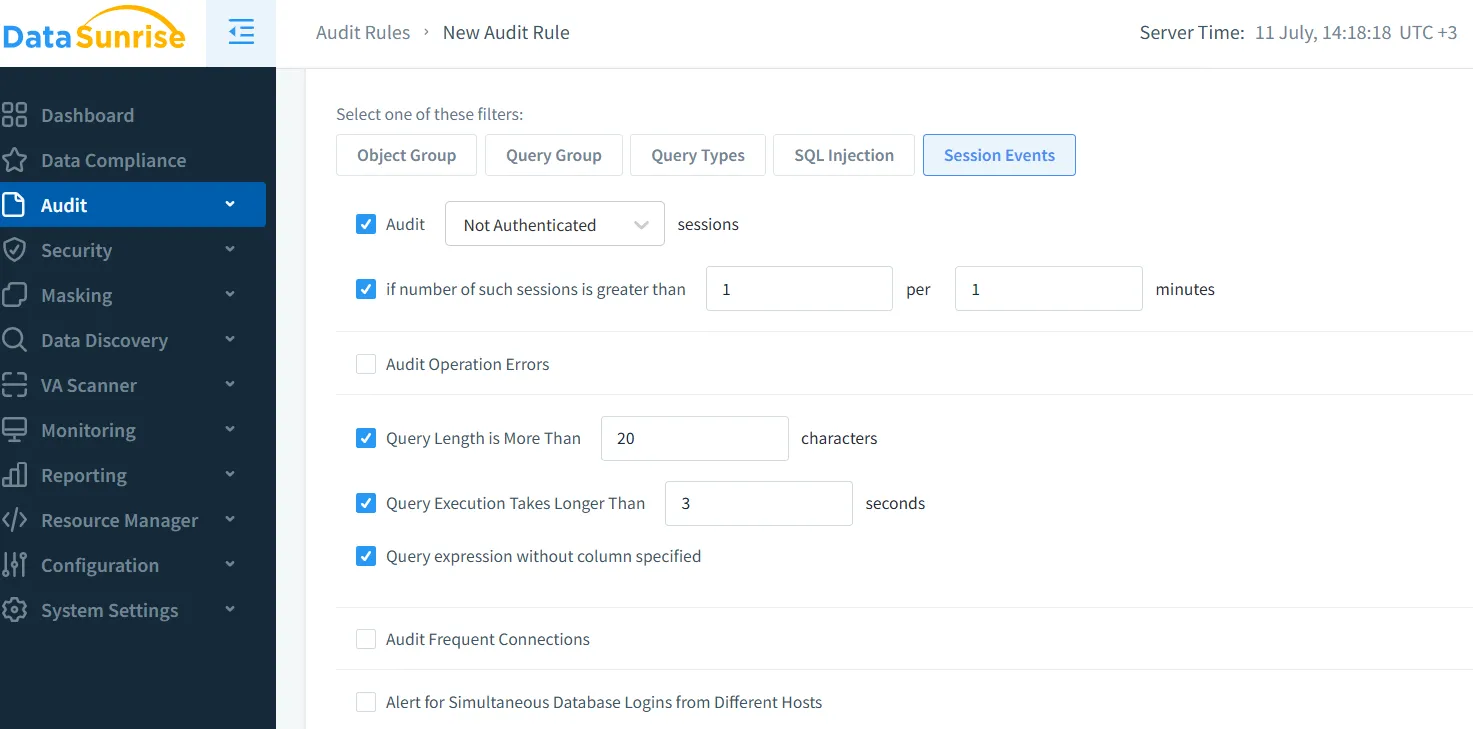

RDS-Logs können zu CloudWatch gestreamt werden, jedoch oft nicht in Echtzeit. Zur schnelleren Erkennung nutzen Sie DataSunrise-Echtzeitbenachrichtigungen über Integrationen mit Slack, Teams oder E-Mail.

DataSunrise kann Abfragen in Echtzeit analysieren, sie anhand von Audit-Regeln abgleichen und bei verdächtigem Verhalten wie übermäßigem Datenaustausch oder SQL-Injection-Versuchen Alarm schlagen.

Erfahren Sie, wie Datenbankaktivitätsüberwachung Ihnen Sichtbarkeit über das Benutzerverhalten in der Produktion verschafft.

GenAI zu Ihrem Sicherheits-Stack hinzufügen

Generative KI-Modelle können die Sicherheitslage verbessern, wenn sie in Audit-Systeme integriert werden. So kann beispielsweise ein feinabgestimmtes LLM SQL-Logs überprüfen und Anomalien in Verhaltensmustern erkennen.

Hier ein konzeptionelles Beispiel unter Verwendung einer PostgreSQL-Audit-Tabelle:

SELECT * FROM audit_log

WHERE query_text LIKE '%SELECT%'

AND user_name = 'ai_user'

AND timestamp >= now() - interval '1 hour';

Dies könnte in ein GenAI-Modell eingespeist werden, um kontextbezogene Bewertungen vorzunehmen, und Alarm auslösen, wenn das Verhalten von bekannten Baselines abweicht.

DataSunrise bietet Verhaltensanalysen an, die diesen Ansatz unterstützen und mit LLM-basierter Entscheidungsfindung erweitert werden können.

Datenerkennung und Compliance-Mapping

Bevor Sie mit dem Auditieren beginnen, ist es wichtig zu wissen, was auditiert werden soll. Das Datenerkennungstool von DataSunrise hilft dabei, sensible Felder (z. B. SSNs, E-Mails) zu identifizieren, sodass Sie fokussierte Regeln erstellen können.

Von dort aus wenden Sie rollenbasierte Richtlinien an, um die Anforderungen von GDPR oder HIPAA zu erfüllen. Der Compliance Manager automatisiert die Zuordnung sensibler Daten zu Sicherheits- und Audit-Regeln.

Dynamische Datenmaskierung für Live-Umgebungen

Allein das Auditieren reicht oft nicht aus. Es sollte auch eingeschränkt werden, was Benutzer während der Abfrageausführung sehen. Dynamische Maskierung ersetzt sensible Werte zur Laufzeit, ohne die Daten in der Speicherung zu verändern.

Verwenden Sie dies, um PII vor Testern, Analysten oder Drittanbieter-Tools zu schützen:

SELECT credit_card_number FROM customers;

-- gibt XXXX-XXXX-XXXX-1234 für maskierte Benutzer zurück

Dies kann über DataSunrise-Maskierungsrichtlinien durchgesetzt werden, die in Ihre RDS-Proxy-Konfiguration integriert sind.

Erweitertes Audit mit DataSunrise

DataSunrise sitzt zwischen Ihren Benutzern und Amazon RDS, protokolliert, filtert und transformiert den Datenverkehr in Echtzeit. Im Gegensatz zu nativen Logs bietet es:

- Fein granulierte Audit-Logs

- SQL-Injection-Schutz

- Echtzeit-Maskierung

- Benutzeridentitätskorrelation

- Automatisierte Compliance-Berichte

Das Tool unterstützt außerdem über 40 Plattformen und wird über einen Reverse Proxy oder im Inline-Modus bereitgestellt.

Fazit

Zu wissen, wie man Amazon RDS auditiert, bedeutet weit mehr als nur Aktivitäten zu protokollieren – es geht darum, eine intelligente, Echtzeit- und compliancegerechte Sicherheitsschicht um Ihre Daten herum zu schaffen. Native Tools sind ein guter Anfang, aber Plattformen wie DataSunrise heben Sie mit Echtzeitanalysen, Maskierung und Compliance-Automatisierung auf die nächste Ebene.

Erfahren Sie mehr darüber, wie dateninspirierte Sicherheit Ihre Audit-Strategie in modernen Cloud-Umgebungen weiterentwickelt.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen