Comment appliquer le masquage dynamique dans Percona Server

La protection des données sensibles au moment de l’exécution des requêtes est devenue une exigence fondamentale pour les environnements de bases de données modernes. En conséquence, les organisations utilisant Percona Server pour MySQL doivent souvent exposer les schémas réels aux développeurs, analystes et équipes de support tout en empêchant la divulgation des valeurs personnelles ou financières. En pratique, ce défi se situe à l’intersection de la sécurité des données moderne et des opérations courantes sur bases de données.

Le masquage dynamique des données répond à ce défi en transformant en temps réel les champs sensibles sans modifier les données stockées. Contrairement au masquage statique, il préserve l’intégrité des données et contrôle activement la visibilité en fonction du contexte d’exécution. Par conséquent, le masquage dynamique constitue un mécanisme central dans les architectures avancées de sécurité des bases de données.

Dans cet article, nous expliquons comment les équipes peuvent appliquer le masquage dynamique dans Percona Server pour MySQL. Tout d’abord, nous examinons les limites des techniques natives de MySQL. Ensuite, nous montrons comment le masquage dynamique centralisé avec DataSunrise offre une protection guidée par des politiques, auditable et conforme.

Pourquoi le masquage dynamique est important dans Percona Server pour MySQL

Percona Server pour MySQL est couramment déployé dans des environnements où une seule base de données sert plusieurs rôles simultanément. Ce modèle opérationnel standard introduit un défi fondamental d’exposition des données qui affecte directement à la fois la sécurité des données et la stabilité opérationnelle globale.

En pratique, les organisations prennent généralement en charge plusieurs rôles en même temps :

- Services applicatifs exécutant des requêtes de production

- Analystes réalisant des rapports en lecture seule

- Développeurs résolvant des problèmes en direct

- Équipes de support accédant aux dossiers clients

Tous ces rôles interagissent avec les mêmes tables et colonnes. Cependant, ils nécessitent des niveaux de visibilité des données très différents. Lorsqu’on fournit un accès sans restriction dans de tels scénarios, on augmente considérablement le risque d’exposition accidentelle et on complique la conformité aux exigences réglementaires modernes.

Les contrôles d’accès traditionnels de MySQL fonctionnent strictement au niveau des tables ou des colonnes. Une fois que les administrateurs accordent l’accès, les utilisateurs voient immédiatement des valeurs complètes et non masquées. Ce modèle échoue donc lorsque les utilisateurs doivent disposer du schéma et du contexte relationnel, mais ne doivent pas voir les données sensibles réelles, surtout lorsqu’ils travaillent avec des informations personnelles identifiables.

Le masquage dynamique des données répond directement à cette limitation architecturale.

Au lieu de restreindre complètement l’accès, les organisations appliquent le masquage au moment de l’exécution des requêtes. Cette approche s’aligne avec les stratégies centralisées de masquage dynamique des données utilisées dans les architectures modernes de sécurité des bases de données et permet aux équipes de :

- Masquer les valeurs sensibles à l’exécution des requêtes

- Préserver les données originales dans le stockage

- Appliquer différents niveaux de visibilité sur une même colonne

Parce que les données sous-jacentes restent inchangées et que la plateforme applique les règles de masquage de manière cohérente, la protection reste efficace à travers utilisateurs, applications et environnements.

En conséquence, les données sensibles restent protégées même lorsque les organisations ne peuvent pas restreindre totalement l’accès, ce qui fait du masquage dynamique un contrôle de sécurité fondamental plutôt qu’une solution fragile de contournement.

Techniques natives de masquage MySQL : ce que Percona hérite

Percona Server pour MySQL hérite des capacités natives de MySQL. Cependant, MySQL ne fournit pas de masquage dynamique des données intégré. Toute logique de masquage doit être implémentée manuellement, ce qui limite immédiatement la flexibilité et la cohérence.

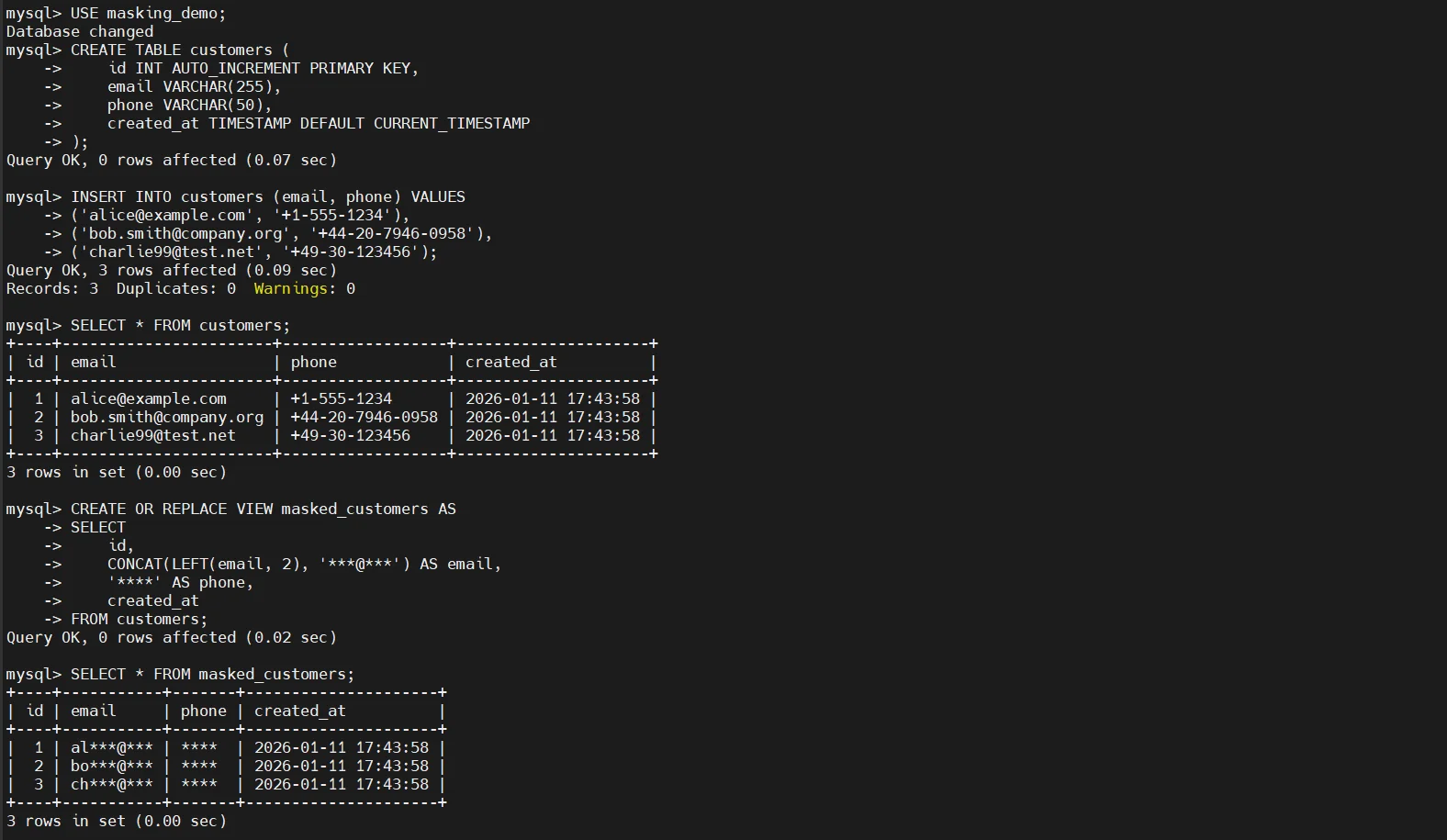

Masquage basé sur les vues

La solution de contournement la plus courante repose sur des vues SQL qui retournent des valeurs pré-masquées au lieu des données brutes :

Cette approche fonctionne uniquement si tout l’accès est strictement forcé à travers la vue, ce qui est rarement réaliste en production. Dès qu’un utilisateur, un outil ou une application contourne la vue et interroge la table de base, le masquage est complètement contourné.

Masquage côté application

Un autre schéma courant est le masquage des données dans le code applicatif après leur récupération depuis la base :

SELECT

id,

email,

phone,

credit_card

FROM customers

WHERE customer_id = ?;

def mask_email(email):

return email[:2] + "***@***"

def mask_phone(phone):

return phone[:3] + "****" + phone[-2:]

response = {

"email": mask_email(row["email"]),

"phone": mask_phone(row["phone"]),

"credit_card": "****-****-****-****"

}

Bien que cela puisse paraître flexible, cela introduit de sérieux problèmes architecturaux :

- Application incohérente à travers services et API

- Logique de masquage dupliquée répartie sur plusieurs bases de code

- Absence de visibilité d’audit au niveau base de données sur la façon dont les données ont été accédées

- Pas de contrôle de politique centralisé

En conséquence, le masquage devient une préoccupation applicative plutôt qu’un contrôle de sécurité de la base de données, ce qui le rend fragile, non vérifiable et difficile à gouverner.

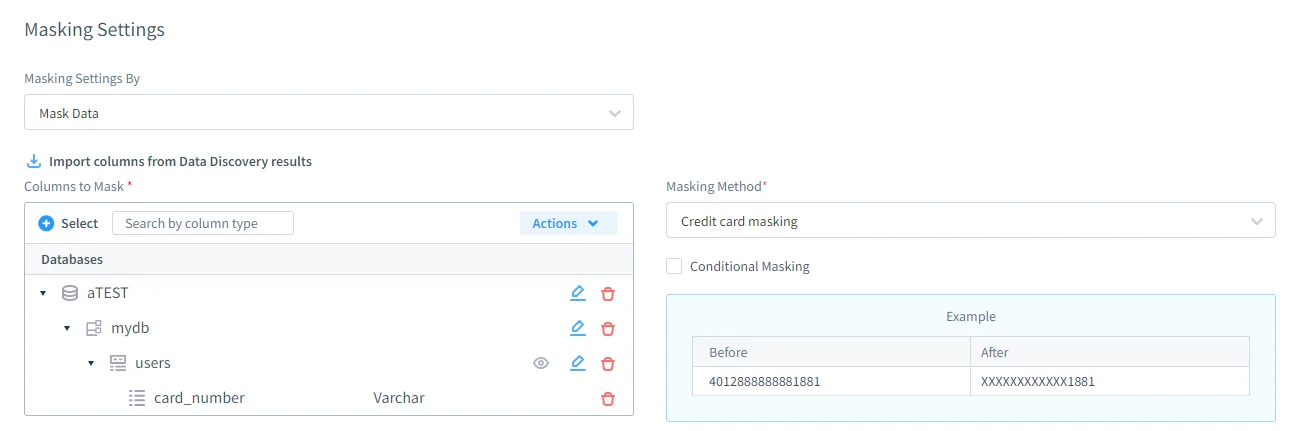

Architecture du masquage dynamique avec DataSunrise

DataSunrise introduit une couche de sécurité externe qui applique le masquage dynamique des données sans modifier les schémas Percona ni la logique applicative. Les règles de masquage sont évaluées en temps réel lorsque les requêtes passent par le plan de contrôle DataSunrise, avant que les résultats ne soient retournés au client. Parce que le masquage est imposé en externe, il fonctionne indépendamment de la structure de la base et du code applicatif, s’alignant sur les principes modernes de sécurité des données.

Modèle d’application non invasif

Le masquage dynamique est appliqué de manière transparente et ne nécessite aucun changement aux schémas de base de données, aux requêtes SQL ou à la logique applicative. Les déploiements existants de Percona Server restent intacts, tandis que les politiques de masquage sont appliquées en externe. Ce modèle non invasif suit les mêmes principes architecturaux que ceux utilisés pour la surveillance des activités de bases de données centralisée et les traces d’audit des données, permettant au masquage de s’intégrer naturellement dans des flux de travail de sécurité plus larges.

Découverte automatique des données sensibles basée sur le contenu

Les politiques de masquage dynamique sont pilotées par une découverte automatisée des données sensibles plutôt que par des hypothèses statiques sur le schéma. DataSunrise analyse le contenu de la base pour identifier les colonnes sensibles grâce à la reconnaissance de motifs, au profilage statistique et à la classification sémantique, reflétant des capacités avancées de découverte des données. En conséquence, la plateforme maintient un inventaire continuellement mis à jour des données sensibles. Les règles de masquage suivent les données elles-mêmes, restant efficaces même lorsque les schémas changent avec le temps.

Politiques de masquage sensibles au contexte

Les décisions de masquage sont évaluées à l’exécution selon le contexte d’exécution tel que l’utilisateur ou le rôle en base, l’adresse IP client ou le segment réseau, l’identité de l’application, et le type de requête ou l’environnement d’exécution. Cette approche est cohérente avec les stratégies centralisées de masquage dynamique des données utilisées dans les environnements d’entreprise. En conséquence, une même colonne peut apparaître totalement visible, partiellement masquée, ou entièrement masquée selon qui y accède.

Contrairement aux approches basées sur les vues, une même requête SQL peut retourner différents résultats basés sur le contexte d’exécution, sans nécessiter d’objets base distincts ou de réécriture des requêtes.

Masquage à l’exécution et intégrité des données

Le masquage dynamique est appliqué uniquement aux résultats des requêtes. Les données stockées dans Percona Server restent inchangées en permanence, préservant l’intégrité transactionnelle, le comportement des index, les sauvegardes et les processus de réplication. Cette conception complète les architectures plus larges de sécurité des bases de données en protégeant l’exposition des données sans interférer avec les opérations principales de la base.

Parce que les transformations se produisent à l’exécution, le comportement de masquage peut être validé en toute sécurité dans des environnements proches de la production sans risque de corruption des données ou de perturbation opérationnelle.

Opérations de masquage dynamique auditables

Chaque décision de masquage est enregistrée. Les enregistrements d’audit capturent le texte de la requête exécutée, la règle de masquage appliquée, les métadonnées utilisateur et session, ainsi que la date et l’heure d’exécution. Cela crée une piste d’audit vérifiable qui soutient les exigences réglementaires et l’examen interne, renforçant la journalisation d’audit centralisée et les processus de conformité.

En conséquence, le masquage devient un contrôle de sécurité explicite et révisable plutôt qu’une convention SQL implicite.

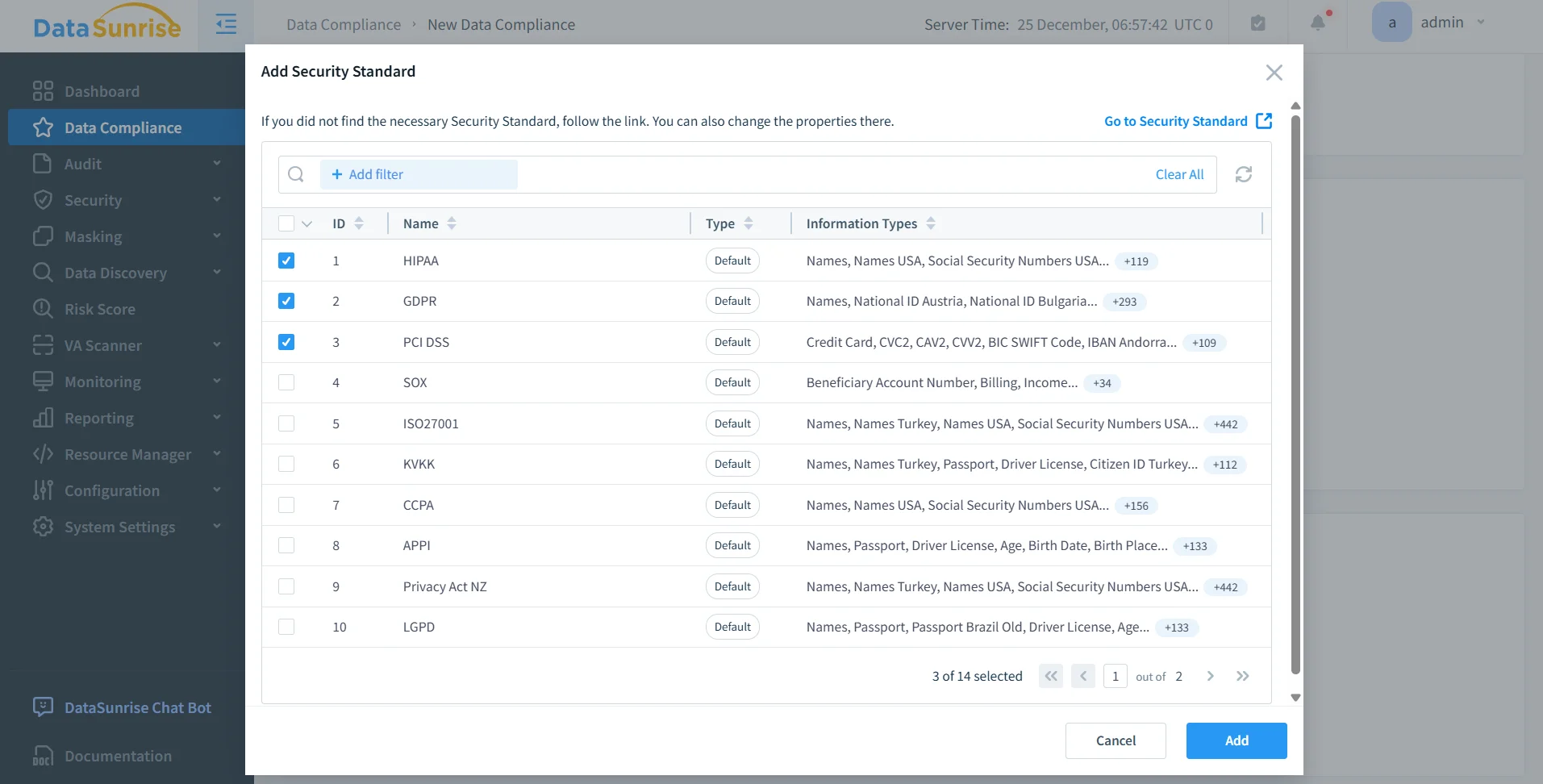

Impact sur la conformité

Le masquage dynamique applique les principes de minimisation des données et d’exposition contrôlée, soutenant directement les exigences réglementaires. En limitant la visibilité des données sensibles au moment de la requête, les organisations réduisent les risques de non-conformité tout en préservant l’accès opérationnel.

Parce que les politiques de masquage et les actions d’application sont centralisées et consignées, les preuves de conformité peuvent être générées directement à partir des enregistrements d’audit, sans reconstruction manuelle à travers applications ou bases de données.

Comparaison : masquage natif MySQL vs masquage dynamique avec DataSunrise

| Aspect | Masquage natif MySQL | Masquage dynamique avec DataSunrise |

|---|---|---|

| Masquage au moment de la requête | Non | Oui |

| Modifications du schéma ou SQL | Requises | Non requises |

| Masquage sensible au contexte | Non | Oui |

| Même requête, sortie différente | Non | Oui |

| Contrôle politique centralisé | Non | Oui |

| Visibilité d’audit | Non | Oui |

| Prêt pour la conformité | Limité | Élevé |

Conclusion

Percona Server pour MySQL fournit une base de données robuste, mais il n’inclut pas les capacités natives de masquage dynamique des données, comme confirmé dans la documentation officielle Percona Server pour MySQL. Les solutions de contournement au niveau SQL telles que les vues et le masquage côté application sont fragiles, incohérentes et difficiles à auditer.

En introduisant une couche centralisée de masquage dynamique, DataSunrise étend Percona Server avec une protection sensible au contexte et guidée par des politiques, appliquée au moment de la requête. Les données sensibles restent utilisables, contrôlées et auditables entre utilisateurs et environnements.

Le masquage dynamique cesse alors d’être une simple solution de contournement et devient un composant essentiel des opérations sécurisées sur bases de données.