Comment garantir la conformité pour Aurora MySQL

Assurer la conformité dans Aurora MySQL nécessite une approche automatisée pour la détection des données sensibles, leur classification, l’audit et l’application des politiques de sécurité. Les organisations doivent protéger les informations sensibles tout en respectant des réglementations telles que le RGPD, HIPAA et PCI DSS.

Ce guide étape par étape explore comment atteindre la conformité dans Aurora MySQL en utilisant le DataSunrise Data Compliance Manager, en tirant parti de solutions automatisées pour la classification des données, les pistes d’audit et l’application des mesures de sécurité.

Découverte automatisée des données sensibles

La première étape pour garantir la conformité consiste à identifier les données sensibles au sein de votre environnement Aurora MySQL. Les outils de découverte automatisée analysent les schémas de base de données afin de localiser les informations personnelles identifiables (PII), les dossiers financiers et les informations de santé protégées (PHI).

Pourquoi c’est important

Sans connaître l’emplacement des données sensibles, les organisations ne peuvent pas les sécuriser ou les surveiller efficacement. La découverte automatisée élimine les suppositions et garantit la conformité aux normes réglementaires.

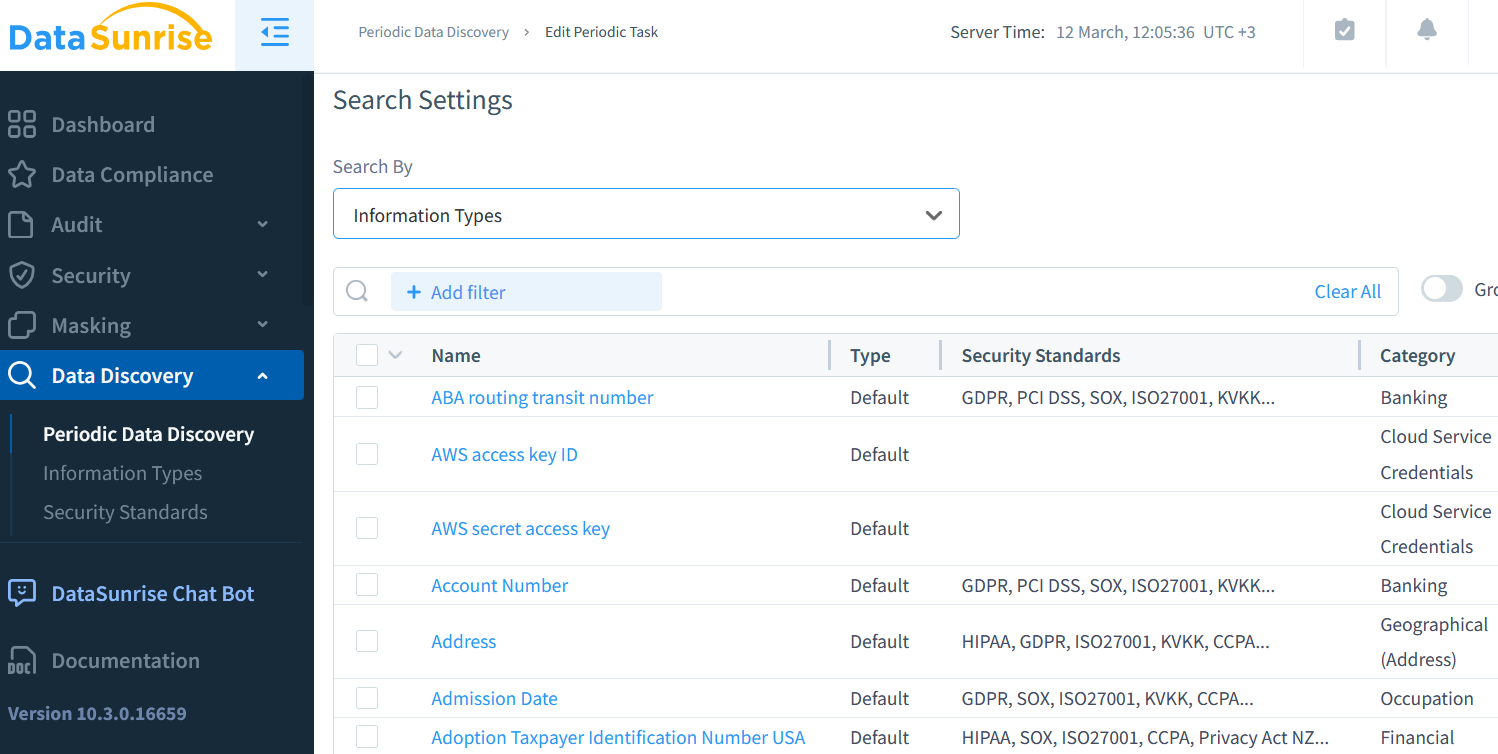

Automatisation de la découverte des données

DataSunrise fournit des mécanismes de découverte automatique qui détectent les informations sensibles réparties sur plusieurs tables. Ces outils classifient les données en fonction de modèles de conformité prédéfinis, permettant ainsi des stratégies de protection précises.

Pour une approche manuelle, vous pouvez exécuter la requête SQL suivante pour identifier les colonnes potentiellement sensibles :

Pour une approche manuelle, vous pouvez exécuter la requête SQL suivante pour identifier les colonnes potentiellement sensibles :

SELECT table_schema, table_name, column_name, data_type

FROM information_schema.columns

WHERE column_name LIKE '%ssn%' OR column_name LIKE '%credit_card%'

OR column_name LIKE '%email%' OR column_name LIKE '%phone%';

Plus de détails sur la gestion des données Amazon RDS peuvent être trouvés dans le Guide MySQL AWS.

Découvrez la découverte des données

Auto-classification des données sensibles

Une fois identifiées, les données sensibles doivent être classées selon les exigences de conformité. DataSunrise permet une auto-classification basée sur des cadres réglementaires, garantissant ainsi une application cohérente des politiques de protection des données.

Avantages clés :

- Étiquetage automatisé des champs de données sensibles

- Contrôles d’accès basés sur les rôles (RBAC) pour différents groupes d’utilisateurs

- Modèles réglementaires prédéfinis pour le RGPD, HIPAA et PCI DSS

Plus d’informations sur les pistes d’audit se trouvent dans le Guide d’audit.

En savoir plus sur les classifications de conformité

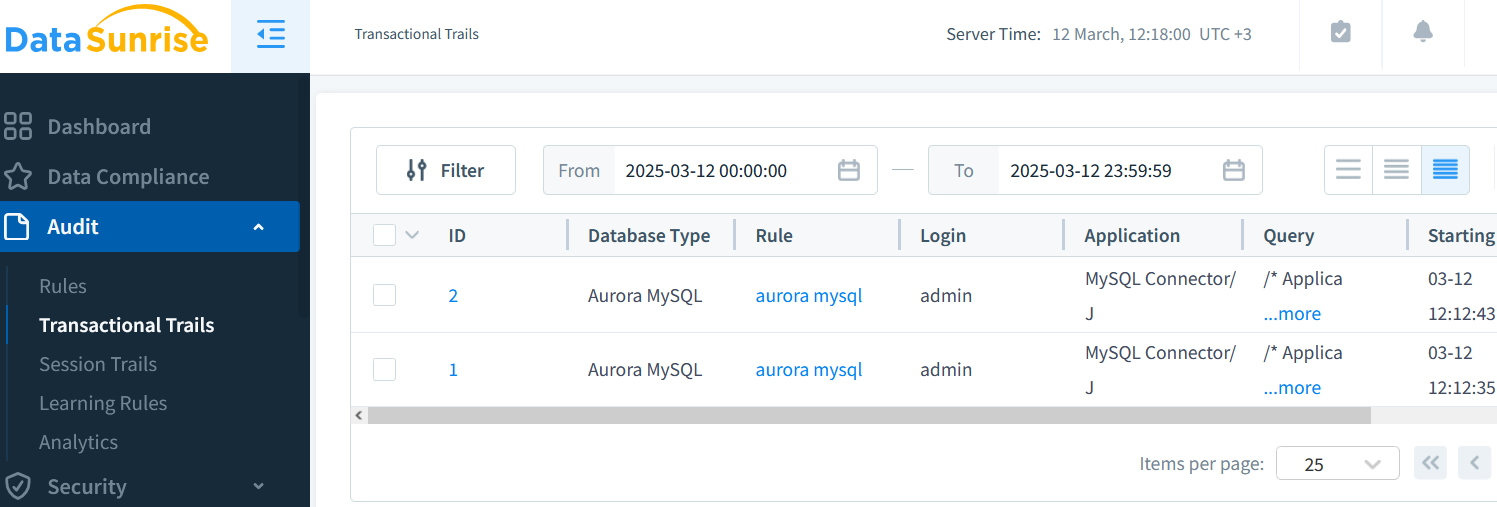

Application de l’audit en temps réel

La journalisation des audits est un composant essentiel de la conformité, garantissant une visibilité sur les activités de la base de données. Aurora MySQL prend en charge les pistes d’audit en temps réel, permettant ainsi aux organisations de suivre qui a accédé à quelles données et quand.

Mise en place des pistes d’audit

Amazon RDS pour MySQL s’intègre avec le plugin d’audit MariaDB, permettant une journalisation structurée des audits. Les organisations peuvent configurer une journalisation basée sur les événements pour capturer l’activité de la base de données.

En savoir plus sur la journalisation des audits

Audit dans DataSunrise

DataSunrise fournit un audit complet des bases de données, offrant :

Suivi en temps réel des activités de la base de données

Politiques d’audit personnalisables pour respecter les exigences de conformité

Alertes automatisées en cas de violation de politique

Cette fonctionnalité assure une surveillance robuste de l’accès des utilisateurs, de l’exécution des requêtes et des événements de sécurité.

Plus de détails sur la configuration des politiques d’audit peuvent être trouvés dans le Guide d’audit.

Mise en œuvre des contrôles de sécurité et d’accès

Pour empêcher l’accès non autorisé aux données, les organisations doivent appliquer des politiques de sécurité telles que le masquage dynamique des données et le contrôle d’accès basé sur les rôles (RBAC).

Masquage dynamique des données

Le masquage dynamique cache les données sensibles aux utilisateurs non autorisés tout en permettant aux utilisateurs privilégiés d’accéder à l’ensemble des informations. Cela garantit la conformité aux réglementations sur la protection de la vie privée sans perturber les flux de travail des applications.

Configuration du masquage dynamique dans DataSunrise

DataSunrise propose une interface conviviale pour configurer rapidement le masquage dynamique des données. Le processus comprend :

Identification automatique des champs sensibles

Définition de règles de masquage adaptées aux rôles des utilisateurs

Application des politiques de masquage en temps réel

Surveillance de l’efficacité via des rapports d’audit

Plus de renseignements sur le masquage dynamique

Contrôle d’accès basé sur les rôles (RBAC)

Le contrôle d’accès basé sur les rôles (RBAC) garantit que seuls les utilisateurs autorisés peuvent consulter les données sensibles. Les organisations peuvent mettre en place des restrictions d’accès pour prévenir toute exposition non autorisée.

En savoir plus sur le contrôle d’accès basé sur les rôles

Automatisation de l’application des politiques de conformité

L’application automatisée des politiques garantit la conformité dans tous les environnements de base de données. Le DataSunrise Data Compliance Manager simplifie l’exécution des politiques avec :

Mises à jour des politiques en temps réel pour répondre aux évolutions réglementaires

Détection automatisée des écarts de conformité pour prévenir les violations

Application transversale des mesures de sécurité pour les environnements hybrides

En tirant parti de l’automatisation, les organisations réduisent la charge de conformité et assurent une surveillance continue de la sécurité.

En savoir plus sur l’automatisation de la conformité

Conclusion

Assurer la conformité dans Aurora MySQL nécessite une approche intégrée combinant la détection des données, leur classification, l’audit et l’application des mesures de sécurité. En utilisant le DataSunrise Data Compliance Manager, les organisations peuvent automatiser les efforts de conformité, réduire la charge de travail manuelle et renforcer la sécurité de la base de données.

Pour obtenir des informations supplémentaires sur les stratégies de conformité des bases de données, consultez les Réglementations de conformité.

Demandez une démo pour voir l’automatisation de la conformité en action !