Audit de Base de Données pour AlloyDB for PostgreSQL

AlloyDB for PostgreSQL devient rapidement le moteur de référence pour les charges de travail cloud-natives et critiques pour les entreprises. Pourtant, à mesure que la couche base de données s’accélère, la sophistication des cybermenaces et la pression réglementaire augmentent également. Un audit de base de données bien conçu fournit à votre équipe de sécurité la source unique de vérité sur qui a touché quoi, quand et comment. Dans cet article, nous examinons les pipelines d’audit en temps réel, le masquage dynamique des données, la découverte automatisée et les outils de conformité — tout cela à travers le prisme de l’audit de base de données pour AlloyDB for PostgreSQL.

Audit en Temps Réel et GenAI

Le streaming des journaux d’audit dans un modèle GenAI transforme les événements bruts en intelligence exploitable. Imaginez alimenter les entrées Cloud Logging dans un LLM léger qui classe chaque requête selon le risque, prédit les potentielles voies d’exfiltration, et résume les anomalies en langage naturel :

# pseudo-code pour une Cloud Function utilisant Vertex AI

from google.cloud import logging_v2

from vertexai.language import TextGenerationModel

audit_client = logging_v2.Client()

llm = TextGenerationModel.from_pretrained("google/gemma-7b-security")

for entry in audit_client.list_entries(filter="resource.type=alloydb.googleapis.com/Instance"):

prompt = f"Classify and summarize: {entry.payload}\n\nSummary:"

print(llm.generate_text(prompt, temperature=0.2).text)

Bien utilisé, GenAI agit comme une couche intelligente — pas un remplacement — des contrôles basés sur des règles éprouvées. En regroupant des milliers d’événements de bas niveau en quelques récits lisibles par des humains, les temps de réponse aux incidents diminuent considérablement.

Masquage Dynamique et Découverte Automatisée des Données

Avant même que les journaux d’audit n’atteignent votre SIEM, les colonnes sensibles peuvent être masquées à la volée. Avec le masquage dynamique des données, vous ordonnez à un proxy (ou à une extension de pool de connexions AlloyDB) de remplacer les numéros de sécurité sociale par XXX-XX-#### pour les rôles non privilégiés, tout en permettant aux administrateurs de consulter les valeurs brutes.

Trouver les données qui doivent être masquées est déjà une moitié de la bataille. Des outils comme la découverte des données explorent les métadonnées de schéma et les lignes échantillons pour taguer automatiquement les informations personnelles (PII), PCI, ou attributs liés à la santé. Lorsque la découverte s’exécute en continu, les nouvelles tables dans un clone fraîchement restauré héritent dès le premier jour des politiques correctes de masquage et d’audit.

Sécurité et Conformité dès la Conception

Les journaux d’audit contribuent directement aux contrôles exigés par le RGPD, HIPAA et PCI-DSS. Associer la journalisation native d’AlloyDB à un tableau de bord de conformité tel que les rapports automatisés de conformité permet aux équipes de sécurité d’associer chaque exigence à un test de contrôle actif. Étant donné que le tableau de bord est alimenté par le même flux brut de journaux, vous évitez la dérive que subissent les rapports d’attestation PDF à date fixe.

Un flux de travail typique :

- Collecter les logs (Cloud Audit Logs + pgAudit)

- Enrichir et stocker dans BigQuery

- Valider les contrôles (classification LLM + assertions SQL)

- Exporter les preuves vers votre portail GRC

Avec ces briques, réussir un audit externe devient un processus certifiable continu, et non plus un exercice annuel stressant.

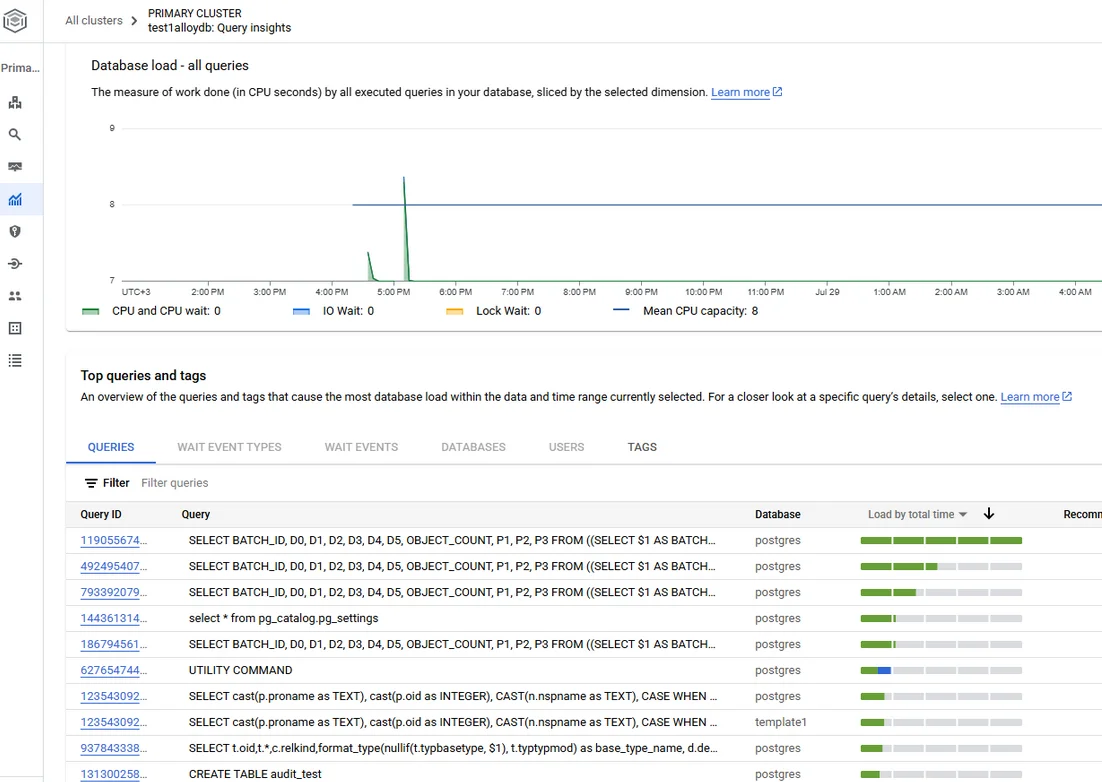

Configuration de l’Audit Natif dans Google Cloud

L’audit natif dans AlloyDB for PostgreSQL est alimenté par Cloud Audit Logs et l’extension open-source pgAudit.

1. Activer Cloud Audit Logs

Au niveau du projet ou du dossier, assurez-vous que les journaux Activité d’Administration et Accès aux Données soient activés pour l’API AlloyDB. Cela capture les appels API privilégiés tels que la création d’instance, la modification d’utilisateur et les changements IAM. Les journaux sont écrits dans projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access et peuvent être exportés vers BigQuery ou Pub/Sub.

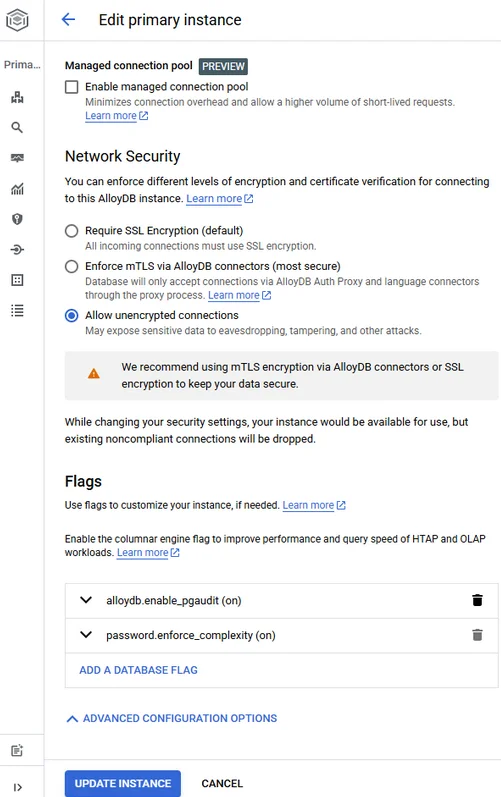

2. Activer pgAudit

Dans le cluster AlloyDB, ajoutez un paramètre personnalisé :

ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';

ALTER SYSTEM SET pgaudit.log = 'read, write, function';

SELECT pg_reload_conf();

La syntaxe est identique à PostgreSQL standard — aucune surprise propriétaire. Une fois rechargé, chaque SELECT, INSERT, UPDATE, DELETE et appel de fonction apparaît dans le flux de journaux alloydb.googleapis.com/pgAudit. Les instructions complètes sont disponibles dans la documentation Google sur l’audit logging AlloyDB et la consultation des logs pgAudit. Pour une activation pas à pas, consultez le tutoriel Activer pgAudit, et ajustez la verbosité avec le guide de configuration du comportement de log.

Astuce : Pour éviter les inondations de logs, limitez pgaudit.log_parameter et utilisez des rôles de session afin que seuls les comptes de service désignés génèrent des charges détaillées.

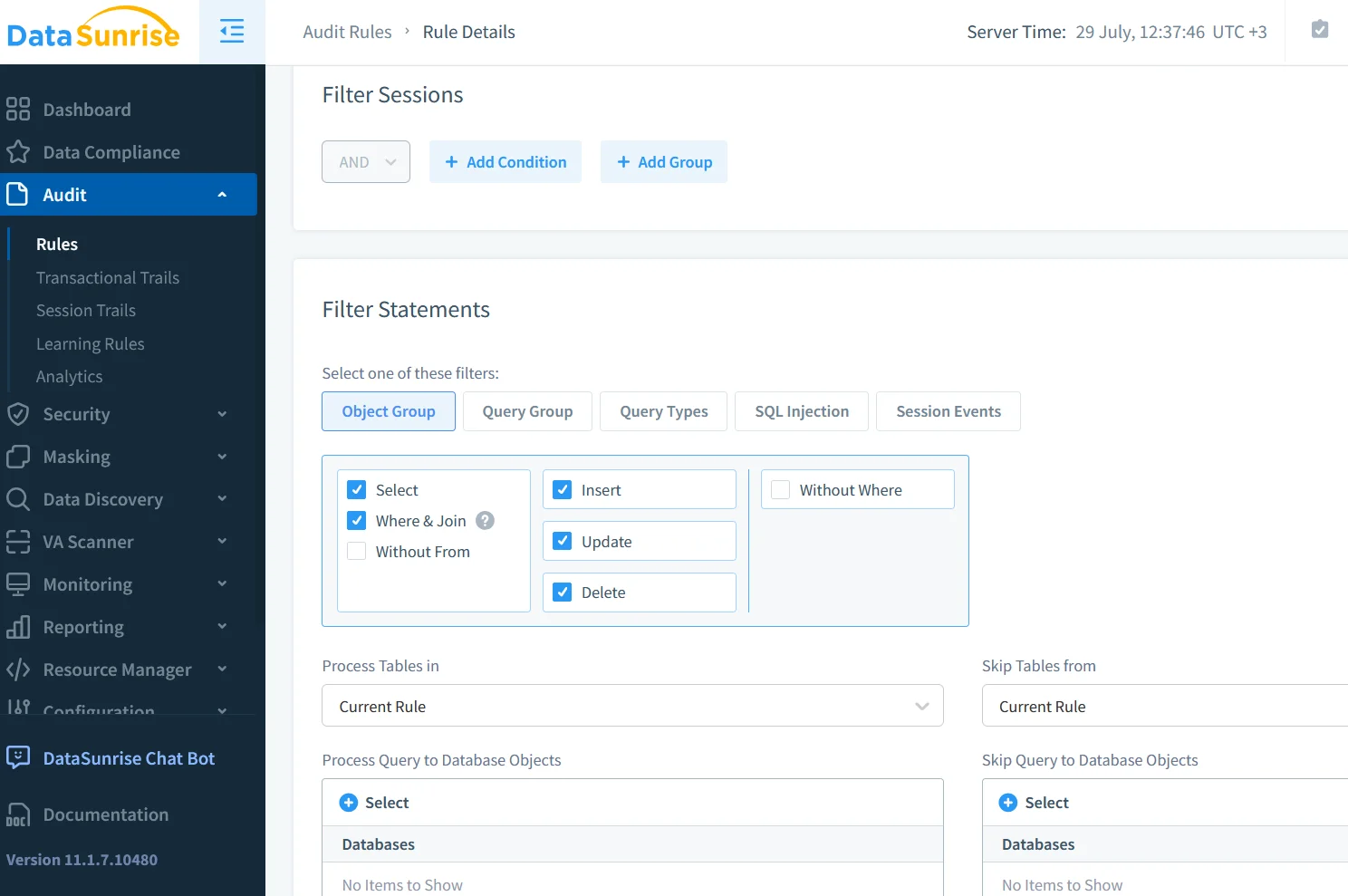

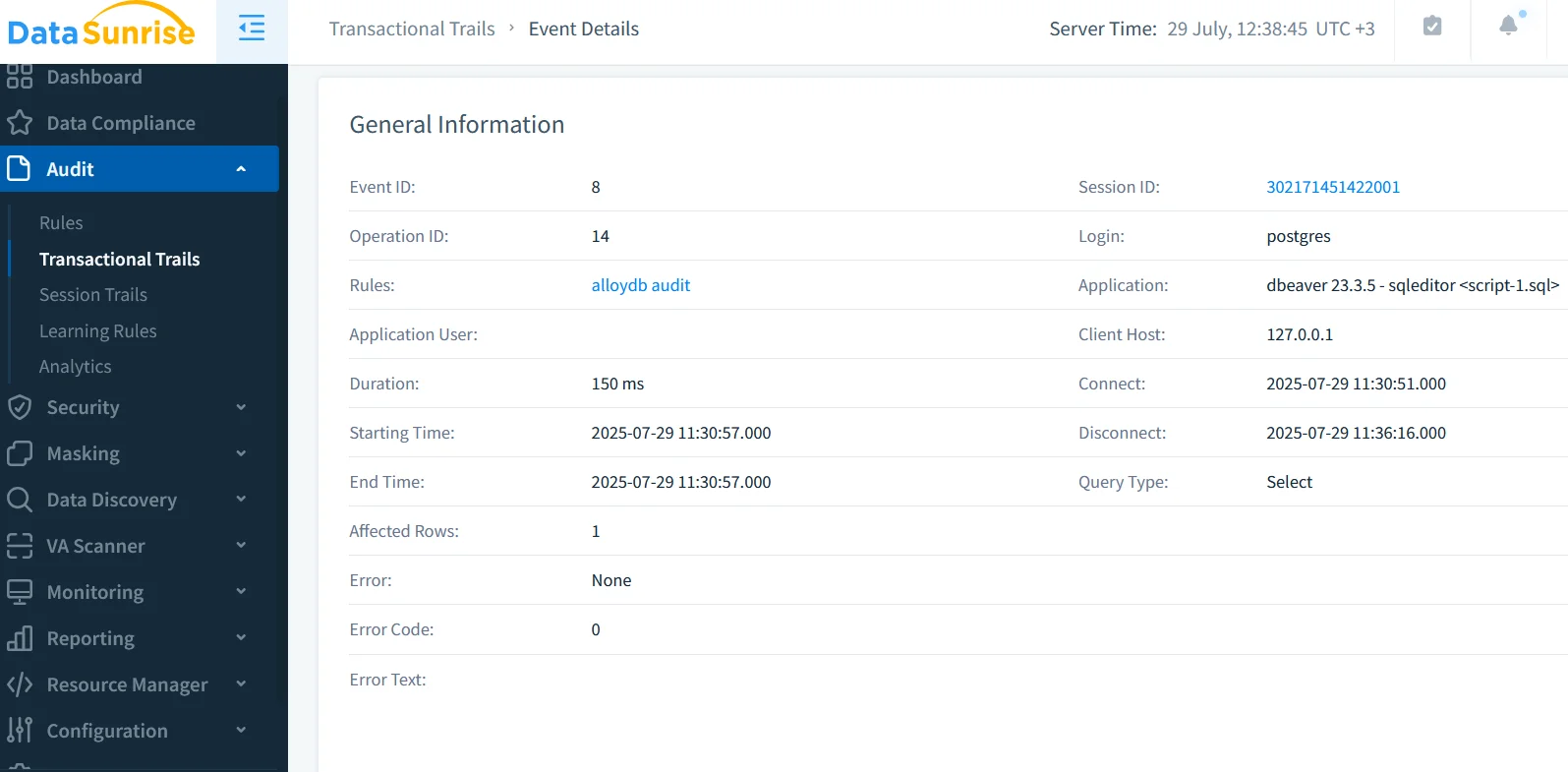

Étendre la Visibilité avec DataSunrise

Même avec les logs natifs, les équipes ont souvent besoin de plus de contexte — réécritures de texte SQL, notation de risque ou corrélation inter-bases. Data Audit de DataSunrise introduit un proxy transparent qui comprend le dialecte PostgreSQL d’AlloyDB et peut enrichir chaque événement avec :

- Contrôles de conformité du masquage dynamique basés sur les règles métier.

- Notifications en temps réel via Slack ou Teams en cas de violation de politique.

- Analyses comportementales établissant des bases de référence sur les schémas de requêtes typiques.

Déployez le proxy en mode Native Audit Trails (voir DataSunrise pour AlloyDB). Étant donné que le sniffing de paquets sur les réseaux VPC gérés n’est pas envisageable, le proxy termine le TLS client et retransmet le trafic vers AlloyDB via une connexion interne-to-interne.

Étapes de configuration :

- Déployez un cluster GKE privé dans le même VPC qu’AlloyDB.

- Installez via Helm le chart

datasunrise/datasunriseavec--set mode=audit. - Enregistrez le point de terminaison AlloyDB et autorisez le routage basé sur IAM.

- Définissez les politiques d’audit — aucune programmation nécessaire.

Le proxy écrit ses propres logs structurés au format JSON dans Cloud Logging ou tout SIEM en aval, alignés aux formats AlloyDB pour faciliter les jointures de datasets sur session_id.

Tout Mettre Ensemble — Exemple de Requête

Voici un exemple de fédération BigQuery qui fusionne les logs natifs et DataSunrise, les enrichit avec un modèle PaLM 2, et signale les lectures de données à haut risque :

CREATE TEMP FUNCTION classify(text STRING)

RETURNS STRING

LANGUAGE js AS """

// Appel Vertex AI PaLM2 via fonction distante

// (pseudo-code pour simplicité)

return callLLM(text);

""";

WITH native AS (

SELECT protoPayload.serviceData.statement

FROM `alloydb_logs.cloudaudit_*`

WHERE REGEXP_CONTAINS(logName, 'pgAudit')

),

proxy AS (

SELECT jsonPayload.statement

FROM `security_proxy.datasunrise_audit_*`

)

SELECT statement,

classify(statement) AS risk_level

FROM (

SELECT * FROM native UNION ALL SELECT * FROM proxy

)

WHERE risk_level = 'HIGH';

En pratique, vous stockeriez la sortie GenAI dans une vue matérialisée pour alimenter des tableaux de bord ou un système de tickets automatisé.

Conclusion

L’audit de base de données pour AlloyDB for PostgreSQL n’est plus une réflexion passive et tardive — c’est une couche de contrôle active, pilotée par l’IA. En combinant les flux d’audit intégrés de Google Cloud avec les insights au niveau proxy de DataSunrise, et en superposant une synthèse GenAI, les équipes de sécurité obtiennent une vision situationnelle en temps réel sans se noyer dans le bruit des logs. Le résultat est un chemin simplifié vers une conformité continue et, au final, une plateforme de données plus résiliente.

Envie des prochaines étapes ? Étudiez l’analyse comportementale pour la détection d’anomalies ou explorez les techniques de masquage dynamique pour commencer à protéger dès aujourd’hui vos colonnes sensibles.