Audit de base de données pour Vertica

Pourquoi l’audit de base de données est important pour les clusters Vertica

Vertica agit souvent comme le noyau analytique d’une entreprise, et un audit robuste de la base de données pour Vertica est essentiel lorsqu’il alimente des datamarts de reporting, des tableaux de bord exécutifs et des analyses ad hoc intensives. Ces charges de travail comprennent généralement des métriques financières, des données sur le comportement des clients, des journaux opérationnels, et des événements agrégés provenant de dizaines de systèmes. De plus, Vertica est souvent déployé dans le cadre de plateformes analytiques plus larges telles que la Plateforme d’Analyse Vertica, ce qui renforce davantage l’importance d’un audit fiable.

Lorsqu’un problème survient, qu’il s’agisse d’une fuite de données via un rapport, une exportation suspecte ou des erreurs commises par un utilisateur privilégié, vous devez rapidement et avec certitude répondre à trois questions :

- qui a accédé à la base de données,

- quels objets et requêtes ont été utilisés,

- si cette activité était acceptable selon les politiques d’accès et les réglementations en vigueur.

Un audit solide de la base de données Vertica répond précisément à ce besoin. Vertica lui-même fournit une partie des informations, mais pour la sécurité et la conformité, cela ne suffit généralement pas. Il est donc judicieux d’ajouter une couche d’audit externe au-dessus des journaux natifs — par exemple, via le Monitoring d’Activité DataSunrise, qui normalise les événements, les enrichit avec du contexte, et les transforme en rapports pour les audits et les enquêtes.

Pour intégrer Vertica dans une stratégie globale de protection des données, il est également utile de s’appuyer sur des ressources générales concernant la conformité des données et les exigences réglementaires. Ainsi, l’audit de la base de données devient une composante d’un cadre de gouvernance cohérent plutôt qu’une tâche isolée du DBA.

Capacités natives d’audit de base de données dans Vertica

Vertica enregistre assez bien ce qui se passe à l’intérieur du cluster. Les principaux éléments de l’audit natif sont :

- Data Collector – un mécanisme interne qui collecte les statistiques des sessions et des requêtes.

- Vues du schéma

v_monitor– historique des requêtes, statuts, erreurs et détails temporels, y compris la vuev_monitor.query_requests. - Fonctions de diagnostic supplémentaires et fichiers journaux utilisés par les DBA pour le dépannage et l’analyse de performance.

D’un point de vue audit, cela constitue une source fiable « brute » pour Vertica : en utilisant les vues système, vous pouvez reconstruire l’historique des requêtes sur un cluster particulier. Dans de nombreux environnements, c’est là que commence l’audit de base de données pour Vertica.

Data Collector et instantané de surveillance

Le Data Collector est activé par défaut et alimente en continu les vues de surveillance de Vertica avec des informations récentes sur les sessions et les requêtes. Tant qu’il reste actif, les administrateurs peuvent remonter dans le temps pour voir comment les charges de travail se sont comportées et quels utilisateurs étaient actifs. Désactiver le Data Collector pendant de longues périodes crée des zones d’ombre dans cet historique, c’est pourquoi dans les environnements de production, il est généralement laissé activé.

En pratique, cela signifie que Vertica stocke déjà un signal d’audit riche sans configuration supplémentaire. Cependant, ce signal reste local à chaque cluster et est présenté sous une forme très technique.

Comment Vertica expose l’historique des requêtes

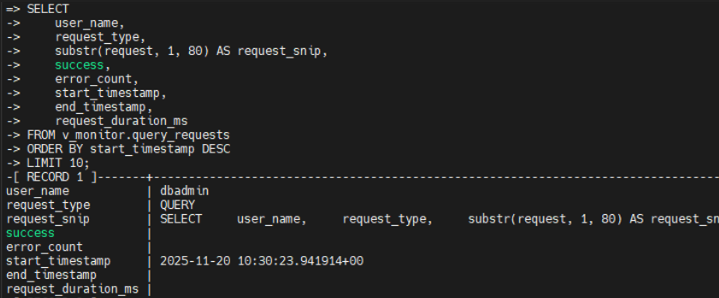

La vue clé utilisée pour auditer les requêtes est v_monitor.query_requests. Chaque ligne correspond à une requête d’un utilisateur et inclut :

- l’utilisateur de la base de données qui l’a exécutée,

- le type de requête (par exemple, QUERY, DDL, LOAD),

- un extrait compact du texte SQL,

- les horodatages et la durée,

- un indicateur de succès et des compteurs d’erreurs.

En filtrant cette vue par utilisateur, schéma, type de requête ou période, les DBA peuvent rapidement reconstruire « qui a fait quoi et quand » dans un cluster Vertica spécifique. Par exemple, ils peuvent se concentrer sur toutes les instructions DDL des dernières heures ou toutes les requêtes exécutées par un compte applicatif particulier.

v_monitor.query_requests, affichant les requêtes récentes avec le nom de l’utilisateur, le type de requête, les horodatages et le statut de réussite.

Cette couche d’audit native constitue la base sur laquelle reposent la plupart des flux de travail de sécurité et de conformité. Ensemble, ces capacités natives offrent aux DBA un historique interne fiable de ce qui s’est passé sur un seul cluster Vertica. Cependant, les équipes de sécurité et conformité ont généralement besoin d’une vision plus large qui couvre plusieurs clusters, applications et systèmes. C’est à ce moment qu’intervient une couche d’audit externe.

Architecture de référence pour l’audit de base de données dans Vertica

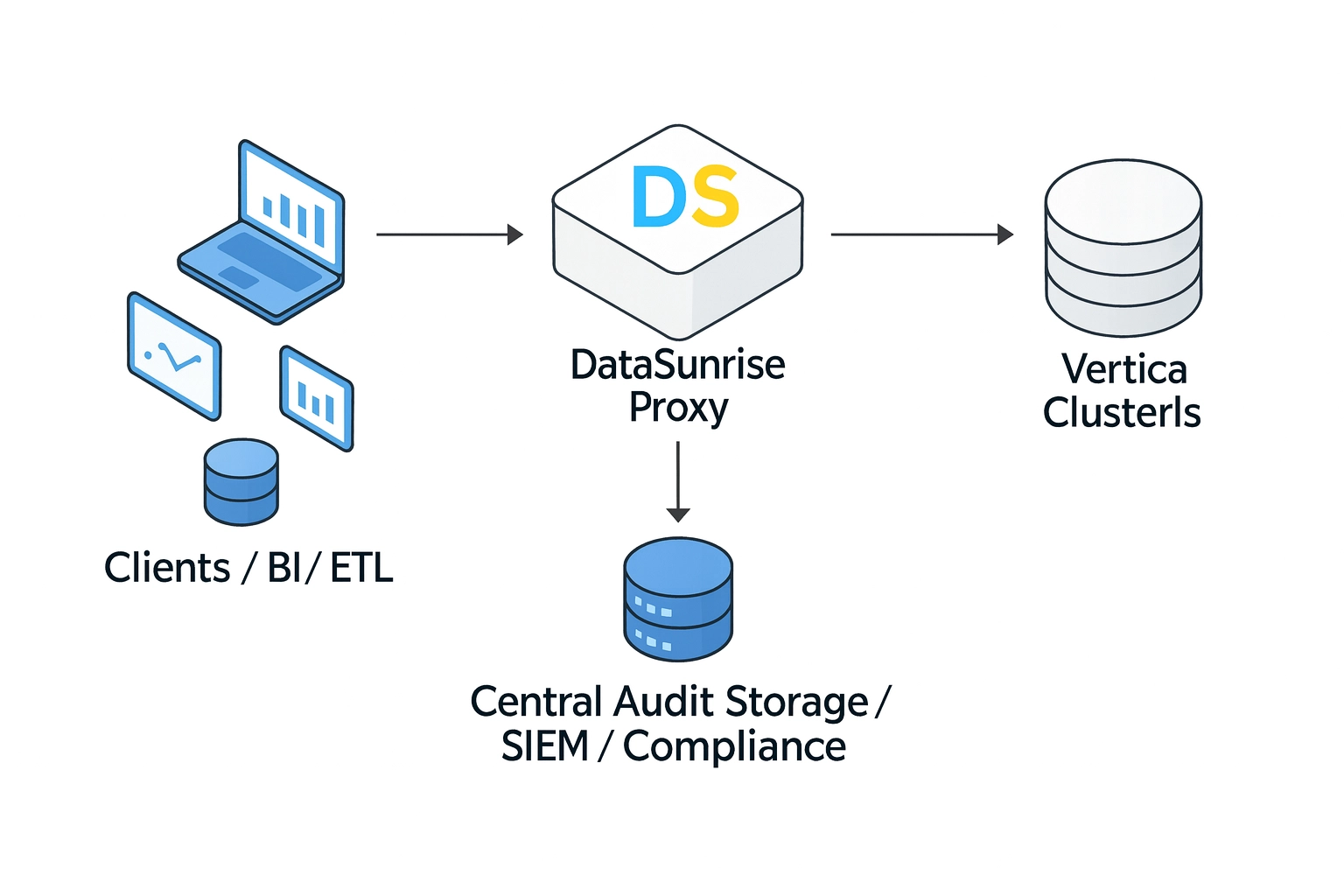

Pour qu’un programme d’audit Vertica fonctionne non seulement pour les DBA mais aussi pour les équipes de sécurité et de conformité, le schéma simple « un administrateur interroge v_monitor » ne suffit pas. En pratique, une approche plus stable consiste à disposer d’une couche d’audit dédiée autour de Vertica.

Une architecture typique ressemble à ceci :

- Clients et outils BI (reporting, ETL, analytique) ne se connectent pas directement à Vertica mais à un point d’accès proxy DataSunrise.

- Le Proxy DataSunrise reçoit les requêtes, les analyse, applique éventuellement des règles de sécurité, puis les transmet à Vertica.

- Les clusters Vertica (production, test, régionaux) exécutent les requêtes comme d’habitude.

- Le dépôt d’audit DataSunrise stocke les événements normalisés : qui, d’où, quelle requête, contre quel schéma, avec quel résultat.

- Au besoin, les événements sont transmis aux systèmes SIEM/SOAR et au module Compliance Manager pour les rapports réglementaires.

Cette configuration offre plusieurs avantages :

- Le journal d’audit est stocké hors de Vertica, ce qui réduit le risque de perte en cas de panne du cluster.

- Vous pouvez auditer plusieurs clusters Vertica et d’autres bases de données de manière cohérente.

- Les politiques peuvent être définies au niveau « qui accède à quelles données », et pas seulement « quel texte SQL apparaît dans

v_monitor». - De plus, les intervenants en cas d’incident et les auditeurs peuvent travailler avec les données d’audit sans surcharger les clusters Vertica de production.

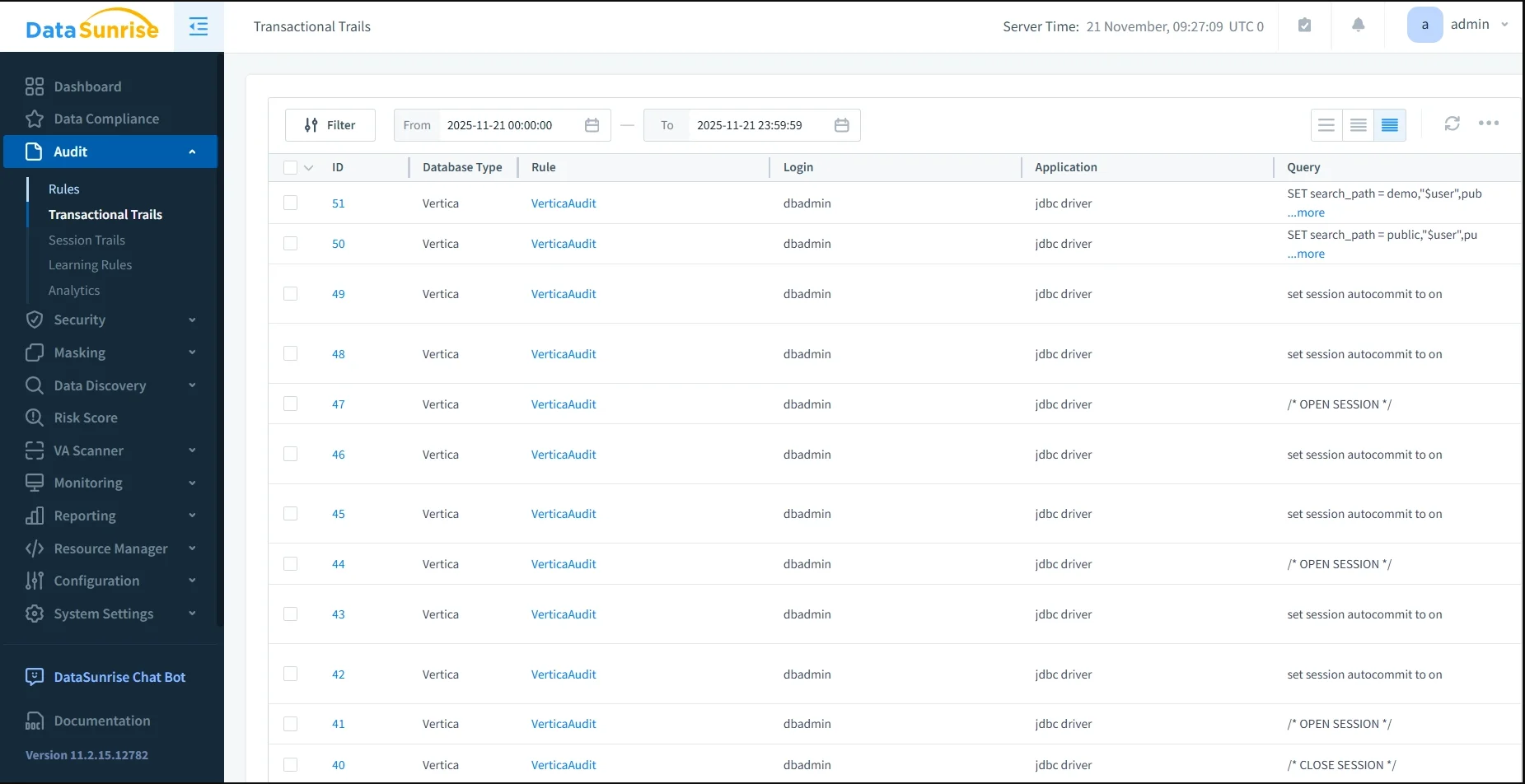

Exemple : Vue d’audit Vertica dans DataSunrise

Une fois cette architecture en place, chaque instruction Vertica passant par le proxy DataSunrise apparaît dans une vue d’audit centralisée. Les analystes en sécurité peuvent filtrer par règle, type de base de données, texte de requête, plage temporelle ou statut d’erreur, et approfondir rapidement les activités suspectes.

Dans la page Audit → Pistes Transactionnelles, chaque ligne représente une requête unique, incluant :

- l’identifiant et le type de base de données (Vertica),

- la règle d’audit ayant capturé l’événement,

- le texte de la requête ou sa forme abrégée,

- l’heure de début et la durée d’exécution,

- le nombre de lignes, l’indicateur d’erreur, et le type de requête.

Il s’agit de la représentation pratique de l’architecture décrite ci-dessus — le lieu où les équipes de sécurité et les auditeurs travaillent effectivement avec les pistes d’audit Vertica. Plutôt que de rassembler les preuves à partir de multiples clusters et requêtes SQL ad hoc, ils peuvent utiliser une vue unique et normalisée.

Avec cette vue centralisée, il est plus facile de voir comment les journaux natifs Vertica et DataSunrise se complètent plutôt que de se concurrencer. Le tableau ci-dessous résume leurs rôles côte à côte.

Comparaison des journaux natifs Vertica et de l’audit DataSunrise

La journalisation native de Vertica et l’audit externe via DataSunrise traitent des aspects différents du problème. Ensemble, ils fournissent une image complète de l’audit de base de données pour Vertica.

| Aspect | Journaux natifs Vertica | Audit de base de données avec DataSunrise |

|---|---|---|

| Visibilité | Historique des requêtes à l’intérieur d’un cluster unique (v_monitor, fichiers journaux). |

Audit centralisé sur tous les clusters Vertica et autres bases de données. |

| Contexte | Utilisateur DB, texte SQL, temps, compteurs. | Utilisateur DB, identité mappée, application, IP, règle d’audit, et niveau de risque. |

| Politiques | Scripts SQL personnalisés et filtres. | Règles par utilisateurs, rôles, schémas, types d’opérations, et niveaux de sensibilité des données. |

| Reporting & Conformité | Exports manuels et rapports ponctuels sur demande des auditeurs. | Rapports intégrés, conservation à long terme, conformité RGPD, HIPAA, PCI DSS, SOX, et politiques internes. |

| Intégration avec d’autres systèmes | Locale à Vertica ; les intégrations doivent être développées séparément. | Flux d’événements vers SIEM/SOAR, systèmes de gestion des tickets, et Compliance Manager sans modification applicative. |

La couche native est nécessaire comme « boîte noire » du cluster : elle montre ce que Vertica a effectivement exécuté. En revanche, DataSunrise construit par-dessus une couche de gestion et d’analyse avec politiques, alertes, et visibilité centralisée, plus utile pour la gouvernance continue.

Cas d’usage clés pour l’audit de base de données dans Vertica

D’un point de vue métier et conformité, l’audit de base de données pour Vertica est généralement utilisé dans plusieurs scénarios :

- Revues régulières d’accès. Qui accède aux tables contenant des données personnelles, des informations de paiement ou des secrets commerciaux, et à quelle fréquence.

- Enquêtes sur incidents. Un rapport suspect, une exportation ou une fuite de données nécessite de reconstruire la chaîne des requêtes et des utilisateurs.

- Contrôle des tiers et sous-traitants. Règles et alertes d’audit distinctes pour les comptes de service, utilisateurs temporaires, et partenaires analytiques externes.

- Préparation aux audits et certifications. Constitution d’une base de preuves pour RGPD, HIPAA, PCI DSS, SOX, et politiques internes : qui a travaillé avec quelles données sensibles, quand, et sous quelle autorisation.

- Contrôle unifié dans les environnements hybrides. Quand Vertica coexiste avec PostgreSQL, entrepôts cloud, et services NoSQL, une couche unique d’audit est préférable aux scripts personnalisés pour chaque technologie.

Par exemple, une organisation peut utiliser les vues natives Vertica pour le dépannage de bas niveau, tandis que DataSunrise fournit des tableaux de bord de haut niveau et des rapports pour les auditeurs et équipes de sécurité.

Premiers pas avec l’audit de base de données pour Vertica et DataSunrise

Il est logique de mettre en œuvre l’audit de base de données pour Vertica étape par étape :

- Classifier les données. Identifier les clusters Vertica, schémas, et tables contenant des informations personnelles (PII), des données financières, et autres jeux de données sensibles. Si nécessaire, utiliser la découverte de données sensibles pour localiser et étiqueter automatiquement les enregistrements sensibles avant de concevoir les règles d’audit.

- Déployer DataSunrise devant Vertica. Suivre l’architecture basée sur proxy décrite ci-dessus : choisir le mode proxy ou sniffer, configurer les applications pour se connecter via DataSunrise, et vérifier que les requêtes transitent sans encombre. Pour des modèles de déploiement pratiques, voir les modes de déploiement de DataSunrise.

- Créer des règles d’audit de base. Commencer par des règles larges « enregistrer toutes les opérations » et des règles additionnelles pour les schémas sensibles. Puis affiner la couverture en fonction des exigences réelles de conformité et des retours des équipes de sécurité. Le Guide d’audit constitue une bonne référence lors de la conception des politiques d’audit spécifiques à Vertica.

- Activer les rapports et alertes. Intégrer avec le SIEM, activer les rapports, et s’accorder avec l’équipe de sécurité sur les événements considérés comme incidents afin que les alertes soient pertinentes plutôt que trop nombreuses. Des tableaux de bord centralisés et des rapports de conformité sont disponibles dans DataSunrise Compliance Manager.

- Réviser régulièrement les politiques. À mesure que de nouvelles sources de données et services apparaissent, revoir les règles d’audit pour éviter les angles morts et maintenir la configuration d’audit Vertica alignée avec l’évolution des réglementations. La surveillance continue avec la surveillance de l’activité base de données contribue à garantir que les politiques restent efficaces dans le temps.

Conclusion

Les outils natifs de Vertica fournissent une base solide : le Data Collector, les vues v_monitor, et les diagnostics associés permettent de voir ce qui s’est passé dans un cluster particulier. Cependant, un véritable audit de base de données pour Vertica nécessite plus que des requêtes sur des tables internes. Il faut une couche unifiée qui relie clusters individuels, applications, utilisateurs et politiques d’accès en une vue globale.

La combinaison de Vertica et DataSunrise répond à ce besoin. Vertica reste un moteur analytique rapide et une source de faits « bruts », tandis que DataSunrise transforme ces faits en un journal d’audit centralisé, des politiques, des rapports, et des alertes. Ainsi, les organisations disposent non seulement d’un journal de requêtes, mais d’un processus d’audit géré qui facilite les inspections, réduit les risques, et favorise une gestion plus transparente des données sensibles.

Pour une vue d’ensemble plus large des concepts et des pratiques courantes d’audit des bases de données, vous pouvez également consulter l’article Audit de données dans le Centre de Connaissances DataSunrise.

Si vous souhaitez une présentation plus approfondie centrée sur Vertica avec des exemples SQL natifs et des captures d’écran des vues de surveillance intégrées, consultez l’article associé Audit de données pour Vertica. Il complète cette vue axée sur l’architecture par des détails plus techniques.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant