Audit de données pour Hydra

Introduction

La sécurité des bases de données est devenue une préoccupation majeure pour les organisations qui gèrent des écosystèmes de données complexes. Hydra, une puissante base de données basée sur PostgreSQL avec des capacités d’analytique intégrées, offre des mécanismes robustes pour suivre et surveiller les activités de la base de données grâce à des traces d’audit complètes.

La sophistication croissante des cybermenaces souligne l’importance d’un suivi méticuleux des données. Selon des rapports récents sur la cybersécurité, les organisations font face à des défis de plus en plus importants pour protéger les informations sensibles et maintenir la conformité au sein de leur infrastructure de bases de données.

Audit de données pour Hydra avec des capacités natives

Hydra s’appuie sur le cadre de surveillance standard de PostgreSQL, offrant une fonctionnalité d’audit basique à travers les mécanismes de journalisation familiers de PostgreSQL. La base de données exploite les outils existants de PostgreSQL pour capturer et suivre les opérations de la base de données.

Principes fondamentaux de la journalisation

Au cœur de son fonctionnement, Hydra repose sur les capacités de journalisation simples de PostgreSQL. Bien que ces mécanismes ne soient pas révolutionnaires, ils offrent un suivi fondamental des activités de la base de données grâce à des configurations de journalisation bien établies.

Configuration de l’audit de données pour Hydra avec la journalisation native

Les administrateurs peuvent mettre en œuvre une journalisation d’audit basique en utilisant les paramètres standards de PostgreSQL :

-- Activer la journalisation détaillée des instructions

ALTER SYSTEM SET logging_collector = on;

ALTER SYSTEM SET log_statement = 'all';

ALTER SYSTEM SET log_duration = on;

-- Configurer les paramètres du fichier journal

ALTER SYSTEM SET log_directory = '/var/log/hydra/audit';

ALTER SYSTEM SET log_filename = 'postgresql-%Y-%m-%d_audit.log';

-- Implémenter les règles de journalisation de base

ALTER SYSTEM SET log_min_duration_statement = '1000ms';

ALTER SYSTEM SET log_connections = on;

ALTER SYSTEM SET log_disconnections = on;

Suivi des opérations de base de données

La trace d’audit capture les événements standard de la base de données grâce au suivi habituel de l’activité PostgreSQL :

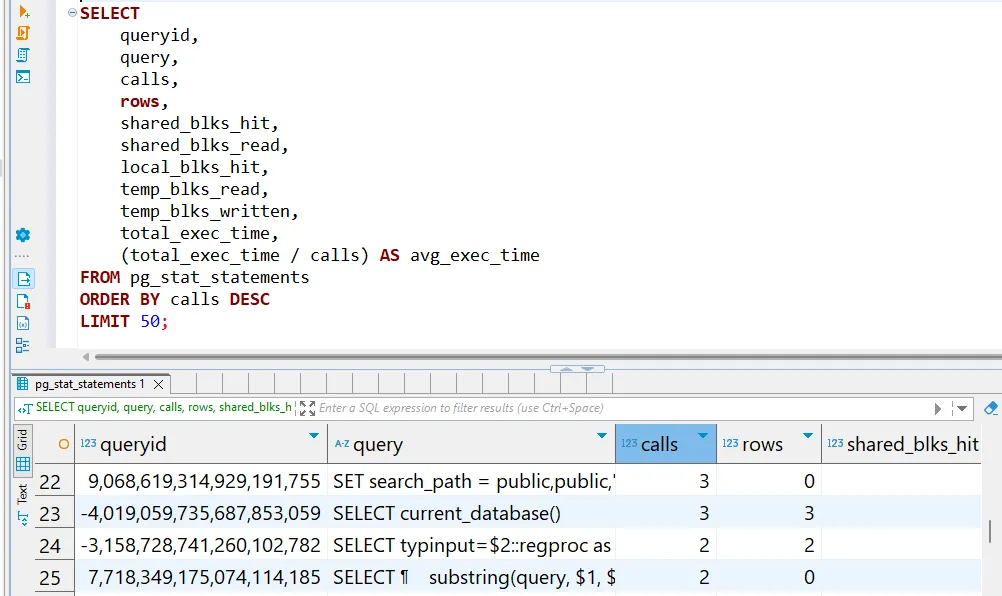

-- Requête d'activité de base de données

SELECT

datname,

usename,

client_addr,

backend_start,

query,

query_start,

state

FROM pg_stat_activity

WHERE state != 'idle'

ORDER BY backend_start DESC

LIMIT 50;

Cette requête récupère les 50 requêtes les plus fréquemment exécutées de pg_stat_activity, ordonnées par date de démarrage du backend. Elle présente des indicateurs clés de performance, notamment le temps d’exécution, le nombre de lignes retournées et les accès au buffer/cache. Les paramètres total_exec_time et avg_exec_time aident à identifier les requêtes gourmandes en ressources, facilitant ainsi l’optimisation des performances.

Pour une gestion efficace de la trace d’audit, envisagez ces approches pratiques : examiner régulièrement les journaux, mettre en œuvre des contrôles d’accès et équilibrer la profondeur de la journalisation avec les performances du système. Bien que ces étapes ne soient pas complexes, elles constituent une approche de base pour la surveillance de la base de données.

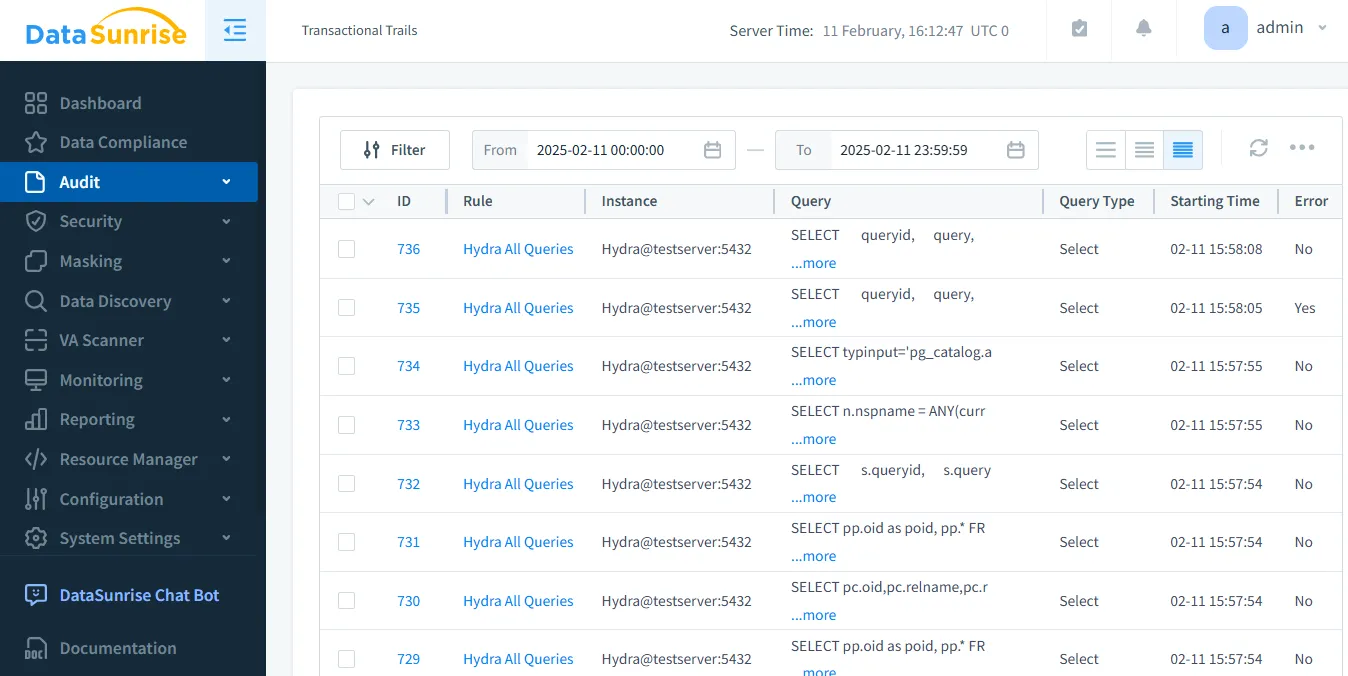

Audit de données avancé pour Hydra avec DataSunrise

Bien qu’Hydra offre quelques capacités natives d’audit basiques, DataSunrise excelle dans les capacités de trace d’audit, transformant la surveillance des bases de données d’un processus passif d’enregistrement en un mécanisme de sécurité actif et intelligent.

Capacités de surveillance inégalées

DataSunrise ne se contente pas de suivre les activités de la base de données ; il fournit un écosystème de sécurité complet qui va bien au-delà des solutions traditionnelles de traces d’audit. Le système de surveillance intelligent de la plateforme offre :

Gestion intelligente des traces d’audit

- Journalisation en temps réel et détaillée des transactions

- Suivi complet des événements sur plusieurs plateformes de bases de données

- Traces d’audit de niveau judiciaire avec une visibilité granulaire En savoir plus sur l’audit de bases de données

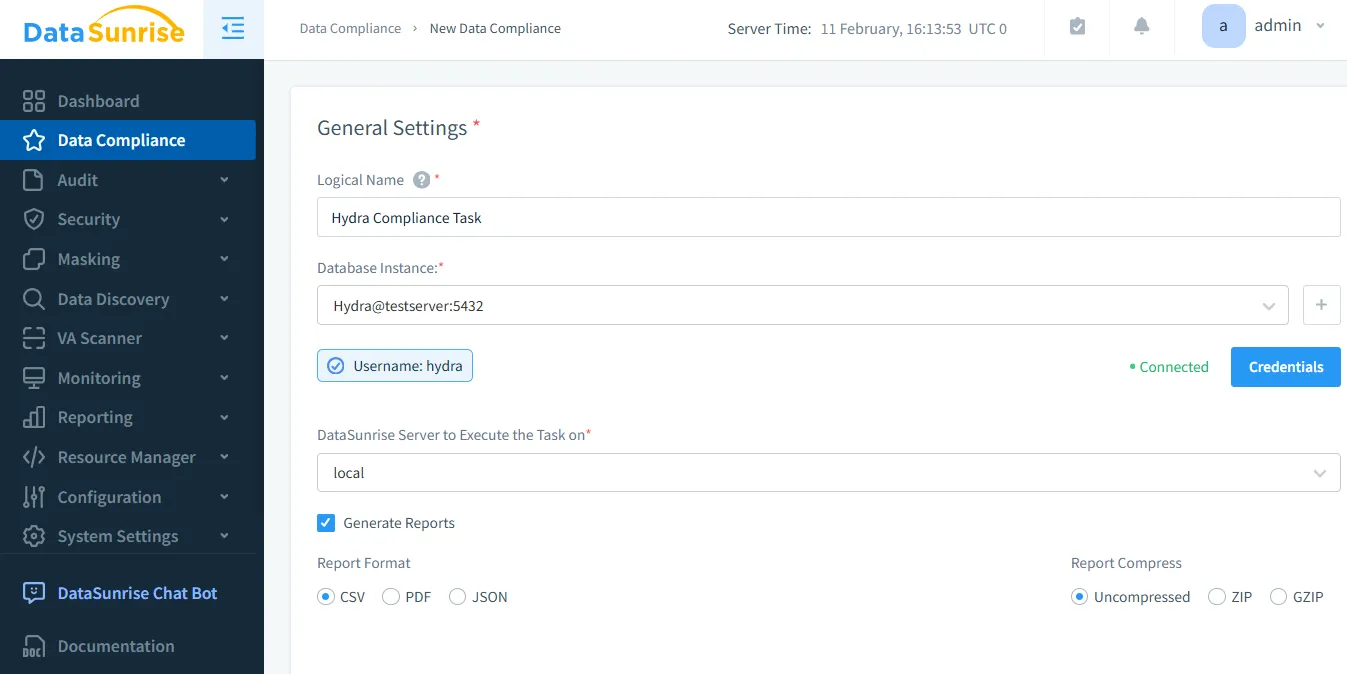

Conformité et rapports avancés

- Rapports de conformité automatisés pour GDPR, HIPAA, PCI DSS, SOX

- Tableaux de bord de conformité personnalisables

- Collecte transparente de preuves pour les exigences réglementaires Explorer les solutions de conformité

Masquage dynamique des données et protection

- Découverte intelligente des données sensibles

- Techniques de masquage des données sensibles tenant compte du contexte

- Obfuscation des données en temps réel pour prévenir toute exposition non autorisée Découvrir les capacités de masquage des données

Ensemble de fonctionnalités avancées

| Fonctionnalité | Description | Bénéfice unique |

|---|---|---|

| Surveillance en temps réel | Suivi continu et instantané | Identification immédiate des menaces |

| Analyse comportementale | Analyse de l’activité des utilisateurs propulsée par l’IA | Informations de sécurité prédictives |

| Automatisation de la conformité | Rapports et suivi automatisés | Conformité réglementaire simplifiée |

| Découverte des données sensibles | Identification automatique des données confidentielles | Protection accrue des données |

| Règles de sécurité personnalisées | Contrôles d’accès flexibles et granulaires | Stratégie de sécurité sur mesure |

Approche de sécurité transformatrice

Ce qui distingue DataSunrise, c’est son approche holistique de la sécurité des bases de données. Plutôt que de considérer les traces d’audit comme une simple case à cocher pour la conformité, la plateforme les transforme en un atout stratégique pour la sécurité. Ses analyses avancées fournissent non seulement un enregistrement des activités passées, mais également des informations exploitables permettant de prévenir les violations de sécurité potentielles avant qu’elles ne surviennent.

Conclusion

Les capacités d’audit natives d’Hydra offrent une base solide, mais DataSunrise élève la surveillance des bases de données à un art. En intégrant cette solution avancée, les organisations peuvent transformer leur approche de la sécurité des bases de données, passant d’une journalisation réactive à une protection proactive et intelligente.

Prêt à révolutionner votre stratégie de sécurité des bases de données ? Planifiez une démonstration pour voir comment cela peut transformer votre approche de la surveillance de la base de données Hydra.