Automatisation de la Conformité des Données TiDB

Introduction

TiDB est une base de données SQL distribuée conçue pour le traitement hybride transactionnel et analytique (HTAP) avec une forte compatibilité MySQL. Son architecture évolutive en fait un choix populaire pour les charges de travail SaaS, fintech et e-commerce nécessitant des performances en temps réel et une élasticité.

Cependant, les entreprises opérant dans des secteurs réglementés font face à des exigences strictes en matière de protection des données, de surveillance des accès et de conservation. Pour respecter ces obligations, les organisations doivent s’assurer que leurs systèmes de base de données prennent en charge des fonctionnalités telles que la journalisation d’audit, la récupération, le masquage et l’application de politiques — souvent mandatées par des lois régissant la confidentialité et la responsabilité financière.

Ce guide présente l’Automatisation de la Conformité des Données TiDB, montrant comment TiDB aide à automatiser les tâches clés de conformité grâce à son ensemble d’outils natifs, et comment DataSunrise étend ces capacités avec des protections avancées, des informations en temps réel et des rapports prêts pour l’entreprise.

Qu’est-ce que la Conformité et Pourquoi elle est Importante

La conformité, dans le contexte de la gestion des données, signifie respecter les exigences légales, réglementaires et spécifiques à un secteur qui régissent la manière dont les informations sensibles sont traitées. Cela inclut la protection des données personnelles, le maintien des pistes d’audit, le contrôle des accès et la preuve que les mesures de sécurité sont en place.

Des cadres tels que le RGPD, HIPAA, SOX et PCI DSS ont été créés pour tenir les organisations responsables de la manière dont elles collectent, stockent et utilisent les données. Ces normes visent à prévenir l’accès non autorisé, les violations de données et la mauvaise utilisation des informations — en particulier dans des secteurs comme la santé, la finance et le commerce électronique.

Le non-respect des exigences de conformité peut entraîner bien plus que de simples dettes techniques :

- Sanctions financières : Les amendes réglementaires peuvent atteindre des millions de dollars en cas de violation.

- Atteinte à la réputation : Les violations de données érodent la confiance des clients et impactent la crédibilité de la marque.

- Risque opérationnel : Sans contrôles en place, il devient plus difficile de détecter et répondre aux menaces ou incidents.

Pour les équipes en charge des données, la conformité apporte aussi structure et visibilité aux systèmes critiques. Elle définit qui peut accéder à quoi, garantit que les actions sont enregistrées, et crée une chaîne de responsabilité vérifiable. En bref, une forte conformité n’est pas juste une case à cocher — c’est une base pour une croissance sécurisée et évolutive.

Fonctionnalités Natives pour l’Automatisation de la Conformité des Données TiDB

1. Journalisation d’Audit (Édition Entreprise)

TiDB Édition Entreprise (v7.1+) prend en charge la journalisation d’audit configurable en utilisant des filtres et règles basés sur SQL. Les administrateurs peuvent définir quelles activités capturer — tels que les événements de connexion, les opérations DML/DDL ou les échecs d’authentification — et stocker les logs au format JSON ou texte.

Exemple de code :

-- Activer l’audit et définir les filtres

SET GLOBAL tidb_audit_enabled = 1;

SET GLOBAL tidb_audit_log_format = 'json';

SET GLOBAL tidb_audit_log_redacted = ON;

SET @rule = '{

"filter": [

{ "class": ["DML"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('dml_events', @rule);

SELECT audit_log_create_rule('dml_events', 'user@%', true);

Les logs peuvent être consultés directement ou interrogés via INFORMATION_SCHEMA.CLUSTER_LOG. Pour plus de détails, voir le Guide d’Audit de Base de Données TiDB (PDF).

2. Récupération Point-in-Time (PITR)

L’outil br (Backup & Restore) de TiDB permet des sauvegardes complètes et incrémentales planifiées pour annuler ou récupérer des données. Ceci est critique pour la conformité aux règlements exigeant résilience et auditabilité des données.

Exemple de code :

# Planifier une sauvegarde continue des logs

tiup br log start --task-name=pitr --pd="${PD_IP}:2379" \

--storage='s3://compliance-logs'

Exemple de code :

# Restaurer à un moment précis

tiup br restore point \

--pd="${PD_IP}:2379" \

--storage='s3://compliance-logs' \

--full-backup-storage='s3://compliance-snapshots' \

--restored-ts '2025-07-09 12:00:00+0000'

Consultez la documentation officielle PITR pour les détails sur la configuration des intervalles de sauvegarde, la gestion des politiques de rétention et la restauration à partir des snapshots. Une configuration correcte du PITR est essentielle pour répondre aux exigences d’auditabilité et récupérer rapidement d’incidents tels que la corruption des données, leur suppression ou modifications non autorisées.

3. Contrôle d’Accès et Découverte Manuelle

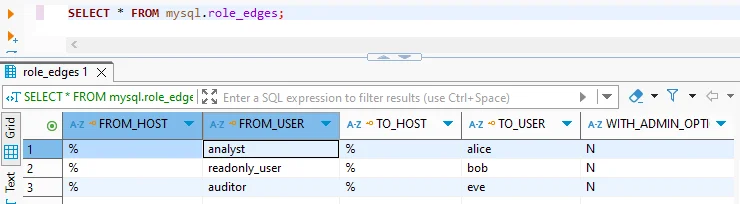

TiDB prend en charge le contrôle d’accès basé sur les rôles (RBAC) à la manière de MySQL, permettant aux administrateurs de définir quels utilisateurs peuvent accéder à quelles données. Dans les environnements réglementés, appliquer le principe du moindre privilège réduit l’exposition aux risques et répond aux exigences de confidentialité des données.

Exemple de code :

CREATE USER 'auditor'@'%' IDENTIFIED BY 'Audit123!';

GRANT SELECT ON finance_data.* TO 'auditor'@'%';

En plus de définir les politiques d’accès, il est important d’identifier les tables et colonnes pouvant contenir des informations sensibles. TiDB n’inclut pas d’outils de découverte intégrés, mais vous pouvez utiliser des expressions régulières contre INFORMATION_SCHEMA afin de localiser les champs probables de type PII/PHI en fonction des noms de colonnes.

SELECT table_name, column_name

FROM information_schema.columns

WHERE column_name REGEXP 'email|name|address|card|phone';

Cette méthode de découverte manuelle offre un point de départ pour la classification et permet de prioriser les données nécessitant masquage, journalisation d’audit ou contrôles d’accès plus stricts.

Automatiser la Conformité avec DataSunrise

DataSunrise est une plateforme de sécurité des bases de données qui fonctionne comme un proxy ou un sniffeur entre vos applications et TiDB. Alors que TiDB offre des fonctionnalités fondamentales telles que la journalisation d’audit et le contrôle d’accès, celles-ci seules ne suffisent souvent pas pour une automatisation complète de la conformité — en particulier dans les environnements soumis à des lois strictes sur la protection des données.

DataSunrise renforce les capacités natives en automatisant des tâches telles que la découverte de données, le masquage, l’audit, les alertes et le reporting — sans nécessiter de modifications de la base de données ou de la logique applicative. Voici comment il aide à appliquer la conformité dans tout votre environnement TiDB.

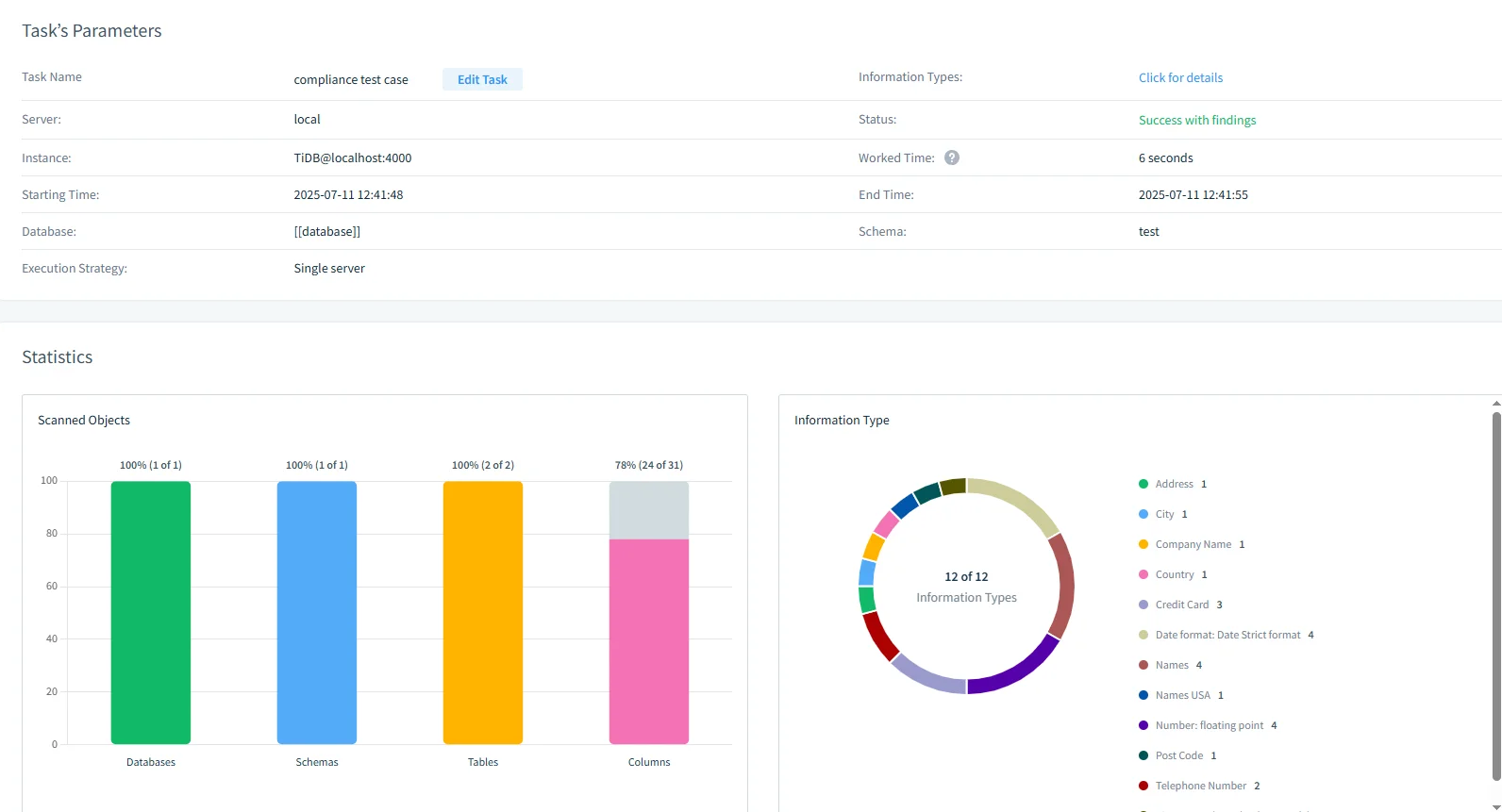

Découverte de Données Sensibles

DataSunrise identifie automatiquement les données sensibles grâce à des analyses basées sur des motifs et un dictionnaire. Des champs comme les e-mails, cartes bancaires, numéros de sécurité sociale et codes médicaux sont détectés et étiquetés.

- Scanner et étiqueter PII/PHI en quelques minutes

- Exporter des rapports de découverte

- Planifier des rescans automatiques

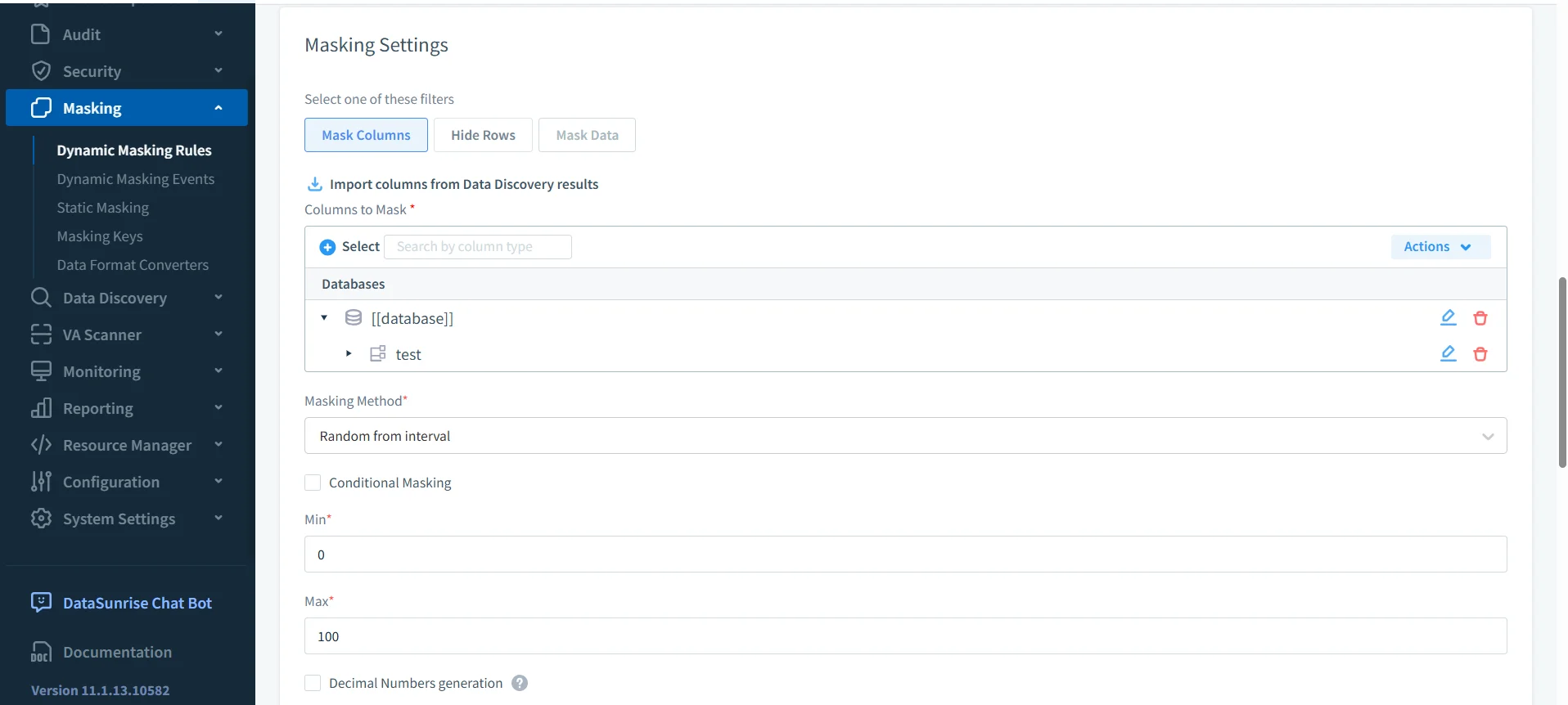

Masquage Dynamique

Les règles de conformité exigent souvent une minimisation ou une anonymisation des données. DataSunrise applique un masquage dynamique des données en temps réel via une inspection basée sur proxy.

- Types de masquage : partiel, regex, annulé, substitution

- Règles contextuelles selon utilisateur, IP, schéma et rôle

- Aucun changement dans TiDB ou le code applicatif

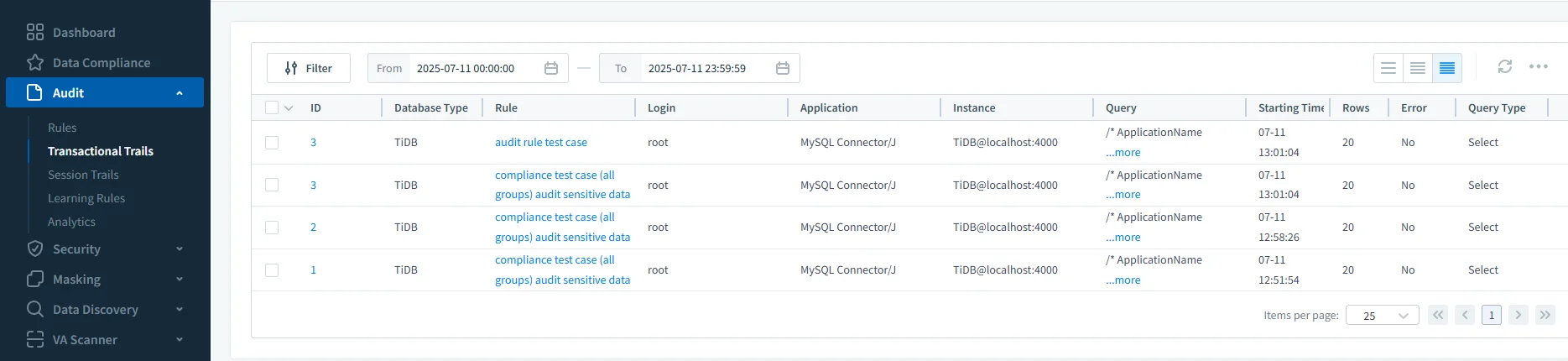

Pistes d’Audit et Alertes

DataSunrise génère des logs d’audit centralisés pour toutes les bases de données. Les logs incluent les requêtes SQL, utilisateurs, horodatages, colonnes affectées et variables liées.

Il prend également en charge des alertes en temps réel :

- Notifications Slack, Teams, Email, Webhook

- Détection de requêtes suspectes

- Journalisation de l’application des politiques

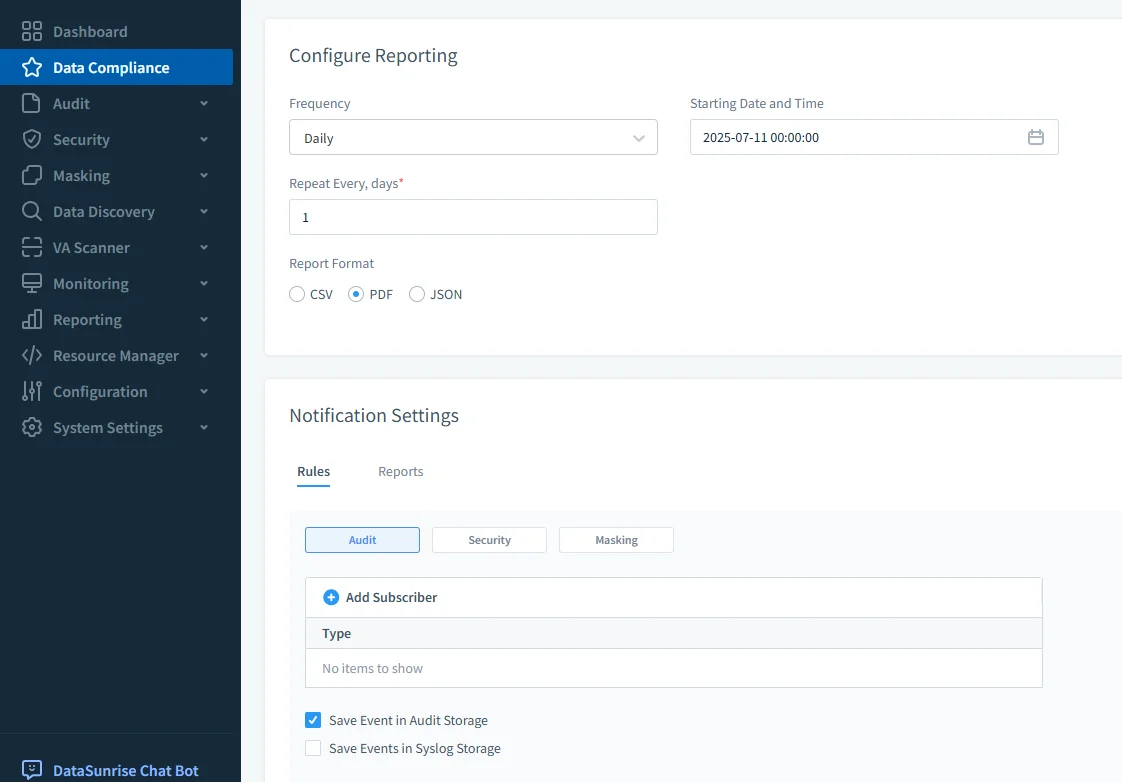

Reporting de Conformité

Les équipes peuvent générer des rapports planifiés alignés sur des cadres réglementaires. Les rapports incluent l’historique des audits, les modèles d’accès, la couverture du masquage et l’évaluation des risques des données.

- Formats d’export : PDF, CSV, JSON

- Planification quotidienne, hebdomadaire ou à la demande

- Filtrage par rôle, utilisateur, intervalle de temps ou type de requête

Tâches Courantes de Conformité et Responsables

Bien que TiDB fournisse les blocs de base essentiels à la conformité, de nombreuses tâches nécessitent des outils externes pour automatiser, scaler ou appliquer efficacement les politiques. Le tableau ci-dessous décrit comment les responsabilités sont généralement réparties dans un environnement TiDB + DataSunrise.

| Tâche de Conformité | Outil Principal |

|---|---|

| Définir les rôles utilisateurs et privilèges | TiDB |

| Journaliser l’activité DML/DDL (basique) | TiDB (Entreprise) |

| Pistes d’audit centralisées et en temps réel | DataSunrise |

| Masquer les PII selon le rôle utilisateur/session | DataSunrise |

| Découvrir automatiquement les données sensibles | DataSunrise |

| Générer des rapports conformes | DataSunrise |

| Envoyer des alertes sur comportements à risque | DataSunrise |

Résumé

TiDB fournit les outils fondamentaux de conformité tels que la journalisation d’audit, les contrôles d’accès et la récupération point-in-time — en particulier dans les configurations Enterprise ou Cloud Dédié. Cependant, les organisations soumises à des lois strictes sur la protection des données ont besoin de plus que de simples logs — elles nécessitent automatisation, visibilité et application des politiques.

DataSunrise comble cette lacune avec une automatisation basée sur proxy pour la découverte, le masquage, les pistes d’audit, les alertes et le reporting de conformité. Ensemble, TiDB et DataSunrise offrent un environnement évolutif, sécurisé et prêt pour l’audit, adapté aux industries réglementées.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant