Comment Appliquer la Gouvernance des Données pour IBM Db2

Introduction

La gouvernance des données est la pratique qui consiste à gérer la manière dont les informations sont accessibles, protégées et utilisées au sein d’une organisation. Elle garantit que les données restent fiables, sécurisées et conformes aux exigences réglementaires.

Pour IBM Db2, la gouvernance va au-delà de la compréhension des principes — il s’agit de les mettre en œuvre. Appliquer la gouvernance signifie configurer des contrôles, surveiller l’activité, revoir les privilèges et s’assurer que les données sont traitées de manière cohérente à travers les environnements.

Préparation à la Gouvernance dans Db2

Avant d’effectuer des modifications techniques, les administrateurs doivent se préparer :

- Définir les politiques que votre organisation doit appliquer. Incluez des règles concernant qui peut accéder aux informations sensibles, la durée de conservation des données et le type de preuves d’audit attendues par les régulateurs.

- Identifier les données sensibles à travers les schémas et les applications. Db2 fournit des vues du catalogue système telles que

SYSCAT.COLUMNSetSYSCAT.TABLESqui aident les administrateurs à cartographier où se trouvent les informations personnelles identifiables (PII) ou les données financières. Examiner ces tables tôt permet de cibler les mesures de gouvernance sur les bons ensembles de données. - Tenir compte des contraintes réglementaires telles que le RGPD, HIPAA, PCI DSS ou SOX. Chacune introduit des obligations différentes — le RGPD met l’accent sur la minimisation des données, HIPAA exige la confidentialité des dossiers de santé, PCI DSS se concentre sur la protection des titulaires de carte, et SOX exige l’intégrité des rapports financiers. Les audits de Db2 (

db2audit) et les vues de surveillance (SYSIBMADM) sont alignés avec ces exigences pour générer le bon type de preuves.

Étape 1 – Configurer les Contrôles d’Accès

Db2 offre le Contrôle d’Accès aux Lignes et Colonnes (RCAC) et le Contrôle d’Accès Basé sur les Étiquettes (LBAC). Ces fonctionnalités permettent aux administrateurs d’appliquer les politiques directement au niveau de la base de données.

Exemple : restreindre chaque médecin à ses propres dossiers patients :

ALTER TABLE patients ACTIVATE ROW ACCESS CONTROL;

CREATE PERMISSION doctor_only

ON patients

FOR ROWS WHERE CURRENT USER = doctor_id

ENFORCED FOR ALL ACCESS

ENABLE;

Cela garantit que les utilisateurs ne voient que les données auxquelles ils sont autorisés, un pilier fondamental de la gouvernance.

Étape 2 – Activer la Surveillance d’Activité

La gouvernance nécessite une visibilité sur qui est connecté et ce qu’il fait. Db2 fournit des vues de surveillance telles que SYSIBMADM.MON_CONNECTION_SUMMARY.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Cette requête affiche les connexions en cours, identifiant quelles applications et comptes sont actifs.

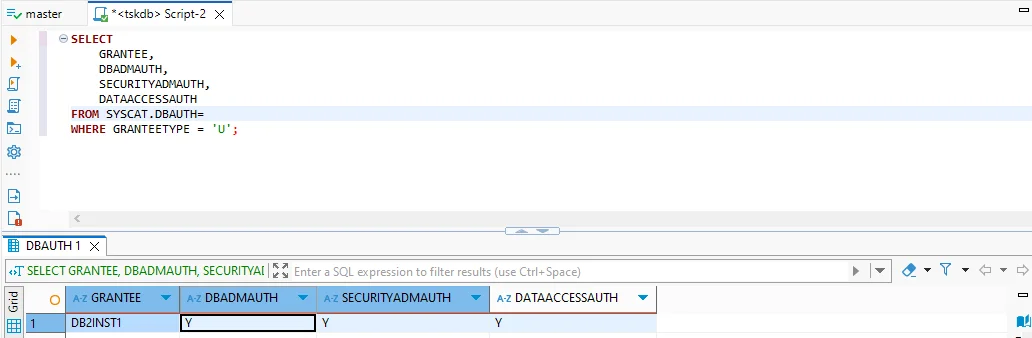

Étape 3 – Réviser les Privilèges

La gouvernance nécessite aussi de savoir qui détient des rôles élevés. Db2 le rend possible avec des vues du catalogue :

SELECT

GRANTEE,

DBADMAUTH,

SECURITYADMAUTH,

DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Cela aide les administrateurs à repérer les comptes avec des privilèges étendus et à confirmer leur conformité avec les règles de gouvernance.

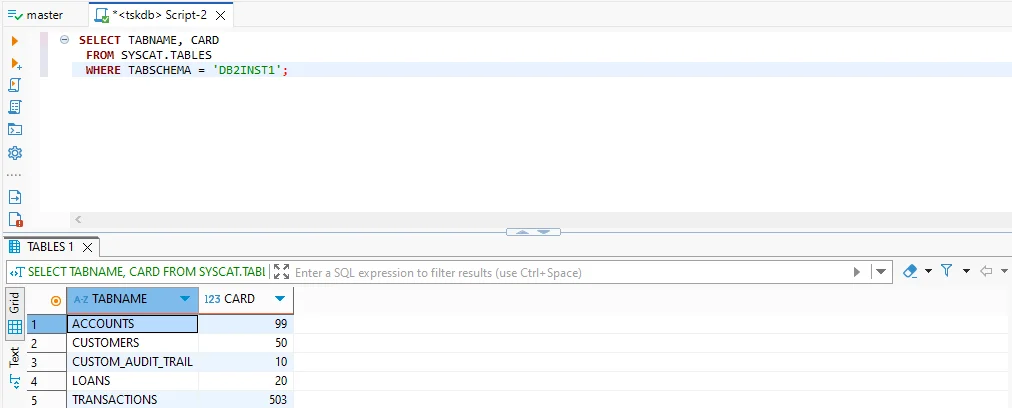

Étape 4 – Suivre l’Inventaire des Données

Le catalogue Db2 aide les administrateurs à maintenir un inventaire des tables et du nombre de lignes. Cela soutient la gouvernance en garantissant que les données sensibles ne sont pas négligées.

SELECT TABNAME, CARD

FROM SYSCAT.TABLES

WHERE TABSCHEMA = 'DB2INST1';

Un inventaire des tables facilite le suivi de la croissance, la détection d’anomalies et la vérification du contrôle adéquat des ensembles de données sensibles par les administrateurs.

Que Se Passe-t-il Si Vous Vous Arrêtez Ici ?

Se reposer uniquement sur les fonctionnalités natives offre visibilité et contrôle, mais des lacunes en gouvernance persistent :

- Les données sensibles restent entièrement visibles pour les utilisateurs ayant des droits de requête — pas de masquage dynamique.

- Identifier les PII ou PHI nécessite une inspection manuelle des schémas.

- Les journaux

db2auditgénèrent des détails mais demeurent difficiles à analyser à grande échelle. - Chaque instance Db2 requiert une gouvernance distincte, entraînant une application incohérente.

Ces limites créent des risques tels que l’exposition interne, des audits incomplets et une dérive des politiques entre les environnements.

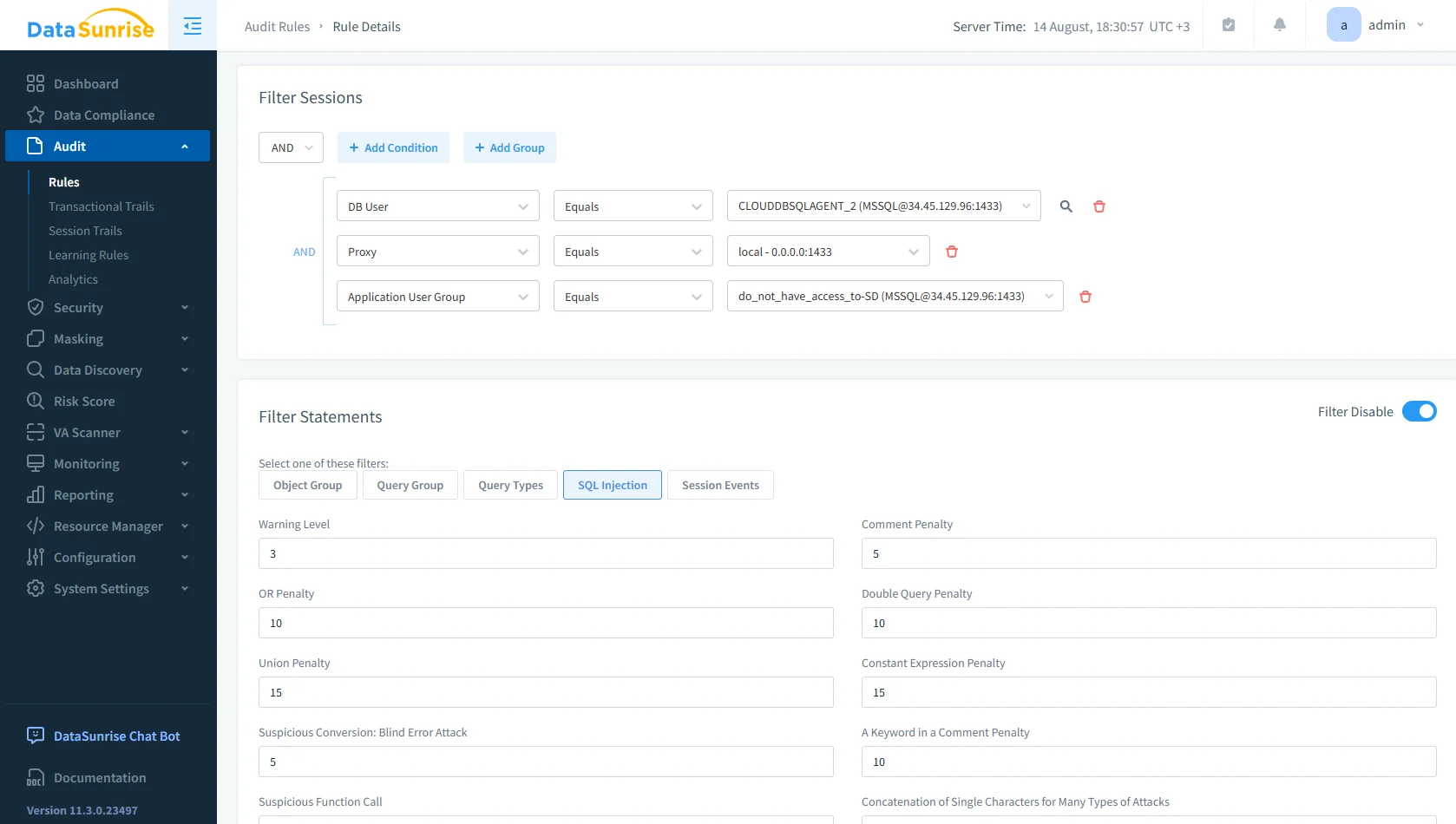

Étape 5 – Étendre la Gouvernance avec DataSunrise

DataSunrise est une plateforme de sécurité et de conformité des bases de données qui complète Db2 en comblant les lacunes de gouvernance que les outils natifs ne peuvent pas couvrir. Elle s’intègre de façon transparente sans nécessiter de modifications du code applicatif et offre aux équipes de gouvernance des outils avancés pour protéger et surveiller les données sensibles.

Améliorations d’Accès et de Visibilité

Contrôle d’accès renforcé : Le masquage dynamique va au-delà des RCAC et LBAC de Db2. Il masque en temps réel les champs sensibles tels que les numéros de carte bancaire ou les dossiers médicaux, adaptant la vue selon les rôles utilisateurs. Cela empêche les analystes, développeurs ou équipes de support de voir les données réglementées, réduisant ainsi le risque de fuites internes.

Écran de configuration des règles d’audit DataSunrise pour filtrer les sessions et les requêtes, incluant des filtres contre les injections SQL et des paramètres de pénalités. Visibilité approfondie : La solution d’audit consolide l’activité Db2 dans des tableaux de bord et des alertes. Au lieu d’analyser les journaux bruts

db2audit, les équipes de gouvernance examinent des vues structurées et en temps réel des connexions, requêtes, modifications de schéma et exportations de données. Cela permet une réaction plus rapide aux comportements inhabituels.

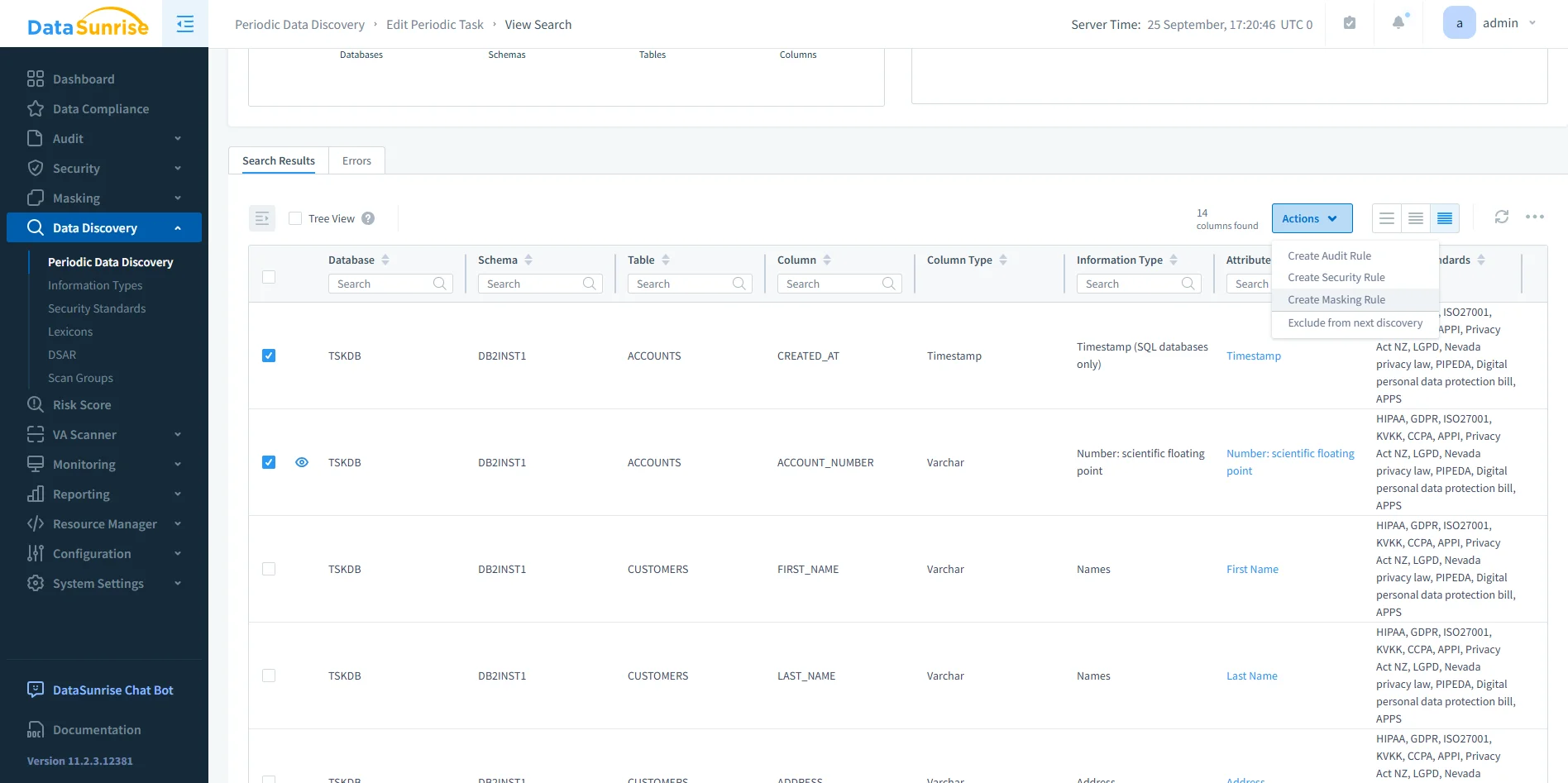

Découverte, Application et Reporting

Découverte automatisée : Les outils de découverte des données analysent les schémas Db2 pour identifier où se trouvent les PII et PHI. Les administrateurs ne peuvent pas protéger ce qu’ils ne localisent pas. La découverte automatisée garantit qu’aucun ensemble sensible ne reste caché lors des audits.

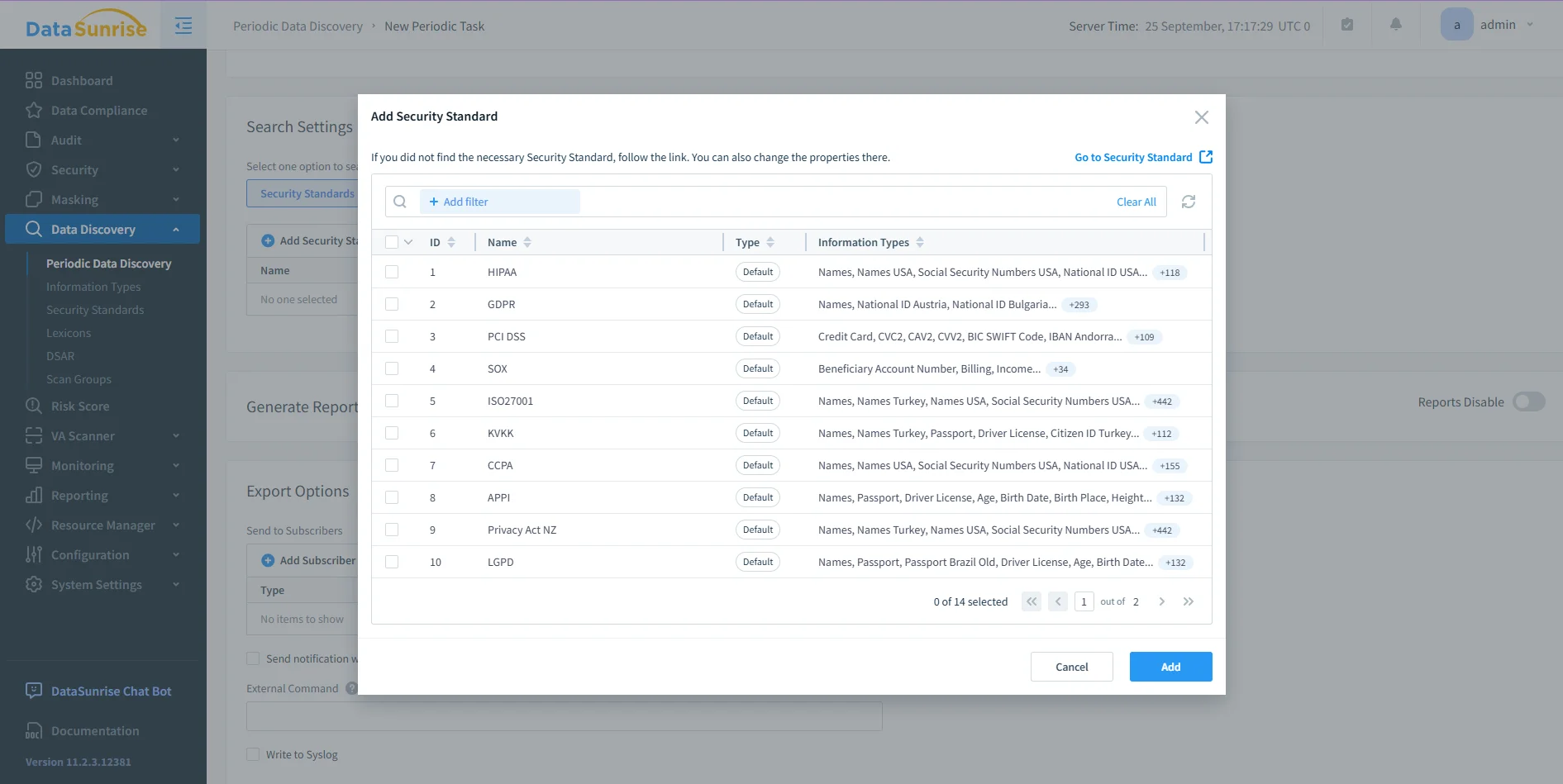

Interface de découverte des données DataSunrise affichant les résultats d’une analyse périodique, mettant en évidence des colonnes sensibles telles que numéros de compte et noms personnels. Application continue : Avec le Compliance Autopilot, les politiques de gouvernance pour RGPD, HIPAA, PCI DSS et SOX s’appliquent de façon cohérente. À mesure que de nouveaux utilisateurs, rôles ou objets apparaissent dans Db2, le système ajuste les règles d’application pour éviter toute dérive de conformité.

Fenêtre de configuration des standards de sécurité DataSunrise montrant les correspondances avec des cadres réglementaires tels que HIPAA, RGPD, PCI DSS et SOX. Preuves prêtes pour l’audit : Le reporting automatisé produit des rapports clairs en PDF ou HTML en un clic. Cela supprime la tâche manuelle d’assemblage des preuves à partir de multiples journaux Db2 et aide les organisations à démontrer leur responsabilité sans délais.

En ajoutant ces capacités aux fonctionnalités natives de Db2, DataSunrise transforme la gouvernance, passant de contrôles manuels épars à un programme complet et proactif. Il renforce la sécurité et simplifie la supervision, assurant que les données restent maîtrisées et prêtes pour l’audit en permanence.

Application de la Gouvernance en Pratique

Le tableau suivant montre comment les tâches de gouvernance fonctionnent avec Db2 seul par rapport à Db2 associé à DataSunrise.

| Tâche de Gouvernance | Db2 Native | Db2 avec DataSunrise |

|---|---|---|

| Contrôle d’Accès | RCAC et LBAC restreignent l’accès utilisateur au niveau des lignes et colonnes. | Le masquage dynamique cache en temps réel les valeurs sensibles, adapté aux rôles utilisateurs. |

| Surveillance d’Activité | MON_CONNECTION_SUMMARY fournit des données de session actuelles ; db2audit génère des journaux bruts. | Trails d’audit unifiés avec tableaux de bord et alertes pour une supervision claire. |

| Révision des Privilèges | SYSCAT.DBAUTH montre les rôles au niveau base de données, mais nécessite une revue manuelle. | Vue centralisée des privilèges à travers Db2 et d’autres bases. |

| Inventaire des Données | SYSCAT.TABLES révèle les noms des tables et le nombre de lignes. | La découverte automatisée localise et classe les PII/PHI à travers tous les schémas. |

| Reporting d’Audit | Pas de capacités de reporting natives au-delà des journaux bruts. | Rapports de conformité et de gouvernance en PDF/HTML en un clic. |

Conclusion

Appliquer la gouvernance des données dans Db2 signifie plus qu’activer quelques fonctionnalités. Les administrateurs doivent aligner les contrôles d’accès, surveiller les sessions, réviser les privilèges et suivre les inventaires de données. Ces étapes créent une base pour la gouvernance, mais les capacités natives de Db2 ne suffisent pas à répondre aux besoins avancés.

DataSunrise étend cette base avec le masquage, la découverte automatisée, l’audit unifié et le reporting. Il transforme Db2 en une plateforme qui soutient la gouvernance à travers des environnements hybrides et multi-bases. En suivant une démarche structurée et en augmentant Db2 avec DataSunrise, les organisations appliquent efficacement la gouvernance et la maintiennent sur le long terme.