Comment Assurer la Conformité pour Apache Cassandra

Introduction

Apache Cassandra est une base de données NoSQL distribuée reconnue pour sa scalabilité et sa haute disponibilité. Les organisations s’appuient de plus en plus sur Cassandra pour stocker des charges de travail sensibles — telles que les transactions financières, les données de santé et les identifiants personnels — qui sont soumises à des réglementations strictes comme le RGPD, la HIPAA et la PCI DSS.

Garantir la conformité dans Cassandra implique des audits, un contrôle d’accès, le chiffrement et le masquage des données. Ce guide explore les fonctionnalités natives de conformité de Cassandra et montre comment DataSunrise les améliore grâce à l’automatisation et une gouvernance centralisée.

Conformité pour Apache Cassandra avec les Fonctionnalités Natives

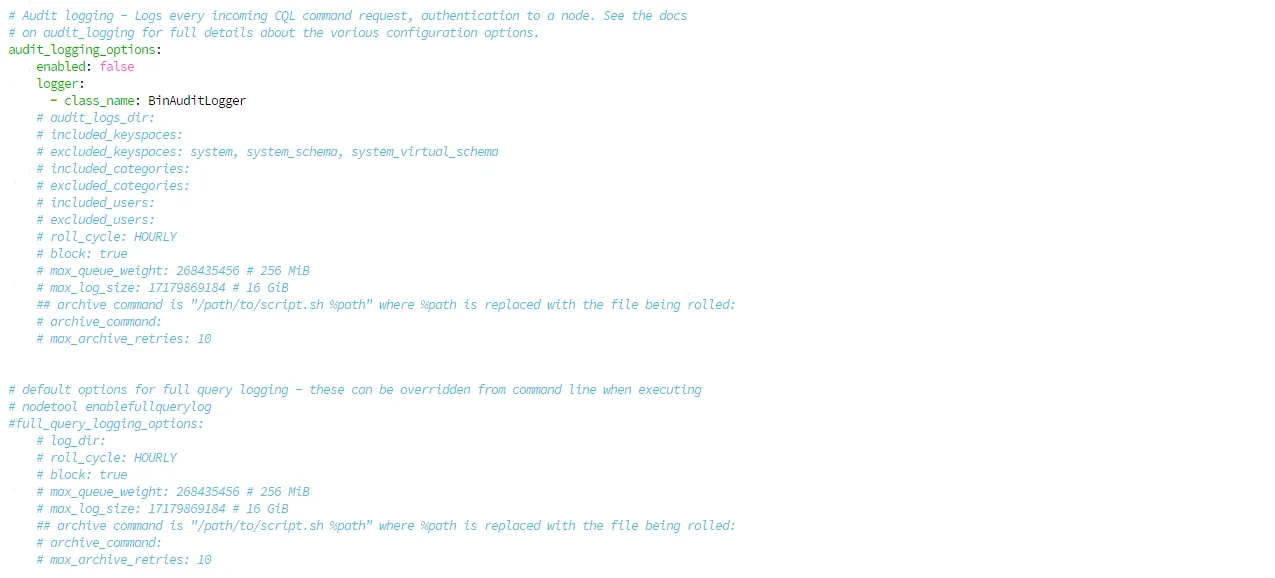

Étape 1 : Activer la Journalisation d’Audit

Cassandra inclut la journalisation d’audit pour suivre l’activité de la base de données. Activez-la dans le fichier cassandra.yaml :

audit_logging_options:

enabled: true # Par défaut : false

logger:

- class_name: BinAuditLogger # Journaliseur au format binaire

audit_logs_dir: /var/log/cassandra/audit # Obligatoire : spécifier le répertoire des logs

included_categories: DML, DDL, AUTH # Catégories à auditer

excluded_keyspaces: system, system_schema # Ignorer les espaces de clés système

roll_cycle: HOURLY # Fréquence de rotation des logs

block: true # Bloquer si la file est pleine (assure aucun perte d’audit)

max_log_size: 17179869184 # 16 GiB par fichier de log

Paramètres clés :

audit_logs_dir: Doit être spécifié lors de l’activation de la journalisation d’auditincluded_categories: Choisir parmi QUERY, DML, DDL, DCL, AUTH, ERROR, PREPAREblock: Mettre àtruepour une conformité stricte (ne jamais perdre d’événements d’audit)

Cela fournit des traces d’audit pour la conformité mais les logs restent localisés par nœud et doivent être agrégés manuellement dans les clusters.

Étape 2 : Capturer l’Activité des Requêtes

Utilisez la journalisation complète des requêtes (Full Query Logging – FQL) pour les enquêtes. Notez que FQL est désactivée par défaut et doit être configurée :

full_query_logging_options:

log_dir: /var/log/cassandra/fql # Obligatoire : spécifier le répertoire des logs

roll_cycle: HOURLY # Fréquence de rotation des logs

block: true # Bloquer si la file est pleine

max_queue_weight: 268435456 # Poids de la file 256 MiB

max_log_size: 17179869184 # 16 GiB par fichier de log

Activez dynamiquement FQL via nodetool :

$ nodetool enablefullquerylog --path /var/log/cassandra/fql

Rejouez les requêtes capturées pour analyse :

$ bin/fqltool replay --target localhost:9042 /var/log/cassandra/fql

Note : FQL capture uniquement les requêtes réussies, créant des angles morts pour les tentatives d’authentification échouées ou les accès non autorisés — critique pour la surveillance de la conformité.

Étape 3 : Appliquer le Contrôle d’Accès Basé sur les Rôles

Cassandra supporte le RBAC pour restreindre l’accès :

CREATE ROLE compliance_auditor

WITH LOGIN = true

AND PASSWORD = 'StrongPass#2025'

AND SUPERUSER = false;

GRANT SELECT ON KEYSPACE finance_data TO compliance_auditor;

Cela impose un contrôle d’accès basé sur les rôles basique. Toutefois, le RBAC ne gère pas les politiques contextuelles ni le masquage conditionnel.

Étape 4 : Protéger les Données avec le Masquage (Cassandra 5.0+)

Cassandra 5.0 introduit le masquage dynamique des données (DDM).

Exemple d’implémentation :

-- Créer d'abord un keyspace (si non existant)

CREATE KEYSPACE IF NOT EXISTS healthcare

WITH replication = {'class': 'SimpleStrategy', 'replication_factor': 1};

USE healthcare;

-- Créer une table avec colonnes masquées

CREATE TABLE patients (

id UUID PRIMARY KEY,

name TEXT MASKED WITH mask_inner(1, null),

birth DATE MASKED WITH mask_default()

);

Les utilisateurs sans privilèges voient des valeurs masquées, tandis que les utilisateurs privilégiés avec la permission UNMASK peuvent voir les données en clair.

Attention : Les versions antérieures de Cassandra ne disposent pas de masquage ; la conformité nécessitait alors des contournements côté application.

Étape 5 : Chiffrer les Données au Repos et en Transit

Au Repos

Cassandra ne fournit pas de chiffrement natif au repos. Utilisez un chiffrement au niveau du système de fichiers ou disque (LUKS, dm-crypt ou chiffrement par le fournisseur cloud).

En Transit

Configurez à la fois le chiffrement client-à-nœud et nœud-à-nœud dans cassandra.yaml :

Chiffrement client-à-nœud (applications vers Cassandra) :

client_encryption_options:

enabled: true # Activer le chiffrement

optional: false # Rejeter les connexions non chiffrées

keystore: conf/.keystore # Emplacement du certificat serveur

keystore_password: cassandra # Mot de passe du keystore

require_client_auth: false # Mettre true pour TLS mutuel

# Si require_client_auth est true :

# truststore: conf/.truststore

# truststore_password: cassandra

Chiffrement nœud-à-nœud (entre nœuds du cluster) :

server_encryption_options:

internode_encryption: all # Options : none, dc, rack, all

keystore: conf/.keystore

keystore_password: cassandra

truststore: conf/.truststore

truststore_password: cassandra

Niveaux de chiffrement pour internode_encryption :

none: Pas de chiffrement (par défaut)dc: Chiffre uniquement le trafic inter-centres de donnéesrack: Chiffre le trafic entre racksall: Chiffre toute la communication inter-nœuds (recommandé pour la conformité)

Le chiffrement est essentiel pour la conformité au RGPD et à la HIPAA.

Conformité Native de Cassandra : Considérations Clés

Cette approche demande une expertise approfondie de Cassandra et devient rapidement complexe lorsqu’il s’agit de gérer la conformité sur plusieurs types de bases de données (MySQL, PostgreSQL, MongoDB, etc.). Chaque système utilise des fichiers de configuration différents, des formats d’audit spécifiques et des commandes d’administration variées — ce qui peut engendrer des difficultés opérationnelles et des politiques incohérentes.

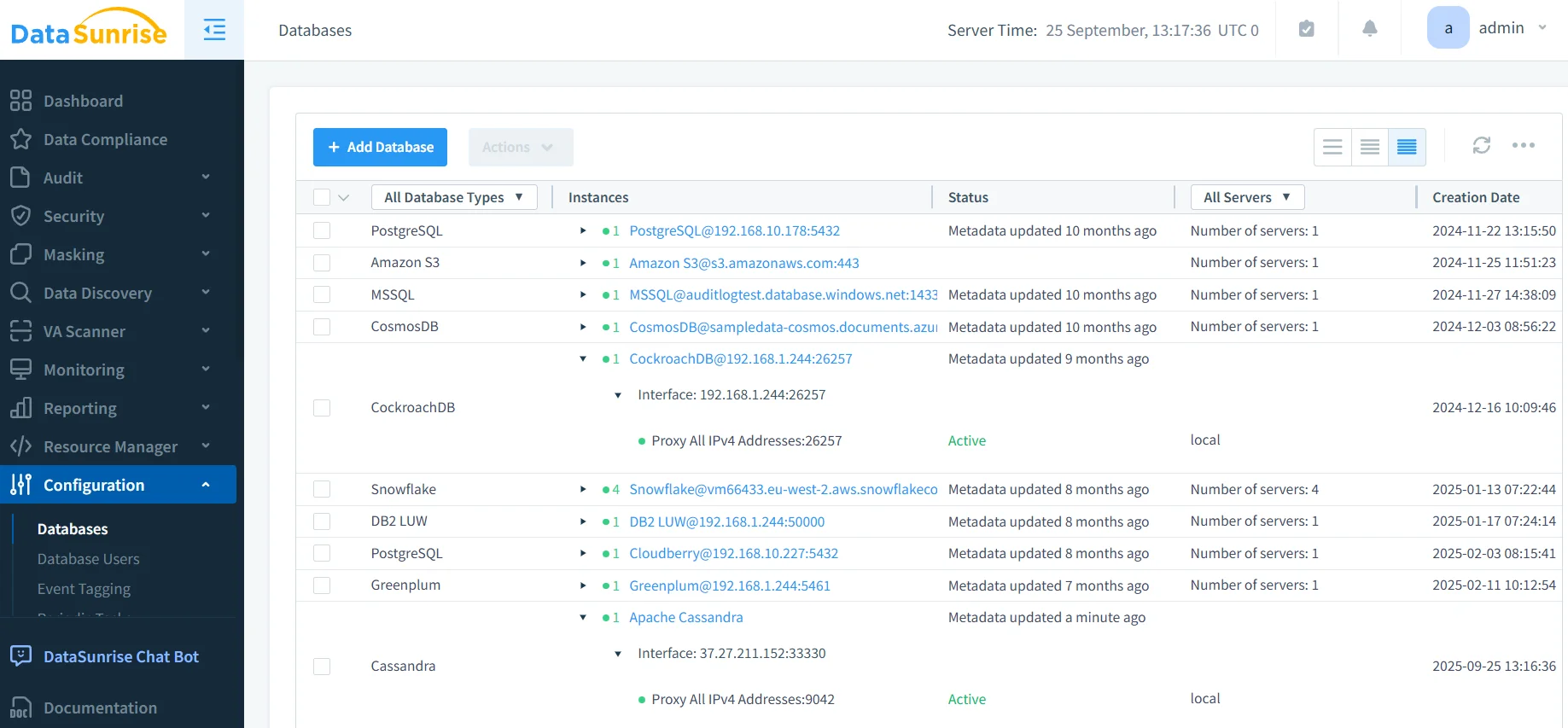

Comment DataSunrise Simplifie la Conformité Cassandra

Là où Cassandra natif impose une configuration manuelle sur chaque nœud et des redémarrages constants, DataSunrise offre un point de contrôle unique pour tous les besoins de conformité — sans modifier cassandra.yaml ni redémarrer les clusters.

Conformité Sans Configuration

Problème avec Cassandra natif : Chaque fonctionnalité de conformité requiert l’édition de fichiers YAML, l’écriture de scripts CQL et des redémarrages du cluster. Même activer l’authentification de base peut compromettre la gestion des rôles si ce n’est pas parfaitement configuré.

Solution DataSunrise : Déployez une fois, configurez via une interface web. Pas d’édition YAML, pas de scripts CQL, pas de redémarrages. DataSunrise agit comme un proxy transparent — vos applications ne savent même pas qu’il est là.

Gouvernance Multi-Base Unifiée

Problème avec Cassandra natif : Gérer la conformité sur Cassandra, MySQL, PostgreSQL et MongoDB signifie apprendre quatre syntaxes de configuration, formats d’audit et outils d’administration différents.

Solution DataSunrise : Une interface unique contrôle la conformité de plus de 40 types de bases de données. Définissez une politique une fois, appliquez-la partout. Vos journaux d’audit Cassandra sont identiques à ceux de PostgreSQL — même format, même tableau de bord, mêmes rapports.

Cassandra vs. DataSunrise : Gouvernance et Conformité

| Capacité | Cassandra Natif | DataSunrise |

|---|---|---|

| Masquage des Données | Requiert Cassandra 5.0+ avec dynamic_data_masking_enabled dans cassandra.yaml ; nécessite redémarrage du cluster ; impose des modifications de schéma avec MASKED WITH ; les tables existantes doivent être recréées |

Masquage Dynamique sur n’importe quelle version (3.x, 4.x, 5.x) sans modification du schéma ; Masquage Statique pour dev/test ; politiques contextuelles (les médecins voient tout, les infirmières partiellement, les autres rien) ; découverte automatique des données sensibles Sensitive Data Discovery |

| Journalisation d’Audit | Logs dispersés sur les nœuds ; configurés séparément par nœud ; format binaire nécessitant des outils spéciaux ; aucun suivi des tentatives d’authentification échouées ; pas de corrélation à l’échelle du cluster | Dépôt centralisé à l’échelle du cluster ; capture à la fois les tentatives réussies et échouées ; lisible par l’humain et consultable ; corrèle les transactions distribuées ; alertes en temps réel pour comportements suspects ; export direct vers SIEM, Splunk, outils de conformité |

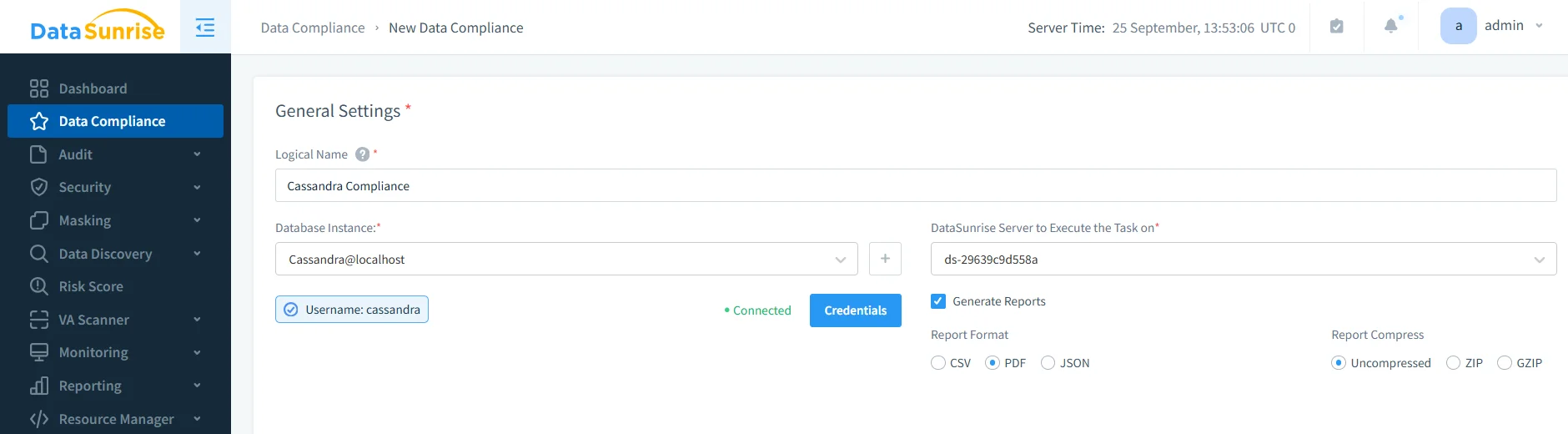

Conformité Automatisée Sans Rapports Manuels

Approche native : Agréger manuellement les logs, écrire des parseurs personnalisés, créer des rapports, espérer que les auditeurs acceptent votre format.

Approche DataSunrise : Cliquez sur « Générer Rapport » → Choisissez la réglementation (RGPD, HIPAA, PCI DSS, SOX) → Téléchargez la documentation prête pour l’auditeur. Le Gestionnaire de Conformité sait exactement ce que chaque réglementation exige et formate les rapports en conséquence.

Impact Business

L’adoption de DataSunrise pour la conformité Cassandra apporte :

- Risque Réduit – L’application automatisée prévient les erreurs de configuration.

- Efficacité Opérationnelle – Élimine la revue manuelle des logs.

- Préparation à l’Audit – Toujours prêt avec des rapports de conformité exportables.

- Couverture Multi-Plateformes – Supporte plus de 40 SGDB au-delà de Cassandra.

Conclusion

Les outils natifs de conformité de Cassandra — journaux d’audit, RBAC et nouveau DDM — offrent un point de départ mais restent fragmentés. Pour les organisations qui se demandent comment assurer la conformité pour Apache Cassandra, la réponse est l’automatisation.

DataSunrise unifie la surveillance, le masquage, la découverte et le reporting, transformant Cassandra en une plateforme conforme et prête pour l’audit.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant