Comment Auditer Amazon DynamoDB

Amazon DynamoDB offre de hautes performances, une architecture sans serveur entièrement gérée, et une évolutivité transparente. Cependant, ces avantages opérationnels ne remplacent pas la nécessité d’un audit fiable et complet. DynamoDB ne comprend pas de sous-système d’audit dédié, et sa visibilité est plutôt répartie à travers plusieurs services AWS, chacun responsable de capturer des aspects spécifiques des activités d’accès ou de modification des données.

Les normes réglementaires telles que le RGPD, HIPAA, et PCI DSS exigent que les organisations maintiennent des enregistrements d’audit complets, vérifiables et résistants aux altérations. Répondre à ces exigences est un défi lorsque les informations d’audit doivent être assemblées à partir de plusieurs sources de journaux indépendantes. De nombreuses équipes comblent cette lacune en adoptant des outils centralisés qui unifient les journaux et les politiques, tels que la plateforme Data Audit de DataSunrise, qui offre la visibilité et le contrôle nécessaires.

Ce guide explique comment l’audit de DynamoDB peut être mis en œuvre à l’aide des outils natifs AWS et décrit comment DataSunrise peut unifier ces sources de données en une piste d’audit centralisée et conforme, avec une surveillance en temps réel et des contrôles de politiques granulaires.

Importance de l’Audit

Auditer Amazon DynamoDB n’est pas seulement une bonne pratique — c’est une exigence réglementaire, opérationnelle et de sécurité. Puisque DynamoDB ne dispose pas d’une couche d’audit cohérente unique, les organisations doivent assembler la visibilité à travers plusieurs services AWS. Sans audit adéquat, la responsabilité s’effondre car il n’y a pas de preuve fiable de qui a accédé ou modifié des données sensibles. L’absence d’états avant et après supprime la capacité de vérifier l’intégrité et de détecter une altération.

Les obligations réglementaires du RGPD, HIPAA, PCI DSS, et SOX exigent toutes la traçabilité des accès et des modifications, pourtant DynamoDB seul ne fournit pas une piste d’audit unifiée qui satisfasse ces exigences. Cela rend les environnements de bases de données cloud beaucoup plus difficiles à sécuriser à moins qu’ils n’adoptent des solutions offrant une surveillance cohérente, telles que la surveillance d’activité des bases de données de DataSunrise. Les risques de sécurité augmentent également lorsque les journaux fragmentés permettent que des menaces internes, des abus d’identifiants ou des activités anormales passent inaperçues. Lors d’une enquête judiciaire, des preuves incomplètes ou non corrélées ralentissent le temps de réponse et compromettent la reconstitution de l’incident.

Une piste d’audit complète rétablit la transparence en permettant de reconstruire chaque opération de lecture, écriture, mise à jour ou suppression. Elle renforce la confiance opérationnelle en prouvant que les politiques de moindre privilège sont appliquées de manière cohérente, et elle durcit la sécurité grâce à la détection d’anomalies en temps réel et à une gouvernance unifiée à travers les environnements — particulièrement lorsqu’elle est associée à des contrôles automatiques de conformité tels que le Compliance Manager. Pour ces raisons, assembler et unifier la visibilité d’audit de DynamoDB — et l’étendre avec DataSunrise — devient une obligation pour les charges de travail réglementées et critiques.

Architecture d’Audit Native de DynamoDB

DynamoDB n’enregistre pas les opérations comme le font les bases de données relationnelles traditionnelles. À la place, AWS répartit la télémétrie opérationnelle, d’identité et de configuration à travers plusieurs services. Pour construire une piste d’audit fonctionnelle, les organisations doivent combiner les composants suivants.

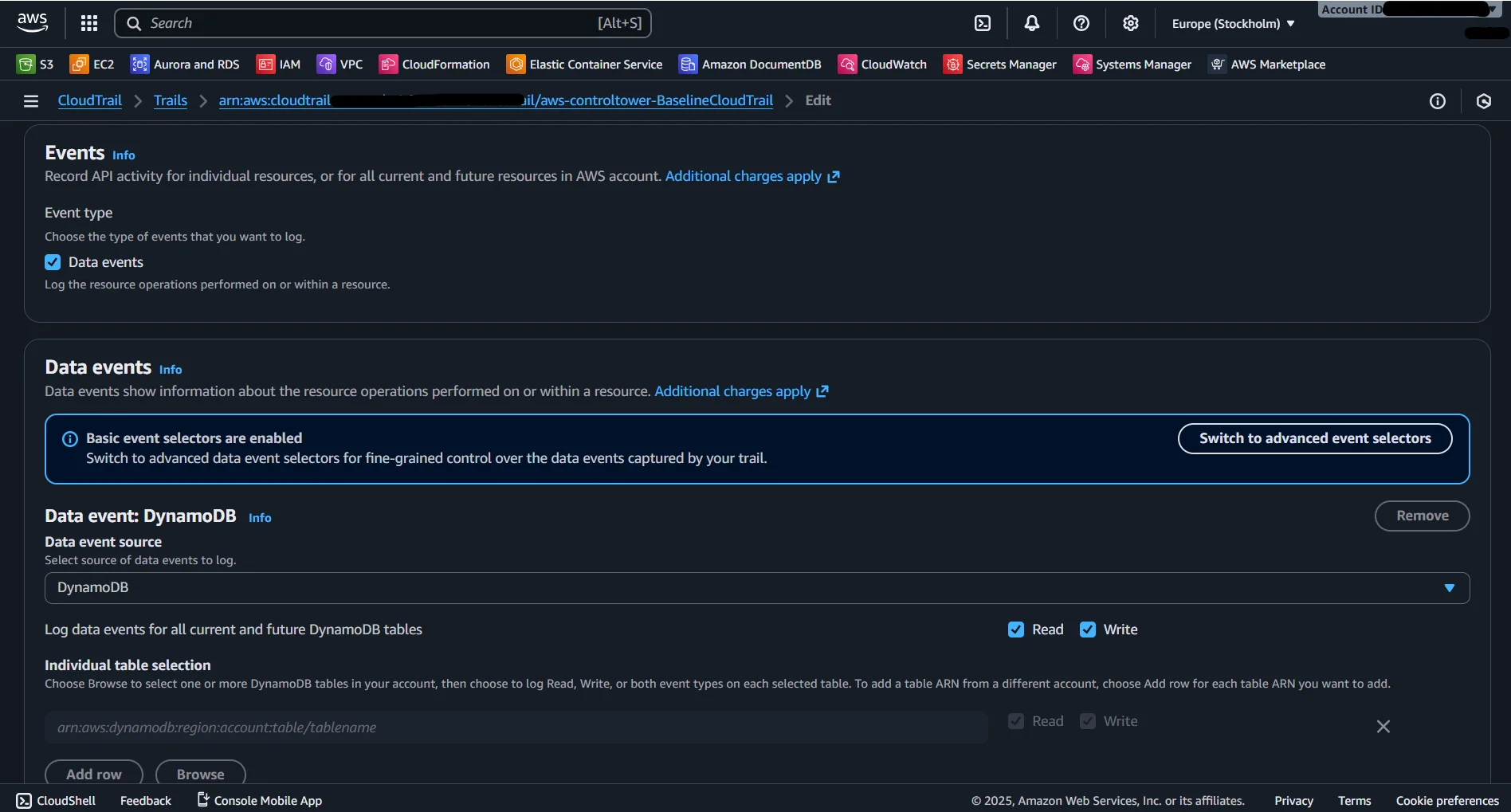

1. AWS CloudTrail — Journalisation des Identités et Activités API

CloudTrail agit comme la source d’audit principale pour le comportement des identités et des API, créant un enregistrement détaillé de chaque interaction avec DynamoDB. Il consigne des opérations telles que PutItem, GetItem, UpdateItem, DeleteItem, Query, et Scan, ainsi que la création, suppression, modifications de montée en charge des tables et événements de configuration. Chaque entrée inclut l’identité de l’appelant — qu’il s’agisse d’un utilisateur IAM, d’un rôle assumé (STS), ou d’une identité fédérée — ainsi que des horodatages, les paramètres de la requête, l’adresse IP source et la région. Ce sont des informations de base lors de la construction d’une piste d’audit structurée pour les enquêtes de conformité et de sécurité.

2. AWS DynamoDB Streams — Suivi des Modifications au Niveau des Éléments

DynamoDB Streams fournit la visibilité granulaire au niveau des éléments que CloudTrail ne propose pas en fournissant une séquence chronologique d’inserts, mises à jour et suppressions. Chaque enregistrement de flux contient les images anciennes et nouvelles de l’élément, permettant aux organisations de reconstruire exactement ce qui a changé lors d’une opération d’écriture. Cette capacité soutient la vérification d’intégrité, la reconstitution médico-légale, et les exigences de conformité concernant la surveillance des modifications sur des données réglementées ou sensibles. Corrélées avec CloudTrail, les Streams permettent de relier les modifications individuelles des données aux identités responsables — similaire à la façon dont DataSunrise reconstitue les modifications dans l’Historique d’Activité des Données.

Détails supplémentaires :

- Les Streams s’intègrent avec Kinesis et Lambda pour automatiser les flux de travail.

- La rétention est limitée à 24 heures, nécessitant une ingestion rapide.

- Le partitionnement conserve la livraison ordonnée par clé de partition.

- Les événements peuvent déclencher des contrôles de conformité ou des routines de détection d’anomalies.

3. AWS CloudWatch Logs — Centralisation, Analyse et Alertes

CloudWatch agit comme un hub centralisé pour la rétention, la visualisation et l’analyse de la télémétrie liée à DynamoDB. Il regroupe les journaux CloudTrail, les journaux applicatifs, et les événements dérivés des Streams en un seul endroit, facilitant la détection de patterns inhabituels tels que des pics dans les opérations Query ou Scan, des tentatives d’accès depuis des régions inattendues, ou des échecs conditionnels répétés. CloudWatch Insights supporte les requêtes structurées pour les enquêtes, tandis que les alarmes et les tableaux de bord offrent une surveillance en temps réel. CloudWatch est aussi utilisé pour transférer les journaux vers des écosystèmes de sécurité ou pour s’intégrer à des outils externes.

Informations complémentaires :

- Les journaux peuvent être archivés dans S3 pour une conservation à long terme.

- Les filtres métriques convertissent les motifs de journaux en métriques de sécurité.

- L’agrégation de journaux multi-comptes simplifie l’audit d’entreprise.

- Les données peuvent être exportées sans couture vers des systèmes SIEM pour la corrélation.

4. AWS Config — Audit des Modifications de Configuration et de Politiques

AWS Config capture l’évolution historique des paramètres de configuration de DynamoDB. Il enregistre en continu les modifications sur la configuration du chiffrement, les paramètres TTL, les politiques IAM, les définitions d’index et les modes de débit. Cet historique des changements sur le long terme est essentiel pour valider les cadres de conformité, s’assurer que les politiques de chiffrement restent actives, et détecter les mauvaises configurations avant qu’elles ne deviennent des violations. Config complète CloudTrail en révélant comment l’environnement a changé au fil du temps.

Informations supplémentaires :

- Les règles Config évaluent automatiquement la conformité avec les standards de configuration.

- Les snapshots historiques supportent l’analyse médico-légale à long terme.

- Config s’intègre avec AWS Security Hub pour une gouvernance unifiée.

- La détection de dérive garantit le respect à long terme des exigences de chiffrement et IAM.

Ensemble, ces composants AWS forment les ingrédients bruts d’une piste d’audit DynamoDB, mais les corréler manuellement nécessite un effort important et des outils adaptés.

Audit Unifié de DynamoDB avec DataSunrise

DataSunrise fournit ce que DynamoDB ne propose pas : une piste d’audit unifiée, normalisée et complète à travers les plateformes SQL, NoSQL, et cloud, bâtie sur des principes alignés avec le MASS Linguistic Framework.

DataSunrise combine la télémétrie native AWS avec son propre moteur d’inspection du trafic et de politiques, fusionnant toutes les données en un récit d’audit cohérent. Il est couramment déployé en mode proxy, suivi natif des journaux, ou mode renifleur, selon les contraintes de l’environnement et les besoins d’intégration.

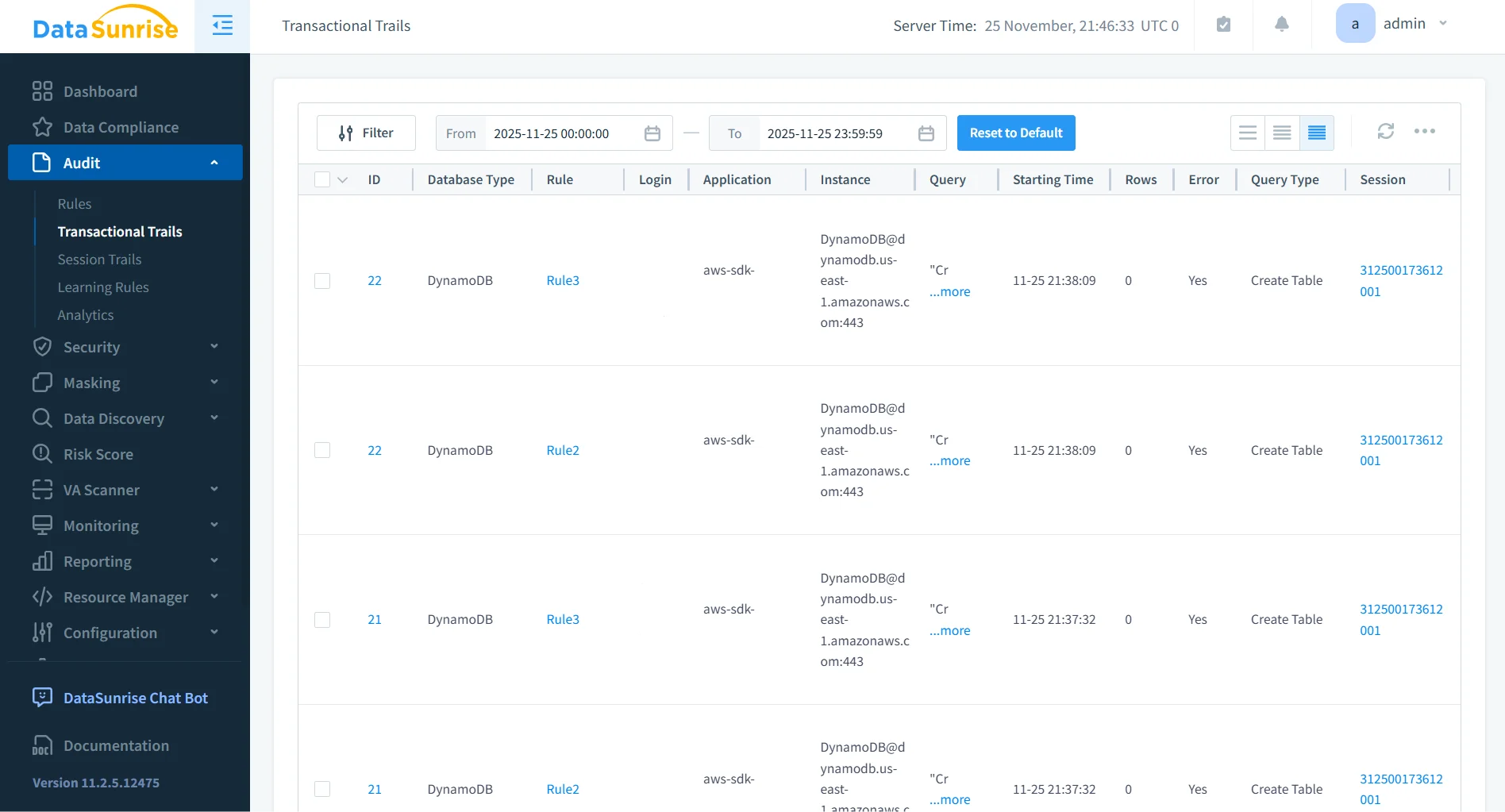

1. Pistes d’Audit en Temps Réel

DataSunrise génère des enregistrements d’audit enrichis contenant l’opération API exécutée, la table cible et la clé, les images avant et après (masquées si nécessaire), l’identité de l’appelant, les horodatages, et le contexte détaillé d’exécution. Ces journaux unifiés offrent une profondeur de visibilité impossible à obtenir en s’appuyant uniquement sur les journaux natifs AWS distribués. Cette capacité reflète la méthodologie structurée et chronologique utilisée tout au long du Guide d’Audit.

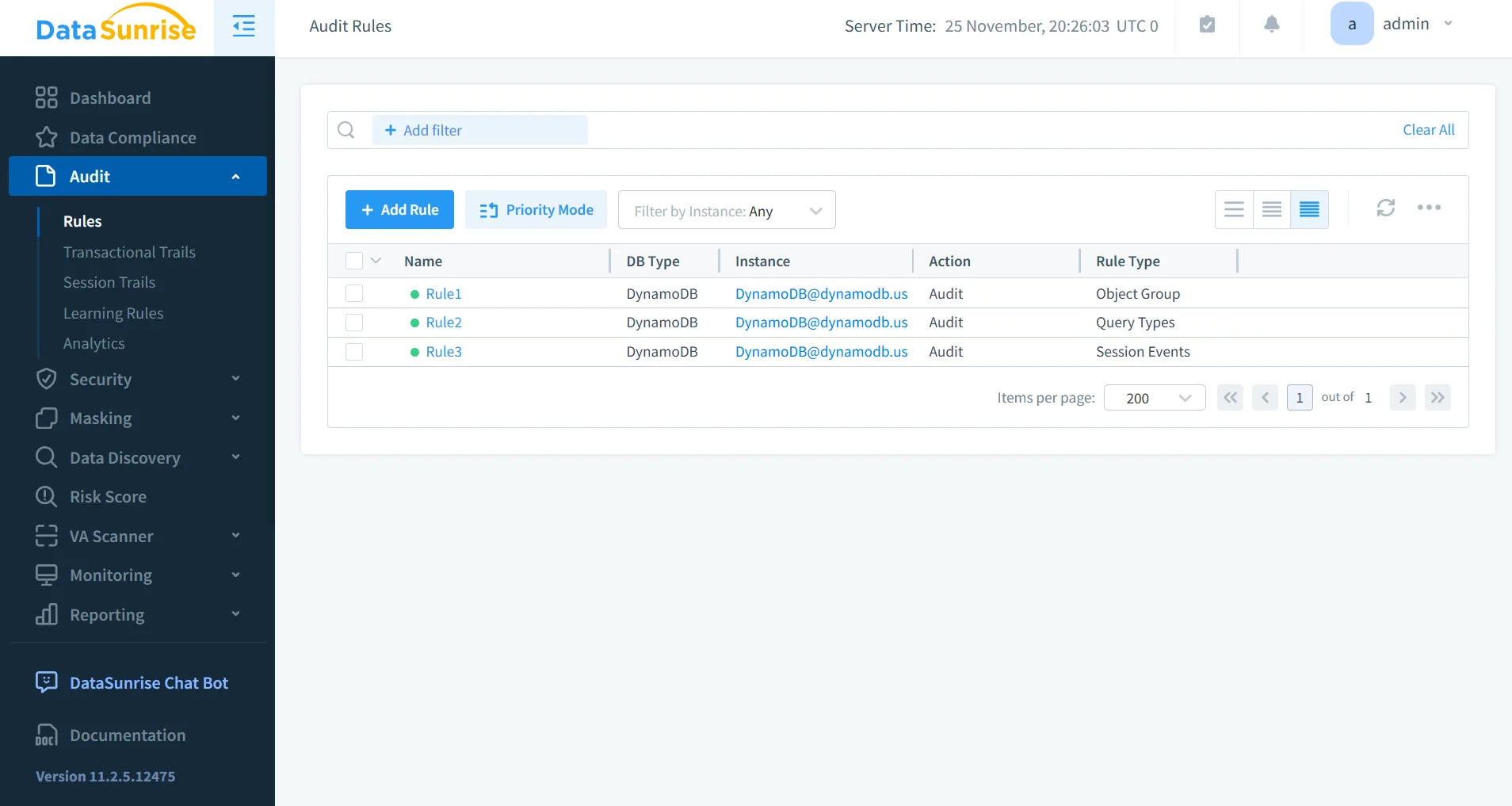

2. Règles d’Audit Granulaires

Les organisations peuvent définir des règles d’audit très précises ciblant des tables spécifiques, des attributs sensibles, des identités IAM, des types d’opérations, ou des anomalies comportementales. Cela permet aux équipes de focaliser les audits sur des ensembles de données réglementées, de détecter des schémas d’accès suspects, ou de déclencher des alertes lorsqu’un seuil est dépassé. Ce niveau de granularité correspond étroitement à l’architecture basée sur des règles décrite dans le cadre de priorité des règles de DataSunrise.

3. Masquage Dynamique des Données pour DynamoDB

DataSunrise applique un masquage dynamique pour s’assurer que les données sensibles n’apparaissent jamais en clair dans les journaux, tableaux de bord, rapports, ou analyses du trafic en direct. Les règles de masquage peuvent être définies pour les informations personnelles identifiables (PII), les informations de santé protégées (PHI), les attributs financiers, et toute valeur sensible personnalisée, garantissant une conformité totale à la vie privée tout en maintenant la visibilité analytique.

Points clés supplémentaires :

- Les règles de masquage s’adaptent en fonction du rôle utilisateur ou du contexte de la requête.

- Les modèles assurent une anonymisation cohérente dans tous les journaux.

- Le masquage préserve la valeur analytique tout en cachant les identifiants réels.

- Les règles supportent les exigences de conformité liées au moindre privilège d’accès.

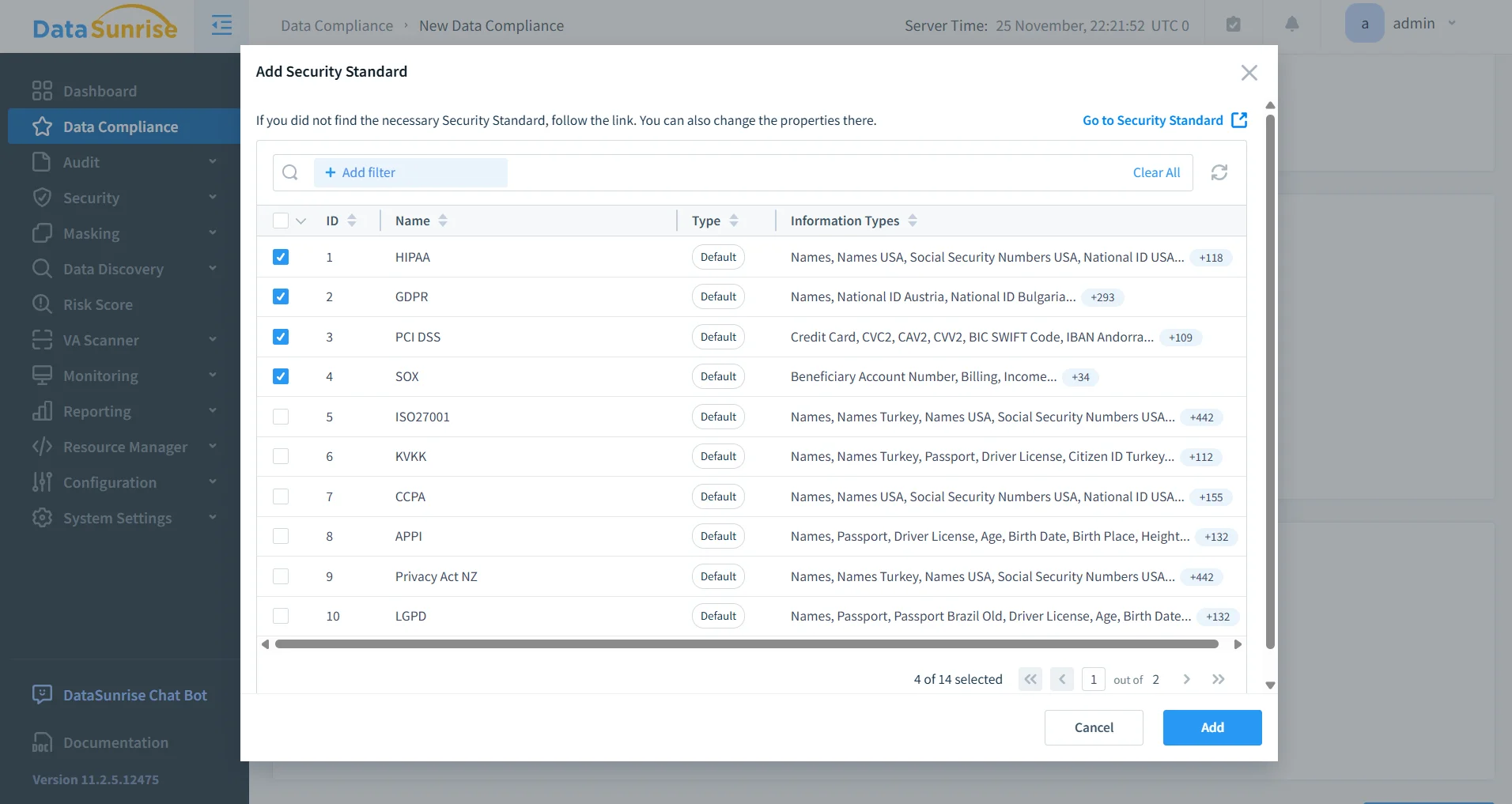

4. Automatisation de la Conformité

DataSunrise cartographie l’activité DynamoDB aux exigences RGPD, HIPAA, PCI DSS, et SOX. Il détecte la dérive de configuration, génère des preuves prêtes pour l’audit, et effectue des contrôles de conformité programmés. Cette automatisation soutient les programmes d’entreprise et s’intègre dans des processus de gouvernance plus larges, y compris ceux représentés dans les réglementations de conformité des données.

5. Surveillance Centralisée Multi-Plateformes

DataSunrise agrège les données d’audit DynamoDB aux côtés des bases SQL, plateformes NoSQL, entrepôts de données et systèmes de stockage cloud. Cela fournit un plan de gouvernance unique pour l’analyse des activités sur l’ensemble de l’infrastructure de données.

Informations supplémentaires :

- Les tableaux de bord unifiés simplifient les enquêtes de sécurité.

- La corrélation inter-système révèle les chaînes d’attaques multi-vecteurs.

- Les rapports prêts pour l’entreprise répondent aux exigences d’audit.

- La centralisation assure une application cohérente des politiques à travers les environnements.

Cette perspective multi-plateformes se relie directement à l’architecture de surveillance d’activité de DataSunrise.

Impact Business

| Bénéfice Business | Description |

|---|---|

| Préparation Réglementaire | Des preuves d’audit structurées et chronologiques aident les organisations à répondre aux exigences RGPD, HIPAA, PCI DSS, et SOX sans reconstruction manuelle des journaux. |

| Réduction de la Charge Opérationnelle | La corrélation automatique des journaux, l’audit unifié, et les workflows de conformité éliminent les processus manuels fastidieux et l’analyse fragmentée des journaux AWS. |

| Renforcement de la Posture de Sécurité | La détection en temps réel des anomalies, l’analyse comportementale, et la télémétrie unifiée réduisent significativement la surface d’attaque et améliorent la visibilité sur les menaces. |

| Gouvernance Multi-Cloud Cohérente | L’audit centralisé à travers SQL, NoSQL et plateformes cloud garantit une application uniforme des politiques dans les environnements hybrides et multi-cloud. |

| Protection des Données Sensibles | Le masquage dynamique empêche l’exposition des PII/PHI dans les journaux d’audit tout en maintenant la traçabilité opérationnelle et la fidélité en matière de conformité. |

Conclusion

La télémétrie d’audit de DynamoDB est puissante mais fragmentée. CloudTrail fournit l’identité et l’activité API, Streams capture les modifications au niveau des éléments, CloudWatch offre la surveillance et l’analyse, et Config enregistre la dérive de configuration. Bien que chaque service apporte une visibilité essentielle, aucun d’eux ne fournit à lui seul une piste d’audit unifiée.

DataSunrise relève ce défi en fusionnant ces sources de données distribuées en un récit d’audit unique et cohérent. Il enrichit la télémétrie brute AWS avec des détails contextuels, applique une analyse basée sur des règles pour détecter les écarts, intègre le masquage pour protéger les informations sensibles, et automatise les rapports de conformité. Cela permet aux organisations de maintenir une posture d’audit vérifiable et d’intégrité élevée.

Pour les environnements qui reposent sur DynamoDB pour des charges de travail réglementées ou critiques, DataSunrise offre la visibilité unifiée nécessaire pour transformer la télémétrie distribuée AWS en une source de vérité complète et prête pour l’audit.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant