Comment auditer Amazon Redshift

L’audit d’Amazon Redshift est une exigence fondamentale pour les organisations qui exploitent des analyses en tant qu’infrastructure réglementée. Les clusters Redshift alimentent des outils BI, des pipelines automatisés et des consommateurs externes, ce qui rend la visibilité continue sur l’activité de la base de données obligatoire pour la sécurité et la conformité. Cette visibilité repose sur des pratiques telles que la surveillance de l’activité de la base de données, où les équipes suivent les actions des utilisateurs et le comportement des requêtes à travers les charges de travail.

Amazon Redshift est un entrepôt de données distribué et en colonnes, conçu pour l’analyse à grande échelle. Il expose la télémétrie via des tables système et des journaux exportés, mais il ne fournit pas d’audit centralisé par défaut. Les données d’activité sont réparties sur les nœuds du cluster et dans un stockage externe, de sorte que les équipes doivent les traiter et les corréler pour maintenir un historique d’activité des données cohérent et une piste d’audit défendable.

Importance de l’audit

L’audit offre aux équipes un contrôle sur les environnements Amazon Redshift où de nombreux utilisateurs et outils accèdent aux mêmes données. Sans audit, les organisations perdent la visibilité sur la manière dont les utilisateurs lisent, modifient ou structurent les données, ce qui affaiblit la sécurité des bases de données.

Un processus d’audit structuré enregistre qui a accédé à quelles données, quelles requêtes ont été exécutées et comment les objets ont changé. Cette visibilité soutient une surveillance efficace de l’activité de la base de données et une réponse plus rapide aux comportements anormaux.

En maintenant un historique fiable de l’activité de la base de données, les équipes appliquent des contrôles d’accès, soutiennent les audits et préservent la responsabilité. L’audit transforme Redshift en une plateforme de données observable avec une piste d’audit claire et cohérente.

Capacités natives d’audit d’Amazon Redshift

Amazon Redshift capture l’activité de la base de données via des tables système internes et des journaux d’audit optionnels exportés vers Amazon S3. Ces mécanismes fournissent une visibilité sur le comportement des utilisateurs et l’exécution des requêtes, mais nécessitent une analyse manuelle pour assembler un enregistrement d’audit complet.

Tables et vues système

Amazon Redshift stocke les métadonnées d’exécution dans des tables système internes telles que STL_QUERY, STL_CONNECTION_LOG, STL_DDLTEXT et STL_SCAN. Ces tables exposent les instructions SQL exécutées, les événements d’authentification, les modifications de schéma et les schémas d’accès aux tables.

Les administrateurs interrogent directement ces tables pour examiner l’activité historique. Par exemple, STL_QUERY fournit les détails d’exécution des requêtes, notamment le temps d’exécution, l’identité de l’utilisateur et le texte de la requête :

SELECT

q.query,

q.userid,

q.starttime,

q.endtime,

q.text

FROM stl_query q

WHERE q.starttime >= GETDATE() - INTERVAL '1 day'

ORDER BY q.starttime DESC;

L’activité d’authentification et de session apparaît dans STL_CONNECTION_LOG, qui enregistre les tentatives de connexion réussies ou échouées :

SELECT

recordtime,

remotehost,

username,

event

FROM stl_connection_log

WHERE recordtime >= GETDATE() - INTERVAL '1 day'

ORDER BY recordtime DESC;

Les modifications au niveau du schéma sont enregistrées dans STL_DDLTEXT, qui stocke les instructions DDL exécutées :

SELECT

xid,

starttime,

text

FROM stl_ddltext

WHERE starttime >= GETDATE() - INTERVAL '1 day'

ORDER BY starttime DESC;

Pour identifier les tables consultées, les équipes croisent souvent STL_QUERY avec STL_SCAN, qui suit les scans de tables au niveau des nœuds :

SELECT

q.query,

s.tbl,

s.perm_table_name

FROM stl_query q

JOIN stl_scan s

ON q.query = s.query

WHERE q.query = 123456;

Ces tables fournissent une visibilité détaillée, mais les équipes doivent joindre manuellement plusieurs vues pour reconstruire l’activité complète des utilisateurs sur les nœuds distribués.

Journaux d’audit exportés

Amazon Redshift peut exporter des journaux d’audit vers Amazon S3, incluant les événements d’authentification, les enregistrements du cycle de vie des connexions et les instructions SQL exécutées. Ces journaux prennent en charge la conservation à long terme et l’analyse externe.

Lorsqu’ils sont activés, Redshift génère des journaux d’utilisateurs et de connexions. Un enregistrement type d’activité utilisateur ressemble à ceci :

2024-11-18T10:42:31Z user=bi_user db=analytics pid=4321

LOG: statement: SELECT customer_id, total_amount FROM sales;

Les événements de connexion sont journalisés séparément, ce qui permet aux équipes de retracer la création de sessions et les autorisations :

2024-11-18T10:40:12Z user=etl_user remotehost=10.12.4.23

LOG: connection authorized

Parce que Redshift écrit ces journaux de façon asynchrone et les stocke hors du cluster, les équipes les utilisent principalement pour l’analyse rétrospective. Les organisations les intègrent généralement dans des plateformes d’analyse de logs ou des systèmes SIEM, où un parsing et une corrélation supplémentaires sont nécessaires pour construire une vue d’audit cohérente.

Centraliser l’audit d’Amazon Redshift avec DataSunrise

DataSunrise améliore l’audit de Redshift en consolidant les données d’activité dans une piste d’audit unifiée et structurée. Plutôt que de s’appuyer uniquement sur les tables système ou les journaux exportés, la plateforme centralise l’activité Redshift en utilisant des modes de déploiement non intrusifs qui préservent le contexte d’exécution.

Capture corrélée de l’activité

DataSunrise corrèle l’activité Redshift en enregistrements d’audit normalisés qui incluent les instructions SQL, les identités des utilisateurs, les métadonnées de session, les objets consultés et les horodatages. Cette corrélation élimine la nécessité de reconstruire manuellement l’activité à partir de plusieurs sources de données.

Chaque enregistrement d’audit reflète un événement d’exécution complet, rendant l’activité plus facile à interpréter et à analyser.

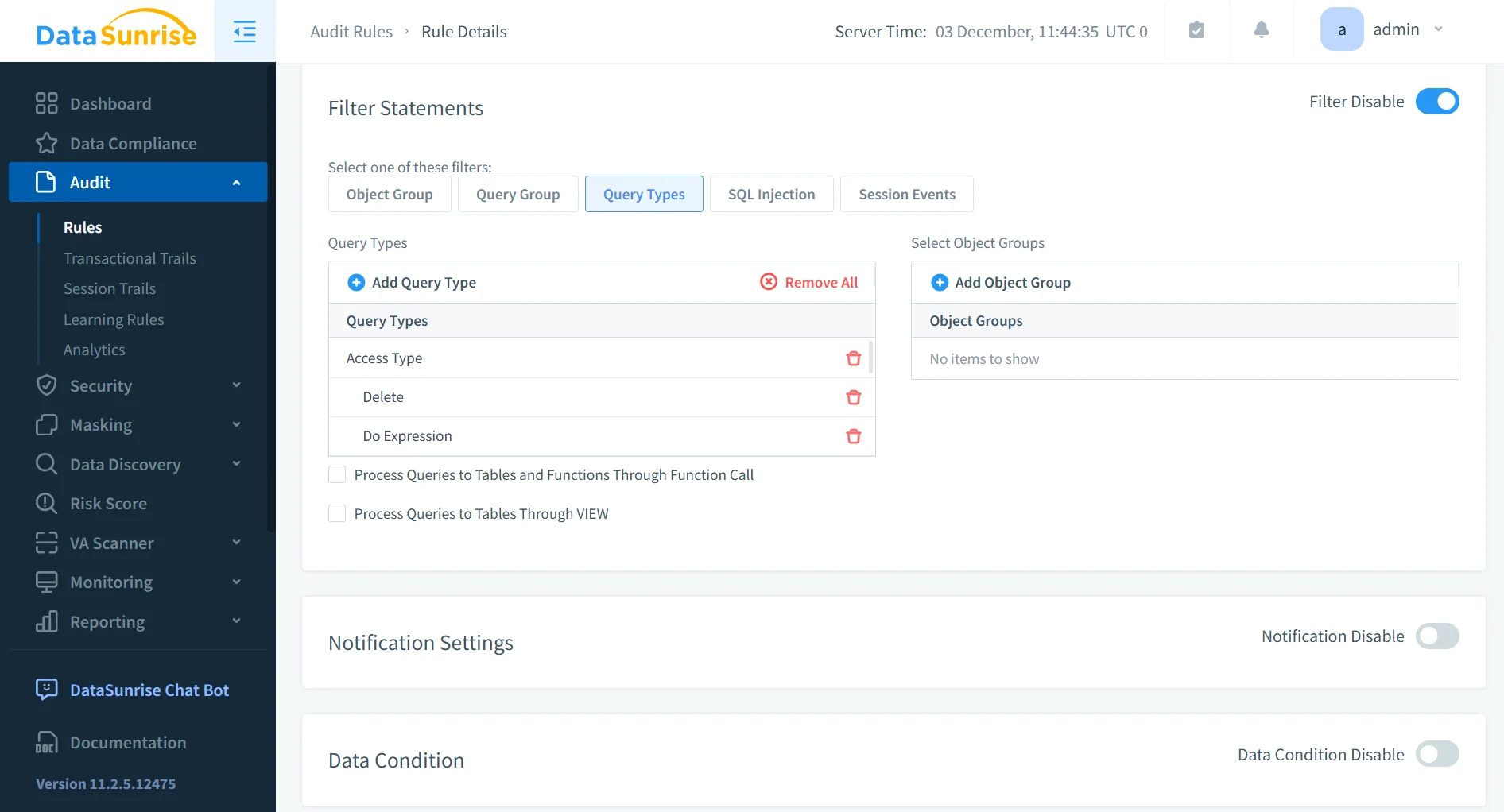

Définition granulaire des règles d’audit

Des règles d’audit peuvent être définies avec précision pour cibler l’activité pertinente. Les politiques peuvent viser des utilisateurs spécifiques, des rôles, des schémas, des tables ou des types d’opérations, permettant aux organisations de capturer les actions sensibles ou à risque élevé sans surcharger le stockage d’audit avec des données inutiles.

Cette approche sélective améliore la clarté de l’audit tout en soutenant une surveillance continue.

Piste d’audit unifiée et historique d’activité

Tous les événements capturés sont stockés dans une piste d’audit centralisée qui prend en charge la recherche, le filtrage et l’analyse historique. Les équipes de sécurité et de conformité accèdent directement à un historique structuré de l’activité de la base de données qui conserve l’attribution utilisateur et le contexte d’exécution.

Contrairement aux tables système brutes ou aux fichiers journaux autonomes, cet historique d’audit fournit une vue cohérente de l’activité sur l’ensemble de l’environnement Redshift.

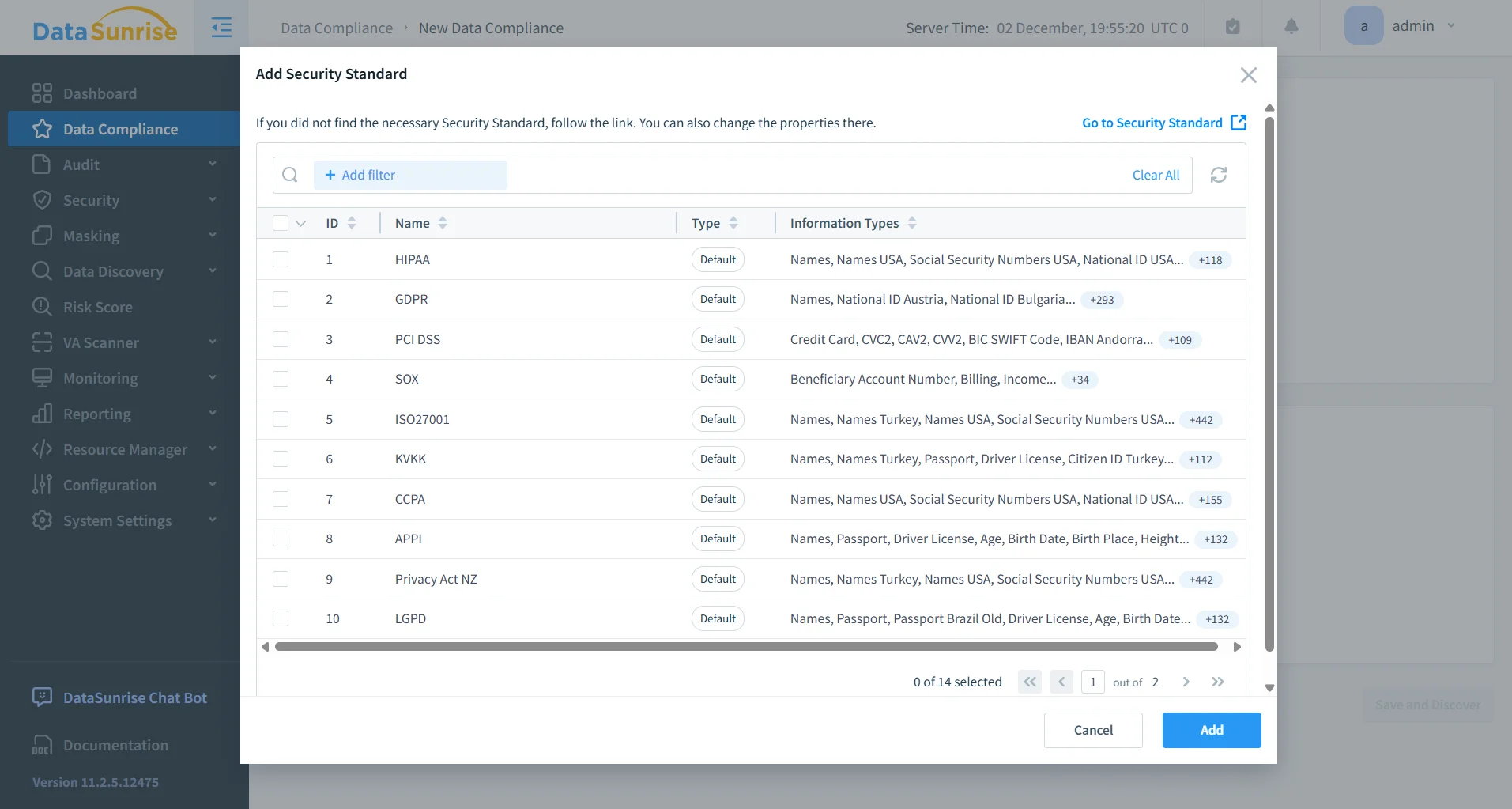

Rapports orientés conformité

DataSunrise structure les données d’audit dans des formats adaptés aux flux de travail de conformité. Les enregistrements d’audit peuvent être consultés, filtrés et exportés de manière cohérente, simplifiant les audits réglementaires et réduisant l’effort nécessaire à la collecte et à la préparation des preuves.

Cette approche de reporting structuré soutient la gouvernance et la responsabilité à long terme sur les plateformes analytiques.

Avantages clés de l’audit centralisé pour Amazon Redshift

| Capacité | Avantage opérationnel |

|---|---|

| Piste d’audit unifiée | Visibilité consolidée de l’activité |

| Corrélation en temps réel | Analyse et investigation plus rapides |

| Enregistrements conscients des requêtes | Contexte d’exécution clair |

| Règles d’audit granulaires | Audit ciblé et à faible bruit |

| Reporting structuré | Préparation simplifiée des audits |

Conclusion

Amazon Redshift capture l’activité de la base de données via des tables système et des journaux exportés. Ces mécanismes natifs supportent un audit basique, mais les équipes doivent corréler et normaliser les données pour maintenir un historique fiable de l’activité de la base de données.

Lorsque les organisations centralisent l’activité Redshift dans une piste d’audit unifiée, elles gagnent une visibilité cohérente pour la supervision de la sécurité, les rapports de conformité et la gouvernance à long terme. L’audit centralisé transforme Redshift en une plateforme analytique transparente et responsable.

Pour les équipes exploitant Amazon Redshift dans des environnements réglementés ou sensibles à la sécurité, une stratégie d’audit structurée reste essentielle pour des opérations de données responsables et une surveillance efficace de l’activité de la base de données.