Comment auditer Apache Cloudberry

Dans le paysage actuel dominé par les données, la mise en place de mécanismes d’audit robustes pour les bases de données est devenue essentielle pour les organisations gérant des données sensibles. Selon les récentes conclusions du IBM Cost of a Data Breach Report 2024, les organisations disposant de mécanismes d’audit correctement implémentés détectent les violations 71 % plus rapidement que celles ne disposant pas d’un audit complet. Pour les organisations utilisant Apache Cloudberry, établir des pistes d’audit appropriées est indispensable pour maintenir la sécurité et la conformité.

Tandis que Apache Cloudberry, reconnu pour ses fonctionnalités de sécurité et ses capacités de bases de données distribuées optimisées pour les environnements cloud, offre des capacités d’audit natives qui fournissent aux organisations la base nécessaire pour suivre les activités de la base de données, identifier les comportements suspects et satisfaire aux exigences réglementaires. Cet article explore à la fois les fonctionnalités d’audit natives de Cloudberry et leur potentialisation à l’aide de solutions de sécurité spécialisées.

Capacités d’audit natives de Cloudberry

Apache Cloudberry inclut des outils d’audit intégrés qui permettent aux administrateurs de surveiller les activités de la base de données telles que l’accès aux données, les modifications et les tentatives d’authentification des utilisateurs. Voici une exploration des composants clés :

1. Commandes d’audit intégrées

Avant de mettre en place la surveillance, vous devrez activer les fonctionnalités d’audit par le biais d’étapes de configuration essentielles :

# Activer la journalisation d'audit cloudberry audit enable --level=FULL # Configurer l'emplacement de stockage de l'audit cloudberry audit config --path=/var/log/cloudberry/audit # Vérifier la configuration de l'audit cloudberry audit status

Exemple de sortie de statut :

| Paramètre | Valeur | Statut |

|---|---|---|

| Niveau d’audit | FULL | ACTIVÉ |

| Chemin du journal | /var/log/cloudberry/audit | ACTIF |

| Conservation des journaux | 30 jours | CONFIGURÉ |

| Format du journal | JSON | ACTIVÉ |

2. Test avec des opérations d’exemple

Pour vérifier votre configuration d’audit, vous pouvez exécuter ces opérations d’exemple afin de générer des journaux d’audit :

-- Créer une table de test

CREATE TABLE audit_test (

id SERIAL PRIMARY KEY,

user_data VARCHAR(100),

modified_timestamp TIMESTAMP

);

-- Insérer quelques enregistrements de test

INSERT INTO audit_test (user_data, modified_timestamp)

VALUES ('Test User 1', CURRENT_TIMESTAMP);

-- Interroger les données

SELECT * FROM audit_test;

-- Modifier des enregistrements

UPDATE audit_test

SET user_data = 'Modified User 1'

WHERE id = 1;

Exemple de résultat de la requête SELECT :

| id | user_data | modified_timestamp |

|---|---|---|

| 1 | Modified User 1 | 2024-02-24 10:15:30 |

3. Examen des journaux d’audit

Une fois les opérations terminées, examinez les journaux d’audit collectés à l’aide des outils natifs de Cloudberry :

# Afficher les entrées d'audit récentes cloudberry audit view --last=1h # Filtrer les journaux d'audit par type d'opération cloudberry audit view --type=UPDATE # Exporter les journaux d'audit au format JSON cloudberry audit export --format=json --output=audit_report.json

Exemple d’entrées dans le journal d’audit :

| Horodatage | Opération | Utilisateur | Table | Lignes affectées | IP du client |

|---|---|---|---|---|---|

| 2024-02-24T10:15:30Z | UPDATE | admin | audit_test | 1 | 192.168.1.100 |

| 2024-02-24T10:14:25Z | SELECT | analyst | audit_test | 0 | 192.168.1.101 |

| 2024-02-24T10:12:15Z | INSERT | admin | audit_test | 1 | 192.168.1.100 |

Événements d’authentification dans le journal d’audit :

| Horodatage | Type d’événement | Nom d’utilisateur | Statut | IP source | Méthode d’authentification |

|---|---|---|---|---|---|

| 2024-02-24T10:00:15Z | LOGIN | admin | RÉUSSI | 192.168.1.100 | Password |

| 2024-02-24T09:58:30Z | LOGIN | inconnu | ÉCHEC | 192.168.1.120 | Password |

| 2024-02-24T09:55:45Z | LOGIN | analyst | RÉUSSI | 192.168.1.101 | Certificate |

Audit de base de données amélioré avec DataSunrise

Tandis que les capacités d’audit natives de Cloudberry fournissent une fonctionnalité essentielle, les organisations nécessitent souvent des solutions plus sophistiquées pour une sécurité et une conformité complètes. DataSunrise étend les capacités de Cloudberry avec des fonctionnalités de sécurité avancées conçues pour une surveillance de niveau entreprise et la protection des données.

Configuration de DataSunrise pour Cloudberry

Pour commencer à surveiller votre base de données Apache Cloudberry :

- Configuration initiale

- Ouvrir le tableau de bord de DataSunrise

- Aller dans “Bases de données” → “Ajouter une nouvelle base de données”

- Sélectionner le type “Apache Cloudberry”

- Entrer les détails de connexion (hôte, port, identifiants)

- Tester et enregistrer la configuration

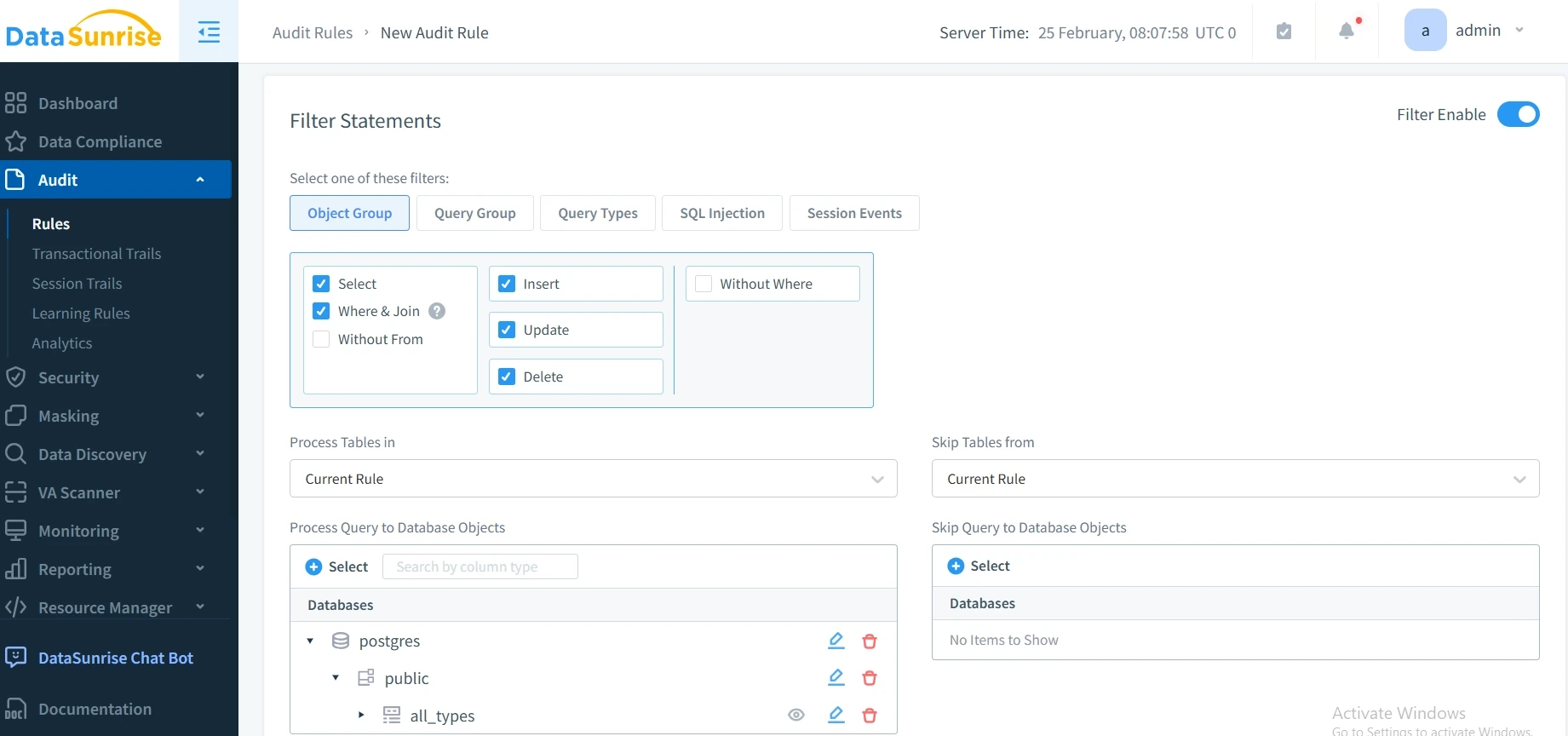

- Création des règles d’audit

- Définir des tables spécifiques et des opérations à surveiller

- Mettre en place des filtres personnalisés pour les données sensibles

- Configurer les exigences des règles de sécurité

Interface de création de règle de piste d’audit DataSunrise - Surveillance des pistes d’audit

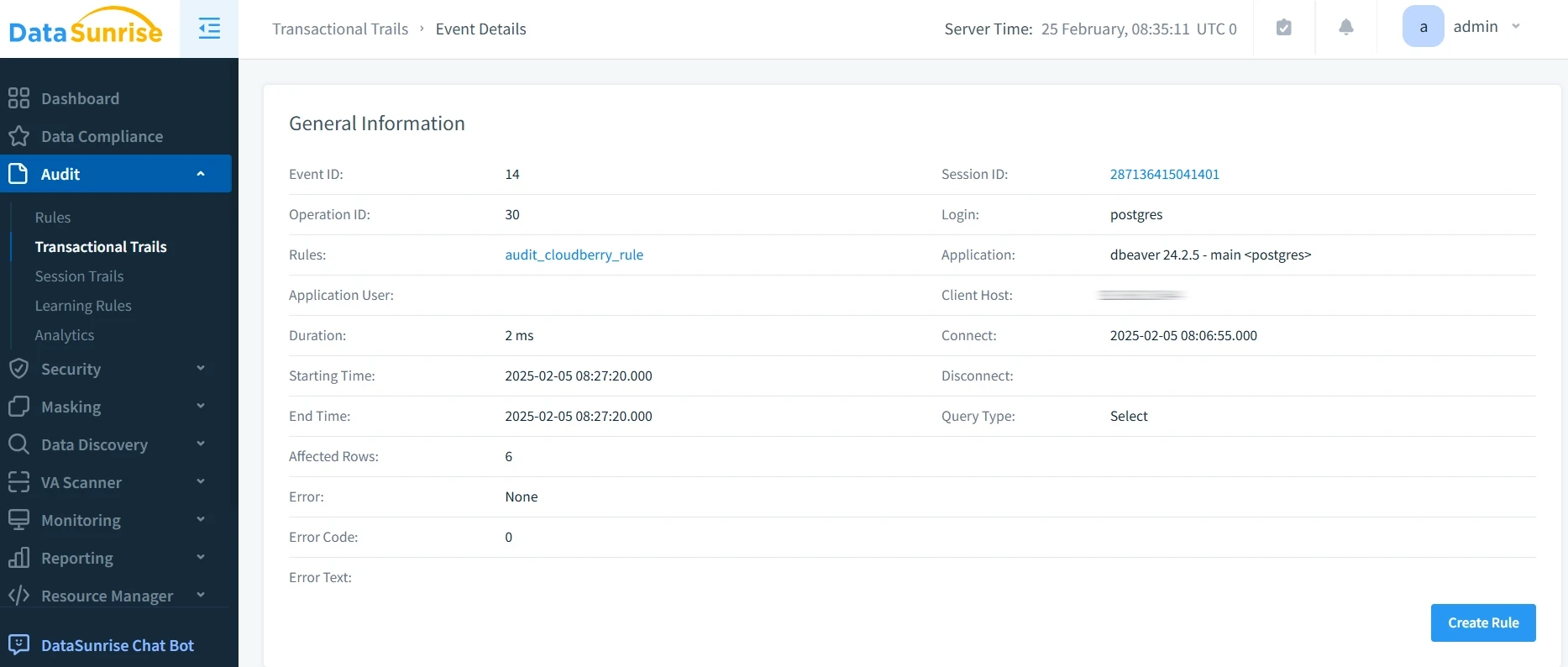

- Accéder au tableau de bord centralisé pour une surveillance en temps réel

- Examiner les informations détaillées sur les événements

- Générer des rapports de conformité

Interface détaillée des événements d’audit DataSunrise

Principaux avantages de l’intégration DataSunrise

- Gestion centralisée : Interface unifiée pour gérer plusieurs instances de bases de données avec des contrôles d’accès basés sur les rôles

- Surveillance en temps réel : Alertes instantanées pour les activités suspectes

- Analyses avancées : Analyse des comportements alimentée par l’IA pour détecter les schémas

- Automatisation de la conformité : Modèles intégrés pour les rapports RGPD, HIPAA et PCI DSS

- Protection dynamique des données : Masquage dynamique des données sensibles en fonction du contexte via la technique de masquage des données

Meilleures pratiques pour la mise en œuvre de l’audit Cloudberry

1. Optimisation des performances

- Mettre en place des stratégies d’indexation efficaces pour les tables d’audit

- Archiver régulièrement les anciennes données d’audit

- Surveiller l’impact du système d’audit sur les performances de la base de données

- Utiliser la partition pour les grands ensembles de données d’audit

2. Mise en œuvre de la sécurité

- Chiffrer les journaux d’audit au repos à l’aide du chiffrement de la base de données

- Mettre en place des contrôles d’accès basés sur les rôles pour les données d’audit

- Sauvegarder régulièrement les pistes d’audit

- Sécuriser la transmission des informations d’audit

3. Conformité et documentation

- Maintenir des procédures d’audit détaillées

- Valider régulièrement l’exhaustivité de l’audit

- Aligner les politiques de conservation avec les réglementations de conformité

- Documenter toutes les configurations d’audit

4. Surveillance et maintenance

- Mettre en place des notifications en temps réel pour les activités suspectes

- Revoir régulièrement l’efficacité de l’audit

- Procéder à des tests périodiques des procédures d’audit

- Mettre à jour les règles d’audit en fonction des menaces de sécurité émergentes

5. Intégration de solutions tierces

- Implémenter des outils spécialisés comme DataSunrise pour des capacités d’audit améliorées

- Utiliser des plateformes unifiées pour gérer la sécurité sur plusieurs bases de données

- Tirer parti d’analyses avancées et de l’IA pour la détection des menaces

- Exploiter les fonctionnalités de reporting automatisé de conformité

Conclusion

Tandis qu’Apache Cloudberry propose des capacités d’audit natives essentielles, les entreprises modernes nécessitent souvent des outils plus sophistiqués pour répondre aux défis de sécurité évolutifs et aux exigences de conformité. DataSunrise se présente comme une amélioration puissante des fonctionnalités natives de Cloudberry, offrant un audit complet, une surveillance en temps réel et un contrôle précis de la sécurité des bases de données.

En implémentant DataSunrise parallèlement à Cloudberry, les organisations peuvent créer un cadre de sécurité robuste qui simplifie la conformité, renforce la protection des données et fournit des informations exploitables. Cette combinaison permet aux organisations de maintenir à la fois la sécurité et l’efficacité opérationnelle tout en répondant aux exigences réglementaires de plus en plus strictes.

Découvrez l’ensemble des fonctionnalités de DataSunrise en programmant une démo en ligne pour voir comment il peut améliorer la sécurité et la stratégie de surveillance de votre base de données Cloudberry.