Comment Auditer ClickHouse

ClickHouse est conçu pour des performances analytiques extrêmes, mais son modèle d’exécution distribué crée des difficultés lorsqu’il faut disposer d’une traçabilité d’audit cohérente. Les requêtes se répartissent sur des shards et des réplicas, les fusions se produisent de manière asynchrone, les mutations réécrivent les données en arrière-plan, et les logs se retrouvent dans différentes tables système. Pour les organisations soumises aux cadres réglementaires tels que SOX, RGPD, HIPAA, PCI DSS et autres, des preuves fragmentées sont inacceptables – elles ont besoin d’une piste d’audit chronologique, immuable et complète sur l’ensemble du cluster.

La base de cela repose sur la compréhension de ce qu’est réellement une piste d’audit. L’audit de ClickHouse s’appuie sur les principes fondamentaux de maintien d’une piste d’audit vérifiable, que vous pouvez explorer plus en détail dans les articles Pistes d’Audit et Journaux d’Audit. Ces concepts guident la manière dont les administrateurs collectent la télémétrie native de ClickHouse et la transforment en preuves judiciaires traçables. D’autres matériaux fondamentaux se trouvent dans Règles d’Audit, Objectifs d’Audit et le Guide d’Audit.

Bien que ClickHouse expose des journaux système puissants, il ne les consolide pas nativement en une couche d’audit unifiée. Ce guide explique comment fonctionne l’audit natif et comment des plateformes comme DataSunrise fournissent un audit centralisé, un historique d’activité enrichi, une application dynamique des politiques et une automatisation de la conformité – des capacités alignées avec La Surveillance de l’Activité des Bases de Données, Historique de l’Activité des Données et Historique de l’Activité des Bases de Données.

Importance de l’Audit

L’audit n’est pas simplement une case à cocher pour la conformité – c’est le fondement de la confiance opérationnelle dans un moteur analytique distribué comme ClickHouse. Sans une piste d’audit fiable, les organisations ne peuvent pas prouver qui a accédé aux données sensibles, quand les modifications ont eu lieu, ni si des actions non autorisées ont été effectuées.

Une conception solide de l’audit reflète également les principes décrits dans le Guide de Sécurité, la Sécurité des Données et les Contrôles d’Accès Basé sur les Rôles (RBAC). Une responsabilisation adéquate est essentielle pour les initiatives de conformité régies par le RGPD, les Exigences HIPAA et les cadres SOX/PCI DSS.

Fonctionnalités d’Audit Natives de ClickHouse

Voici les principaux journaux système de ClickHouse qui constituent la base de toute approche d’audit native.

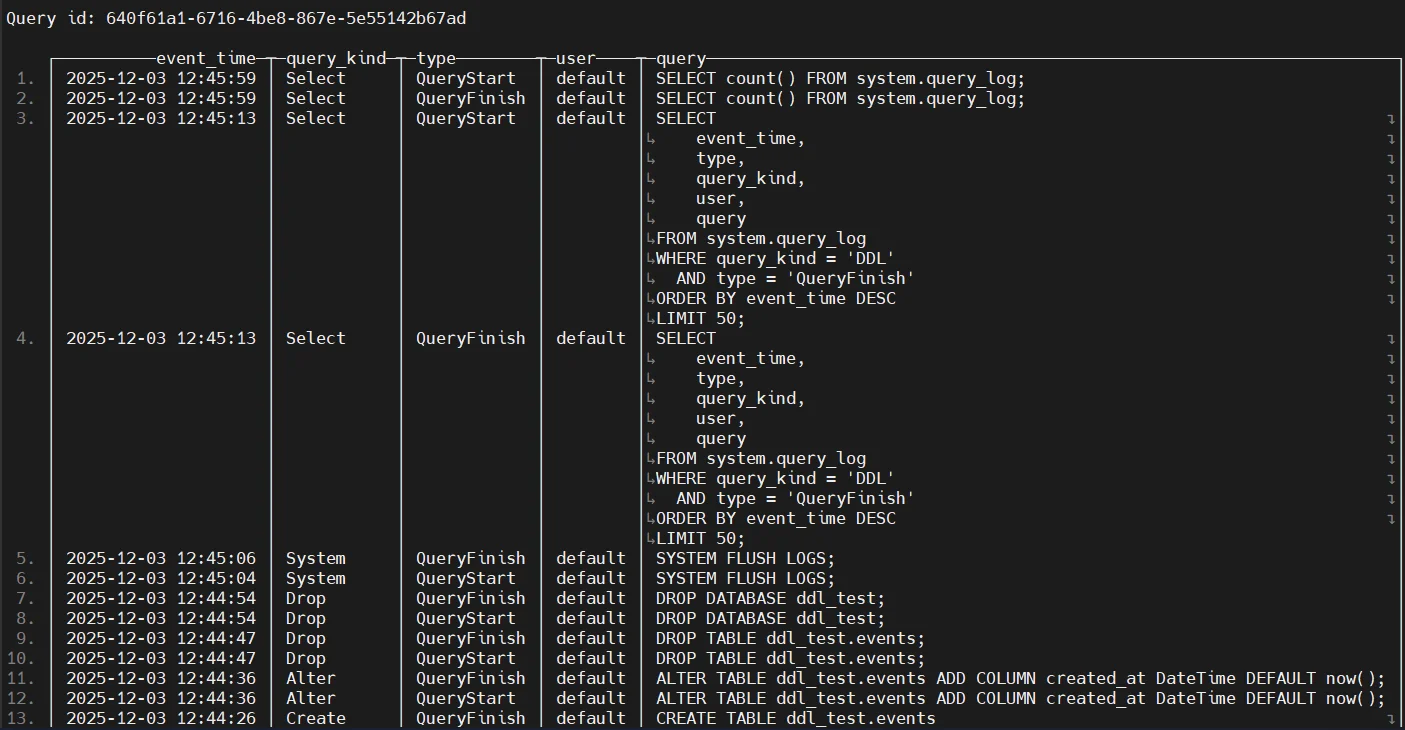

1. system.query_log — Métadonnées des Requêtes Terminées

SELECT event_time, user, query, query_duration_ms

FROM system.query_log

ORDER BY event_time DESC

LIMIT 20;

Utile pour l’Historique de l’Activité des Données et la Génération de Rapports.

Détails Supplémentaires

system.query_log est la source d’audit la plus importante car elle capture l’intention de l’utilisateur. Elle montre exactement quelle SQL a été exécutée, combien de temps cela a duré et quelles ressources ont été consommées.

Cela permet aux auditeurs de :

- vérifier si les tables sensibles ont été consultées légitimement

- détecter les requêtes analytiques anormalement longues

- tracer les modifications non autorisées de schéma

- comprendre les schémas de charge de travail lors d’incidents

Dans les scénarios de conformité, ce journal forme le principal registre chronologique des activités utilisateurs.

2. system.query_thread_log — Détails d’Exécution au Niveau des Threads

SELECT event_time, thread_id, query, read_rows, read_bytes

FROM system.query_thread_log

ORDER BY event_time DESC

LIMIT 20;

Souvent utilisé conjointement avec l’analyse comportementale décrite dans Analyse du Comportement Utilisateur.

Détails Supplémentaires

Cette table expose des détails d’exécution internes non visibles dans le journal principal des requêtes. Elle permet de :

- analyser le flux d’exécution au niveau CPU

- détecter des schémas parallèles suspects

- identifier les threads lisant des volumes de données exceptionnellement grands

- attribuer des pics de ressources à des actions utilisateurs spécifiques

Parce que les menaces se manifestent souvent par une utilisation anormale des ressources plutôt que par le texte des requêtes, query_thread_log est extrêmement précieux pour la détection avancée des menaces.

3. system.part_log — Cycle de Vie des Parts, Fusions & Mutations

SELECT event_time, event_type, part_name, rows

FROM system.part_log

ORDER BY event_time DESC

LIMIT 20;

Essentiel pour l’analyse légale des mutations et des fusions, aligné avec Sécurité Inspirée des Données.

Détails Supplémentaires

system.part_log capture les transformations physiques des données, ce qui est crucial car ClickHouse réécrit fréquemment les données lors des fusions et mutations.

Ce journal aide à répondre aux questions :

- Une mutation a-t-elle été exécutée au moment de la suspicion de manipulation ?

- Une fusion a-t-elle réécrit ou supprimé des données de manière inattendue ?

- Une opération DROP PART a-t-elle été déclenchée manuellement ou automatiquement ?

En cas d’enquête, ce journal permet de valider si les données stockées correspondent réellement aux enregistrements d’audit.

4. system.text_log — Authentification & Événements au Niveau Serveur

SELECT event_time, message

FROM system.text_log

WHERE message ILIKE '%Authentication%'

ORDER BY event_time DESC;

Permet l’analyse des causes profondes liées aux règles de sécurité issues de Pare-feu de Base de Données et Règles de Sécurité.

Détails Supplémentaires

system.text_log inclut des messages tels que :

- tentatives d’authentification échouées

- mots de passe incorrects

- avertissements du serveur

- échecs de tâches en arrière-plan

- erreurs d’accès refusé

Cela le rend essentiel pour :

- détecter les tentatives de force brute

- identifier les applications mal configurées

- tracer les échecs dans les pipelines de données en arrière-plan

- corréler les tentatives d’accès suspectes avec les requêtes exécutées

C’est souvent le premier endroit que les auditeurs consultent lorsqu’ils enquêtent sur un accès non autorisé.

5. system.query_views_log — Déclencheurs de Vues Matérialisées

SELECT event_time, view, query

FROM system.query_views_log

ORDER BY event_time DESC;

Utile pour les workflows de traçabilité associés à la Découverte de Données.

Détails Supplémentaires

Les vues matérialisées automatisent fréquemment des flux ETL sensibles.

Ce journal permet aux équipes de :

- suivre quand les transformations de données en aval ont eu lieu

- vérifier si une vue a été déclenchée de manière inattendue

- analyser si des données sensibles ont été transférées aux couches analytiques

- auditer les transformations se produisant « en coulisses »

Pour les équipes de conformité, cela est critique car les vues matérialisées peuvent répliquer silencieusement des données personnelles ou sensibles (PII/PHI), rendant la surveillance obligatoire.

Extension de l’Audit ClickHouse avec DataSunrise

DataSunrise transforme la télémétrie brute de ClickHouse en un système cohésif d’audit, sécurité et conformité — décrit à travers les ressources Audit de Données, Apprentissage des Règles et Audit, et le cadre Gestion de la Conformité.

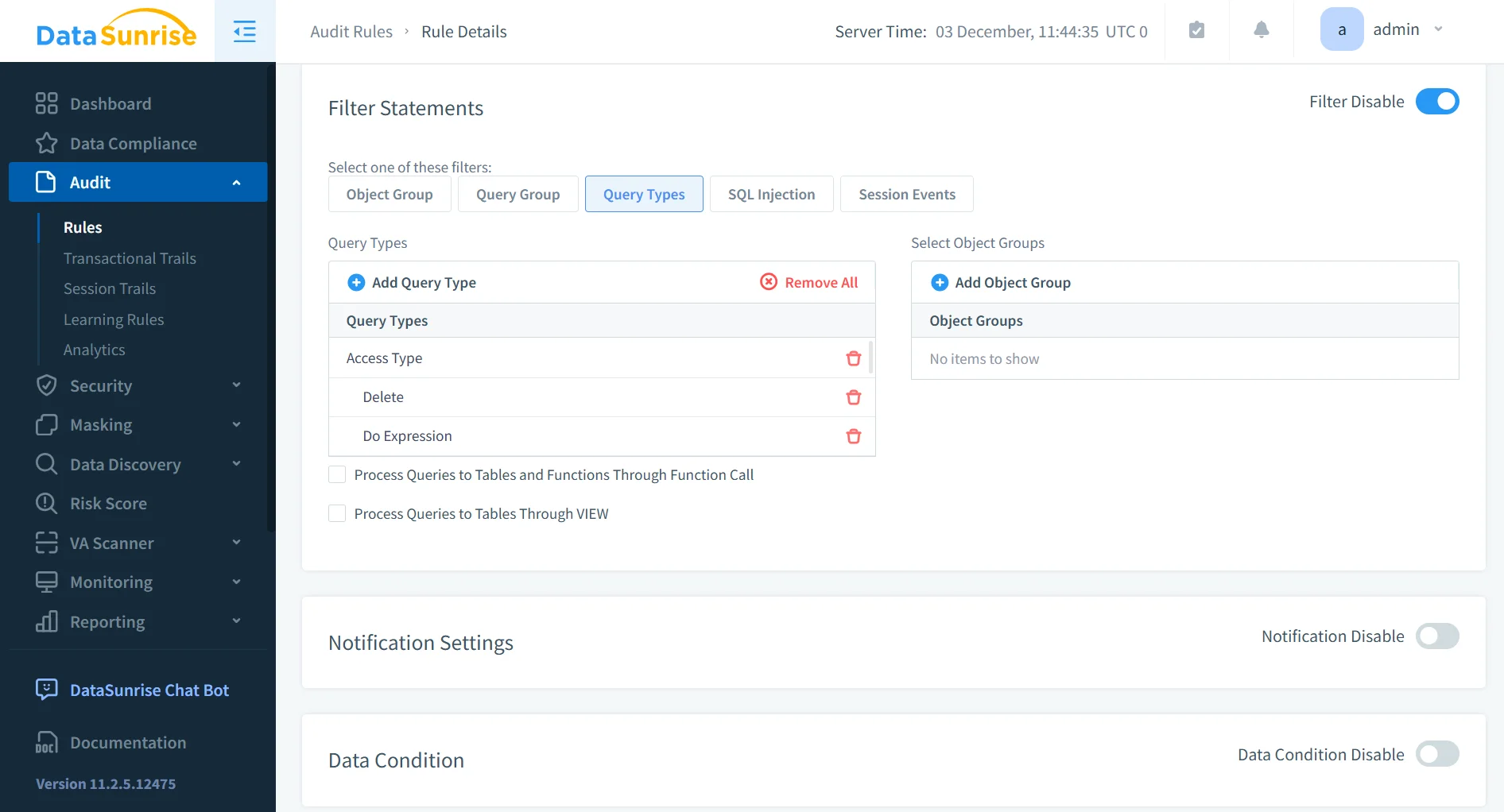

1. Gestion Centralisée des Règles d’Audit

DataSunrise permet un ciblage précis sur :

- tables, schémas et colonnes

- rôles utilisateurs et comptes système

- classifications PII/PHI liées à Informations Personnelles Identifiables

- séparation DDL/DML

- déclencheurs basés sur des expressions régulières ou comportementaux

Ce système s’intègre avec les Politiques de Sécurité et les Contrôles d’Accès pour garantir une application cohérente.

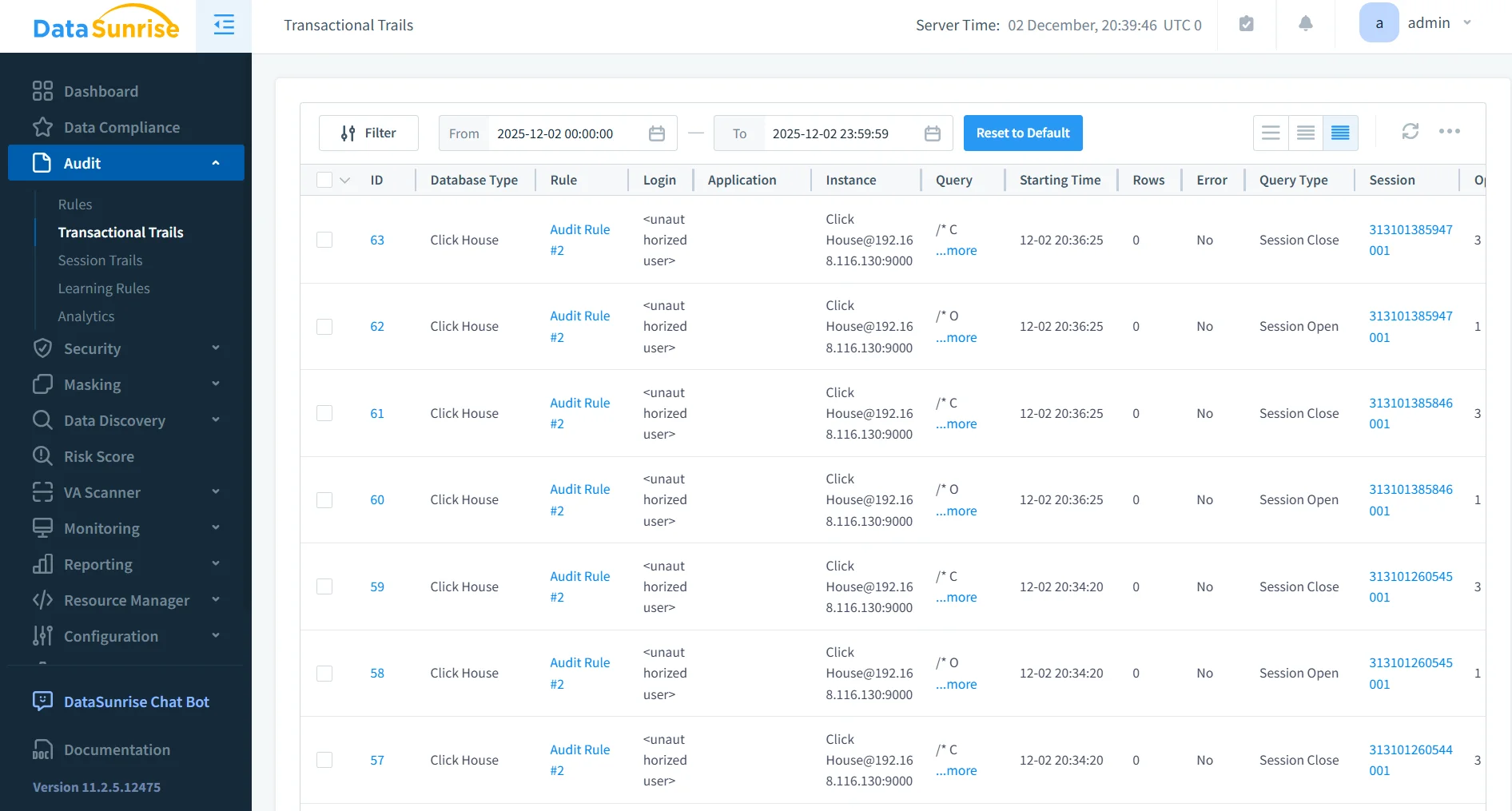

2. Piste d’Audit Unifiée à l’Échelle du Cluster

En consolidant tous :

- les requêtes

- les changements de privilèges

- les événements d’authentification

- les fusions, mutations

- les processus déclenchés par les vues

DataSunrise élimine la fragmentation des journaux. Cela reflète les meilleures pratiques décrites dans :

Il améliore considérablement la préparation médico-légale et l’observabilité à l’échelle du cluster.

3. Suivi Enrichi des Données Sensibles

Grâce au Masquage de Données Dynamique, au Masquage de Données Statique et au Masquage In Situ, DataSunrise enregistre :

- si un utilisateur a reçu des champs masqués ou non masqués

- la catégorie de sensibilité de chaque champ consulté

- l’impact d’exposition par session

Cela renforce l’alignement avec les exigences de conformité PCI DSS PCI DSS et les Mesures Techniques HIPAA.

4. Détection des Menaces et Analyse Comportementale

DataSunrise étend l’audit avec :

- la détection d’injection SQL comme vu dans Protection contre les Injections SQL

- la détection d’anomalies comportementales via l’Analyse du Comportement Utilisateur

- la détection des abus de privilèges

- la corrélation de signaux de menace multi-base de données

Cela fait passer ClickHouse de la simple journalisation passive à une application active de la sécurité, conformément à la Détection des Menaces.

5. Rapports Automatisés de Conformité

Avec le Compliance Manager, des rapports sont générés pour le RGPD, HIPAA, PCI DSS, et SOX. Ces packages comprennent :

- l’historique complet des accès

- l’analyse de l’exposition des données

- des synthèses de la mise en œuvre des règles de sécurité

- une notation pondérée des événements de risque

Cette automatisation reflète des stratégies de conformité plus larges définies dans Réglementations de Conformité des Données.

Impact Business

| Bénéfice | Description |

|---|---|

| Visibilité Améliorée du Cluster | DataSunrise unifie la télémétrie ClickHouse en une piste d’audit complète traversant les nœuds. |

| Application de la Sécurité en Temps Réel | Les menaces sont détectées et atténuées avant toute exposition. |

| Réduction de la Charge d’Ingénierie | Élimine le parsing manuel des journaux et les scripts de corrélation. |

| Preuves d’Audit Fiables et Immuables | Génère des enregistrements prêts pour l’audit acceptés par les auditeurs et équipes de conformité. |

Ces bénéfices s’alignent avec les mesures opérationnelles décrites dans la Protection Continue des Données, la Gestion des Données et la Valorisation des Données.

Conclusion

Les logs natifs de ClickHouse fournissent une télémétrie détaillée mais manquent de corrélation, de structure et de contexte de conformité nécessaires pour un audit de niveau entreprise. DataSunrise comble ces lacunes avec une gestion centralisée des règles, des preuves d’audit enrichies, une détection en temps réel, une application du masquage et des rapports réglementaires. Avec DataSunrise, les organisations maintiennent des analyses haute performance tout en garantissant des pistes d’audit complètes, fiables et conformes aux réglementations.