Comment auditer ScyllaDB ?

Introduction

À l’ère du big data et des systèmes distribués, la manière d’auditer ScyllaDB est devenue une question cruciale pour les organisations souhaitant garantir la sécurité des données, la conformité et la transparence opérationnelle. ScyllaDB, une base de données NoSQL haute performance compatible avec Apache Cassandra, est largement utilisée pour sa scalabilité et ses capacités de faible latence. Cependant, comme pour toute base de données traitant des informations sensibles, l’audit est essentiel pour suivre les activités des utilisateurs, surveiller les modifications et détecter d’éventuelles failles de sécurité. Cet article explore les capacités d’audit natives de ScyllaDB et comment des outils avancés comme DataSunrise peuvent améliorer vos processus d’audit.

Audit natif de la base de données dans ScyllaDB

ScyllaDB offre des fonctionnalités d’audit intégrées, en particulier dans son édition Enterprise, qui permettent aux administrateurs de surveiller et d’enregistrer efficacement les activités de la base de données. Ces outils natifs se configurent via le fichier scylla.yaml.

Configuration de l’audit natif

audit: "table"

audit_categories: "DCL,DDL,AUTH,ADMIN"

audit_tables: "mykeyspace.mytable"

audit_keyspaces: "mykeyspace"Cette configuration garantit que les activités liées aux commandes DCL, DDL, AUTH et ADMIN sont enregistrées. Les journaux peuvent être stockés dans une table dédiée de ScyllaDB ou envoyés à Syslog pour une analyse plus approfondie.

Exemple de structure de table d’audit

CREATE TABLE IF NOT EXISTS audit.audit_log (

date timestamp,

node inet,

event_time timeuuid,

category text,

consistency text,

table_name text,

keyspace_name text,

operation text,

source inet,

username text,

error boolean,

PRIMARY KEY ((date, node), event_time)

);Exemple de sortie du journal d’audit

SELECT * FROM audit.audit_log;

date | node | event_time | category | consistency | table_name | keyspace_name | operation | source | username | error

---------------------+------------+-------------------------------------+----------+-------------+------------+---------------+-----------+------------+----------+-------

2024-02-20 09:00:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174000 | DCL | QUORUM | mytable | mykeyspace | SELECT | 192.168.1.2| admin | false

2024-02-20 09:05:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174001 | DDL | QUORUM | mytable | mykeyspace | CREATE | 192.168.1.2| admin | false

2024-02-20 09:10:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174002 | AUTH | QUORUM | mytable | mykeyspace | LOGIN | 192.168.1.3| user1 | false

2024-02-20 09:15:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174003 | ADMIN | QUORUM | mytable | mykeyspace | ALTER | 192.168.1.4| user2 | trueCette sortie démontre comment ScyllaDB capture des opérations telles que SELECT, CREATE, LOGIN et ALTER, ainsi que des métadonnées comme l’IP, la cohérence et des indicateurs d’erreur.

Audit de la base de données avec DataSunrise

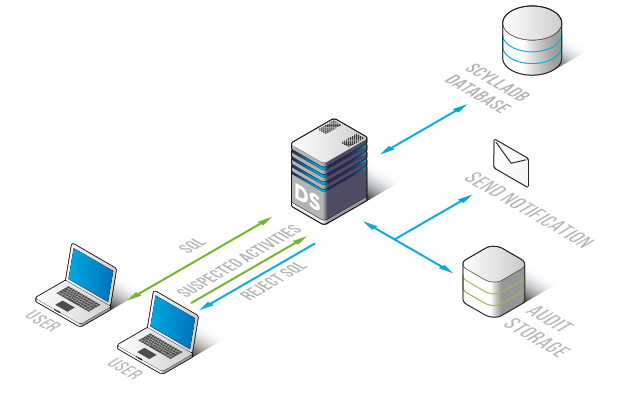

Bien que les outils d’audit natifs de ScyllaDB soient puissants, les organisations ayant des besoins avancés en matière de sécurité et de conformité nécessitent souvent des solutions plus complètes. DataSunrise offre des outils permettant d’améliorer l’audit de ScyllaDB grâce à une surveillance en temps réel, des pistes d’audit et un reporting automatisé en matière de conformité.

Surveillance en temps réel et analyse des requêtes

DataSunrise surveille en temps réel toutes les activités de la base de données, y compris les actions des utilisateurs privilégiés, ce qui est essentiel pour détecter les menaces internes et les accès non autorisés.

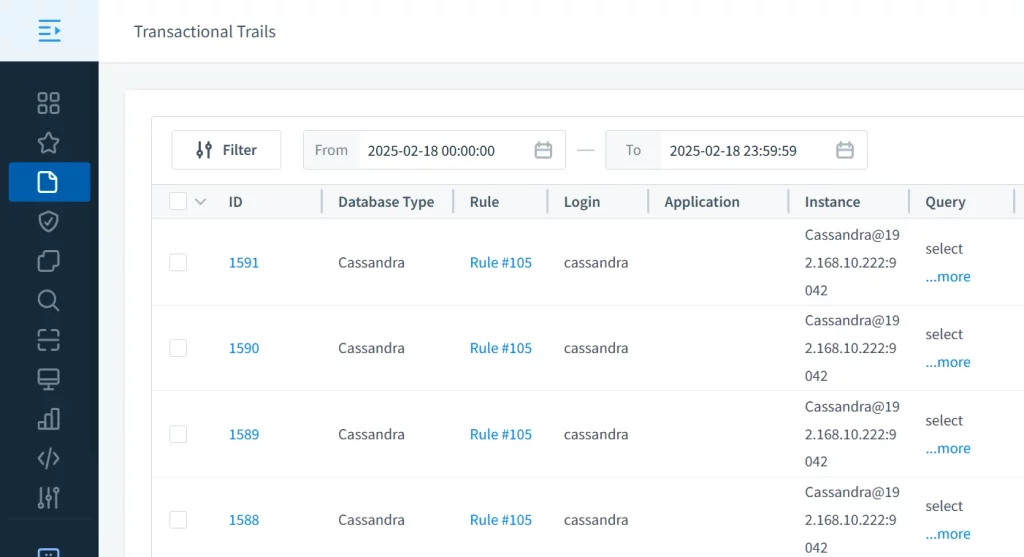

Pistes d’audit avancées et reporting de conformité

L’Historique d’activité des données de DataSunrise enregistre chaque opération et supporte la conformité avec le RGPD, la HIPAA et le PCI DSS.

Alertes automatisées et réponse aux incidents

DataSunrise prend en charge les alertes automatisées pour les comportements suspects et les violations de politique, aidant ainsi les équipes de sécurité à agir rapidement face aux menaces.

Conclusion

Auditer ScyllaDB est essentiel pour la protection des données et la conformité réglementaire. Bien que les outils natifs de ScyllaDB offrent une base solide, DataSunrise propose des fonctionnalités avancées telles que l’enregistrement en temps réel des requêtes, des pistes d’audit enrichies et un reporting automatisé.

Téléchargez DataSunrise ou planifiez une démonstration pour découvrir comment il améliore la sécurité et la conformité de ScyllaDB.