Comment gérer la conformité des données pour IBM Db2

Introduction

La gestion de la conformité des données est un processus continu visant à garantir que les informations sensibles sont collectées, stockées et utilisées conformément aux réglementations et aux politiques internes. Il ne s’agit pas seulement de satisfaire aux exigences une fois, mais de maintenir une surveillance, de prouver la responsabilité et d’adapter les contrôles au fur et à mesure de l’évolution des environnements.

IBM Db2 est largement utilisé dans des secteurs où la conformité est critique, tels que la santé, la finance et le gouvernement. Gérer la conformité pour Db2 signifie plus que simplement activer l’audit ou le cryptage — cela requiert une surveillance quotidienne, une application cohérente et des preuves accessibles pour les auditeurs.

Activités clés dans la gestion de la conformité des données

Une gestion efficace de la conformité repose sur des activités quotidiennes qui maintiennent les environnements Db2 alignés avec les obligations :

- Surveillance des accès : Les administrateurs doivent savoir qui s’est connecté, quelles requêtes ont été exécutées, et si les actions ont affecté des données sensibles.

- Contrôle de l’exposition : Le contrôle d’accès par ligne et colonne de Db2 (RCAC) ainsi que le contrôle d’accès basé sur les étiquettes (LBAC) appliquent le principe du moindre privilège, tandis que les solutions de masquage réduisent le risque d’exposition.

- Conservation des preuves : Les journaux, pistes d’audit et rapports servent de preuves de conformité et doivent être disponibles rapidement.

- Adaptation des politiques : Au fur et à mesure que les applications évoluent et que de nouvelles sources de données apparaissent, les contrôles de conformité doivent s’ajuster sans créer de zones d’ombre.

Ces activités forment l’épine dorsale de la gestion de la conformité, même avant la tenue des audits externes.

Fonctionnalités natives de Db2 pour la gestion de la conformité

Db2 fournit plusieurs fonctionnalités intégrées qui soutiennent les activités de conformité :

- Audit : L’utilitaire

db2auditenregistre des activités telles que les connexions et les modifications de schéma.

db2audit configure scope all status both

db2audit start

db2audit extract delasc to /tmp/db2audit_logs

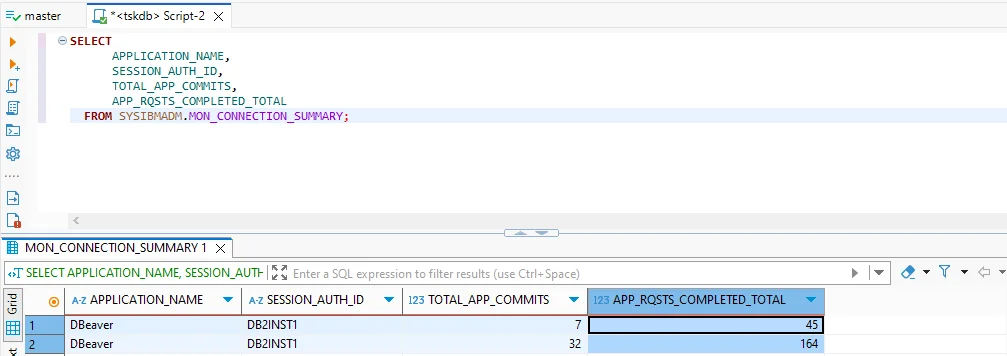

- Surveillance des sessions : La vue

SYSIBMADM.MON_CONNECTION_SUMMARYaffiche les connexions actuelles, y compris les applications et les identifiants utilisateur.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

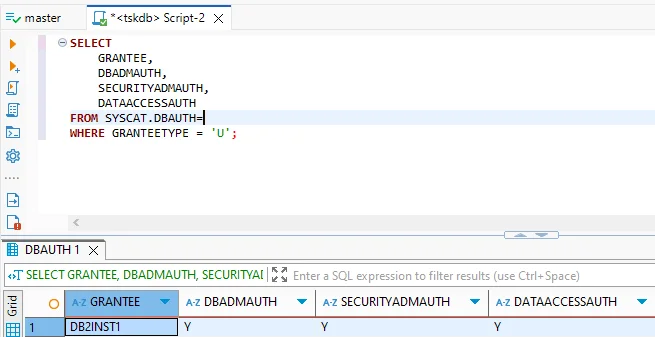

- Revue des privilèges : La vue

SYSCAT.DBAUTHaide les administrateurs à identifier les comptes disposant de droits élevés.

SELECT

GRANTEE,

DBADMAUTH,

SECURITYADMAUTH,

DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

- Application des accès : RCAC et LBAC restreignent la visibilité des données par ligne, colonne ou étiquette, garantissant que les utilisateurs voient uniquement ce à quoi ils sont autorisés.

- Cryptage et récupération : Protection des données au repos et assurant la continuité après incidents.

Ces fonctionnalités donnent aux administrateurs Db2 des outils puissants pour la conformité, mais requièrent tout de même un effort important pour une gestion efficace.

Lacunes de gestion et risques

Lorsque les processus de gestion échouent, les outils natifs de Db2 révèlent des faiblesses importantes.

| Tâche | Outil natif Db2 | Risque de gestion |

|---|---|---|

| Collecte des audits | Journaux db2audit |

Les journaux sont détaillés mais stockés localement, rendant la constitution de preuves lente pour les auditeurs |

| Application des accès | RCAC / LBAC | Restreignent l’accès mais ne masquent pas les données sensibles, exposant les valeurs complètes aux utilisateurs internes |

| Surveillance des sessions | Vues SYSIBMADM | Fournissent une visibilité en temps réel mais manquent de rétention historique entre les instances |

| Revue des privilèges | SYSCAT.DBAUTH | Nécessite des vérifications manuelles, risquant une dérive des privilèges non détectée dans le temps |

| Reporting des preuves | Analyse manuelle des journaux | Pas de rapport natif ; les équipes passent des jours à constituer les preuves de conformité |

Ces risques transforment les mesures techniques de protection en défis opérationnels, notamment dans des déploiements multi-instances ou hybrides de Db2.

Gérer la conformité efficacement avec DataSunrise

DataSunrise agit comme une couche de gestion de la conformité au-dessus de Db2, améliorant la surveillance, le contrôle et l’efficacité. Il s’intègre de manière transparente sans modifier le code applicatif.

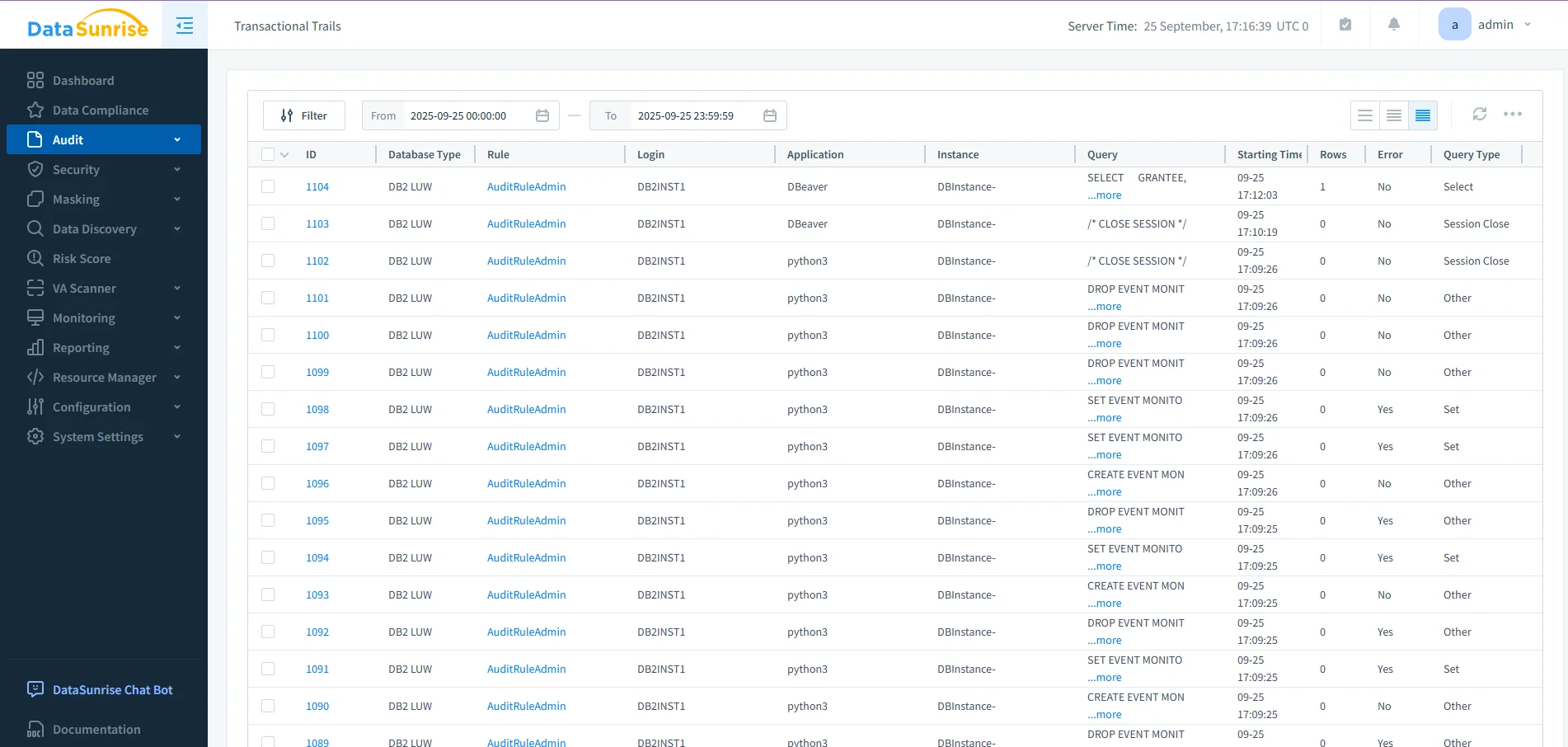

- Surveiller & Alerter : La solution d’audit consolide les journaux Db2 de plusieurs instances dans des tableaux de bord centralisés. Les alertes signalent les requêtes inhabituelles ou les changements de privilèges, aidant ainsi les équipes à réagir rapidement.

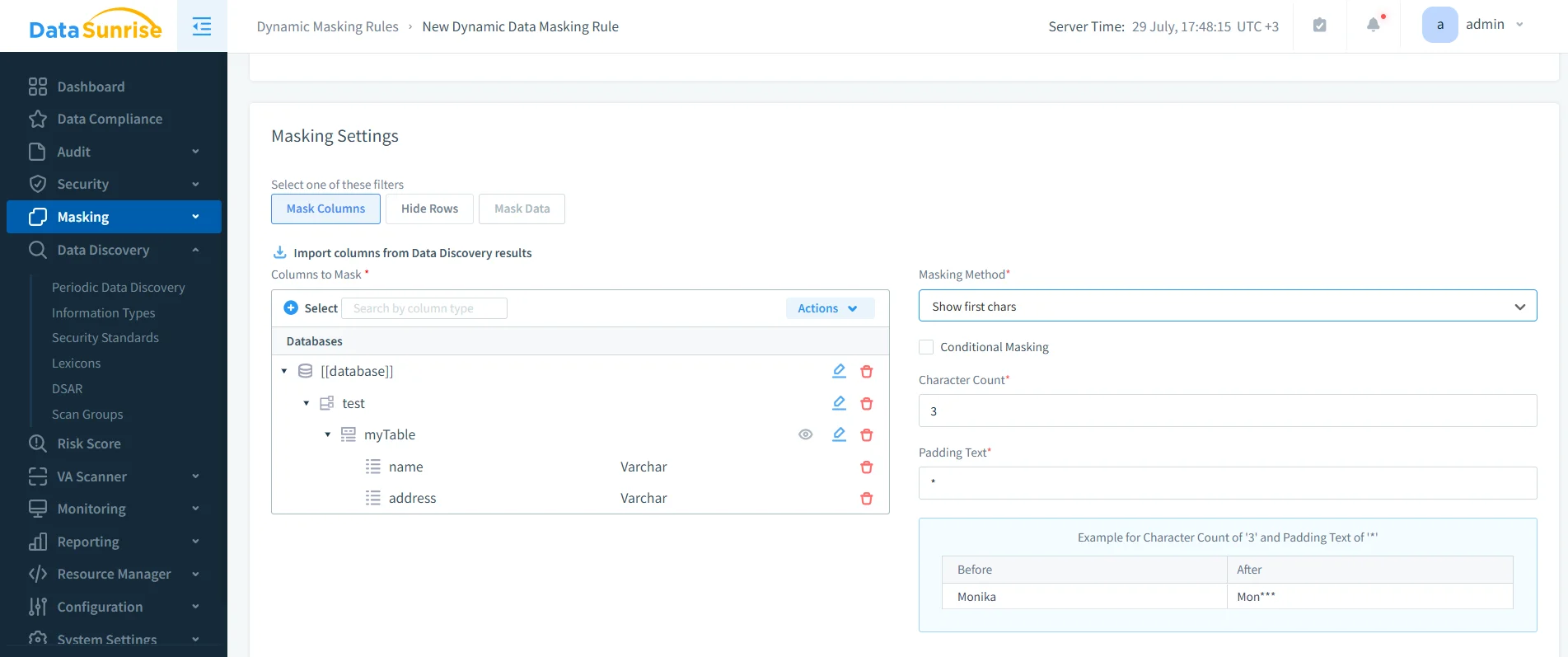

Tableau de bord audit DataSunrise affichant les pistes transactionnelles LUW Db2, listant les requêtes, connexions, applications, horodatages et types de requêtes pour la revue de conformité. - Protéger & Contrôler : Le masquage dynamique des données applique les règles d’accès en cachant en temps réel les valeurs sensibles, tandis que la découverte de données localise automatiquement les données personnelles (PII) ou protégées (PHI) que les administrateurs pourraient manquer.

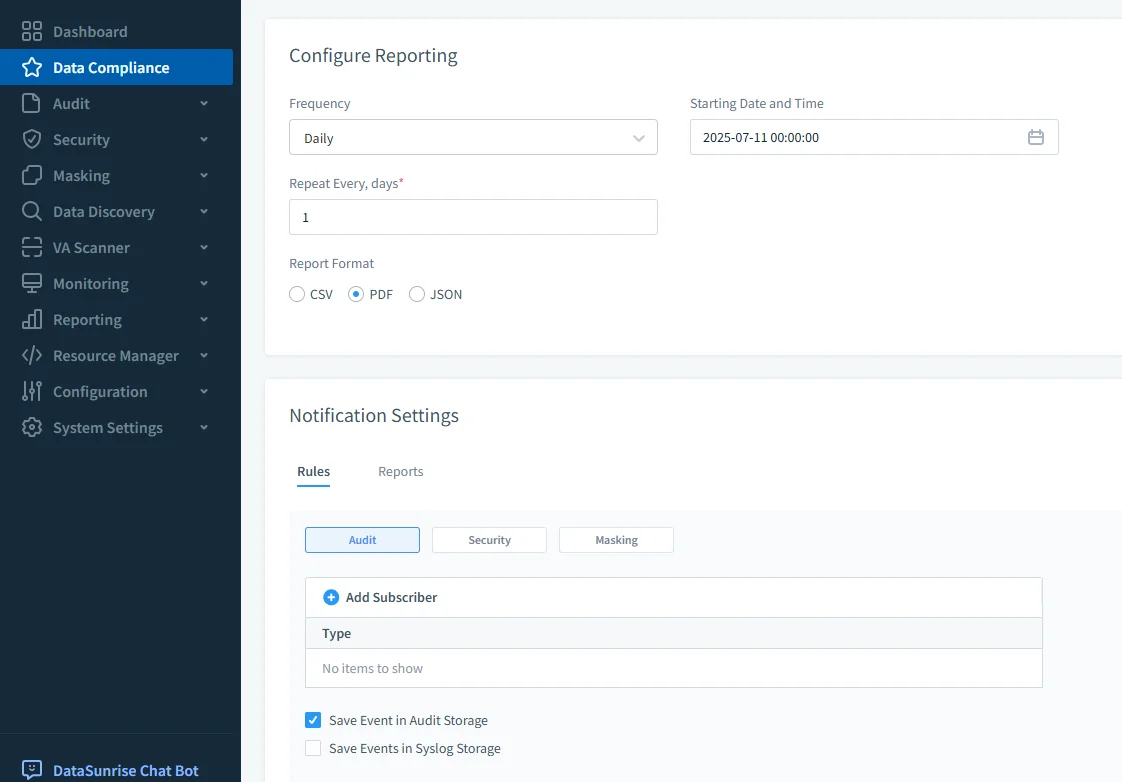

Écran de configuration du masquage DataSunrise montrant une règle de masquage dynamique appliquée à des colonnes spécifiques d’une table avec une méthode « afficher les premiers caractères ». - Documenter & Rapporter : DataSunrise inclut des outils pour l’alignement réglementaire et un module de reporting qui génèrent des rapports clairs au format PDF ou HTML. Les organisations peuvent cartographier ces capacités aux normes qu’elles suivent — qu’il s’agisse du RGPD, HIPAA, PCI DSS ou SOX — et fournir aux auditeurs des preuves structurées plutôt que des journaux bruts.

Interface de configuration du reporting DataSunrise pour programmer des rapports quotidiens de conformité en formats PDF, CSV ou JSON avec des paramètres de notification personnalisables.

Ensemble, ces workflows transforment la conformité d’un fardeau manuel en un processus géré, adapté aux normes réglementaires que doit respecter une organisation.

Exemple de workflow de gestion

Imaginez une banque de détail de taille moyenne préparant son audit annuel PCI DSS.

- Contrôle d’accès : L’équipe Db2 configure RCAC sur la table

transactionsafin que les guichetiers ne puissent voir que les enregistrements de leur agence, tandis que les auditeurs conservent un accès plus large. - Découverte : Lors d’un scan programmé, DataSunrise signale que des données de titulaires de carte apparaissent également dans un schéma de test créé par les développeurs. L’équipe conformité masque rapidement et déplace ces données avant qu’elles ne posent problème.

- Surveillance : En révisant les tableaux de bord, le personnel de sécurité remarque une alerte — un compte de prestataire a émis des dizaines de requêtes inhabituelles sur les champs de solde client hors des heures ouvrables. L’incident est immédiatement examiné.

- Reporting : En fin de trimestre, le responsable conformité génère un rapport PDF via DataSunrise résumant les événements d’accès, les politiques de masquage et les réponses aux incidents. Ce qui prenait auparavant plusieurs jours d’analyse des journaux bruts

db2auditse fait maintenant en quelques minutes.

En combinant les contrôles d’accès Db2 avec les fonctionnalités de découverte, surveillance et reporting de DataSunrise, la banque non seulement remplit ses obligations réglementaires mais réduit aussi les risques d’exposition et raccourcit considérablement la préparation aux audits.

Conclusion

Gérer la conformité des données dans Db2 requiert plus que l’activation de fonctionnalités. Cela implique une surveillance quotidienne des accès, de l’exposition et des preuves. Db2 fournit la base technique, mais sans gestion centralisée, les risques de conformité s’accumulent.

DataSunrise renforce Db2 en automatisant la découverte, en masquant les valeurs sensibles, en consolidant les journaux d’audit et en générant des rapports prêts à l’emploi. Avec Db2 comme fondation et DataSunrise comme couche de gestion, les organisations peuvent gérer la conformité efficacement, en continu et en toute confiance.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant