Conformité Réglementaire Amazon OpenSearch

Le service Amazon OpenSearch est largement adopté pour l’analyse de journaux, l’observabilité, la surveillance de la sécurité et les applications centrées sur la recherche. Dans de nombreuses organisations, les index OpenSearch contiennent des événements d’authentification, l’activité client, la télémétrie applicative et des journaux opérationnels qui peuvent être considérés comme des données régulées.

À mesure que les déploiements OpenSearch se développent, l’exposition réglementaire augmente également. Oui, AWS offre de solides capacités de sécurité, y compris des contrôles d’accès en couches et des options de chiffrement, mais la responsabilité de la conformité appartient toujours à l’organisation qui gère les données. Les régulations ne s’intéressent pas à savoir si les données réglementées résident dans une base de données, un index de journaux ou un cluster de recherche — elles veulent que vous puissiez prouver que des contrôles existent et sont appliqués de manière cohérente.

Cet article explique ce que signifie la conformité réglementaire pour Amazon OpenSearch, ce que les contrôles natifs peuvent (et ne peuvent pas) faire, et comment DataSunrise permet une application centralisée de la conformité dans les environnements OpenSearch — incluant la découverte, les preuves d’audit, le masquage, les rapports et l’automatisation des politiques.

Pourquoi Amazon OpenSearch entre dans le champ réglementaire

OpenSearch est souvent considéré comme un backend d’analyse ou de journalisation. Cette hypothèse est dangereuse. Dans les déploiements réels, OpenSearch stocke fréquemment :

- Des identifiants utilisateur et des événements d’authentification (noms d’utilisateur, e-mails, IDs de session, jetons)

- Des charges utiles applicatives et des métadonnées de requête (URL, en-têtes, paramètres de requête)

- Des journaux opérationnels contenant des données personnelles ou financières (tickets de support, événements d’achat, erreurs de paiement)

- Des événements de sécurité liés à des utilisateurs ou systèmes individuels (alertes, détections, anomalies d’accès)

Une fois que des données personnelles ou régulées sont indexées, des exigences de conformité telles que le RGPD, HIPAA, PCI DSS et SOX s’appliquent. OpenSearch fait partie intégrante du patrimoine de données régulé, que les équipes l’aient planifié ou non — et c’est généralement là que réside le problème.

Ce que signifie vraiment la « conformité réglementaire » pour OpenSearch

La conformité n’est pas une simple case à cocher indiquant « chiffrement activé ». Pour les environnements OpenSearch, les auditeurs et les équipes de sécurité attendent généralement des preuves montrant que vous pouvez :

- Identifier le contenu régulé à travers les indices (classification des données et inventaire)

- Contrôler l’accès en appliquant des politiques de moindre privilège (qui peut interroger quoi)

- Réduire l’exposition des champs sensibles dans les résultats des requêtes (masquage / caviardage)

- Consigner et reconstruire l’activité pour les enquêtes et audits (qui a fait quoi, quand, d’où)

- Prouver l’application avec des rapports cohérents, et non des captures d’écran artisanales

Ce dernier point est plus important que ce que beaucoup veulent admettre. Si vous ne pouvez pas produire de preuves reproductibles, vous n’avez pas la « conformité » — vous avez de l’espoir.

Défis principaux de conformité dans Amazon OpenSearch

Contrairement aux bases de données transactionnelles, OpenSearch présente des défis uniques en matière de conformité :

- La profondeur de l’audit n’est pas automatiquement une preuve d’audit

OpenSearch peut produire des journaux, mais des preuves d’audit de qualité réglementaire exigent souvent un contexte plus riche (identité, rôle, portée de l’indice, intention de la requête et caractéristiques de la réponse). Sans contrôles externes tels que la surveillance des activités de base de données, les équipes ont du mal à prouver qui a accédé aux données régulées et ce qui a été exposé. - Les données sensibles se cachent dans des journaux « inoffensifs »

OpenSearch ne marque pas magiquement les champs comme « données personnelles identifiables (PII) ». Les journaux et documents peuvent contenir des e-mails, numéros de téléphone, jetons, adresses ou identifiants intégrés. Sans découverte automatisée des données, le périmètre de conformité devient un jeu de suppositions. - Le contrôle d’accès ne signifie pas contrôle d’exposition

Même avec des restrictions de rôle, une fois une requête autorisée, les résultats peuvent encore contenir des valeurs sensibles. De nombreuses organisations ont besoin de contrôles à l’exécution tels que le masquage dynamique des données afin que les utilisateurs ne voient que ce à quoi ils sont autorisés — pas tout ce que contient l’index. - Les preuves sont fragmentées entre équipes et outils

Les audits de conformité nécessitent des preuves cohérentes et reproductibles alignées sur les cadres réglementaires. Cela signifie des données d’audit centralisées, des politiques claires et des rapports standardisés alignés sur les régulations de conformité des données, et non des exports éparpillés et des demandes récurrentes à l’équipe plateforme pour les journaux.

Sécurité native Amazon OpenSearch : utile, mais pas suffisante

AWS offre des capacités de sécurité significatives pour OpenSearch — incluant un contrôle d’accès multicouche et des options de chiffrement — et ces fonctionnalités sont fondamentales. Si vous ne les activez pas, vous ne faites pas de la conformité ; vous faites de l’illusion.

Au minimum, les déploiements soumis à conformité doivent s’appuyer sur :

- Isolation réseau et connectivité restreinte (par exemple, accès privé)

- Politiques d’accès et contrôles d’identité pour déterminer qui peut atteindre les points de terminaison du domaine

- Contrôles de chiffrement pour répondre aux attentes de protection des données

- Journalisation d’audit pour la traçabilité (quand elle est activée et configurée correctement)

Une réalité importante pour la conformité : la journalisation d’audit n’est pas toujours activée par défaut, et son activation nécessite une configuration délibérée, incluant la publication des journaux et la configuration des tableaux de bord. Si vous ne construisez pas explicitement une posture d’audit, vous n’en avez pas.

Référence externe (documentation des journaux d’audit natifs) : Surveillance des journaux d’audit dans Amazon OpenSearch Service

Matrice des contrôles de conformité pour Amazon OpenSearch

Voici une correspondance pratique des attentes réglementaires courantes avec les contrôles dont vous avez besoin autour d’OpenSearch. Ceci n’est pas un conseil légal — c’est la réalité de ce que réclament les auditeurs.

| Réglementation | Ce que les auditeurs attendent dans le contexte OpenSearch | Lacunes typiques sans couche de conformité | Contrôles DataSunrise qui comblent ces lacunes |

|---|---|---|---|

| RGPD | Inventaire des données, traçabilité des accès, exposition contrôlée des données personnelles | PII inconnues dispersées dans les indices ; preuves faibles sur qui a accédé à quoi | Conformité RGPD, Découverte de PII, Journaux d’audit |

| HIPAA | Contrôles d’accès, contrôles d’audit et surveillance de l’exposition des informations de santé protégées (PHI) | Difficile de prouver que les PHI n’ont pas été exposées via les requêtes et exports de recherche | Conformité HIPAA, Trails d’audit, Historique des activités |

| PCI DSS | Limiter la visibilité des données de titulaires de cartes, surveiller l’accès, produire des preuves d’audit | Les charges des journaux peuvent contenir accidentellement des PAN ou jetons ; absence de caviardage à l’exécution | Conformité PCI DSS, Masquage statique, Masquage dynamique |

| SOX | Traçabilité, intégrité des enregistrements d’accès et rapports reproductibles | Collecte manuelle des journaux ; rapports incohérents ; emballage d’audit faible | Compliance Manager, Génération de rapports, Rapports automatisés de conformité |

| Base trans-réglementaire | Moindre privilège, surveillance, stockage sécurisé des preuves | Rôles trop larges, détection manquante, stockage d’audit insuffisant | Principe du moindre privilège, Performance du stockage d’audit, Analyse comportementale |

Architecture de conformité DataSunrise pour Amazon OpenSearch

DataSunrise agit comme une couche unifiée de conformité pour OpenSearch, fonctionnant indépendamment des internes du cluster. Cette architecture permet une application cohérente sans modifier les indices OpenSearch ni les applications — et elle est particulièrement précieuse lorsque vous avez plusieurs environnements (production, staging, multiples domaines, cloud mixte, hybride).

Au lieu de compter sur des réglages natifs dispersés, vous appliquez une gouvernance cohérente grâce à :

- l’historique des activités de données pour la traçabilité entre environnements

- des guides d’audit pour structurer la collecte des preuves

- l’apprentissage des règles et l’automatisation d’audit pour réduire les réglages manuels des politiques

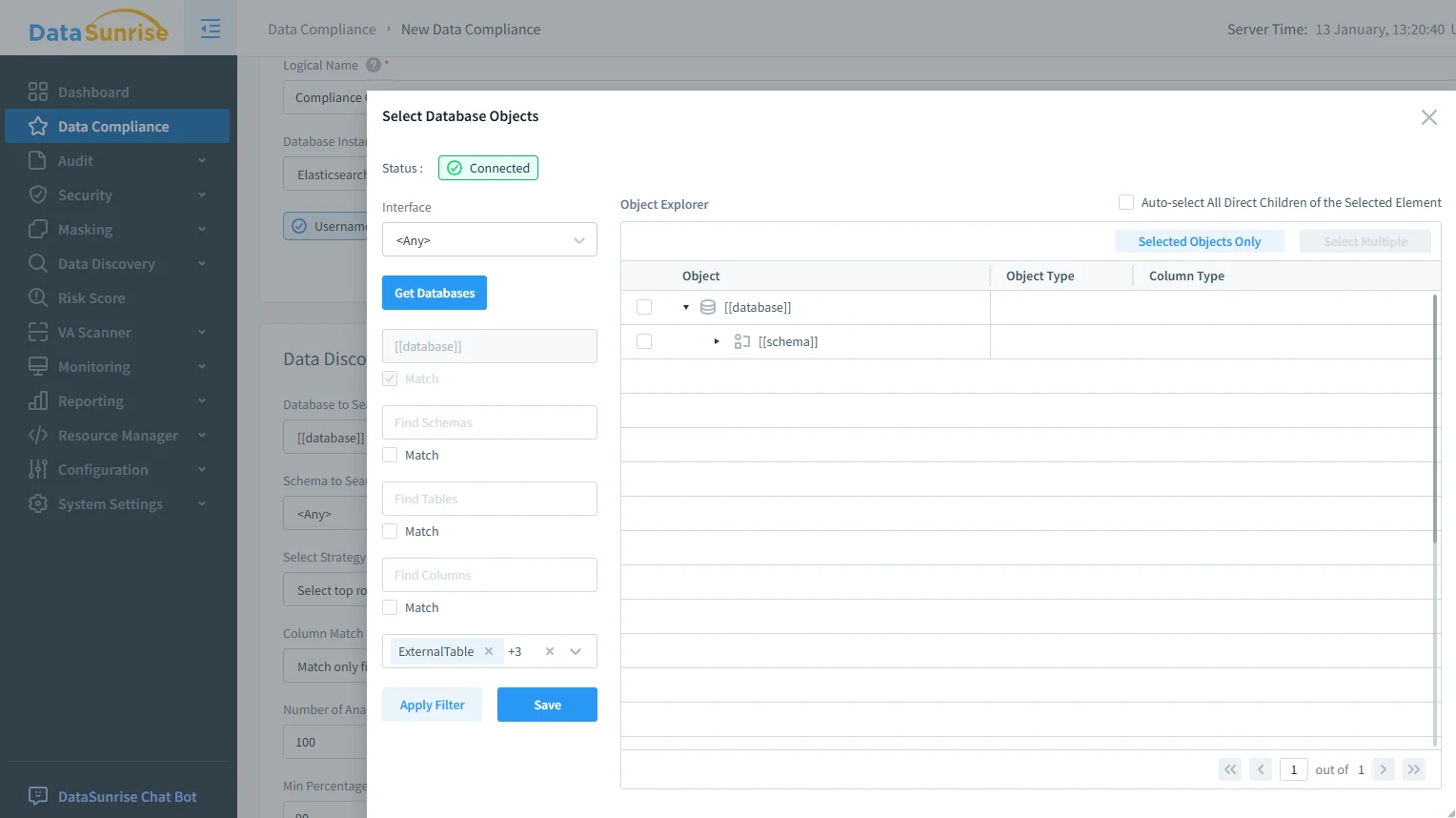

1) Découvrir et classifier ce qui se trouve dans vos indices

Avant d’appliquer des contrôles de conformité, vous avez besoin d’un inventaire défendable des données régulées. DataSunrise scanne le contenu OpenSearch en utilisant la découverte des données et identifie les éléments régulés tels que les informations personnellement identifiables (PII).

Cela élimine l’excuse « nous pensons que ce ne sont que des journaux » en produisant une preuve réelle du périmètre.

2) Appliquer des politiques d’accès à moindre privilège et de gouvernance

La conformité exige des contrôles d’accès qui soient cohérents, vérifiables et applicables. DataSunrise supporte l’application des politiques par :

- le contrôle d’accès basé sur les rôles pour aligner l’accès aux fonctions métier

- les contrôles d’accès pour des règles de gouvernance structurées

- les patrons de proxy inverse pour centraliser les points de contrôle

- la priorité des règles pour prévenir les collisions et angles morts des politiques

C’est là que la gouvernance cesse d’être un « savoir tribal » pour devenir applicable.

3) Réduire l’exposition des données grâce au masquage et des données de test plus sûres

Même si les utilisateurs sont autorisés à interroger un index, ils ne devraient pas voir automatiquement les champs sensibles en clair. DataSunrise aide à réduire l’exposition avec :

- le masquage de données appliqué en pratique

- le masquage dynamique pour caviarder les champs sensibles au moment de la requête

- le masquage statique pour des copies sûres et environnements inférieurs

- la génération de données synthétiques pour réduire la dépendance aux données réelles régulées en dev/test

Le masquage ne consiste pas seulement à « cacher les choses ». C’est la façon dont vous prouvez que vous appliquez le principe d’accès minimum nécessaire.

4) Centraliser l’audit, les preuves et les workflows de conformité

Les preuves d’audit doivent être centralisées, vérifiables et exportables. DataSunrise fournit :

- les journaux d’audit pour la traçabilité au niveau des requêtes

- la surveillance des activités pour détecter les mauvais usages et comportements anormaux

- l’historique des activités sur la base de données pour les enquêtes et audits

- des agents de base de données pour des modes de déploiement flexibles

Et oui — vous pouvez intégrer les événements de conformité dans de véritables workflows :

- notifications Slack pour une réponse rapide à la sécurité

- notifications Microsoft Teams pour la visibilité opérationnelle

Configuration des règles de conformité dans DataSunrise pour OpenSearch

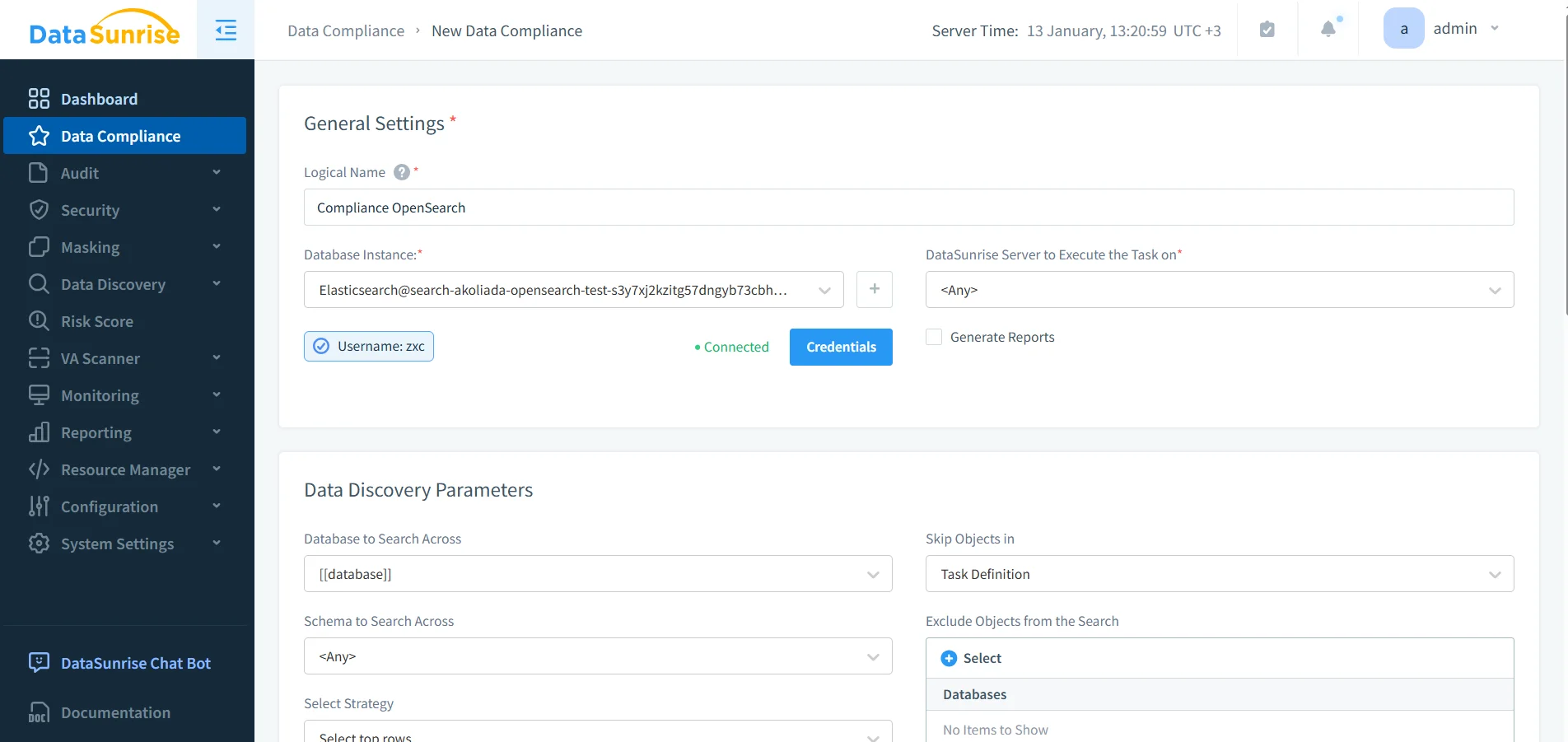

Les règles de conformité définissent comment les données régulées doivent être traitées et comment les preuves sont collectées. Dans DataSunrise, vous configurez une tâche de conformité, délimitez la portée de la découverte, et appliquez les workflows de reporting et de surveillance.

Définition des règles de conformité réglementaire pour Amazon OpenSearch dans le Compliance Manager de DataSunrise.

Cela peut s’aligner directement avec des objectifs d’audit tels que :

- objectifs d’audit liés aux exigences de preuves réglementaires

- contrôles de sécurité de base de données qui soutiennent les bases de conformité

- posture de chiffrement de base de données attendue dans tout le patrimoine de données

Contrôles de sécurité qui empêchent l’effondrement de la conformité

La conformité ne survit pas au contact avec de véritables attaquants sans contrôles de sécurité qui la renforcent. DataSunrise renforce la posture de conformité avec :

- pare-feu de base de données pour réduire les schémas d’accès abusifs

- guide de sécurité avec des pratiques pour construire un modèle de contrôle défendable

- règles de sécurité adaptables pour détecter les comportements malveillants dans les requêtes

- bases de détection des menaces pour les schémas d’abus au niveau des requêtes

- évaluation des vulnérabilités pour réduire la dérive de conformité due à une mauvaise configuration

Si vous cherchez un point d’entrée pratique spécifiquement pour les workflows d’audit OpenSearch, consultez : Audit de base de données pour Amazon OpenSearch.

Liste de contrôle opérationnelle : ce qui rend la conformité OpenSearch « défendable »

Si vous avez besoin d’une liste de vérification fiable qui ne vous trahira pas lors d’un audit, commencez par :

- Connaître votre périmètre : lancez la découverte, identifiez les champs PII/régulés, documentez où ils se trouvent

- Appliquer le moindre privilège : restreignez qui peut interroger quels indices et dans quelle mesure

- Réduire l’exposition : masque les champs sensibles là où la visibilité complète n’est pas nécessaire

- Journaliser avec contexte : conservez des preuves d’audit niveau requête avec identité et détails sur l’objet ciblé

- Rapporter de manière cohérente : générez des rapports de conformité reproductibles et alignés sur les cadres réglementaires

- Alerter sur les violations : intégrez la détection dans les workflows sécurité et opérationnels

Enfin, si votre organisation exploite plusieurs plateformes de données (ce qui est le cas — ne faites pas semblant), la gouvernance centralisée est essentielle. DataSunrise prend en charge plus de 40 plateformes de données afin qu’OpenSearch ne devienne pas « le système bizarre » qui casse votre programme de conformité.

Conclusion : Rendre la conformité Amazon OpenSearch durable

Amazon OpenSearch est une infrastructure puissante, mais il n’a pas été conçu pour être un système de conformité autonome. Les contrôles natifs aident — surtout lorsqu’ils sont correctement configurés — mais la conformité réglementaire nécessite plus que le chiffrement et des règles d’accès basiques. Elle exige une visibilité sur les données, une réduction de l’exposition, des preuves d’audit de niveau réglementaire et des rapports reproductibles.

En superposant DataSunrise à OpenSearch, vous gagnez en découverte centralisée, en application des politiques de conformité, en audit robuste et en workflows de reporting alignés avec le RGPD, HIPAA, PCI DSS et SOX. La conformité devient un système de contrôle continu, et non une crise trimestrielle.

Si vous êtes prêt à opérationnaliser la conformité (au lieu d’en jouer le rôle), vous pouvez explorer les options de déploiement et obtenir une prise en main rapide : Télécharger ou demander une démonstration via Demo.

Référence externe (aperçu des capacités de sécurité AWS) : Sécurité du service Amazon OpenSearch