Conformité Réglementaire Apache Cloudberry

Dans le paysage réglementaire complexe actuel, mettre en œuvre une conformité complète pour Apache Cloudberry est devenu un impératif stratégique. Selon le Rapport sur la confidentialité des données 2024 de la National Cybersecurity Alliance, les organisations dotées de solutions de conformité automatisées identifient les vulnérabilités potentielles 92 % plus rapidement tout en réduisant les coûts liés à la conformité jusqu’à 57 %. Avec des coûts moyens de violation de données s’élevant à 4,8 millions de dollars par incident, les approches de conformité manuelle ne peuvent pas suivre le rythme des exigences modernes.

L’architecture distribuée d’Apache Cloudberry offre des capacités analytiques exceptionnelles, mais elle introduit des défis uniques en matière de conformité qui nécessitent des solutions sophistiquées.

Comprendre les défis de conformité d’Apache Cloudberry

L’architecture de Cloudberry introduit plusieurs considérations distinctes en matière de conformité :

- Distribution de données multi-nœuds : La distribution de données sur de nombreux nœuds nécessite des contrôles cohérents pour une protection complète.

- Exigences inter-juridictionnelles : Les organisations doivent souvent satisfaire à plusieurs cadres réglementaires simultanément.

- Gestion distribuée des pistes d’audit : Les journaux d’audit des nœuds principaux et secondaires doivent être collectés et analysés efficacement.

- Complexité de l’exécution de requêtes en parallèle : Le traitement parallèle de Cloudberry crée des schémas d’accès que des règles statiques ne peuvent pas régir efficacement.

- Évolution réglementaire continue : Les cadres de conformité évoluent fréquemment, nécessitant des mises à jour constantes des politiques.

Capacités de conformité natives de Cloudberry

Apache Cloudberry offre plusieurs fonctionnalités intégrées qui servent de piliers pour la mise en œuvre de la conformité :

1. Journalisation d’audit complète

Le système de journalisation de Cloudberry capture des informations détaillées sur les activités de la base de données :

-- Configurer les paramètres d'audit complets ALTER DATABASE cloudberry_db SET AUDIT_TRACKING = ON; SET AUDIT_LOG_DESTINATION = 'csvlog'; SET AUDIT_LOG_STATEMENT = 'all'; SET AUDIT_LOG_CONNECTIONS = ON;

2. Contrôle d’accès basé sur les rôles

Mise en œuvre du principe du moindre privilège à l’aide de contrôles d’accès basés sur les rôles :

-- Créer des rôles spécifiques à la conformité CREATE ROLE regulatory_auditor NOLOGIN; CREATE ROLE data_protection_officer NOLOGIN; -- Configurer les permissions appropriées GRANT SELECT ON SCHEMA audit_logs TO regulatory_auditor; GRANT SELECT, INSERT ON TABLE protected_data TO data_protection_officer;

3. Surveillance du système

Cloudberry fournit le schéma administratif cloudberry_toolkit pour la surveillance :

-- Interroger les activités liées à la conformité SELECT username, database_name, event_time, event_message FROM cloudberry_toolkit.cb_log_system WHERE event_severity = 'LOG' AND event_time >= current_timestamp - interval '7 days' ORDER BY event_time DESC;

Limitations de la conformité native de Cloudberry

Bien que les fonctionnalités natives de Cloudberry offrent une fonctionnalité essentielle, les organisations rencontrent des défis importants lorsqu’elles se fient uniquement aux fonctionnalités intégrées :

| Fonctionnalité native | Limitation clé | Impact sur l’entreprise |

|---|---|---|

| Journalisation d’audit | Agrégation manuelle des journaux sur plusieurs nœuds | Surveillance de la conformité gourmande en ressources |

| Contrôle d’accès | Configuration manuelle des rôles | La charge administrative augmente avec l’échelle |

| Classification des données | Pas de capacité de découverte automatisée | Les informations sensibles peuvent rester non identifiées |

| Rapport de conformité | Aucune cartographie réglementaire automatisée | Préparation d’audit chronophage |

| Détection des menaces | Capacités de détection limitées | Les menaces en matière de sécurité potentielles peuvent passer inaperçues |

Transformer la conformité de Cloudberry avec DataSunrise

Le Gestionnaire de conformité réglementaire des bases de données de DataSunrise révolutionne la conformité de Cloudberry grâce à une orchestration intelligente des politiques et à une automatisation complète :

Capacités clés pour la conformité des données de Cloudberry

1. Découverte automatisée des données sensibles

Les algorithmes propriétaires de DataSunrise analysent automatiquement votre environnement Cloudberry pour identifier les informations sensibles selon plusieurs cadres réglementaires, détectant jusqu’à 95 % de modèles de données sensibles en plus que les approches traditionnelles.

2. Orchestration intelligente des politiques

Les équipes de sécurité peuvent définir des politiques de conformité sophistiquées via une interface intuitive sans écrire de requêtes SQL complexes, réduisant ainsi le temps de mise en œuvre de semaines à quelques heures.

3. Protection universelle multiplateforme

DataSunrise applique des politiques de protection uniformes dans des environnements hétérogènes où Cloudberry coexiste avec d’autres systèmes de bases de données, avec la prise en charge de plus de 40 plateformes de stockage de données.

4. Calibration réglementaire continue

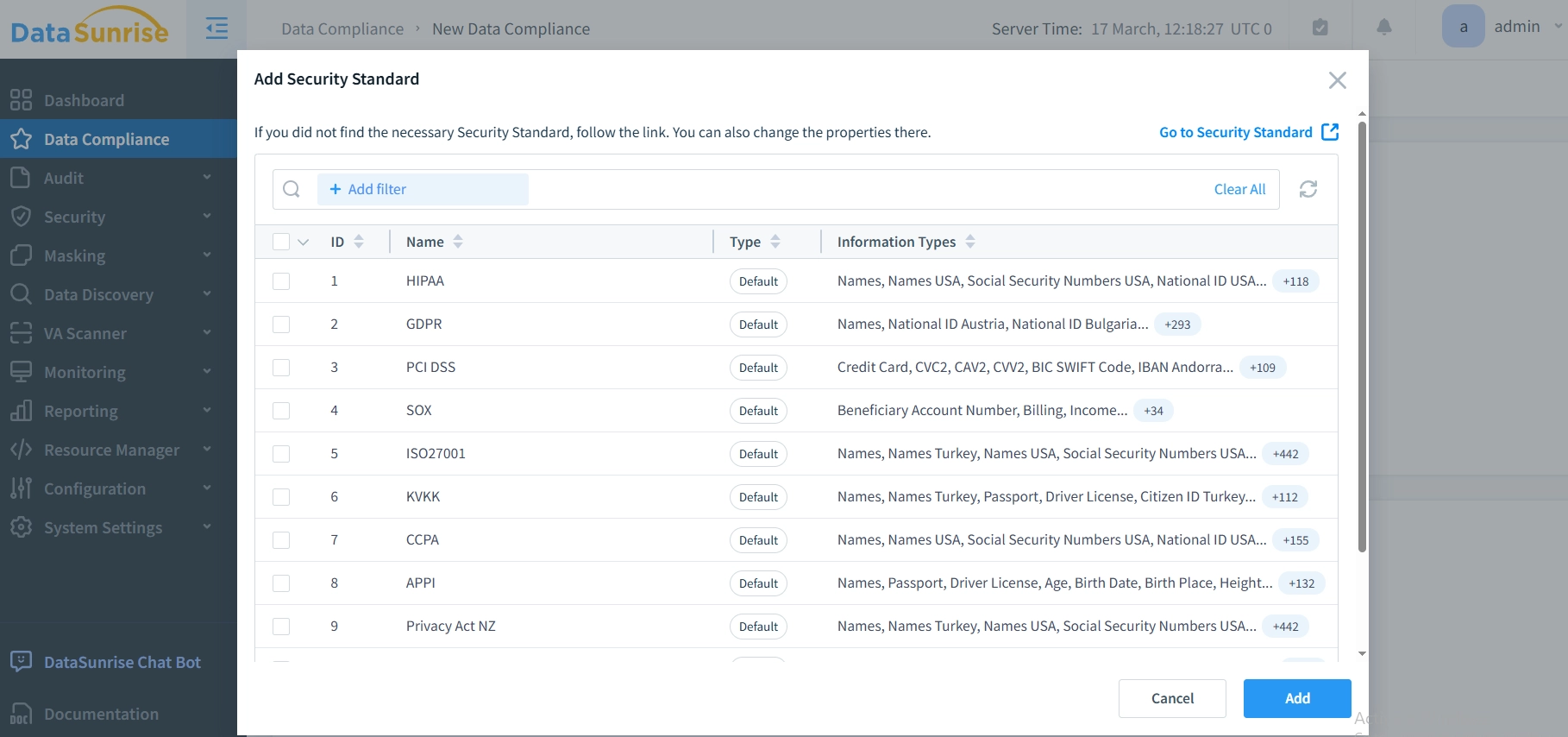

Le pilote automatique de conformité de DataSunrise surveille les changements dans les cadres réglementaires tels que le RGPD, la HIPAA et le PCI DSS, mettant automatiquement à jour les politiques de protection sans intervention manuelle.

5. Protection des données contextuelle

Le masquage dynamique des données s’ajuste intelligemment en fonction des rôles des utilisateurs, des schémas d’accès et de la sensibilité des données, garantissant une conformité stricte tout en préservant la fonctionnalité opérationnelle nécessaire.

Mise en œuvre : processus de déploiement simplifié

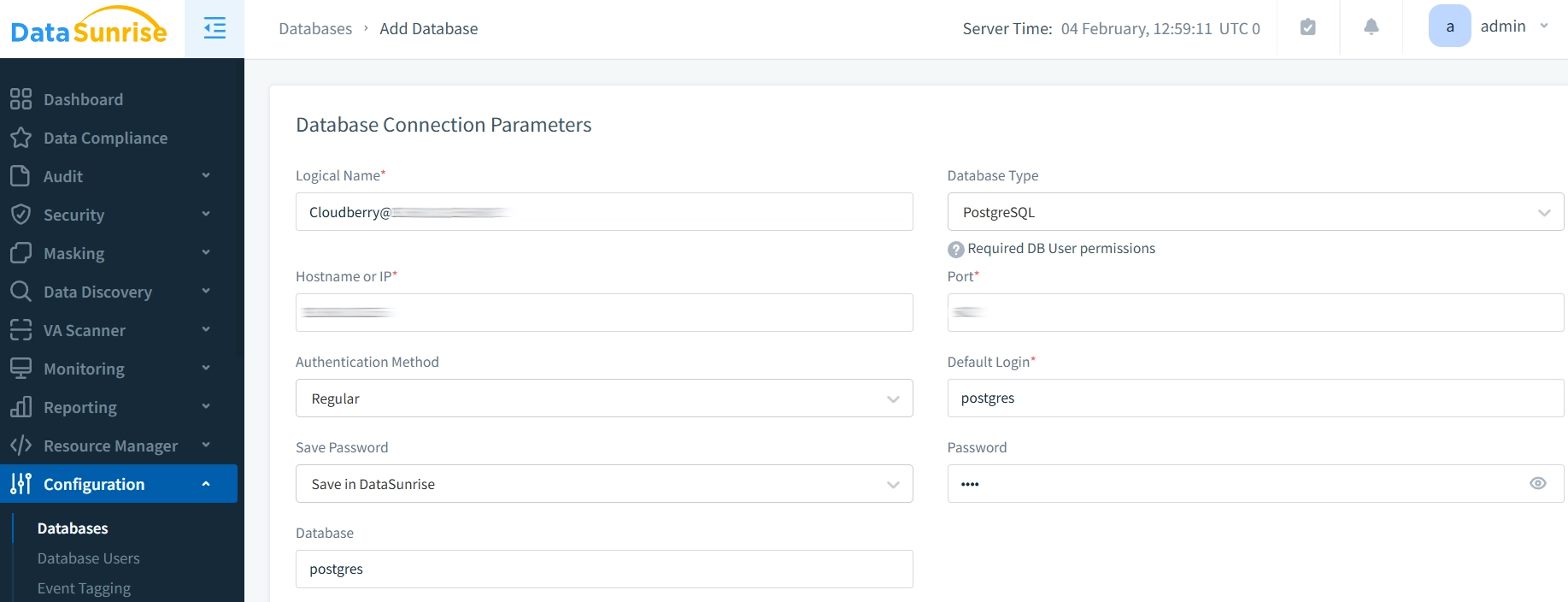

La mise en œuvre de DataSunrise pour la conformité de Cloudberry suit un processus simplifié :

- Se connecter à la base de données Cloudberry : Établir une connexion sécurisée entre les systèmes.

- Sélectionner les cadres de conformité : Choisir les réglementations applicables (RGPD, HIPAA, PCI DSS, SOX).

- Lancer la découverte automatisée : Déclencher les algorithmes pour identifier et classer les données sensibles grâce à la découverte de données.

- Configurer les méthodes de protection : Définir les règles appropriées de masquage, d’audit et de sécurité.

- Configurer les rapports automatisés : Planifier des rapports de conformité réguliers grâce à la génération de rapports.

- Activer la surveillance continue : Accéder aux métriques de conformité en temps réel via le tableau de bord.

L’ensemble de la mise en œuvre nécessite généralement moins d’une journée, la plupart des organisations atteignant une automatisation initiale de la conformité en seulement quelques heures.

Bonnes pratiques pour une conformité automatisée de Cloudberry

Pour des résultats optimaux, les organisations devraient suivre ces bonnes pratiques :

1. Architecture axée sur la conformité

Concevez votre topologie Cloudberry en considérant les exigences de conformité comme une base essentielle.

2. Équilibre stratégique de la surveillance

Concentrez les pistes d’audit détaillées de la base de données sur les opérations à haut risque tout en maintenant les performances globales de la base de données.

3. Cadre formel de gouvernance

Établissez un comité formel de gouvernance des données avec des rôles et responsabilités clairement définis.

4. Approche de sécurité à plusieurs couches

Implémentez le pare-feu de base de données DataSunrise en complément des fonctionnalités natives de Cloudberry pour une protection complète.

5. Protocole de validation continue

Testez régulièrement votre cadre de conformité grâce à des scénarios d’audit simulés et à une évaluation des vulnérabilités.

Conclusion

Bien que la base de données Apache Cloudberry offre des fonctionnalités de sécurité natives essentielles, les organisations ayant des exigences réglementaires complexes ont besoin de l’orchestration intelligente des politiques de DataSunrise. En mettant en œuvre une conformité automatisée avec une protection des données sans intervention, les organisations transforment la conformité d’un processus exigeant en ressources à un cadre efficace qui s’adapte continuellement aux exigences changeantes.

Prêt à améliorer vos capacités de conformité des données Cloudberry ? Planifiez une démonstration dès aujourd’hui pour voir comment DataSunrise peut transformer votre stratégie de conformité.