Conformité Réglementaire d’Amazon DynamoDB

La conformité réglementaire pour Amazon DynamoDB est souvent mal comprise. Parce que DynamoDB est un service NoSQL entièrement géré, de nombreuses équipes supposent que Amazon Web Services prend en charge la conformité par défaut. Les auditeurs ne partagent pas cette hypothèse.

AWS sécurise l’infrastructure sous-jacente dans le cadre du modèle de responsabilité partagée. Les organisations restent responsables de la manière dont les données DynamoDB sont consultées, traitées, surveillées et gouvernées. Lorsque les tables stockent des données personnelles, des enregistrements de transactions ou des métadonnées opérationnelles réglementées, elles relèvent des RGPD, HIPAA, PCI DSS, et SOX.

Cet article explique pourquoi les données DynamoDB relèvent du contrôle réglementaire. Il clarifie ce que couvrent les contrôles natifs de sécurité et de journalisation d’AWS et où ils s’arrêtent. Il montre également comment l’application centralisée de la conformité comble les lacunes laissées par les outils natifs du cloud. La structure suit les modèles établis d’audit et d’historique d’activité utilisés dans les environnements de bases de données régulés et les adapte à l’architecture NoSQL de DynamoDB.

Pour un contexte supplémentaire sur la stratégie réglementaire, consultez DataSunrise Conformité des Données et le Centre de Connaissances sur la Conformité Réglementaire.

Importance de la Conformité Réglementaire

La conformité réglementaire est une exigence fondamentale pour les environnements construits sur Amazon DynamoDB. Les équipes placent souvent DynamoDB au centre de la logique applicative, et non à la périphérie. Le service stocke couramment des données reflétant l’identité, le comportement et les transactions des utilisateurs. Ce rôle fait de DynamoDB une partie du flux de données régulé plutôt qu’un simple composant technique neutre. Dans ce contexte, la conformité découle naturellement des pratiques plus larges de sécurité des données.

Du point de vue de la conformité, le sens des données importe plus que leur format de stockage. DynamoDB peut stocker des paires clé–valeur ou des documents, mais cette structure ne modifie pas le périmètre réglementaire. Lorsque les tables contiennent des informations personnellement identifiables, des attributs liés à la santé, des références financières ou des enregistrements opérationnels utilisés pour la responsabilisation, elles relèvent des réglementations sur la conformité des données établies et nécessitent une protection active.

Les cadres réglementaires tels que le RGPD, HIPAA, PCI DSS et SOX définissent des exigences claires en matière de contrôle d’accès, de surveillance, de responsabilisation et de conservation des preuves. Ces obligations s’alignent directement avec l’utilisation des traces d’audit des bases de données et de la surveillance continue de l’activité des bases de données. Les organisations comptent sur ces contrôles pour démontrer leur conformité lors des audits et enquêtes.

Lorsque les équipes considèrent DynamoDB comme un magasin de données non régulé, des lacunes de visibilité apparaissent rapidement. Ces lacunes se manifestent lors d’incidents de sécurité, de revues de conformité et d’audits réglementaires. Sans un historique fiable des activités sur les données, les organisations ne peuvent pas prouver que les utilisateurs ont accédé aux données sensibles de manière autorisée et contrôlée. Une conformité réglementaire appropriée maintient les déploiements DynamoDB auditable, défendable et conforme aux obligations légales à mesure que les systèmes évoluent.

Contrôles Natifs de Conformité et de Sécurité dans Amazon DynamoDB

AWS fournit une base solide pour la protection de l’infrastructure et la sécurité d’accès d’Amazon DynamoDB. Ces contrôles sont essentiels et forment le socle d’un déploiement sécurisé. Cependant, du point de vue réglementaire, ils sont nécessaires mais insuffisants seuls. Les contrôles natifs se concentrent principalement sur la sécurité de la plateforme et l’habilitation d’accès, alors que la conformité exige une surveillance contextuelle, la responsabilisation et des preuves prêtes pour l’audit.

Gestion des Identités et des Accès (IAM)

La Gestion des Identités et des Accès définit qui peut lire, écrire ou modifier des tables DynamoDB. Elle sert de couche principale de contrôle d’accès et s’applique de manière cohérente à travers les services AWS. Les politiques IAM fonctionnent au niveau des API et des ressources, contrôlant si une requête telle que GetItem, PutItem ou UpdateItem est autorisée.

Une politique IAM typique permettant l’accès en lecture à une table DynamoDB ressemble à ceci :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/UserProfiles"

}

]

}

Du point de vue de la conformité, IAM présente des limites importantes. Il ne fournit pas de visibilité sur les valeurs spécifiques qui ont été consultées ou modifiées, et il n’a aucune conscience de la sensibilité des données. Les politiques IAM ne génèrent pas non plus de logique d’audit liée aux exigences réglementaires. En conséquence, IAM peut dire qui est autorisé à appeler une API, mais ne peut pas expliquer ce qui s’est réellement passé avec les données régulées durant cette opération.

Chiffrement et Gestion des Clés

DynamoDB chiffre les données au repos en utilisant AWS Key Management Service. Cela protège les données stockées contre les risques d’accès physique et les expositions non autorisées au niveau de l’infrastructure. Le chiffrement au repos est une exigence obligatoire dans la plupart des cadres réglementaires et constitue un composant important de la conformité de base.

Une table DynamoDB configurée avec un chiffrement KMS géré par le client peut référencer une clé comme suit :

{

"TableName": "Transactions",

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd1234-5678-90ef-ghij-1234567890ab"

}

}

Cependant, le chiffrement ne gère pas la façon dont les données sont consultées une fois qu’une requête est autorisée. Il ne prévient pas que des utilisateurs sur-privégiés puissent voir des informations sensibles, ne détecte pas les mauvais usages internes, et ne contrôle pas les requêtes légitimes qui retournent des valeurs régulées. Le chiffrement assure la confidentialité au niveau du stockage, mais ne fournit ni surveillance, ni responsabilisation, ni application des politiques.

CloudTrail et Journaux Natifs

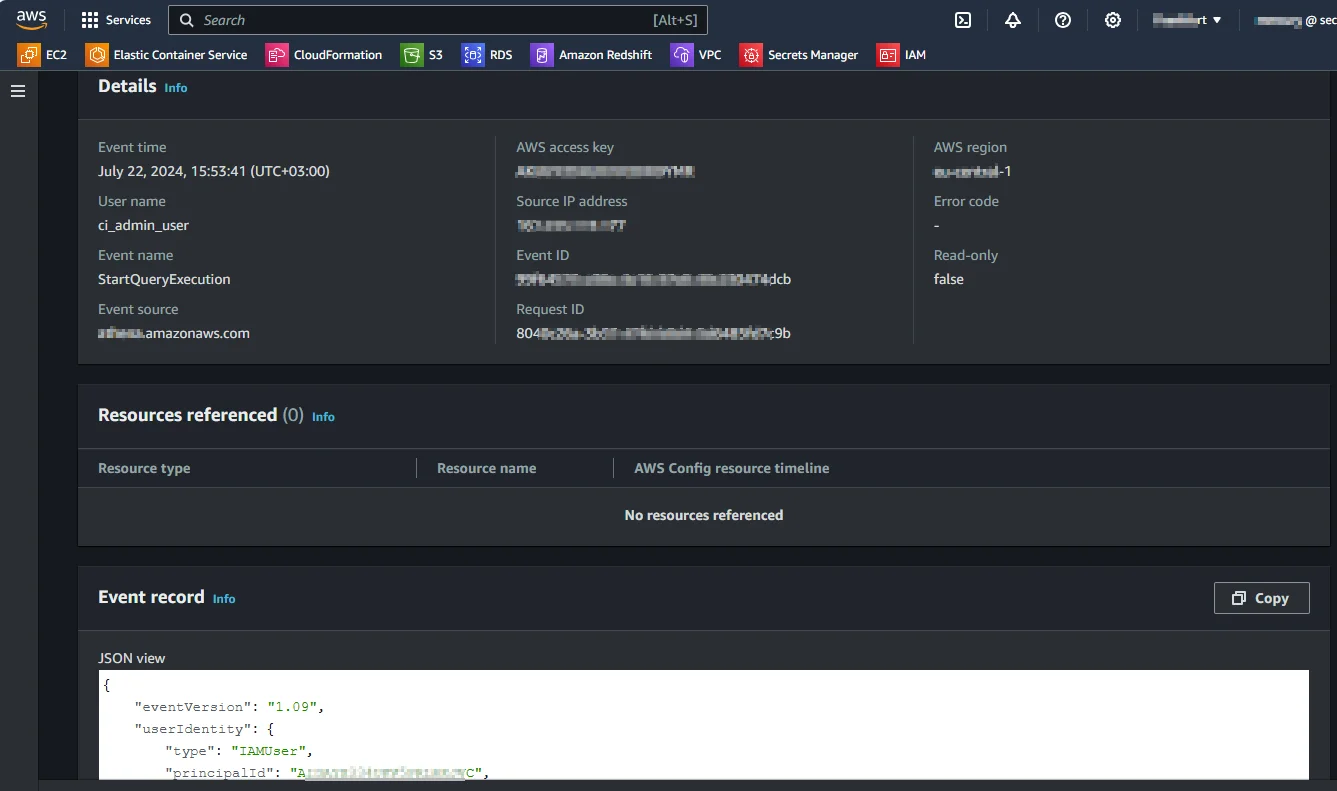

AWS CloudTrail enregistre l’activité API de DynamoDB, y compris des opérations telles que GetItem, PutItem, UpdateItem et Query. Ces journaux offrent une traçabilité opérationnelle et aident les équipes à comprendre quand les appels API ont eu lieu et quelles identités les ont initiés. CloudTrail s’intègre bien aux systèmes SIEM et prend en charge la conservation centralisée des journaux.

Malgré ces atouts, les journaux CloudTrail ne sont pas des traces d’audit prêtes pour la conformité. Ils capturent l’activité au niveau API mais manquent de contexte au niveau des attributs et n’ont aucune compréhension des données sensibles. L’interprétation des journaux CloudTrail à des fins de conformité nécessite une corrélation manuelle et une logique externe, et il n’existe aucun mécanisme pour appliquer des politiques de conformité en temps réel.

CloudTrail peut confirmer qu’une action a eu lieu, mais ne peut pas déterminer si cette action était conforme aux exigences réglementaires.

Conformité Centralisée pour DynamoDB avec DataSunrise

DataSunrise introduit une couche de contrôle de conformité centralisée qui fonctionne au-dessus des services AWS natifs. Plutôt que de remplacer les mécanismes de sécurité AWS existants, elle les étend avec une logique de gouvernance requise par les cadres réglementaires. Cette approche en couches préserve l’architecture cloud native tout en répondant aux exigences de conformité que les contrôles au niveau infrastructure ne couvrent pas.

Le modèle de conformité suit les architectures d’audit et réglementaires établies, définies dans les modèles internes d’audit IR, et s’aligne sur les principes de gouvernance automatisée et pilotée par les politiques promus dans le cadre linguistique MASS. En conséquence, la mise en œuvre de la conformité devient systématique, répétable et auditable, plutôt que réactive ou manuelle.

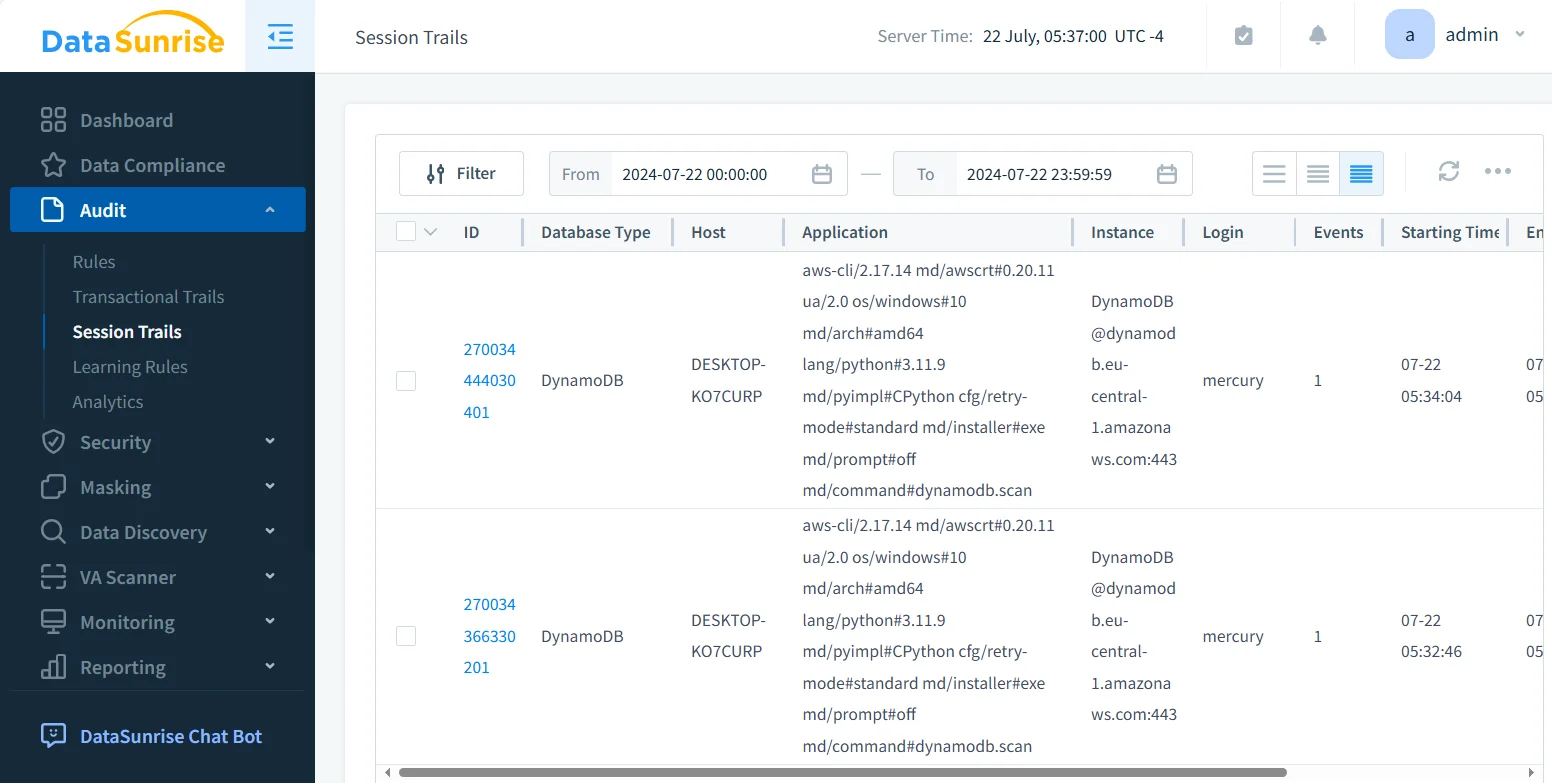

Visibilité Unifiée de la Conformité

DataSunrise centralise la surveillance des activités sur les tables Amazon DynamoDB, d’autres magasins de données AWS, ainsi que dans les environnements hybrides ou multi-cloud. Cette vue unifiée supprime le besoin d’interpréter manuellement les événements CloudTrail bruts à travers les comptes et régions. Plutôt que de se focaliser sur des appels API isolés, la surveillance est alignée avec l’intention réglementaire, offrant une visibilité cohérente sur la manière dont les données régulées sont consultées et utilisées dans tout l’environnement.

Surveillance des Activités Sensible à la Conformité

Contrairement aux journaux d’infrastructure qui capturent uniquement les opérations techniques, DataSunrise applique une logique de surveillance consciente de la conformité. Les politiques d’audit sont basées sur des règles et sensibles au contexte, permettant au système d’évaluer l’activité selon la pertinence réglementaire plutôt que l’exécution brute des API.

- Évalue l’activité de la base de données selon le type d’opération, l’identité de l’utilisateur et le périmètre des données

- Applique des politiques d’audit basées sur des règles alignées sur les exigences réglementaires

- Filtre les événements au moment de la capture pour réduire le bruit tout en préservant la traçabilité complète

- Transforme l’activité brute en preuves structurées et prêtes pour l’audit

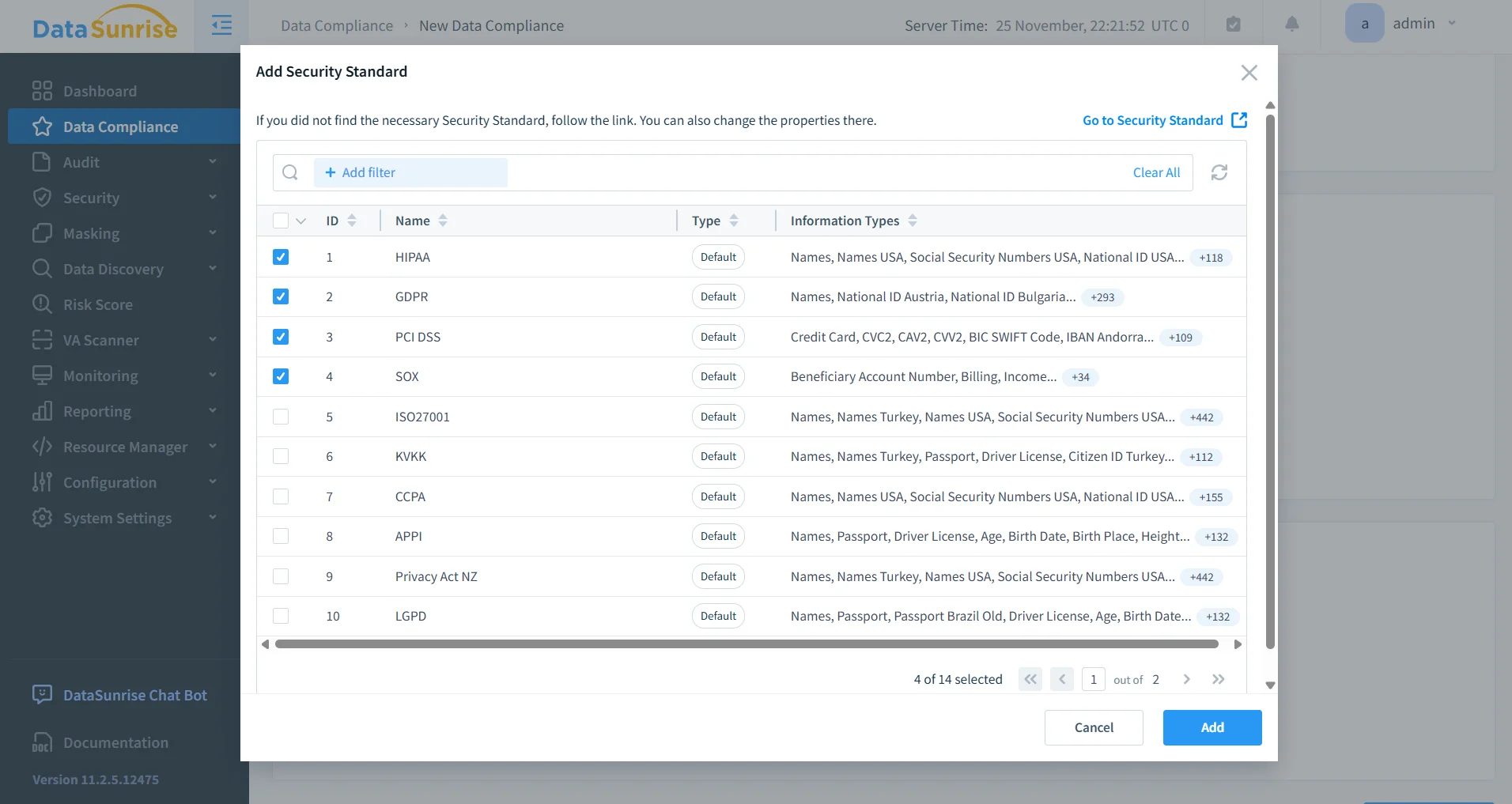

Alignement Réglementaire Automatisé

DataSunrise inclut des cadres de conformité intégrés qui relient directement les exigences de surveillance et d’audit aux réglementations telles que RGPD, HIPAA, PCI DSS et SOX. La responsabilisation de l’accès aux données, l’application des mesures de protection techniques, la traçabilité des accès et la conservation des preuves d’audit sont gérées via des contrôles prédéfinis personnalisables selon les besoins organisationnels. Les rapports d’audit sont générés dans des formats adaptés aux auditeurs, réduisant le temps de préparation et minimisant le risque de mauvaise interprétation lors des revues.

Protection Pilotée par les Politiques

DataSunrise gère les politiques de conformité et de sécurité de manière centralisée et les applique de façon cohérente à travers les environnements. Cette approche est cruciale pour les architectures centrées sur DynamoDB où les équipes déploient des modèles de données identiques en développement, analyse et production.

- Gère les politiques de conformité et de sécurité depuis un seul plan de contrôle centralisé

- Applique la même logique d’application sur les déploiements cloud, hybrides et multi-environnements

- Prévient les dérives de conformité à mesure que les modèles de données et les charges de travail évoluent

- Maintient des contrôles réglementaires cohérents indépendamment de la localisation ou de l’environnement des données

Impact Business d’une Bonne Conformité DynamoDB

| Domaine d’Activité | Impact Mesurable |

|---|---|

| Préparation à l’Audit | Réduction du périmètre de l’audit grâce à des preuves de conformité centralisées et au format homogène |

| Réponse aux Incidents | Enquête plus rapide sur les incidents de sécurité grâce à une visibilité et une traçabilité unifiées des activités |

| Risque Réglementaire | Réduction du risque d’amendes et de sanctions en maintenant une conformité continue |

| Responsabilisation | Attribution claire des accès et actions sur les données aux utilisateurs, services et environnements |

| Maturité Opérationnelle | La conformité devient un processus contrôlé et continu, plutôt qu’une démarche réactive et uniquement basée sur l’audit |

Lorsqu’elle est mise en œuvre comme une couche de contrôle structurée plutôt qu’une réflexion après coup, la conformité maintient les environnements DynamoDB défendables, auditables et résilients à mesure que les volumes de données et la complexité des applications augmentent.

Conclusion

Amazon DynamoDB offre une infrastructure sécurisée et évolutive, mais la conformité réglementaire dépasse la sécurité de l’infrastructure. Les contrôles natifs AWS gèrent l’accès, le chiffrement et la journalisation basique. La conformité exige néanmoins une interprétation continue des activités, une application des politiques et un reporting prêt pour l’audit. DynamoDB ne fournit pas ces capacités par défaut.

En ajoutant des contrôles de conformité centralisés au-dessus de DynamoDB, les organisations transforment les journaux opérationnels bruts en enregistrements de conformité structurés et défendables. Ce modèle aligne les déploiements DynamoDB sur des pratiques éprouvées telles que le maintien d’un trail d’audit de base de données, l’application d’une surveillance continue de l’activité des bases de données, et le support de l’adhésion continue aux réglementations sur la conformité des données.

Lorsque les équipes considèrent la conformité comme un contrôle architectural plutôt qu’une réflexion après coup, les environnements DynamoDB restent auditables, défendables et prêts pour les contrôles réglementaires à mesure que les systèmes évoluent.