Qu’est-ce que le journal d’audit de Microsoft SQL Server

Comprendre ce qu’est le journal d’audit de Microsoft SQL Server est essentiel pour toute organisation manipulant des données sensibles. SQL Server offre des mécanismes intégrés pour enregistrer des activités telles que l’accès aux données, les tentatives de connexion et les modifications d’autorisations. Ces journaux d’audit constituent une couche essentielle de sécurité des bases de données et de conformité.

Pour une compréhension plus approfondie de l’architecture et de la sécurité de SQL Server, Microsoft propose une documentation étendue sur le SQL Server.

Audit natif MSSQL : Concepts de base

L’audit natif dans Microsoft SQL Server comprend la capacité de suivre les événements de la base de données en utilisant SQL Server Audit, une fonctionnalité disponible dans les éditions Enterprise et certaines éditions Standard. Grâce à cela, les administrateurs peuvent :

Surveiller qui a accédé à quelles données et à quel moment

Détecter une activité anormale

Créer des journaux d’audit stockés dans des fichiers

.sqlauditou dans le journal d’application de Windows

L’audit commence par la création d’un objet d’audit en utilisant :

CREATE SERVER AUDIT [YourAuditName]

TO FILE ( FILEPATH = 'C:\\AuditLogs\\' );

GO

ALTER SERVER AUDIT [YourAuditName] WITH (STATE = ON);

Puis, il faut le lier à des actions spécifiques au niveau du serveur :

CREATE SERVER AUDIT SPECIFICATION [SpecName]

FOR SERVER AUDIT [YourAuditName]

ADD (FAILED_LOGIN_GROUP),

ADD (SUCCESSFUL_LOGIN_GROUP)

WITH (STATE = ON);

Vous pouvez également auditer des actions au niveau de la base de données :

CREATE DATABASE AUDIT SPECIFICATION [DBSpecName]

FOR SERVER AUDIT [YourAuditName]

ADD (SELECT ON dbo.Customers BY PUBLIC)

WITH (STATE = ON);

Cela aide à suivre qui a modifié des données sensibles et à quelle fréquence.

Le système d’audit natif de MSSQL répond aux besoins réglementaires communs. Par exemple, SOX et HIPAA exigent des enregistrements d’activité pour garantir la conformité.

Gestion des données sensibles dans SQL Server

Un objectif majeur des journaux d’audit est de protéger les données sensibles telles que les informations personnelles (PII), les informations de santé protégées (PHI) et les détails financiers. Microsoft SQL Server prend en charge le masquage dynamique des données (DDM), qui masque les données en temps réel :

ALTER TABLE Customers

ALTER COLUMN CreditCardNumber ADD MASKED WITH (FUNCTION = 'partial(0,"XXXX-XXXX-XXXX-",4)');

Cela se combine efficacement avec les journaux d’audit pour garantir que vous pouvez à la fois suivre et restreindre l’accès aux champs privés. Lorsqu’ils sont utilisés ensemble, l’audit et le masquage constituent une défense en profondeur.

Pensez également aux meilleures pratiques de sécurité SQL Server de Microsoft pour renforcer le contrôle d’accès.

À quoi sert le journal d’audit natif de Microsoft SQL Server

Le journal d’audit natif ne sert pas uniquement à détecter une activité malveillante. C’est également un outil puissant pour :

Résoudre les problèmes de permissions

Vérifier les configurations de contrôle d’accès

Soutenir les politiques de gouvernance interne

Pour en savoir plus sur les objectifs des audits de bases de données et sur la manière dont ils soutiennent l’intégrité organisationnelle, consultez les ressources dédiées.

Étendre le journal d’audit MSSQL avec DataSunrise

Pour aller au-delà de l’audit natif, vous pouvez intégrer SQL Server avec DataSunrise, une plateforme de sécurité des bases de données qui offre une surveillance en temps réel, des alertes intelligentes et des rapports détaillés.

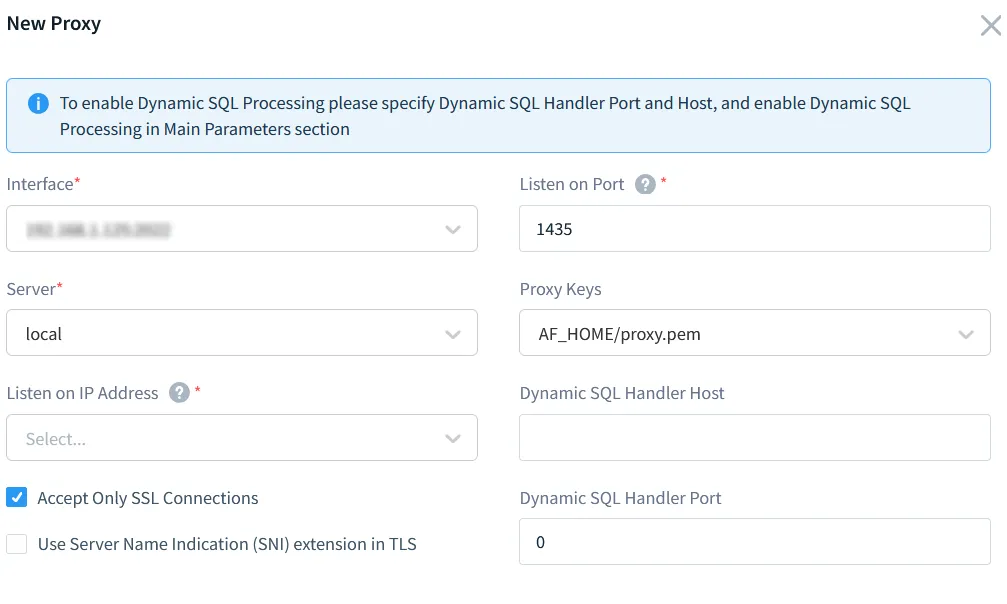

Tout d’abord, configurez DataSunrise en mode proxy afin d’intercepter l’ensemble du trafic de la base de données. Pour MSSQL, il prend en charge :

L’authentification Windows

Un trafic chiffré avec SSL

La journalisation transparente des requêtes et des résultats

Pour activer l’audit :

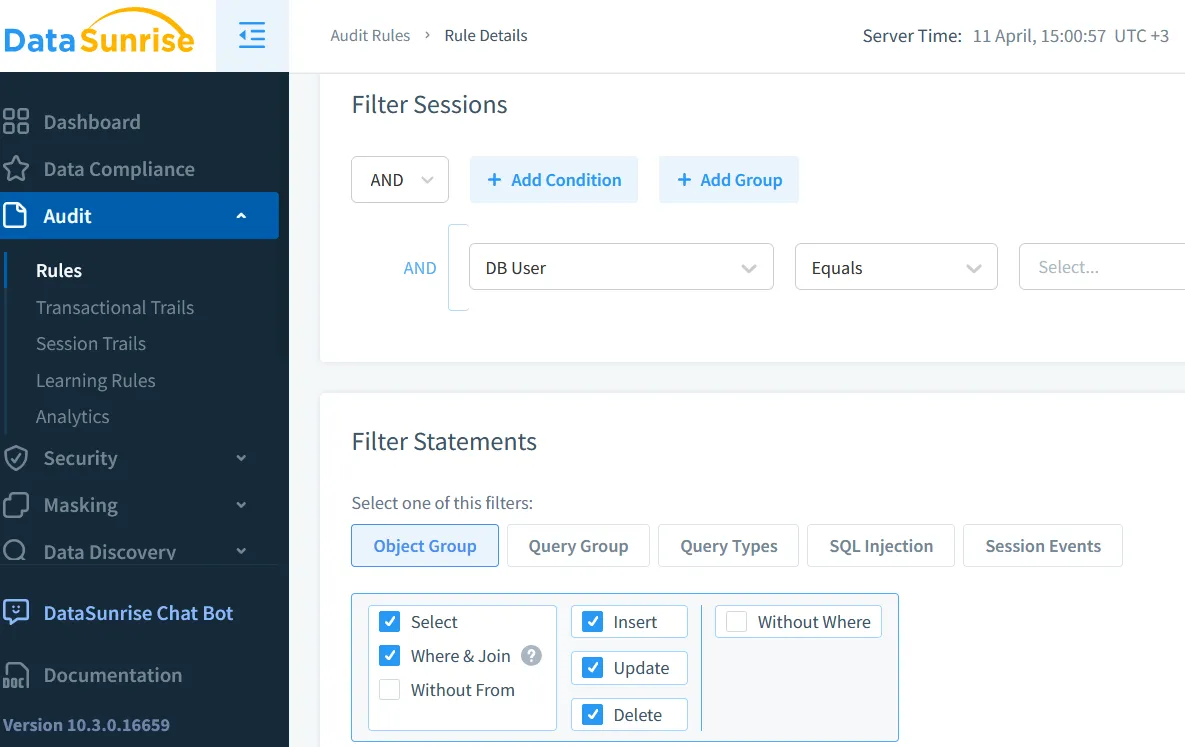

Accédez à la section Audit dans l’interface graphique

Créez une règle : choisissez MSSQL, puis sélectionnez des actions telles que

SELECT,UPDATEouLOGINDéfinissez des filtres (par exemple, pour

CreditCardNumber) afin de concentrer l’attention sur les données sensiblesChoisissez le format de sortie : journaux JSON, syslog ou rapports

Configuration de la règle d’audit dans DataSunrise utilisant des filtres d’utilisateurs de base de données et des critères de requête SQL pour suivre les opérations sensibles

Le stockage des journaux est flexible. Utilisez le guide Audit Storage pour optimiser l’utilisation du disque.

Gestion des journaux d’audit dans DataSunrise

Les journaux peuvent être gérés via :

Des tableaux de bord en temps réel

Des rapports automatisés (quotidiens/hebdomadaires/mensuels)

Des alertes par e-mail, Slack ou MS Teams

Vous pouvez exporter les journaux en masse ou les envoyer vers des systèmes SIEM externes. Le Compliance Manager automatise la corrélation avec les normes GDPR, HIPAA et PCI DSS.

Pour obtenir des informations sur le comportement des utilisateurs, utilisez l’analyse de comportement afin de détecter des schémas inhabituels et d’y réagir en temps réel.

Conclusion

Qu’est-ce que le journal d’audit natif de Microsoft SQL Server est bien plus qu’une fonctionnalité technique — c’est un outil stratégique permettant de s’assurer que vos données les plus sensibles sont suivies, protégées et conformes. Si les outils natifs sont puissants, leur intégration avec des plateformes comme DataSunrise offre des audits avancés, des analyses approfondies et une simplification des rapports de conformité.

Commencez dès maintenant en explorant le Security Center de Microsoft et la vue d’ensemble de DataSunrise.

Vous souhaitez l’essayer en action ? Visitez la page de démonstration de DataSunrise pour explorer en temps réel l’audit MSSQL.