Qu’est-ce que la traçabilité Amazon S3

Une traçabilité Amazon S3 d’audit va au-delà de simples journaux — c’est une chronologie enrichie et consultable des activités au niveau des objets, des modifications de contrôle d’accès, des événements de réplication et des transitions de cycle de vie. Contrairement aux journaux bruts ou aux flux d’appels API, une véritable traçabilité d’audit apporte contexte, conscience de conformité et intelligence de sécurité.

Cet article explore ce qu’est une traçabilité d’audit pour S3, pourquoi elle est importante, comment les outils natifs AWS aident (et où ils montrent leurs limites), ainsi que la manière dont DataSunrise comble les lacunes critiques — en particulier pour les organisations gérant des données sensibles ou réglementées.

Voici une nouvelle section intermédiaire que vous pouvez placer entre l’Introduction et Pourquoi vous avez besoin d’une traçabilité d’audit S3 :

Alors, qu’est-ce qu’est une traçabilité Amazon S3 ?

Au cœur, une traçabilité d’audit Amazon S3 est un enregistrement structuré de qui a accédé à quel objet, quand, d’où et dans quel contexte. Il ne s’agit pas seulement de capturer les appels API — c’est corréler ces appels avec la pertinence métier, la sensibilité des données et la politique interne.

Une traçabilité d’audit bien construite pour S3 inclut :

- Contexte d’identité : rôle IAM, utilisateur assumé, infos de session fédérée

- Métadonnées d’objet : compartiment (bucket), clé, taille, tags de classification

- Type d’accès :

GetObject,PutObject, modifications de permissions - Temps et origine : horodatages, région, IP source

- État de la politique : l’accès était-il conforme ou anormal ?

Pensez-y comme une chronologie narrative, pas juste un journal. La différence réside dans la qualité du récit — collectionnez-vous simplement des faits, ou construisez-vous une visibilité exploitable et prête pour la conformité à travers votre couche de stockage ?

Pourquoi vous avez besoin d’une traçabilité d’audit S3

Stocker des données dans Amazon S3 est simple. Suivre qui a accédé à ces données, comment, quand, et si cela respectait la politique — c’est la partie difficile.

Une traçabilité complète des données S3 d’audit aide les équipes à :

- Détecter les accès non autorisés ou les mauvaises configurations

- Surveiller l’utilisation pour des cadres de conformité tels que le RGPD, le HIPAA ou le PCI DSS

- Reconstituer les séquences d’événements lors de réponses aux incidents

- Prouver les restrictions et contrôles d’accès aux auditeurs

Que vous exécutiez des analyses sur des documents financiers, hébergiez des données réglementées ou archiviez des journaux clients — la visibilité d’audit est une exigence sécuritaire de base.

Anatomie d’une traçabilité d’audit S3 native

AWS fournit une télémétrie de base via :

1. Événements de données CloudTrail

CloudTrail consigne tous les appels d’API au niveau des objets S3 comme GetObject, PutObject, DeleteObject. Ces journaux incluent :

- Identité (utilisateur, rôle, service)

- IP source et région

- Horodatage

- Paramètres de requête

Ils sont stockés en JSON et livrés dans un compartiment de journalisation. Guide d’installation CloudTrail →

2. Journaux d’accès serveur

Journaux de type legacy en format requête HTTP. Moins structurés, mais utiles pour suivre les en-têtes référents, agents utilisateurs, codes d’état.

3. Inventaire S3 et Storage Lens

Offrent des insights sur les configurations de stockage, le statut du chiffrement des objets et la fréquence d’accès. Cependant, ils ne consignent pas les accès en temps réel ni les activités non autorisées.

Ce que doit contenir une traçabilité d’audit (mais que les journaux natifs n’ont pas)

Pour qualifier un vrai audit trail, votre système doit répondre à :

- Que s’est-il passé ? (type d’appel API)

- Qui l’a fait ? (rôle IAM ou identité assumée)

- Quand et d’où ? (horodatage, IP source, région)

- Quelles données ont été consultées ? (bucket/clé, classification des données)

- L’accès était-il autorisé ? (politique, masquage, contexte)

- Avait-il raison d’avoir lieu ? (score de risque, détection d’anomalies)

CloudTrail fournit les trois premiers. Pour le reste — vous avez besoin d’enrichissement, d’étiquetage et de logique au niveau de la conformité.

Entrez DataSunrise : traçabilité d’audit consciente du contexte

DataSunrise transforme les logs AWS basiques en véritables traçabilités d’audit de niveau conformité avec métadonnées exploitables, alertes et tableaux de bord.

Voici comment il améliore votre traçabilité d’audit S3 :

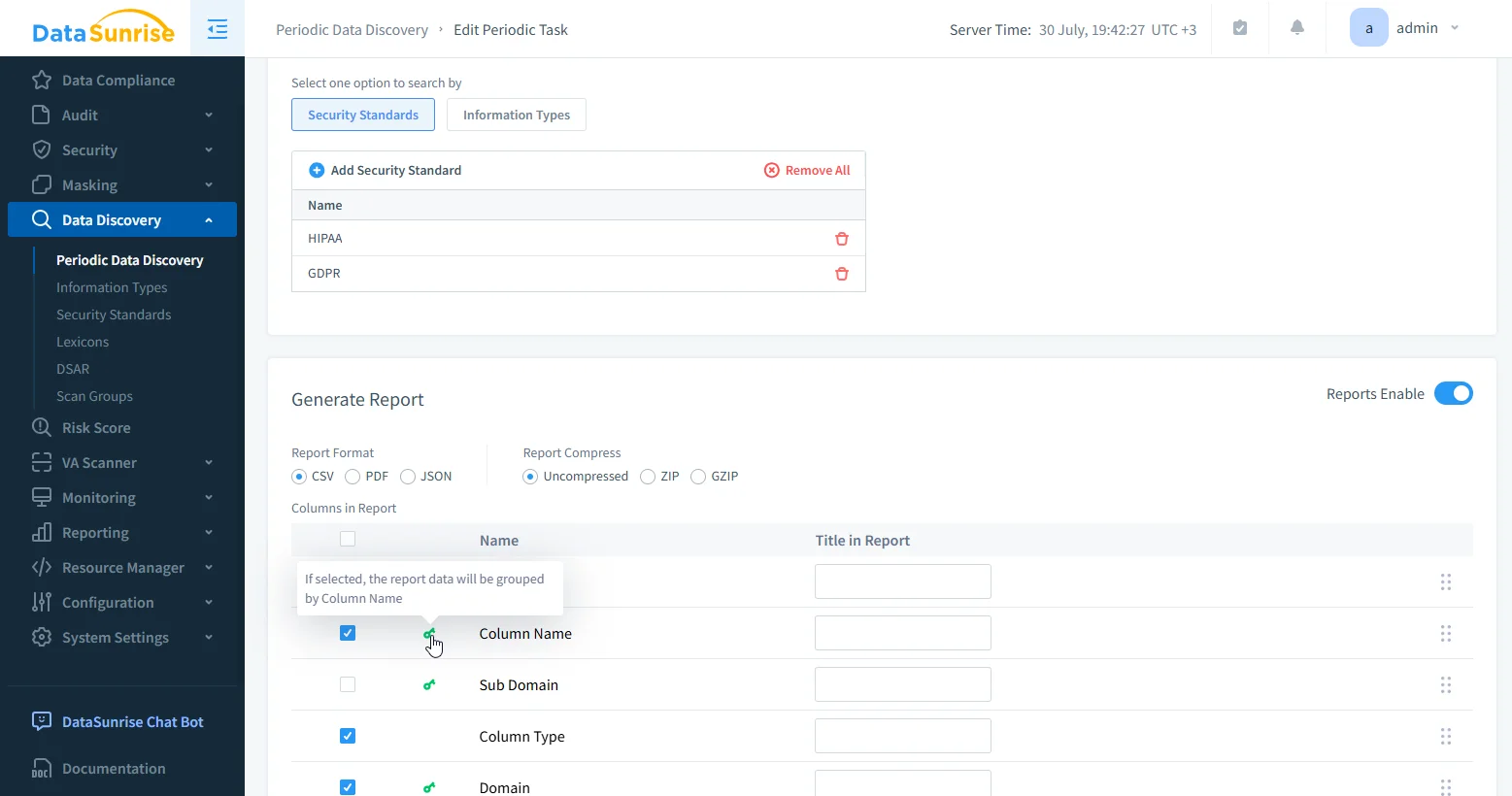

✅ Découverte des données sensibles

DataSunrise analyse les compartiments S3 pour détecter les DPI, PHI, PCI en utilisant le NLP, la reconnaissance de motifs et la reconnaissance optique de caractères (OCR) sur les fichiers basés sur images.

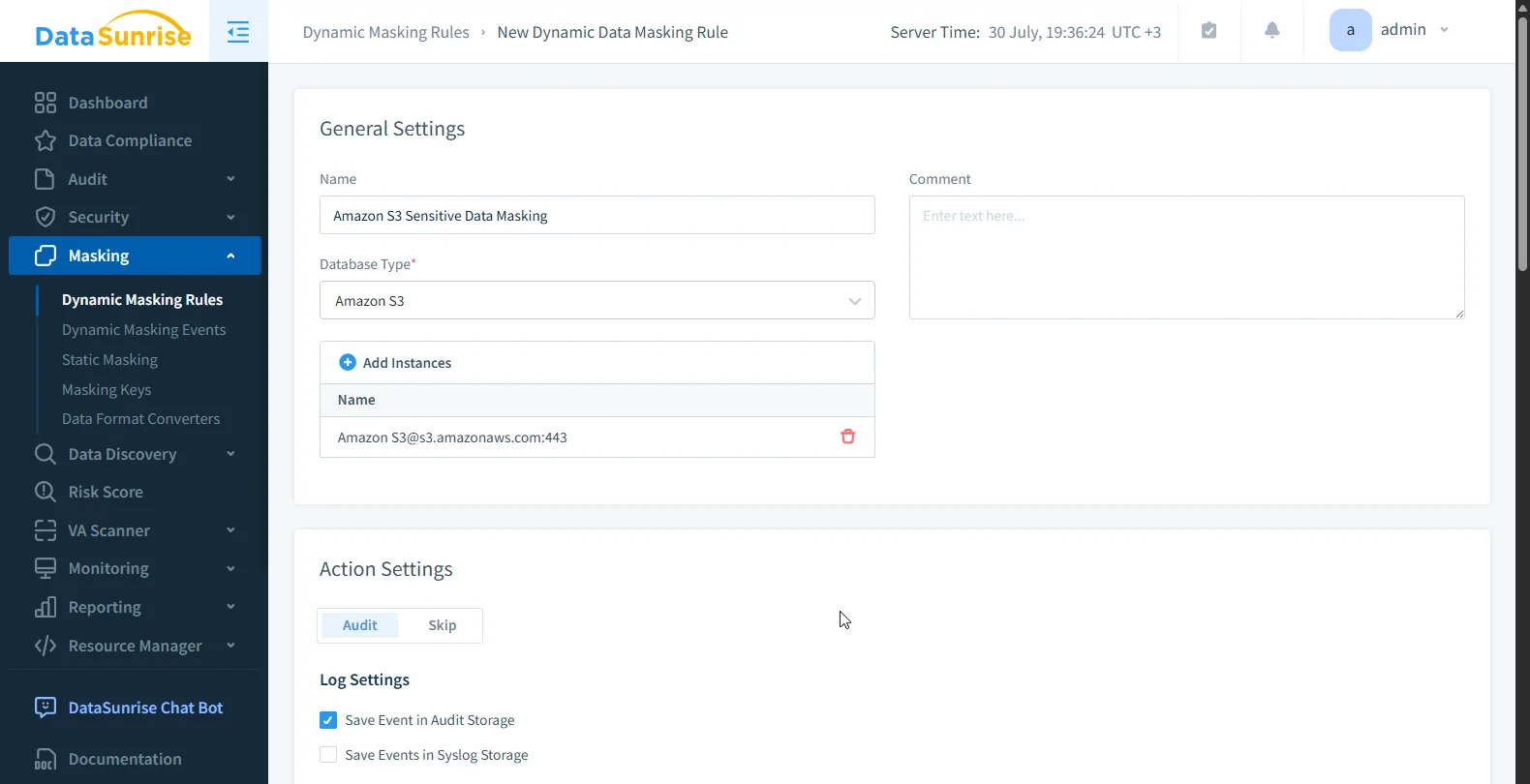

✅ Masquage dynamique des données

Application du masquage basé sur les rôles au moment de la requête ou de l’accès. Empêche la surexposition en obscurcissant le contenu pour les utilisateurs non autorisés.

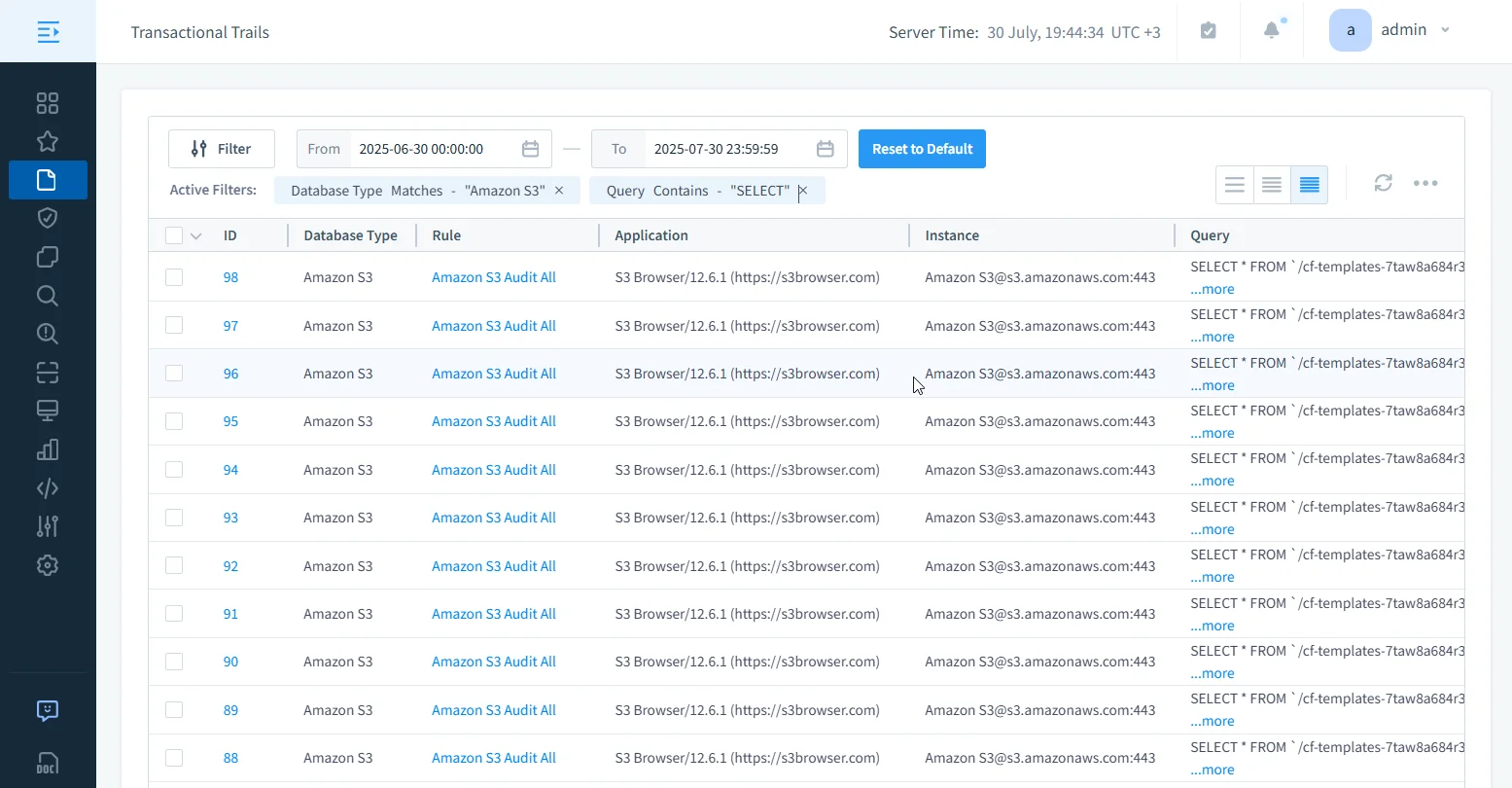

✅ Interface de recherche unifiée

Avec DataSunrise, les journaux d’audit sont entièrement consultables via un panneau de filtres visuel intégré — pas besoin de SQL. Vous pouvez filtrer et approfondir par :

| Champs de filtre d’audit | Autres champs de filtre |

|---|---|

| État de la transaction | Requête |

| Utilisateur de l’application | Règle |

| Application | Types de requête |

| Instance | Erreur |

| Interface | Lignes |

| Proxy | Requête dépouillée |

| Connexion | Bases de données consultées |

| Données | ID de l’événement / Durée |

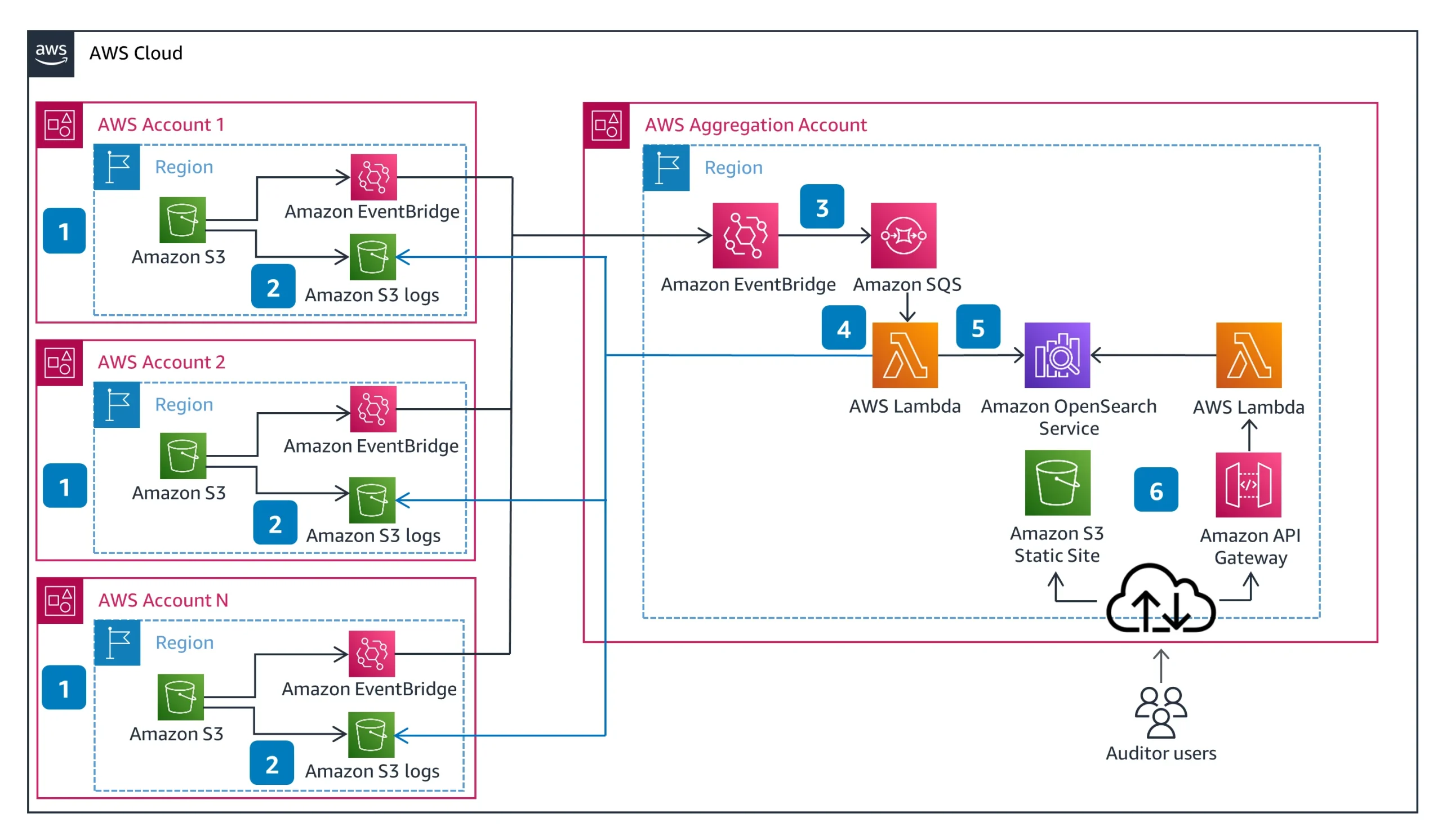

Instantané de l’architecture

Une architecture de traçabilité d’audit S3 avec DataSunrise inclut typiquement :

- Journaux CloudTrail de tous les compartiments S3 à travers les comptes

- Acheminement EventBridge vers un compte central d’audit

- Moteur DataSunrise pour enrichissement, application des politiques, masquage

- Export des journaux d’audit vers Athena, OpenSearch ou SIEM

- Tableau de bord conformité & alertes via Slack, email, ou Teams

Vous pouvez exécuter DataSunrise en mode proxy ou mode ingestion uniquement pour un impact de latence réduit.

Voici un exemple de bloc de code que vous pouvez ajouter sous Interface de recherche unifiée ou juste après Instantané de l’architecture, selon que vous souhaitiez mettre l’accent sur la possibilité d’interroger ou sur l’analyse en aval.

Exemple de requête Athena : Trouver les accès non conformes aux objets

Une fois les journaux enrichis par DataSunrise et exportés vers Amazon Athena ou OpenSearch, vous pouvez les interroger pour détecter les violations de politiques ou comportements suspects. Voici un exemple qui fait ressortir les événements GetObject où l’accès a été refusé par la politique ou nécessitait un masquage :

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed,

datasunrise_labels.sensitivity,

sourceIPAddress,

region,

datasunrise_risk.anomaly_score

FROM

s3_audit_trail

WHERE

eventName = 'GetObject'

AND datasunrise_flags.policy_allowed = false

AND datasunrise_labels.sensitivity IS NOT NULL

ORDER BY

event_time DESC

LIMIT 100;

Cette requête vous donne une liste exploitable des tentatives d’accès non conformes impliquant des données sensibles (par exemple, DPI, PHI), enrichie avec classification et scores d’anomalie — prête à être exportée, alertée ou affichée dans un tableau de bord.

Conclusion

Une traçabilité d’audit Amazon S3 n’est pas juste une case à cocher pour la conformité — c’est la mémoire de votre organisation. Une traçabilité bien conçue montre qui a fait quoi, sur quelles données, sous quelle politique, et pourquoi c’est important.

Les outils natifs vous donnent les éléments bruts. DataSunrise transforme ces éléments en une histoire cohérente, consultable et consciente des politiques.

Vous souhaitez construire une traçabilité d’audit des données plus intelligente pour S3 ? Essayez DataSunrise et sécurisez vos données en quelques heures — pas en semaines.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant