Gestion de la conformité IBM Db2

Introduction

La gestion de la conformité est un processus continu visant à garantir qu’une organisation respecte constamment les exigences légales, réglementaires et les politiques internes. Contrairement aux vérifications de conformité ponctuelles, la gestion de la conformité se concentre sur le maintien des contrôles, la surveillance des activités et la démonstration de l’alignement dans la durée.

IBM Db2 est une plateforme de base de données centrale dans des secteurs tels que la finance, la santé et le gouvernement — tous soumis à des cadres de conformité stricts. Parce que Db2 stocke souvent des données sensibles et réglementées, les organisations doivent adopter des stratégies structurées de gestion de la conformité combinant des outils natifs et des plateformes spécialisées.

Défis de la gestion de la conformité dans les bases de données

Gérer la conformité au sein d’une base de données est rarement simple. Les environnements modernes stockent les données à travers plusieurs schémas, applications, voire des déploiements hybrides cloud. Le phénomène de « privilège cumulatif » — où les utilisateurs accumulent des rôles et accès au fil du temps — peut passer inaperçu jusqu’à ce qu’un audit le révèle. Des journaux d’audit peuvent exister, mais extraire des preuves claires prêtes pour les régulateurs peut nécessiter des jours.

Dans Db2, ces défis sont clairement visibles. Un établissement de santé peut activer db2audit pour capturer les connexions et modifications de données, mais avoir du mal à présenter des rapports conformes à la HIPAA sur demande. Une équipe financière peut configurer des politiques RCAC, mais sans visibilité centralisée sur plusieurs instances, sa posture de conformité SOX reste incertaine.

La gestion de la conformité nécessite non seulement les bons réglages techniques, mais aussi une surveillance et un reporting rationalisés.

Contrôles natifs de conformité Db2

Db2 offre plusieurs mécanismes qui constituent la base technique de la gestion de la conformité :

- Audit : L’utilitaire

db2auditcapture des événements tels que les connexions et les modifications d’objets. Les administrateurs peuvent extraire les journaux pour revue.

db2audit configure scope all status both

db2audit start

db2audit extract delasc to /tmp/db2audit_logs

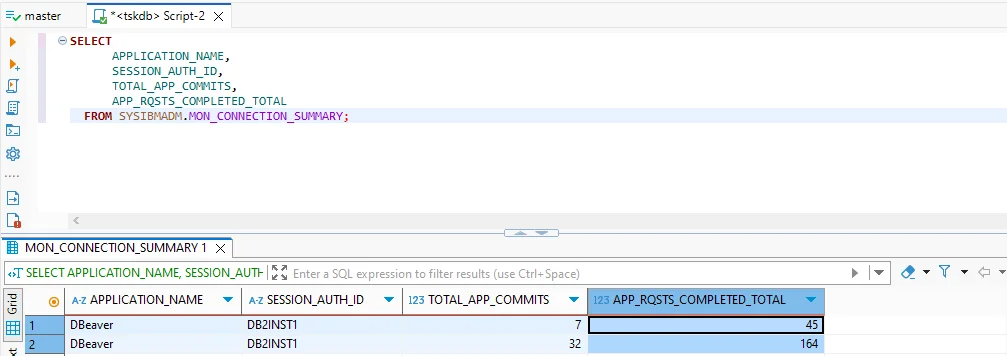

- Vues de surveillance : Des vues administratives telles que

SYSIBMADM.MON_CONNECTION_SUMMARYoffrent une visibilité en temps réel sur les sessions.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

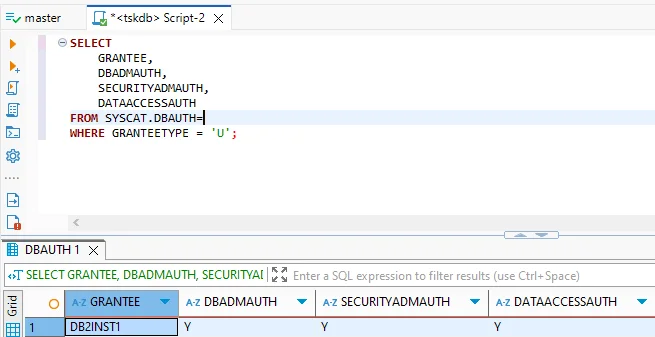

- Contrôle d’accès : Le contrôle d’accès par ligne et colonne (RCAC) et le contrôle d’accès basé sur les étiquettes (LBAC) limitent les données auxquelles les utilisateurs peuvent accéder.

- Chiffrement et récupération : Le chiffrement natif protège les données au repos, et la récupération par réexécution (rollforward) garantit l’intégrité des données après un incident.

Ces fonctionnalités permettent aux administrateurs de configurer la conformité au niveau technique et fournissent une base pour les audits.

Limitations des fonctions natives de Db2

Les contrôles natifs de Db2 sont efficaces, mais gérer la conformité à grande échelle révèle plusieurs lacunes.

| Contrôle | Limitation | Risque de conformité |

|---|---|---|

| Audit | Journaux stockés localement, difficiles à analyser à grande échelle | Réponse retardée aux demandes d’auditeurs, rapports incomplets |

| Contrôle d’accès | RCAC/LBAC restreignent l’accès mais ne masquent pas dynamiquement les données sensibles | Risque d’exposition des valeurs complètes aux utilisateurs légitimes |

| Vues de surveillance | Fournissent des données en temps réel mais sans stockage centralisé ni historique | Absence de visibilité à long terme sur les tendances suspectes |

| Chiffrement/Récupération | Protège l’intégrité mais ne traite pas l’alignement aux politiques | Répond aux besoins de sécurité mais pas aux exigences de preuve d’audit |

Ces lacunes expliquent pourquoi Db2 seul ne peut pas offrir une gestion complète de la conformité — il sécurise les données mais ne simplifie pas la surveillance ni le reporting.

Gestion de la conformité avec DataSunrise

DataSunrise est une plateforme de sécurité et de conformité des données conçue pour protéger les informations sensibles à travers les bases de données, entrepôts de données et services cloud. Pour Db2, elle transforme les contrôles techniques en un cadre de gestion de la conformité. Elle s’intègre de manière transparente, sans modifier les applications, et fournit aux équipes de gouvernance les outils nécessaires à la surveillance.

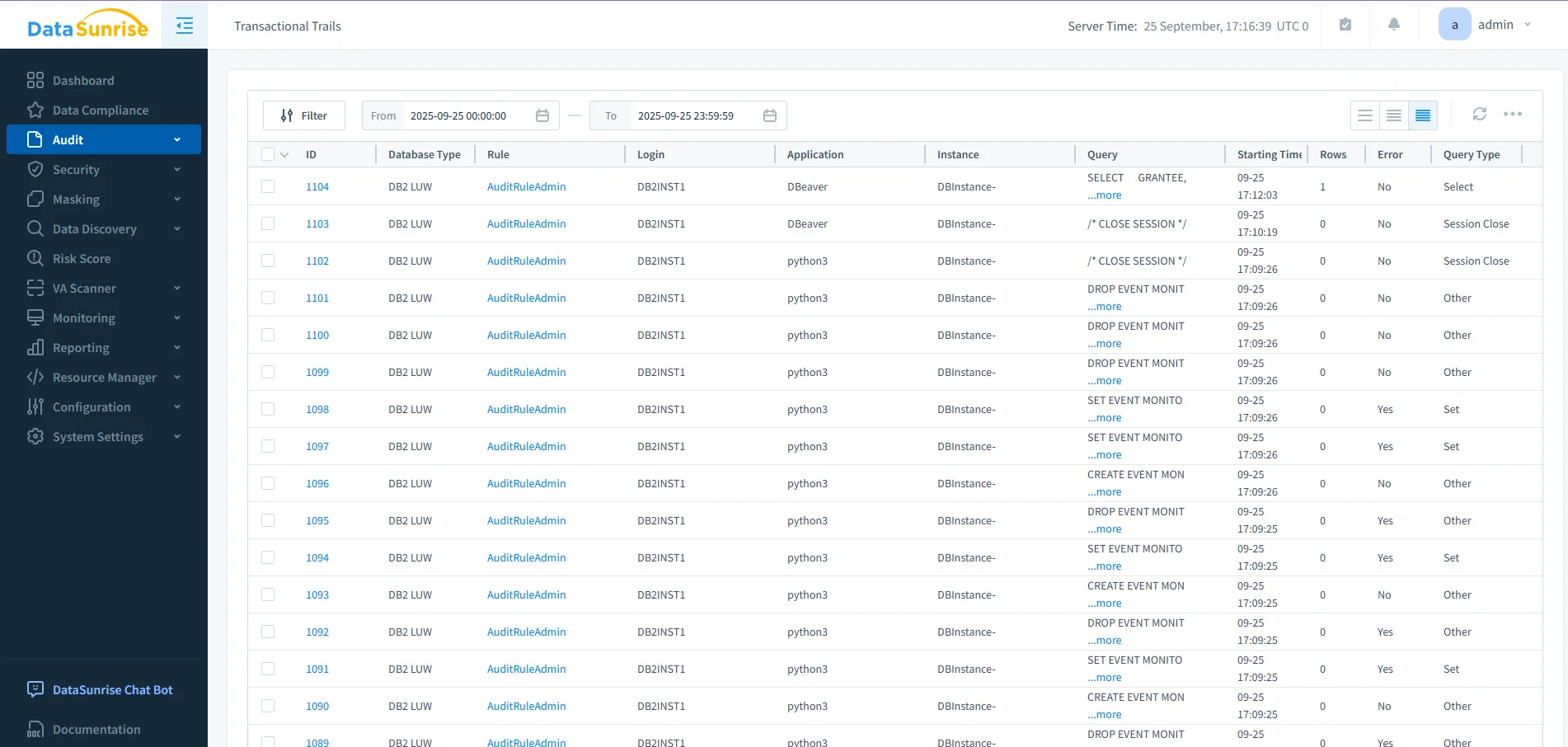

- Centralisation : La solution d’audit agrège les journaux Db2 dans un tableau de bord unique. L’activité de multiples instances est unifiée, ce qui permet la recherche, le filtrage et les alertes en temps réel.

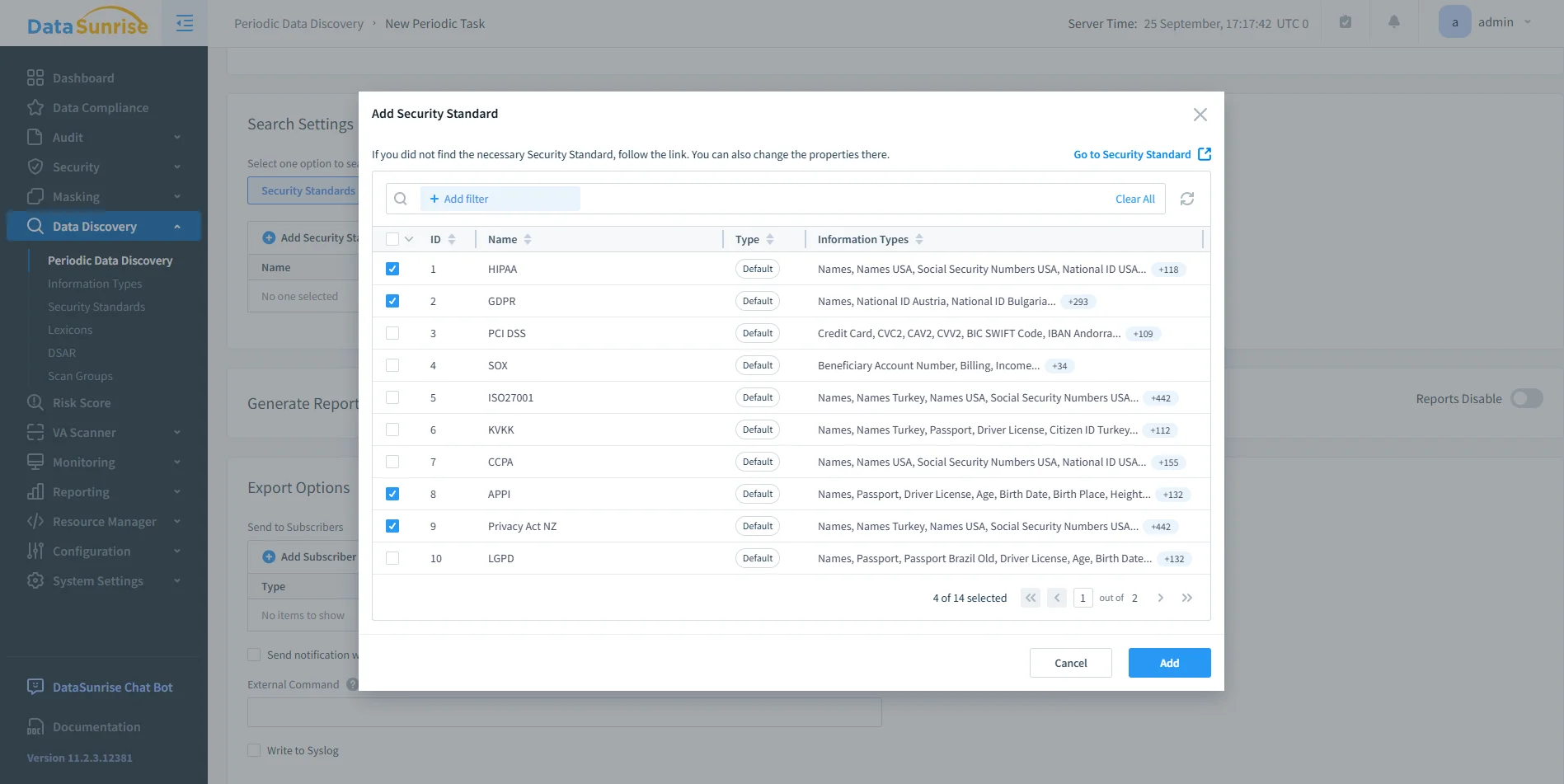

Tableau de bord d’audit DataSunrise montrant les pistes transactionnelles pour Db2 LUW, incluant requêtes, connexions, applications et horodatages pour le suivi de conformité. - Automatisation : Avec Compliance Autopilot, les politiques GDPR, HIPAA, PCI DSS et SOX sont appliquées en continu. À mesure que les rôles et schémas Db2 évoluent, l’application s’ajuste automatiquement.

Fenêtre de configuration de découverte de données DataSunrise pour sélectionner plusieurs normes de sécurité telles que HIPAA, GDPR, PCI DSS et SOX. - Protection : Le masquage dynamique des données et la découverte de données sensibles garantissent que les administrateurs peuvent à la fois localiser les champs réglementés et empêcher leur exposition non autorisée en temps réel.

- Reporting : Le module de reporting génère des rapports PDF ou HTML en un clic, éliminant le besoin d’analyser manuellement les journaux

db2audit.

Au lieu de remplacer les fonctionnalités Db2, DataSunrise les améliore avec des capacités de gestion qui traitent la surveillance, la cohérence et la préparation à l’audit.

Surveillance de la conformité : Db2 seul vs. Db2 avec DataSunrise

Le tableau ci-dessous illustre comment les tâches de gestion de la conformité diffèrent lorsqu’on se fie uniquement aux outils natifs de Db2 comparé à l’ajout de DataSunrise.

| Tâche de conformité | Db2 natif | Db2 + DataSunrise |

|---|---|---|

| Gestion des audits | Journaux bruts de db2audit, stockés localement et analysés manuellement |

Tableaux de bord centralisés avec recherche, filtrage et alertes |

| Contrôle d’accès | RCAC et LBAC restreignent l’accès mais affichent les valeurs complètes | Masquage dynamique cachant les valeurs sensibles selon le rôle utilisateur |

| Connaissance des données | Inspection manuelle du catalogue pour les champs sensibles | Découverte automatisée des données à caractère personnel (PII/PHI) sur plusieurs schémas |

| Application des politiques | Nécessite une configuration manuelle par instance | Compliance Autopilot applique GDPR, HIPAA, PCI DSS, SOX sur tous les environnements |

| Rapports d’audit | Pas de rapports intégrés ; assemblage manuel des preuves | Rapports PDF/HTML en un clic, prêts pour les auditeurs |

Exemple pratique : conformité en action

Considérons comment une institution financière gère la conformité SOX avec Db2 et DataSunrise :

- Capturer : Le

db2auditde Db2 enregistre les modifications de schéma et les actions des utilisateurs privilégiés. - Agrégation : DataSunrise collecte et normalise cette activité sur toutes les instances Db2.

- Analyser : Des alertes signalent les activités inhabituelles, telles qu’un rôle recevant des privilèges étendus.

- Rapporter : Un PDF généré en un clic fournit aux auditeurs un résumé structuré, remplaçant des jours d’analyse manuelle des journaux.

Ce flux de travail illustre la gestion de la conformité en pratique — Db2 fournit la base technique, tandis que DataSunrise assure la surveillance et l’efficacité.

Conclusion

Gérer la conformité dans Db2 requiert plus que simplement activer l’audit ou les contrôles d’accès. Bien que les outils natifs offrent des protections essentielles, ils laissent les organisations avec des difficultés en matière de surveillance, de cohérence et de reporting.

DataSunrise répond à ces défis en centralisant l’activité, en appliquant automatiquement les politiques, en protégeant les champs sensibles et en simplifiant la préparation aux audits. Avec Db2 comme fondation et DataSunrise comme couche de gestion, les organisations peuvent maintenir une conformité continue — pas seulement pendant les audits.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant