Gestion de la Conformité Amazon DynamoDB

La gestion de la conformité pour Amazon DynamoDB nécessite une approche différente des bases de données relationnelles traditionnelles. DynamoDB est entièrement géré, flexible au niveau du schéma, et profondément intégré dans l’infrastructure AWS. En conséquence, les contrôles de conformité sont appliqués en dehors du moteur de base de données lui-même — via la gestion des identités, les services de chiffrement, les pipelines de journalisation et la surveillance continue alignée avec des pratiques plus larges de sécurité des données.

Pour les organisations traitant des données réglementées ou sensibles, ce changement architectural introduit de nouveaux défis en matière de conformité. Les auditeurs posent toujours les mêmes questions : qui a accédé aux données, quelles actions ont été effectuées, et si les contrôles ont été appliqués de manière cohérente. Toutefois, DynamoDB répond à ces questions via des mécanismes au niveau AWS plutôt que par des journaux d’audit natifs de la base de données, ce qui modifie la manière dont la surveillance d’activité des bases de données et la collecte des preuves sont mises en œuvre.

Cet article explique comment fonctionne la gestion de la conformité dans les environnements DynamoDB, quels contrôles natifs AWS sont disponibles, où résident leurs limitations, et comment les organisations construisent des architectures conformes et prêtes pour l’audit autour de DynamoDB à grande échelle en combinant la journalisation d’infrastructure avec des contrôles structurés de conformité des données.

Très bien, faisons cela correctement — même rigueur structurelle, zéro copier-coller, et une réalité spécifique à DynamoDB, pas du cosplay SQL.

Ci-dessous un article propre et original modelé sur les modèles d’historique d’audit/activité, mais réécrit pour la gestion de la conformité dans Amazon DynamoDB, où la gouvernance réside dans IAM, la télémétrie, et l’infrastructure, pas dans les journaux de requêtes.

Ce que signifie la conformité dans DynamoDB

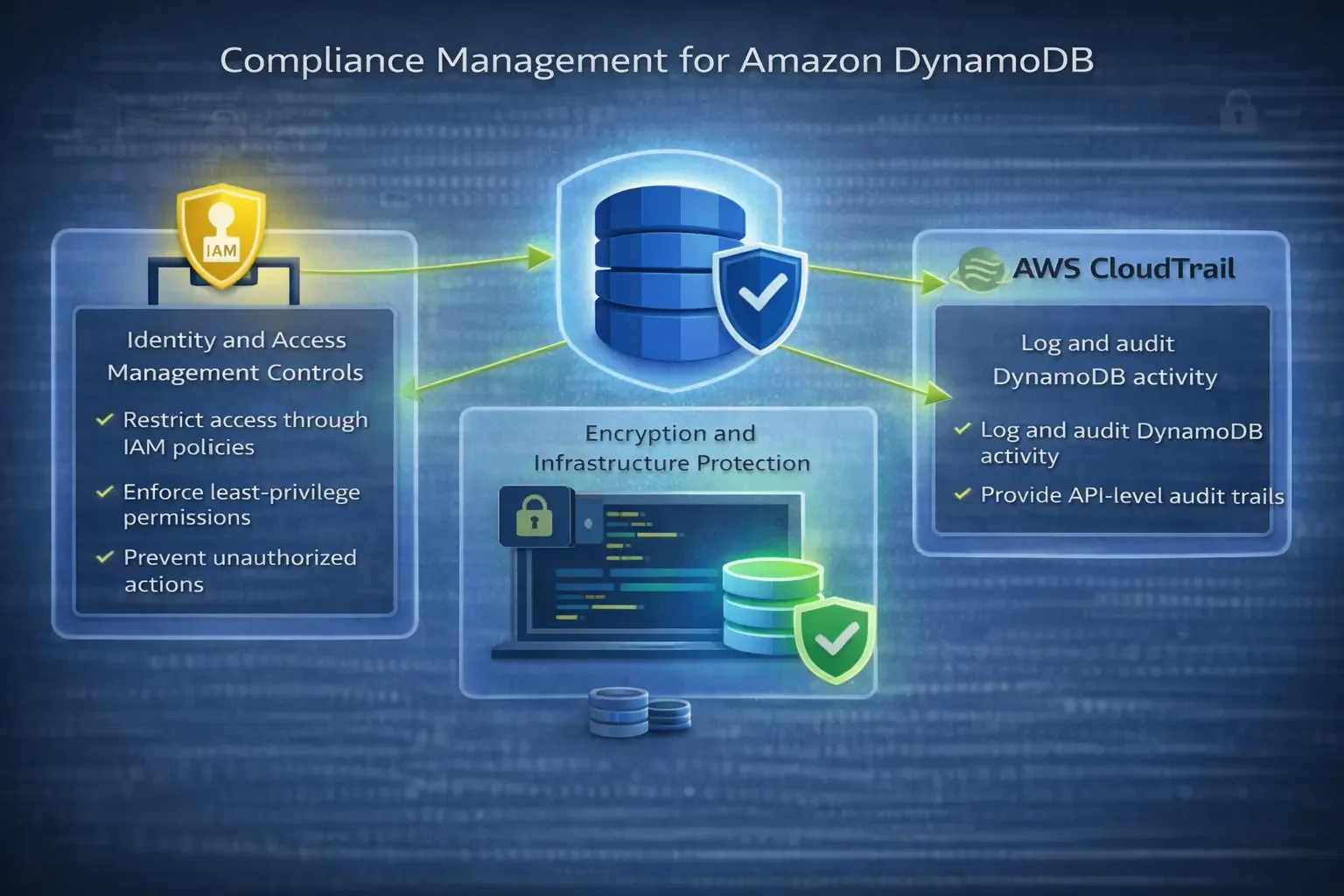

Dans DynamoDB, la conformité n’est pas une fonctionnalité unique ou un simple paramètre de configuration. Il s’agit d’un modèle de contrôle distribué composé de multiples services AWS travaillant conjointement.

Les principaux objectifs de conformité incluent :

- Appliquer le principe du moindre privilège pour l’accès aux tables et index

- Protéger les données au repos et en transit

- Enregistrer les accès et modifications de configuration

- Préserver des preuves historiques pour les audits et enquêtes

- Maintenir des contrôles cohérents entre comptes et régions

Parce que DynamoDB n’expose pas de journaux au niveau des requêtes comme les bases SQL, la conformité dépend du contexte d’identité, de la télémétrie au niveau des API, et des journaux d’infrastructure, plutôt que des pistes d’audit internes à la base de données.

Contrôles natifs de conformité principaux dans DynamoDB

La conformité dans DynamoDB est appliquée par une combinaison de contrôle d’accès basé sur l’identité, de mécanismes de chiffrement et de journalisation opérationnelle centralisée. Ensemble, ces contrôles forment la base native de conformité utilisée pour prévenir les accès non autorisés, protéger les données stockées, et maintenir la responsabilité à travers les environnements DynamoDB.

Contrôles d’Identité et de Gestion des Accès

Le contrôle d’accès est la base de la conformité DynamoDB. Chaque requête vers DynamoDB est évaluée par AWS Identity and Access Management (IAM) avant exécution.

Les politiques IAM définissent :

- Quels utilisateurs ou entités peuvent accéder à DynamoDB

- Quelles actions sont autorisées (

GetItem,PutItem,Query,Scan, etc.) - Quelles tables, index ou flux sont concernés

Voici un exemple d’une politique IAM au moindre privilège qui permet un accès en lecture seule à une table DynamoDB spécifique :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Les politiques IAM fines permettent aux organisations de restreindre l’accès au niveau des tables ou des index, d’appliquer la séparation des rôles, et de prévenir l’accès non autorisé aux données par conception.

D’un point de vue conformité, les politiques IAM servent de contrôles préventifs. Elles réduisent le périmètre de l’audit en garantissant que les actions non autorisées ne peuvent pas survenir, plutôt que de se reposer uniquement sur la détection a posteriori.

Chiffrement et Protection de l’Infrastructure

DynamoDB chiffre toutes les données au repos par défaut en utilisant des clés gérées par AWS. Pour les environnements réglementés, les organisations remplacent généralement le chiffrement par défaut par des clés KMS gérées par le client afin de satisfaire aux exigences de propriété, de rotation et de révocation des clés.

Voici un exemple d’activation du chiffrement DynamoDB avec une clé KMS gérée par le client :

aws dynamodb update-table \

--table-name Orders \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Les contrôles de chiffrement pertinents pour la conformité incluent :

- Chiffrement au repos via AWS KMS

- Chiffrement TLS pour toutes les données en transit

- Politiques contrôlant l’accès aux clés et leur rotation

- Auditabilité de l’usage des clés via les journaux KMS

Ces contrôles garantissent que même si les données sont consultées ou copiées, elles restent protégées conformément aux exigences réglementaires.

Journalisation Opérationnelle avec AWS CloudTrail

Étant donné que DynamoDB ne génère pas de journaux d’audit de type SQL, AWS CloudTrail devient la source principale de preuves de conformité.

CloudTrail enregistre :

- Les appels API effectués vers DynamoDB

- Le contexte d’identité pour chaque requête

- Adresses IP source, régions, et horodatages

- Modifications de configuration et mises à jour des permissions

Voici un exemple d’événement CloudTrail montrant une opération GetItem sur DynamoDB :

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "IAMUser",

"userName": "audit-user"

},

"sourceIPAddress": "203.0.113.45",

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-26T11:42:18Z"

}

D’un point de vue conformité, CloudTrail fournit une responsabilité des activités plutôt qu’une visibilité au niveau des données. Il indique qui a effectué quelle opération, mais pas les valeurs spécifiques des éléments consultés ou modifiés.

Cette distinction est critique. CloudTrail répond à de nombreuses exigences réglementaires concernant le suivi des accès et la gestion des changements, mais ne remplace pas l’audit d’activité des données à granularité fine.

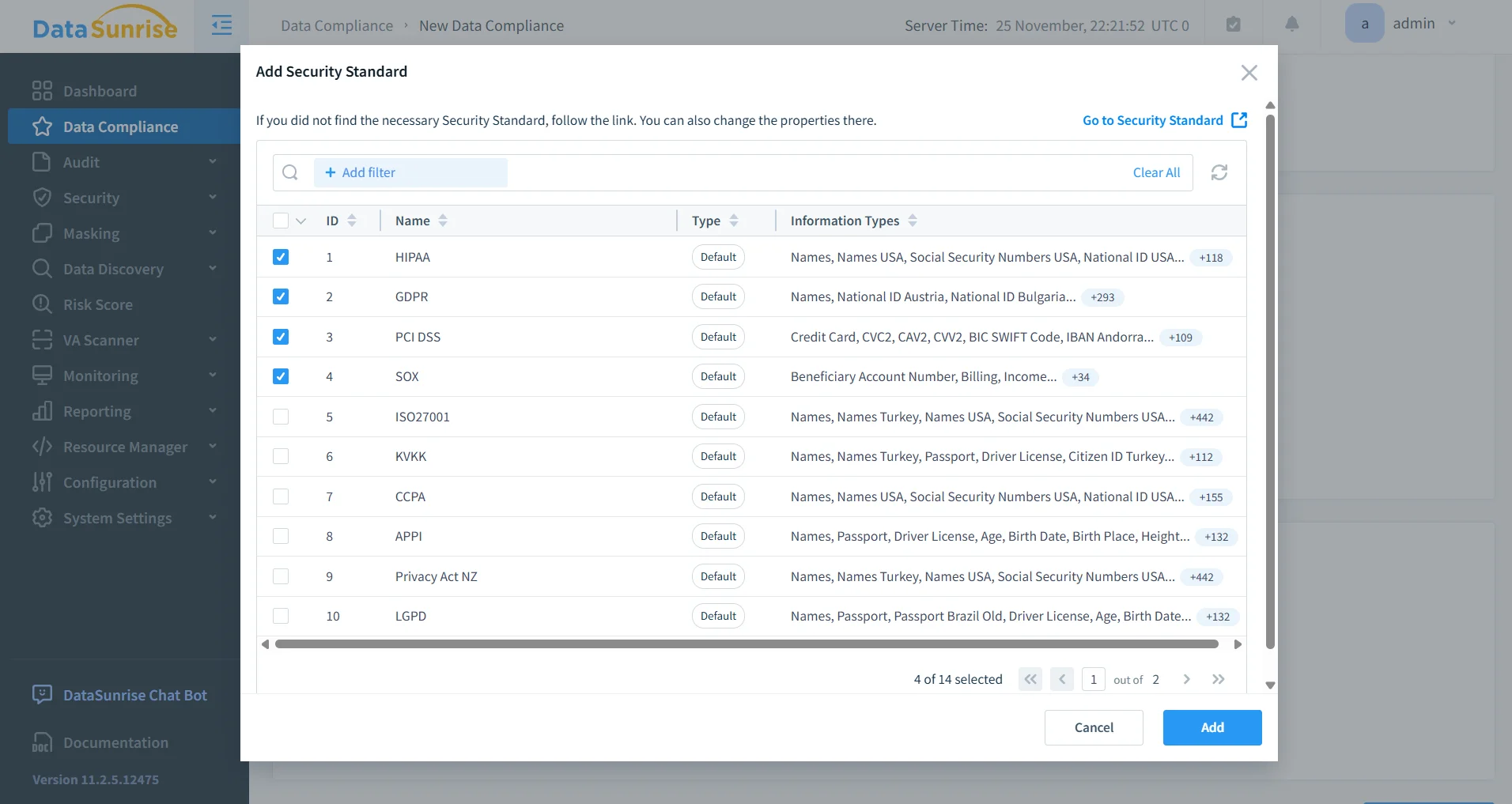

Gestion de la conformité pour DynamoDB avec DataSunrise

Bien que les contrôles natifs AWS fournissent une base solide pour la conformité DynamoDB, ils opèrent principalement au niveau de l’infrastructure et des API. DataSunrise étend ce modèle en ajoutant une visibilité centralisée, une application des politiques pilotée par des règles, et des rapports prêts pour l’audit, comblant ainsi le fossé entre la télémétrie opérationnelle brute et les exigences réglementaires.

Au lieu de remplacer les mécanismes natifs AWS, DataSunrise s’appuie sur eux. Il consolide le contexte d’accès, les signaux d’activité et la logique de conformité en un plan de contrôle unifié qui complète les services IAM, chiffrement et journalisation existants sans perturber les architectures établies.

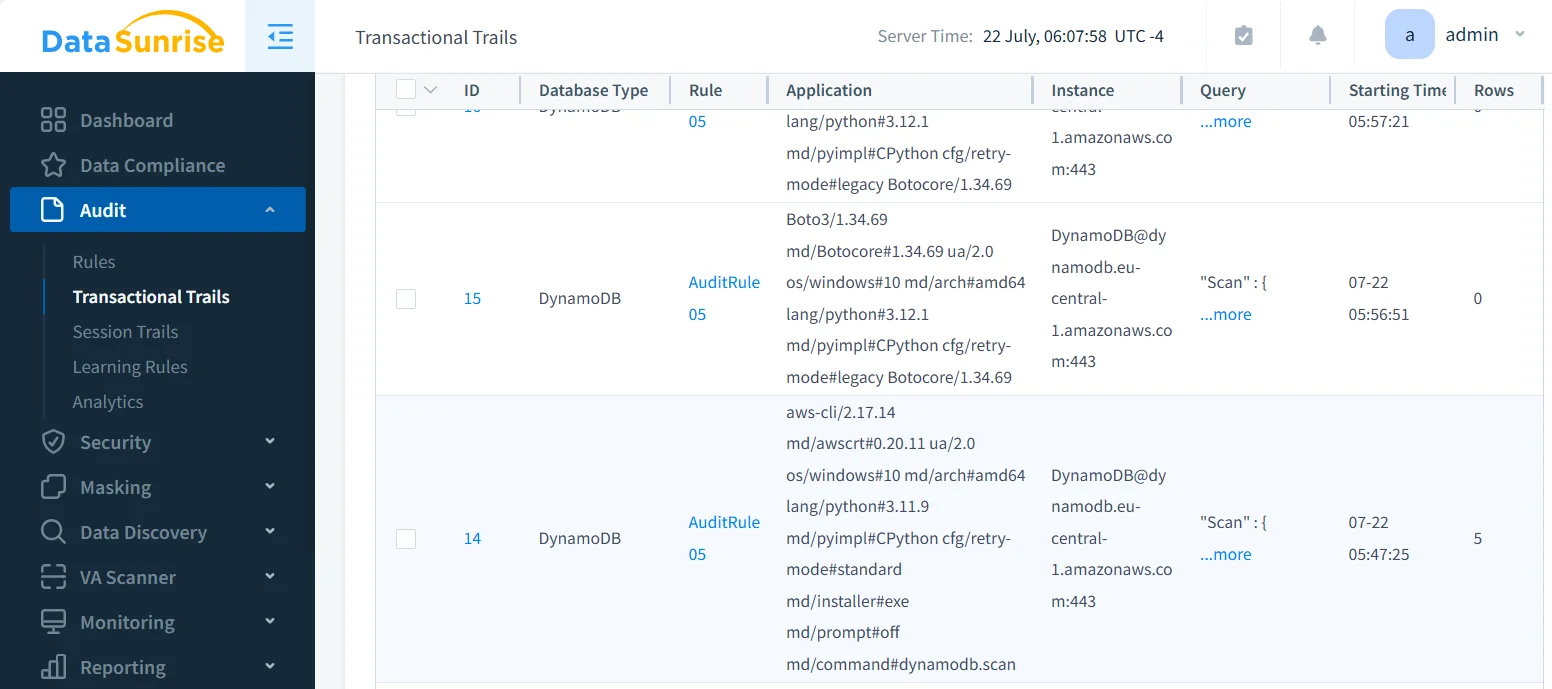

Visibilité centralisée de l’activité dans les environnements DynamoDB

DataSunrise agrège les signaux d’activité liés à DynamoDB dans une couche de surveillance centralisée, permettant aux équipes sécurité et conformité d’analyser les modèles d’accès, le comportement opérationnel, et les violations de politiques à travers plusieurs comptes AWS et régions depuis une interface unique.

Au lieu d’examiner les enregistrements CloudTrail bruts isolément, les organisations obtiennent une visibilité structurée sur la manière dont les ressources DynamoDB sont accédées, quelles opérations sont réalisées, quand et d’où ces actions proviennent, et comment chaque événement s’aligne avec les politiques de conformité définies. Cette perspective centralisée simplifie les enquêtes, accélère la préparation des audits, et réduit considérablement la charge opérationnelle liée à la corrélation manuelle des journaux et à l’analyse inter-comptes.

Application de la conformité pilotée par des politiques

DataSunrise introduit des contrôles de conformité basés sur des politiques qui fonctionnent indépendamment de la logique applicative. Les règles de conformité peuvent être définies une fois et appliquées de manière cohérente dans tous les environnements DynamoDB, quel que soit la région, la structure des comptes ou le modèle de déploiement.

En séparant la logique de conformité du code applicatif et de la prolifération des politiques IAM, les organisations assurent une application cohérente des attentes d’accès tout en minimisant le risque de dérive des configurations au fil du temps. L’externalisation des contrôles de conformité améliore également l’auditabilité, car la logique réglementaire n’est plus intégrée dans des politiques dispersées ou des flux applicatifs personnalisés difficiles à tracer et maintenir à grande échelle.

Rapports prêts pour l’audit et conservation des preuves

Un des défis majeurs dans la conformité DynamoDB est d’assembler des preuves d’audit défendables à partir de journaux AWS fragmentés. DataSunrise répond à cela en transformant la télémétrie opérationnelle en rapports structurés et prêts pour l’audit, conçus pour les revues réglementaires.

Les équipes conformité peuvent générer des enregistrements d’accès clairs, ordonnés dans le temps, qui préservent le contexte d’identité, la traçabilité opérationnelle et les preuves historiques nécessaires aux audits et enquêtes. Cette approche raccourcit les cycles d’audit et garantit que les artefacts de conformité restent cohérents, complets et examinables longtemps après les événements initiaux, même dans des environnements cloud très dynamiques.

Conformité cohérente dans les architectures multi-comptes

DynamoDB est fréquemment déployé sur plusieurs comptes AWS pour séparer environnements, équipes ou unités commerciales. DataSunrise fournit une couche de conformité unifiée qui couvre ces frontières, permettant aux organisations d’appliquer la même posture de conformité à travers les environnements de développement, de préproduction et de production.

En centralisant la gestion des politiques et la surveillance, la conformité ne dépend plus des outils par compte ni de la coordination manuelle. La gouvernance s’adapte naturellement avec l’adoption du cloud, garantissant que la posture de conformité reste prévisible et applicable même lorsque l’utilisation de DynamoDB croît organiquement au sein de l’organisation.

Impact métier d’une conformité DynamoDB appropriée

| Domaine d’Impact Métier | Effet Pratique |

|---|---|

| Préparation à l’audit | Réduction du temps de préparation grâce à des preuves de conformité centralisées et structurées |

| Réduction des risques d’accès | Diminution du risque de mauvaise configuration des accès grâce à des contrôles politiques cohérents |

| Réponse aux incidents | Enquêtes plus rapides grâce à des chronologies d’activité claires et un contexte d’identité |

| Responsabilité | Propriété claire et traçabilité des actions à travers équipes et environnements |

| Confiance réglementaire | Une meilleure confiance des régulateurs et clients grâce à des contrôles démontrables |

| Scalabilité opérationnelle | Posture de conformité prévisible et reproductible au fur et à mesure que les environnements DynamoDB évoluent |

Plus important encore, la conformité évolue d’un processus réactif à une capacité contrôlée et reproductible qui grandit avec l’utilisation de DynamoDB sans augmenter la complexité opérationnelle.

Conclusion

Amazon DynamoDB offre une base sécurisée et évolutive, mais la conformité n’est pas automatiquement garantie par le service lui-même. La conformité émerge de l’usage coordonné d’IAM, du chiffrement, de la journalisation opérationnelle et de la gouvernance des configurations, tous alignés avec des pratiques plus larges de sécurité des données et de sécurité des bases de données.

Les organisations qui abordent la conformité DynamoDB comme une discipline architecturale de premier ordre bénéficient d’une sécurité renforcée, d’un alignement réglementaire plus clair et d’une confiance opérationnelle accrue. Cet alignement est particulièrement important pour répondre aux réglementations formelles sur la conformité des données, où la cohérence et les preuves comptent autant que les contrôles techniques.

Plutôt que de dépendre des pistes d’audit internes aux bases, la conformité DynamoDB est appliquée via l’identité, l’infrastructure et la télémétrie. Combinés à une surveillance centralisée de l’activité des bases de données et un historique préservé de l’activité des données, ces éléments constituent un modèle de conformité efficace même à mesure que les environnements cloud évoluent et se développent.