Gouvernance des données Amazon OpenSearch

Amazon OpenSearch est le type de plateforme qui devient discrètement essentielle : les équipes l’utilisent pour la recherche d’applications, l’analyse des journaux, l’observabilité et les enquêtes de sécurité. Et parce qu’elle ingère « tout », elle finit aussi par stocker des données sensibles — souvent involontairement — à l’intérieur des documents, des charges utiles d’événements et des messages de logs. C’est là que la gouvernance des données cesse d’être un simple ensemble de règles pour devenir une exigence d’ingénierie.

Ce guide explique comment construire un programme de gouvernance pratique et conforme à l’audit pour Amazon OpenSearch : découverte et classification, gouvernance d’accès, auditabilité, contrôles de protection et rapports de conformité. AWS fournit des contrôles solides au niveau du service et des fonctionnalités gérées (voir Amazon OpenSearch Service), mais la gouvernance reste de votre responsabilité : vous devez prouver quelles données existent, qui y a eu accès, comment elles ont été protégées et comment vous appliquez les règles de manière continue.

Pourquoi OpenSearch a besoin d’un programme de gouvernance

OpenSearch se différencie des bases de données traditionnelles sur un point clé : elle est optimisée pour la recherche et l’analytique, pas pour des schémas propres et bien délimités. Les indices évoluent rapidement, les documents sont semi-structurés, et les équipes envoient souvent des charges utiles brutes parce que « nous pourrions en avoir besoin plus tard ». Cela crée un risque de gouvernance :

- Dispersion des données : valeurs sensibles dupliquées à travers les indices, environnements et pipelines

- Données cachées : champs inconnus dans des charges utiles non structurées (en-têtes, paramètres, logs en texte libre)

- Accès trop étendus : rôles conçus pour la commodité plutôt que sur le principe du moindre privilège

- Faible qualité des preuves d’audit : les logs existent, mais pas toujours sous un format prêt pour l’audit et cohérent

Une fois qu’OpenSearch contient des données réglementées, la gouvernance doit s’aligner sur les exigences définies dans les réglementations de conformité des données incluant le RGPD, HIPAA, PCI DSS, ainsi que les contrôles financiers tels que la conformité SOX.

Pilier de gouvernance 1 : Découverte et classification

On ne peut pas gouverner ce que l’on ne peut pas voir. Le premier pilier de la gouvernance des données OpenSearch consiste à construire un inventaire défendable des données sensibles à travers les indices et les champs. Cela signifie scanner les éléments réglementés tels que les informations personnelles identifiables (PII), les jetons, les identifiants de comptes et d’autres motifs à haut risque — sans deviner en se basant sur les noms d’indices.

DataSunrise automatise cela via la découverte de données, vous aidant à classifier le contenu et à générer un périmètre justificatif pour les règles de gouvernance. Cela réduit le mode classique d’échec de la gouvernance : « Nous ne savions pas que cet index contenait des données clients. »

Pilier de gouvernance 2 : Gouvernance d’accès et principe du moindre privilège

La gouvernance est inutile si tout le monde peut interroger tout. Une gouvernance d’accès forte commence par le moindre privilège et la clarté des rôles :

- Définir les rôles utilisateurs avec le contrôle d’accès basé sur les rôles (RBAC)

- Faire respecter les limites politiques via des contrôles d’accès centralisés

- Opérationnaliser les principes avec le principe du moindre privilège

Lorsque OpenSearch est utilisé par plusieurs équipes (sécurité, SRE, analytics produit, support), l’accès doit être limité en fonction de l’objectif. Les analystes de sécurité peuvent avoir besoin d’une large visibilité ; les équipes support ont souvent besoin d’une visibilité partielle ; les développeurs ont habituellement besoin d’accéder à des données masquées ou synthétiques. Traitez OpenSearch comme un magasin de données réglementé partagé, pas comme un terrain de jeu collectif.

Pilier de gouvernance 3 : Auditabilité et preuves d’activité

Les auditeurs ne veulent pas entendre « nous avons des logs ». Ils veulent la preuve de traçabilité : qui a accédé à quelles données, quand, via quel rôle, et si les contrôles ont été appliqués. DataSunrise supporte l’auditabilité en combinant :

- Des contrôles d’audit de données centralisés pour les environnements gouvernés

- Des journaux d’audit détaillés adaptés aux enquêtes et aux rapports

- Des traces d’audit immuables conformes aux attentes en matière de preuves de conformité

- Une surveillance continue des activités en base pour détecter des schémas d’accès anormaux

- Un historique consultable des activités en base et des activités sur les données pour la forensic

Si vous implémentez la journalisation d’audit OpenSearch au niveau du service, AWS propose une référence de base ici : journaux d’audit Amazon OpenSearch Service. Utilisez-la — mais rappelez-vous que la gouvernance nécessite des preuves cohérentes et prêtes à l’audit à travers les environnements, pas seulement les événements au niveau de la plateforme.

Pilier de gouvernance 4 : Contrôles de protection des données (masquage, pare-feu et discipline du chiffrement)

Un programme de gouvernance mature inclut des contrôles de protection qui réduisent l’exposition même lorsque l’accès est légitime. Pour OpenSearch, cela signifie souvent :

- Masquage dynamique des données pour réduire l’exposition des champs sensibles en temps réel

- Masquage statique des données pour des copies sûres et des environnements inférieurs

- Génération de données synthétiques lorsque les charges de travail dev/test doivent éviter les données réglementées réelles

- Contrôles de pare-feu base de données pour bloquer les schémas abusifs et réduire les vecteurs d’exploitation

- Des socles de sécurité informés par le guide de sécurité et des attentes de chiffrement comme le chiffrement des bases de données

Un état d’esprit pratique : la gouvernance ne concerne pas seulement « qui peut accéder », mais aussi « ce qu’ils peuvent réellement voir ». Le masquage est particulièrement efficace dans les déploiements OpenSearch utilisés par des audiences mixtes (ingénierie + support + analytics) où les valeurs sensibles brutes doivent être limitées à quelques rôles.

Pilier de gouvernance 5 : Automatisation des politiques et flux de conformité

Les politiques qui ne sont pas appliquées automatiquement ne sont que de la documentation. Avec DataSunrise, les politiques de gouvernance peuvent être formalisées via le Compliance Manager et déployées à grande échelle via des rapports de conformité automatisés. Cela aide à standardiser la gouvernance à travers les domaines OpenSearch, les régions et les environnements.

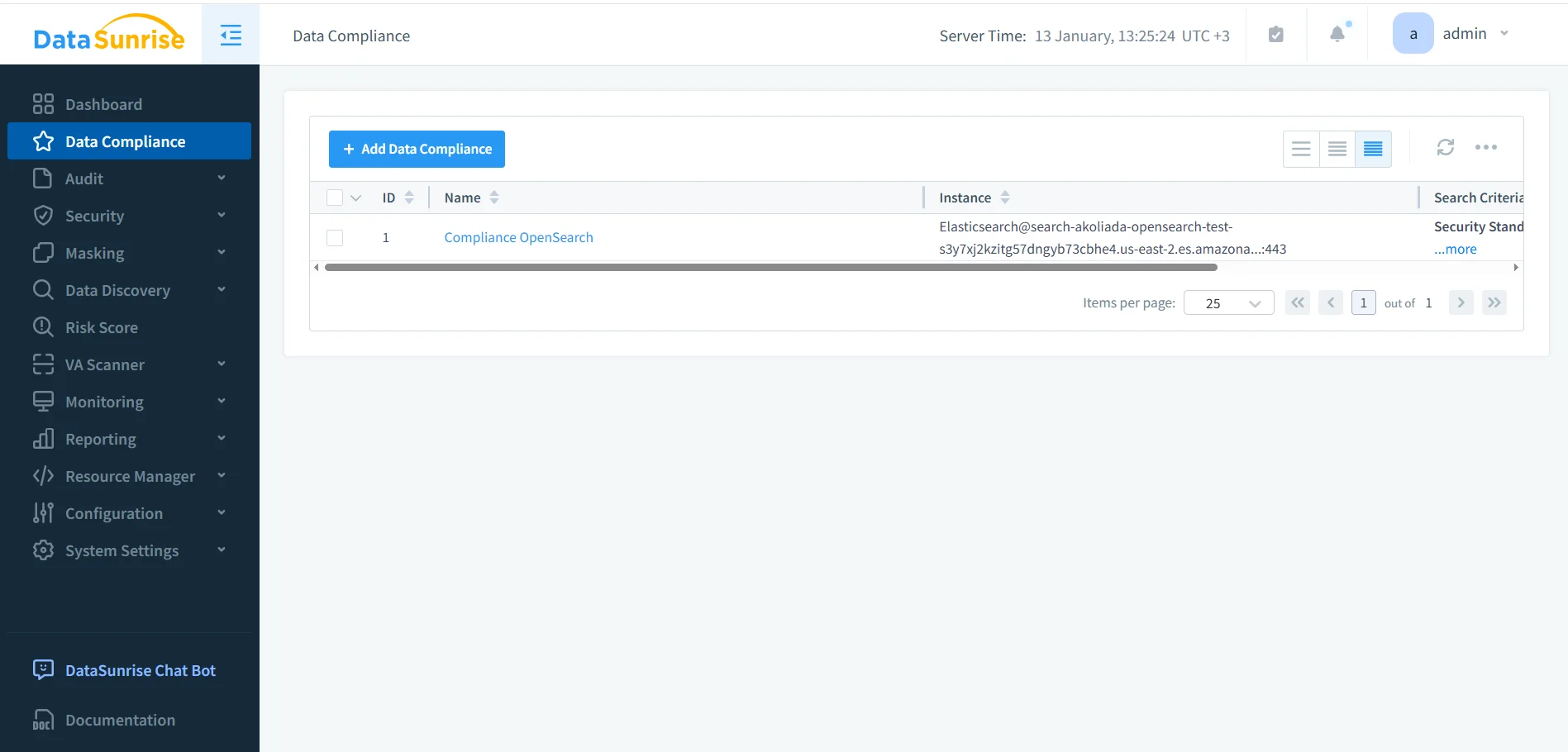

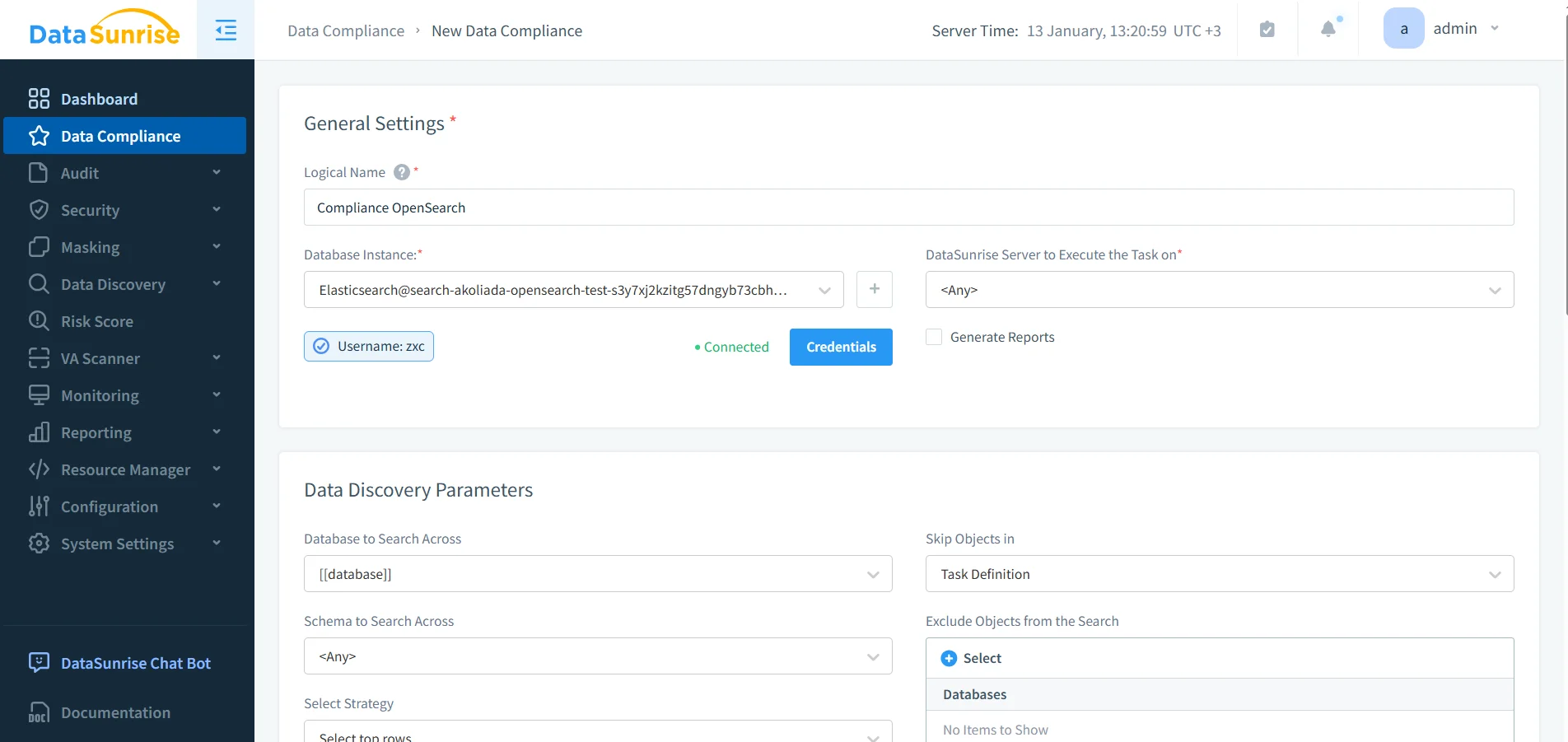

Création de politique de gouvernance : définition des règles de conformité pour Amazon OpenSearch dans DataSunrise.

Les politiques deviennent opérationnelles lorsqu’elles produisent des résultats répétables : alertes, preuves d’audit et rapports programmés. C’est là que la gouvernance devient défendable en cas d’audit.

Matrice de contrôle de gouvernance pour Amazon OpenSearch

Utilisez le tableau ci-dessous comme plan de gouvernance pratique : ce qu’il faut implémenter, quelles preuves sont nécessaires et quelles capacités DataSunrise supportent chaque contrôle.

| Domaine de gouvernance | Ce que vous devez contrôler dans OpenSearch | Preuves requises | Capacité DataSunrise |

|---|---|---|---|

| Inventaire des données | Identifier les champs sensibles à travers les indices et les charges utiles | Périmètre de découverte, résultats de classification, cartographie de sensibilité | Découverte des données |

| Gouvernance d’accès | Restreindre la visibilité des indices/champs selon les rôles et finalités métier | Cartographie des rôles, règles politiques, artefacts de revue d’accès | RBAC |

| Auditabilité | Enregistrer qui a interrogé quoi, quand, sous quelle politique | Journaux d’audit, traces, règles de conservation, exports d’enquête | Journaux d’audit |

| Réduction de l’exposition | Empêcher l’apparition des valeurs sensibles brutes dans les résultats | Règles de masquage, preuves de test, preuves d’application | Masquage dynamique |

| Assurance opérationnelle | Détecter les mauvaises configurations et la dérive de gouvernance | Constats, journaux de remédiation, documentation des tendances de risque | Évaluation des vulnérabilités |

Maintenir la gouvernance à jour : découvertes périodiques et mises à jour du périmètre

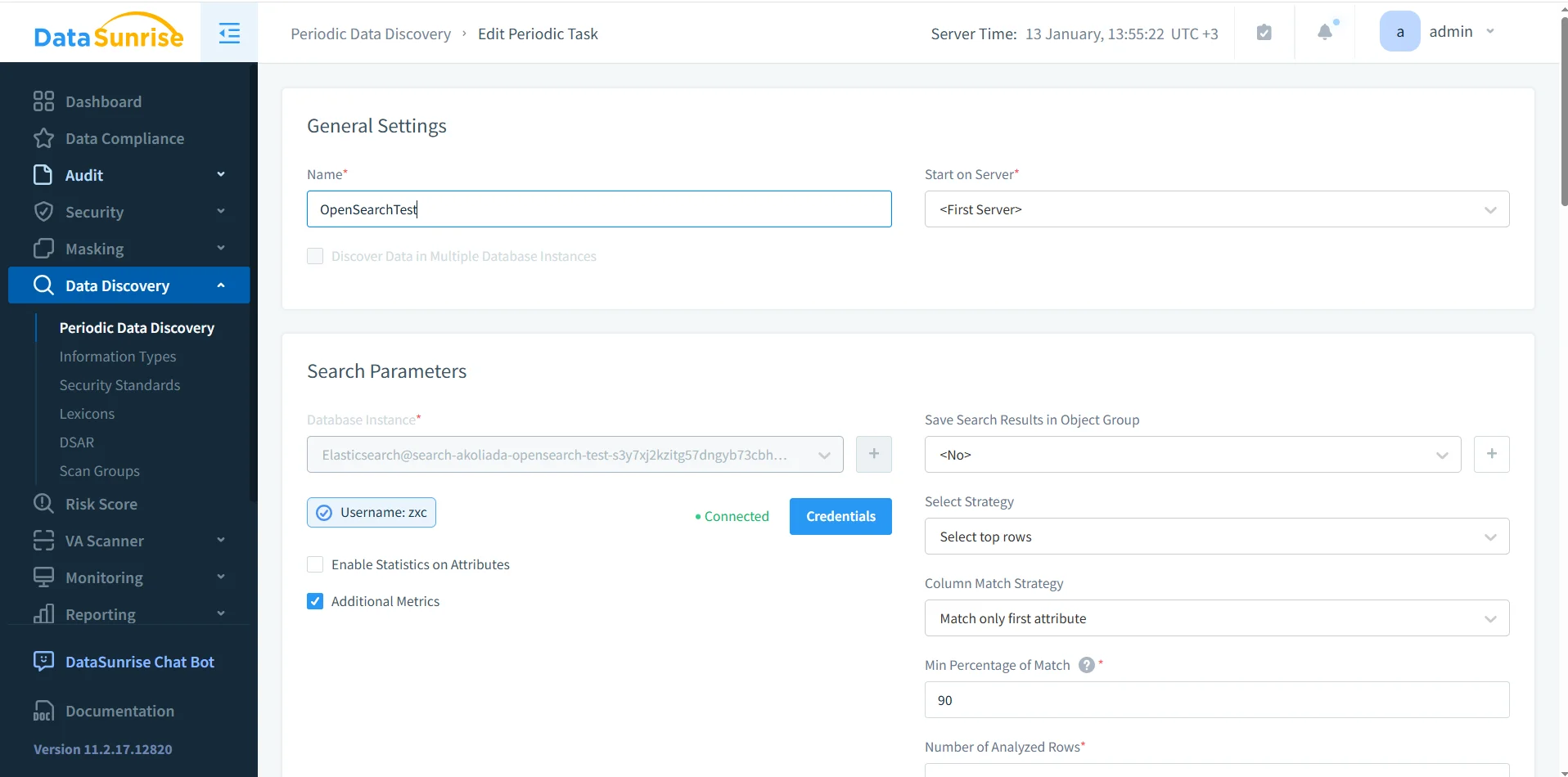

Les environnements OpenSearch changent constamment : nouveaux pipelines, nouveaux modèles d’indices, nouveaux champs. La gouvernance doit être continue. Mettez en place des tâches de découverte récurrentes et gardez le périmètre aligné avec la réalité. Cela est particulièrement important pour les indices « logs » qui peuvent soudainement inclure des fragments de charge utile, des identifiants de session ou des identifiants clients.

Tâches périodiques de découverte : un scan continu empêche la dérive de gouvernance à mesure que les indices OpenSearch évoluent.

Pour des opérations de gouvernance durables, intégrez la découverte et la surveillance avec des pratiques de protection plus larges telles que la protection continue des données et des rapports standardisés via la génération de rapports.

Gouvernance en pratique : périmètre, objets et propriété opérationnelle

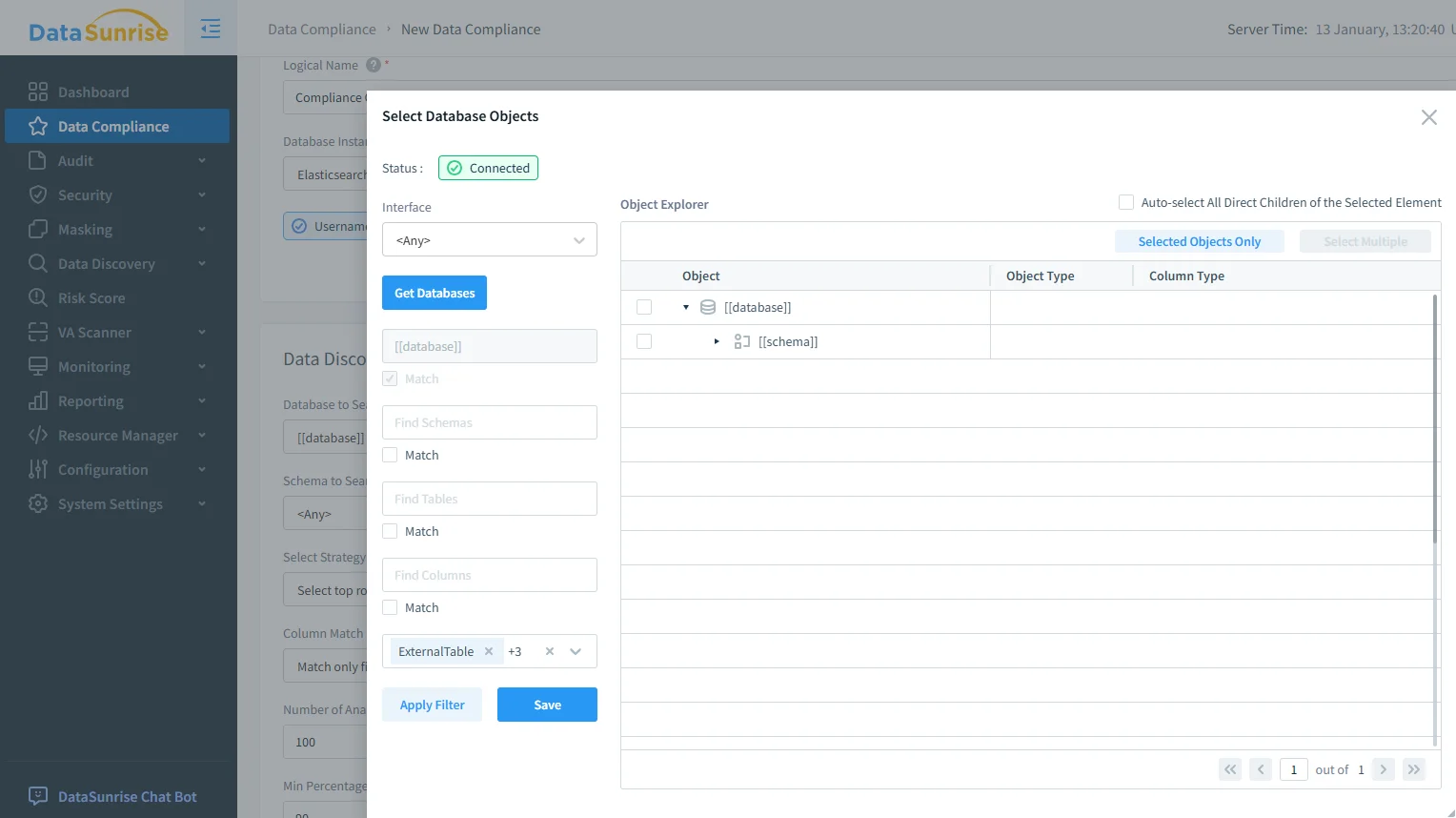

La gouvernance nécessite aussi des limites de propriété claires : quels indices sont gouvernés, quels objets sont exclus, et quelles équipes sont responsables de la remédiation. DataSunrise prend en charge une définition structurée du périmètre pour que la gouvernance soit précise plutôt que perturbatrice.

Définition du périmètre de gouvernance : sélectionner les objets OpenSearch garantit que les politiques s’appliquent aux indices et champs pertinents.

Du point de vue du modèle opérationnel, la gouvernance fonctionne mieux lorsque :

- La sécurité définit les socles politiques et les chemins d’escalade

- Les propriétaires des données valident le périmètre et les catégories de sensibilité

- Les équipes plateforme opérationnalisent l’application à travers les environnements

Conclusion : rendre la gouvernance Amazon OpenSearch défendable

La gouvernance des données Amazon OpenSearch réussit lorsqu’elle est continue, mesurable et applicable. Le schéma de base est cohérent : découvrir et classifier les données sensibles, appliquer une gouvernance d’accès selon le moindre privilège, réduire l’exposition avec le masquage, collecter des preuves prêtes pour l’audit, et automatiser les rapports. Faites cela, et OpenSearch devient un actif gouverné plutôt qu’un passif incontrôlé.

DataSunrise soutient ce programme de bout en bout, avec des options de déploiement flexibles (voir modes de déploiement) et une vue unifiée des capacités dans la présentation DataSunrise. Pour une évaluation pratique, vous pouvez commencer par Télécharger ou demander une démonstration via Démo.