Gouvernance des Données ScyllaDB

ScyllaDB est une base de données NoSQL haute performance conçue pour l’échelle et la faible latence. Elle alimente des applications critiques dans des secteurs tels que la finance, le commerce électronique et les télécommunications. Grâce à sa nature distribuée, ScyllaDB offre résilience et performance, mais assurer une gouvernance des données appropriée reste un défi.

Les organisations doivent respecter des exigences strictes de conformité comme le RGPD, HIPAA, PCI DSS et SOX. Répondre à ces exigences nécessite visibilité, contrôle d’accès, protection des données sensibles et rapports prêts pour l’audit. Bien que ScyllaDB propose des outils de base, des plateformes avancées de gouvernance comme DataSunrise peuvent étendre les capacités avec automatisation et gestion centralisée.

Importance de la Gouvernance des Données

La gouvernance des données est plus qu’une exigence de conformité — c’est une base pour la sécurité, la responsabilité et l’efficacité opérationnelle. Dans les systèmes distribués comme ScyllaDB, où les données sont répliquées à travers des clusters et des régions, la gouvernance assure :

- Consistance : Des politiques unifiées dans tous les environnements réduisent les risques de silos de données et d’accès non surveillés.

- Responsabilité : Un suivi clair de qui a accédé à quelles données, quand et pourquoi, permet des audits efficaces.

- Sécurité : Des cadres de gouvernance solides appliquent des contrôles d’accès et une protection des données, limitant les expositions non autorisées.

- Conformité : L’alignement avec les normes telles que RGPD, HIPAA et PCI DSS évite les sanctions et renforce la confiance.

- Clarté Opérationnelle : Une gouvernance bien définie empêche la dérive de conformité lorsque de nouveaux utilisateurs, rôles ou espaces de clés sont introduits.

Sans gouvernance efficace, les organisations s’exposent à des violations de données, des amendes réglementaires et des dommages à leur réputation — des défis accentués dans des plateformes à forte croissance comme ScyllaDB.

Fonctionnalités Natives de Gouvernance ScyllaDB

ScyllaDB hérite de son modèle de sécurité d’Apache Cassandra. Sa fondation en gouvernance repose sur :

1. Authentification et Contrôle d’Accès Basé sur les Rôles (RBAC)

ScyllaDB propose une authentification interne avec gestion des rôles. Vous pouvez créer des utilisateurs et attribuer des rôles avec des privilèges au niveau du keyspace et de la table. Cela garantit que seuls les comptes autorisés peuvent effectuer des opérations de lecture ou d’écriture.

-- Créer un nouveau rôle avec capacité de connexion

CREATE ROLE compliance_user

WITH LOGIN = true

AND PASSWORD = 'StrongPass123!';

-- Accorder un accès en lecture seule à un keyspace sensible

GRANT SELECT ON KEYSPACE sensitive_data TO compliance_user;

Pour une sécurité renforcée, les administrateurs peuvent combiner le RBAC avec des rôles personnalisés et l’héritage de rôles, créant des modèles d’accès à plusieurs couches :

-- Créer un rôle de base avec privilèges en lecture seule

CREATE ROLE readonly_role;

-- Attribuer des privilèges

GRANT SELECT ON KEYSPACE sensitive_data TO readonly_role;

-- Assigner le rôle à un utilisateur

GRANT readonly_role TO compliance_user;

Avec le RBAC, les organisations peuvent appliquer le principe du moindre privilège, assurant que les utilisateurs n’ont que les droits minimaux nécessaires à leurs responsabilités.

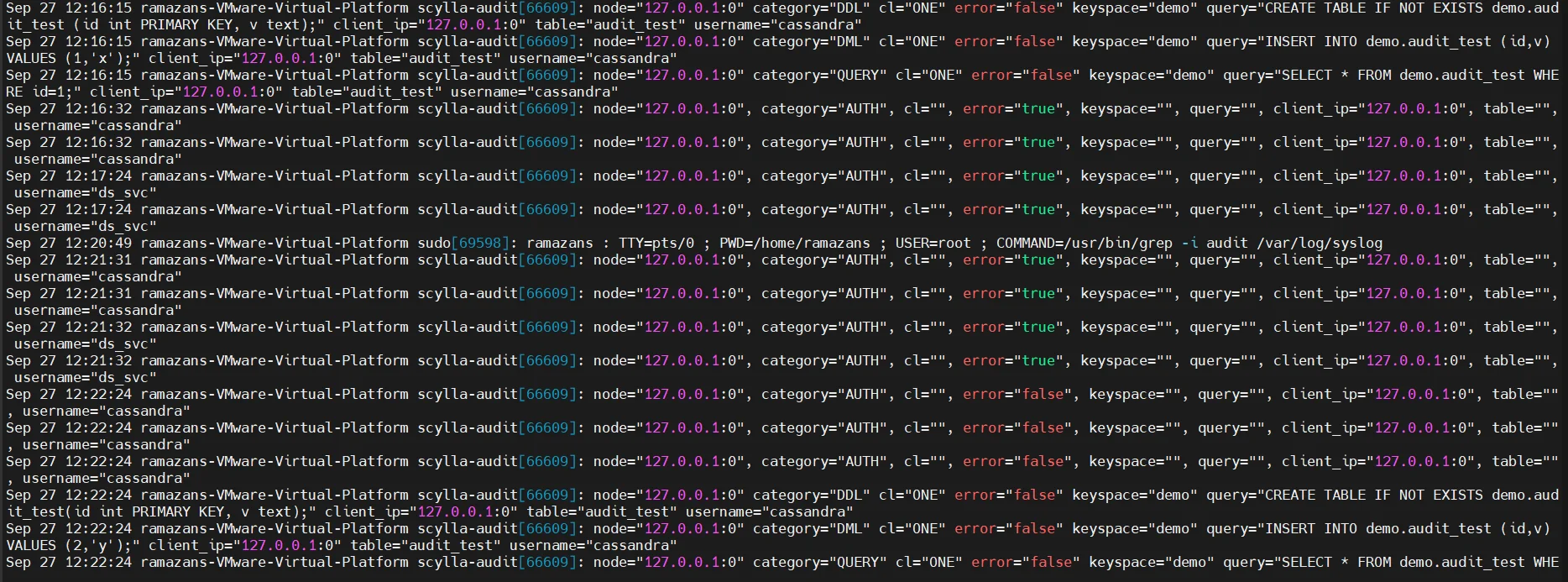

2. Audit et Journalisation

ScyllaDB supporte la journalisation d’audit, qui enregistre les tentatives de connexion, les requêtes et les modifications de schéma. Cela offre une visibilité sur qui fait quoi à l’intérieur de la base de données. Les administrateurs peuvent étendre la fonctionnalité d’audit en intégrant les logs ScyllaDB avec des plateformes externes de surveillance et d’alerte, assurant une visibilité cohérente à travers des environnements distribués.

- Intégration avec des plateformes SIEM (comme Splunk ou ELK) permettant la corrélation centralisée des logs.

- Configuration d’alertes pour les activités suspectes, telles que des tentatives de connexion échouées répétées ou des modifications de schéma.

- Les données d’audit soutiennent les revues de conformité, permettant aux organisations de démontrer l’adhérence au RGPD, HIPAA, PCI DSS et SOX.

3. Chiffrement et Sécurité

ScyllaDB supporte le chiffrement TLS pour la communication client-serveur et inter-nœuds, empêchant l’exposition des données lors du transit. La protection au repos peut être assurée par le chiffrement de base de données.

Exemple de configuration TLS dans scylla.yaml :

client_encryption_options:

enabled: true

optional: false

keystore: conf/.keystore

keystore_password: myStrongPass

server_encryption_options:

internode_encryption: all

keystore: conf/.server_keystore

keystore_password: AnotherPass

truststore: conf/.server_truststore

truststore_password: TrustPass

Le chiffrement garantit que les paquets de données ne peuvent pas être interceptés entre les nœuds ou les clients. Cependant, seul le chiffrement ne couvre pas les aspects de gouvernance tels que :

- La surveillance de l’activité et des modifications des utilisateurs.

- La découverte automatique des données sensibles.

- Le reporting de conformité aligné aux normes réglementaires.

Ces besoins nécessitent des outils de gouvernance additionnels.

Gouvernance des Données ScyllaDB Améliorée avec DataSunrise

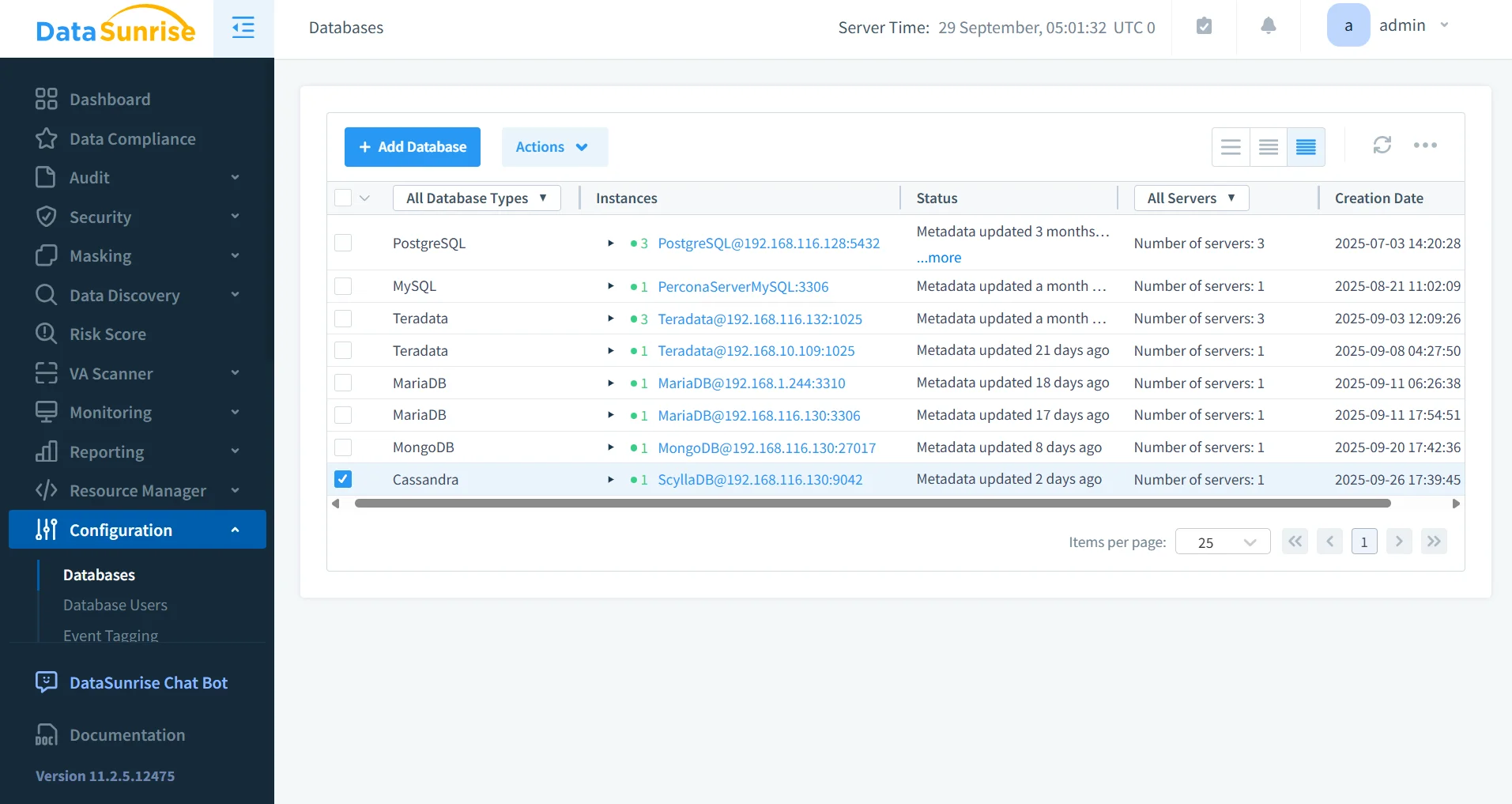

Alors que les capacités natives de ScyllaDB forment un socle, DataSunrise offre un cadre complet de gouvernance :

Surveillance Centralisée de l’Activité

La surveillance centralisée permet aux administrateurs de capturer et rechercher l’activité sur tous les clusters ScyllaDB depuis une interface unique. Plutôt que de collecter manuellement les logs de chaque nœud, DataSunrise les agrège automatiquement. Cette vue unifiée permet :

- La reconstruction rapide des activités utilisateur lors des enquêtes de sécurité.

- La conservation à long terme des logs pour les audits de conformité.

- Une intégration fluide avec les systèmes SIEM pour une visibilité à l’échelle de l’entreprise.

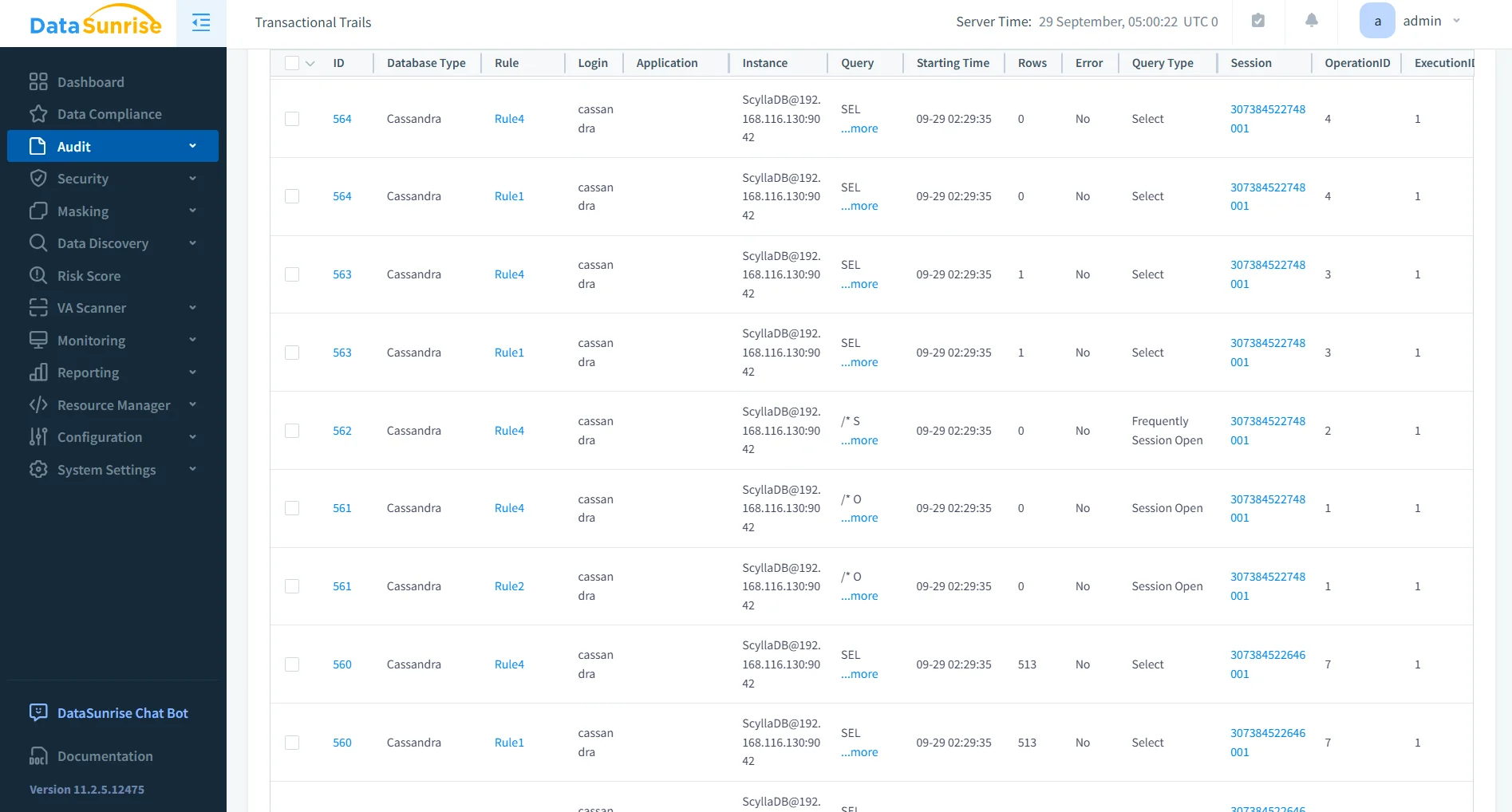

Règles d’Audit Granulaires

Grâce à des règles d’audit flexibles, DataSunrise permet d’ajuster précisément les politiques de gouvernance. Les administrateurs peuvent définir des règles pour surveiller :

- L’accès à des keyspaces, tables ou même colonnes sensibles spécifiques.

- Les actions des utilisateurs privilégiés comme les modifications de schéma.

- Certaines opérations SQL (INSERT, UPDATE, DELETE) critiques pour la conformité.

Cela garantit que les pistes d’audit ne sont pas encombrées par des informations inutiles mais restent ciblées sur les opérations sensibles à la conformité.

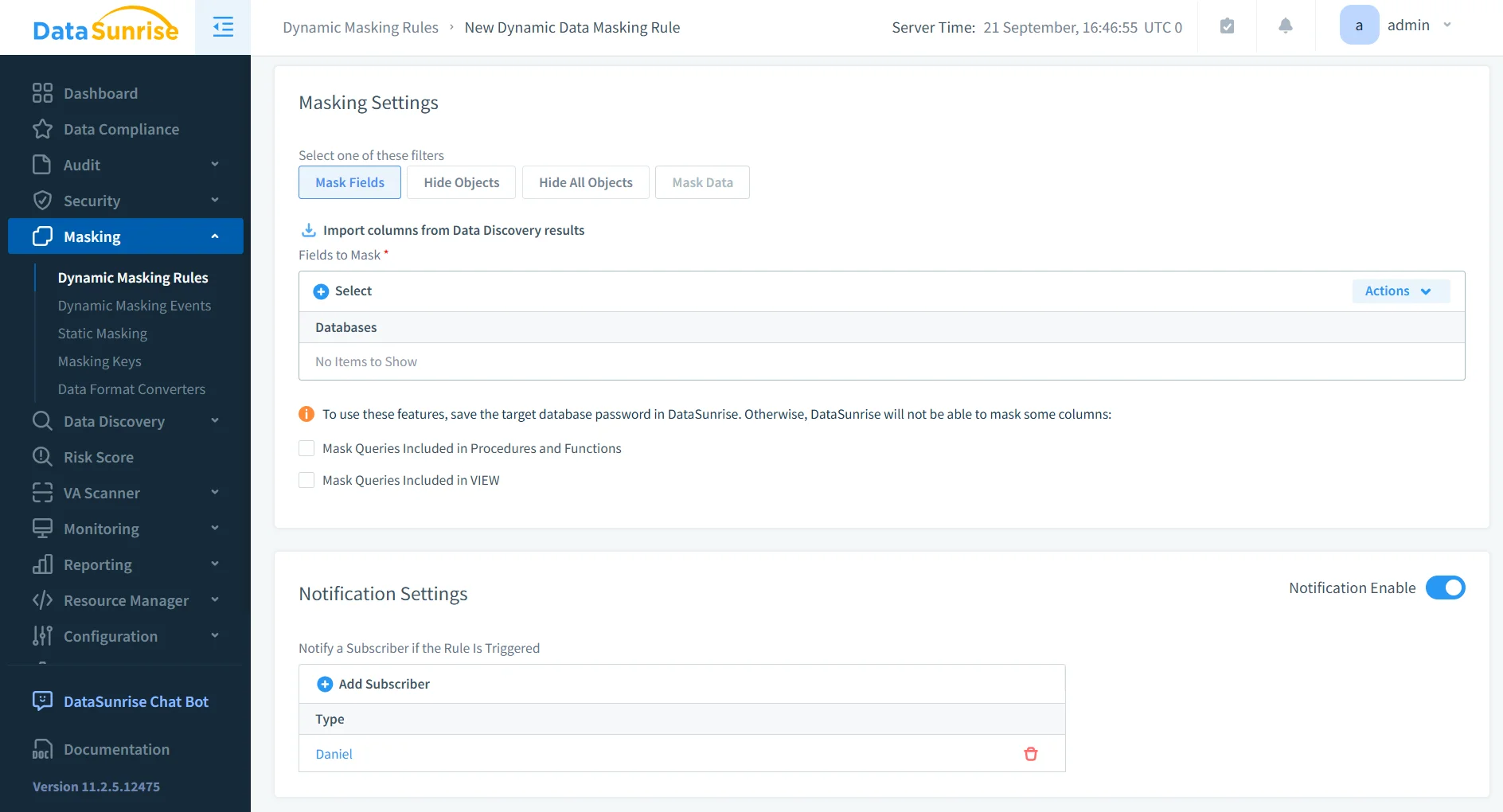

Masquage Dynamique des Données

Le masquage dynamique des données protège en temps réel les données sensibles. Il empêche les utilisateurs non autorisés de voir les informations sensibles tout en permettant l’exécution normale des requêtes.

- Masque des champs sensibles tels que les données personnelles (PII) et les informations de santé (PHI) sans altérer les données sous-jacentes.

- Adapte le masquage dynamiquement selon les rôles des utilisateurs et leurs niveaux d’accès.

- Assure la conformité aux lois sur la confidentialité comme le RGPD et HIPAA en évitant les expositions de données inutiles.

Découverte des Données

La découverte des données automatise le processus de localisation des données sensibles à travers les schémas ScyllaDB. DataSunrise utilise la reconnaissance de motifs, le traitement du langage naturel (NLP) et la reconnaissance optique de caractères (OCR) pour identifier les données personnelles (PII), les informations de santé (PHI) et les enregistrements financiers, même dans des données semi-structurées ou non structurées. Les tâches de découverte peuvent être planifiées pour :

- Scanner en continu les nouveaux champs sensibles.

- Détecter les lacunes de conformité lors de la création de nouvelles tables.

- Faciliter le reporting en cartographiant la localisation des données sensibles à travers le cluster.

Reporting Automatisé de Conformité

Avec le reporting automatisé de conformité, les organisations peuvent produire des rapports prêts pour les auditeurs en un clic. Les rapports peuvent être planifiés quotidiennement, hebdomadairement ou mensuellement, garantissant que les preuves sont toujours à jour. Parmi les fonctionnalités :

- Modèles prédéfinis pour RGPD, HIPAA, PCI DSS et SOX.

- Export en PDF ou HTML pour une soumission facile aux auditeurs.

- Instantanés historiques de conformité pour la documentation à long terme.

Cela réduit considérablement l’effort manuel nécessaire à la préparation des audits.

Pare-feu de Base de Données

Le pare-feu de base de données inspecte les requêtes SQL entrantes avant qu’elles n’atteignent ScyllaDB. Les requêtes suspectes ou non conformes peuvent être bloquées en temps réel, prévenant des incidents de sécurité tels que :

- Les tentatives d’injection SQL.

- L’export massif de données sensibles.

- Les requêtes provenant d’applications ou d’adresses IP non approuvées.

En agissant comme un bouclier protecteur, le pare-feu réduit le risque à la fois des menaces internes et externes.

Analyse du Comportement Utilisateur

L’analyse du comportement utilisateur exploite le machine learning pour détecter les anomalies dans l’activité des bases de données. Elle établit une base de référence du comportement normal des utilisateurs et signale les écarts tels que :

- Un développeur téléchargeant des milliers d’enregistrements en dehors des heures de bureau.

- Un administrateur modifiant soudainement des tables sensibles.

- Des tentatives d’accès suspectes depuis des emplacements inhabituels.

Cette capacité de détection proactive aide à prévenir les menaces internes et les usages abusifs des données avant qu’ils ne dégénèrent en fuites.

Bénéfices pour l’Entreprise

| Bénéfice | Description |

|---|---|

| Alignement Réglementaire | Respectez les cadres internationaux comme RGPD, HIPAA et PCI DSS sans surcharge manuelle. |

| Réduction de l’Exposition au Risque | Protégez-vous à la fois contre les menaces externes et les abus internes. |

| Efficacité Opérationnelle | Automatisez les tâches répétitives comme l’agrégation des logs, la génération de rapports et la préparation des preuves. |

| Confiance et Transparence | Démontrez votre responsabilité envers les auditeurs, clients et partenaires. |

| Scalabilité Prête pour l’Avenir | Le support de plus de 40+ plateformes garantit une cohérence à travers les environnements hybrides. |

Conclusion

La conception distribuée de ScyllaDB en fait un choix attractif pour les charges de travail axées sur la performance. Toutefois, les exigences de gouvernance dépassent les capacités natives. En intégrant DataSunrise, les organisations bénéficient d’une surveillance centralisée, d’une conformité automatisée, d’un masquage dynamique et d’une protection proactive contre les menaces.

Cette combinaison transforme ScyllaDB en une plateforme prête pour la conformité qui équilibre vitesse, échelle et responsabilité réglementaire.