Comment auditer Azure Cosmos DB pour PostgreSQL

La mise en place de fonctionnalités complètes d’audit de base de données pour Azure Cosmos DB pour PostgreSQL est devenue essentielle pour maintenir la sécurité et se conformer aux exigences réglementaires. Selon le Rapport sur les violations de données 2024 d’IBM, le coût moyen d’une violation de données a atteint 4,88 millions de dollars, rendant indispensables des capacités d’audit appropriées pour les environnements PostgreSQL distribués.

Azure Cosmos DB pour PostgreSQL, le service PostgreSQL entièrement géré de Microsoft avec des capacités de mise à l’échelle horizontale, offre des fonctionnalités d’audit natives pour le suivi des activités de la base de données. Pour obtenir des options de configuration détaillées, consultez la documentation d’Azure Cosmos DB pour PostgreSQL. Toutefois, les organisations des secteurs réglementés nécessitent souvent des solutions d’audit plus sophistiquées pour satisfaire aux strictes exigences de conformité au sein des clusters PostgreSQL distribués.

Ce guide explore les capacités d’audit natives d’Azure Cosmos DB pour PostgreSQL et démontre comment DataSunrise peut améliorer la surveillance de la sécurité et simplifier les démarches de conformité.

Capacités d’audit natives d’Azure Cosmos DB pour PostgreSQL

Azure Cosmos DB pour PostgreSQL inclut plusieurs fonctionnalités d’audit intégrées qui permettent aux administrateurs de surveiller les activités de sécurité de la base de données telles que l’exécution de requêtes, les modifications de données et les tentatives d’authentification des utilisateurs. Les composants clés de l’audit PostgreSQL dans Azure Cosmos DB comprennent :

1. Intégration avec Azure Monitor

Azure Cosmos DB pour PostgreSQL s’intègre à Azure Monitor afin de fournir des capacités d’audit complètes via les paramètres de diagnostic :

# Activer la journalisation complète de l'audit via Azure CLI

az monitor diagnostic-settings create \

--name "CosmosDB-PostgreSQL-Audit" \

--resource "/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.DBforPostgreSQL/serverGroupsv2/{cluster-name}" \

--logs '[{

"category": "PostgreSQLLogs",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 365}

}, {

"category": "QueryStoreRuntimeStatistics",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 180}

}, {

"category": "QueryStoreWaitStatistics",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 90}

}]' \

--workspace "/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.OperationalInsights/workspaces/{workspace-name}"

Ces paramètres de diagnostic capturent les données d’audit sur les nœuds coordinateurs et travailleurs, en dirigeant les informations vers Azure Storage, un espace de travail Log Analytics ou Event Hub pour une analyse approfondie. Pour des détails supplémentaires sur la configuration, consultez le guide de surveillance d’Azure Cosmos DB pour PostgreSQL.

2. Extension d’audit PostgreSQL (pgAudit)

Azure Cosmos DB pour PostgreSQL prend en charge l’extension pgAudit pour une journalisation détaillée de l’audit :

-- Activer l'extension pgAudit

CREATE EXTENSION IF NOT EXISTS pgaudit;

-- Configurer les paramètres d'audit

ALTER SYSTEM SET pgaudit.log_catalog = 'off';

ALTER SYSTEM SET pgaudit.log_level = 'log';

ALTER SYSTEM SET pgaudit.log_parameter = 'on';

ALTER SYSTEM SET pgaudit.log_statement_once = 'off';

ALTER SYSTEM SET pgaudit.log = 'all';

-- Appliquer les modifications de configuration

SELECT pg_reload_conf();

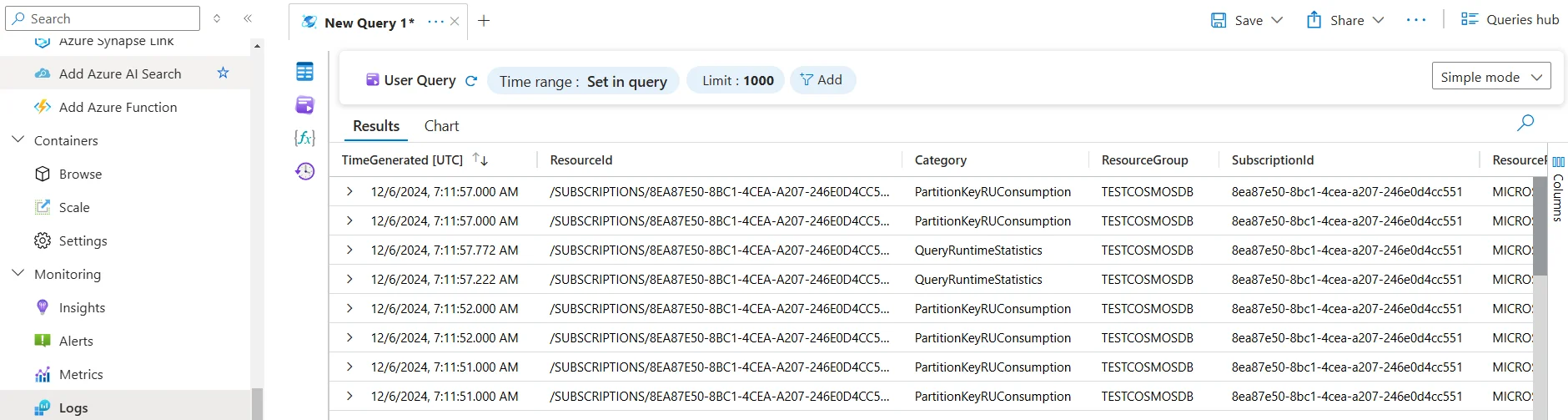

3. Interface Web du portail Azure pour la gestion des audits

Le portail Azure offre une interface intuitive pour accéder aux informations d’audit PostgreSQL sans nécessiter une expertise particulière dans le domaine des requêtes :

- Tableau de bord de surveillance : Visualisez en temps réel les indicateurs de performance et le nombre d’opérations

- Interface des journaux : Exécutez des requêtes personnalisées en KQL sur les données d’audit avec des capacités de filtrage

- Journal d’activité : Passez en revue les opérations administratives et les modifications de configuration

- Configuration des alertes : Configurez des notifications automatisées pour des schémas inhabituels

Limitations de l’audit natif d’Azure Cosmos DB pour PostgreSQL

Bien que les capacités d’audit natives d’Azure Cosmos DB pour PostgreSQL offrent des fonctionnalités essentielles, les organisations ayant des exigences avancées en matière de sécurité des données et de conformité rencontrent souvent plusieurs limitations :

| Fonctionnalité native | Limite principale | Impact commercial |

|---|---|---|

| Extension pgAudit | Configuration manuelle sur plusieurs nœuds | Augmentation de la charge administrative dans des environnements distribués |

| Journaux Azure Monitor | Capacités d’alerte en temps réel limitées | Réponse retardée aux incidents de sécurité potentiels |

| Query Store | Indicateurs de performance basiques sans analyse comportementale | Difficulté à identifier des schémas d’attaque sophistiqués |

| Rétention des journaux | Contraintes de stockage et coûts d’Azure Monitor | Peut ne pas satisfaire aux exigences de conformité à long terme |

| Visibilité entre nœuds | Corrélation complexe entre les nœuds coordinateurs et travailleurs | Vue incomplète des opérations distribuées |

| Mapping de conformité | Absence d’intégration automatisée aux cadres réglementaires | Préparation fastidieuse des audits pour les revues de conformité |

Audit amélioré d’Azure Cosmos DB pour PostgreSQL avec DataSunrise

Tandis qu’Azure Cosmos DB pour PostgreSQL fournit des capacités d’audit fondamentales, DataSunrise améliore considérablement l’audit grâce à une automatisation de conformité sans intervention et une surveillance sophistiquée spécialement conçue pour les environnements PostgreSQL distribués. DataSunrise offre des pistes d’audit complètes en plus d’une protection par pare-feu de la base de données.

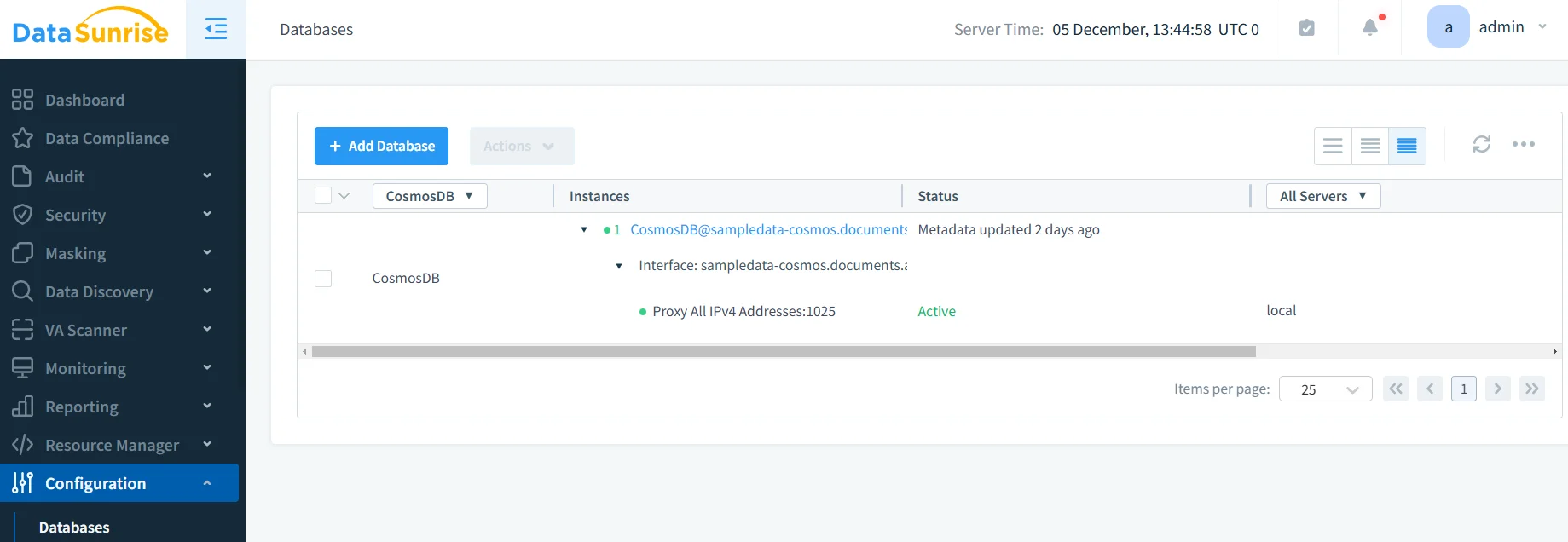

Configuration de DataSunrise pour Azure Cosmos DB pour PostgreSQL

1. Se connecter au cluster Azure Cosmos DB pour PostgreSQL

Établissez une connexion sécurisée entre DataSunrise et votre cluster Azure Cosmos DB pour PostgreSQL via l’interface d’administration. DataSunrise détecte automatiquement les nœuds coordinateurs et travailleurs, offrant une surveillance unifiée de votre environnement PostgreSQL distribué.

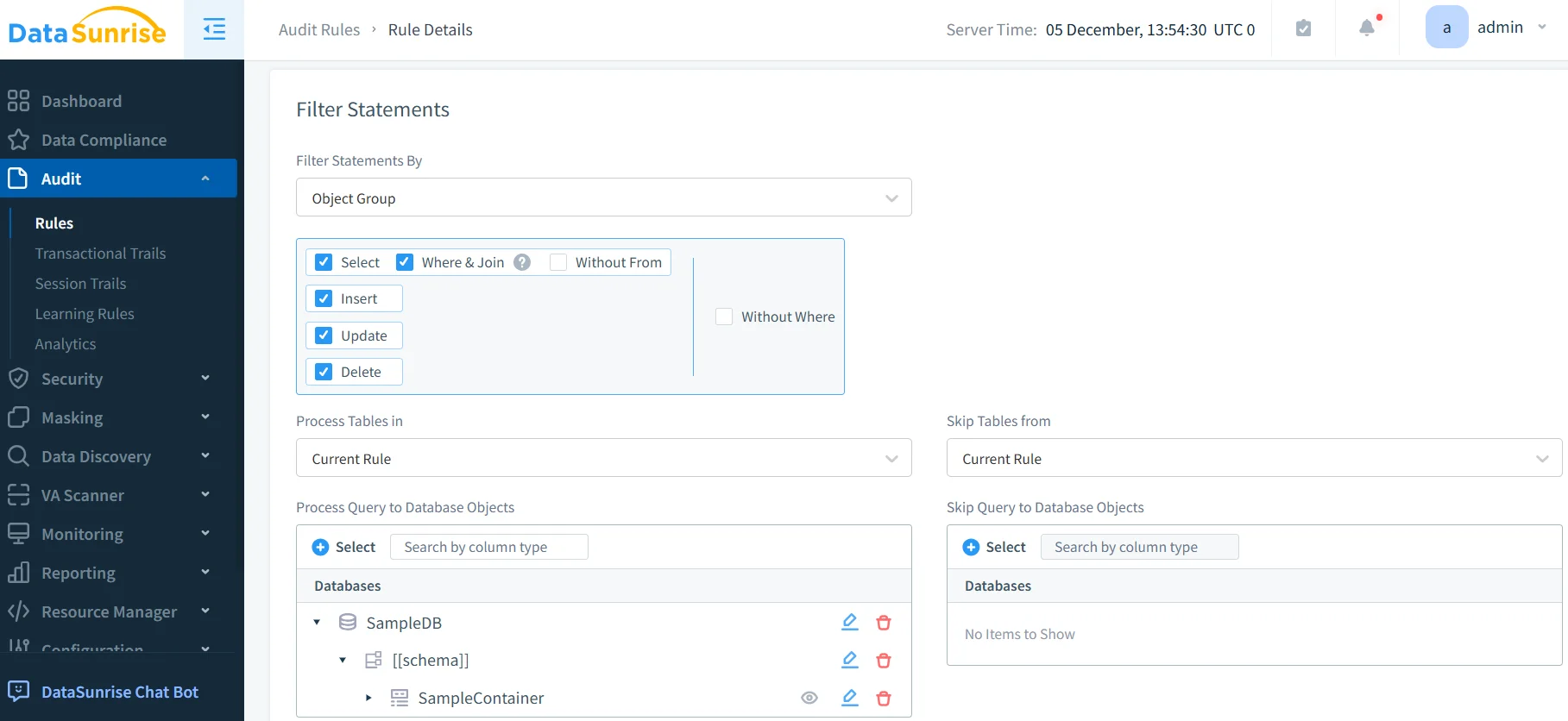

2. Créer des règles d’audit spécifiques à PostgreSQL

Configurez des règles d’audit granulaires adaptées aux opérations PostgreSQL distribuées à l’aide de l’interface d’automatisation des politiques sans code de DataSunrise.

3. Examiner les résultats d’audit complets

Accédez à des informations d’audit détaillées via le tableau de bord unifié de DataSunrise, offrant une visibilité complète sur toutes les opérations PostgreSQL grâce à des filtres avancés, une surveillance en temps réel et des capacités de corrélation intelligentes.

Avantages clés de DataSunrise pour Azure Cosmos DB pour PostgreSQL

DataSunrise offre des améliorations significatives par rapport aux capacités d’audit natives d’Azure Cosmos DB pour PostgreSQL :

-

Détection et classification automatique : Identifier et classifier automatiquement les données sensibles contenues dans les tables PostgreSQL à l’aide d’algorithmes d’apprentissage automatique.

-

Automatisation des politiques sans code : Créer des politiques d’audit sophistiquées via une interface intuitive sans avoir à écrire de SQL complexe.

-

Notifications en temps réel : Recevoir des alertes immédiates pour les activités suspectes sur PostgreSQL, accompagnées d’informations contextuelles.

-

Analyse du comportement des utilisateurs : Établir des références pour les schémas d’accès normaux à PostgreSQL et détecter automatiquement les anomalies.

-

Rapports de conformité automatisés : Générer des rapports préconfigurés pour le RGPD, HIPAA, PCI DSS et SOX.

-

Masquage dynamique des données : Protéger en temps réel les champs sensibles de PostgreSQL tout en préservant la fonctionnalité de l’application.

-

Visibilité multiplateforme : Surveiller à la fois les environnements PostgreSQL traditionnels et les environnements Azure Cosmos DB distribués depuis une console unifiée.

Meilleures pratiques pour la mise en œuvre de l’audit d’Azure Cosmos DB pour PostgreSQL

Pour maximiser l’efficacité de la mise en œuvre de l’audit d’Azure Cosmos DB pour PostgreSQL, considérez ces meilleures pratiques stratégiques :

1. Stratégie d’audit adaptée à la distribution

Alignez vos stratégies d’audit avec la conception de votre clé de partitionnement afin de suivre efficacement les requêtes inter-shards tout en minimisant l’impact sur les performances des nœuds coordinateurs et travailleurs.

2. Mise en œuvre optimisée pour la performance

Concentrez l’audit complet sur les tables contenant des données sensibles tout en appliquant une surveillance standard aux métadonnées opérationnelles et aux tables système.

3. Intégration du cadre de conformité

Alignez la collecte des audits avec des exigences de conformité spécifiques telles que la résidence des données, les périodes de conservation et les contrôles d’accès au sein des environnements PostgreSQL distribués.

4. Mise en œuvre d’une sécurité renforcée avec DataSunrise

Déployez DataSunrise pour dépasser les capacités d’audit natives grâce à une orchestration intelligente des politiques et une calibration réglementaire continue via une protection complète des données.

Avantages commerciaux d’un audit robuste d’Azure Cosmos DB pour PostgreSQL

La mise en œuvre d’un audit complet pour Azure Cosmos DB pour PostgreSQL apporte de multiples avantages stratégiques :

- Posture de sécurité renforcée : Identifier de manière proactive les tentatives d’accès non autorisées et les schémas de requêtes suspectes dans des environnements PostgreSQL distribués

- Conformité simplifiée : Automatiser le respect des réglementations grâce à une documentation d’audit détaillée pour les exigences du RGPD, de HIPAA et de PCI DSS

- Intelligence opérationnelle : Obtenir des informations sur les schémas d’utilisation de PostgreSQL distribués afin d’optimiser la répartition des shards et l’allocation des ressources

- Atténuation des risques : Traiter les menaces potentielles de sécurité grâce à une surveillance continue et à des mécanismes d’alerte automatisés

- Capacités forensiques : Conserver des enregistrements détaillés de toutes les opérations PostgreSQL pour soutenir les enquêtes de sécurité

Conclusion

À mesure que les organisations s’appuient de plus en plus sur Azure Cosmos DB pour PostgreSQL pour les opérations de données distribuées, la mise en place de capacités d’audit robustes est devenue essentielle pour la sécurité et la conformité. Alors que les capacités d’audit natives via pgAudit et Azure Monitor fournissent une base, les organisations aux exigences de sécurité complexes bénéficient considérablement de solutions améliorées telles que DataSunrise.

DataSunrise offre un cadre de sécurité complet conçu pour les environnements PostgreSQL distribués, proposant des capacités d’audit avancées, une surveillance en temps réel et des rapports de conformité automatisés. Grâce à des modes de déploiement flexibles, DataSunrise transforme l’audit de simples journaux en atouts stratégiques pour la sécurité.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant