Comment automatiser la conformité des données pour Apache Cloudberry

Dans le paysage actuel axé sur les données, comment automatiser la conformité des données pour Apache Cloudberry est devenu un impératif stratégique. Des données récentes provenant du Rapport sur les violations de données 2023 du Identity Theft Resource Center montrent que plus de 353 millions d’enregistrements ont été exposés, soulignant l’importance cruciale d’une automatisation efficace de la conformité.

Cet article explore la mise en œuvre de l’automatisation des politiques sans code dans les environnements Apache Cloudberry grâce aux capacités natives et aux solutions DataSunrise pour atteindre une calibration réglementaire continue. Comprendre la documentation Cloudberry est essentiel pour établir une base solide pour votre stratégie de conformité.

Comprendre les défis de conformité d’Apache Cloudberry

L’architecture distribuée de Cloudberry introduit plusieurs considérations de conformité distinctes :

- Distribution des données sur plusieurs nœuds : Les données réparties sur de nombreux nœuds nécessitent des contrôles cohérents pour des pistes d’audit complètes.

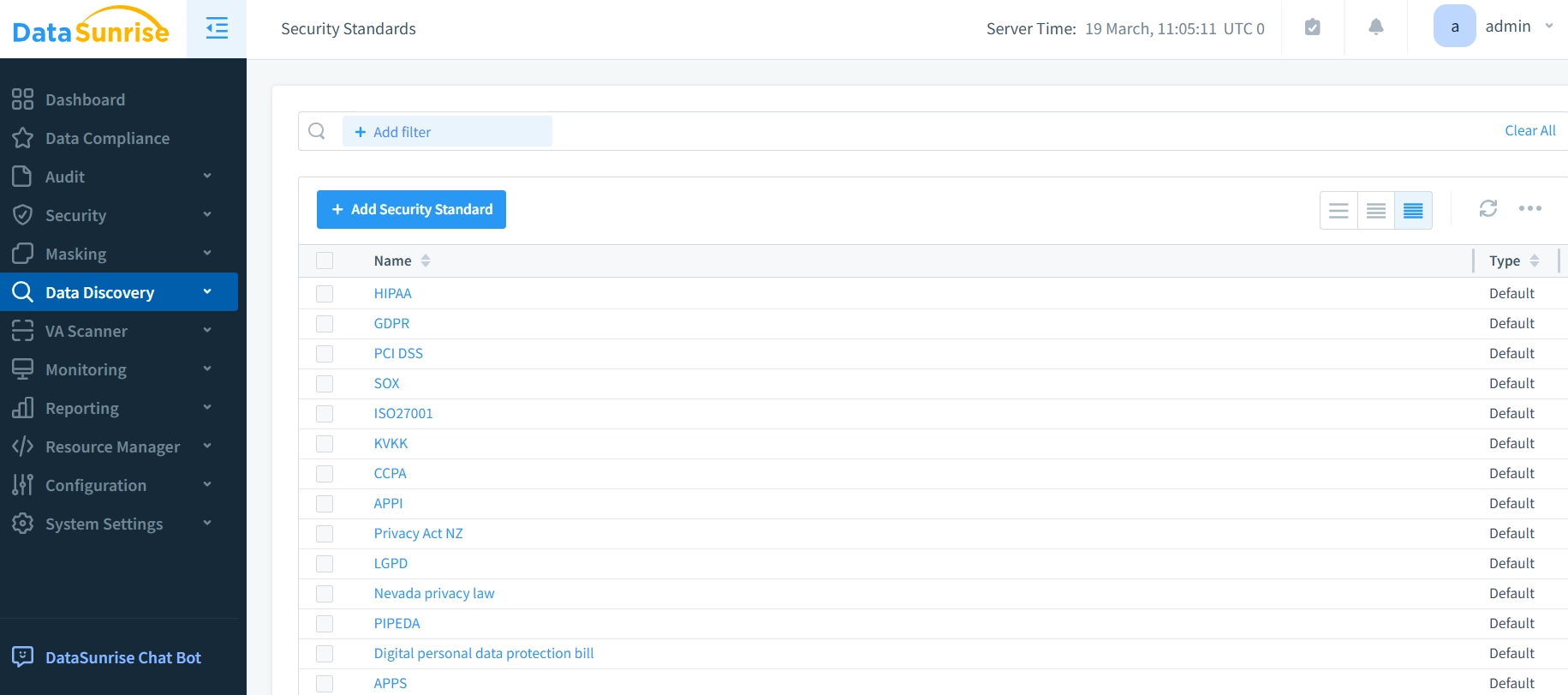

- Exigences inter-juridictionnelles : Les organisations doivent satisfaire simultanément plusieurs cadres réglementaires (RGPD, HIPAA, PCI DSS, SOX).

- Gestion répartie des pistes d’audit : Les journaux d’audit des nœuds primaires et secondaires doivent être collectés et analysés efficacement.

- Complexité de l’exécution de requêtes parallèles : Le traitement parallèle de Cloudberry crée des schémas d’accès que les règles statiques ne peuvent pas gouverner efficacement.

- Évolution réglementaire continue : Les cadres de conformité évoluent fréquemment, nécessitant des mises à jour constantes des politiques.

Capacités natives de conformité de Cloudberry

Apache Cloudberry offre des fonctionnalités intégrées pour la mise en œuvre de la conformité :

1. Journalisation complète des audits

Les commandes SQL suivantes configurent Cloudberry pour suivre toutes les opérations de la base de données, y compris les instructions SQL et les tentatives de connexion :

-- Configurer les paramètres d'audit complets ALTER DATABASE cloudberry_db SET AUDIT_TRACKING = ON; SET AUDIT_LOG_DESTINATION = 'csvlog'; SET AUDIT_LOG_STATEMENT = 'all'; SET AUDIT_LOG_CONNECTIONS = ON;

2. Contrôle d’accès basé sur les rôles

La mise en œuvre du principe du moindre privilège via des contrôles d’accès basés sur les rôles aide à restreindre l’accès aux données au personnel autorisé :

-- Créer des rôles spécifiques à la conformité CREATE ROLE regulatory_auditor NOLOGIN; CREATE ROLE data_protection_officer NOLOGIN; -- Configurer les autorisations appropriées GRANT SELECT ON SCHEMA audit_logs TO regulatory_auditor; GRANT SELECT, INSERT ON TABLE protected_data TO data_protection_officer;

3. Interface en ligne de commande pour la gestion des audits

Ces commandes permettent d’activer l’audit à l’échelle du système et de créer une politique pour surveiller l’accès aux données sensibles :

# Activer l'audit pour la base de données cloudberry-cli audit-config --enable # Créer une politique de conformité cloudberry-cli audit-policy create --name "sensitive_data_audit" --level "detailed"

4. Interrogation des journaux d’audit

Cette requête SQL récupère l’historique récent de l’activité de la base de données, montrant les opérations, les objets et les utilisateurs :

SELECT al.timestamp,

al.operation_type,

al.object_name,

al.user_name

FROM audit_log al

WHERE al.timestamp >= CURRENT_DATE - INTERVAL '7 days'

ORDER BY al.timestamp DESC;

Limitations de la conformité native de Cloudberry

Bien que les capacités natives de Cloudberry offrent une fonctionnalité essentielle, les organisations font face à plusieurs défis lorsqu’elles se reposent uniquement sur les fonctionnalités intégrées :

| Fonctionnalité native | Limitation clé | Impact sur l’entreprise |

|---|---|---|

| Journalisation d’audit | Agrégation manuelle des journaux sur les nœuds | Surveillance de la conformité gourmande en ressources |

| Contrôle d’accès | Configuration et maintenance manuelles des rôles | La charge administrative augmente avec l’échelle |

| Classification des données | Absence de capacité de découverte automatisée | Les informations sensibles peuvent rester non identifiées |

| Reporting de conformité | Pas de cartographie réglementaire automatisée | Préparation des audits chronophage |

| Détection des menaces | Capacités de détection limitées | Les menaces potentielles de sécurité peuvent passer inaperçues |

Transformer la conformité Cloudberry avec DataSunrise

Le Gestionnaire de conformité réglementaire de base de données de DataSunrise révolutionne la conformité de Cloudberry avec une orchestration intelligente des politiques et une automatisation complète :

Principales capacités pour la conformité d’Apache Cloudberry

1. Technologie d’auto-découverte et de masquage

Les algorithmes de DataSunrise analysent automatiquement votre environnement Cloudberry pour identifier les informations sensibles conformément à plusieurs cadres réglementaires.

2. Automatisation des politiques sans code

Les équipes de sécurité peuvent définir des politiques de conformité sophistiquées via une interface intuitive sans écrire de requêtes SQL complexes.

3. Protection universelle multiplateforme

DataSunrise applique des politiques de protection uniformes dans des environnements hétérogènes où Cloudberry coexiste avec d’autres systèmes de bases de données.

4. Pilotage automatique de la conformité

Le moteur de calibration réglementaire continue de DataSunrise surveille les évolutions de cadres tels que le RGPD, HIPAA et PCI DSS, mettant à jour automatiquement les politiques de protection.

5. Protection des données contextuelle

Le masquage dynamique des données s’ajuste intelligemment en fonction des rôles utilisateurs, des schémas d’accès et de la sensibilité des données.

Mise en œuvre : Processus de déploiement sans intervention

La mise en œuvre de DataSunrise pour la conformité Cloudberry suit un processus simplifié :

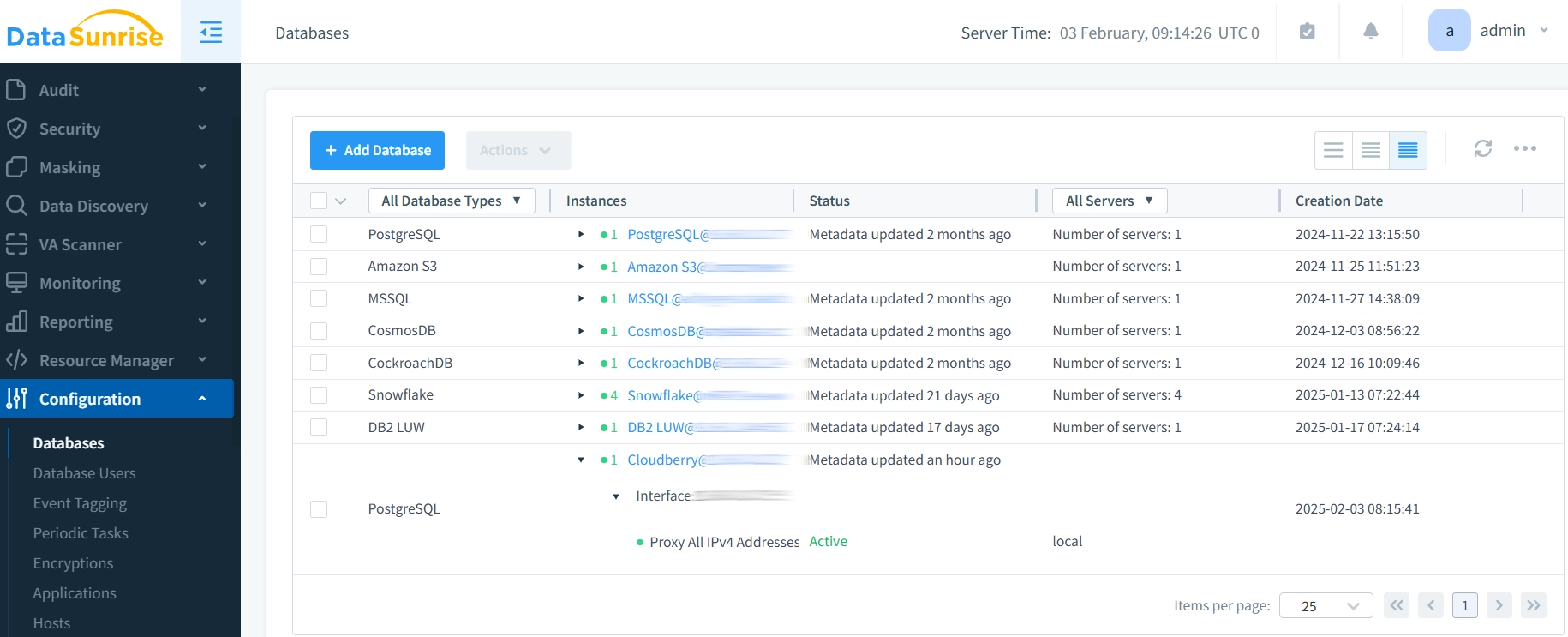

- Connexion à la base de données Cloudberry : Établir une connexion sécurisée entre les systèmes.

- Sélectionner les cadres de conformité : Choisir les réglementations applicables (RGPD, HIPAA, PCI DSS, SOX).

- Lancer la découverte automatisée : Démarrer les algorithmes pour identifier et classer les données sensibles.

- Configurer les méthodes de protection : Définir les règles appropriées de masquage, d’audit et de sécurité.

- Mettre en place des rapports automatisés : Programmer la génération régulière de rapports de conformité.

- Activer la surveillance continue : Accéder aux indicateurs de conformité en temps réel via le tableau de bord.

Bénéfices commerciaux de l’orchestration autonome de la conformité

Les organisations qui mettent en œuvre les solutions de conformité automatisée de DataSunrise constatent des avantages significatifs :

- Réduction de la charge administrative : Les systèmes automatisés prennent en charge les tâches de conformité routinières

- Meilleure visibilité sur les risques : La découverte avancée identifie les données sensibles auparavant inconnues

- Réponse réglementaire accélérée : Les ajustements automatiques des politiques s’adaptent rapidement aux nouvelles exigences

- Contrôles de sécurité proactifs : L’analyse du comportement des utilisateurs empêche les accès non autorisés

- Cadre de conformité unifié : Le tableau de bord centralisé élimine les angles morts

- Préparation simplifiée aux audits : La collecte automatisée des preuves réduit le temps de préparation

Bonnes pratiques pour l’automatisation de la conformité d’Apache Cloudberry

Pour obtenir des résultats optimaux, les organisations doivent suivre ces meilleures pratiques :

1. Architecture axée sur la conformité

Concevez votre topologie Cloudberry en prenant les exigences de conformité comme considération fondamentale.

2. Équilibre stratégique dans la surveillance

Concentrez la journalisation détaillée des audits sur les opérations à haut risque tout en maintenant la performance globale de la base de données.

3. Cadre formel de gouvernance

Établissez un comité de gouvernance des données formel avec des rôles et responsabilités clairement définis.

4. Approche de sécurité multicouche

Mettez en œuvre un pare-feu de base de données en complément des fonctionnalités natives de Cloudberry pour une protection complète.

5. Protocole de validation continue

Testez régulièrement votre cadre de conformité à travers des scénarios d’audit simulés et une évaluation de la vulnérabilité.

Conclusion

Bien qu’Apache Cloudberry offre des fonctionnalités de sécurité natives essentielles, les organisations aux exigences réglementaires complexes bénéficient grandement de la vision d’ensemble de DataSunrise. En mettant en œuvre une conformité automatisée avec une protection des données sans intervention, les organisations transforment la conformité d’un processus gourmand en ressources en un cadre efficace qui s’adapte continuellement aux exigences évolutives.

Prêt à renforcer vos capacités de conformité d’Apache Cloudberry ? Planifiez une démonstration dès aujourd’hui pour découvrir comment DataSunrise peut transformer votre stratégie de conformité tout en réduisant la charge administrative.