Historique de l’Activité des Bases de Données

Introduction

La surveillance proactive de l’activité des bases de données est devenue un élément clé de la stratégie moderne de cybersécurité. Elle permet aux organisations de détecter les anomalies, les violations de politiques et les comportements utilisateurs suspects avant qu’ils ne se transforment en incidents de sécurité majeurs. En examinant continuellement l’exécution des requêtes, les tendances d’accès et les actions des utilisateurs, les équipes de sécurité acquièrent la capacité de révéler les premiers signes de risques internes ou de compromission de données d’identification. Ce niveau de visibilité renforce les capacités de détection des menaces, supporte l’application cohérente des politiques, et protège l’intégrité des systèmes de données critiques.

La tenue de journaux détaillés des opérations sur la base de données améliore encore la stabilité opérationnelle et la conformité réglementaire. Des enregistrements complets et horodatés révèlent qui a accédé à des actifs de données spécifiques, quelles opérations ont été effectuées, et dans quelles circonstances chaque événement s’est produit. Ces informations sont essentielles pour la réponse aux incidents, l’analyse judiciaire et la garantie de traçabilité exigée par des cadres tels que le RGPD, HIPAA, et SOC 2. Au-delà de leur valeur sécuritaire, les outils de surveillance continue aident à améliorer l’efficacité des systèmes en mettant en lumière les goulets d’étranglement de performance et les schémas de charge anormaux. Des solutions comme DataSunrise Activity Monitoring étendent cette visibilité en offrant une supervision en temps réel sur l’ensemble de l’environnement base de données.

Selon une étude de Dtex Systems, 68 % des événements liés aux risques internes ont été atténués grâce à des approches proactives comme le renforcement des contrôles d’accès, l’analyse comportementale, et des programmes de formation ciblés. Cela souligne le rôle critique de la surveillance continue dans l’amélioration de la posture de sécurité tout en favorisant une culture de responsabilité et de gestion responsable des données au sein de l’organisation.

Aperçu de la Conformité des Données | Cadres Réglementaires

Ce Que l’Historique de l’Activité des Bases de Données Enregistre

En substance, l’historique de l’activité des bases de données fait référence à un enregistrement chronologique des actions réalisées sur un système de base de données. Ces actions incluent typiquement :

- Les opérations INSERT, UPDATE et DELETE

- Les modifications de schéma ou de structure

- L’activité de session utilisateur (connexions et déconnexions)

- Les requêtes SQL exécutées

- Les changements de permissions et les tentatives d’accès

Ces enregistrements remplissent plusieurs rôles. Lors des audits de sécurité, ils aident à découvrir les lacunes dans le contrôle d’accès. À des fins judiciaires, ils fournissent une trace horodatée de chaque action significative. Et pour l’optimisation des performances, ils mettent en évidence les requêtes lentes ou les sessions problématiques.

Les cadres de conformité tels que HIPAA et RGPD exigent que les organisations conservent des journaux d’activité pour assurer responsabilité et traçabilité.

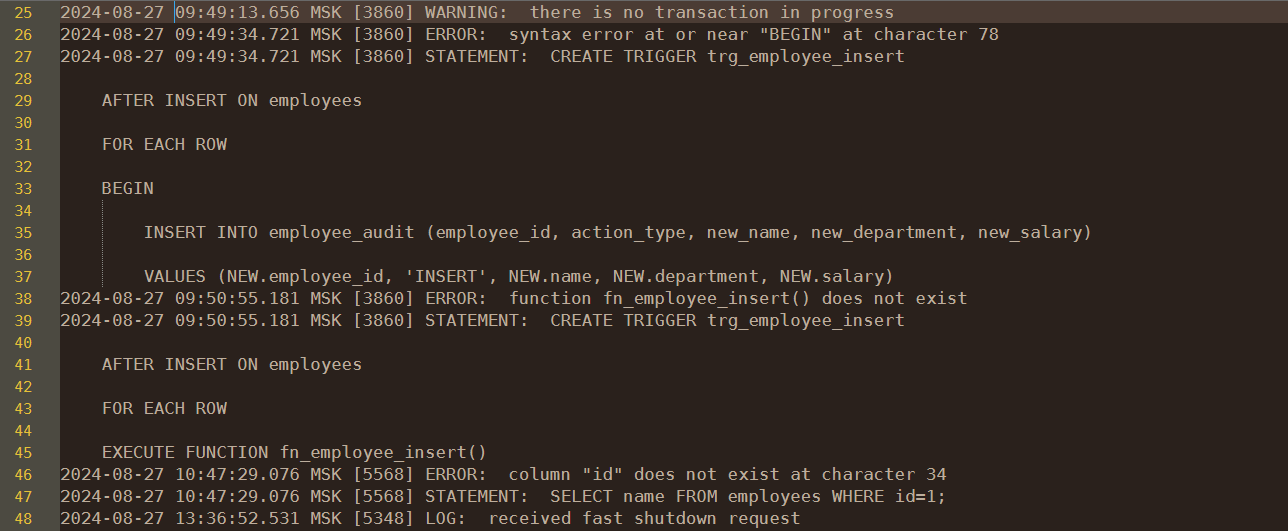

Journalisation de l’Activité au Niveau des Tables avec PostgreSQL

Pour une visibilité au niveau des lignes, PostgreSQL permet aux équipes de configurer des triggers (déclencheurs) sur des tables sensibles. Voici un exemple qui capture les opérations de données détaillées :

# Activer pgAudit sur PostgreSQL 16

psql -U postgres -c "CREATE EXTENSION IF NOT EXISTS pgaudit;"

psql -U postgres -c "ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';"

psql -U postgres -c "ALTER SYSTEM SET pgaudit.log = 'read,write';"

sudo systemctl restart postgresqlAudit de base avant de canaliser les journaux vers DataSunrise.

-- PostgreSQL : Capturer l'activité des données sur sensitive_table

CREATE TABLE data_activity_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

operation TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

activity_time TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION log_data_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_activity_log(table_name, operation, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_data_activity

AFTER INSERT OR UPDATE OR DELETE ON sensitive_table

FOR EACH ROW EXECUTE FUNCTION log_data_activity();

Cette méthode fonctionne bien pour une surveillance ciblée. Cependant, pour des environnements à l’échelle entreprise, c’est juste un élément constitutif d’une stratégie beaucoup plus large de gestion de l’historique de l’activité des bases de données.

Requête pour Récupérer l’Activité Récente (Exemple PostgreSQL)

-- Afficher les 10 opérations les plus récentes du journal d'activité

SELECT

id,

table_name,

operation,

user_name,

activity_time

FROM

data_activity_log

ORDER BY

activity_time DESC

LIMIT 10;

Cette requête offre un aperçu rapide des actions récentes suivies par votre trigger PostgreSQL personnalisé. Vous pouvez modifier la clause LIMIT ou ajouter des filtres pour cibler un utilisateur ou une table spécifique.

Fonctionnalités de Surveillance Intégrées dans les Bases de Données

La plupart des plateformes SGBD modernes intègrent des capacités de journalisation qui capturent un comportement système de base. Cela inclut généralement les requêtes exécutées, les événements de session, et la traçabilité des erreurs.

Par exemple, les journaux PostgreSQL sont typiquement stockés à :

C:\Program Files\PostgreSQL\14\data\log

/var/log/postgresql/postgresql-16-main.log

Ces journaux natifs sont utiles pour les diagnostics courants, mais ils manquent d’analyses avancées. Pour les organisations nécessitant des rapports détaillés, un formatage à des fins de conformité ou des alertes en temps réel, les outils natifs sont généralement insuffisants sans configuration personnalisée.

Impact sur la latence selon le volume de journaux

Historique de l’Activité des Bases de Données — Liste de Contrôle pour la Mise en Œuvre

- Définir le périmètre : schémas/tables sensibles, rôles privilégiés, tentatives réussies et échouées.

- Activer la journalisation native (pgAudit / SQL Server Audit / plugin d’audit MySQL) avec un bruit minimal.

- Créer un schéma d’événements normalisé (voir ci-dessous) et une seule pipeline d’ingestion.

- Marquer la sensibilité (PII/PHI/PCI) à l’ingestion pour des alertes prioritaires et des rapports.

- Définir des règles d’alerte : lectures hors horaires, SELECT massifs sur PII, changement de rôle → DDL, pic de tentatives de connexion échouées.

- Exporter vers SIEM et Database Activity Monitoring pour la corrélation.

- Renforcer la rétention et l’intégrité : rotation, compression, stockage WORM/immuable pour preuves.

- Publier des rapports pour RGPD, HIPAA, PCI DSS, SOX.

Schéma d’Événement d’Audit Standardisé (pour SIEM & Corrélation Cross-DB)

Unifier les journaux de PostgreSQL, SQL Server, MySQL, et des moteurs cloud commence par un schéma cohérent. Utilisez le modèle de champs suivant pour normaliser les sorties natives avant de les exporter vers votre SIEM ou les pipelines DataSunrise.

Exemple d’événement normalisé (JSON)

{

"event_time": "2025-08-28T10:02:14Z",

"actor": "app_reader",

"role": "readonly",

"client_ip": "203.0.113.24",

"action": "select",

"object": "public.customers",

"statement": "SELECT * FROM customers WHERE id = ?",

"status": "success",

"rows_affected": 1,

"sensitivity_tags": ["PII"],

"session_id": "a9d2b4c1-58f0-4e2d-bc66-3d1f3a61e2a0",

"engine": "postgres"

}

PostgreSQL : vue de normalisation légère

-- Exemple : normaliser les lignes natives pgaudit en un schéma standard -- Suppose une table de préparation pgaudit_raw(line text) CREATE OR REPLACE VIEW audit_normalized AS SELECT (regexp_match(line, 'time=(.*?) '))[1]::timestamptz AS event_time, (regexp_match(line, 'user=(.*?) '))[1] AS actor, (regexp_match(line, 'db=(.*?) '))[1] AS database, (regexp_match(line, 'client=(.*?) '))[1] AS client_ip, lower((regexp_match(line, 'ps=(.*?) '))[1]) AS action, (regexp_match(line, 'obj=.*?(?:schema=(.*?); relname=(.*?);)'))[1] || '.' || (regexp_match(line, 'obj=.*?(?:schema=(.*?); relname=(.*?);)'))[2] AS object, (regexp_match(line, 'statement=(.*)$'))[1] AS statement, CASE WHEN line LIKE '%denied%' THEN 'denied' ELSE 'success' END AS status, NULL::int AS rows_affected, NULL::text[] AS sensitivity_tags, (regexp_match(line, 'session=.*?(\\S+)'))[1] AS session_id, 'postgres' AS engine FROM pgaudit_raw;

Astuce : Marquez la sensibilité (sensitivity_tags) à l’ingestion en utilisant DataSunrise discovery ou vos catalogues de données existants. Cela permet des alertes conscientes des PII (ex. : un SELECT massif sur des PII → gravité élevée) sans expression régulière fragile au moment de la requête.

Construire un Historique d’Activité des Bases de Données Efficace

Liste de Contrôle Essentielle

- ✔ Capturer l’identité utilisateur, les rôles et le contexte de session

- ✔ Enregistrer toutes les modifications DML et DDL avec horodatage

- ✔ Suivre les tentatives de connexion échouées et les escalades de privilèges

- ✔ Classifier les objets sensibles (PII, PHI, PCI) pour des alertes à haute priorité

- ✔ Stocker les journaux en toute sécurité avec rotation, conservation, et contrôles d’intégrité

Chronologie de l’Évolution

Pourquoi Beaucoup d’Organisations Vont au-Delà des Journaux Natifs

Les outils de surveillance prêts à l’emploi répondent aux besoins basiques, mais souvent ils s’arrêtent là. La corrélation d’événements en temps réel, le filtrage intelligent, et les tableaux de bord centralisés nécessitent généralement des plateformes tierces. Les journaux natifs ne sont pas conçus pour fournir un contexte comportemental, une visibilité cross-database, ni une notation automatisée des menaces, indispensables aux équipes de sécurité modernes qui gèrent des écosystèmes de données en croissance rapide.

Par exemple, une entreprise de commerce utilisant PostgreSQL peut s’appuyer sur les fichiers journaux pour suivre les tentatives de connexion échouées. Mais sans alertes en temps réel ni contexte de session, l’équipe ne repère les attaques par force brute que lors des revues hebdomadaires—le créneau d’attaque est alors dépassé depuis longtemps. Pire encore, sans attribution utilisateur ni insight au niveau des requêtes, il devient très difficile de distinguer les processus batch légitimes, les erreurs de configuration, et les tentatives d’intrusion actives.

De plus, les journaux bruts sont difficiles à rechercher et peuvent submerger les équipes avec du bruit. Sans normalisation ni alertes intégrées, la réponse aux incidents devient réactive plutôt que proactive. Nombreuses organisations rencontrent aussi des difficultés avec la conservation et les limites de stockage des journaux, ce qui peut entraîner la perte de preuves critiques avant le début des enquêtes. À mesure que les environnements s’étendent sur plusieurs clouds et bases de données distribuées, ces limites expliquent pourquoi les solutions d’audit centralisé intelligentes sont devenues une nécessité plus qu’un simple complément.

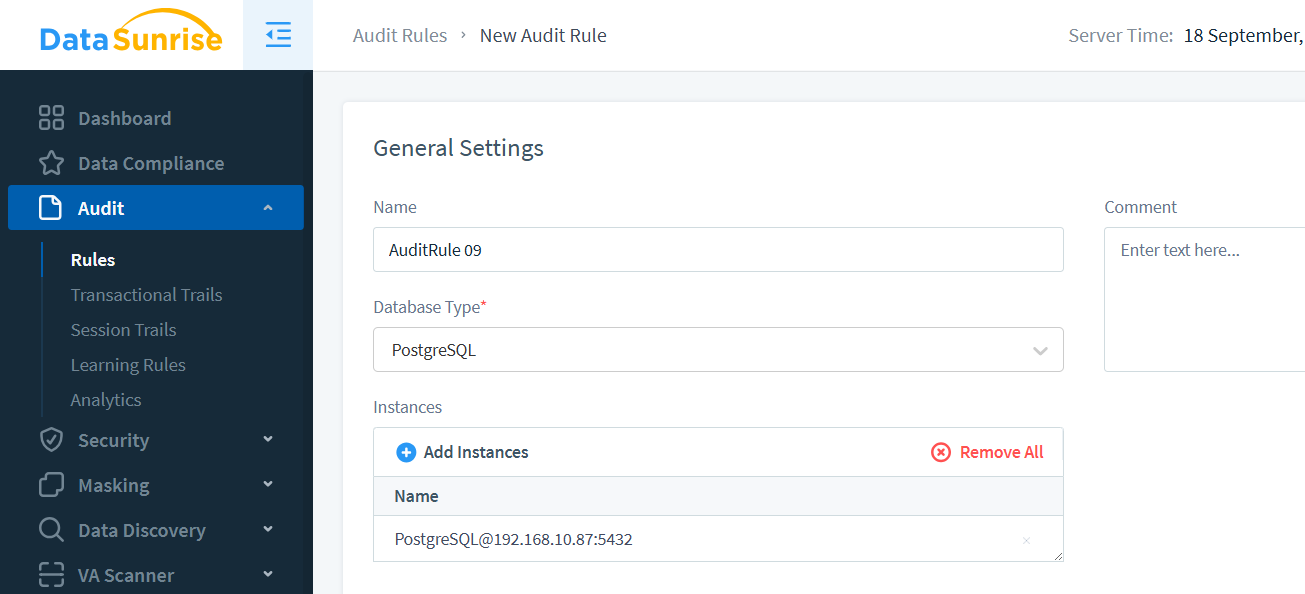

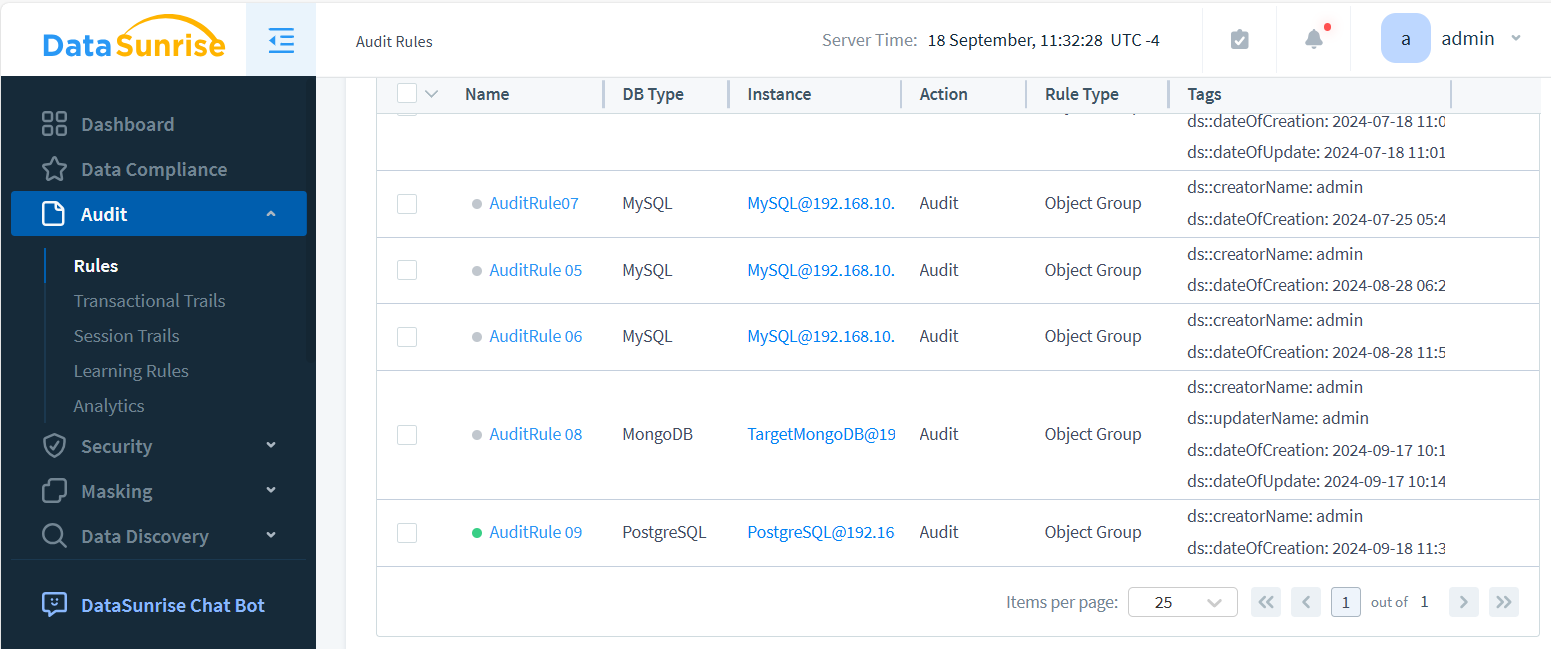

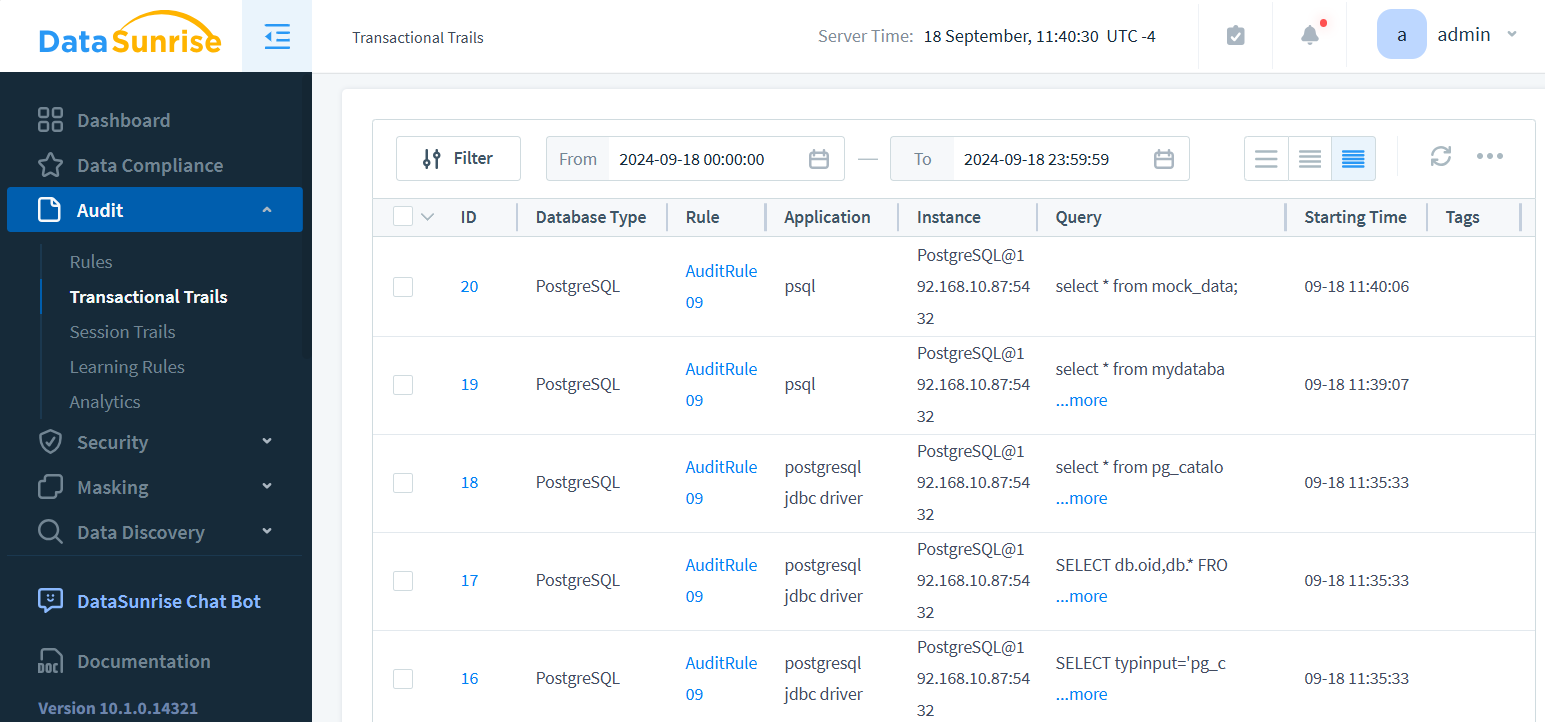

Mise en Place de la Surveillance d’Activité dans DataSunrise

Pour les équipes utilisant DataSunrise, capturer l’historique de l’activité des bases de données est simplifié. Les étapes de configuration incluent :

- Connexion à la console DataSunrise

- Accéder à la section « Instances » et sélectionner « + Ajouter une nouvelle base de données »

- Entrer les paramètres de connexion requis

- Enregistrer et enregistrer la base de données

- Créer et activer une nouvelle règle depuis la section « Audit »

- Sélectionner l’instance appropriée et définir la période de journalisation

- Consulter les journaux via l’onglet « Traces transactionnelles »

Avantages de DataSunrise pour la Journalisation et la Sécurité

DataSunrise renforce votre infrastructure de suivi avec des fonctionnalités de niveau entreprise telles que :

- Création centralisée de règles à travers des environnements hétérogènes

- Journaux standardisés de multiples moteurs de bases de données

- Filtres avancés pour une analyse plus rapide des incidents

- Alertes en temps réel déclenchées par des violations de règles

- Rapports préconstruits conformes aux réglementations sectorielles

# Envoyer les traces DataSunrise directement vers Splunk

curl -k https://splunk.example:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":'"${JSON_PAYLOAD}"'}'

Exemple d’Historique d’Activité Cross-Base de Données

Les administrateurs de bases de données sont souvent confrontés au défi de rassembler l’historique des activités à travers différentes plateformes. Voici un exemple sous SQL Server qui récupère les enregistrements récents d’audit à partir d’un fichier d’audit configuré :

-- SQL Server : Interroger les événements d'audit récents

SELECT

event_time,

server_principal_name,

database_name,

statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -1, GETDATE())

ORDER BY event_time DESC;

Cette approche fonctionne, mais chaque SGBD a sa propre syntaxe, localisation de stockage et particularités de filtrage. Gérer plusieurs formats de journaux devient rapidement laborieux. C’est là qu’une plateforme unifiée comme DataSunrise apporte de la valeur — en normalisant des sources d’audit diverses dans un historique d’activité unique, interrogeable et conforme.

Surveillance Unifiée pour Cloud et Infrastructures Locales

Que votre infrastructure soit bare metal, en conteneurs ou répartie sur des environnements multi-clouds, DataSunrise s’adapte. Elle fournit une vue cohérente de votre historique d’activité des bases de données peu importe où résident vos charges de travail.

Ce modèle unifié offre aux équipes de sécurité et d’audit la visibilité complète dont elles ont besoin pour appliquer les politiques et détecter rapidement les problèmes.

Pourquoi l’Historique de l’Activité des Bases de Données Est Important

Les journaux d’activité historiques servent à plus qu’à la conformité — ils sont essentiels pour la santé opérationnelle et la réduction des risques à long terme :

- Détecter les risques cachés et les abus internes

- Optimiser les requêtes et identifier les goulets d’étranglement

- Générer des rapports structurés de conformité à la demande

- Garantir la traçabilité en cas de fuite ou incident

- Corréler l’activité utilisateur entre applications et rôles

FAQ sur l’Historique de l’Activité des Bases de Données

Qu’est-ce que l’historique de l’activité des bases de données ?

L’historique de l’activité des bases de données est un enregistrement chronologique des requêtes, connexions, modifications de schéma, et tentatives d’accès. Il fournit la traçabilité nécessaire pour les enquêtes, la surveillance de la sécurité, et les audits de conformité.

En quoi diffère-t-il de la journalisation standard ?

Les journaux standards capturent souvent les erreurs et événements opérationnels. L’historique d’activité lie les actions directement aux utilisateurs et aux objets de données, ce qui est critique pour la responsabilité et les rapports réglementaires.

Quels cadres de conformité nécessitent la surveillance d’activité ?

HIPAA, RGPD, PCI DSS, et SOX exigent tous que les organisations conservent des enregistrements d’activité utilisateur. Ces cadres mettent l’accent sur la traçabilité et la responsabilité dans l’accès aux données.

La journalisation d’activité impacte-t-elle les performances ?

- Minime lorsqu’elle est limitée aux tables et utilisateurs sensibles.

- Un volume élevé peut augmenter la latence, atténué par la rotation et le déchargement des journaux.

- Les plateformes d’entreprise comme DataSunrise optimisent la collecte pour réduire la surcharge.

Quels sont les principaux avantages d’utiliser une plateforme comme DataSunrise ?

- Vue centralisée de l’activité cross-base de données.

- Alertes en temps réel sur accès suspects.

- Rapports de conformité préconfigurés.

- Intégration avec SIEM et pipelines de surveillance.

Applications Sectorielles de l’Historique de l’Activité des Bases de Données

Différents secteurs s’appuient sur l’historique d’activité non seulement pour la visibilité, mais aussi pour leur survie face à des exigences de conformité strictes :

- Finance : Suivre les accès aux comptes et les transactions à haute valeur pour satisfaire aux exigences SOX et PCI DSS, tout en réduisant le risque de fraude.

- Santé : Journaliser chaque interaction avec les dossiers patients pour démontrer la conformité HIPAA et se prémunir contre les abus internes.

- Gouvernement : Fournir aux auditeurs des traces transparentes de l’application des politiques sur les données classifiées et publiques.

- Commerce de détail & eCommerce : Corréler les échecs de connexion et modifications de commandes pour protéger les PII et les données de paiement sous RGPD et PCI.

- Fournisseurs SaaS : Maintenir une visibilité par locataire pour rassurer les clients sur la segmentation et la sécurité des données.

Mettre en perspective l’historique de l’activité des bases de données dans les exigences concrètes montre clairement que les journaux sont plus que des outils de diagnostic — ils sont des leviers critiques de conformité et de confiance.

Cadres de Conformité et Historique de l’Activité des Bases de Données

Maintenir un historique de l’activité des bases de données est non seulement une bonne pratique, mais une exigence explicite dans de nombreux cadres réglementaires. Ci-dessous une correspondance indiquant comment différentes normes abordent la journalisation d’activité :

| Cadre | Exigence d’Audit | Avantage DataSunrise |

|---|---|---|

| RGPD | Suivre l’accès aux données personnelles et fournir la preuve d’un traitement licite. | Règles granulaires sur les PII avec rapports automatisés pour les régulateurs. |

| HIPAA | Journaliser chaque accès et modification PHI pour être prêt aux audits. | Traces centralisées avec stockage infalsifiable et étiquetage PHI. |

| PCI DSS | Surveiller l’accès aux données de compte et signaler les requêtes suspectes sur les détenteurs de cartes. | Alertes en temps réel et masquage pour protéger les données PCI dans les requêtes. |

| SOX | Garantir la traçabilité des changements de données financières et la responsabilité utilisateur. | Rapports prêts pour les auditeurs montrant qui a changé quoi et quand. |

En alignant l’historique d’activité avec ces exigences, DataSunrise réduit la préparation manuelle des audits, renforce la posture réglementaire, et soutient la surveillance continue.

Facteurs Réglementaires Moteurs de l’Historique de l’Activité des Bases de Données

Les auditeurs et régulateurs ne se contentent pas de recommander que les organisations maintiennent des journaux d’activité des bases de données — ils les exigent comme preuves concrètes de responsabilité et de contrôle. Au sein de cadres clés tels que le RGPD, HIPAA, SOX et PCI DSS, il existe un fort mandat pour une traçabilité complète de chaque interaction impliquant des données sensibles ou critiques. En pratique, cela signifie que les entreprises doivent être capables de démontrer non seulement qui a accédé aux ressources protégées, mais aussi à quelle vitesse elles peuvent identifier l’activité irrégulière, générer des alertes, et remédier aux incidents en temps réel.

Sans un enregistrement bien structuré et entretenu en continu, prouver la conformité lors des audits externes devient un défi majeur — créant des lacunes de visibilité que les auditeurs interprètent comme des risques potentiels. En conservant des journaux détaillés et vérifiables, et en les connectant à des solutions de supervision centralisée telles que DataSunrise, les organisations peuvent clairement démontrer la gouvernance des accès, l’application des politiques internes, la séparation des fonctions, et des workflows efficaces de réponse aux incidents. Ainsi, l’historique de l’activité des bases de données évolue d’un simple outil de journalisation vers un actif stratégique de conformité — réduisant l’exposition réglementaire, prévenant les sanctions coûteuses, et renforçant à la fois l’intégrité opérationnelle et la confiance organisationnelle.

Conclusion

Dans le paysage data moderne, maintenir des enregistrements complets et infalsifiables de l’activité des bases de données n’est pas simplement une bonne pratique — c’est une exigence fondamentale de conformité. Dans des environnements zero-trust et des industries fortement régulées, la visibilité totale sur chaque requête, modification, et événement d’accès est cruciale pour protéger les informations sensibles et répondre aux obligations du RGPD, HIPAA, PCI DSS, et SOX. Les systèmes traditionnels de journalisation proposent souvent un contexte limité, une corrélation restreinte et une faible réactivité. En revanche, DataSunrise transforme les journaux bruts en une intelligence exploitable qui renforce à la fois la cybersécurité et la continuité d’activité.

Grâce à une approche unifiée combinant surveillance avancée, analyses comportementales, et alertes intelligentes, DataSunrise permet aux organisations de détecter instantanément les anomalies, de tracer avec précision chaque action utilisateur, et de maintenir la conformité continue à travers des infrastructures hybrides et multi-clouds. Son moteur d’audit centralisé agrège des sources de données diverses, permettant aux équipes de sécurité de découvrir des schémas, générer des rapports prêts pour audit, et identifier les vulnérabilités avant qu’elles ne s’aggravent.

Découvrez comment DataSunrise transforme la simple journalisation passive en protection proactive. Explorez notre démo interactive ou visitez la présentation produit pour voir comment un audit intelligent et automatisé peut renforcer votre sécurité des données, votre posture de conformité, et la résilience organisationnelle.

Suivant