Historique d’Activité de la Base de Données Amazon OpenSearch

Historique d’Activité de la Base de Données Amazon OpenSearch fournit une capacité critique d’audit pour les organisations qui utilisent Amazon OpenSearch afin de stocker, rechercher et analyser la télémétrie opérationnelle, les journaux d’application et les enregistrements basés sur des événements. Dans les architectures modernes, les équipes utilisent souvent OpenSearch pour gérer des données par défaut pertinentes pour la sécurité, incluant les identifiants utilisateur, les adresses IP, les horodatages, les métadonnées des requêtes, et le contenu relatif au support.

Parce qu’OpenSearch stocke fréquemment ce type d’informations, il entre rapidement dans le périmètre d’audit et de conformité. Chaque opération d’indexation, requête de recherche ou mise à jour de document représente une interaction avec la base de données que les auditeurs et les équipes de sécurité peuvent avoir besoin de reconstituer par la suite.

Contrairement aux bases de données relationnelles, OpenSearch ne s’appuie pas sur des sessions SQL persistantes ni sur des contextes transactionnels de requêtes. Il expose plutôt des points de terminaison REST qui acceptent des requêtes HTTP sans état. Par conséquent, les applications, les expéditeurs de journaux et les outils d’automatisation peuvent générer des milliers de requêtes par minute au nom des utilisateurs et des services backend. De ce fait, les modèles traditionnels de suivi d’activités de base de données ne parviennent pas à préserver un contexte ou une continuité suffisante.

L’Historique d’Activité de la Base de Données Amazon OpenSearch comble cette lacune en enregistrant la manière dont les systèmes écrivent, interrogent et accèdent aux données au fil du temps tout en préservant l’ordre d’exécution et le contexte des requêtes. Cet article explique comment DataSunrise implémente l’historique d’activité de base de données pour OpenSearch, en se concentrant sur l’audit des données, la surveillance de l’activité de la base de données, la corrélation transactionnelle, le stockage centralisé et la génération de preuves prêtes pour l’audit.

Pourquoi les journaux natifs d’OpenSearch sont insuffisants pour l’audit

Amazon OpenSearch génère des journaux internes qui capturent la gestion des requêtes, les événements système et les conditions d’erreur. Bien que les opérateurs utilisent ces journaux pour le dépannage et les diagnostics, ils ne satisfont pas aux exigences d’audit ou de gouvernance définies par les réglementations modernes de conformité des données.

Du point de vue de l’audit, les journaux natifs d’OpenSearch présentent plusieurs limitations. Tout d’abord, la plateforme enregistre les requêtes comme des événements techniques isolés plutôt que comme des actions utilisateur corrélées. Ensuite, OpenSearch ne suit pas les sessions ni les transactions à travers les requêtes connexes. Troisièmement, les politiques de rétention dépendent souvent du cycle de vie du cluster et des contraintes de stockage. Enfin, les équipes de sécurité ont du mal à associer les actions métier à plusieurs opérations OpenSearch sous-jacentes.

En conséquence, lorsque les auditeurs demandent qui a accédé à des données spécifiques, quelles actions ont été réalisées et à quel moment, les journaux natifs fournissent rarement des réponses fiables. Pour combler cette lacune, les organisations ont besoin d’une couche dédiée à l’historique d’activité de la base de données.

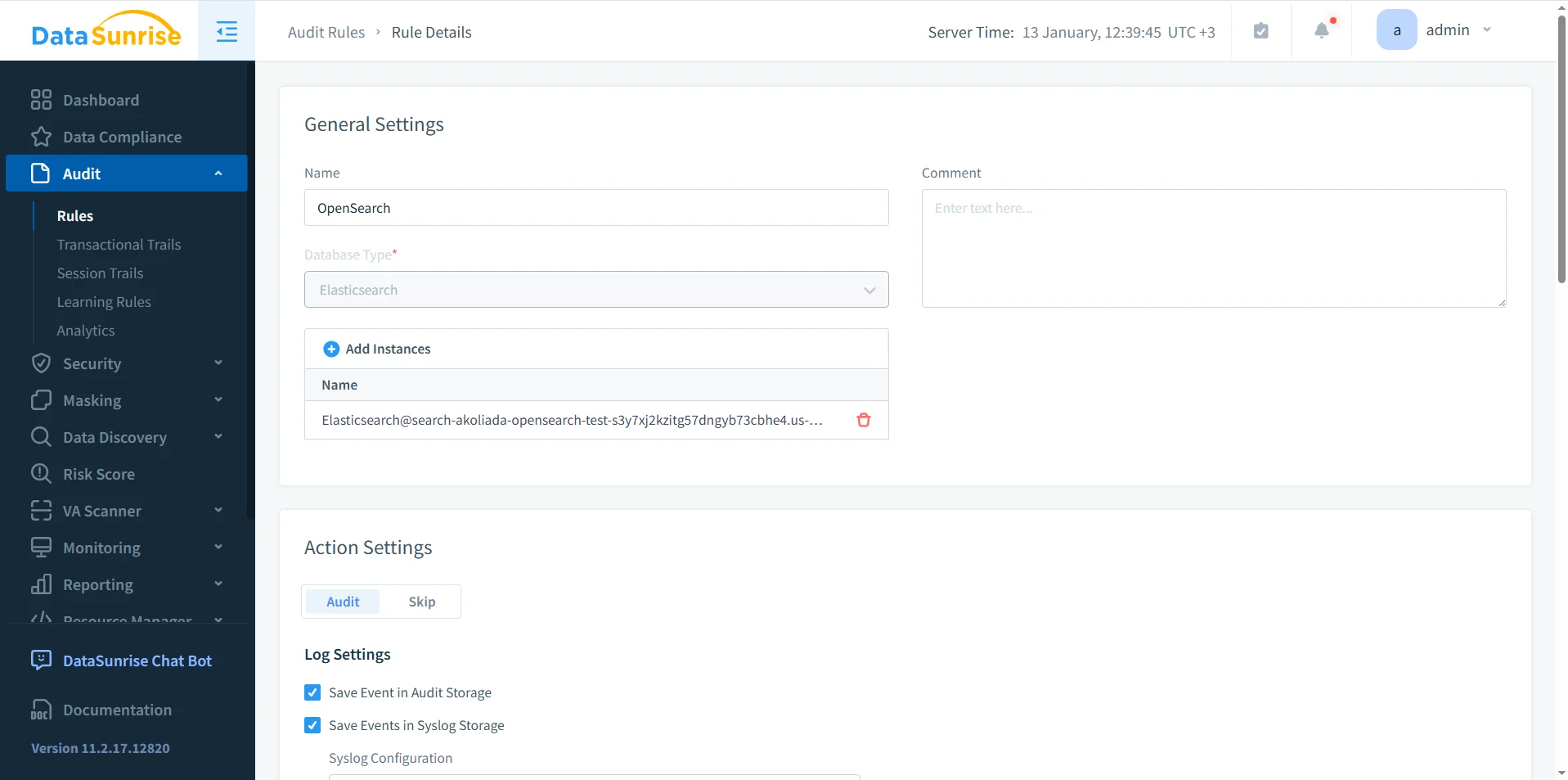

Configuration des règles d’audit pour Amazon OpenSearch

DataSunrise construit l’historique d’activité de la base de données à travers des règles d’audit explicites. Ces règles définissent le périmètre de surveillance et contrôlent la manière dont le système enregistre l’activité OpenSearch.

Plus précisément, les règles d’audit déterminent quelles instances OpenSearch DataSunrise surveille, quelles opérations déclenchent des événements d’audit et où la plateforme stocke les enregistrements d’audit. En conséquence, les équipes peuvent se concentrer sur l’activité sécuritaire pertinente de la base de données au lieu de collecter chaque requête à faible valeur. Le comportement des règles suit le modèle de priorité des règles, assurant une application cohérente.

Les équipes de sécurité audite couramment les écritures de documents, mises à jour, suppressions et appels d’API administratifs tout en excluant le trafic en lecture seule de routine. Cette approche sélective s’aligne avec les meilleures pratiques en sécurité des données et sécurité des bases de données.

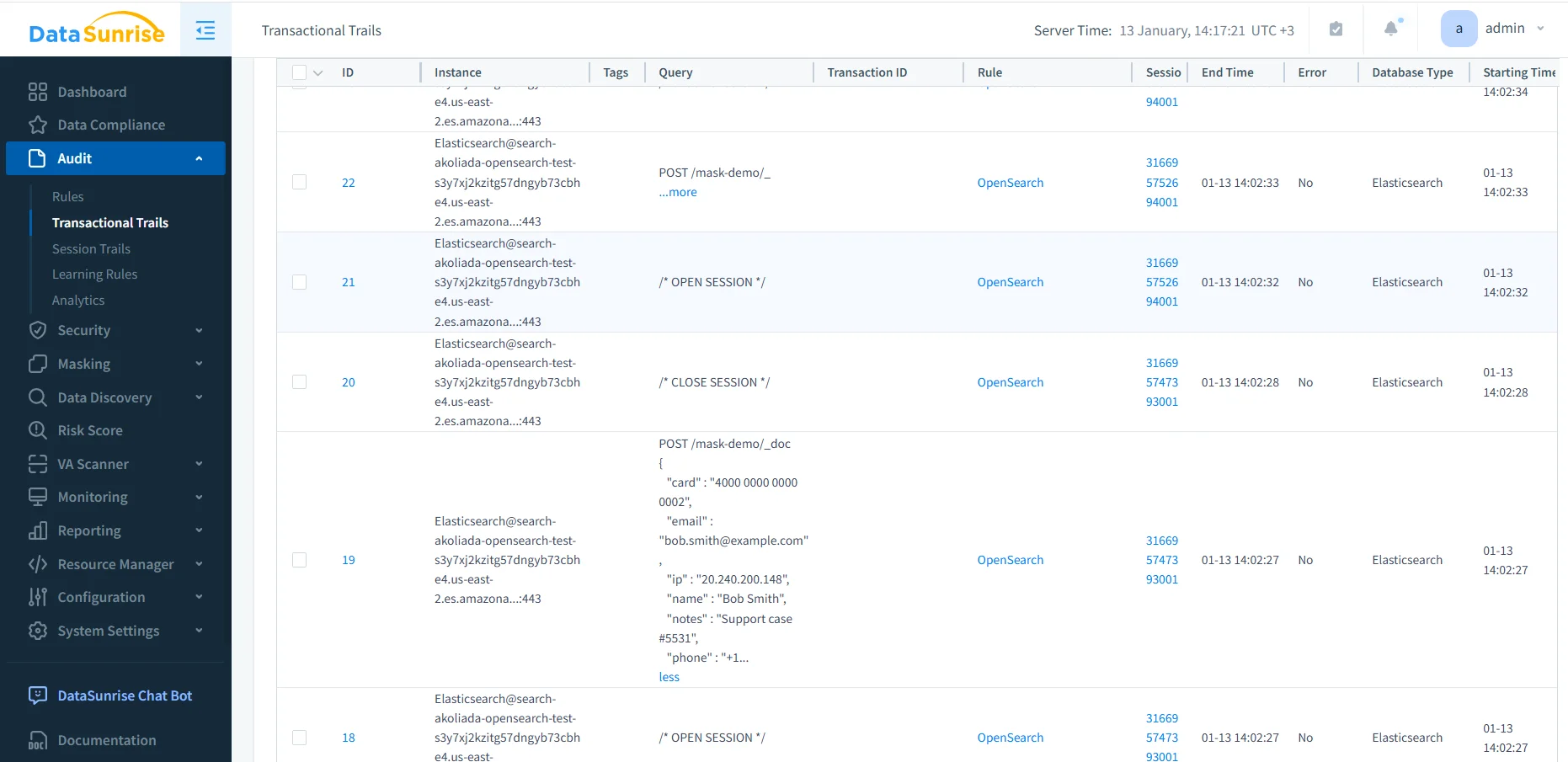

Trails transactionnels et corrélation d’activité de base de données

OpenSearch traite chaque requête REST indépendamment. Bien que ce design améliore la scalabilité, il complique l’analyse d’audit car les opérations connexes apparaissent déconnectées.

Dans les flux de travail réels, une seule action utilisateur déclenche souvent plusieurs requêtes OpenSearch. Par exemple, une application peut indexer un document, mettre à jour des enregistrements liés, puis exécuter une requête de vérification. Les journaux natifs enregistrent ces étapes séparément, ce qui rend la reconstitution difficile.

DataSunrise résout ce défi en corrélant les requêtes individuelles en trails d’activité de base de données transactionnels. La corrélation repose sur le timing, les attributs de connexion et les métadonnées de requête, permettant aux auditeurs de tracer des séquences complètes d’activité.

Du point de vue de l’audit, les trails transactionnels fournissent un contexte que les journaux isolés ne peuvent pas offrir. Ils montrent comment les utilisateurs et les applications ont interagi avec la base de données au fil du temps.

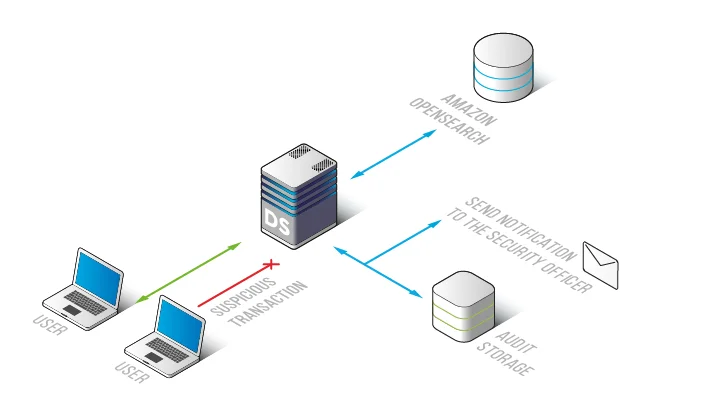

Architecture centralisée de surveillance de l’activité de base de données

Plutôt que de s’appuyer sur les internes d’OpenSearch, DataSunrise implémente l’historique d’activité de la base de données comme une couche d’audit externe utilisant des techniques de reverse proxy ou d’inspection du trafic.

Cette architecture présente plusieurs avantages. Les enregistrements d’audit restent indépendants du cluster OpenSearch, les utilisateurs ne peuvent pas altérer les données d’audit, et les équipes peuvent appliquer des politiques de rétention centralisées en utilisant un stockage optimisé pour l’audit.

Cette approche prend en charge la gouvernance à long terme, les enquêtes et l’intégration avec des rapports de conformité automatisés.

Exemple : Opération OpenSearch auditée

L’exemple suivant montre une requête d’indexation de document qui devient partie intégrante de l’historique d’activité de la base de données OpenSearch. La structure de la requête suit les API REST standard d’OpenSearch documentées dans l’API d’indexation OpenSearch.

curl -X POST "http://localhost:9201/audit-demo/_doc" \

-H "Host: search-your-opensearch-domain.us-east-2.es.amazonaws.com" \

-H "Content-Type: application/json" \

-d '{

"user": "bob.smith",

"action": "support_case_update",

"ip": "220.240.200.148",

"timestamp": "2026-01-13T14:02:27Z"

}'

DataSunrise enregistre cette opération comme un événement d’activité de base de données auditable. L’enregistrement d’audit inclut l’identité du client, l’adresse source, le type d’opération, le moment d’exécution et la règle d’audit appliquée, supportant ainsi les journaux d’audit et les enquêtes.

Cas d’utilisation d’audit et de conformité

Maintenir un historique complet de l’activité de la base de données permet plusieurs cas d’usage pilotés par l’audit :

- Reconstituer les schémas d’accès lors des enquêtes de sécurité

- Démontrer la responsabilité au travers du contrôle d’accès basé sur les rôles

- Suivre les actions des comptes privilégiés ou de support

- Détecter les comportements anormaux grâce à l’analyse comportementale

Ces capacités aident les organisations à satisfaire aux exigences du RGPD, HIPAA, PCI DSS et SOX en utilisant des politiques de sécurité des données centralisées et une application continue de l’audit.

Conclusion : Construire un environnement OpenSearch auditable

Amazon OpenSearch offre des fonctionnalités puissantes de recherche et d’analyse. Cependant, il ne fournit pas par défaut un historique d’activité de base de données de qualité auditable.

En déployant DataSunrise comme couche d’audit externe, les organisations obtiennent une vue centralisée, consciente des transactions et résistante à la falsification de l’activité d’OpenSearch. Cette approche renforce la posture de sécurité, simplifie la conformité et permet de disposer de preuves d’audit fiables sans perturber les flux de travail existants.