Historique des activités de données

Alors que les violations de données et les menaces cybernétiques deviennent de plus en plus sophistiquées, les organisations doivent donner la priorité à la surveillance et à la gestion de l’historique des activités de données. Ce processus est essentiel pour protéger les informations sensibles, assurer la conformité avec les réglementations en matière de protection des données et atténuer les risques potentiels. Si vous travaillez avec des données, il est important de savoir comment surveiller et gérer l’historique des activités de données.

Les bases de l’historique des activités de données

L’historique des activités de données se réfère à l’enregistrement systématique des interactions avec les données au sein d’une base de données ou d’un système de gestion de données. Cela inclut le suivi de qui a accédé aux données, quelles modifications ont été apportées et à quel moment ces actions ont été effectuées. En conservant un journal complet de ces activités, les organisations peuvent détecter les accès non autorisés, enquêter sur des comportements suspects et se conformer aux exigences réglementaires.

Pourquoi l’historique des activités de données est-il important ?

Dans un environnement où les données sont constamment consultées, modifiées et transférées, il est vital de suivre ces actions. L’historique des activités de données et la surveillance des activités de données remplissent plusieurs fonctions cruciales :

Sécurité : En surveillant l’accès aux données, les organisations peuvent détecter et réagir aux menaces potentielles en temps réel.

Les organisations doivent conserver des enregistrements détaillés des accès aux données et des modifications afin de se conformer à des réglementations telles que RGPD, HIPAA et PCI-DSS.

Conformité : Un historique robuste des activités de données permet des audits approfondis, garantissant transparence et responsabilité au sein de l’organisation.

Approches pour le suivi de l’historique des activités de données

Les organisations peuvent surveiller l’historique des activités de données à l’aide d’outils fournis par les systèmes de base de données ou d’outils tiers conçus pour améliorer la surveillance et la sécurité. Ces outils permettent de suivre et d’analyser les activités de données au fil du temps. Les outils natifs sont des fonctionnalités intégrées aux systèmes de base de données, tandis que les outils tiers sont développés par des fournisseurs externes. Les deux types d’outils offrent aux organisations la possibilité d’améliorer leurs mesures de surveillance et de sécurité des données.

Approche par déclencheurs pour la surveillance des activités de données

La surveillance de l’historique des données avec des déclencheurs dans une base de données SQL implique la création de déclencheurs qui capturent automatiquement les modifications apportées aux données d’une table (insertions, mises à jour et suppressions) et stockent ces changements dans une table d’audit ou d’historique. Bien que cette méthode permette de suivre efficacement les modifications de données, elle n’est peut-être pas la solution la plus simple ou la plus efficace, en particulier dans les environnements à transactions élevées, car les déclencheurs peuvent ajouter une surcharge et une complexité. Cependant, c’est une approche simple lorsque la simplicité et la facilité de mise en œuvre sont des priorités clés. Le code suivant est écrit en syntaxe PostgreSQL, démontrant comment gérer les déclencheurs.

Pour préparer les données de test, créez la table principale :

CREATE TABLE employees ( employee_id INT PRIMARY KEY, name VARCHAR(100), department VARCHAR(100), salary DECIMAL(10, 2) );

Ensuite, créez une table d’audit (historique) pour les données de test :

CREATE TABLE employee_audit ( audit_id SERIAL PRIMARY KEY, employee_id INT, action_type VARCHAR(10), -- 'INSERT', 'UPDATE', 'DELETE' action_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP, old_name VARCHAR(100), old_department VARCHAR(100), old_salary DECIMAL(10, 2), new_name VARCHAR(100), new_department VARCHAR(100), new_salary DECIMAL(10, 2) );

Créez un déclencheur pour INSERT :

CREATE OR REPLACE FUNCTION fn_employee_insert() RETURNS TRIGGER AS $$ BEGIN INSERT INTO employee_audit (employee_id, action_type, new_name, new_department, new_salary) VALUES (NEW.employee_id, 'INSERT', NEW.name, NEW.department, NEW.salary); RETURN NEW; END; $$ LANGUAGE plpgsql;

CREATE TRIGGER trg_employee_insert AFTER INSERT ON employees FOR EACH ROW EXECUTE FUNCTION fn_employee_insert();

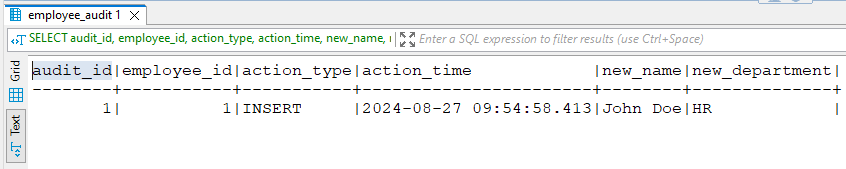

Pour tester un déclencheur INSERT en SQL, vous devez effectuer une opération d’insertion sur la table associée au déclencheur. Après l’insertion, vous pouvez vérifier la table d’audit (ou d’historique) correspondante pour vous assurer que le déclencheur s’est exécuté correctement et a enregistré les données nécessaires.

INSERT INTO employees (employee_id, name, department, salary) VALUES (1, 'John Doe', 'HR', 50000.00);

Après avoir effectué l’INSERT, interrogez la table employee_audit pour vérifier que le déclencheur a correctement enregistré l’opération d’insertion.

SELECT * FROM employee_audit;

Voici l’enregistrement d’audit récupéré depuis la table employee_audit en utilisant DBeaver :

Outils natifs avancés

Utiliser des déclencheurs pour surveiller les modifications de données offre un moyen de capturer automatiquement l’historique des changements sans nécessiter de modifications du code applicatif. Cependant, cette méthode peut être complexe à maintenir et peut affecter les performances en raison de la surcharge introduite par les déclencheurs. Des approches alternatives, comme l’utilisation de mécanismes de capture de données de changement de base de données (CDC) ou l’audit au niveau de l’application, pourraient être plus simples ou plus efficaces, selon le cas d’utilisation.

La plupart des systèmes de gestion de bases de données modernes sont équipés d’outils intégrés pour suivre l’activité des données. Ces outils offrent des fonctionnalités de base, telles que la journalisation des événements d’accès aux données, l’enregistrement des modifications apportées aux enregistrements et la génération de pistes d’audit. Parmi les exemples figurent :

SQL Server Audit : Permet aux administrateurs de suivre et de journaliser les événements au niveau du serveur et de la base de données.

Oracle Audit Vault : Fournit des capacités d’audit complètes, y compris la possibilité de surveiller les activités des utilisateurs et les modifications apportées aux bases de données.

Les outils natifs sont utiles, mais ils peuvent manquer de fonctionnalités avancées nécessaires pour une surveillance complète des données. Cela est particulièrement vrai dans des environnements complexes ou multi-bases de données.

Outils tiers

Les organisations peuvent utiliser des outils tiers comme DataSunrise pour une meilleure surveillance des données avec une variété de fonctionnalités. Ces outils offrent des capacités avancées, telles que des alertes en temps réel, des rapports détaillés et une gestion centralisée sur plusieurs bases de données.

Pourquoi choisir DataSunrise ?

DataSunrise se distingue comme une solution de premier plan pour la sécurité et la surveillance des données. Elle offre une approche centralisée et uniforme pour suivre l’historique des activités de données dans divers environnements. DataSunrise fournit une plateforme robuste pour surveiller et protéger vos données, qu’elles soient stockées sur site, dans le cloud ou réparties sur plusieurs bases de données.

Instance de base de données et historique des activités de données

Supposons que vous ayez déjà installé DataSunrise, la configuration d’une instance de base de données et la visualisation de l’historique des activités de données est simple. Voici un guide étape par étape :

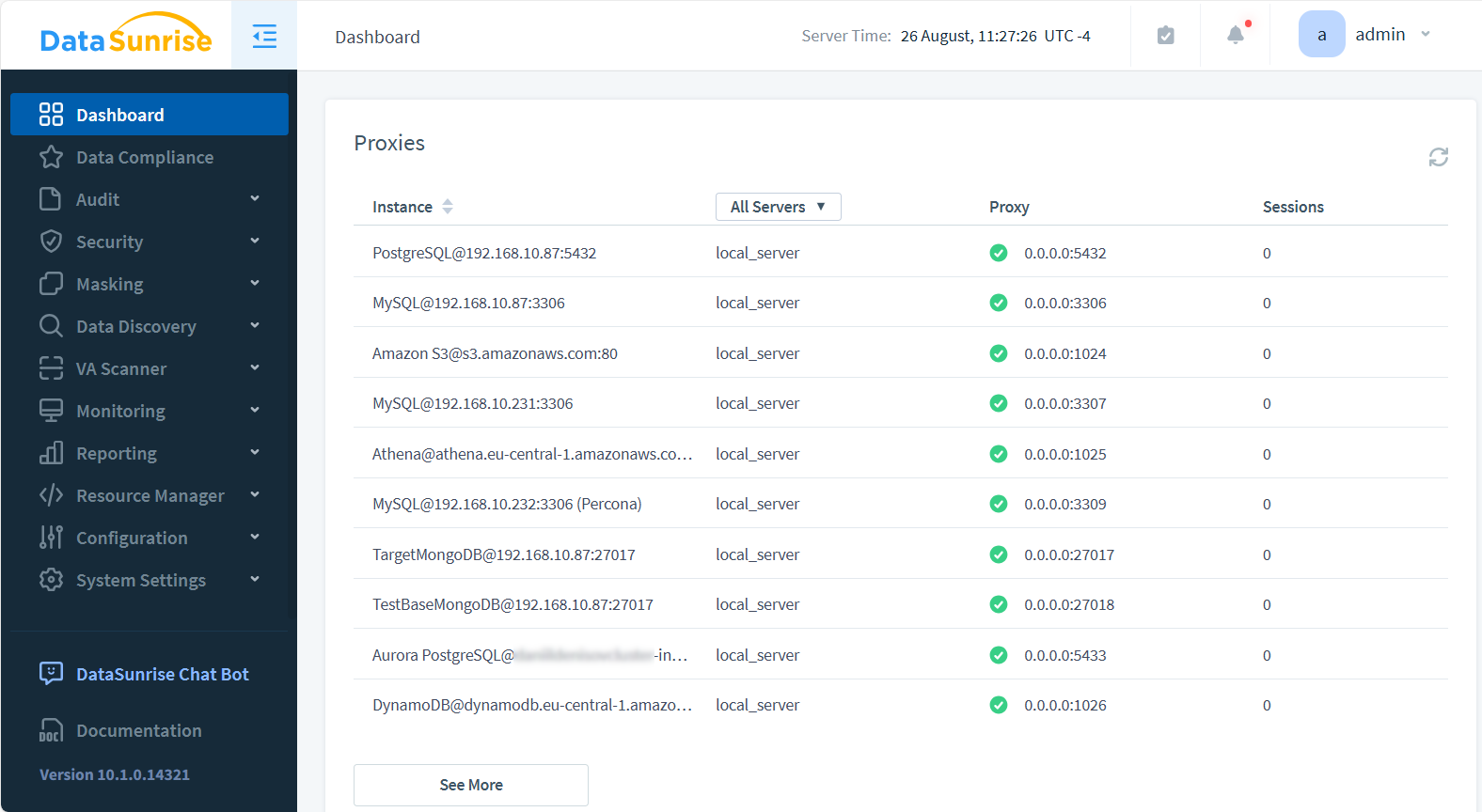

Étape 1 : Accédez à la console

Connectez-vous à la console de gestion DataSunrise en utilisant vos identifiants. La console est le centre névralgique où vous pouvez configurer, surveiller et gérer tous les aspects de la sécurité des données. La vue du tableau de bord s’ouvre dès que vous vous connectez à DataSunrise :

Étape 2 : Configurez les sources de données

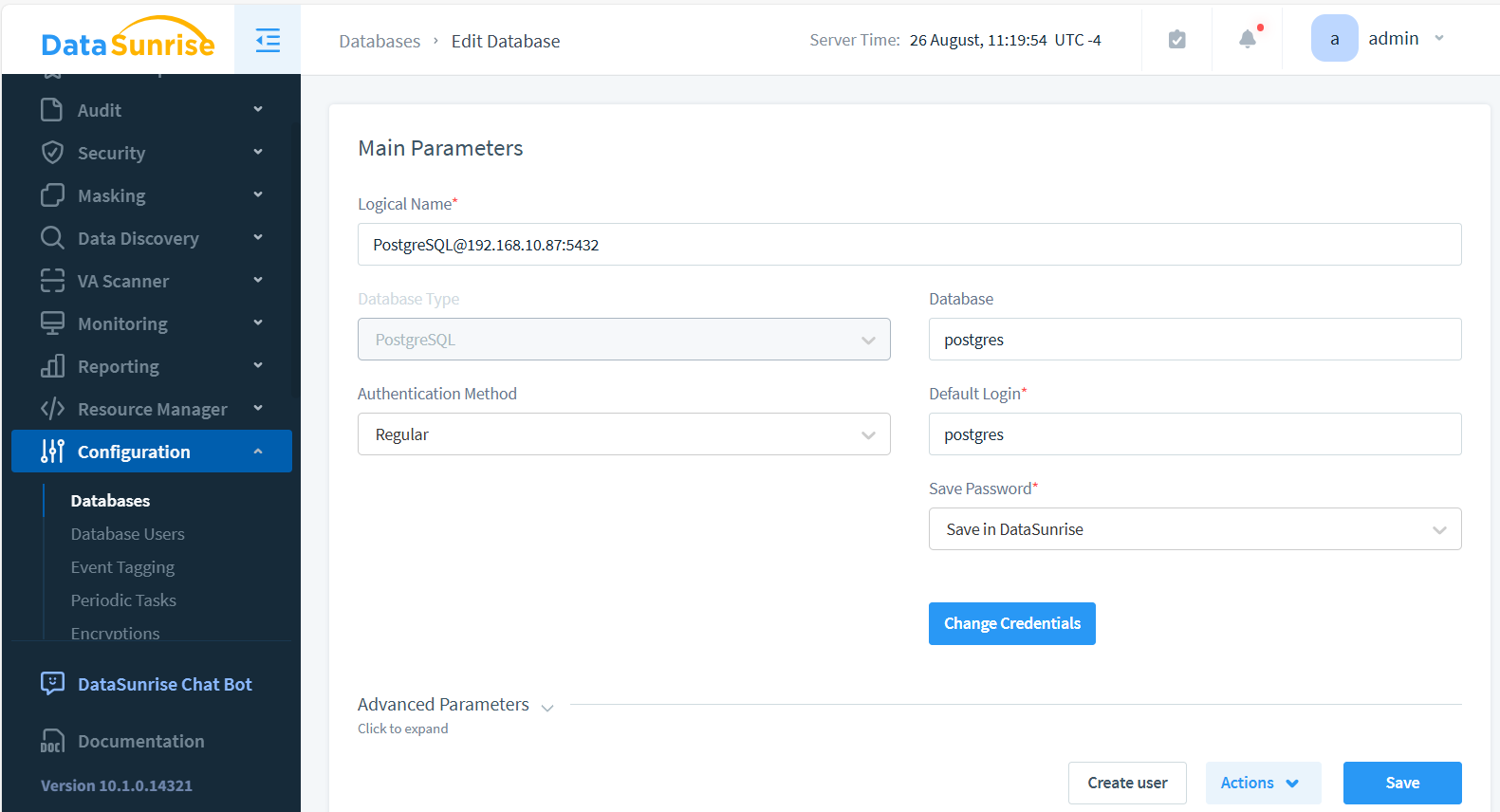

Une fois connecté, la première étape consiste à configurer vos sources de données ou instances. DataSunrise supporte diverses bases de données, notamment SQL Server, Oracle, MySQL, et bien d’autres. Pour ajouter une source de données :

- Naviguez vers l’onglet “Configuration – Bases de données”.

- Cliquez sur “+ Ajouter une base de données”.

- Saisissez les informations nécessaires, telles que le type de base de données, la chaîne de connexion et les identifiants d’authentification.

- Enregistrez la configuration.

L’image ci-dessous illustre la configuration d’une instance PostgreSQL :

Étape 3 : Activez la surveillance des activités de données

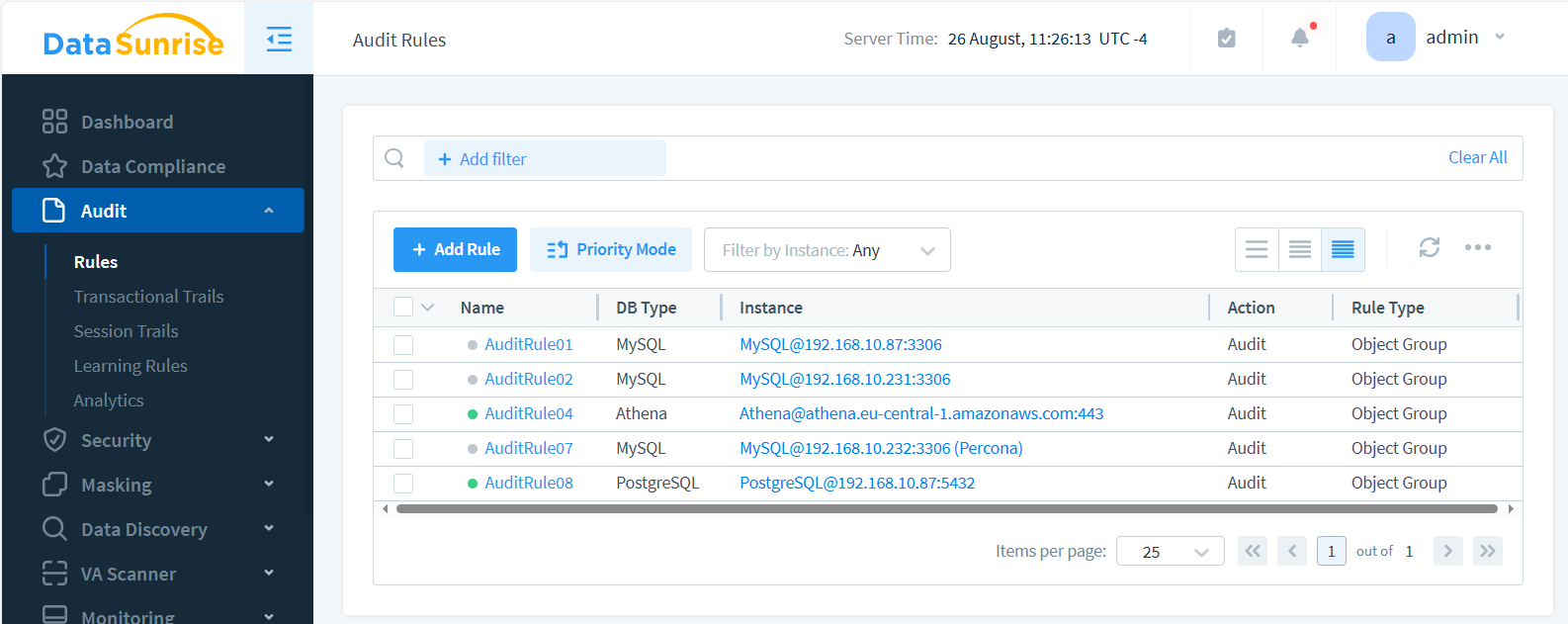

Une fois vos sources de données configurées, vous pouvez désormais activer la surveillance des activités de données :

- Accédez à la section “Audit” de la console.

- Créez une nouvelle règle d’audit.

- Sélectionnez l’instance que vous souhaitez surveiller et les objets à surveiller.

- Enregistrez la règle.

L’image ci-dessous présente quatre règles pour différentes bases de données sur site et une pour le service AWS Athena. Toutes ces règles sont intégrées dans une solution unique de sécurité des données, vous permettant de les gérer et de les contrôler de manière uniforme à partir d’une plateforme centralisée.

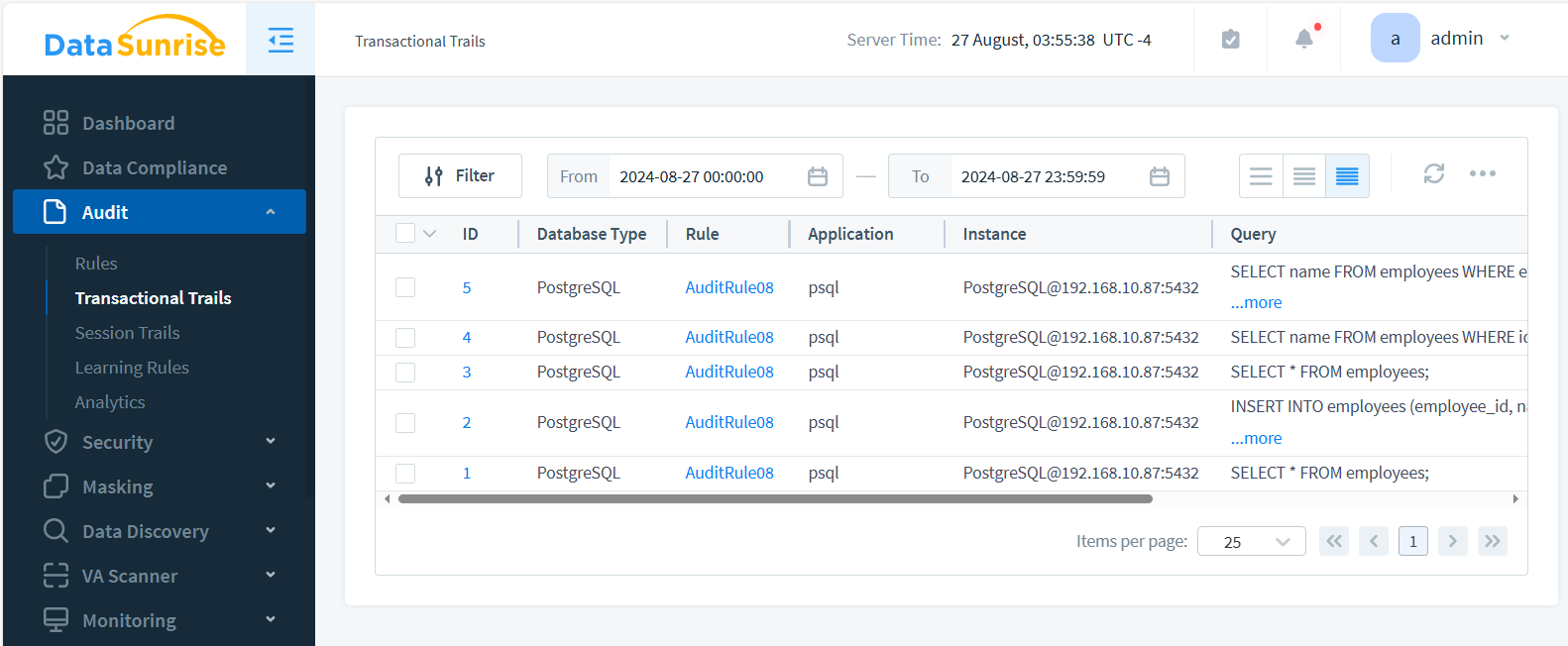

Étape 4 : Visualisez l’historique des activités de données

Une fois la surveillance activée, vous pouvez visualiser l’historique des activités de données en temps réel :

- Configurez vos clients consommateurs de données pour se connecter via le proxy de l’instance DataSunrise et effectuez plusieurs requêtes de test afin de garantir le bon fonctionnement en mode Proxy. Pour des instructions sur la configuration des audits dans d’autres modes, veuillez consulter le guide de l’utilisateur.

- Accédez à la page “Audit”.

- Sélectionnez la piste souhaitée (pistes de session ou transactionnelles) dans le menu déroulant.

- Exportez les journaux si nécessaire pour une analyse approfondie ou pour des rapports de conformité.

Avantages de l’utilisation de DataSunrise pour une surveillance centralisée

L’utilisation de DataSunrise pour la surveillance offre plusieurs avantages significatifs :

Il vous permet de contrôler et de surveiller toutes les activités de données de votre organisation depuis un seul endroit.

Approche uniforme : Avec notre solution, vous pouvez appliquer des règles et des politiques de surveillance cohérentes à travers différentes bases de données et environnements.

DataSunrise offre une sécurité renforcée avec des alertes en temps réel et des rapports détaillés pour vous aider à prévenir efficacement les menaces potentielles.

Conformité : Notre Compliance Manager simplifie le processus de maintien de la conformité avec les exigences réglementaires en fournissant des journaux complets et des pistes d’audit.

Assurer la conformité des données avec DataSunrise

Maintenir la conformité des données est un aspect critique de la gestion des données, en particulier avec l’augmentation du nombre de réglementations régissant la confidentialité et la protection des données. DataSunrise propose une gamme d’outils conçus pour aider les organisations à répondre à ces exigences réglementaires. En utilisant DataSunrise, vous pouvez :

Automatiser les rapports de conformité : Générer des rapports détaillés qui démontrent la conformité avec des réglementations telles que le RGPD et HIPAA.

Mettre en place des contrôles d’accès : Assurez-vous que seuls les utilisateurs autorisés ont accès aux données sensibles.

Auditer l’accès aux données : Conservez un enregistrement détaillé de qui a accédé à quelles données et quand. Cela facilite la réponse aux audits ou aux enquêtes.

Aperçu de la conformité des données | Cadres réglementaires

Détection d’anomalies basée sur l’IA et conformité unifiée

La révision manuelle des journaux ne peut suivre le rythme des environnements multi-cloud et des charges de travail en temps réel. Les plateformes modernes intègrent l’apprentissage automatique pour établir une référence du comportement normal des requêtes et mettre en évidence les anomalies dès leur apparition. DataSunrise établit des profils de schémas SQL, la géolocalisation des utilisateurs et l’accès en fonction de l’heure de la journée afin de révéler les menaces que les règles statiques omettent—sans ajouter de latence.

Chaque alerte est liée à la séance ou à la piste transactionnelle exacte, permettant aux équipes de prouver la conformité au RGPD, HIPAA ou PCI-DSS sur place. Des journaux enrichis sont transmis à votre SIEM via une API REST, tandis que des tableaux de bord unifiés corrèlent les événements entre les bases de données sur site et dans le cloud. Le résultat : un flux de travail unique qui satisfait les auditeurs et permet aux équipes de sécurité d’être proactives.

Résumé et Conclusion

Suivre l’activité des données est important pour gérer efficacement les informations. Cela aide les organisations à protéger leurs données, à respecter les règles et à répondre aux risques de sécurité.

Il est indispensable de surveiller l’activité des données. Vous pouvez utiliser des outils intégrés ou des solutions avancées comme DataSunrise. Un système de surveillance robuste est essentiel.

En tirant parti des fonctionnalités avancées de DataSunrise, vous pouvez centraliser vos efforts de surveillance, appliquer des règles uniformes à toutes les sources de données et renforcer la sécurité de votre organisation. Le suivi, l’analyse et la génération de rapports sur l’activité des données en temps réel aident à protéger vos données et démontrent également la conformité aux règles de protection des données.

DataSunrise offre des outils flexibles et conviviaux pour la sécurité des bases de données, incluant l’historique des activités de données, le masquage des données et d’autres fonctionnalités essentielles. Pour essayer DataSunrise et améliorer la sécurité de vos données, visitez notre site web pour planifier une démonstration. Faites l’expérience concrète et constatez par vous-même les bénéfices.

Assurez-vous que vos données soient protégées, conformes et surveillées efficacement avec DataSunrise. Visitez notre site web pour en savoir plus.

Suivant