Journal d’audit Amazon S3

Pour les développeurs, ingénieurs cloud et équipes de fiabilité des sites, les journaux d’audit Amazon S3 sont la première ligne de visibilité opérationnelle. Ils aident à identifier les goulets d’étranglement, les accès non autorisés et les erreurs de configuration coûteuses — souvent avant même l’intervention des équipes de sécurité.

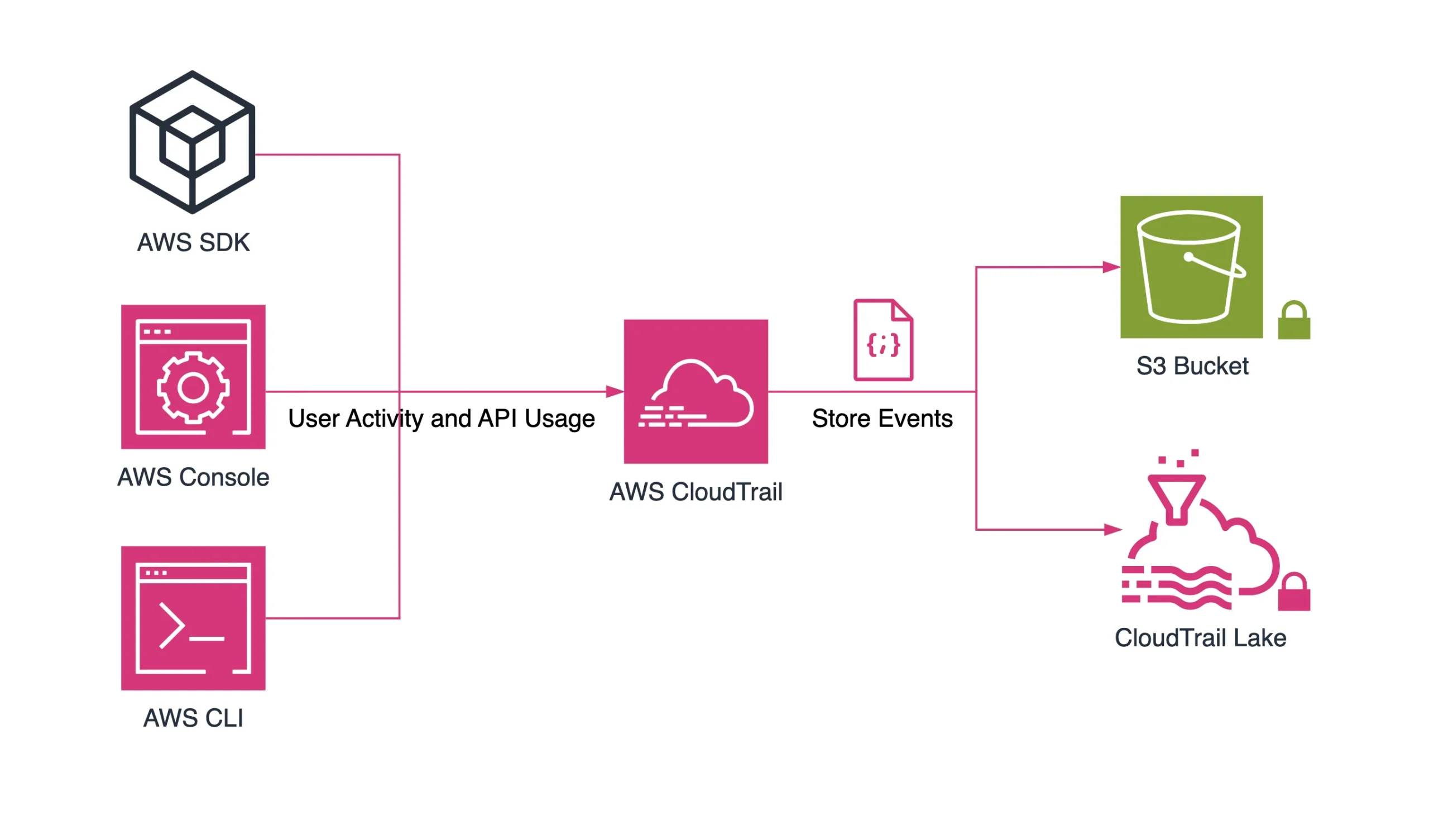

Mais la journalisation S3 n’est pas un système unique — c’est un ensemble d’outils : CloudTrail, journaux d’accès serveur et instrumentation côté application. Pour être efficaces, les journaux doivent être structurés, filtrés, corrélés et conservés dans un format à la fois consultable et exploitable.

Options de journalisation pour Amazon S3

Amazon S3 propose deux principaux outils natifs de journalisation :

Événements de données CloudTrail

Journalise l’activité API au niveau des objets (GET,PUT,DELETE) avec l’identité utilisateur, l’IP source et les métadonnées des requêtes. Non activé par défaut. Stocké en JSON dans des buckets S3. Idéal pour tracer les accès dans le temps.Journaux d’accès serveur

Fonctionnalité héritée qui enregistre des logs bas niveau de type HTTP (référents, agents utilisateurs, codes de statut). Utile pour dépanner les problèmes de performance et analyser les schémas d’accès. Difficile à analyser sans outils externes.

Chacun a des cas d’usage différents. CloudTrail est de qualité audit ; les journaux d’accès sont plus opérationnels et fournis selon une meilleure estimation.

Vous souhaitez capturer les journaux S3 sur plusieurs comptes ? Utilisez EventBridge + S3 et centralisez-les dans un bucket de journalisation.

Limites de la journalisation native

Malgré leur puissance, la journalisation native S3 présente des limites :

| Défi | Support natif |

|---|---|

| Réduction du bruit dans les logs | ❌ Filtrage manuel requis |

| Contexte de marquage des accès | ❌ Non inclus dans les journaux |

| Classification au niveau du contenu | ❌ Pas de découverte native |

| Alertes sur activité suspecte | ❌ Nécessite SIEM ou Lambda |

| Application de la rétention | ❌ Gestion manuelle du cycle de vie |

Sans amélioration, ces journaux deviennent une charge de stockage — pas une source d’informations.

Que doit contenir un journal d’audit Amazon S3 ?

Un journal d’audit S3 utile répond à 5 questions clés :

- Que s’est-il passé ? (

GetObject,PutObject, etc.) - Qui l’a fait ? (identité utilisateur ou rôle assumé)

- Quand cela s’est-il produit ? (horodatage avec contexte de fuseau horaire)

- D’où ? (IP source, agent utilisateur, géolocalisation)

- Était-ce autorisé et conforme ?

Les journaux natifs capturent les points 1 à 4. Mais le point 5 nécessite une corrélation avec les politiques internes et les systèmes de marquage.

Ajouter de la visibilité au journal d’audit Amazon S3 avec DataSunrise

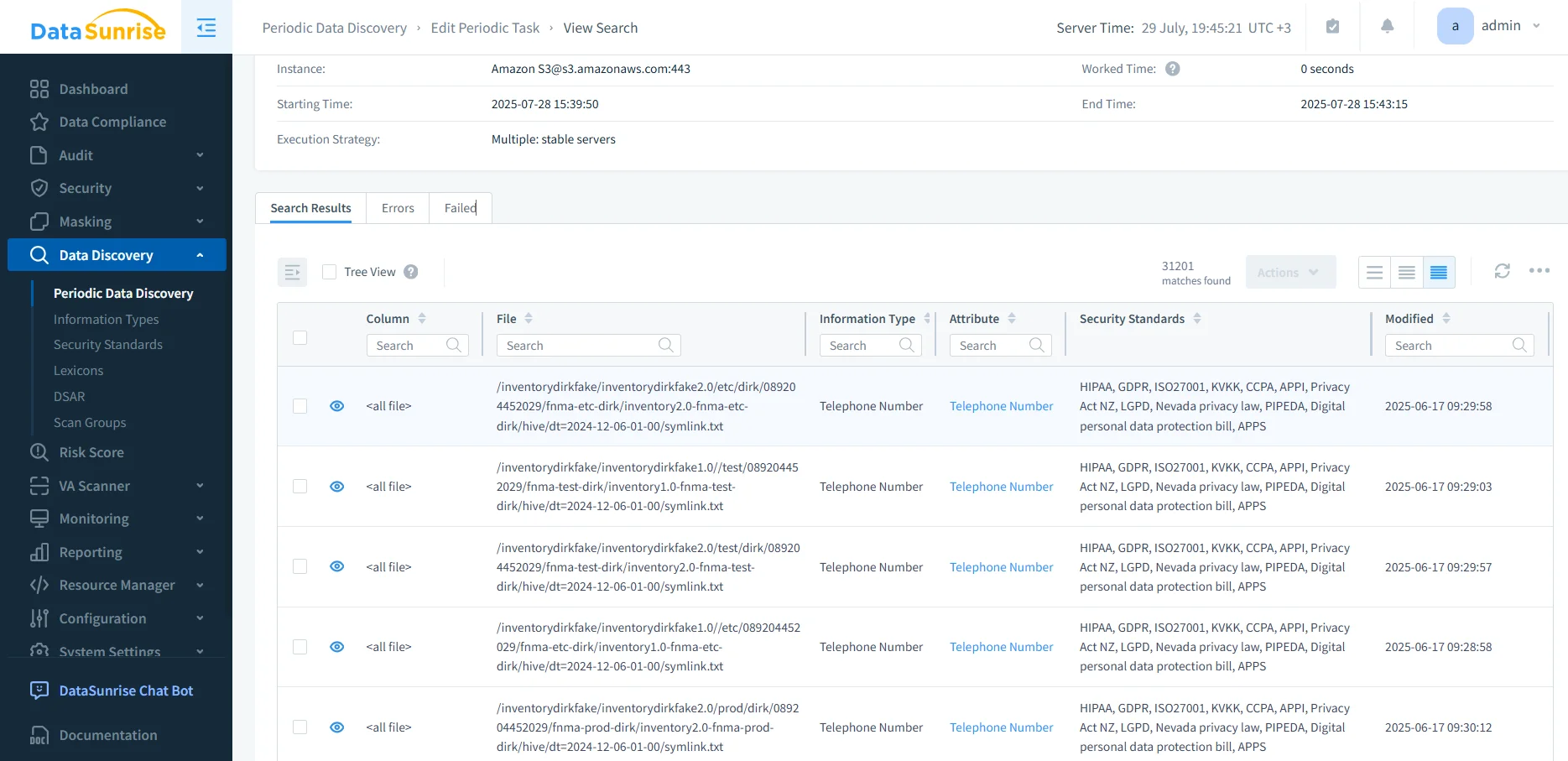

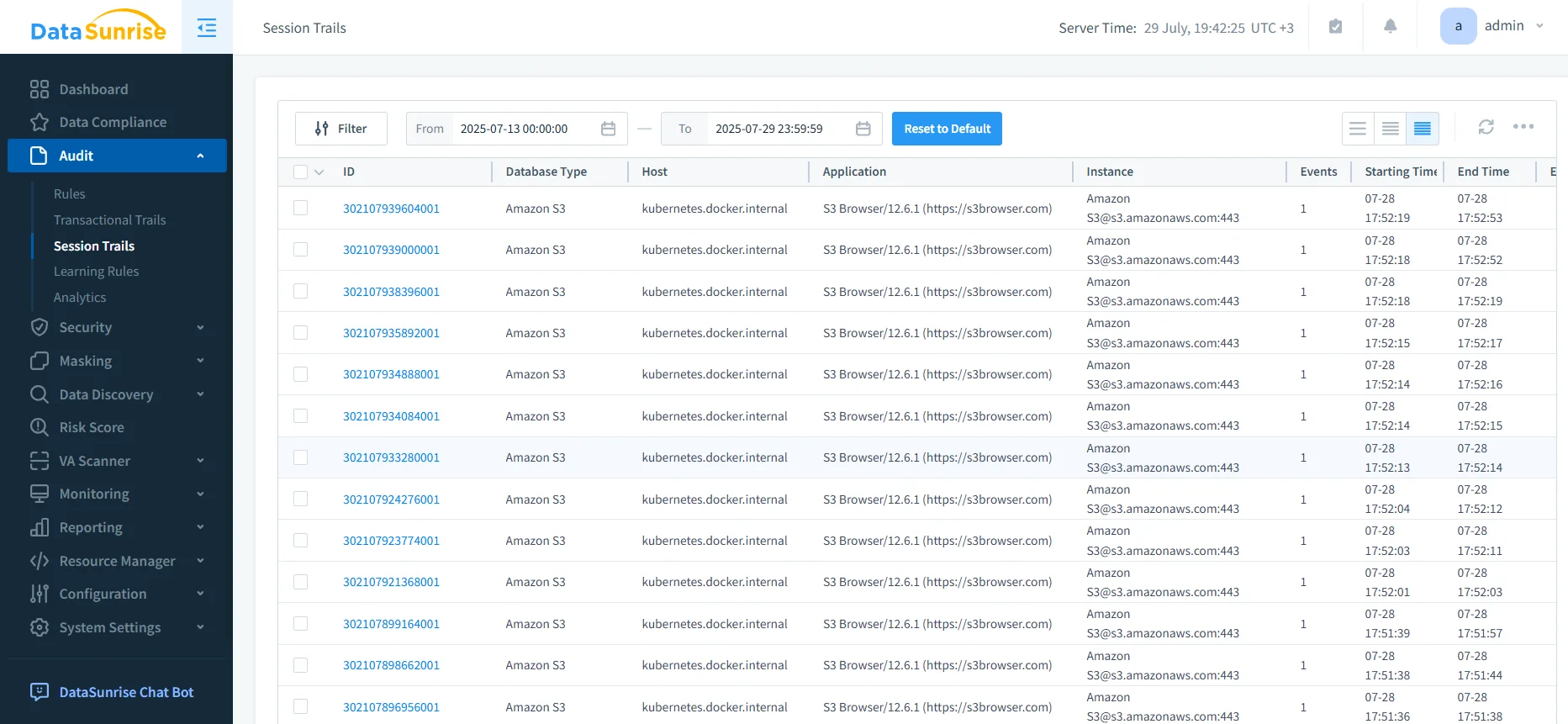

DataSunrise améliore la journalisation Amazon S3 en enrichissant la télémétrie avec l’intention, le contexte des politiques et la classification des risques.

Voici comment cela fonctionne :

Ingestion des logs CloudTrail

Utilisez les connecteurs de parsing de DataSunrise pour ingérer les logs natifs de CloudTrail.Cartographie des données sensibles

Ajoutez du contexte via la classification des informations personnelles identifiables (PII) et la découverte de données pour montrer non seulement ce qui a été accédé mais aussi quel type de données a été touché.Génération de piste d’audit

Transformez les logs bruyants en pistes d’audit structurées enrichies avec des tags d’accès, rôles utilisateurs et étiquettes de conformité.Alertes en temps réel

Déclenchez des événements SIEM ou des notifications Slack pour l’accès à des objets sensibles ou masqués.Stockage consultable des logs

Indexez les journaux dans OpenSearch ou Athena pour un filtrage rapide, un regroupement géographique et la détection d’anomalies.

Qui bénéficie d’une meilleure journalisation ?

Que vous résolviez des échecs de synchronisation, validiez des accès réglementaires ou cherchiez simplement à comprendre qui a touché quoi et quand — une journalisation claire et enrichie est un multiplicateur de force. Les bons outils d’audit ne facilitent pas seulement la sécurité ; ils optimisent le travail à tous les niveaux de la pile.

| Profil | Avantage |

|---|---|

| SRE & DevOps | Analyse plus rapide de la cause racine des incidents |

| Développeurs | Visibilité en libre-service des accès |

| Équipes plateforme de données | Application du marquage et contrôle du cycle de vie |

| Ingénieurs sécurité | Détection d’anomalies, notation des risques |

| Auditeurs | Pistes claires avec contexte des politiques |

Si vous maintenez des dizaines d’applications, services et buckets, cela a de l’importance.

Conclusion

Les journaux d’audit Amazon S3 ne valent que par ce que vous en faites. CloudTrail et les journaux d’accès serveur sont un point de départ — mais des plateformes comme DataSunrise les rendent intelligents, exploitables et prêts pour la conformité.

Ne vous contentez pas de stocker les journaux — transformez-les en informations exploitables.

Besoin d’aide pour construire ce pipeline ? Programmez une démo ou consultez nos guides d’audit pour des informations plus détaillées.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant