Journal d’Audit MariaDB

Les organisations modernes collectent chaque jour des téraoctets de données opérationnelles, mais rien n’est plus révélateur — ni plus sensible — que le Journal d’Audit MariaDB. Bien fait, l’audit se transforme alors d’une simple case réglementaire en un capteur de sécurité vivant, faisant remonter en continu abus, menaces internes et dérives de conformité. À l’ère de l’intelligence artificielle générative (GenAI), la valeur de ce capteur croît de façon exponentielle : les modèles de langage de grande taille peuvent désormais trier les événements, détecter les anomalies et même recommander des contre-mesures automatisées. Cet article explore comment élaborer une stratégie d’audit robuste et pérenne pour MariaDB, couvrant l’analyse en temps réel, le masquage dynamique, la découverte de données, la journalisation native, ainsi que la visibilité accrue procurée par une plateforme spécialisée comme DataSunrise — tout en gardant le focus sur le Journal d’Audit MariaDB.

Pourquoi le Journal d’Audit MariaDB est plus important que jamais

Les régulateurs exigent la preuve que vous savez qui a touché quelle ligne et quand, mais l’urgence métier est plus large. Un flux d’audit bien calibré sous-tend une architecture Zero-Trust, alimente l’analyse comportementale et accélère la recherche d’incidents. Comme les acteurs malveillants automatisent de plus en plus la reconnaissance, les défenseurs doivent riposter avec une télémétrie intelligente. Le Journal d’Audit MariaDB fournit cette télémétrie, capturant les tentatives de connexion, DDL, DML, et — configuré correctement — le texte des requêtes. Sa granularité rivalise avec celle du pgaudit de PostgreSQL, tandis que l’impact sur les performances reste modeste lorsque vous filtrez sur les événements à haut risque.

L’audit en temps réel, couplé à la découverte de données et au masquage dynamique

Conserver les logs ne suffit pas ; la rapidité d’interprétation fait la différence entre confinement et compromission. Associez le plugin d’audit côté serveur de MariaDB à des pipelines de streaming (par exemple, rsyslog -> Fluent Bit -> Apache Kafka) pour atteindre une détection en dessous de la seconde. Une fois le flux établi, deux pratiques renforcent sa valeur :

- Découverte de données : classe automatiquement les tables contenant des données personnelles (PII) ou des informations de paiement. Connaître le domaine de données permet de prioriser les alertes. Un guide succinct est disponible dans la présentation DataSunrise sur la découverte de données.

- Masquage dynamique : protège les champs sensibles au moment de la requête, empêchant les mouvements latéraux même après vol d’identifiants. Le concept est expliqué sur la page DataSunrise dédiée au masquage dynamique des données.

En entremêlant les métadonnées de découverte et de masquage avec le Journal d’Audit MariaDB, vous faites passer chaque ligne de « ce qui est arrivé » à « pourquoi cela importe maintenant ».

GenAI pour des analyses de sécurité intelligentes

Les modèles de langage de grande taille excellent dans l’extraction de motifs à travers des textes semi-structurés et bruités — exactement la forme d’un enregistrement d’audit. Alimenter les logs via GenAI permet de :

- Score de risque : un modèle peut classer les événements en faible, moyen ou critique selon des indices contextuels (administration hors horaires, suppressions massives, etc.).

- Playbooks de chasse aux menaces : des résumés conversationnels accélèrent les flux de travail du SOC.

- Indices d’auto-remédiation : les LLM peuvent proposer de nouvelles règles de pare-feu ou des principes de moindre privilège.

Voici un exemple minimaliste qui charge les 500 derniers événements d’audit, interroge un LLM, et imprime un résumé ordonné par risque :

import os, openai, pandas as pd

from sqlalchemy import create_engine

conn = create_engine(os.getenv("DB_DSN"))

df = pd.read_sql(

'SELECT event_time, user_host, command_type, query_text ' \

'FROM security.audit_log ORDER BY event_time DESC LIMIT 500',

conn

)

prompt = (

"Classez ces événements d'audit MariaDB par niveau de risque et suggérez une seule mitigation pour les trois éléments à haut risque en tête :\n" +

df.to_json(orient='records')[:3900] # respecter les limites de tokens

)

openai.api_key = os.getenv("OPENAI_API_KEY")

response = openai.ChatCompletion.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

)

print(response.choices[0].message.content)

La même technique fonctionne quand les logs sont stockés dans MariaDB lui-même ou exportés vers un entrepôt — GenAI reste agnostique quant au backend.

Astuce : l’article de DataSunrise sur les outils LLM et ML pour la sécurité des bases de données offre des conseils de conception pour l’industrialisation de cette approche.

Activer l’audit natif dans MariaDB (presque comme PostgreSQL)

Configurer l’audit côté serveur dans MariaDB est familier pour les administrateurs ayant déjà configuré le pgaudit de PostgreSQL. Ajoutez le plugin d’audit et définissez ce que vous souhaitez enregistrer :

Localisez ou créez le fichier d’options MariaDB (par exemple

/etc/my.cnfou/etc/mysql/mariadb.conf.d/50-server.cnf).Sous la section

[mysqld], ajoutez :plugin_load_add=server_audit server_audit_logging=ON server_audit_events=QUERY,CONNECT log_output=FILE # ou TABLE pour stockage dans la base # Ajustements optionnels server_audit_file_path=/var/log/mysql/audit.log server_audit_excl_users=backup server_audit_incl_users=app_userRedémarrez le service :

systemctl restart mariadb(ouservice mysql restartsur les systèmes plus anciens).Vérifiez :

SHOW VARIABLES LIKE 'server_audit%';et taillez le journal pour confirmer la présence des entrées.

Les administrateurs préférant un accompagnement plus détaillé peuvent consulter des tutoriels externes tels que la documentation MariaDB sur la configuration du plugin Audit, le guide Severalnines Using the MariaDB Audit Plugin for Database Security, le pragmatique Easy Guide to MariaDB Auditing de Virtual‑DBA, ou encore le tutoriel pratique de Tunnelix Activation du journal d’audit MariaDB. Ces approfondissements illustrent des chemins d’installation alternatifs — comme l’utilisation de INSTALL PLUGIN à chaud —, des conseils sur la rotation des logs et des benchmarks de performance réels.

En coulisses, il s’agit du même plugin d’audit serveur documenté dans la base de connaissances officielle MariaDB. Puisque la configuration réside dans des fichiers d’options standards, vous pouvez la versionner avec l’Infrastructure as Code et la déployer uniformément sur VM on-premises et cloud.

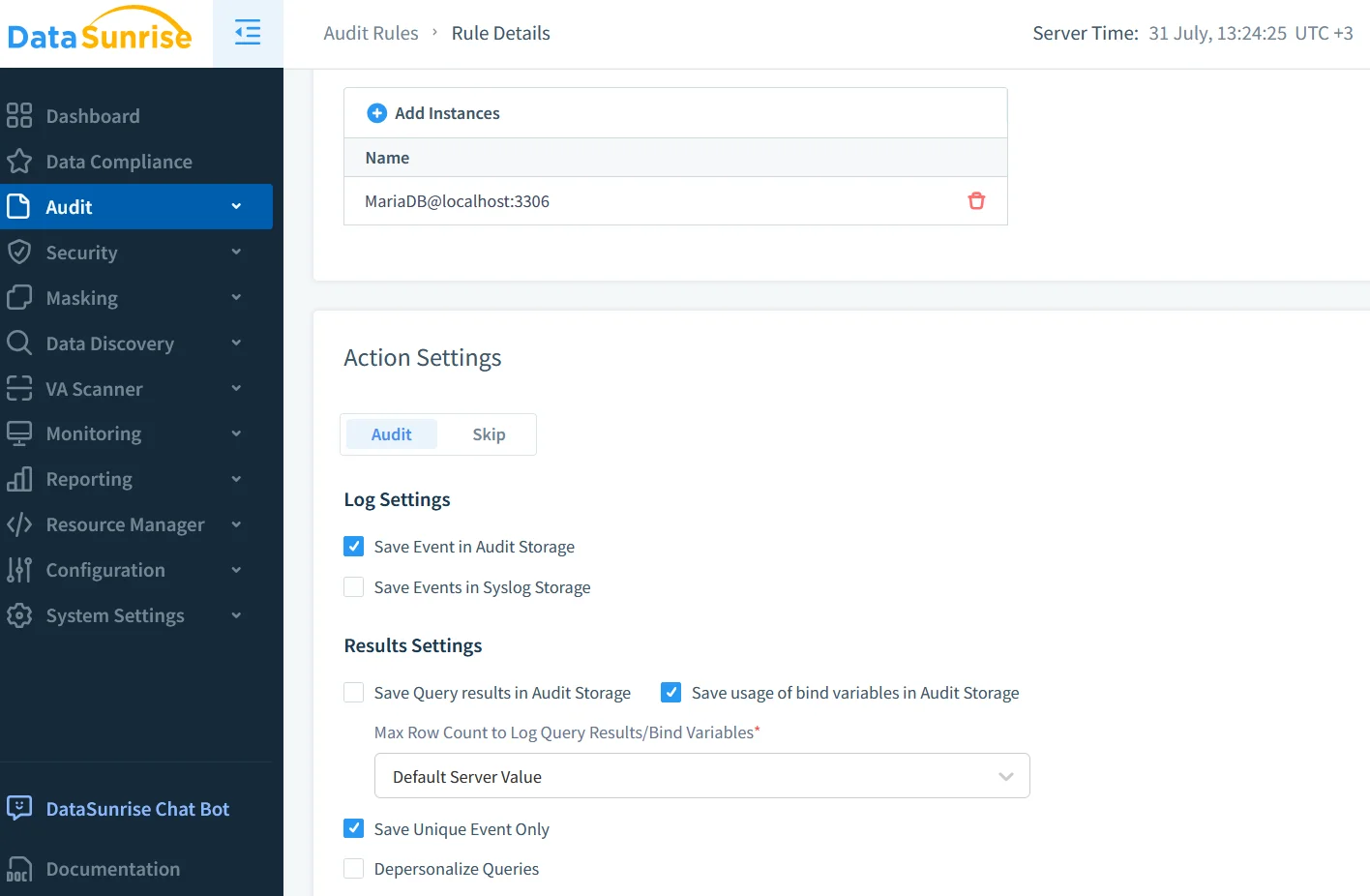

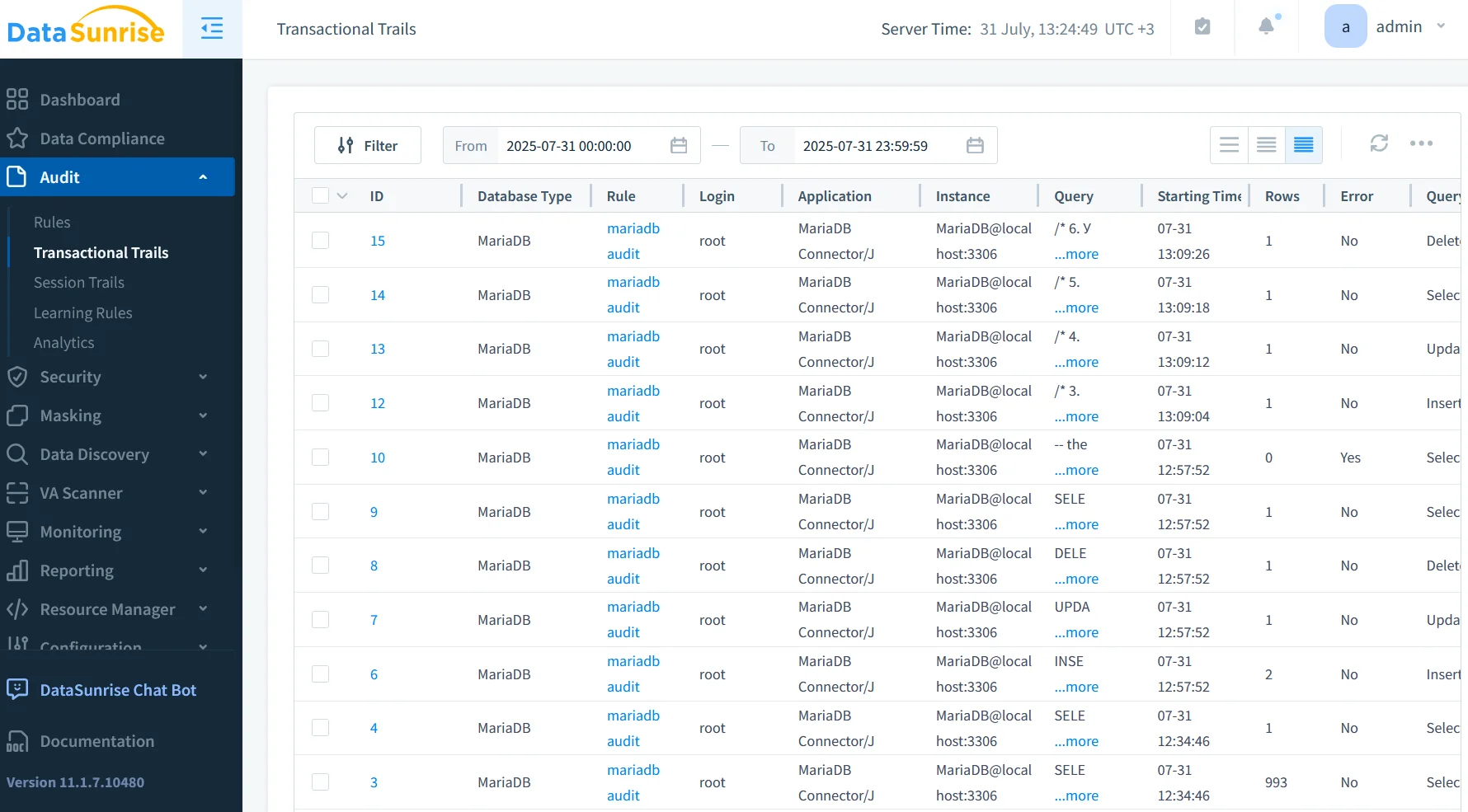

Étendre la visibilité avec DataSunrise Audit

L’audit natif capte une multitude de signaux, mais parfois vous avez besoin de corrélation multi-plateformes, de masquage adapté aux politiques ou d’une conservation longue durée dépassant les limites des plateformes. Le proxy DataSunrise ajoute ces couches sans toucher au code applicatif.

- Piste d’audit unifiée : les événements MariaDB sont fusionnés avec ceux de PostgreSQL, Snowflake ou MongoDB dans le journal d’audit DataSunrise, permettant une analyse centralisée.

- Politiques contextuelles : des règles fines appliquent le moindre privilège, décrites dans le guide des règles d’audit.

- Tableaux de bord de conformité alignés avec le RGPD et autres réglementations affichent des cartes thermiques directement corrélées aux noms d’objets MariaDB.

Une installation typique place le proxy inverse DataSunrise entre l’application et la base, soit en conteneur sidecar, appliance physique ou VM dans votre orchestrateur favori. Modifiez la chaîne de connexion base de données pour pointer vers le proxy, et laissez DataSunrise relayer le trafic en enrichissant les événements de contexte.

Rester conforme sans ralentir

Les tests de performance montrent qu’avec server_audit_events limité à QUERY et CONNECT, le surcoût reste inférieur à 5 %. Lorsque la latence sub-millisecondes est impérative, envisagez de journaliser sur le gestionnaire FILE et de déporter la collecte via un expéditeur de logs comme Filebeat ou rsyslog. Les recherches DataSunrise sur la performance des bases pour stockage d’audit traitent des stratégies I/O qui maintiennent le débit même sous des charges en rafales.

Enfin, rappelez-vous que les logs seuls ne garantissent pas la conformité. Les régulateurs recherchent des contrôles préventifs tels que le masquage dynamique, des contrôles détectifs comme les alertes en temps réel, et des contrôles correctifs tels que la terminaison automatique des sessions. Combiner le Journal d’Audit MariaDB avec la découverte, le masquage et le triage propulsé par GenAI ferme cette boucle.

Conclusion

Le Journal d’Audit MariaDB a évolué d’un simple registre de requêtes à une caméra de sécurité haute résolution — qui voit en temps réel, étiquette ce qu’elle voit via GenAI, et fournit les preuves exigées par les instances de contrôle. Que vous vous reposiez uniquement sur la journalisation native ou que vous fassiez passer le trafic par DataSunrise, la méthode est la même : collecter des événements riches, les enrichir de contexte, et laisser les systèmes intelligents les transformer en actions. Avec le masquage dynamique protégeant les données au moment de l’accès et la découverte des données vous maintenant informé des zones à risque, la conformité devient un avantage proactif plutôt qu’un fardeau réactif. C’est le moment d’adopter cet avantage et de laisser le journal d’audit travailler plus intelligemment, pas seulement plus durement.