Journal d’audit Amazon OpenSearch

Le journal d’audit Amazon OpenSearch offre aux organisations une visibilité sur la manière dont les utilisateurs, applications et services interagissent avec les clusters OpenSearch. En pratique, Amazon OpenSearch stocke fréquemment des journaux opérationnels, des événements de sécurité, des enregistrements de support client et de la télémétrie applicative. Comme ces jeux de données contiennent souvent des informations sensibles ou réglementées, l’audit au niveau de la base de données devient un contrôle de sécurité obligatoire plutôt qu’une fonctionnalité optionnelle.

Les journaux d’audit permettent aux équipes de sécurité et de conformité de répondre à des questions essentielles : qui a accédé à OpenSearch, quelles opérations ont été effectuées, quels indices ou documents ont été affectés, et quand ces actions ont eu lieu. Sans un journal d’audit structuré, reconstituer ces détails lors d’une enquête ou d’un audit devient lent et peu fiable.

Cet article explique comment fonctionne le journal d’audit Amazon OpenSearch, pourquoi les mécanismes de journalisation natifs sont insuffisants, et comment DataSunrise fournit une journalisation centralisée et prête pour l’audit des environnements OpenSearch.

Ce que capture un journal d’audit dans Amazon OpenSearch

Un journal d’audit se concentre sur l’activité de la base de données plutôt que sur la performance ou la disponibilité du système. Dans le contexte d’OpenSearch, la journalisation d’audit inclut typiquement :

- Les événements d’authentification des utilisateurs et services

- La création, modification et suppression d’indices

- L’indexation, la mise à jour et la suppression de documents

- Les appels d’API administratifs et de configuration

Ces événements diffèrent des journaux opérationnels standards, qui supportent principalement le dépannage. Les journaux d’audit, en revanche, soutiennent la sécurité des bases de données, la sécurité des données, et les processus formels de conformité.

Pourquoi les journaux natifs d’OpenSearch sont insuffisants

Amazon OpenSearch génère des journaux internes qui enregistrent les métadonnées des requêtes et les événements système. Bien que les opérateurs utilisent ces journaux pour le diagnostic, ils n’ont pas été conçus pour fonctionner comme une trace d’audit complète conforme aux réglementations de conformité des données.

Les limites des journaux d’audit natifs comprennent :

- Absence de corrélation au niveau des sessions ou des transactions

- Visibilité limitée sur le contexte complet des requêtes

- Rétention liée au cycle de vie du cluster et au stockage

- Absence de reporting d’audit centralisé ou de gestion des preuves

Par conséquent, les journaux natifs satisfont rarement à eux seuls aux exigences réglementaires ou d’audit interne. Les organisations qui s’y reposent exclusivement peinent souvent à démontrer la responsabilité des accès ou à enquêter sur des comportements suspects.

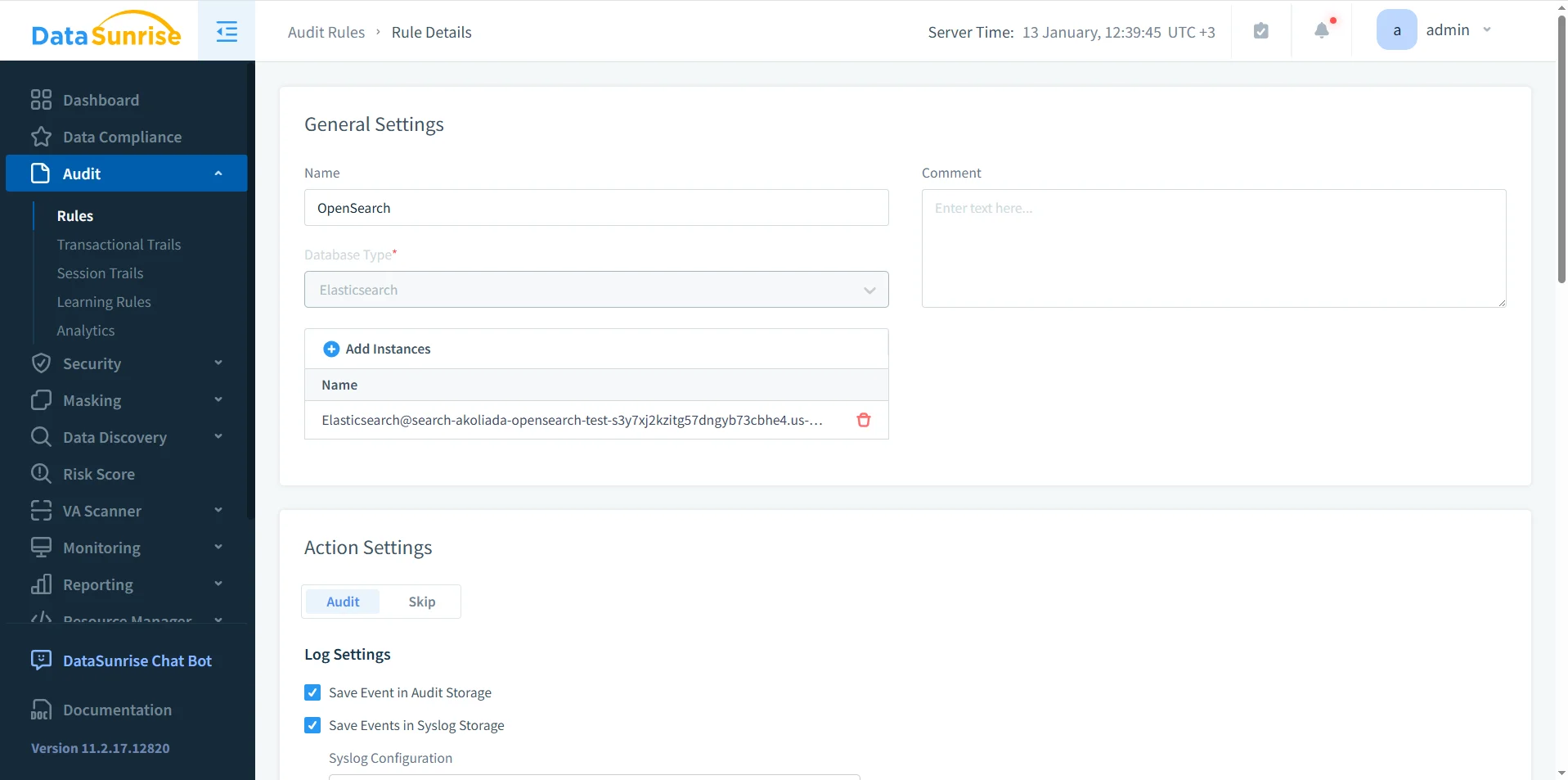

Configuration des règles d’audit pour Amazon OpenSearch

DataSunrise implémente la journalisation d’audit OpenSearch au moyen de règles d’audit explicites. Ces règles définissent quelles instances OpenSearch sont surveillées, quelles opérations sont consignées, et où les événements d’audit sont stockés.

Les règles d’audit permettent aux équipes de se concentrer sur les opérations à haut risque telles que l’écriture, la mise à jour, la suppression de documents et les actions administratives. Cette approche sélective est conforme aux meilleures pratiques de l’audit des données et des journaux d’audit.

L’évaluation des règles suit un modèle de priorité déterministe décrit dans le guide sur la priorité des règles, garantissant une application cohérente même dans des environnements où les politiques de sécurité se chevauchent.

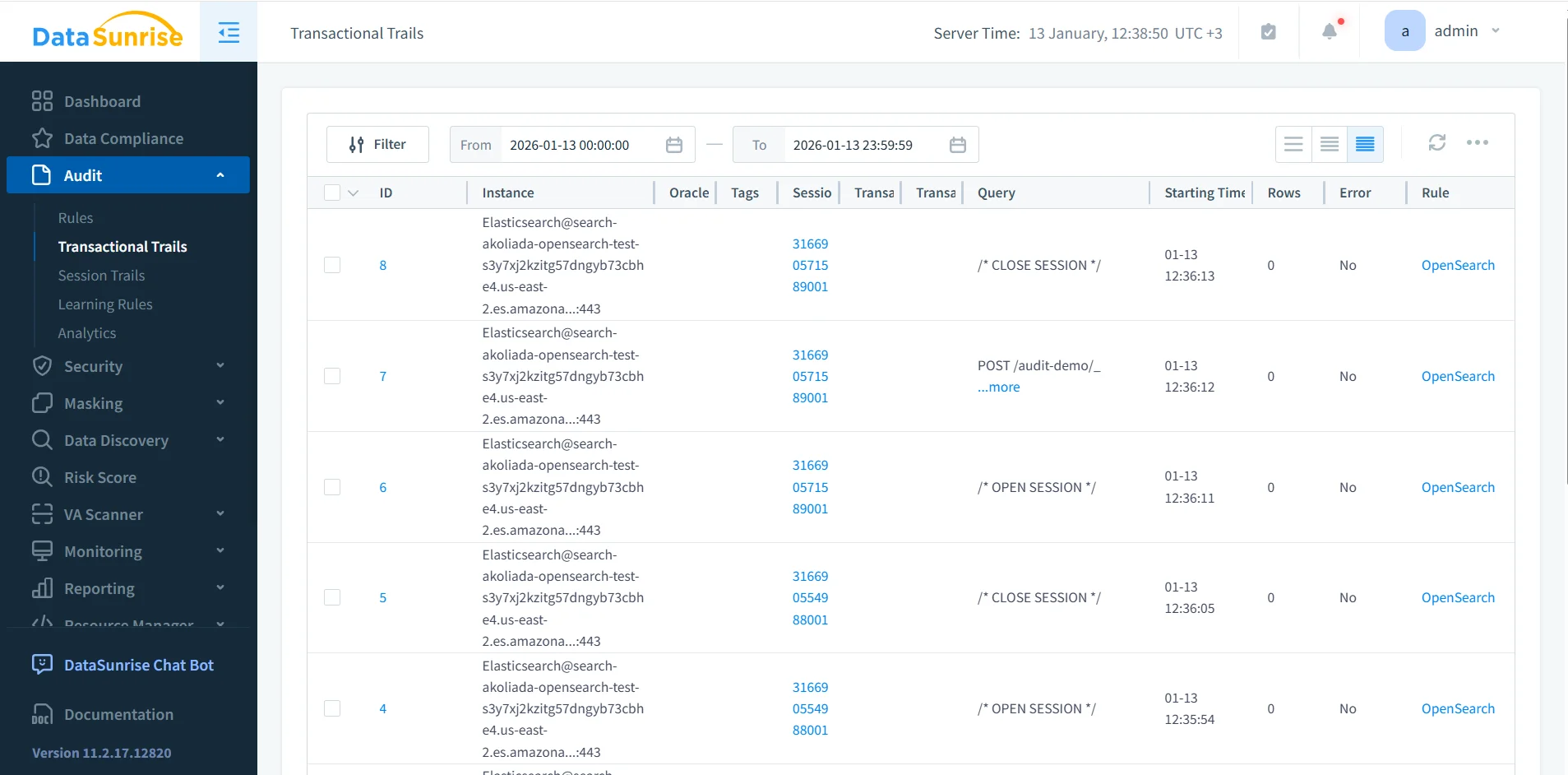

Trails transactionnels et événements d’audit corrélés

OpenSearch traite chaque requête REST indépendamment. Bien que cette conception améliore la scalabilité, elle complique l’audit car les opérations liées apparaissent comme des événements déconnectés.

DataSunrise résout ce problème en corrélant les requêtes OpenSearch individuelles en trails transactionnels d’audit. Ces trails regroupent les opérations liées selon leur temporisation, les attributs de connexion et les métadonnées des requêtes, fournissant un historique complet de l’activité de la base de données.

Du point de vue de l’audit, les trails transactionnels apportent un contexte essentiel. Ils montrent comment un utilisateur ou une application a interagi avec OpenSearch dans le temps, pas seulement quelles requêtes individuelles ont eu lieu.

Architecture centralisée de journalisation d’audit

DataSunrise capture l’activité OpenSearch comme une couche d’audit externe plutôt que de s’appuyer sur les composants internes de la base de données. Cette approche utilise l’inspection du trafic et des techniques de proxy inverse pour observer les interactions avec la base de données.

Cette architecture offre plusieurs avantages :

- Les données d’audit restent indépendantes des clusters OpenSearch

- Les utilisateurs ne peuvent pas falsifier les enregistrements d’audit stockés

- Les politiques de rétention centralisées s’appliquent à tous les environnements

- L’historique d’audit persiste lors des mises à jour et migrations

Le stockage centralisé s’intègre également avec des solutions d’optimisation du stockage des audits et de reporting automatisé de conformité.

Exemple : opération OpenSearch auditée

La requête suivante illustre comment DataSunrise enregistre une opération d’indexation de document dans le cadre du journal d’audit Amazon OpenSearch. Le format de la requête suit l’API officielle d’indexation OpenSearch.

curl -X POST "http://localhost:9201/audit-demo/_doc" \

-H "Host: search-your-opensearch-domain.us-east-2.es.amazonaws.com" \

-H "Content-Type: application/json" \

-d '{

"user": "bob.smith",

"action": "support_case_update",

"ip": "220.240.200.148",

"timestamp": "2026-01-13T14:02:27Z"

}'

DataSunrise enregistre cette opération comme un événement auditable de base de données. L’entrée d’audit inclut l’identité du client, l’adresse source, le type d’opération, l’heure d’exécution et la règle d’audit appliquée. Ce contexte soutient les enquêtes et la surveillance de l’activité de la base de données.

Cas d’usage en audit et conformité

Un journal d’audit Amazon OpenSearch structuré soutient plusieurs scénarios de sécurité et conformité :

- Réponse aux incidents et analyse médico-légale

- Responsabilisation des accès pour les administrateurs et équipes support

- Génération de preuves pour audits internes et externes

- Détection de comportements anormaux via l’analyse du comportement utilisateur

Ces capacités aident les organisations à aligner leurs déploiements OpenSearch avec le RGPD, HIPAA, PCI DSS et SOX en utilisant des politiques de sécurité des données centralisées et une application continue des audits.

Conclusion : construire un journal d’audit OpenSearch fiable

Amazon OpenSearch offre une fonctionnalité puissante de recherche et d’analyse. Cependant, la journalisation native seule ne fournit pas un journal d’audit complet adapté aux enquêtes de sécurité ou aux examens de conformité.

En déployant DataSunrise comme couche d’audit externe, les organisations obtiennent un journal d’audit Amazon OpenSearch centralisé et résistant à la falsification. Cette approche renforce la posture de sécurité, simplifie la conformité et garantit une préparation long terme aux audits.