Masquage Dynamique des Données

Introduction

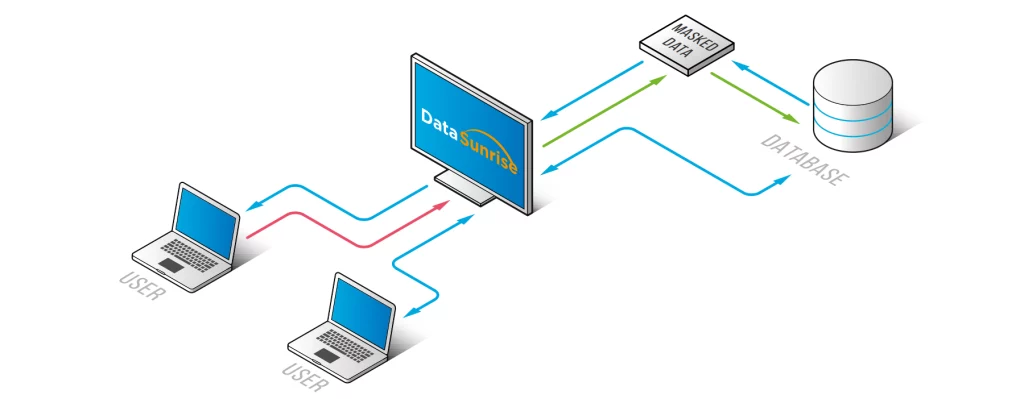

Le masquage dynamique des données protège les informations sensibles en temps réel en dissimulant des champs spécifiques lors de l’exécution des requêtes, selon les rôles des utilisateurs, les paramètres de session ou les politiques applicatives. Cette technique sécurise les données réglementées — telles que les détails des cartes de crédit, les adresses e-mail et autres identifiants personnels — sans modifier les enregistrements originaux ni interrompre les opérations courantes. Les utilisateurs autorisés peuvent visualiser les valeurs complètes, tandis que d’autres voient des données masquées ou partiellement obscurcies. En réduisant l’exposition des données, le masquage dynamique renforce la conformité et améliore la sécurité globale des bases de données.

Les organisations soumises au RGPD, HIPAA ou PCI DSS adoptent de plus en plus cette approche pour renforcer leurs stratégies d’accès à confiance zéro. Les études sectorielles, telles que le Cadre de confidentialité du NIST, soulignent l’importance de minimiser l’exposition des données grâce à des méthodes de protection en temps réel. Cet article compare le masquage dynamique au masquage statique, met en lumière les capacités natives des bases de données principales, et explique comment DataSunrise permet le masquage dynamique sans nécessiter de modifications de schéma ou de code applicatif.

Masquage Statique vs Masquage Dynamique des Données

Qu’est-ce que le Masquage Dynamique des Données ?

Le masquage dynamique des données est une technique en temps réel visant à cacher les données sensibles lors de l’exécution des requêtes. Contrairement aux méthodes statiques, elle protège les données de production actives en renvoyant des résultats masqués aux utilisateurs non autorisés — sans modifier la base de données source.

| Caractéristique | Masquage Statique des Données | Masquage Dynamique des Données |

|---|---|---|

| Fonctionnement | Génère une copie masquée de la base de données pour usage non productif | Cache les résultats des requêtes en temps réel selon l’utilisateur ou le contexte |

| Données Originales | Remplacées de façon permanente dans le jeu de données masqué | Restent inchangées dans le système source |

| Cas d’Utilisation Principaux | Tests, développement, transfert fournisseurs | Environnements de production en direct, conformité, confiance zéro |

| Flexibilité | Difficile à modifier une fois appliqué | Basée sur des politiques et facile à mettre à jour |

| Ajustement à la Conformité | Adapté à la minimisation des données | Excellent pour le contrôle d’accès et les audits |

Pourquoi le Masquage Dynamique Surpasse le Masquage Statique en Environnements Réels

Alors que le masquage statique est efficace pour des scénarios hors production tels que le développement ou les tests, il devient inefficace et fragile dans les environnements en production avec plusieurs utilisateurs. Chaque modification de politique nécessite la régénération, la revalidation et le redéploiement des jeux de données masqués — un processus long et sujet aux erreurs qui peut provoquer des incohérences et des interruptions. En revanche, le masquage dynamique applique les règles de protection des données à la volée, s’adaptant automatiquement aux rôles utilisateurs, aux contextes des requêtes et aux niveaux d’accès. Par exemple, un développeur peut voir des données partielles ou pseudonymisées, tandis qu’un agent du support client ne visualise que des champs complètement masqués — le tout à partir de la même base de données en direct, sans duplication ni synchronisation nécessaire.

En appliquant les politiques en temps réel, le masquage dynamique facilite non seulement la conformité, mais réduit aussi le risque de fuite de données due à une erreur humaine ou à des copies obsolètes. Lorsqu’il est intégré à une journalisation détaillée des activités, des filtres contextuels et des rapports compatibles audit, il offre aux organisations à la fois flexibilité et traçabilité. Cela en fait la solution optimale pour les systèmes de production manipulant des données réglementées ou confidentielles, où l’accès varie selon les départements et où les exigences de conformité nécessitent une protection continue et adaptative.

Support Intégré dans les Bases de Données Populaires

Plusieurs plateformes proposent un support natif ou par plugins pour le masquage. Par exemple :

- PostgreSQL : Masquage par vues ou extensions comme pg_maskdata

- Oracle : Redaction des données pour un masquage basé sur les rôles

- SQL Server : Masquage dynamique intégré pour certains champs

Voici un exemple de PostgreSQL simulant un masquage via une vue :

CREATE OR REPLACE VIEW masked_users AS

SELECT

id,

name,

CASE

WHEN current_user = 'auditor' THEN 'XXXX-XXXX-XXXX-' || RIGHT(card_number, 4)

ELSE card_number

END AS card_number,

email

FROM users;

Bien que cette méthode soit efficace pour des configurations simples, elle devient difficile à étendre sur plusieurs bases de données ou rôles dynamiques. C’est précisément là où DataSunrise simplifie la mise en œuvre — en masquant les résultats à travers les environnements sans modifier le SQL ou les schémas.

Masquage Dynamique avec DataSunrise

DataSunrise fonctionne comme un proxy transparent entre vos applications et vos bases de données. Par conséquent, il intercepte les requêtes et applique les règles de masquage avant que les données n’atteignent l’utilisateur. Il supporte :

Le processus de configuration se fait entièrement via une interface conviviale. Plus important encore, aucune réécriture de code ni modification de schéma n’est requise.

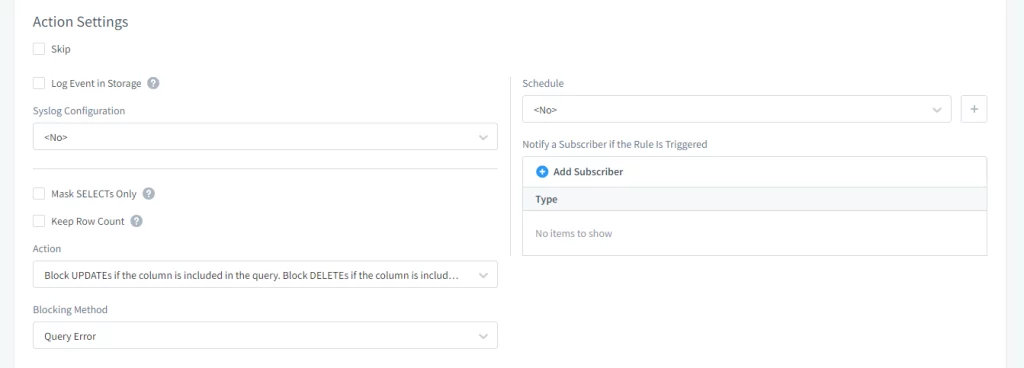

1. Paramètres des Actions

Les administrateurs peuvent contrôler si les événements de masquage sont enregistrés, si des alertes sont déclenchées, ou si les opérations de mise à jour sur les champs masqués sont bloquées.

2. Paramètres des Filtres

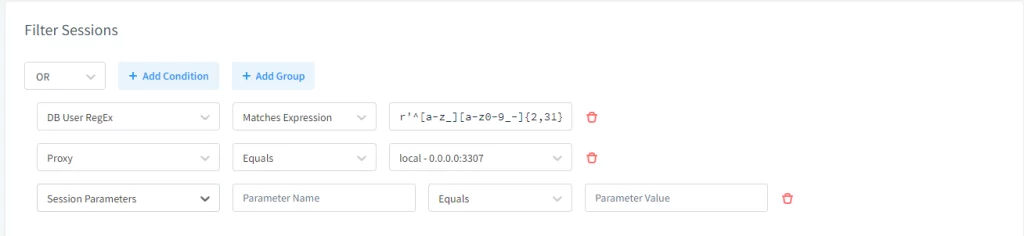

Cette section définit quand et où le masquage doit s’appliquer — en fonction de l’identité utilisateur, d’une plage IP, de l’application source, ou même des routes réseaux. Elle permet donc une application contextuelle.

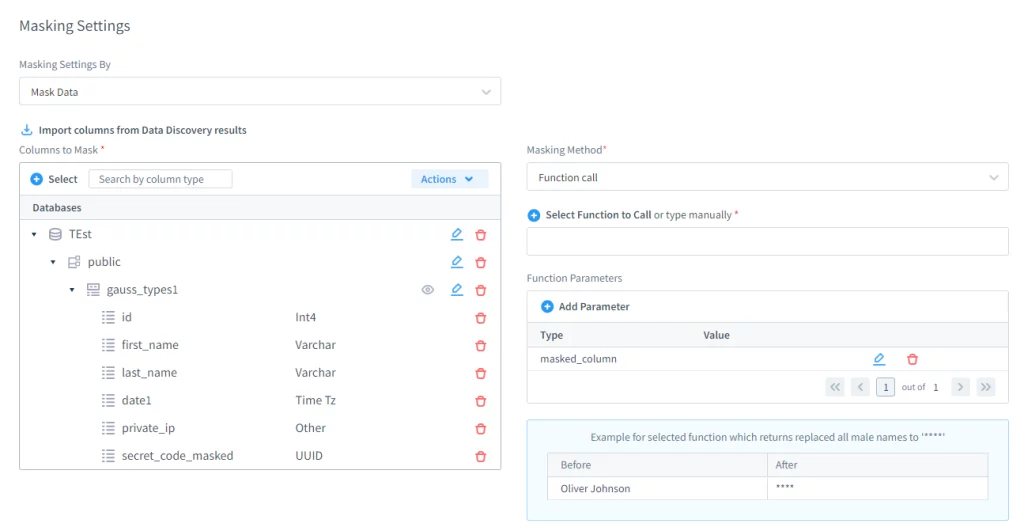

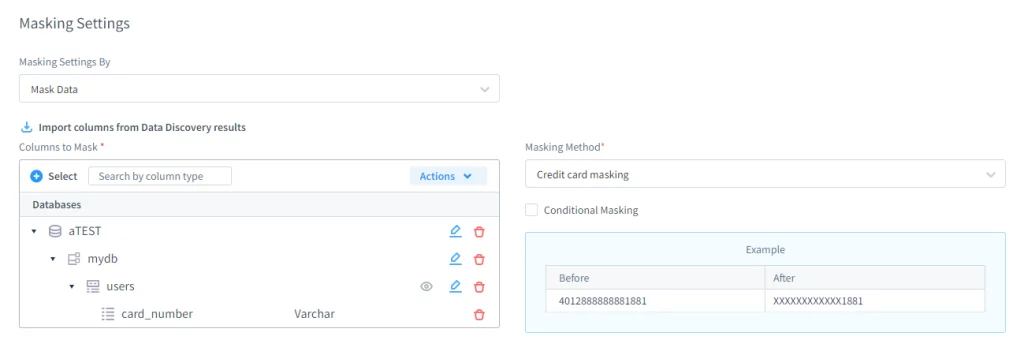

3. Paramètres de Masquage

Les administrateurs peuvent sélectionner les schémas, tables et champs spécifiques à protéger. En outre, ils peuvent définir les méthodes de masquage en utilisant une logique intégrée ou des scripts Lua personnalisés.

4. Journaux de Masquage

Lorsque la journalisation est activée, chaque événement de masquage est enregistré. Ainsi, les organisations disposent d’une visibilité prête pour les audits sur la manière et le moment où le masquage a été appliqué.

Défis Courants dans le Déploiement du Masquage Dynamique

Le masquage dynamique des données est très efficace, mais uniquement s’il est configuré correctement. Sans une planification rigoureuse, il peut générer de nouveaux problèmes de sécurité et d’utilisabilité. Certains pièges typiques incluent :

- Masquage excessif : Restreindre l’accès au point que les utilisateurs légitimes, analystes ou équipes de support ne peuvent pas effectuer leur travail parce que des données contextuelles critiques sont cachées.

- Règles mal définies : Implémenter des politiques de masquage trop larges ou non adaptées aux rôles, ce qui entraîne une exposition incohérente ou inappropriée des données selon les applications et utilisateurs.

- Lacunes de couverture : Appliquer le masquage uniquement à l’interface de la base de données tout en négligeant d’autres vecteurs d’accès, tels que les tableaux de bord BI, les réponses d’API, les sauvegardes ou les exportations de données.

DataSunrise répond à ces défis grâce à un contrôle fin des politiques, une logique de masquage adaptative et une visibilité complète par audit. Les administrateurs peuvent prévisualiser et valider les règles de masquage en temps réel, garantissant ainsi le bon équilibre entre sécurité et utilisabilité. De plus, la surveillance intégrée aide à vérifier en continu que le masquage est appliqué sur tous les chemins d’accès, empêchant toute fuite accidentelle de données au fur et à mesure que les systèmes ou les rôles utilisateurs évoluent.

Cas d’Utilisation PostgreSQL avec DataSunrise

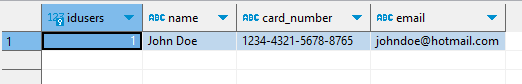

Un cas d’usage typique peut impliquer une table users contenant des données de carte de crédit. Avec DataSunrise configuré, le numéro de carte est masqué en fonction des permissions utilisateur :

Les administrateurs définissent ce comportement via l’interface graphique plutôt que de modifier le schéma :

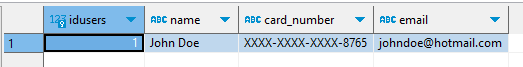

En conséquence, les utilisateurs sans accès élevé ne voient que des valeurs masquées :

L’événement est aussi automatiquement enregistré dans les journaux d’audit :

Avantages de l’Utilisation de DataSunrise pour le Masquage

- Protège les données à caractère personnel, identifiants et données financières au moment de la requête

- Prend en charge les déploiements multiplateformes sans réécriture de code

- Applique des politiques granulaires selon les rôles, filtres et logique

- Fournit des pistes d’audit pour transparence et conformité

Approches Pratiques du Masquage Dynamique

| Approche | Fonctionnement | Exemple de Scénario |

|---|---|---|

| Basé sur les Rôles | Masquer ou révéler les champs selon les permissions utilisateur | Le personnel support voit des numéros de carte partiels, tandis que les analystes fraude voient les valeurs complètes |

| Contexte-Aware (Sensibles au Contexte) | Ajuste le masquage selon la localisation, le dispositif ou le type de session | Les réseaux d’entreprise de confiance montrent plus de données que les connexions à distance |

| Limité dans le Temps | Accorde un accès temporaire avec expiration automatique | Les utilisateurs approuvés voient les données salariales pendant une période définie, puis le masquage se réactive |

Le masquage dynamique adapte la protection aux contextes métier réels plutôt que d’appliquer une règle unique et uniforme.

FAQ Rapide : Masquage Dynamique

Le masquage impacte-t-il la performance des requêtes ?

Typiquement minimal lorsque les règles sont correctement ciblées. DataSunrise applique les politiques au niveau du proxy pour éviter les lourdes réécritures dans la base de données.

Le masquage peut-il être contourné via des exports ou des outils BI ?

Uniquement si ces cheminements ne sont pas couverts. Incluez les API, exports et connecteurs analytiques dans vos règles de masquage pour combler les lacunes.

Comment choisir les champs à masquer ?

Commencez par une découverte des données pour classifier les champs PII/PHI/PCI, puis appliquez les politiques selon la sensibilité et les rôles.

Comment prouver la conformité ?

Utilisez les journaux d’audit des événements de masquage ainsi que la surveillance des activités pour montrer qui a vu quoi, quand, et selon quelle politique.

Peut-on appliquer le masquage dynamiquement selon le comportement utilisateur ?

Oui. Les règles adaptatives peuvent resserrer ou assouplir la visibilité selon des signaux de risque, comme un volume de requêtes inhabituel, un accès hors horaires, ou des tentatives d’escalade de privilège.

Le masquage fonctionne-t-il avec les bases cloud-natives et les systèmes distribués ?

Absolument. DataSunrise supporte le masquage dynamique à travers des environnements multi-cloud et hybrides, y compris les services managés tels que Amazon RDS, Azure SQL, Google Cloud SQL, ainsi que les plateformes distribuées telles que Snowflake et BigQuery.

Conclusion

Le Masquage Dynamique des Données (MDD) représente un élément clé de la sécurité adaptative des données, appliquant le principe du moindre privilège en cachant les informations sensibles en temps réel — sans dupliquer, modifier ou restructurer les données originales. Plutôt que de modifier les données au repos, le MDD ajuste dynamiquement les résultats de requête en fonction de l’identité utilisateur, du rôle, de l’objet de l’accès et du risque contextuel. Cette approche garantit que les employés, partenaires et applications externes ne voient que les données qu’ils sont autorisés à consulter, tout en maintenant une pleine utilisabilité du système et en réduisant considérablement les risques d’exposition accidentelle ou intentionnelle des données.

Lorsqu’il est combiné à la découverte automatisée, à la classification des données et à une surveillance continue des activités, le masquage dynamique évolue d’un simple contrôle technique à un cadre global de gouvernance des données. Les implémentations modernes permettent aux organisations d’appliquer des politiques de protection cohérentes à travers des écosystèmes hétérogènes — incluant des bases sur site, des systèmes virtualisés, des infrastructures multi-cloud et des applications SaaS. Une gestion unifiée des politiques, complétée par des audits détaillés et une analyse contextuelle des accès, fournit une vision complète du mouvement des données et du comportement des utilisateurs.

Avec des solutions telles que DataSunrise, le Masquage Dynamique des Données devient un composant intégré d’une stratégie de défense cohérente qui inclut détection d’anomalies en temps réel, validation automatisée de la conformité et évaluation intelligente des risques. Des pistes d’audit étendues garantissent une responsabilité et une transparence totales pour chaque tentative d’accès. En adoptant le masquage dynamique comme un contrôle proactif et adaptatif, les organisations peuvent non seulement se conformer aux réglementations en évolution comme le RGPD, HIPAA, SOX et PCI DSS, mais aussi renforcer leur résilience globale en matière de sécurité — protégeant les données sensibles tout en maintenant efficacité opérationnelle et innovation.

Suivant