Comment masquer les données sensibles dans Percona Server

L’exposition aux données sensibles n’est que rarement causée uniquement par des attaquants externes. Dans les environnements réels, les fuites de données surviennent souvent via des accès internes, des environnements partagés, des charges de travail analytiques et des copies non destinées à la production des bases de données. Pour les équipes utilisant Percona Server pour MySQL, le défi ne consiste pas seulement à sécuriser le moteur de base de données, mais aussi à contrôler les données que les utilisateurs peuvent réellement voir. Ceci est particulièrement pertinent dans les environnements qui s’appuient sur des plateformes compatibles MySQL telles que Percona Server pour MySQL pour des charges de travail transactionnelles et analytiques.

Le masquage des données répond directement à ce problème. Plutôt que de restreindre totalement l’accès, le masquage permet aux organisations de rendre visibles les structures de bases de données et les résultats de requêtes tout en empêchant la divulgation de valeurs sensibles telles que les e-mails, numéros de téléphone, identifiants ou données financières. Cette approche s’intègre naturellement dans des stratégies plus larges de sécurité des données, où visibilité et protection doivent coexister, et complète les contrôles établis de sécurité des bases de données.

Cet article explique comment le masquage des données sensibles peut être mis en œuvre dans Percona Server pour MySQL en utilisant des techniques natives SQL, et comment des plateformes centralisées telles que DataSunrise étendent ces capacités avec des contrôles de masquage pilotés par des politiques, auditables et évolutifs.

Qu’est-ce que les données sensibles

Les données sensibles sont des informations pouvant causer un préjudice en cas d’exposition ou d’usage abusif. Dans Percona Server pour MySQL, elles résident souvent dans des tables et colonnes ordinaires, ce qui rend leur exposition accidentelle facile.

Des exemples typiques comprennent les informations personnelles identifiables (PII) telles que noms, adresses e-mail et numéros de téléphone, comme défini dans la classification des données PII, ainsi que les dossiers financiers, les données d’authentification et les identifiants critiques pour l’entreprise.

Le principal risque vient de la surexposition. Les données sensibles sont fréquemment consultées simultanément par les développeurs, analystes, équipes de support et processus automatisés. Même lorsque l’accès est légitime, la visibilité est souvent plus large que nécessaire, générant ainsi des lacunes dans la sécurité des bases de données.

Du point de vue de la protection, les données sensibles ne sont pas définies uniquement par leur contenu, mais aussi par leur contexte : qui y accède, d’où et pour quel objectif. Parce que les schémas isolent rarement proprement les champs sensibles, les organisations s’appuient sur des contrôles au niveau d’accès alignés avec les pratiques modernes de sécurité des données, incluant le masquage des données.

Options natives de masquage de données dans Percona Server pour MySQL

Percona Server pour MySQL est entièrement compatible avec MySQL et hérite de son comportement de base. En conséquence, le masquage des données est mis en œuvre au niveau SQL et schéma. Ces techniques sont généralement utilisées dans des environnements contrôlés où les exigences de masquage sont connues à l’avance et appliquées via la conception de la base de données.

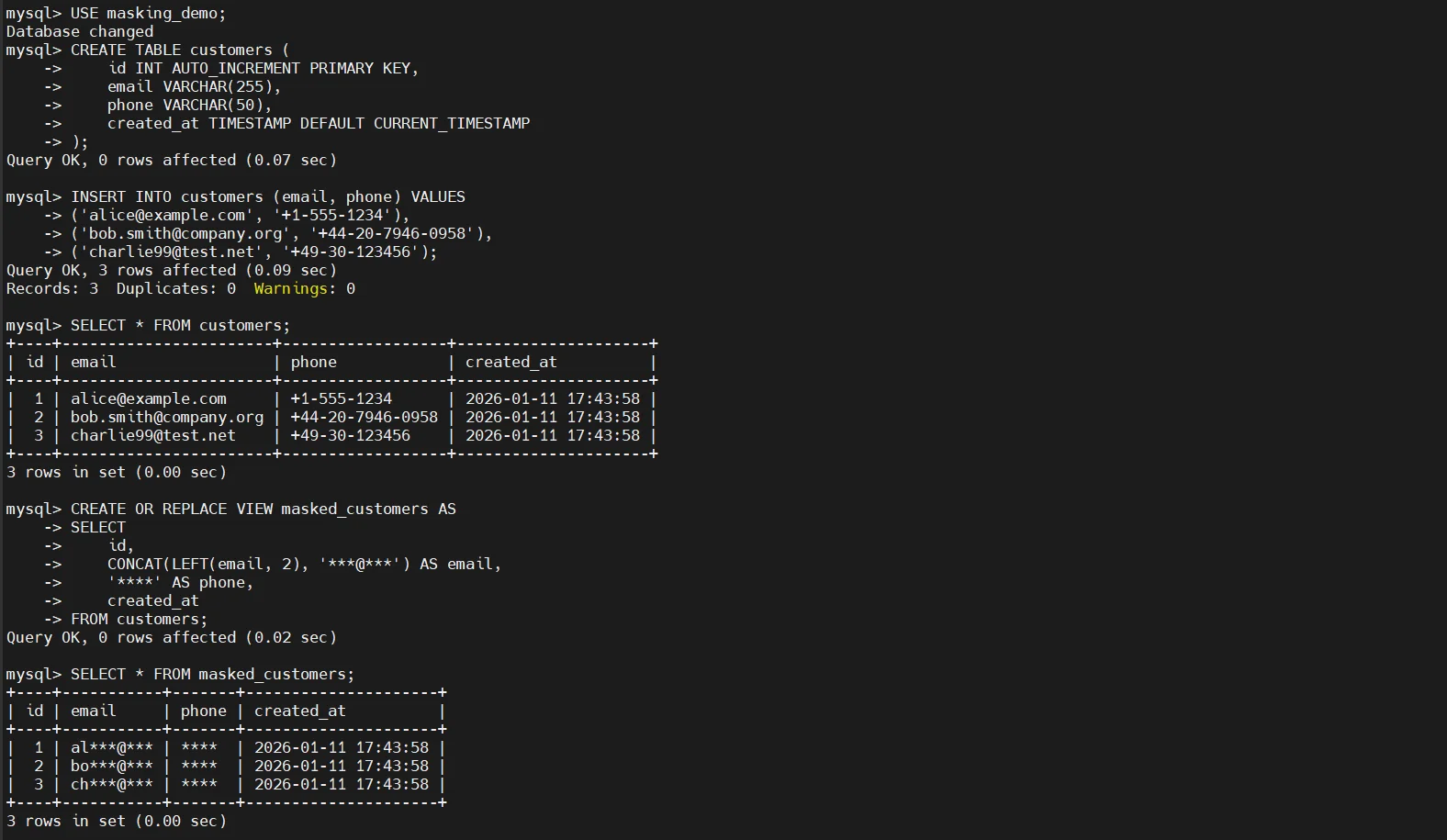

Masquage avec des vues

Les vues sont couramment utilisées pour exposer des représentations masquées des colonnes sensibles tout en conservant les valeurs originales stockées en toute sécurité dans les tables de base.

Cette approche permet aux applications et analystes d’interroger des ensembles de données réalistes tout en empêchant l’exposition directe des champs sensibles.

Masquage via fonctions SQL

Percona Server prend en charge les fonctions standard MySQL de manipulation de chaînes et numériques, qui peuvent être utilisées pour masquer les valeurs dynamiquement dans les requêtes.

CREATE TABLE payments (

id INT PRIMARY KEY AUTO_INCREMENT,

user_id INT,

card_number VARCHAR(20),

amount DECIMAL(10,2),

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

SELECT

id,

user_id,

CONCAT(

SUBSTRING(card_number, 1, 4),

' **** **** ',

SUBSTRING(card_number, -4)

) AS masked_card_number,

amount,

created_at

FROM payments

WHERE created_at >= DATE_SUB(NOW(), INTERVAL 30 DAY);

Cette méthode est couramment utilisée dans les rapports ou tableaux de bord où une visibilité partielle des valeurs sensibles est suffisante et où la divulgation complète n’est pas requise.

Masquage statique par copie des données

Dans les environnements hors production, le masquage statique est souvent appliqué lors du clonage, de l’exportation ou de l’actualisation des bases de données.

CREATE TABLE users (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(255),

email VARCHAR(255),

registered_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

UPDATE users

SET

email = CONCAT('user', id, '@example.com'),

username = CONCAT('user_', id);

Cette approche remplace définitivement les valeurs sensibles par des valeurs synthétiques, rendant l’ensemble de données sûr pour les fins de développement, tests ou formation tout en préservant la structure des tables et les relations de données.

Masquage centralisé des données pour Percona Server pour MySQL avec DataSunrise

DataSunrise introduit une couche de sécurité externe qui applique le masquage des données de manière transparente, sans modifier les schémas de base de données ni le code applicatif. Les règles de masquage sont appliquées lors du traitement des requêtes, ce qui permet de présenter les mêmes données différemment selon le contexte d’accès. Cela signifie que les valeurs sensibles peuvent être protégées dynamiquement sans changer la façon dont les applications interagissent avec la base de données.

Cette approche harmonise le masquage des données avec des stratégies plus larges de sécurité des données et de sécurité des bases de données tout en préservant les performances et la simplicité opérationnelle. Parce que le masquage est appliqué en dehors du moteur de base de données, il reste cohérent à travers les environnements et ne dépend ni de la logique côté application, ni de la discipline des requêtes.

Masquage dynamique des données

Le masquage dynamique des données est appliqué en temps réel, au moment de l’exécution d’une requête. Les valeurs sensibles sont transformées à la volée, tandis que les données originales restent inchangées dans la base. Il en résulte que la même colonne peut être masquée ou non selon l’utilisateur qui y accède et selon les conditions, sans nécessiter de modification des requêtes SQL ou de la logique applicative. Ce mécanisme est communément appelé masquage dynamique des données.

Les décisions de masquage peuvent prendre en compte des attributs contextuels tels que l’utilisateur ou rôle de base de données, l’adresse IP du client, la source applicative, ainsi que des paramètres temporels ou spécifiques à la session. Ceci permet des scénarios pratiques où les applications continuent à travailler avec les données réelles, tandis que les analystes, ingénieurs support ou utilisateurs externes voient des valeurs masquées adaptées à leur niveau d’accès.

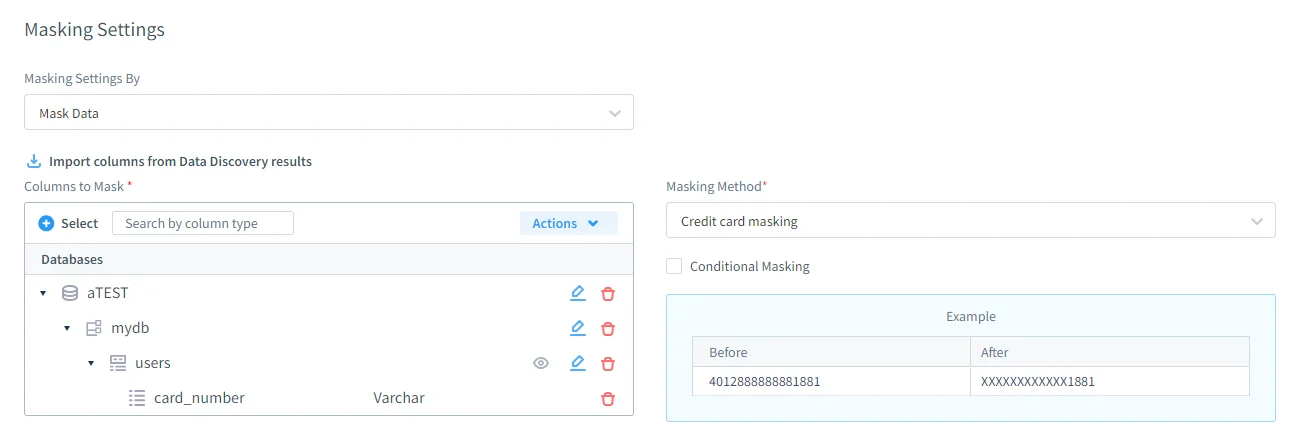

Masquage fondé sur les politiques selon le type de données

Plutôt que de définir des règles de masquage pour chaque colonne individuellement, DataSunrise permet de créer des politiques au niveau des catégories de données. Une fois les données sensibles découvertes et classifiées en utilisant des mécanismes de découverte de données, les règles de masquage sont automatiquement appliquées à tous les champs correspondants à travers bases de données et schémas.

Au fur et à mesure de l’évolution des schémas, les nouvelles tables et colonnes contenant des données sensibles sont protégées automatiquement. Le masquage suit les données elles-mêmes plutôt que d’être lié à des définitions statiques de schémas. Les transformations courantes incluent le masquage partiel des adresses e-mail et numéros de téléphone, la tokenisation des identifiants, et le masquage préservant le format pour les valeurs financières, assurant l’utilisabilité tout en réduisant l’exposition des PII.

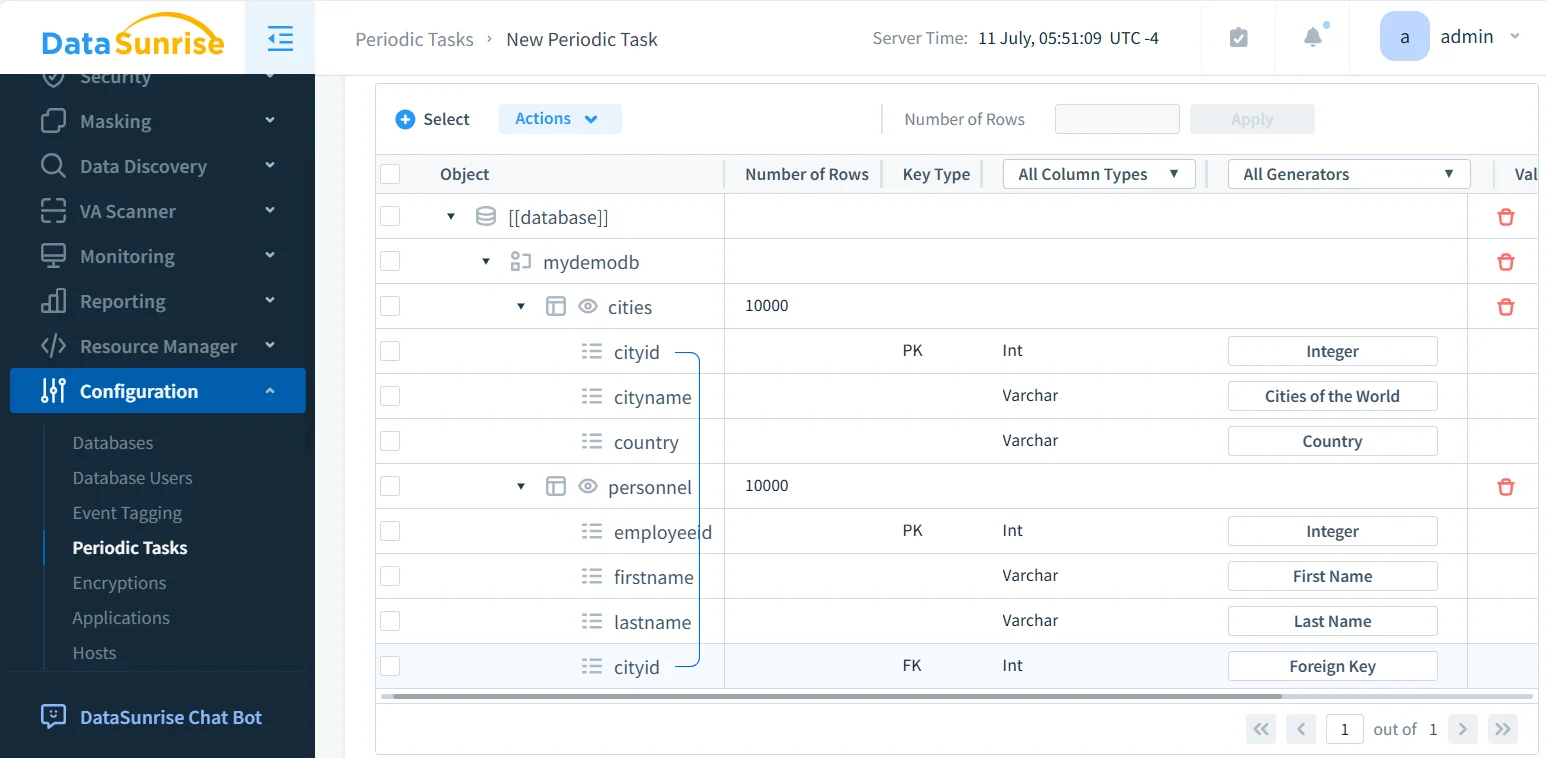

Flux de travail de masquage statique et en place

Pour les environnements où les données sensibles doivent être transformées de façon permanente, DataSunrise supporte des flux de travail contrôlés de masquage statique et en place. Ces flux sont typiquement utilisés lorsque les données de production sont copiées hors d’environnements strictement contrôlés et s’alignent avec les pratiques de gestion des données de test.

Le masquage peut être appliqué lors du clonage de base de données, de la restauration de sauvegarde, de l’export de données ou lors de la fourniture de données de test. En appliquant le masquage avant que les données ne quittent les systèmes protégés, les organisations s’assurent que les environnements non productifs reçoivent uniquement des ensembles de données assainis tout en préservant la structure et l’intégrité référentielle.

Opérations de masquage auditables

Toutes les activités de masquage effectuées via DataSunrise sont consignées et entièrement traçables dans le cadre d’une piste d’audit unifiée. Les enregistrements d’audit capturent quelles données ont été masquées, quelles règles ont été appliquées, quand le masquage a eu lieu, et qui a initié l’opération.

Cette visibilité intègre le masquage directement dans les flux d’audit et de conformité, en en faisant un contrôle de sécurité gouverné plutôt qu’une simple transformation ponctuelle des données. En conséquence, les organisations peuvent démontrer l’application cohérente des politiques de protection des données lors de revues internes, d’enquêtes de sécurité, et d’audits réglementaires.

Masquage natif vs masquage centralisé dans Percona Server pour MySQL

| Aspect | Masquage natif basé sur SQL | Masquage centralisé avec DataSunrise |

|---|---|---|

| Modèle d’application | Implémenté via des vues, requêtes ou scripts | Appliqué en externe lors de l’exécution des requêtes |

| Impact sur le schéma | Nécessite des objets de schéma ou modifications de requêtes | Pas de modification de schéma ou d’application |

| Consistance du masquage | Dépend de l’application manuelle | Garantie par des politiques centralisées |

| Sensibilité au contexte | Masquage identique pour tous les utilisateurs | Adapté à l’utilisateur, rôle, IP ou application |

| Évolution du schéma | Mises à jour manuelles requises | Nouveaux objets protégés automatiquement |

| Visibilité de l’audit | Limité ou fragmenté | Piste d’audit complète pour les opérations de masquage |

Le masquage centralisé consolide la protection des données sensibles en une couche de contrôle gouvernée, réduisant les efforts opérationnels tout en maintenant une application cohérente et auditable dans les environnements Percona Server.

Conclusion

Percona Server pour MySQL offre la flexibilité d’implémenter le masquage des données avec des techniques natives SQL. Ces approches peuvent être efficaces dans des scénarios contrôlés, notamment lorsque les modèles d’accès sont stables et que la logique de masquage peut être appliquée manuellement au niveau du schéma ou des requêtes.

Par ailleurs, les environnements modernes de base de données introduisent des exigences qui vont au-delà du simple masquage basé sur SQL :

- rôles utilisateurs multiples accédant simultanément aux mêmes données

- ensembles de données de type production partagés entre développement, analytique et support

- attentes croissantes en matière de conformité nécessitant traçabilité et cohérence

Dans ces conditions, des plateformes centralisées comme DataSunrise deviennent une extension pratique de Percona Server pour MySQL :

- le masquage est appliqué de manière externe et cohérente, sans modification des schémas ni du code applicatif

- la visibilité des données s’adapte au contexte utilisateur, à la source d’accès et à l’environnement

- les opérations de masquage sont enregistrées et auditables par conception

En conséquence, la protection des données sensibles n’est plus mise en œuvre comme un ensemble de scripts ou vues fragiles. Le masquage devient un composant intégré et gouverné des opérations sécurisées des bases de données, soutenant à la fois l’utilisabilité et la conformité à long terme.