Obfuscation des données dans Percona Server pour MySQL

L’obfuscation des données dans Percona Server pour MySQL offre un moyen pratique de réduire l’exposition des données sans remodeler les schémas ni réécrire les applications. Alors que le chiffrement protège les données au repos et que l’audit enregistre l’accès après exécution, l’obfuscation limite directement ce que les utilisateurs voient au moment de la requête. Par conséquent, elle empêche que des valeurs sensibles apparaissent dans les résultats des requêtes tout en préservant le comportement des applications et la logique des requêtes. Cette approche complète naturellement des pratiques plus larges de sécurité des données.

En pratique, les équipes utilisent cette technique dans des environnements où les développeurs, analystes, ingénieurs support ou services externes réutilisent des données de production. Cependant, des contrôles d’accès stricts à eux seuls ne résolvent pas le problème. Une fois que la base de données autorise une requête, elle retourne par défaut des valeurs brutes. L’obfuscation modifie ce comportement en transformant les données de sortie tout en maintenant l’intégrité structurelle, les types de données et les relations.

Par conséquent, aux côtés des traces d’audit et de l’historique des activités de données, l’obfuscation joue un rôle direct et actif dans la mise en œuvre des stratégies de sécurité des données et de conformité.

Ce que signifie l’obfuscation des données dans le contexte MySQL

Dans Percona Server pour MySQL, l’obfuscation des données transforme activement les valeurs sensibles en représentations dénuées de sens tout en préservant les formats, les types de données et la structure relationnelle. Les équipes utilisent couramment cette technique pour protéger les informations personnellement identifiables et d’autres catégories de données à haut risque.

Les données obfusquées suivent plusieurs principes fondamentaux :

- La transformation empêche la reconstruction de la valeur originale

- Les requêtes continuent de s’exécuter sans modification

- Les index, jointures et contraintes restent intacts

- Les applications consomment les données sans nécessiter de changements

En raison de ce comportement, les organisations s’appuient sur l’obfuscation pour protéger les identifiants, les références et les attributs essentiels à l’entreprise qui doivent rester cachés en dehors des rôles restreints définis par des politiques de contrôle d’accès basé sur les rôles.

Contrairement au masquage des données, qui expose souvent des valeurs partielles pour l’utilisabilité, l’obfuscation remplace entièrement les données sensibles par des substituts déterministes ou aléatoires. Par conséquent, elle élimine la possibilité d’inférence ou de reconstruction inverse.

Techniques natives d’obfuscation dans Percona Server pour MySQL

Percona Server pour MySQL n’inclut pas de moteur d’obfuscation dédié. L’obfuscation est mise en œuvre à l’aide de constructions SQL natives. Ces méthodes sont efficaces dans des scénarios contrôlés mais nécessitent une conception soigneuse, une gestion cohérente des privilèges et une maintenance continue.

Obfuscation avec des vues

Les vues sont la technique native la plus courante. Les colonnes sensibles sont transformées à l’aide d’expressions SQL tandis que la table sous-jacente reste inchangée.

Cette approche fonctionne bien pour les accès en lecture seule et les cas d’usage de reporting. Cependant, elle ne protège pas l’accès direct à la table de base et doit être recréée ou ajustée pour chaque schéma ou rôle nécessitant des données obfusquées.

Colonnes générées pour une obfuscation persistante

Les colonnes générées permettent de stocker des valeurs obfusquées aux côtés des données originales tout en conservant un comportement déterministe.

-- Ajouter une colonne générée avec une valeur obfusquée

ALTER TABLE customers

ADD obfuscated_email VARCHAR(64)

GENERATED ALWAYS AS (

SHA2(email, 256)

) STORED;

-- Requête utilisant la colonne générée obfusquée

SELECT

id,

obfuscated_email,

created_at

FROM customers;

Cette méthode permet aux applications ou rapports de référencer directement les données obfusquées sans recalculer les transformations au moment de la requête. Cependant, la colonne originale existe toujours et reste lisible sauf si l’accès est explicitement restreint.

Contrôle d’exposition basé sur les rôles

Les vues et colonnes générées sont généralement combinées avec des privilèges basés sur les rôles pour limiter l’exposition.

-- Créer un rôle pour les analystes

CREATE ROLE analyst_role;

-- Accorder l’accès uniquement à la vue obfusquée

GRANT SELECT ON obfuscated_customers TO analyst_role;

-- Refuser explicitement l’accès à la table de base

REVOKE SELECT ON customers FROM analyst_role;

-- Assigner le rôle à un utilisateur

GRANT analyst_role TO 'analyst_user'@'%';

Ce modèle dépend entièrement d’une configuration correcte des privilèges. Les utilisateurs avec des privilèges élevés peuvent toujours contourner l’obfuscation en interrogeant directement les tables de base, rendant cette approche fragile dans les environnements avec un accès administratif partagé.

Obfuscation centralisée des données avec DataSunrise

DataSunrise impose l’obfuscation des données de manière externe, sans modifier les schémas de la base de données ni les requêtes des applications. Les règles d’obfuscation sont appliquées de façon transparente lorsque les requêtes passent par la plateforme, assurant que les valeurs sensibles sont transformées avant que les résultats ne soient renvoyés au client.

Cette approche suit le même modèle architectural utilisé pour les traces d’audit centralisées, la surveillance des activités de base de données et l’application des règles de conformité.

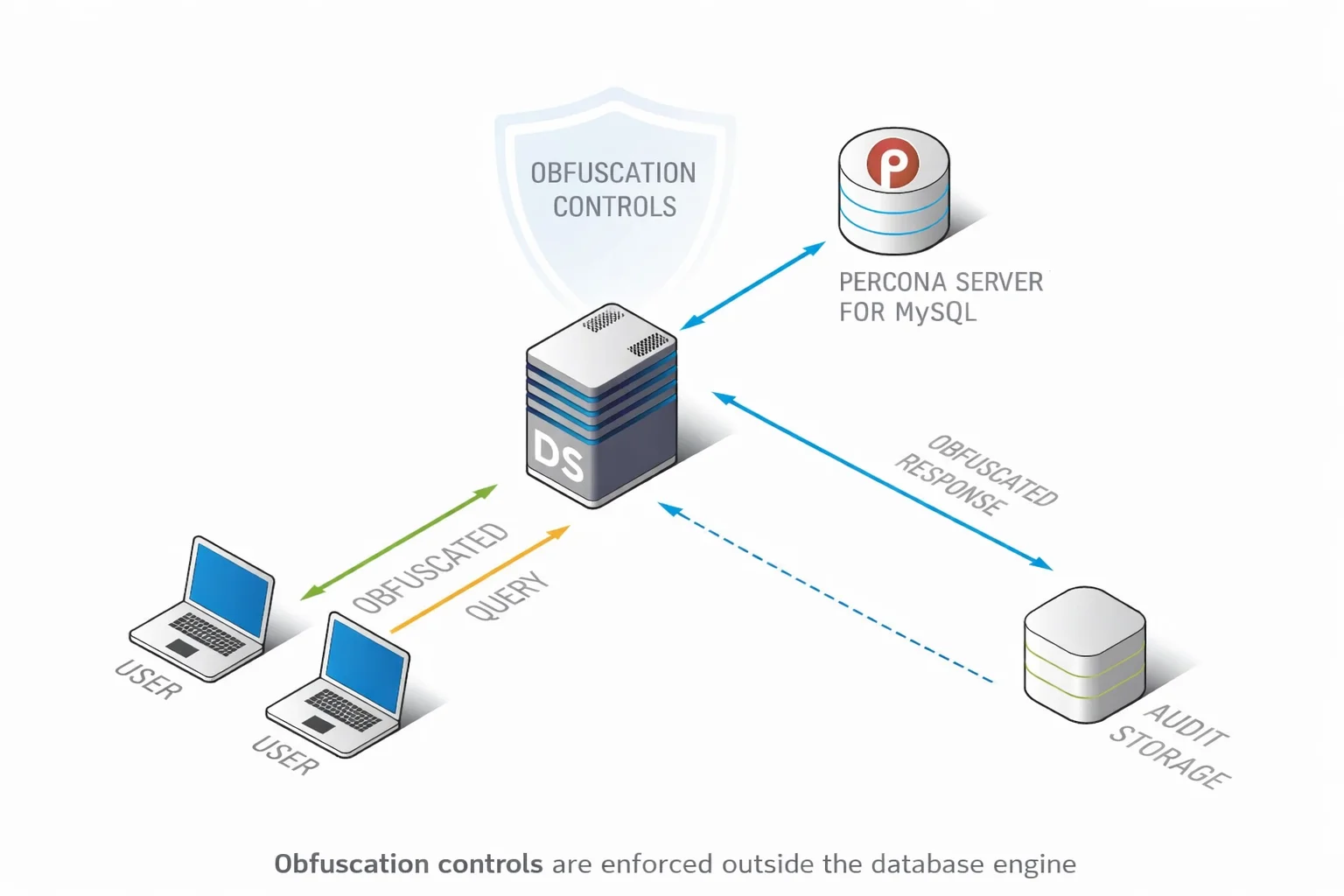

Placement architectural des contrôles d’obfuscation

DataSunrise fonctionne comme une couche intermédiaire entre les clients de la base de données et Percona Server pour MySQL. Selon le mode de déploiement, il agit comme un proxy, un intercepteur basé sur agent ou une couche d’inspection du trafic.

Dans tous les cas, l’obfuscation est appliquée en dehors du moteur de base de données. Les données sensibles n’atteignent jamais les consommateurs non autorisés, même s’ils sont autorisés à exécuter des requêtes. La base de données elle-même reste inchangée.

Comment l’obfuscation est appliquée à l’exécution

Les requêtes entrantes sont inspectées en temps réel. Les règles d’obfuscation sont évaluées à partir de signaux contextuels tels que l’identité de l’utilisateur, les privilèges d’accès, l’origine de la requête, les caractéristiques de la requête et la sensibilité détectée des données.

Lorsqu’une règle s’applique, DataSunrise transforme dynamiquement l’ensemble des résultats tout en préservant les types de données et la structure des requêtes. Les clients reçoivent des données utilisables mais non sensibles. Le moteur de base de données ne sait pas que l’obfuscation a été appliquée.

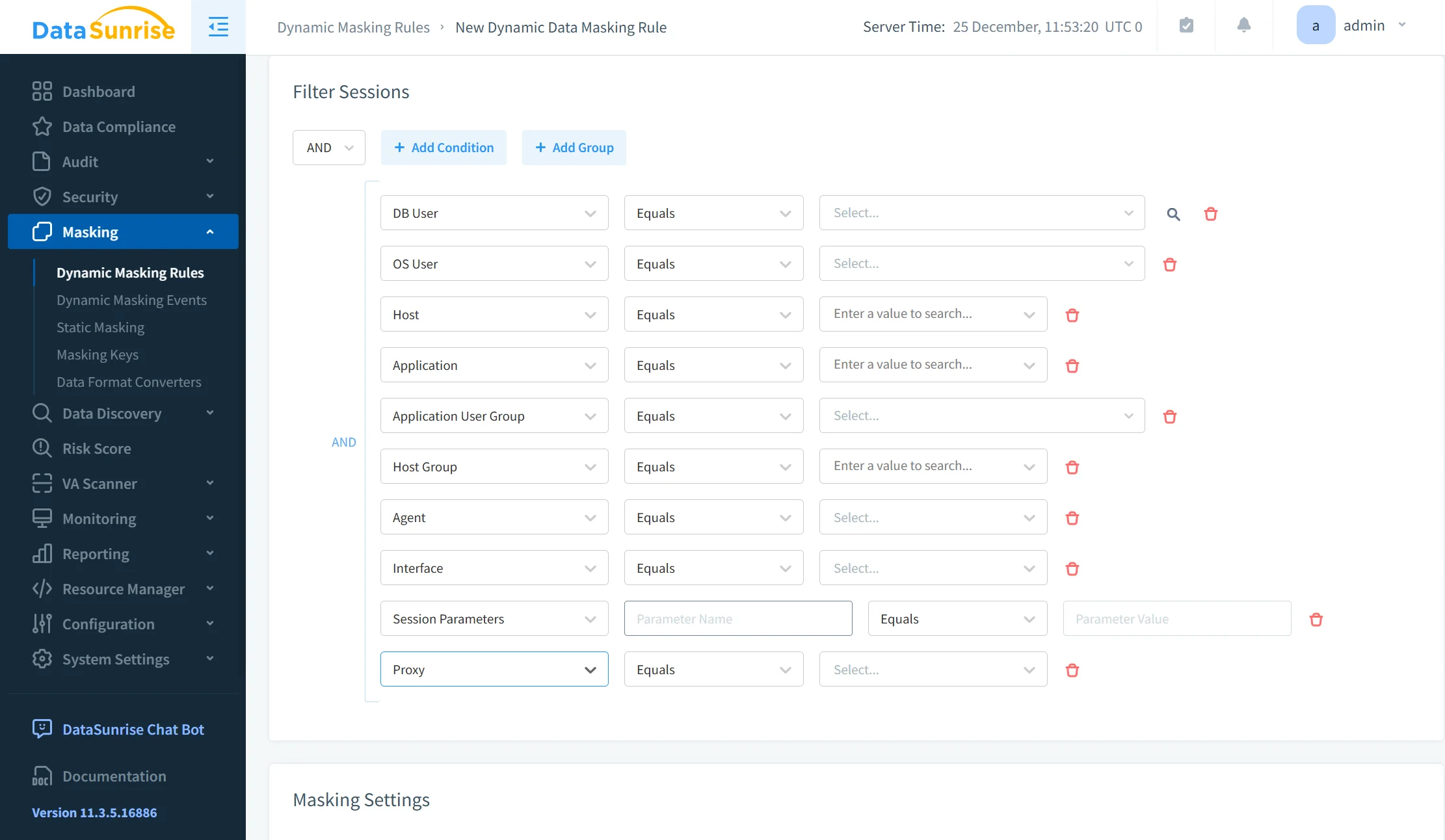

Application basée sur les politiques et sensibilité au contexte

Les règles d’obfuscation sont définies de manière centralisée et gérées indépendamment des schémas de base de données. Les politiques peuvent cibler des tables, colonnes ou catégories de données classifiées spécifiques et varient selon le rôle de l’utilisateur ou le scénario d’accès.

Cela permet que différentes représentations des mêmes données soient renvoyées simultanément à différents utilisateurs ou services. Les modifications de politique prennent effet immédiatement sans redéploiement des objets SQL ni modification des applications.

Visibilité et alignement avec l’audit

Tous les événements d’accès obfusqué sont entièrement visibles dans les journaux d’audit et les vues d’historique d’activité de DataSunrise. Les équipes de sécurité peuvent corréler l’accès aux données avec les règles d’obfuscation appliquées, comblant ainsi une lacune fréquente en termes de visibilité dans les implémentations natives.

L’obfuscation devient un contrôle de première classe, auditable, plutôt qu’une transformation SQL opaque.

Avantages de l’obfuscation centralisée

| Aspect | Obfuscation native (basée sur SQL) | Obfuscation centralisée |

|---|---|---|

| Lieu d’application | Intégrée dans les vues et la logique SQL | Couche d’application externe |

| Gestion des politiques | Éparpillée dans les schémas | Politiques définies centralement |

| Dépendance au schéma | Nécessite vues ou colonnes générées | Pas de changement de schéma ou requête |

| Sensibilité au contexte | Statique et liée aux objets | Contextuelle et adaptative |

| Risque de contournement | Peut être contournée par des utilisateurs privilégiés | Applicabilité quelle que soit la gestion des privilèges DB |

| Visibilité en audit | Limitée et indirecte | Entièrement visible dans les traces d’audit |

| Scalabilité | Difficile à maintenir à grande échelle | Consistante à travers les environnements |

Cette approche supprime la fragilité de l’obfuscation basée sur SQL et permet une protection évolutive et propre à travers les systèmes de développement, de préproduction et de production.

Conclusion

L’obfuscation des données dans Percona Server pour MySQL répond à un problème que ni le chiffrement ni l’audit ne résolvent seuls. Elle contrôle ce que les utilisateurs voient réellement après que l’accès a été accordé, complétant ainsi les stratégies plus larges de sécurité des bases de données.

Les techniques SQL natives peuvent répondre à des scénarios limités mais sont difficiles à gouverner à grande échelle. L’obfuscation centralisée déplace l’application des règles hors des schémas de base de données vers un plan de contrôle géré, aligné avec l’audit, la surveillance des activités de base de données et les workflows de conformité.

Lorsqu’elle est combinée avec des traces d’audit et l’historique des activités des données, l’obfuscation comble la dernière lacune de visibilité en garantissant que les données sensibles ne sont jamais exposées, même aux utilisateurs autorisés.