Outils d’Audit Amazon DynamoDB

Amazon DynamoDB est devenu la base de données NoSQL de référence pour des charges de travail à haut débit et faible latence. Mais avec sa flexibilité opérationnelle vient une responsabilité majeure : prouver qui a accédé à quelles données, quand elles ont été consultées, et comment ces actions ont affecté votre environnement. Pour les environnements réglementés — finance, santé, administration publique — des outils d’audit fiables autour de DynamoDB sont essentiels. AWS fournit plusieurs services natifs qui enregistrent les accès, les modifications de configuration et les activités au niveau des données. Le récent Rapport d’Enquête sur les Violations de Données Verizon souligne l’importance croissante d’une visibilité d’audit renforcée sur les plateformes de données modernes. Cet article explique comment fonctionnent les outils d’audit natifs AWS et comment DataSunrise renforce ces capacités par une surveillance en temps réel, une analyse unifiée basée sur des règles et une automatisation de la conformité.

Importance des outils d’audit

Les outils d’audit sont essentiels pour maintenir la visibilité, la responsabilité et le contrôle sur les opérations DynamoDB. Ils aident les organisations à détecter les accès non autorisés, à tracer les comportements suspects et à démontrer la conformité avec des cadres tels que le RGPD, HIPAA, PCI DSS et SOX. Sans audit approprié, il devient presque impossible de suivre comment les données sensibles sont consultées ou modifiées. Les mécanismes d’audit soutiennent également les enquêtes forensiques en fournissant le contexte historique nécessaire à la reconstitution des incidents de sécurité. Ensemble, ces capacités assurent que les environnements DynamoDB restent sécurisés, conformes et fiables.

- Les journaux d’audit aident à confirmer le respect des politiques de gestion des données établies.

- Ils fournissent la documentation requise pour les audits internes et externes.

- Ils permettent d’identifier les tendances récurrentes d’accès pouvant indiquer des préoccupations opérationnelles ou de sécurité.

- Ils contribuent aux efforts de surveillance continue en mettant en évidence des comportements inhabituels.

- Ils assistent les équipes de sécurité dans l’évaluation et la maintenance des configurations d’accès au moindre privilège.

Pour les organisations souhaitant établir une visibilité historique cohérente, examiner les pistes d’audit est indispensable, et aligner les processus sur des exigences plus larges de conformité des données garantit une préparation réglementaire à long terme.

Outils d’Audit Natifs DynamoDB

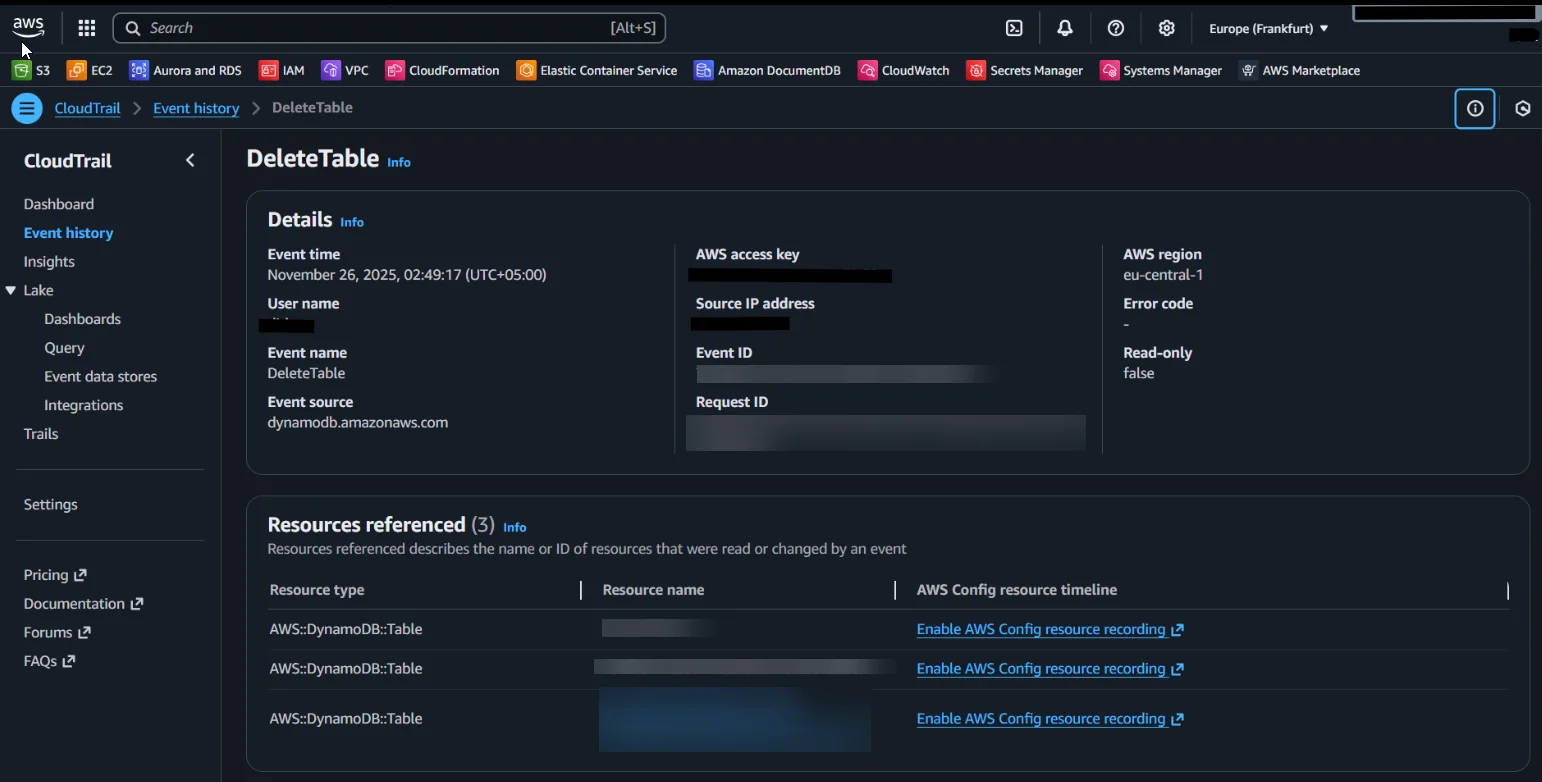

1. AWS CloudTrail

CloudTrail capture toute l’activité API de DynamoDB, y compris les opérations sur les tables, les mises à jour du débit et les accès aux données. Il enregistre les informations d’identité, les adresses IP source et les horodatages de chaque requête. Les événements de plan de contrôle tels que CreateTable et DeleteTable sont toujours suivis automatiquement. Les événements de plan de données comme GetItem, PutItem et Query doivent être activés manuellement et peuvent générer un volume de logs extrêmement élevé. Cet outil est essentiel pour un audit d’accès détaillé car il capture chaque opération de lecture et d’écriture effectuée sur DynamoDB — à l’instar des journaux d’audit utilisés sur d’autres plateformes de bases de données.

2. DynamoDB Streams

DynamoDB Streams enregistre les mutations au niveau des éléments telles que les insertions, mises à jour et suppressions. Lorsqu’il est activé, Streams peut capturer des images avant et après pour fournir une visibilité approfondie sur les modifications des données. Le service s’intègre avec Lambda, Kinesis Data Streams, Kinesis Firehose et Amazon OpenSearch pour le traitement en aval. Ces intégrations soutiennent les tableaux de bord, les timelines forensiques et les pipelines d’archivage à long terme. Streams est principalement utilisé pour l’audit des mutations et la surveillance des changements de données en quasi temps réel.

- Streams aide à maintenir les historiques de changement requis pour les politiques de rétention d’audit.

- Il fournit un flux structuré des modifications de données pour les systèmes d’analyse en aval.

- Il permet aux organisations de détecter rapidement les modifications d’éléments inattendues ou non autorisées, en faisant un complément précieux aux systèmes d’historique d’activité des données.

3. AWS Config

AWS Config suit les modifications de configuration affectant les tables DynamoDB, y compris les paramètres de chiffrement, le statut PITR (Point-in-Time Recovery) et les configurations de sauvegarde. Il identifie les dérives dans les politiques IAM et les réglages relatifs aux tables pouvant impacter la conformité. Config maintient un enregistrement historique de tous ces changements sur l’ensemble du compte. Bien qu’il fournisse une documentation robuste pour la conformité, il ne trace pas les opérations individuelles de lecture ou écriture sur les données des tables. Son rôle principal est d’assurer l’intégrité de la configuration de DynamoDB dans le temps.

- Config permet une évaluation automatisée des paramètres DynamoDB par rapport aux bases de référence de conformité.

- Il fournit des timelines détaillées montrant quand et comment les configurations des tables ont été modifiées.

- Il prend en charge les workflows de remédiation qui corrigent automatiquement les configurations non conformes, à l’image des règles d’audit DataSunrise qui maintiennent des politiques de surveillance cohérentes.

4. CloudWatch Logs & Metrics

CloudWatch offre une visibilité sur le comportement de performance de DynamoDB, incluant les événements de limitation, les pics de latence et les anomalies de trafic. Il aide à détecter des schémas d’utilisation suspects qui pourraient indiquer un abus ou une activité non autorisée. Le service prend en charge des alarmes qui se déclenchent lorsque des seuils sont dépassés. Bien qu’il ne soit pas un journal d’audit direct, CloudWatch fournit des signaux comportementaux utiles pour les enquêtes sur incidents. Il complète souvent CloudTrail et Streams en mettant en évidence des irrégularités opérationnelles qui peuvent ensuite être analysées avec des capacités de surveillance de l’activité base de données.

- Les tableaux de bord CloudWatch aident les équipes à visualiser les tendances d’accès et de performances à long terme.

- Les filtres de métriques peuvent être utilisés pour détecter des schémas spécifiques liés à des événements opérationnels ou de sécurité.

- Les logs permettent la corrélation des anomalies de performance avec d’autres sources de données d’audit.

5. Journaux d’Activité de Sauvegarde/Restauration

Les journaux de sauvegarde DynamoDB enregistrent les moments où les sauvegardes sont créées, modifiées ou supprimées. Ils documentent également les opérations de restauration effectuées sur les tables. Ces journaux assurent l’auditabilité des processus de récupération des données, ce qui est essentiel pour la conformité. Les événements du cycle de vie des sauvegardes aident les organisations à vérifier que la rétention et la récupération des données sont correctement gérées. Cette visibilité est particulièrement importante pour les cadres réglementaires imposant un suivi strict des sauvegardes.

- Les enregistrements d’activité de sauvegarde assistent dans la validation des politiques de rétention et d’archivage des données.

- Ils fournissent un historique traçable de toutes les actions liées à la récupération pour la revue d’audit.

- Ils aident à garantir que les opérations de récupération ne sont effectuées que par des personnels autorisés — un aspect important des objectifs plus larges d’audit.

Audit DynamoDB Amélioré avec DataSunrise

DataSunrise transforme les sources d’audit fragmentées d’AWS en une plateforme d’audit unifiée et en temps réel. Plutôt que d’assembler manuellement CloudTrail, Streams et Config, les organisations obtiennent une timeline consolidée des accès et modifications. DataSunrise ajoute le masquage des données sensibles, la création de règles granulaire, la corrélation d’identité et le support multi-plateforme. Il renforce la préparation à l’audit pour les environnements réglementés et offre une visibilité plus riche que les seuls outils AWS via son cadre d’audit des données.

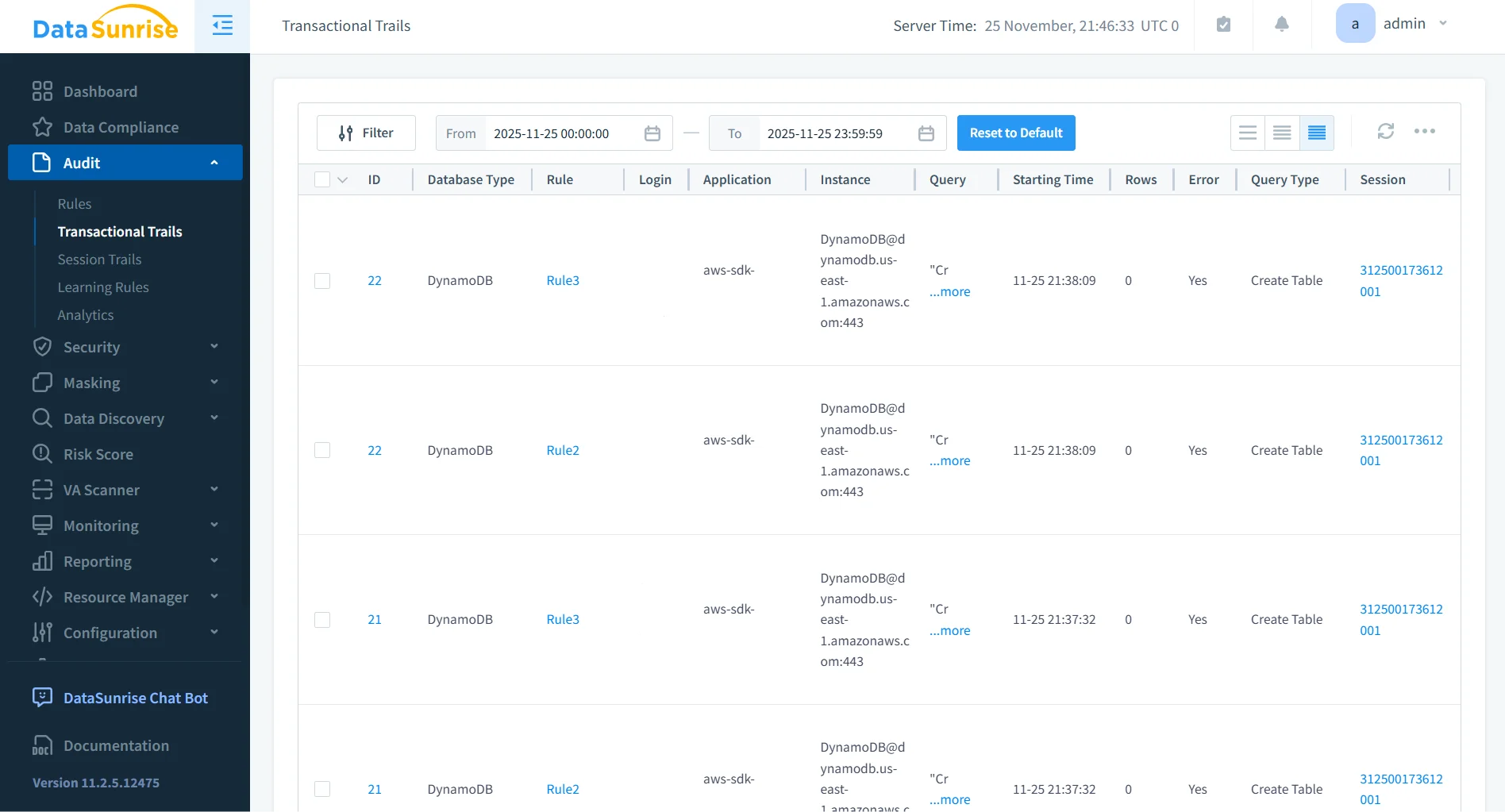

1. Surveillance d’activité en temps réel

DataSunrise ingère les événements CloudTrail, les enregistrements Streams, les archives Kinesis, le trafic proxy et les paquets en miroir. En fusionnant ces sources, il reconstruit un historique détaillé de l’activité DynamoDB. La plateforme construit une vue unifiée des utilisateurs, opérations, tables et attributs accédés. Elle réduit le délai de visibilité d’audit car la latence d’ingestion des événements CloudTrail ne limite plus l’analyse en temps réel. Cela améliore les workflows d’investigation et supporte la détection immédiate d’activités inattendues, en accord avec les meilleures pratiques de sécurité des bases de données.

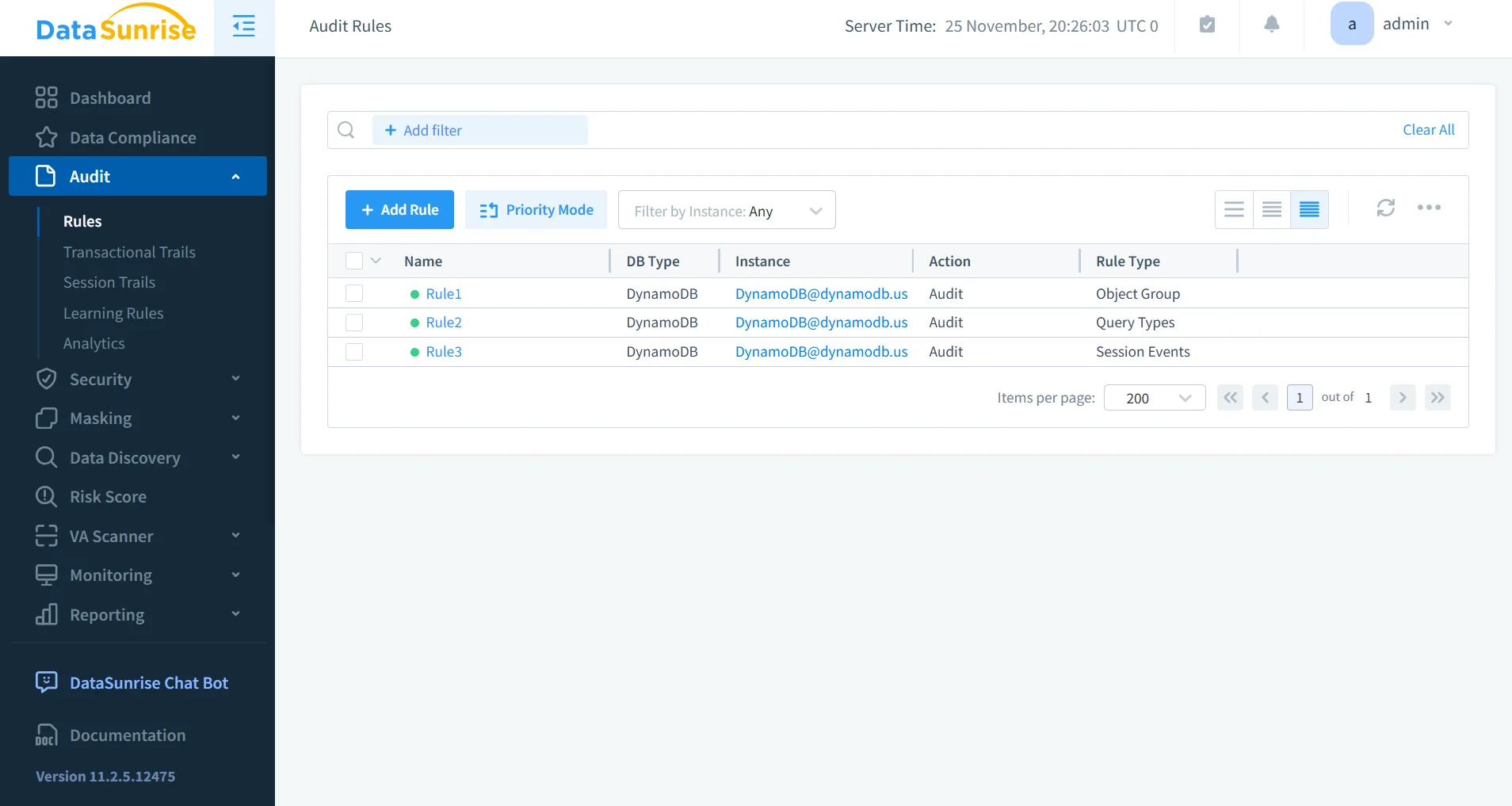

2. Règles d’audit granulaires

Les administrateurs peuvent définir des règles précises autour des tables, attributs, rôles IAM et types d’opérations. Ces règles permettent une surveillance très ciblée des charges de travail sensibles. DataSunrise peut masquer les données sensibles avant qu’elles n’entrent dans les logs, utilisant le masquage dynamique des données. Il permet aussi de surveiller des acteurs spécifiques ou des schémas d’accès à haut risque. Ce contrôle granulaire va bien au-delà de ce qu’offre AWS nativement.

3. Alertes en temps réel et intégration SIEM

DataSunrise peut envoyer des alertes vers Slack, Teams, webhooks personnalisés, e-mail et SIEM d’entreprise. Les alertes sont déclenchées par des patterns d’activités suspectes, des changements de privilèges ou des accès inattendus aux données. La corrélation comportementale intégrée détecte les anomalies sans nécessiter d’automatisation personnalisée AWS. Cela réduit la configuration manuelle tout en améliorant les temps de réponse. L’alerte en temps réel est critique pour les opérations de sécurité comme pour la surveillance de la conformité.

- Les alertes peuvent être priorisées selon leur gravité pour permettre un triage plus rapide.

- L’intégration avec les systèmes SIEM permet la corrélation avec des événements de sécurité plus larges.

- Les enregistrements d’alertes peuvent être conservés pour des rapports à long terme et la validation de conformité.

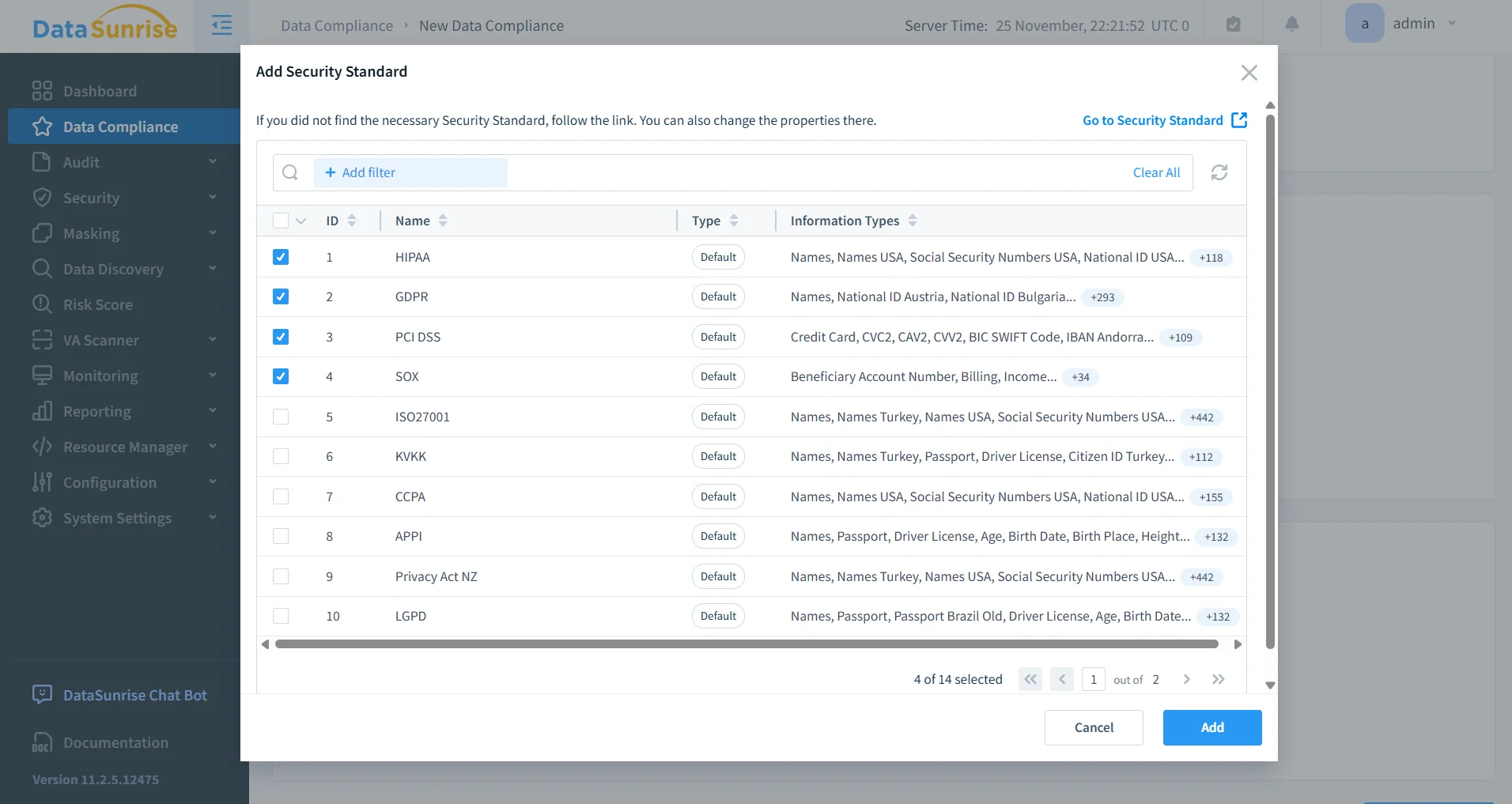

4. Automatisation de la conformité

Grâce à Compliance Manager, DataSunrise cartographie les données d’audit DynamoDB aux cadres tels que PCI DSS, HIPAA, RGPD et SOX. Il évalue automatiquement les dérives de configuration et génère des rapports prêts pour les auditeurs. Cela élimine le besoin de corréler manuellement les enregistrements CloudTrail, Config et Streams. La preuve de conformité devient plus facile à collecter, vérifier et maintenir, en cohérence avec les réglementations plus larges de sécurité des données et de conformité des données.

Tableau Comparatif

| Capacité | Outils Natifs AWS | DataSunrise |

|---|---|---|

| Journalisation d’accès au plan de données | CloudTrail (doit être activé manuellement) | Ingestion en temps réel + normalisation améliorée |

| Capture des données modifiées | DynamoDB Streams | Streams + historique unifié des activités multi-plateformes |

| Masquage des données sensibles | Non pris en charge | Masquage dynamique complet & masquage sécurisé dans les logs |

| Timeline d’audit unifiée | Éparpillée entre CloudTrail, Streams, Config | Timeline consolidée unique |

| Corrélation basée sur le comportement | Nécessite une logique personnalisée EventBridge/Lambda | Détection intégrée des anomalies |

| Automatisation de la conformité | Création de rapports manuelle | Cartographies automatisées pour RGPD, HIPAA, PCI, SOX |

| Contrôle d’audit basé sur des règles | Limité (politiques IAM uniquement) | Règles fines par table, attribut, utilisateur, rôle |

| Visibilité multi-comptes | Assemblage manuel des logs | Agrégation centralisée multi-comptes |

Conclusion

DynamoDB propose des outils natifs robustes — CloudTrail, Streams, Config, CloudWatch — mais ils ne constituent pas à eux seuls un système d’audit unifié et prêt pour la conformité. Chaque outil se concentre sur un domaine étroit, laissant des lacunes lorsque les organisations tentent de reconstituer des historiques d’accès complets. DataSunrise comble ces lacunes en offrant un suivi en temps réel, un contrôle granulaire, un masquage des données sensibles, une agrégation multi-comptes et des rapports de conformité automatisés. Il transforme l’activité DynamoDB en une image cohérente et prête pour l’audit. Ensemble, DynamoDB et DataSunrise permettent aux organisations de répondre avec confiance aux exigences modernes de sécurité et de réglementation.