Outils de conformité des données NLP, LLM et ML pour Apache Cloudberry

La mise en œuvre d’outils de conformité des données NLP, LLM et ML pour la base de données Apache Cloudberry est devenue de plus en plus critique. Selon le Rapport sur le coût d’une faille de données d’IBM, le coût moyen d’une faille atteint 4,45 millions de dollars à l’échelle mondiale, les systèmes de surveillance inadéquats étant des facteurs contributifs significatifs. Avec environ 42 changements réglementaires mensuels auxquels les organisations font face, les approches traditionnelles basées sur des règles sont insuffisantes. Pour les environnements Apache Cloudberry gérant une quantité importante de données non structurées, les technologies NLP, LLM et ML créent un cadre adaptatif qui améliore considérablement l’efficacité de la conformité tout en renforçant la sécurité des bases de données. Les organisations doivent comprendre la documentation Apache Cloudberry afin d’établir une base solide pour la mise en œuvre de la conformité.

Comprendre les défis uniques de conformité de l’IA d’Apache Cloudberry

L’architecture distribuée de Cloudberry introduit plusieurs considérations distinctes en matière de conformité :

| Défi | Description | Impact |

|---|---|---|

| Complexité des données non structurées | Informations sensibles intégrées dans des récits | La correspondance de modèles standard ne parvient pas à détecter les références contextuelles |

| Sensibilité dépendante du contexte | Le même élément de données peut être sensible ou non selon le contexte | Les méthodes traditionnelles génèrent des faux positifs ou passent à côté de contenus sensibles |

| Conformité multi-juridictionnelle | Différents cadres réglementaires s’appliquent simultanément | Nécessite une interprétation sophistiquée des exigences qui se chevauchent |

| Variations linguistiques et sémantiques | Des informations sensibles exprimées de multiples manières | La correspondance littérale des modèles manque les variations et les références contextuelles |

| Évolution réglementaire continue | Les cadres évoluent par de nouvelles directives | Les systèmes de conformité ont besoin de mises à jour régulières pour rester efficaces |

Capacités natives de conformité de Cloudberry et limites de l’IA

Cloudberry offre plusieurs fonctionnalités intégrées pour la mise en œuvre de la conformité :

1. Journalisation d’audit complète

Cette configuration permet un suivi détaillé des activités et crée une vue pour surveiller toutes les opérations de la base de données, fournissant une base pour les pistes d’audit :

-- Configurer les paramètres d'audit complets

ALTER DATABASE cloudberry_db

SET ACTIVITY_TRACKING = TRUE;

-- Créer une vue d'historique des activités

CREATE OR REPLACE VIEW data_activity_history AS

SELECT

operation_id,

user_name,

operation_type,

table_name,

operation_timestamp,

affected_rows

FROM system.activity_log;

2. Contrôle d’accès basé sur les rôles

Ces commandes établissent des rôles spécialisés pour la gestion de la conformité, en appliquant le principe du moindre privilège par la restriction d’accès aux données sensibles via le RBAC :

-- Créer des rôles spécifiques à la conformité CREATE ROLE regulatory_auditor NOLOGIN; CREATE ROLE data_protection_officer NOLOGIN; -- Configurer les permissions appropriées GRANT SELECT ON SCHEMA audit_logs TO regulatory_auditor;

3. Interface en ligne de commande pour la gestion de la conformité

L’interface en ligne de commande Cloudberry fournit aux administrateurs des outils pour configurer et gérer les paramètres d’audit sans requêtes SQL complexes :

# Activer l'audit pour la base de données cloudberry-cli audit-config --enable # Créer une politique de conformité cloudberry-cli audit-policy create --name "sensitive_data_audit" --level "detailed" # Générer un rapport de conformité cloudberry-cli audit-report generate --start-date "2025-04-01" --end-date "2025-04-28"

Améliorer Cloudberry avec des technologies de conformité avancées de DataSunrise

Le Compliance Manager de DataSunrise transforme la conformité de Cloudberry grâce à des technologies sophistiquées :

1. Traitement du langage naturel pour une détection contextuelle

La technologie NLP traite les données textuelles afin de comprendre le contexte au-delà de la simple correspondance de modèles. Elle identifie les informations de santé protégées dans les notes cliniques, même avec une terminologie non standard, et distingue entre les instances sensibles et non sensibles d’un même motif de données en fonction du contexte environnant. Ce traitement avancé reconnaît les relations entre entités en comprenant les associations entre différents points de données pour identifier les références indirectes à des informations sensibles.

Contrairement à la correspondance de modèles traditionnelle, ces capacités NLP fonctionnent avec des expressions linguistiques variées des concepts sensibles, réduisant considérablement à la fois les faux positifs et les faux négatifs dans la détection des menaces.

2. Modèles de langage pour l’interprétation des politiques

Les modèles de langage avancés transforment des exigences réglementaires complexes en politiques applicables sans nécessiter une expertise spécialisée. Le système traduit les réglementations en règles de protection des données appropriées et crée des politiques de sécurité spécifiques à Cloudberry à partir des exigences de conformité exprimées en langage naturel.

Pour une analyse sophistiquée, le composant du modèle de langage évalue l’objectif des requêtes de la base de données afin d’identifier les risques potentiels de conformité et génère des explications lisibles par des humains des décisions politiques pour les besoins d’audit. Cette approche élimine la nécessité d’une expertise en SQL, permettant aux équipes de sécurité de définir des politiques sophistiquées en langage clair.

3. Apprentissage automatique pour l’analyse comportementale

La technologie ML analyse les modèles d’utilisation au sein de Cloudberry pour établir des références et détecter des anomalies. Le système développe des modèles de comportement utilisateur pour différents rôles et départements, identifiant des schémas de requêtes inhabituels pouvant indiquer des risques de conformité. Il attribue des scores de risque aux opérations en fonction des modèles historiques et anticipe les problèmes potentiels de conformité avant qu’ils ne surviennent.

Ces capacités transforment la conformité de règles statiques en un cadre adaptatif qui évolue avec les schémas de données changeants et les comportements des utilisateurs, fournissant un modèle de sécurité dynamique capable de répondre aux menaces émergentes.

4. Classification avancée des données sensibles

La plateforme de DataSunrise utilise des techniques de classification sophistiquées qui combinent la reconnaissance de motifs et l’analyse contextuelle pour identifier à la fois les schémas de données sensibles connus et inconnus. Le système peut attribuer plusieurs catégories de conformité aux éléments de données (comme les informations personnelles identifiables) tout en fournissant des niveaux de confiance pour les décisions de classification afin de prioriser les efforts de révision.

Le système de classification s’améliore continuellement grâce à des boucles de rétroaction, augmentant ainsi la précision tout en réduisant les faux positifs par rapport aux méthodes traditionnelles.

5. Analyse cross-modale pour une protection complète

Au-delà de l’analyse textuelle de base, DataSunrise offre une protection complète des données à travers différents formats de stockage. Le système détecte les textes sensibles intégrés dans des objets binaires, identifie les informations protégées dans les images stockées et reconnaît le contenu sensible dans plusieurs langues. Grâce à une classification indépendante du format, il applique une protection cohérente, quel que soit le mode de stockage ou de présentation des données.

Cette approche globale garantit que les informations sensibles ne passent pas inaperçues, simplement en raison de leur format de stockage ou de leur représentation, et fournit une couche cruciale aux capacités du pare-feu de la base de données.

Processus de mise en œuvre

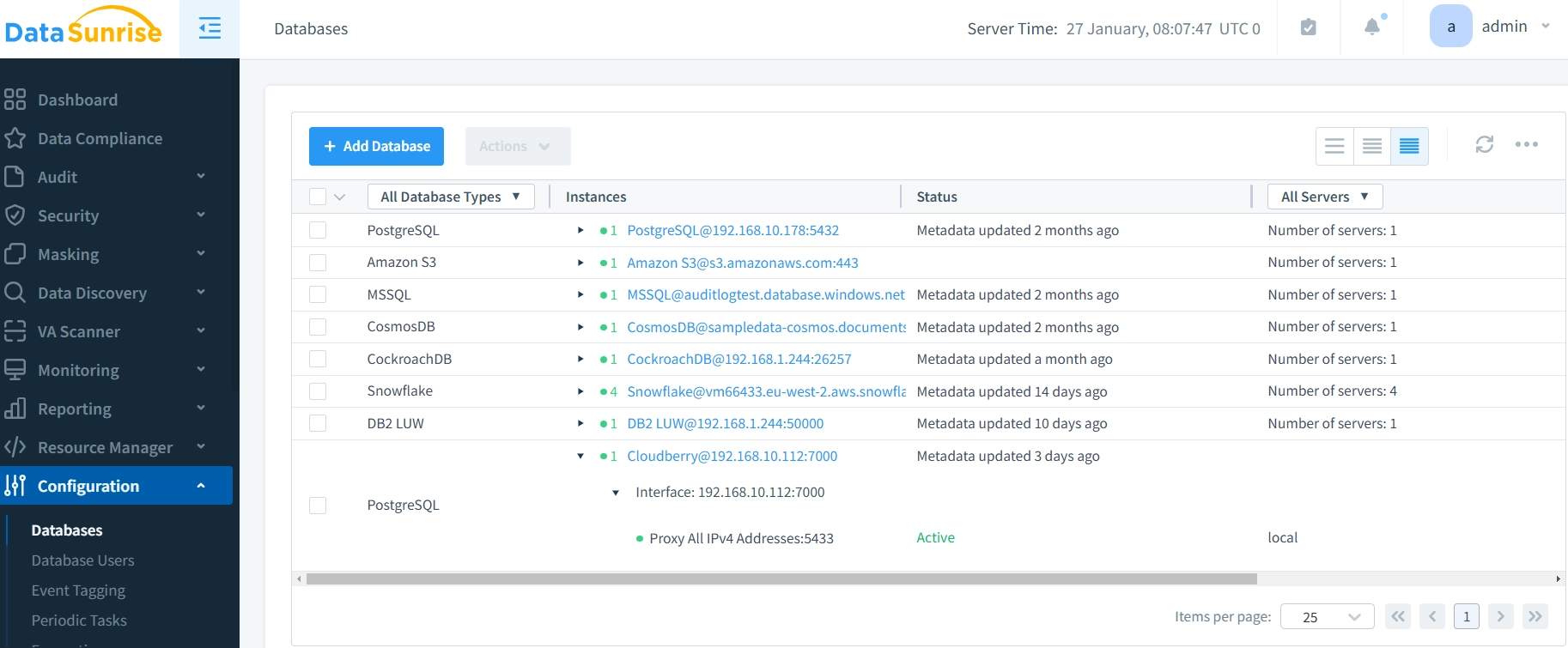

- Connecter et configurer : Établissez une connexion sécurisée à votre cluster Cloudberry

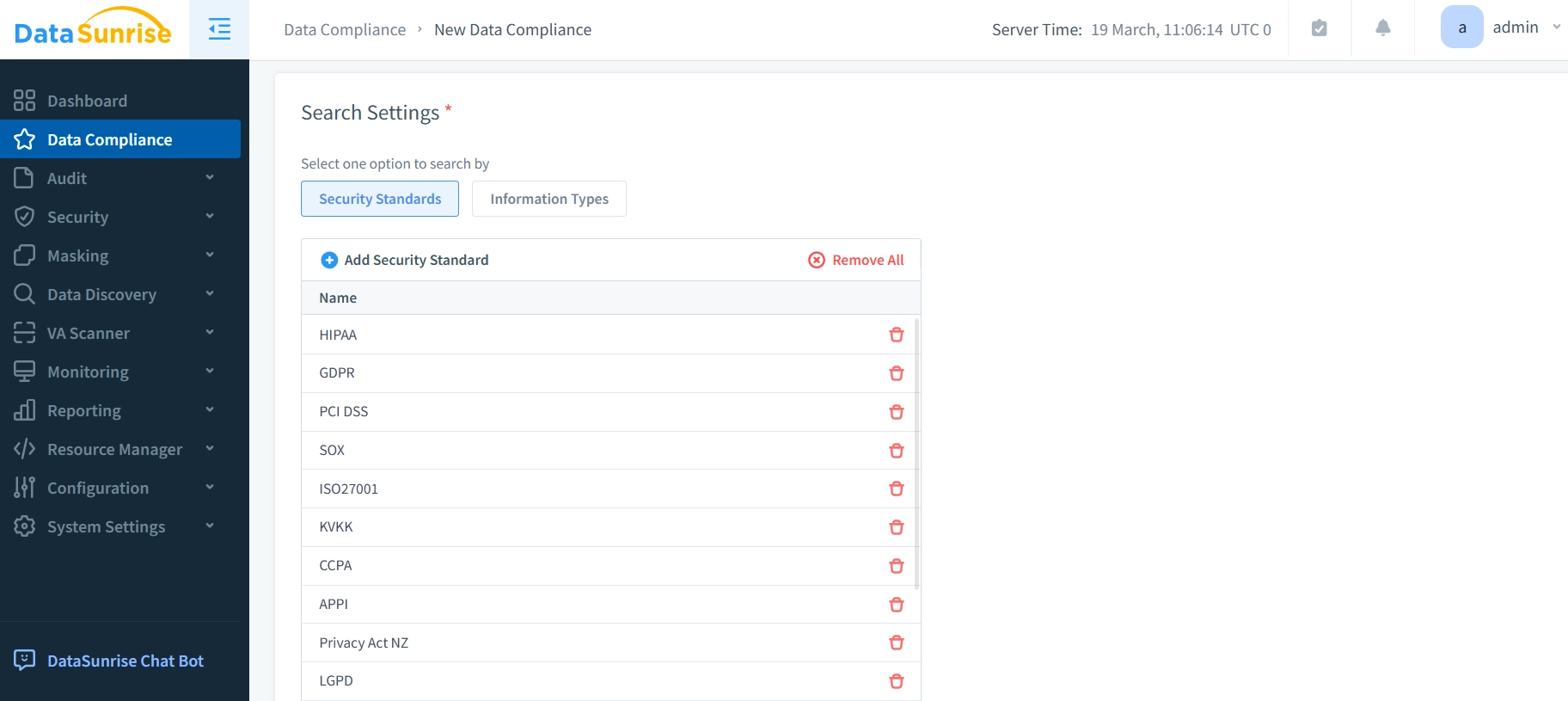

- Initialisation de la technologie : Configurez les paramètres pour des exigences réglementaires spécifiques

- Découverte complète : Identifiez les données sensibles dans votre environnement

- Protection avancée : Définissez des politiques tenant compte du contexte sur la base des résultats de la découverte

- Amélioration continue : Mettez en œuvre des boucles de rétroaction pour améliorer la précision de détection

- Surveillance et alertes : Déployez une détection d’anomalies en temps réel et la génération de rapports

Avantages stratégiques

- Précision de détection améliorée : Taux de détection plus élevés et moins de faux positifs

- Réponse réglementaire accélérée : Mettez en œuvre de nouvelles exigences en quelques heures au lieu de semaines

- Allocation optimisée des ressources : Réduction substantielle des examens manuels de conformité

- Intelligence des risques améliorée : Détection des tentatives sophistiquées de contourner les contrôles

- Visibilité complète de la conformité : Vue unifiée du statut de conformité

- Architecture de conformité à l’épreuve du futur : Adaptation aisée aux exigences réglementaires en constante évolution

Meilleures pratiques pour la mise en œuvre

- Optimisation des modèles : Fournissez des exemples de qualité et mettez en œuvre des boucles de rétroaction

- Considérations architecturales : Concevez des flux de travail minimisant l’impact sur la performance

- Cadre de gouvernance : Établissez une supervision claire pour les décisions guidées par la technologie

- Déployer un pare-feu de base de données : Mettez en œuvre cette solution parallèlement aux fonctionnalités natives pour une protection renforcée

- Stratégie de protection hybride : Combinez la découverte avancée des données avec l’application de règles

- Collaboration interfonctionnelle : Impliquez les équipes de conformité, juridique, sécurité et base de données

Conclusion

Bien qu’Apache Cloudberry offre des fonctionnalités de sécurité natives essentielles, les organisations aux données non structurées complexes nécessitent des technologies avancées de NLP, ML et de modèles de langage pour atteindre une conformité complète. L’aperçu de DataSunrise montre comment la plateforme permet une précision de conformité sans précédent tout en réduisant considérablement la charge administrative.

Le guide de sécurité explique comment l’orchestration intelligente des politiques transforme la conformité d’un processus manuel en un cadre de protection des données automatisé et sans intervention, qui s’adapte continuellement aux exigences réglementaires évolutives grâce à une calibration réglementaire continue.

Prêt à transformer votre stratégie de conformité pour Apache Cloudberry ? Planifiez une démonstration dès aujourd’hui pour découvrir comment ces capacités avancées de NLP, LLM et ML peuvent renforcer votre protection des données.