Outils d’audit IBM Db2

Introduction

IBM Db2 est un pilier de confiance pour les données d’entreprise dans des secteurs tels que la finance, la santé et le gouvernement. Pourtant, même la base de données la plus sécurisée peut être insuffisante si les administrateurs manquent de visibilité sur la manière dont les données sont consultées ou modifiées.

Les outils d’audit comblent cette lacune en enregistrant les actions sur la base de données — qui a accédé aux données, ce qu’il a fait, et quand cela s’est produit — créant ainsi les bases d’opérations transparentes et vérifiables.

Sans un audit solide, il est pratiquement impossible de détecter les abus internes, les fuites accidentelles de données ou les violations de conformité à temps pour prévenir les dommages. Une piste d’audit fiable aide les organisations à maintenir leur responsabilité et à respecter les obligations de protection des données sous des lois telles que le RGPD, la HIPAA, et la PCI DSS.

Pour IBM Db2, ce processus commence avec son cadre d’audit natif — et peut être étendu avec DataSunrise Data Audit pour l’automatisation et l’intelligence de conformité.

Pourquoi l’audit est important

L’audit n’est pas seulement une mesure défensive ; c’est une nécessité opérationnelle.

Les régulateurs attendent des preuves d’audit vérifiables, et les intervenants en cas d’incident comptent sur les journaux historiques pour comprendre ce qui a mal tourné. Sans eux, même la maintenance courante peut sembler suspecte lors des examens de conformité.

Un audit efficace offre :

- Responsabilité : Chaque action privilégiée laisse une trace traçable.

- Visibilité : Les équipes de sécurité peuvent identifier qui a interagi avec des données sensibles.

- Approfondissement judiciaire : Les journaux reconstituent la chronologie d’une faille ou d’une violation de politique.

- Preuve réglementaire : Des logs détaillés simplifient les audits pour SOX ou PCI DSS.

Un processus d’audit rigoureux transforme les opérations techniques en garanties de niveau entreprise — démontrant que l’accès à l’information est géré, justifié et vérifiable.

Pour un regard approfondi sur la manière dont les mécanismes d’audit soutiennent la gestion de la conformité, voyez le Guide d’audit de DataSunrise et le Centre de conformité réglementaire.

Principales fonctions d’audit dans IBM Db2

IBM Db2 inclut l’utilitaire db2audit, qui surveille les activités des utilisateurs et du système aux niveaux de l’instance et de la base de données. Il capture qui se connecte, quelles instructions SQL sont exécutées, et comment les privilèges ou rôles sont modifiés — tous ces détails sont cruciaux pour la conformité et l’analyse de sécurité.

Les fonctions clés comprennent :

- Enregistrement des succès et échecs d’authentification

- Enregistrement des opérations SQL et accès au schéma

- Suivi des modifications de configuration ou de privilèges

- Maintien de fichiers d’audit locaux et centralisés

La documentation IBM sur l’audit de sécurité Db2 offre des détails supplémentaires sur la configuration de ces fonctionnalités en environnement de production.

Utilisation de l’utilitaire db2audit

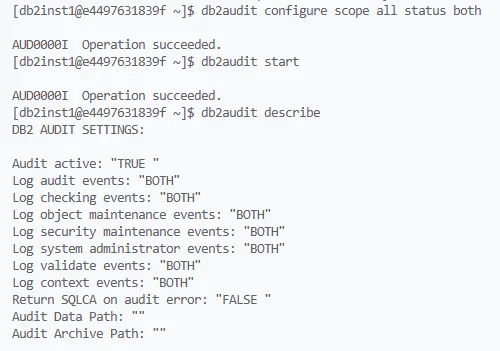

Activation de l’audit

Pour démarrer l’audit, les administrateurs activent la fonction d’audit et commencent à enregistrer toutes les catégories :

db2audit configure scope all status both

db2audit start

Vérification de la configuration

Pour confirmer ce qui est enregistré :

db2audit describe

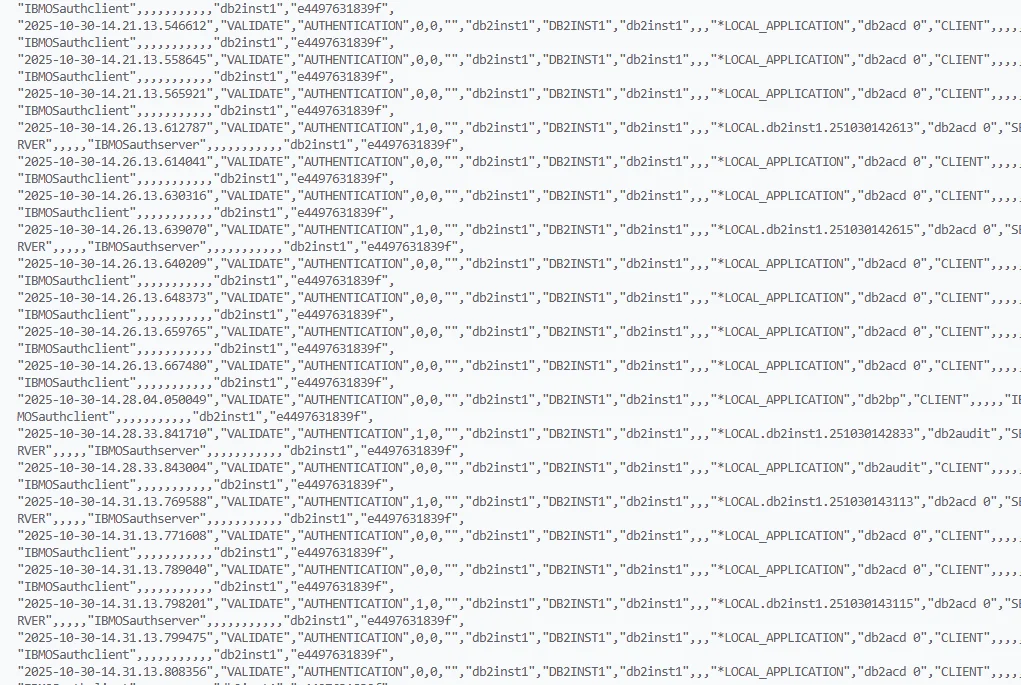

Extraction des journaux lisibles

Les données d’audit sont stockées sous forme binaire. Pour les consulter au format texte :

db2audit extract delasc

Cela génère un fichier ASCII délimité montrant les événements comme les connexions, l’exécution SQL, et l’utilisation des privilèges — un enregistrement chronologique pouvant être filtré ou archivé.

Exemple : Suivi d’accès à une table sensible

L’audit peut être limité à certaines bases de données ou actions.

Par exemple, pour suivre les accès à employee_salary :

Activer l’audit au niveau de la base de données :

db2audit configure scope db status bothEffectuer l’action sous audit :

db2 connect to HRDB user admin using securepass select * from employee_salary;Extraire et examiner :

db2audit extract delasc more db2audit.delasc

Ce flux de travail révèle qui a interrogé la table, quand, et depuis quel client — essentiel pour enquêter sur les schémas d’accès ou répondre aux contrôles de conformité.

Limitations des outils d’audit natifs Db2

Bien que db2audit soit fiable et profondément intégré à Db2, il reste un système manuel basé sur des journaux qui peut être difficile à maintenir dans des environnements importants ou hybrides.

| Limitation | Impact opérationnel |

|---|---|

| Extraction et analyse manuelles | Augmente l’effort administratif |

| Pas d’alerte en temps réel | Les équipes de sécurité peuvent manquer des événements critiques |

| Outils de reporting limités | Nécessite des scripts externes pour la mise en forme de conformité |

| Portée limitée à une seule instance | Difficile à unifier sur plusieurs serveurs |

| Potentiel impact sur la performance | L’audit intensif peut ralentir les systèmes très sollicités |

Les organisations qui gèrent plusieurs bases de données ou des cadres stricts de conformité ont souvent besoin d’automatisation et de visibilité centralisée au-delà de ce que db2audit offre par défaut.

Extension de l’audit Db2 avec DataSunrise

Alors qu’IBM Db2 fournit un audit natif solide, il n’a pas été conçu pour automatiser les processus de conformité ou offrir une surveillance à l’échelle de l’entreprise. C’est là que DataSunrise apporte sa valeur ajoutée.

DataSunrise est une plateforme complète de sécurité des données et de conformité qui améliore les outils natifs pour plus de 40 bases de données, y compris IBM Db2.

Elle unifie audit, masquage et surveillance dans une seule interface — capturant l’activité en temps réel sans nécessiter de modifications du code ou d’agents intrusifs.

Fonctionnant en modes proxy, sniffeur ou en suivi natif des journaux, elle offre une visibilité complète tout en maintenant les performances et l’intégrité de la configuration Db2.

Améliorations principales pour les environnements Db2

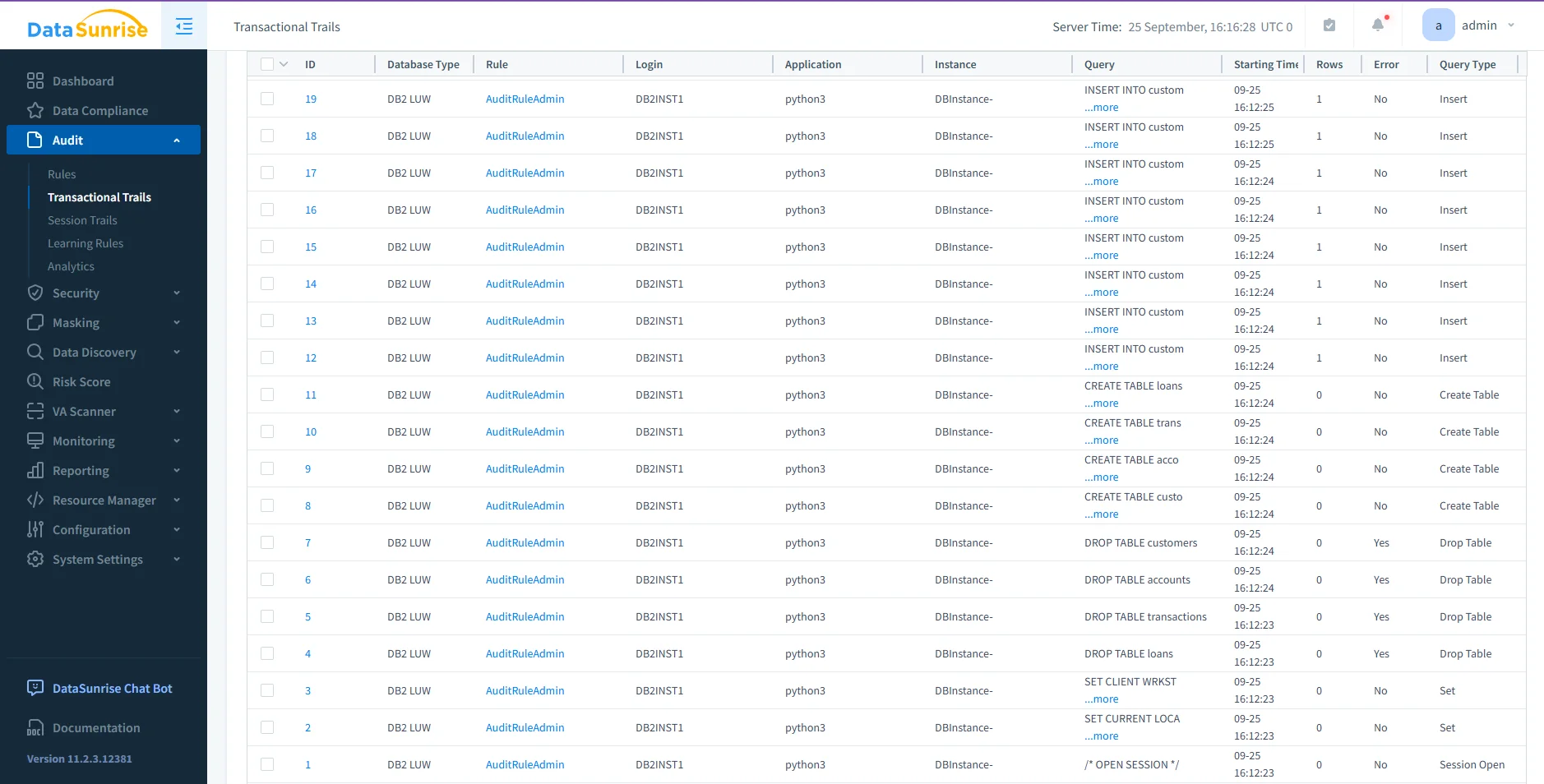

- Gestion automatisée des logs : Agrège les données d’audit sur plusieurs instances Db2 sans extraction manuelle.

Panneau d’audit DataSunrise affichant les pistes transactionnelles pour IBM Db2 LUW. Chaque enregistrement liste la règle, le login, l’instance, l’application, le type de requête, l’horodatage et le statut du résultat, offrant une visibilité complète de l’activité base de données incluant insertions, créations et suppressions. - Alertes en temps réel : Envoie des notifications par email, Slack ou SIEM lors d’anomalies.

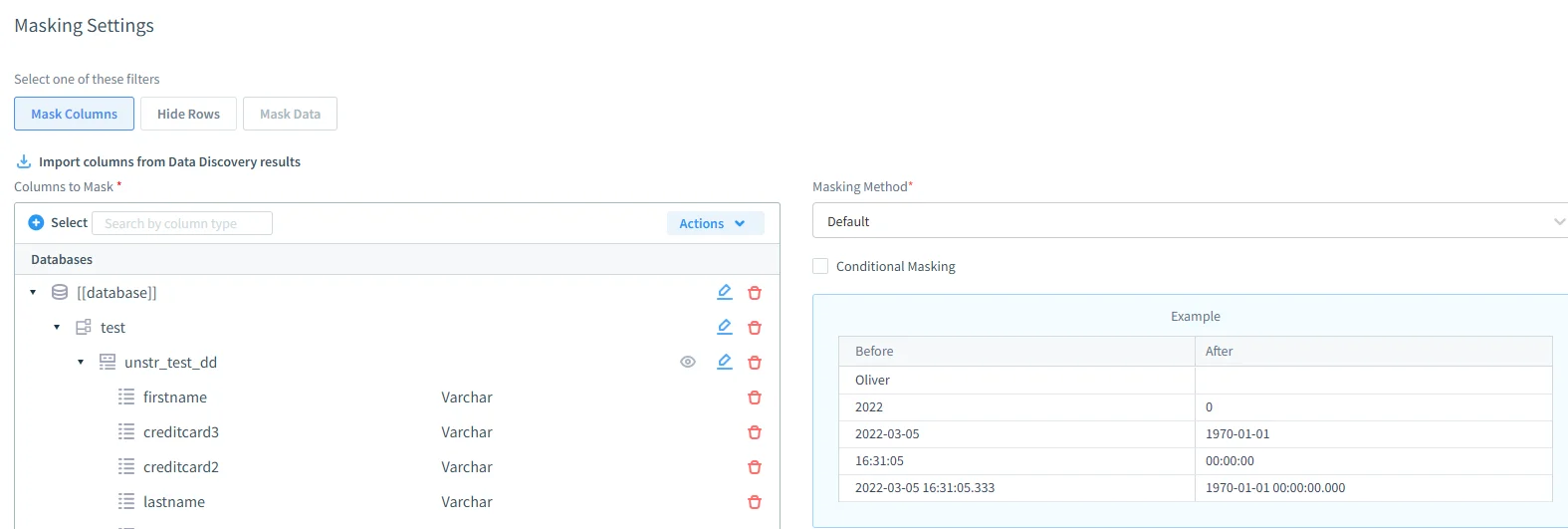

- Masquage dynamique : Cache les données sensibles à la volée sans modifier la base de données.

Interface des paramètres de masquage DataSunrise montrant des colonnes configurées pour le masquage dans une base de test. Le panneau affiche les noms de colonnes, types de données, et exemples de valeurs masquées avant et après transformation selon la méthode de masquage sélectionnée. - Pilote de conformité : Carte les enregistrements d’audit Db2 aux cadres tels que RGPD, HIPAA, SOX et PCI DSS.

- Règles d’audit basées sur apprentissage automatique : Détecte les écarts comportementaux grâce à l’analyse par règles apprenantes.

Avantages pour l’entreprise

| Domaine | Avantage |

|---|---|

| Conformité réglementaire | Génération d’éléments de preuve de conformité en un clic sur plusieurs cadres |

| Efficacité opérationnelle | Supprime l’analyse répétitive des journaux et les rapports manuels |

| Visibilité en sécurité | Détecte les anomalies dans les environnements Db2 hybrides et cloud |

| Scalabilité | Tableau de bord centralisé pour plus de 40 plateformes supportées |

| Préparation à l’audit | Simplifie les audits externes avec des rapports prêts à l’export |

En intégrant DataSunrise, les équipes obtiennent une supervision continue et des réductions mesurables de la charge manuelle aussi bien que des risques de non-conformité.

Conclusion

L’utilitaire natif db2audit d’IBM Db2 offre la base technique pour des opérations de données sécurisées et traçables. Cependant, à mesure que les environnements évoluent et que les réglementations se renforcent, les processus manuels ne suffisent plus toujours.

DataSunrise complète Db2 avec une visibilité centralisée, une surveillance en temps réel, et une cartographie automatisée de la conformité — transformant les simples journaux d’audit en intelligence exploitable.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant